Configuración del Asistente de Configuración de VPN en el RV160 y RV260

Objetivo

Este documento muestra cómo configurar el asistente de configuración de VPN en el RV160 y el RV260.

Introducción

La tecnología ha evolucionado y los negocios a menudo se llevan a cabo fuera de la oficina. Los dispositivos son más móviles y los empleados suelen trabajar desde casa o mientras viajan. Esto puede causar algunas vulnerabilidades de seguridad. Una red privada virtual (VPN) es una forma excepcional de conectar a los trabajadores remotos a una red segura. Una VPN permite que un host remoto actúe como si estuviera conectado a la red segura in situ.

Una VPN establece una conexión cifrada a través de una red menos segura como Internet. Garantiza el nivel adecuado de seguridad para los sistemas conectados. Un túnel se establece como una red privada que puede enviar datos de forma segura mediante técnicas de cifrado y autenticación estándar del sector para proteger los datos enviados. Una VPN de acceso remoto suele depender de la seguridad de protocolo de Internet (IPsec) o de la capa de socket seguro (SSL) para proteger la conexión.

Las VPN proporcionan acceso de Capa 2 a la red de destino; estos requieren un protocolo de tunelización como el protocolo de tunelación punto a punto (PPTP) o el protocolo de tunelación de capa 2 (L2TP) que se ejecute a través de la conexión IPsec base. La VPN IPsec admite VPN de sitio a sitio para un túnel de gateway a gateway. Por ejemplo, un usuario puede configurar el túnel VPN en una sucursal para conectarse al router en el sitio corporativo, de modo que la sucursal pueda acceder de forma segura a la red corporativa. VPN IPsec también admite VPN de cliente a servidor para túnel de host a gateway. La VPN de cliente a servidor es útil cuando se conecta desde un portátil/PC desde casa a una red corporativa a través de un servidor VPN.

El router serie RV160 admite 10 túneles y el router serie RV260 admite 20 túneles. El asistente de configuración de VPN guía al usuario al configurar una conexión segura para un túnel IPsec de sitio a sitio. Esto simplifica la configuración al evitar parámetros complejos y opcionales, de modo que cualquier usuario pueda configurar el túnel IPsec de una manera rápida y eficiente.

Dispositivos aplicables

· RV160

· RV260

Versión del software

· 1.0.0.13

Configuración del asistente de configuración de VPN en el router local

Paso 1. Inicie sesión en la página de configuración web del router local.

Nota: El router local se denominará Router A y el router remoto como Router B. En este documento, utilizaremos dos RV160 para demostrar el asistente de configuración de VPN.

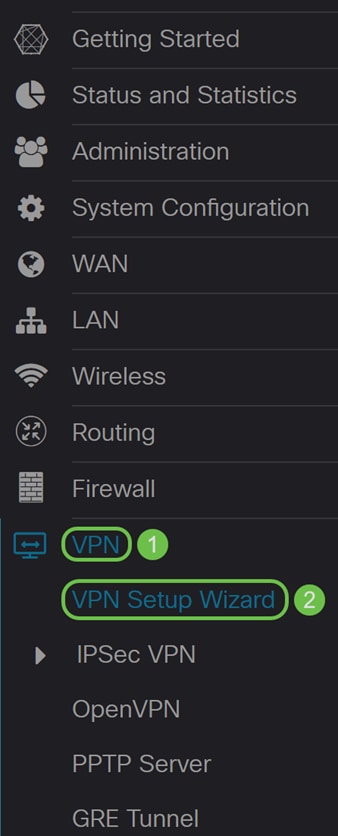

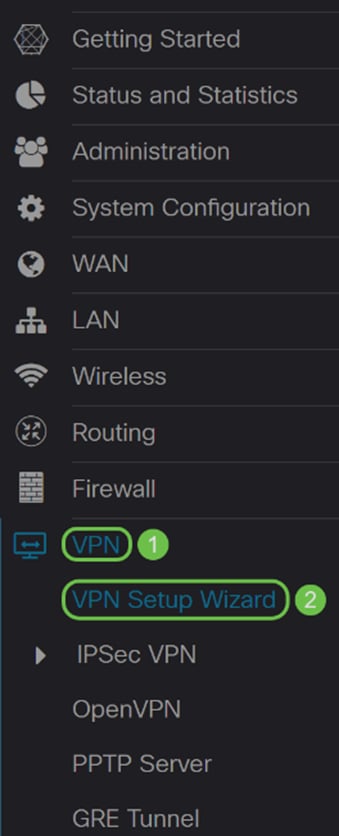

Paso 2. Vaya a VPN > VPN Setup Wizard.

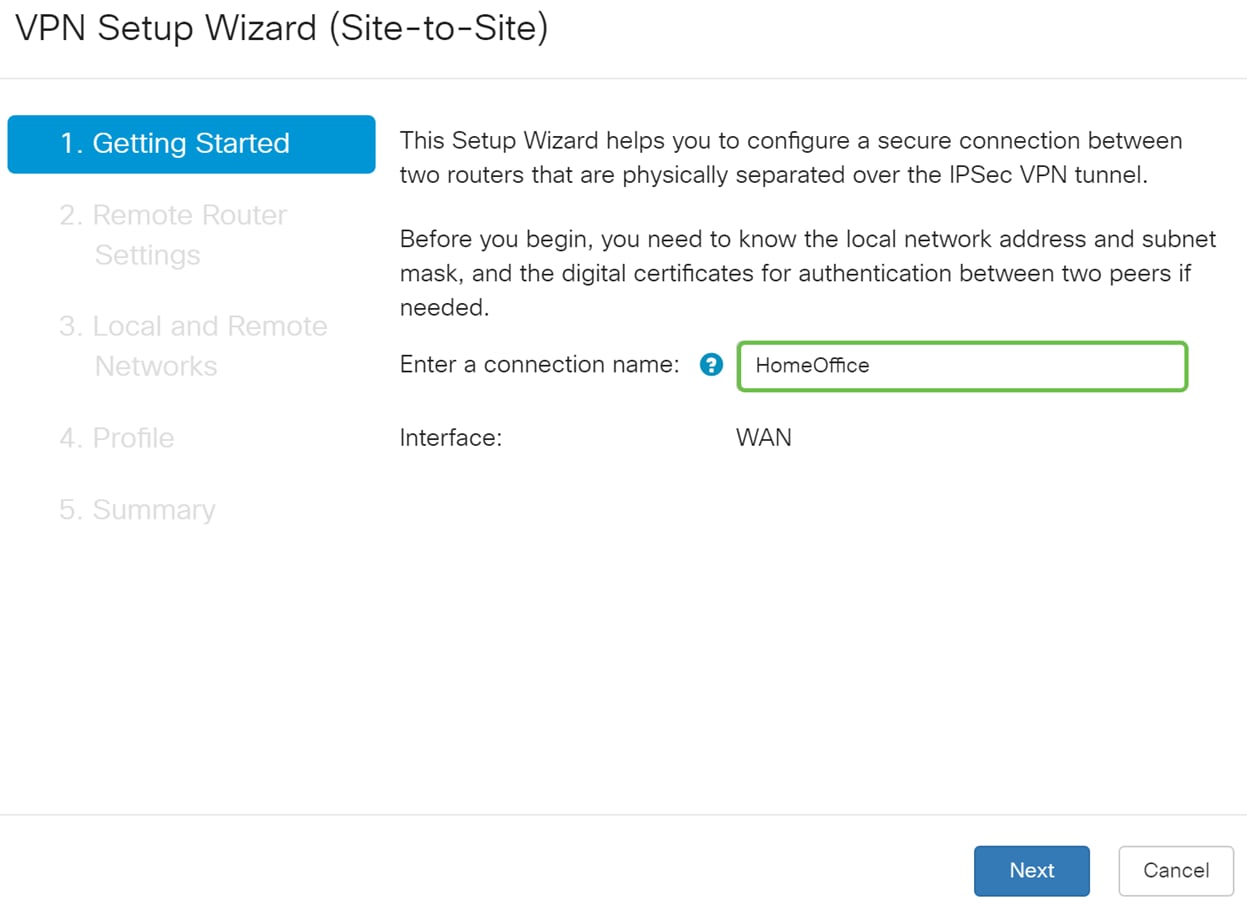

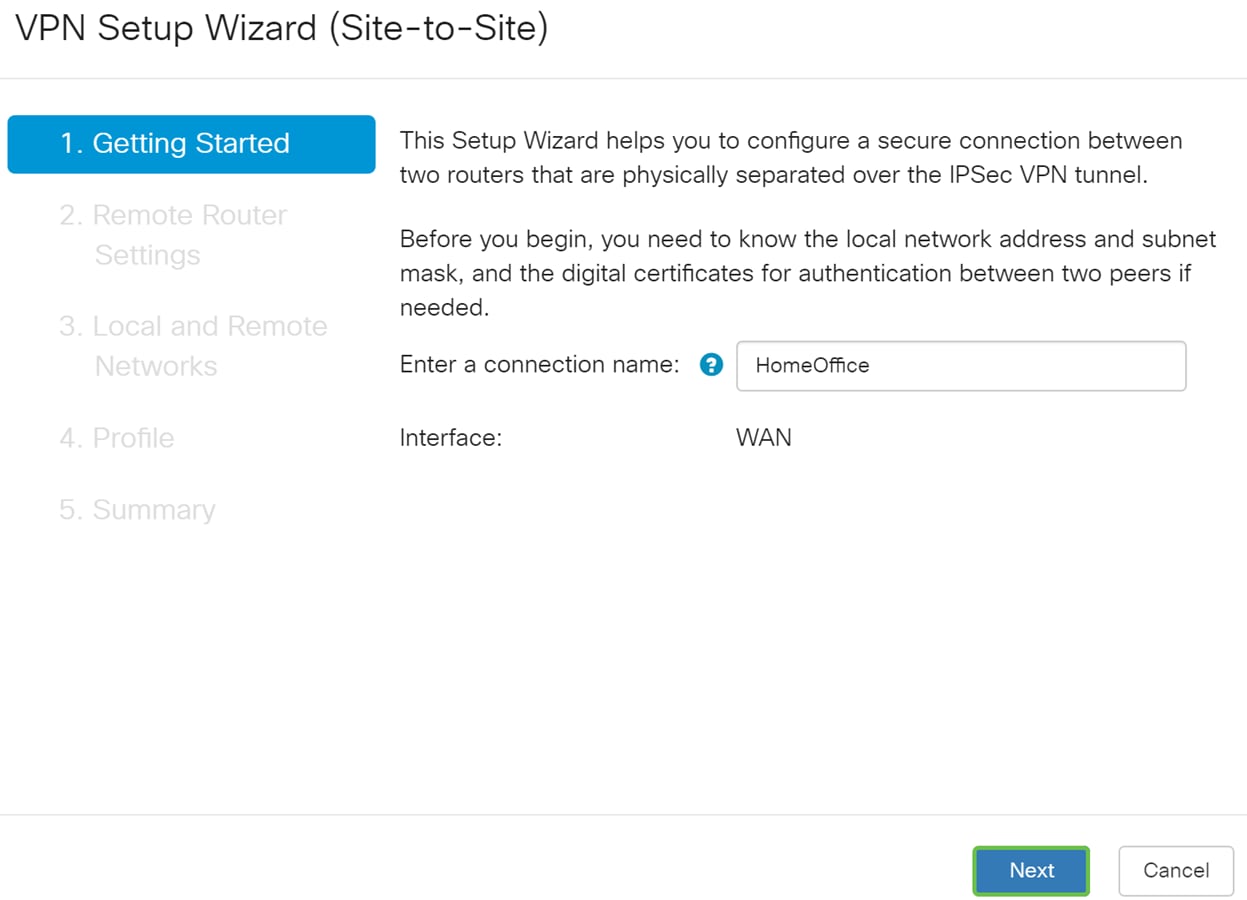

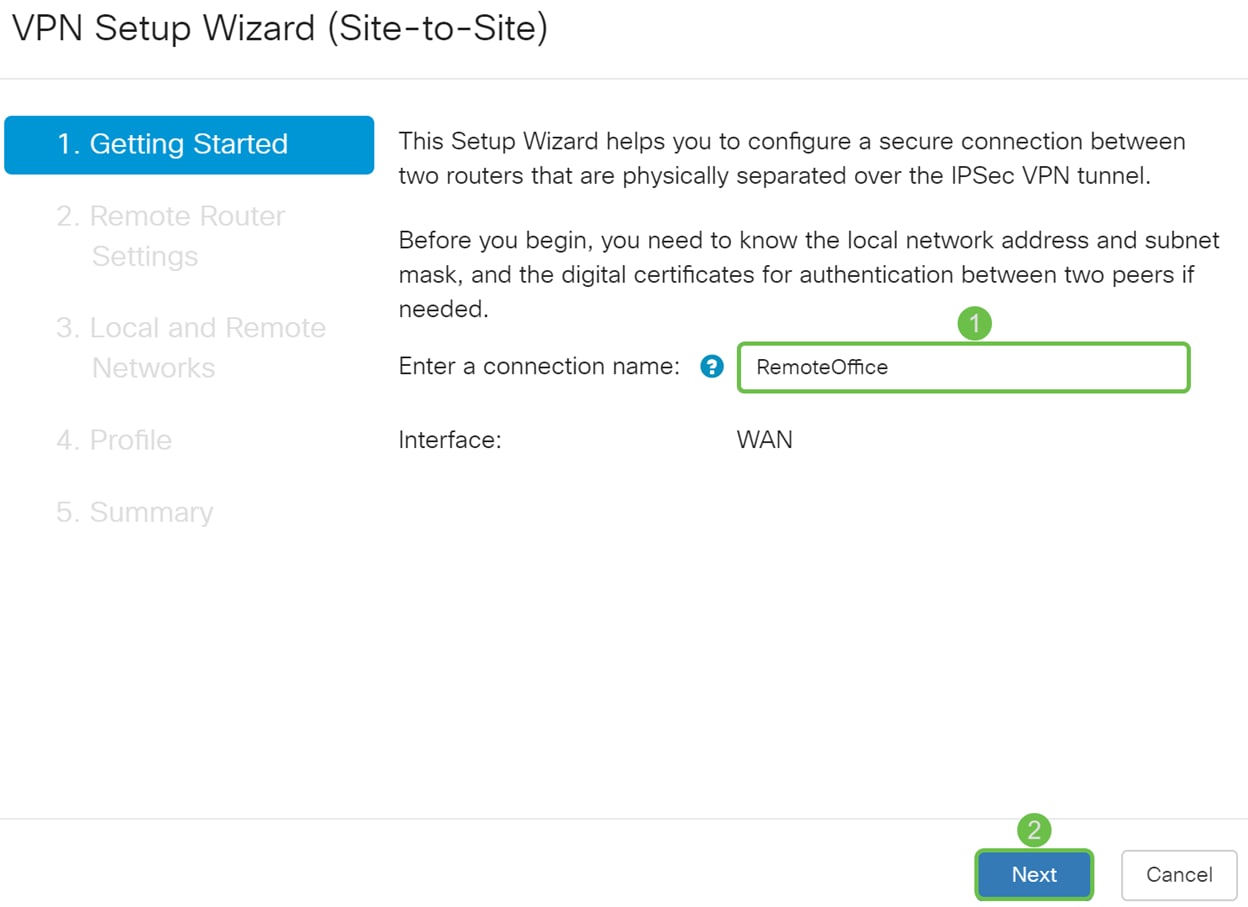

Paso 3. En la sección Introducción, ingrese un nombre de conexión en el campo Introducir un nombre de conexión. Entramos en HomeOffice como nuestro nombre de conexión.

Paso 4. En el campo Interface, seleccione una interfaz de la lista desplegable si utiliza un RV260. El RV160 solo tiene un enlace WAN, por lo que no podrá seleccionar una interfaz de la lista desplegable. Haga clic en Next para continuar con la sección Configuración del router remoto.

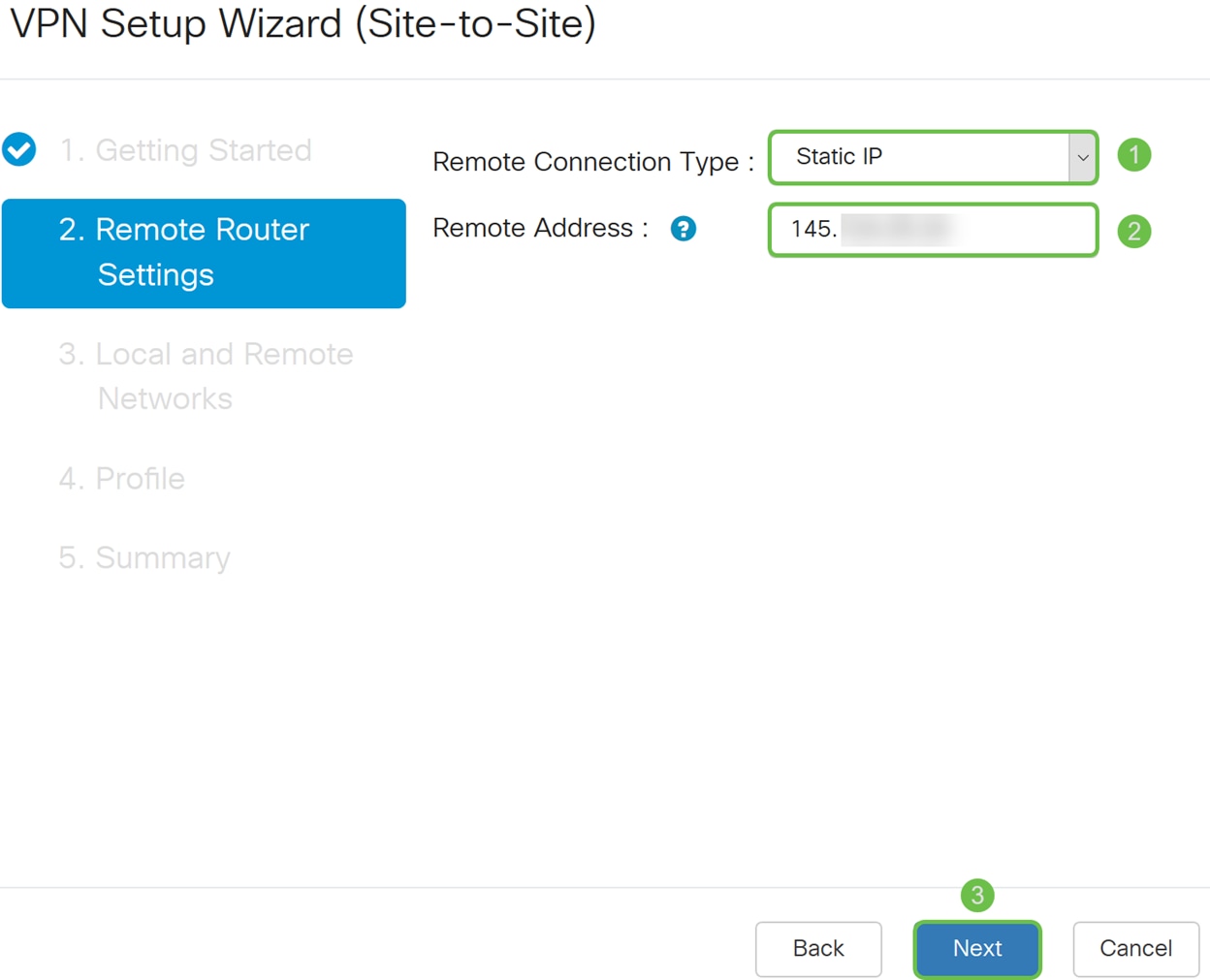

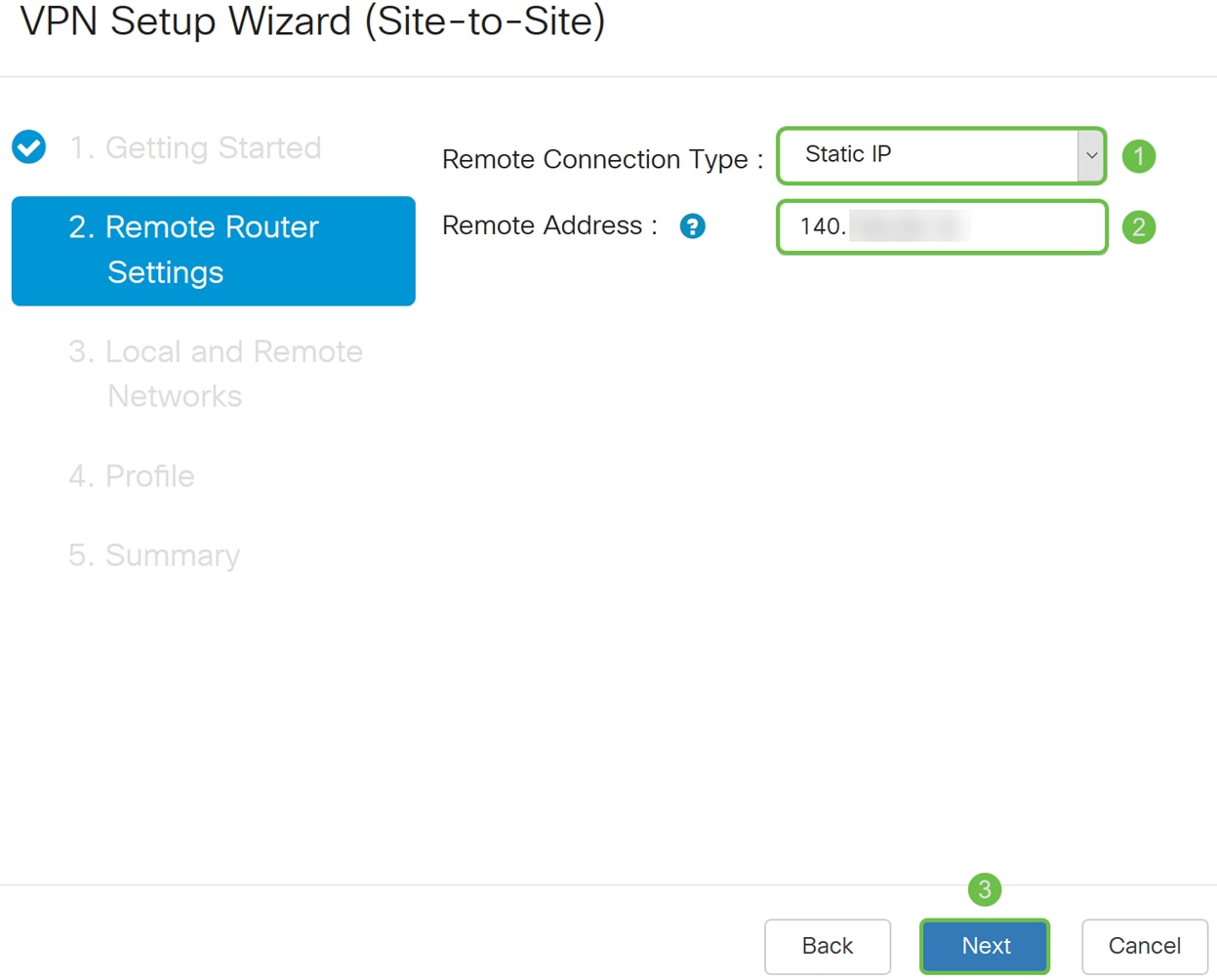

Paso 5. Seleccione un tipo de conexión remota en la lista desplegable. Seleccione Static IP o FQDN (Nombre de dominio completamente calificado) y, a continuación, introduzca la dirección IP de WAN o el FQDN del gateway al que desea conectarse en el campo Remote Address. En este ejemplo, se seleccionó Static IP y se ingresó la dirección IP WAN del router remoto (Router B). A continuación, haga clic en Siguiente para pasar a la siguiente sección.

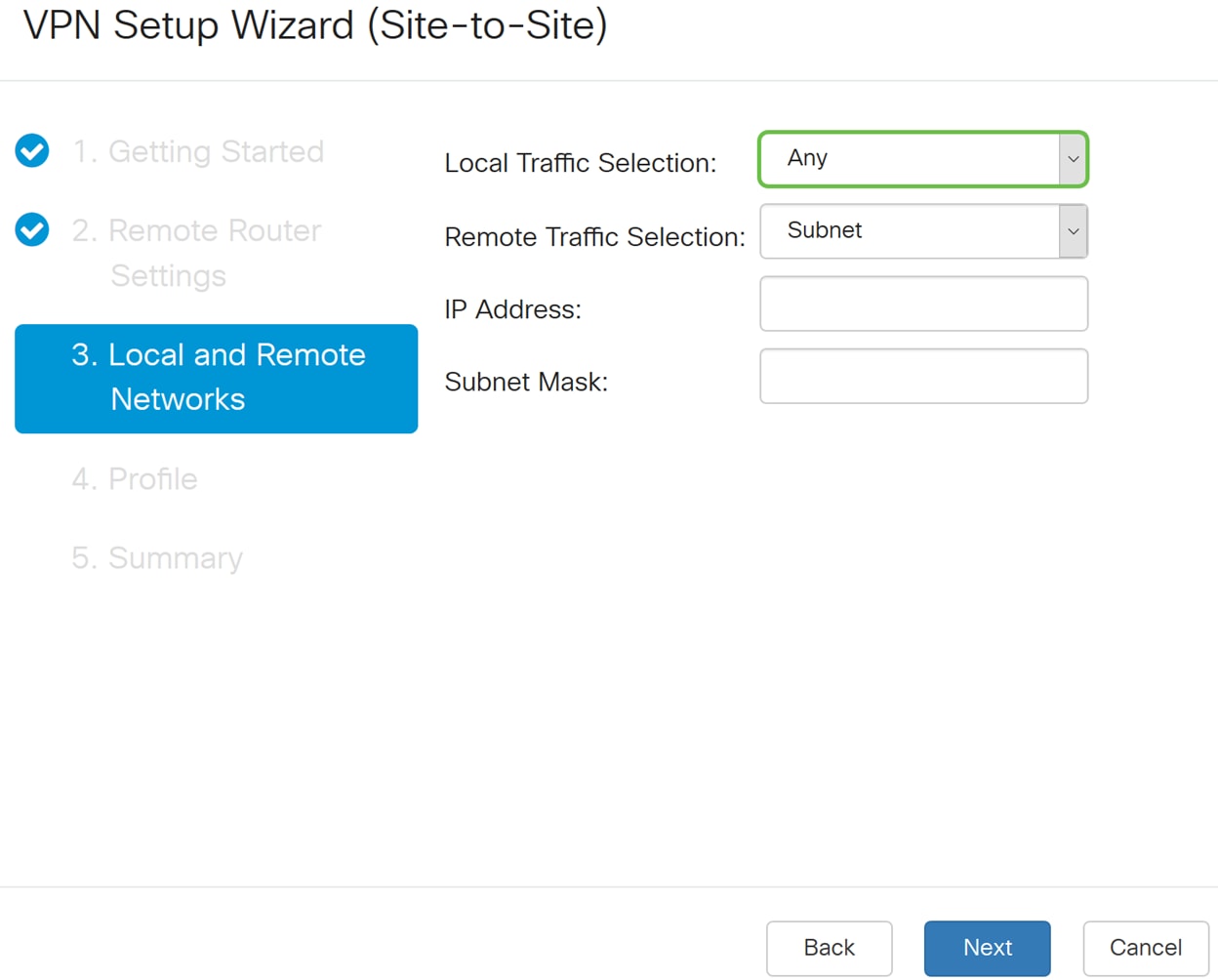

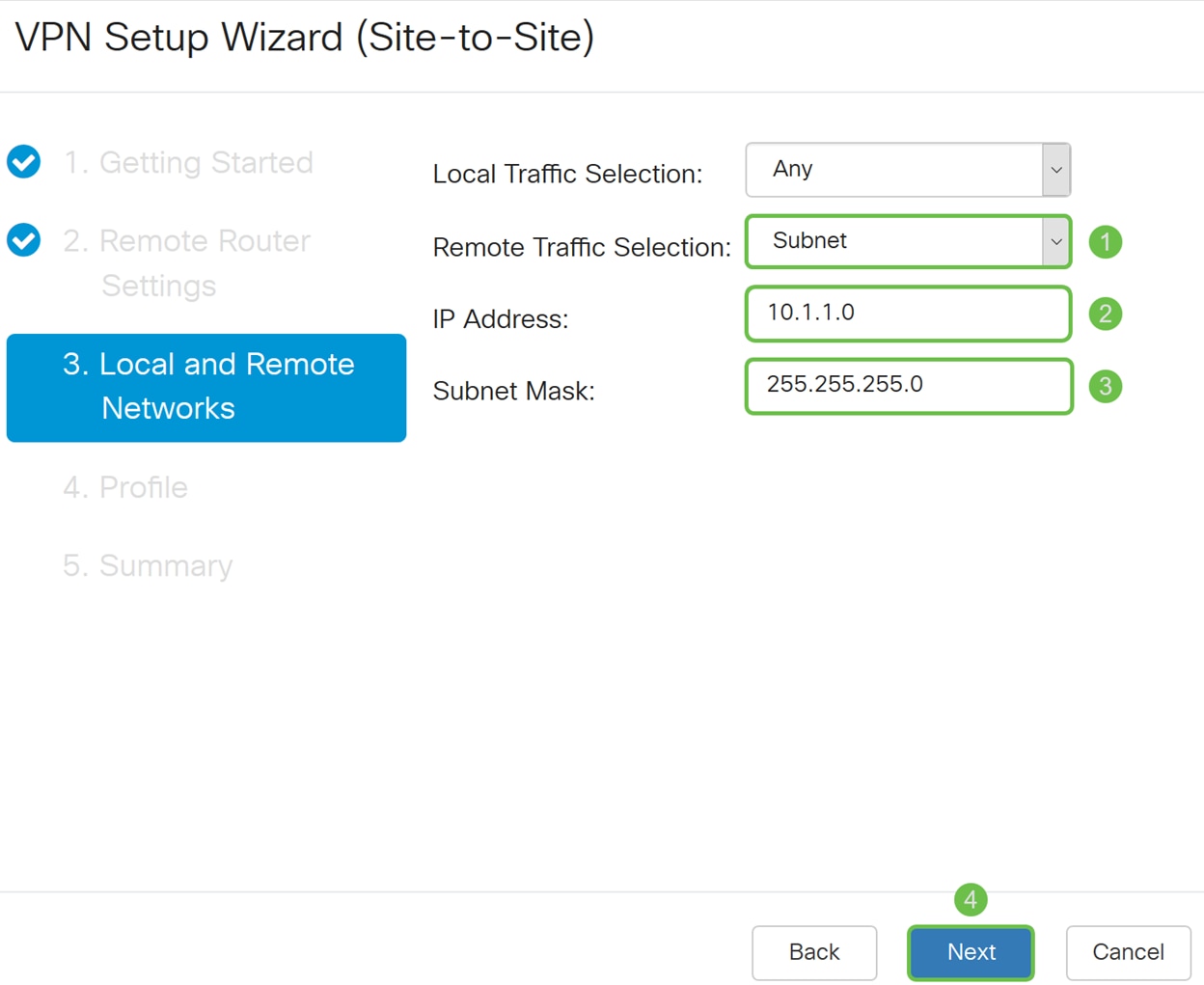

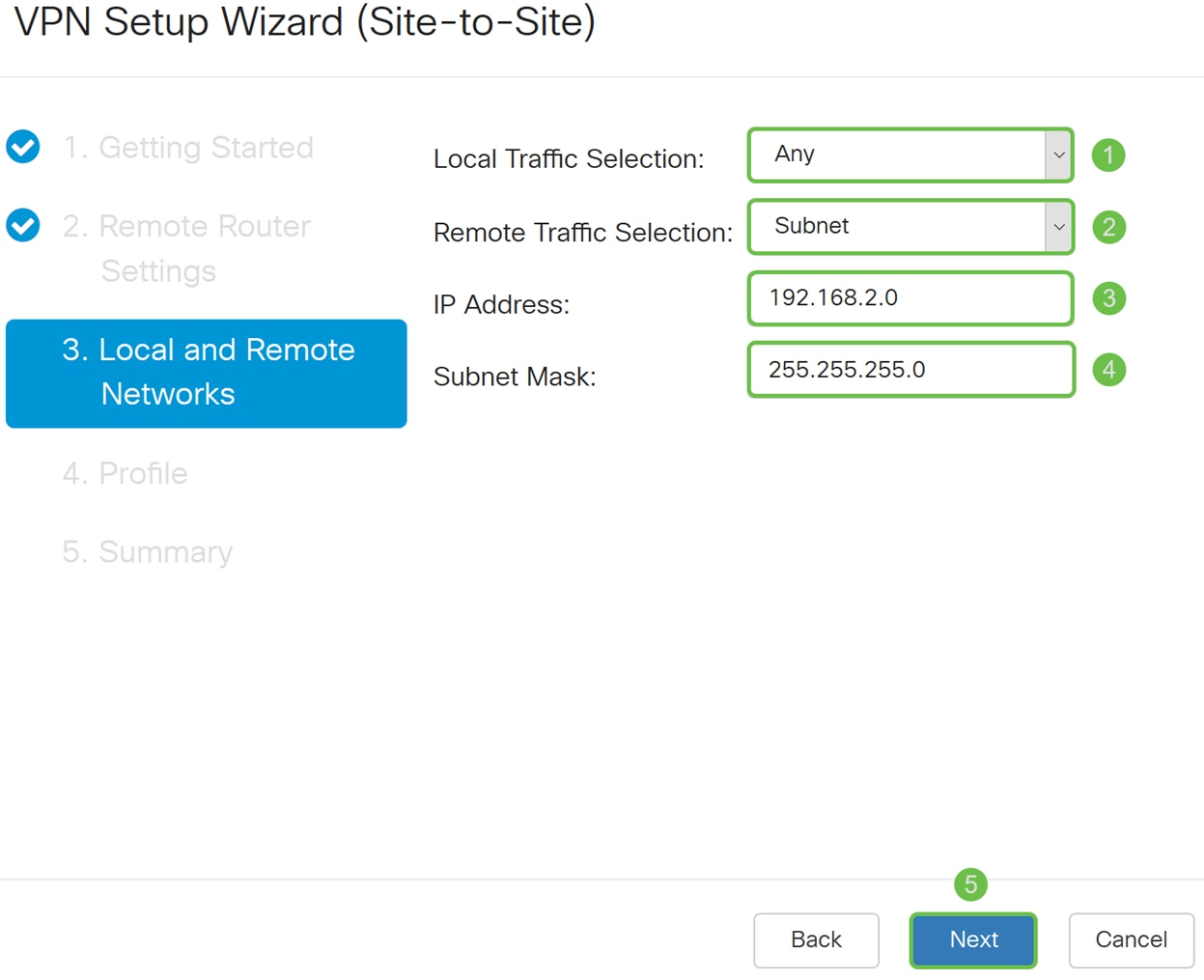

Paso 6. En la sección Red local y remota, en Selección de tráfico local, seleccione la IP local (subred, única o Any) de la lista desplegable. Si selecciona Subnet, introduzca la dirección IP de subred y la máscara de subred. Si selecciona Single, introduzca una dirección IP. Si se ha seleccionado Any, vaya al siguiente paso para configurar la selección de tráfico remoto.

Paso 7. En la Selección de Tráfico Remoto, seleccione la IP Remota (Subred, Única, o Cualquier) de la lista desplegable. Si selecciona Subnet, introduzca la dirección IP de subred y la máscara de subred del router remoto (Router B). Si selecciona Single, introduzca la dirección IP. A continuación, haga clic en Next para configurar la sección Profile.

Nota: Si ha seleccionado Any para Selección de Tráfico Local, debe seleccionar Subnet o Single para la Selección de Tráfico Remoto.

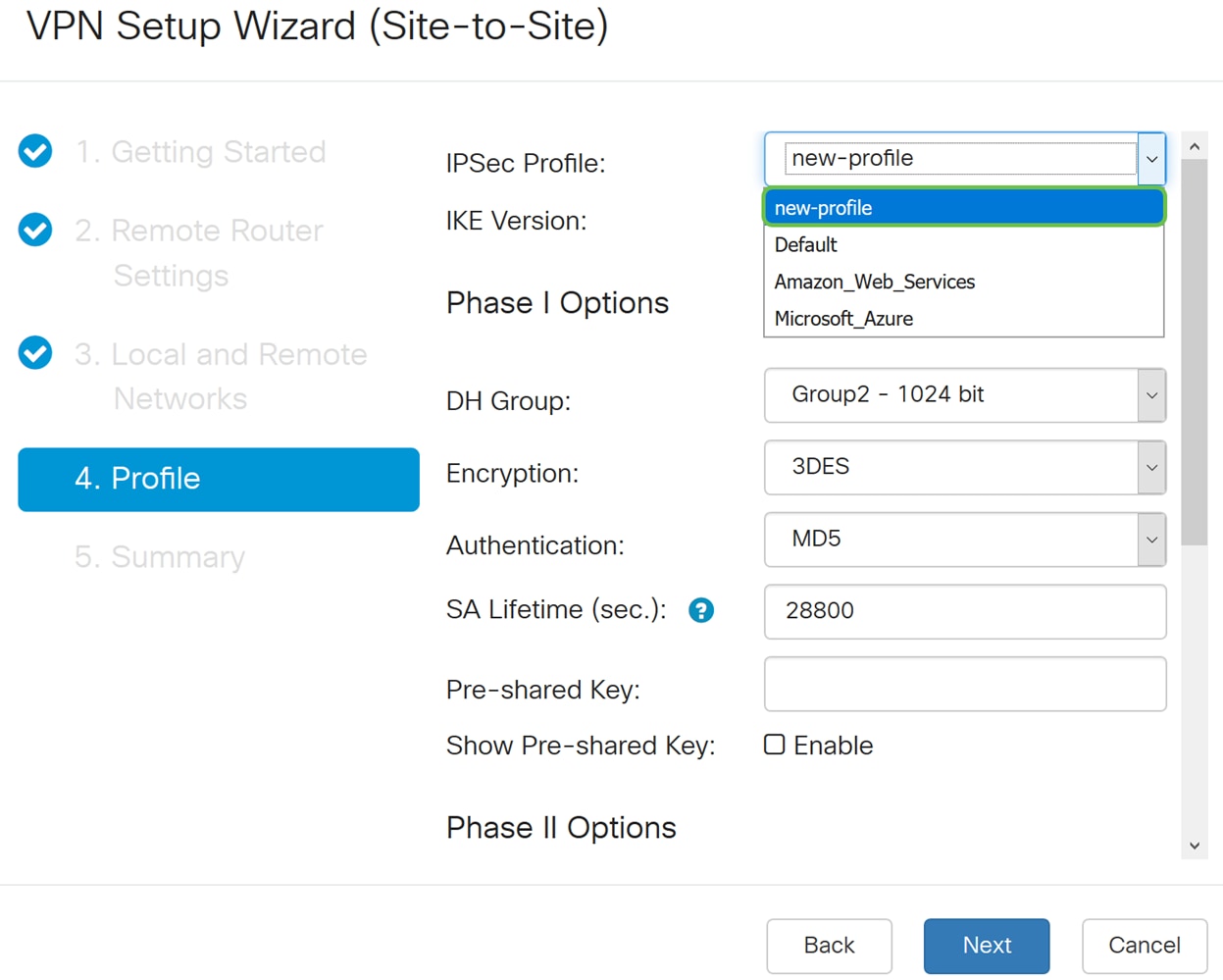

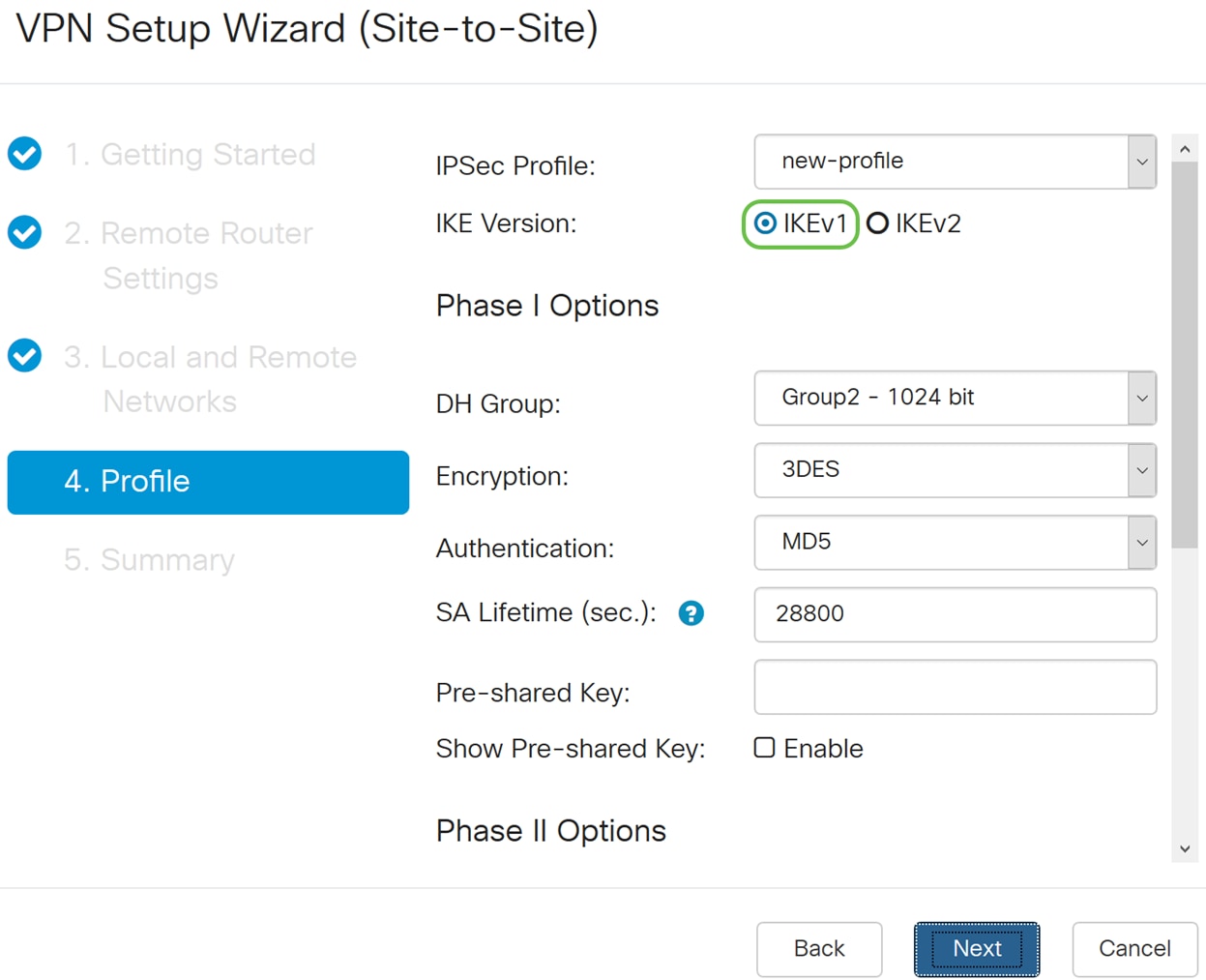

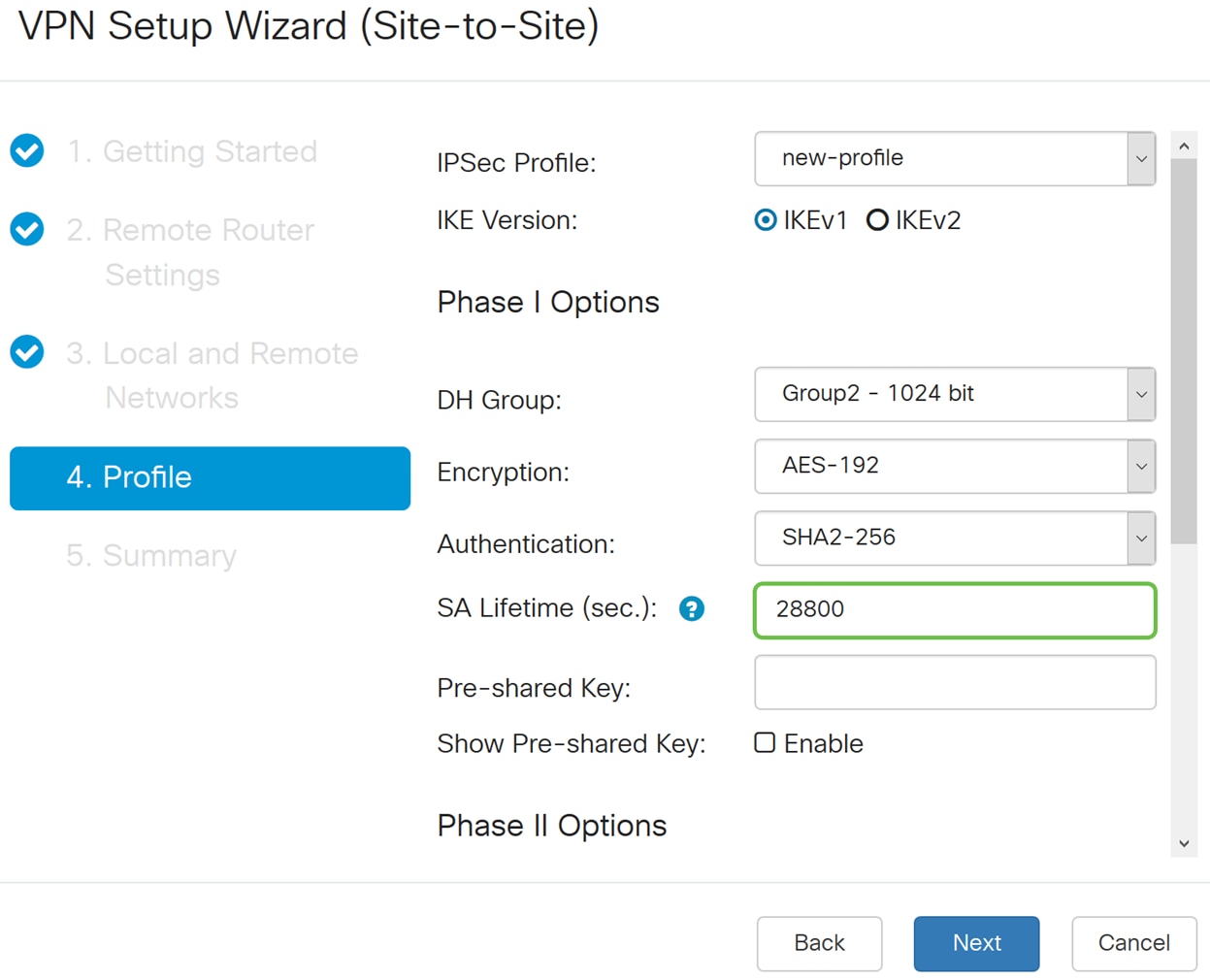

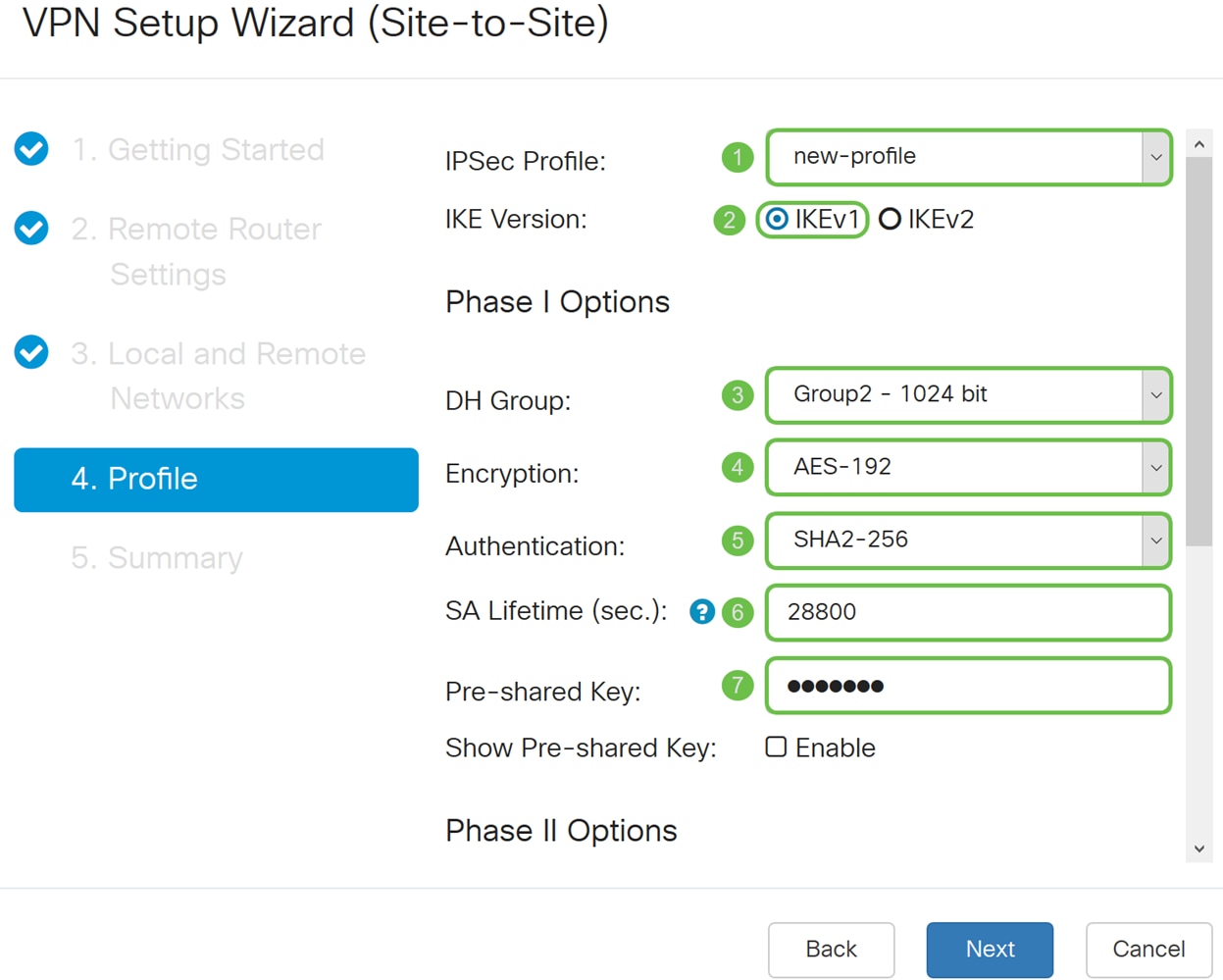

Paso 8. En la sección Perfil, seleccione un nombre para el perfil IPsec en la lista desplegable. Para esta demostración, se seleccionó new-profile como el perfil IPsec.

Paso 9. Elija IKEv1 (Intercambio de claves de Internet versión 1) o IKEv2 (Intercambio de claves de Internet versión 2) como su versión IKE. IKE es un protocolo híbrido que implementa el intercambio de claves Oakley y el intercambio de claves Skeme dentro del marco de la Asociación de Seguridad de Internet y el Protocolo de administración de claves (ISAKMP). IKE proporciona autenticación de los peers IPSec, negocia las claves IPSec y negocia las asociaciones de seguridad IPSec. IKEv2 es más eficiente porque requiere menos paquetes para realizar el intercambio de claves y admite más opciones de autenticación, mientras que IKEv1 sólo permite la autenticación basada en certificados y claves compartidas. En este ejemplo, IKEv1 se seleccionó como nuestra versión IKE.

Nota: Si el dispositivo admite IKEv2, se recomienda utilizar IKEv2. Si los dispositivos no admiten IKEv2, utilice IKEv1. Ambos routers (local y remoto) necesitan utilizar la misma versión IKE y la misma configuración de seguridad.

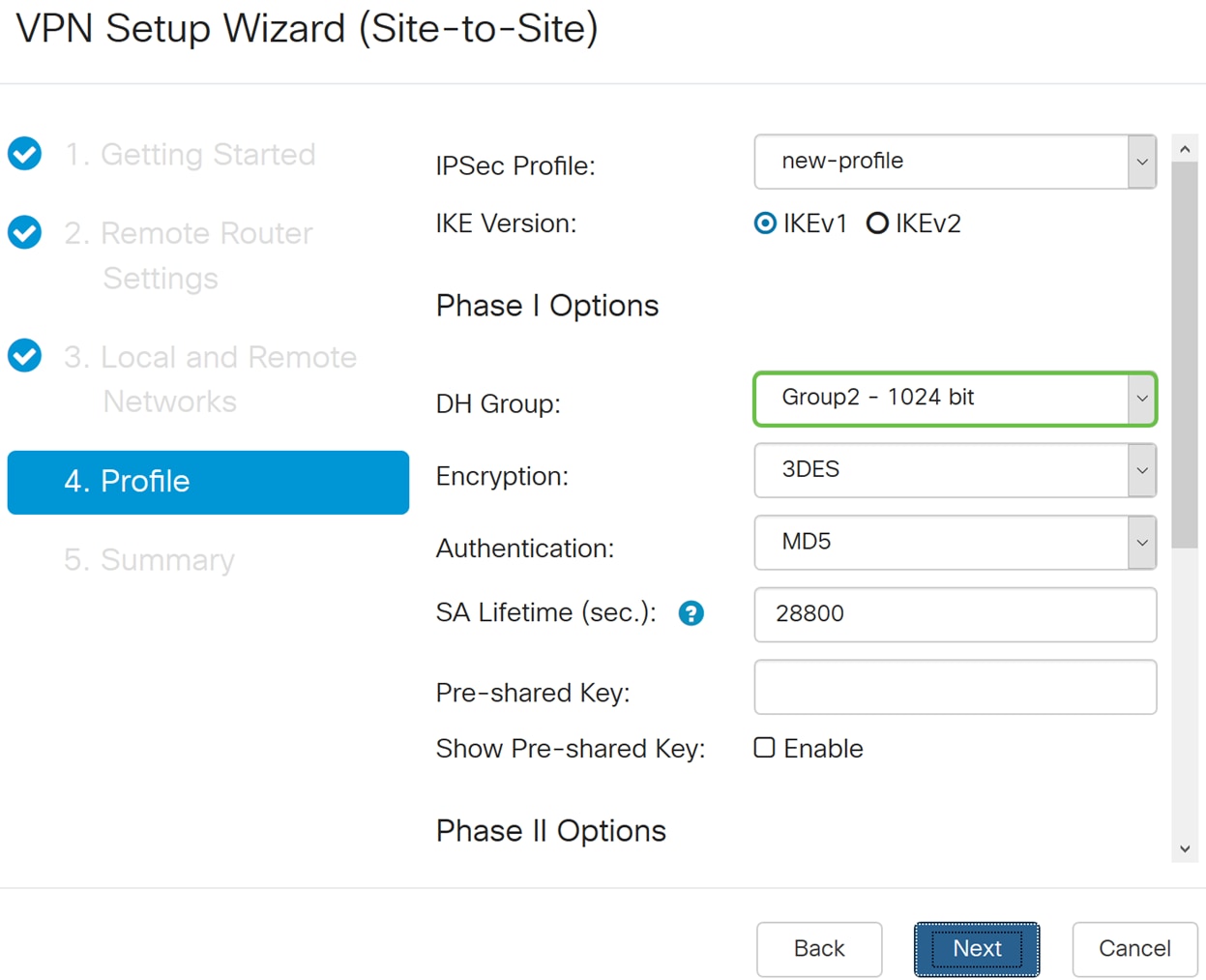

Paso 10. En la sección Opciones de Fase 1, seleccione un grupo DH (Diffie-Hellman) (Grupo 2 - 1024 bits o Grupo 5 - 1536 bits) en la lista desplegable. DH es un protocolo de intercambio de claves, con dos grupos de diferentes longitudes principales: El grupo 2 tiene hasta 1024 bits y el grupo 5 hasta 1536 bits. Utilizaremos el grupo 2 - 1024 bits para esta demostración.

Nota: Para una velocidad más rápida y una seguridad más baja, elija el Grupo 2. Para una velocidad más lenta y una mayor seguridad, elija el Grupo 5. El grupo 2 está seleccionado de forma predeterminada.

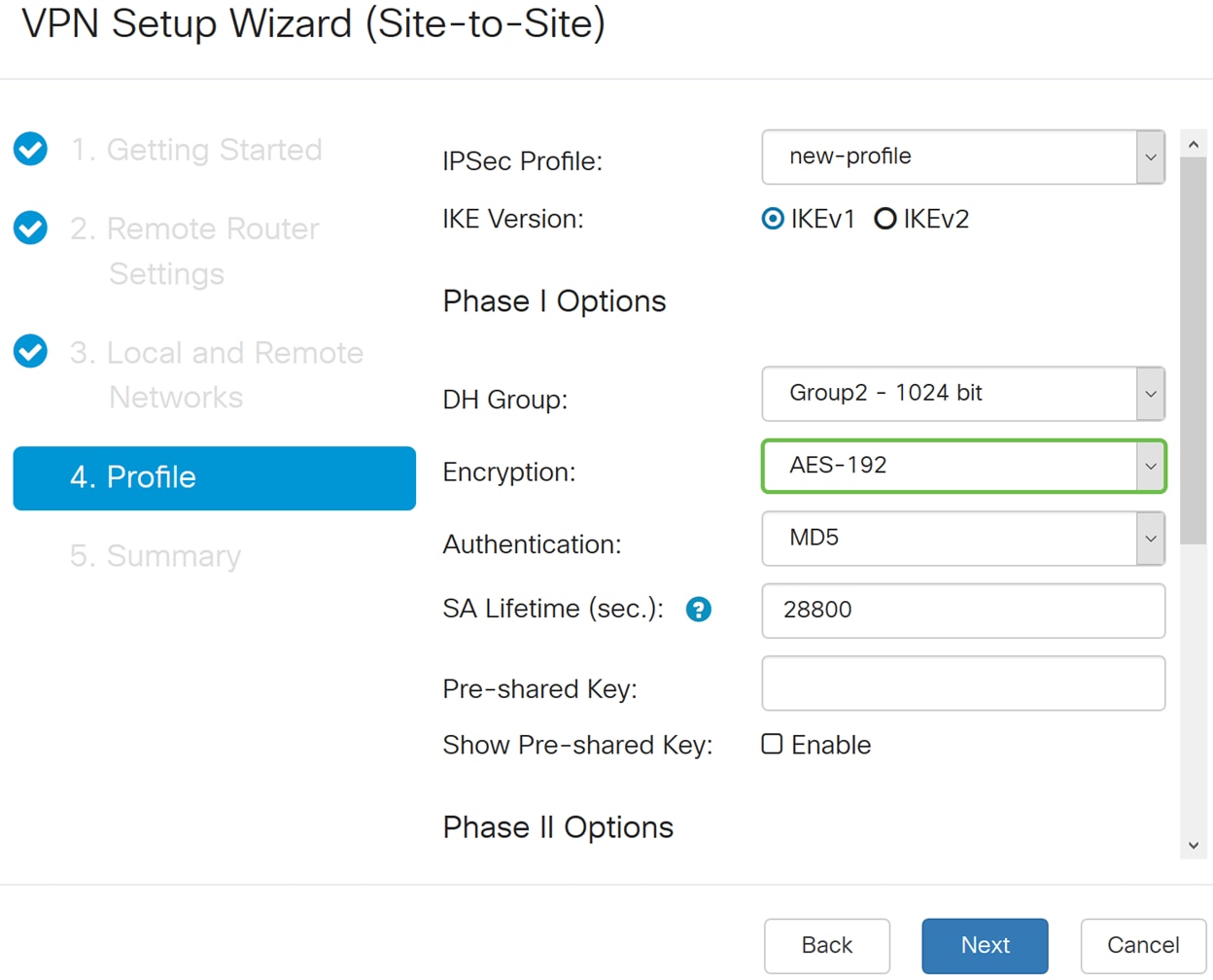

Paso 11. Seleccione una opción de cifrado (3DES, AES-128, AES-192 o AES-256) en la lista desplegable. Este método determina el algoritmo utilizado para cifrar o descifrar paquetes de carga de seguridad de encapsulación (ESP)/Asociación de seguridad de Internet y protocolo de administración de claves (ISAKMP). El triple estándar de cifrado de datos (3DES) utiliza el cifrado DES tres veces, pero ahora es un algoritmo heredado. Esto significa que solo se debe utilizar cuando no hay mejores alternativas, ya que sigue ofreciendo un nivel de seguridad marginal pero aceptable. Los usuarios solo deben usarla si es necesaria para la compatibilidad con versiones anteriores, ya que es vulnerable a algunos ataques de "colisión de bloques". El estándar de cifrado avanzado (AES) es un algoritmo criptográfico diseñado para ser más seguro que DES. AES utiliza un tamaño de clave mayor que garantiza que el único enfoque conocido para descifrar un mensaje es que un intruso intente todas las claves posibles. Se recomienda utilizar AES en lugar de 3DES. En este ejemplo, utilizaremos AES-192 como nuestra opción de cifrado.

Nota: Estos son algunos recursos adicionales que pueden ayudar a: Configuración de Seguridad para VPNs con IPSec y Cifrado Next Generation.

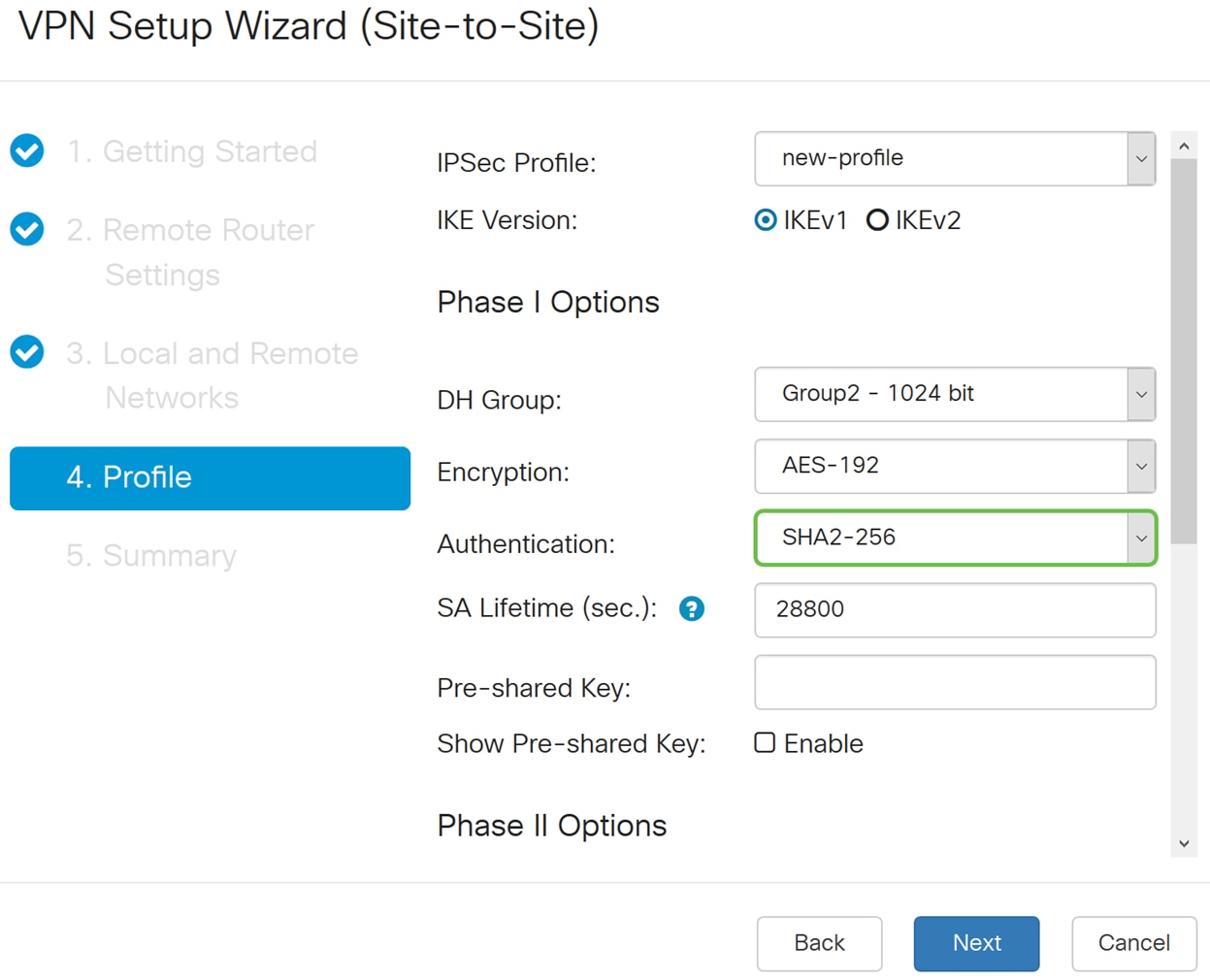

Paso 12. El método de autenticación determina cómo se validan los paquetes de encabezado del protocolo de carga de seguridad de encapsulación (ESP). El MD5 es un algoritmo de hashing unidireccional que produce un resumen de 128 bits. El SHA1 es un algoritmo de hashing unidireccional que produce un resumen de 160 bits mientras que el SHA2-256 produce un resumen de 256 bits. Se recomienda SHA2-256 porque es más seguro. Asegúrese de que ambos extremos del túnel VPN utilicen el mismo método de autenticación. Seleccione una autenticación (MD5, SHA1 o SHA2-256). Se seleccionó SHA2-256 para este ejemplo.

Paso 13. La duración de SA (Sec) indica la cantidad de tiempo, en segundos, que una SA IKE está activa en esta fase. Se negocia una nueva asociación de seguridad (SA) antes de que caduque el período de vigencia para garantizar que una nueva SA esté lista para utilizarse cuando venza el antiguo. El valor predeterminado es 28800 y el intervalo es de 120 a 86400. Utilizaremos el valor predeterminado de 28800 segundos como tiempo de vida de SA para la Fase I.

Nota: Se recomienda que su vida útil de SA en la Fase I sea mayor que su tiempo de vida de SA en Fase II. Si hace que su Fase I sea más corta que la Fase II, entonces tendrá que renegociar el túnel hacia adelante y hacia atrás con frecuencia en lugar del túnel de datos. El túnel de datos es lo que necesita más seguridad, por lo que es mejor que la duración de la fase II sea más corta que la fase I.

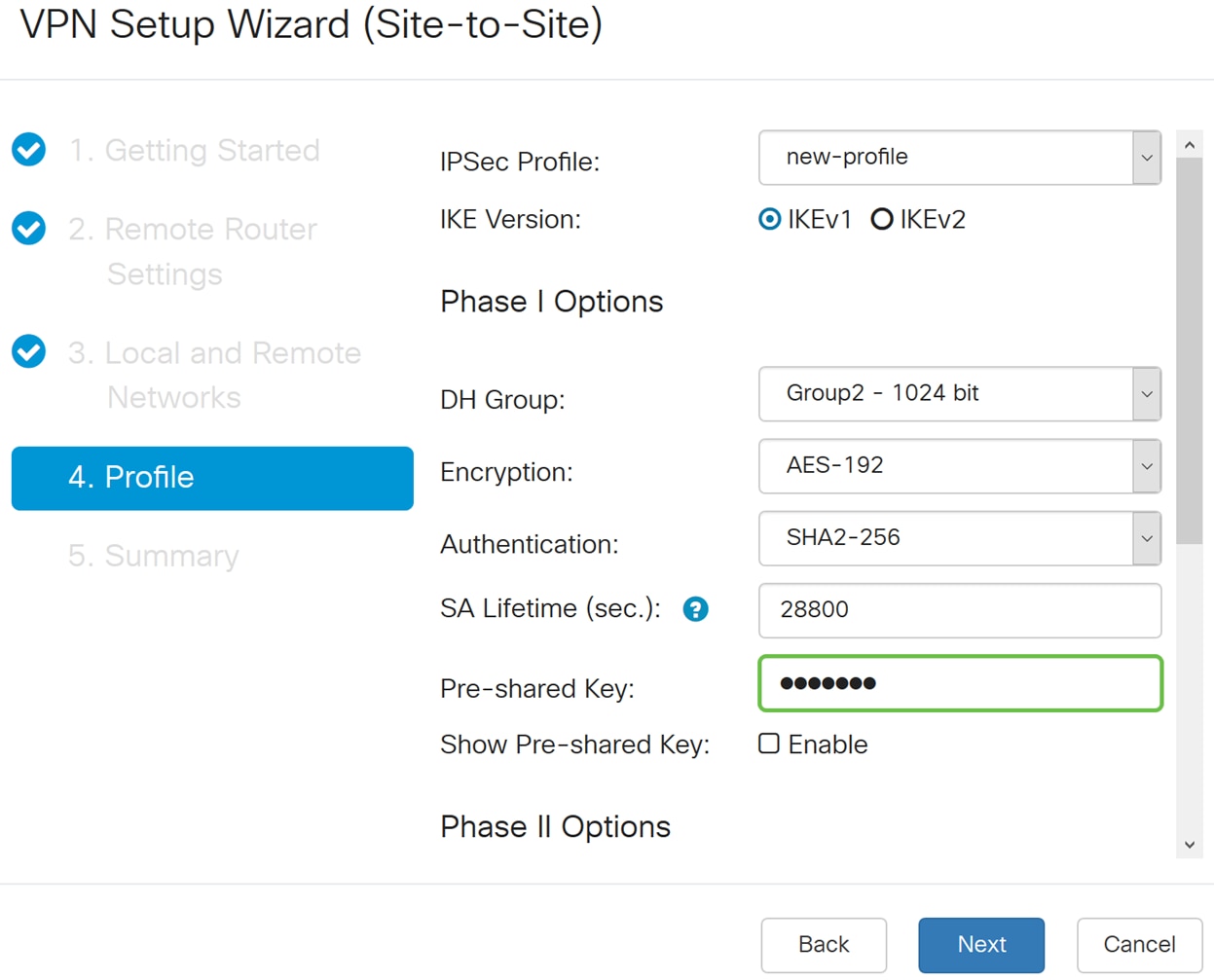

Paso 14. Ingrese en la clave previamente compartida para utilizar para autenticar el par IKE remoto. Puede introducir hasta 30 caracteres de teclado o valores hexadecimales, como My_@123 o 4d795f40313233. Ambos extremos del túnel VPN deben utilizar la misma clave previamente compartida.

Nota: Le recomendamos que cambie periódicamente la clave precompartida para maximizar la seguridad de VPN.

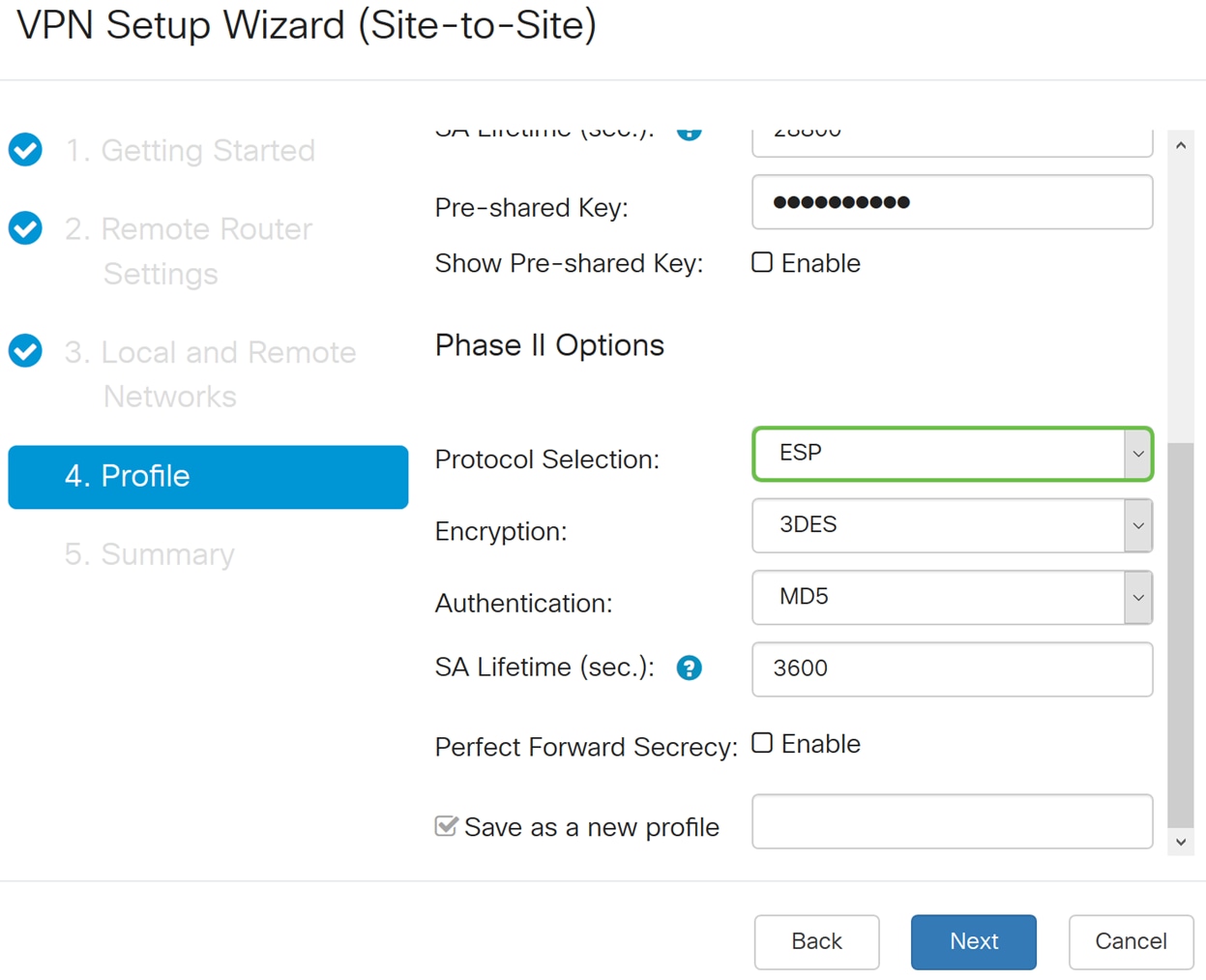

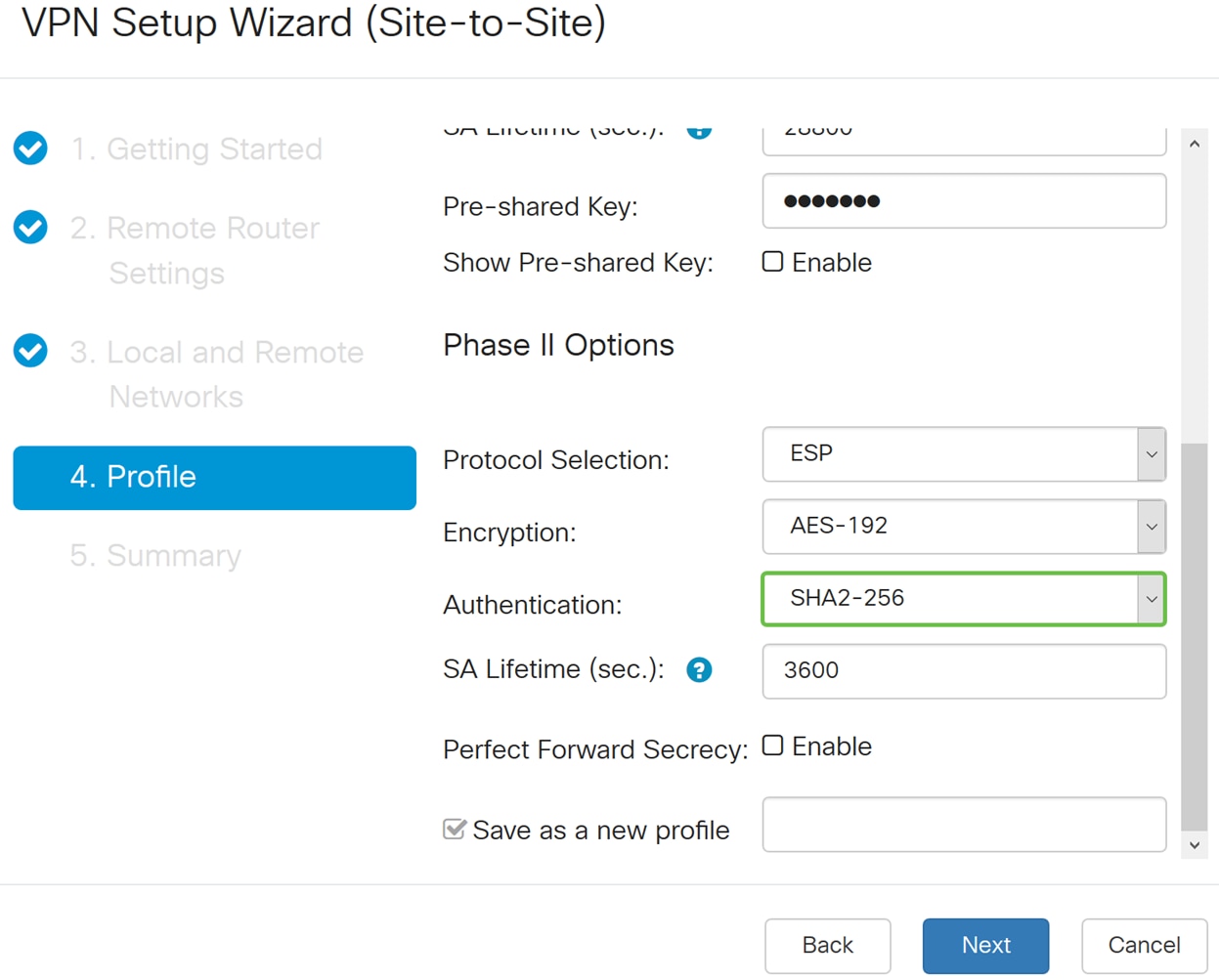

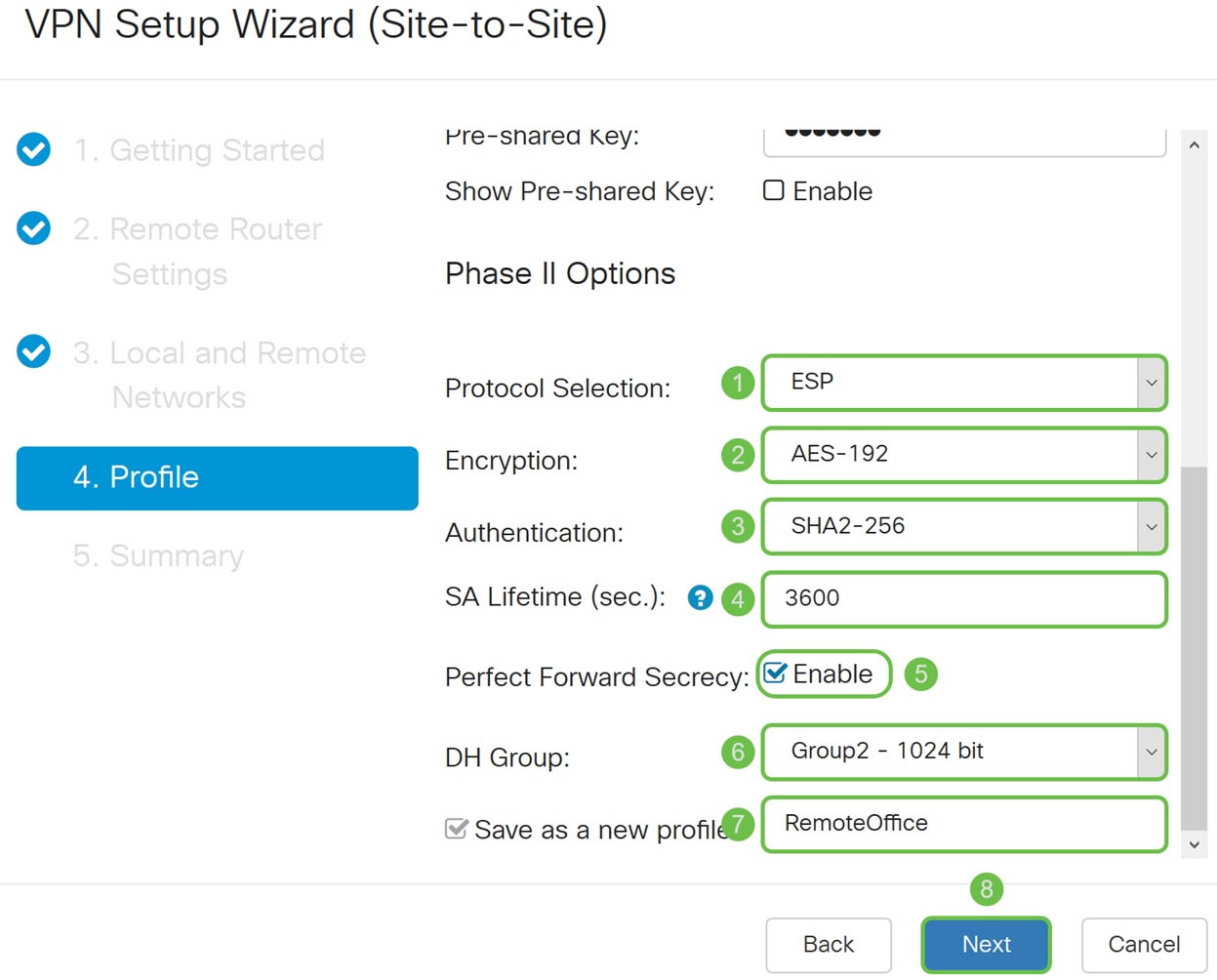

Paso 15. En la sección Opciones de Fase II, seleccione un protocolo en la lista desplegable.

· ESP - Seleccione ESP para el cifrado de datos e introduzca el cifrado.

· AH - Seleccione esta opción para la integridad de los datos en situaciones en las que los datos no son secretos pero deben autenticarse.

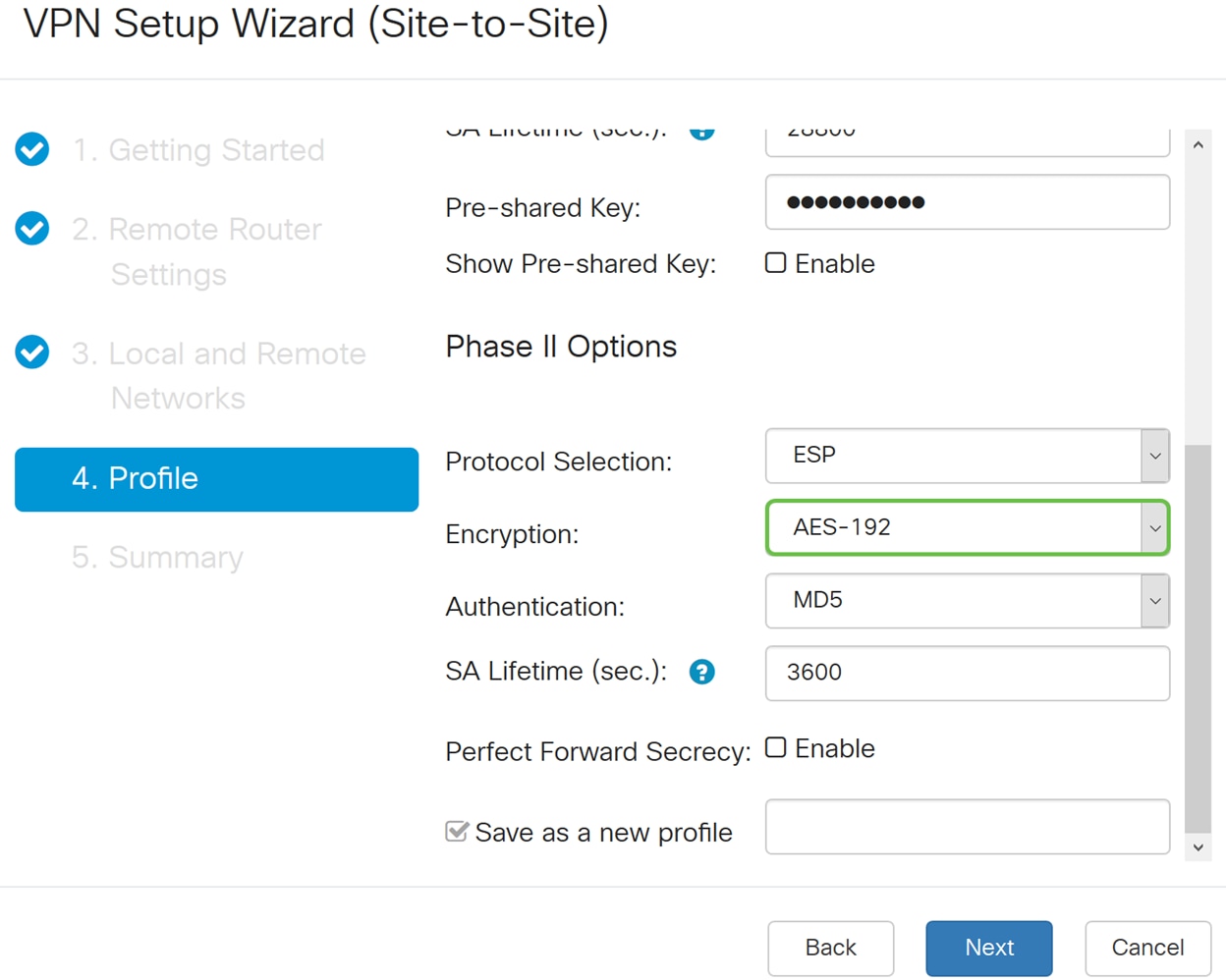

Paso 16. Seleccione una opción de cifrado (3DES, AES-128, AES-192 o AES-256) en la lista desplegable. Este método determina el algoritmo utilizado para cifrar o descifrar paquetes de carga de seguridad de encapsulación (ESP)/Asociación de seguridad de Internet y protocolo de administración de claves (ISAKMP). El triple estándar de cifrado de datos (3DES) utiliza el cifrado DES tres veces, pero ahora es un algoritmo heredado. Esto significa que solo se debe utilizar cuando no hay mejores alternativas, ya que sigue ofreciendo un nivel de seguridad marginal pero aceptable. Los usuarios solo deben usarla si es necesaria para la compatibilidad con versiones anteriores, ya que es vulnerable a algunos ataques de "colisión de bloques". El estándar de cifrado avanzado (AES) es un algoritmo criptográfico diseñado para ser más seguro que DES. AES utiliza un tamaño de clave mayor que garantiza que el único enfoque conocido para descifrar un mensaje es que un intruso intente todas las claves posibles. Se recomienda utilizar AES en lugar de 3DES. En este ejemplo, utilizaremos AES-192 como nuestra opción de cifrado.

Nota: Estos son algunos recursos adicionales que pueden ayudar a: Configuración de Seguridad para VPNs con IPSec y Cifrado Next Generation.

Paso 17. El método de autenticación determina cómo se validan los paquetes de encabezado del protocolo de carga de seguridad de encapsulación (ESP). El MD5 es un algoritmo de hashing unidireccional que produce un resumen de 128 bits. El SHA1 es un algoritmo de hashing unidireccional que produce un resumen de 160 bits mientras que el SHA2-256 produce un resumen de 256 bits. Se recomienda SHA2-256 porque es más seguro. Asegúrese de que ambos extremos del túnel VPN utilicen el mismo método de autenticación. Seleccione una autenticación (MD5, SHA1 o SHA2-256). Se seleccionó SHA2-256 para este ejemplo.

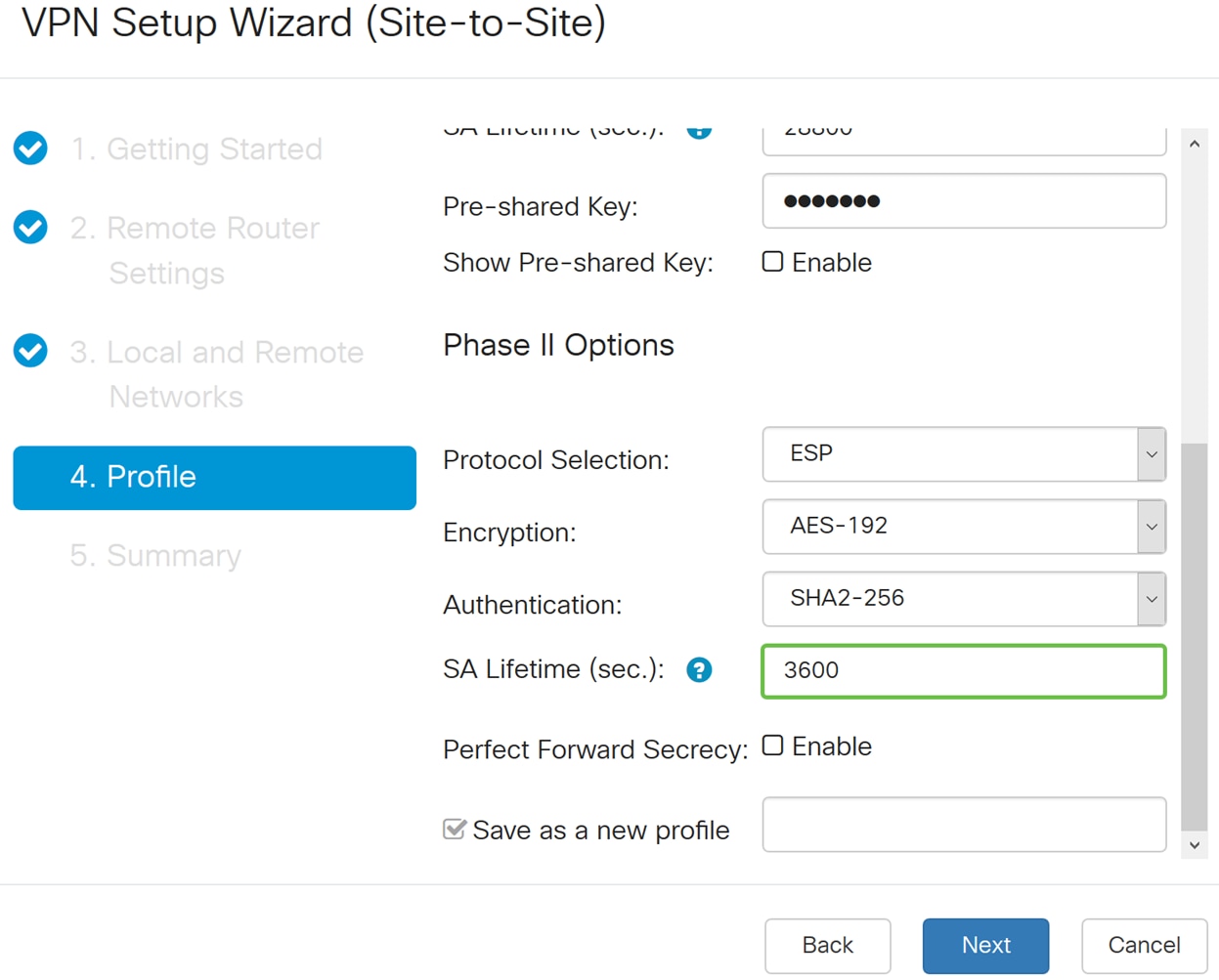

Paso 18. Ingrese en el tiempo de vida de SA (Sec) que es la cantidad de tiempo, en segundos, que un túnel VPN (IPsec SA) está activo en esta fase. El valor predeterminado para la Fase 2 es 3600 segundos.

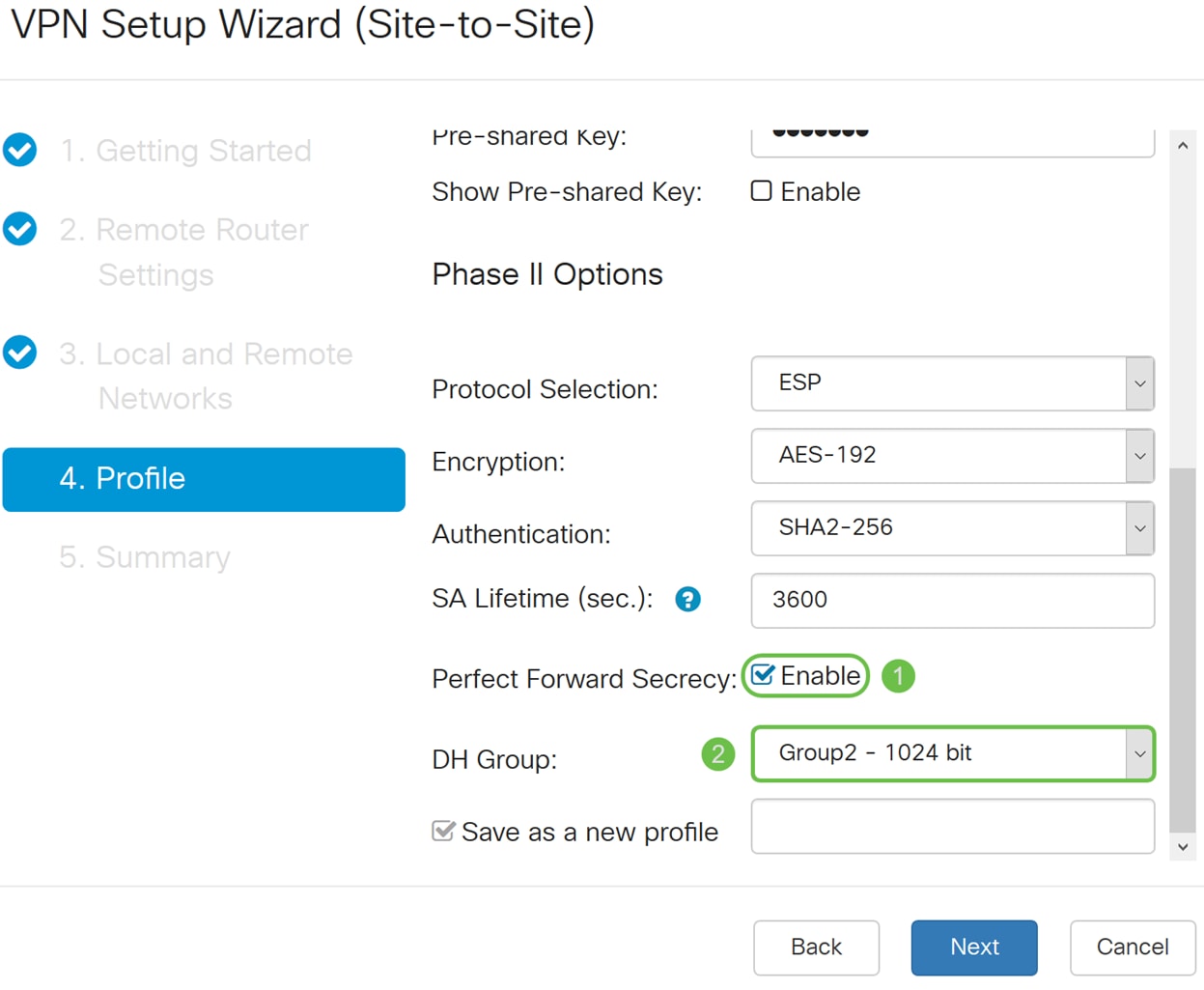

Paso 19. Cuando se habilita Perfect Forward Secrecy (PFS), la negociación IKE Phase 2 genera nuevo material clave para la autenticación y el cifrado del tráfico IPsec. Perfect Forward Secrecy (Confidencialidad directa perfecta) se utiliza para mejorar la seguridad de las comunicaciones transmitidas a través de Internet mediante criptografía de clave pública. Marque la casilla para activar esta función o desmarque la casilla para desactivarla. Se recomienda esta función. Si está marcado, seleccione un grupo DH. En este ejemplo se utiliza Group2 - 1024 bit.

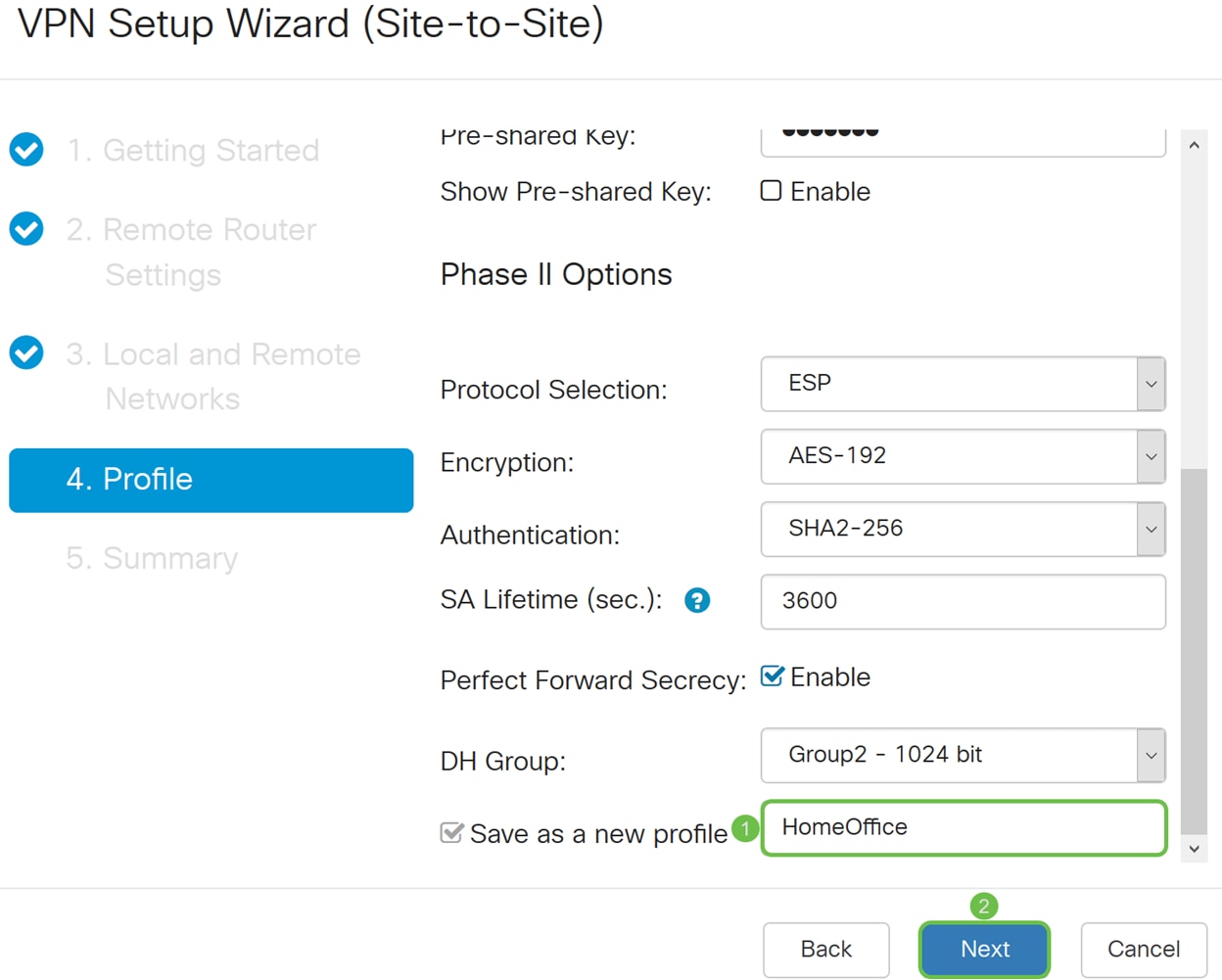

Paso 20. En Guardar como nuevo perfil, introduzca un nombre para el nuevo perfil que acaba de crear. Haga clic en Next para ver el resumen de su configuración de VPN.

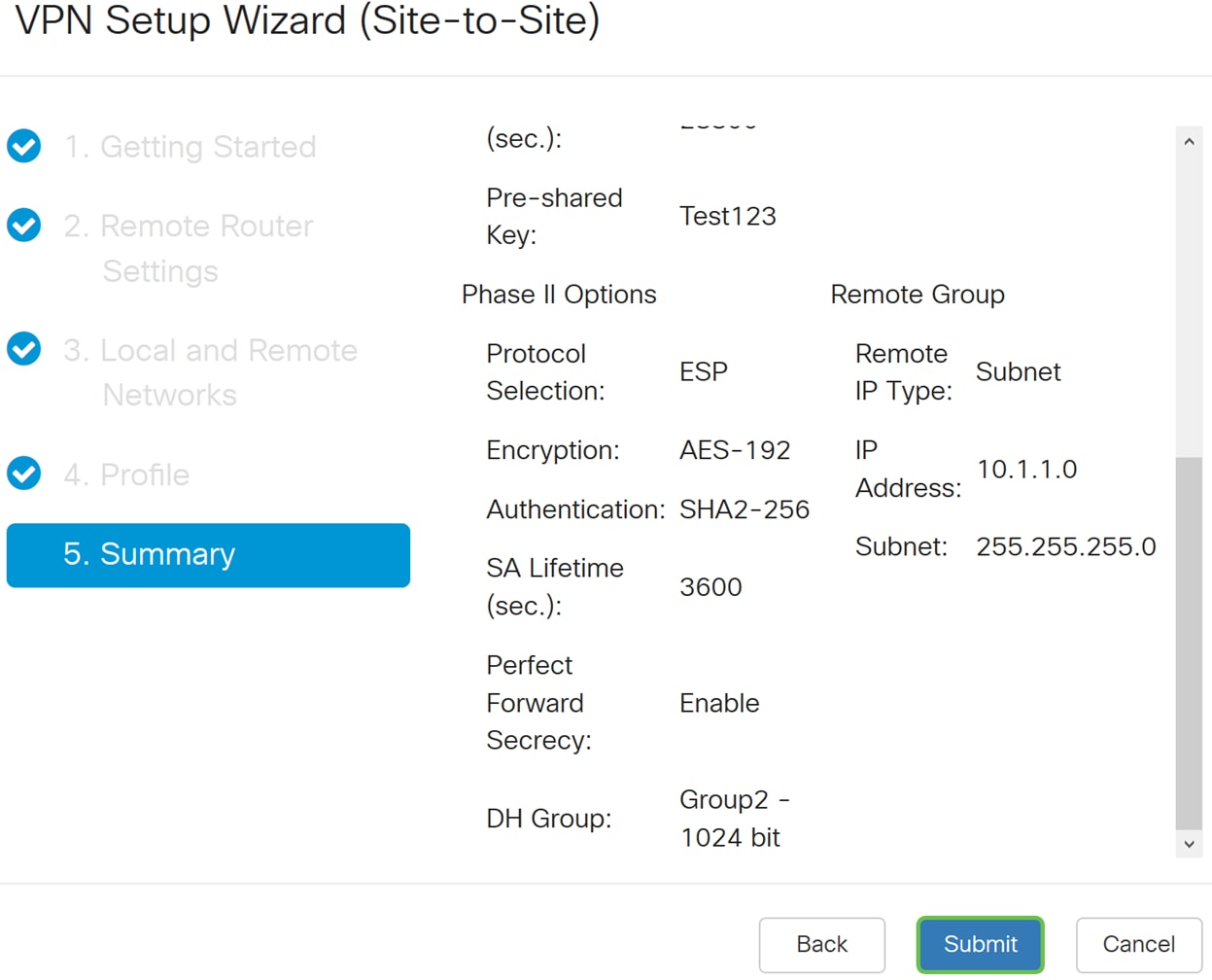

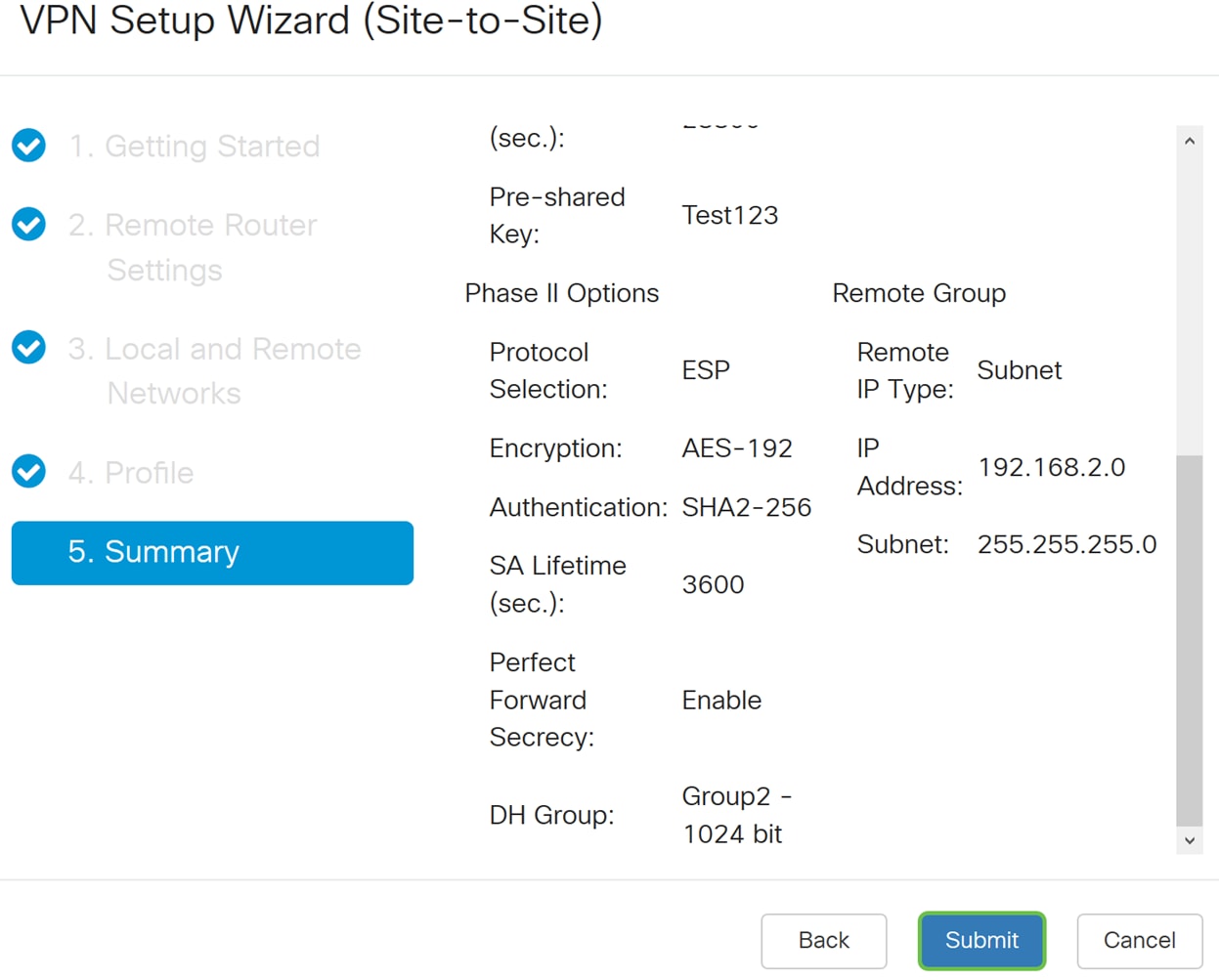

Paso 21. Verifique la información y luego haga clic en Enviar.

Configuración del asistente de configuración de VPN en el router remoto

En el router remoto, debe configurar los mismos parámetros de seguridad que el router local, pero utilizar la dirección IP del router local como el tráfico remoto.

Paso 1. Inicie sesión en la página de configuración web del router remoto (Router B) y navegue hasta VPN > VPN Setup Wizard.

Paso 2. Introduzca un nombre de conexión y elija la interfaz que se utilizará para la VPN si utiliza un RV260. El RV160 solo tiene un enlace WAN, por lo que no podrá seleccionar una interfaz del menú desplegable. A continuación, haga clic en Siguiente para continuar.

Paso 3. En Configuración del router remoto, seleccione el tipo de conexión remota y, a continuación, introduzca la dirección IP WAN del router A. A continuación, haga clic en Siguiente para continuar con la siguiente sección.

Paso 4. Seleccione el tráfico local y remoto. Si ha seleccionado Subred en el campo Selección de tráfico remoto, introduzca en la subred de dirección IP privada del router A. A continuación, haga clic en Next para configurar la sección Profile.

Paso 5. En la sección Perfil, seleccione los mismos parámetros de seguridad que el Router A. También hemos introducido la misma clave previamente compartida que el router A. A continuación, haga clic en Siguiente para ir a la página de resumen.

Opciones de la fase I:

Opciones de la fase II:

Paso 6. En la página Resumen, verifique que la información que acaba de configurar sea correcta. A continuación, haga clic en Enviar para crear su VPN de sitio a sitio.

Nota: Todas las configuraciones que el router está utilizando actualmente se encuentran en el archivo de configuración en ejecución, que es volátil y no se conserva entre reinicios. Para conservar la configuración entre reinicios, asegúrese de copiar el archivo de configuración en ejecución en el archivo de configuración inicial después de haber completado todos los cambios. Para ello, haga clic en el botón Guardar que aparece en la parte superior de la página o desplácese hasta Administración > Administración de configuración. A continuación, asegúrese de que su Origen esté Ejecutando la Configuración y Destino sea Configuración Inicial. Haga clic en Apply (Aplicar).

Conclusión

Debe haber configurado correctamente una VPN de sitio a sitio mediante el asistente de configuración de VPN. Siga estos pasos para verificar que la VPN de sitio a sitio está conectada.

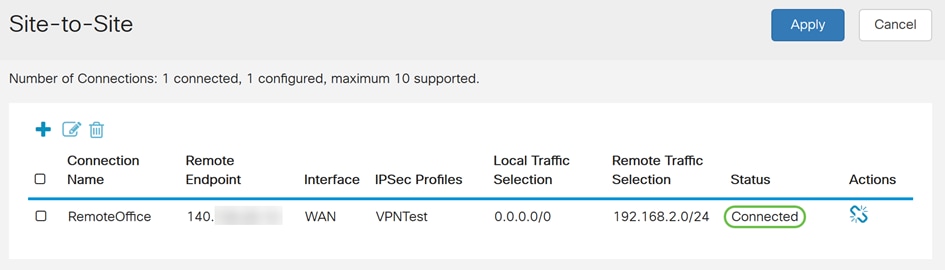

Paso 1. Para verificar que se ha establecido la conexión, debe ver un estado Conectado cuando navegue a VPN > IPSec VPN > Sitio a Sitio.

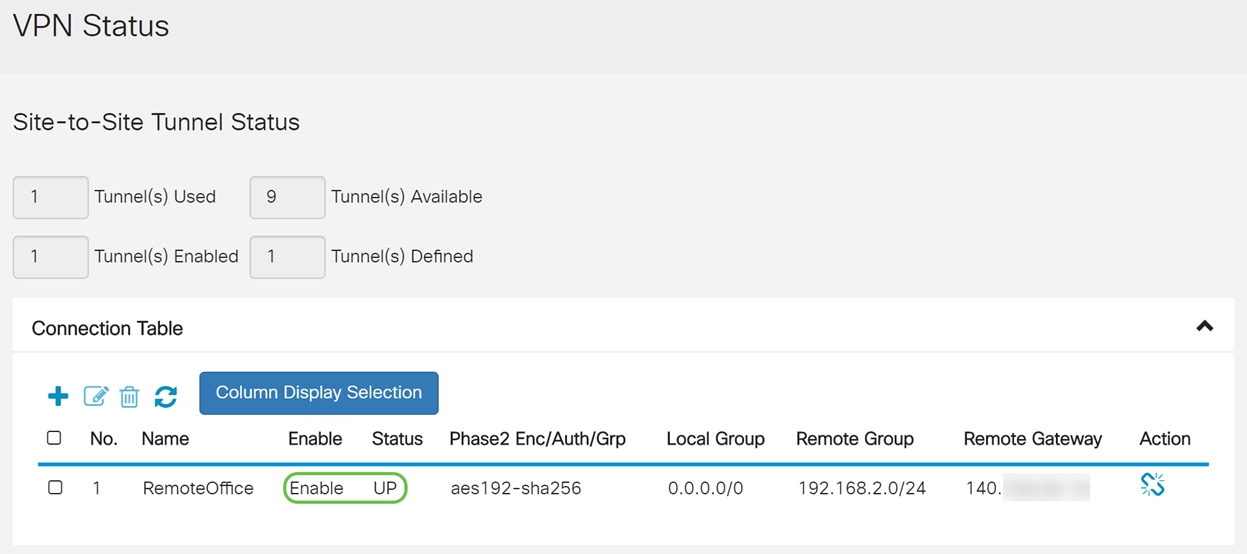

Paso 2. Navegue hasta Estado y estadísticas > Estado de VPN y asegúrese de que el túnel de sitio a sitio esté habilitado y ACTIVADO.

Comentarios

Comentarios