Configuración del control de acceso en el router VPN RV315W

Objetivo

La configuración del control de acceso permite restringir el acceso a una dirección IP específica. Existen diversas opciones para personalizar las restricciones. La hora del día, los días de la semana, las direcciones IP, el puerto físico y el tipo de protocolo son ejemplos de algunas de las funciones de personalización de la política de control de acceso.

En este artículo se explica cómo utilizar y configurar los controles de acceso en el router VPN RV315W.

Dispositivo aplicable

· RV315W

Versión del software

•1.01.03

Administración de la Configuración

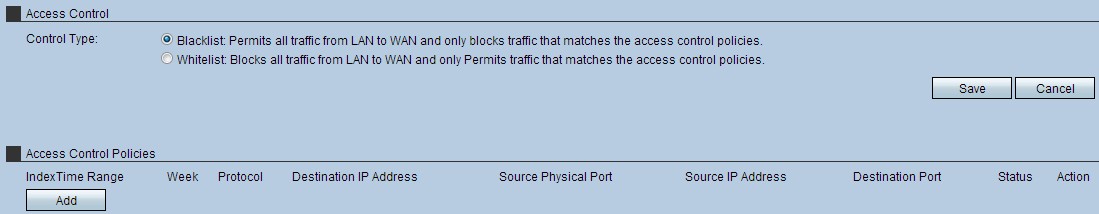

Paso 1. Inicie sesión en la utilidad de configuración web y elija Security > Access Control. Se abre la página Control de acceso:

Paso 2. Haga clic en el botón de opción Bloquear lista o Permitir lista en el campo Tipo de control.

· lista Bloquear: esta opción permite todo el tráfico de la LAN a la WAN, excepto el tráfico que se bloquea a través de la configuración de control de acceso.

· lista Permitir: esta opción bloquea todo el tráfico de la LAN a la WAN, excepto el tráfico permitido a través de la configuración de control de acceso.

Consulte el glosario para obtener información adicional.

Paso 3. Haga clic en Guardar para aplicar la configuración.

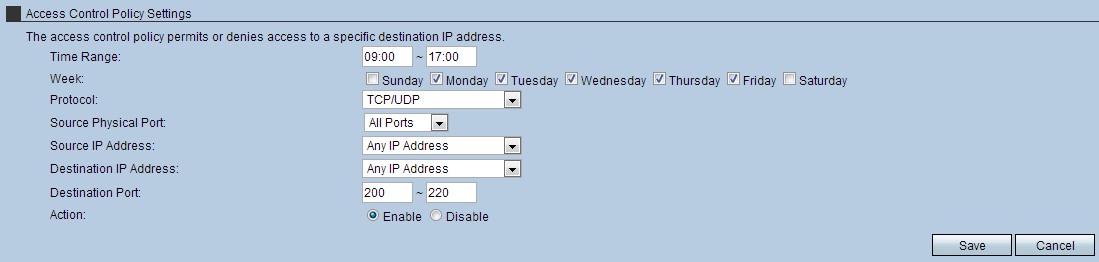

Paso 4. Haga clic en Agregar para agregar una nueva política de control de acceso. Se abre la página Configuración de la política de control de acceso:

Paso 5. Introduzca un intervalo en el campo Intervalo de tiempo. Esta opción es el momento en que la política de control de acceso es efectiva.

Paso 6. Seleccione días de la semana para permitir o restringir el acceso. Esta opción corresponde a los días de la semana en los que la política de control de acceso es efectiva.

Paso 7. En la lista desplegable Protocol , elija el protocolo al que se aplica el control de acceso.

· TCP: este protocolo se utiliza para transmitir datos desde una aplicación a la red. TCP se utiliza normalmente para aplicaciones en las que la transferencia de información se debe completar y los paquetes no se descartan.

· UDP: este protocolo es para aplicaciones de red cliente/servidor basadas en el protocolo de Internet (IP). El objetivo principal de este protocolo es las aplicaciones activas. (VOIP, juegos, etc.)

· TCP/UDP: seleccione este protocolo para utilizar TCP y UDP. Éste es el protocolo predeterminado.

· ICMP: este protocolo envía mensajes de error y es responsable de la gestión de errores en la red. Utilice este protocolo para obtener una notificación cuando la red tiene problemas con la entrega de paquetes.

· HTTP: este protocolo proporciona una comunicación segura entre un servidor web y un navegador. Utilice este protocolo cuando sea necesario transferir paquetes de forma segura entre un servidor y un navegador.

· FTP: este protocolo transmite los archivos entre equipos. Seleccione este protocolo cuando se intercambien archivos entre varios dispositivos.

· SMTP: este protocolo se encarga de la transmisión de correos electrónicos. Seleccione este protocolo al intercambiar correos electrónicos.

· POP3: este protocolo se combina con SMTP en lo que respecta al correo electrónico. POP3 descarga correos electrónicos de un servidor de correo electrónico a un equipo personal. Seleccione este protocolo al descargar correos electrónicos.

Paso 8. En la lista desplegable Puerto físico de origen, elija el puerto al que se aplica el control de acceso.

Paso 9. En la lista desplegable Dirección IP de origen, elija las direcciones IP a las que se aplica el control de acceso.

· Cualquier dirección IP: elija esta opción para permitir o denegar todas las direcciones IP. Seleccione el botón de opción activar o desactivar para esta opción.

· dirección IP única: elija esta opción para permitir o denegar direcciones IP individuales. Introduzca la dirección IP correspondiente en el campo Dirección IP de origen.

· IP Address Range: elija esta opción para permitir o denegar direcciones IP en función de un intervalo seleccionado. Introduzca el intervalo de direcciones IP aplicable en los campos Dirección IP de origen primero y segundo.

Paso 10. En la lista desplegable Destination IP Address (Dirección IP de destino), elija las direcciones IP a las que se aplica el control de acceso.

· Cualquier dirección IP: elija esta opción para permitir o denegar todas las direcciones IP. Haga clic en el botón de opción Activar o desactivar para esta opción.

· dirección IP única: elija esta opción para permitir o denegar una dirección IP individual. Introduzca la dirección IP correspondiente en el campo Destination IP Address (Dirección IP de destino).

· IP Address Range: elija esta opción para permitir o denegar direcciones IP en función de un intervalo seleccionado. Introduzca el intervalo de direcciones IP aplicable en los campos Dirección IP de destino primero y segundo.

Paso 11. En los campos Destination Port (Puerto de destino), introduzca el intervalo de puertos de un protocolo o aplicación al que se aplica el control de acceso.

Paso 12. Haga clic en el botón de opción Enable para habilitar la política de control de acceso.

Paso 13. Haga clic en Guardar para aplicar la configuración.

Paso 14. (Opcional) Para eliminar una política de control de acceso, haga clic en el icono de papelera debajo del encabezado Acción.

Paso 15. (Opcional) Para editar una política de control de acceso, haga clic en el icono del sobre debajo del encabezado Acción.

Comentarios

Comentarios