Configuración general del firewall en los routers VPN RV016, RV042, RV042G y RV082

Objetivo

Un firewall protege una red interna de una red externa, como Internet. Los firewalls son vitales para la seguridad de la red. Hay varias configuraciones diferentes disponibles que pueden habilitar o deshabilitar servicios específicos según sus necesidades de seguridad.

El objetivo de este artículo es mostrar cómo habilitar o deshabilitar la configuración general del firewall en los routers VPN RV016, RV042, RV042G y RV082.

Dispositivos aplicables

•RV016

•RV042

•RV042G

•RV082

Versión del software

•v4.2.1.02

Configuración general del firewall

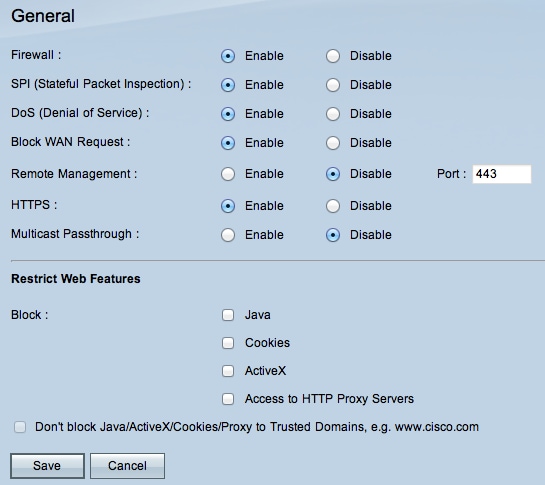

Paso 1. Inicie sesión en la utilidad de configuración del router y elija Firewall > General. Se abre la página General:

Paso 2. Haga clic en el botón de opción Enable o Disable para habilitar o deshabilitar los parámetros disponibles en el firewall según los requisitos del usuario.

A continuación se describen los campos siguientes:

· Firewall: cuando se habilita esta función, el router realizará una inspección profunda de paquetes en todo el tráfico que pasa a través de este router y descartará los paquetes que no siguen el comportamiento del protocolo predefinido.

· SPI (inspección exhaustiva de paquetes): el firewall del router utiliza la inspección exhaustiva de paquetes (SPI) para revisar el tráfico del firewall. Supervisa el estado de las conexiones de red, como los flujos TCP y la comunicación UDP. El firewall distingue los paquetes legítimos para diferentes tipos de conexiones y solo los paquetes que coinciden con una conexión activa conocida son permitidos por el firewall, todos los demás son rechazados.

· Dos (Denegación de servicio): cuando esta función está activada, el router evitará los ataques DOS (Denegación de servicio) que procedan de Internet. Los ataques DOS hacen que la CPU del router esté ocupada, de modo que no puede proporcionar servicios al tráfico normal.

· Block WAN Request (Bloquear solicitud WAN): Cuando esta opción está activada, el router ignorará las solicitudes PING de Internet, por lo que parecerán estar ocultas. Esto ayuda a proporcionar seguridad al ocultar los puertos de red para que los intrusos no tengan fácil acceso a la red.

· Gestión remota: cuando esta función está activada, el router permite acceder a la utilidad de configuración web desde Internet. Introduzca el número de puerto que se abrirá a los hosts del lado WAN. El valor predeterminado es 443. Este puerto debe especificarse cuando el usuario establece una conexión remota.

· HTTPS: cuando está activada, se puede acceder a la utilidad de configuración web a través de una sesión HTTPS desde el lado WAN en lugar de HTTP normal. Esto hará que su sesión web remota esté protegida por algoritmos de cifrado SSL. Si la función HTTPS está desactivada, los usuarios no pueden conectarse mediante QuickVPN. Si está desactivado, utiliza una conexión HTTP menos segura.

· Paso a través de multidifusión: si un proxy IGMP se ejecuta actualmente en el router, cuando se activa el paso a través de multidifusión, el router permitirá que el tráfico de multidifusión IP entre desde Internet.

Nota: Para desactivar el firewall, la contraseña del administrador debe ser distinta de la predeterminada. Los campos SPI (inspección exhaustiva de paquetes), DoS (denegación de servicio), Block WAN Request y Remote Management están atenuados.

Paso 3. En el área Restringir características Web, active una o todas las casillas de verificación para restringir la característica correspondiente.

· Java: Java es un lenguaje de programación para sitios web. Para bloquear Java, marque la casilla de verificación Java. Si deniega Java, es posible que no pueda acceder a los sitios de Internet escritos en este lenguaje de programación, por lo que es seguro continuar y bloquear los subprogramas de Java si el dispositivo conectado al router no necesita acceder a los sitios web creados con Java. Por otro lado, los ciberdelincuentes utilizan Java como parte integral de su ataque, que consiste en determinar el SO y lanzar un ataque especificado por el SO cuando visita sitios web infectados por malware. Por ejemplo, cuando visita un sitio web pirateado, se activa un archivo JAR (Java Archive) que le pide que realice su función, pero que se utiliza en secreto para determinar el sistema operativo del ordenador.

· Cookies: una cookie consiste en datos almacenados en el ordenador y utilizados en sitios de Internet cuando los usuarios interactúan con ellos. Para bloquear las cookies, marque la casilla de verificación Cookies. Si desea bloquear las cookies, los sitios web no pueden guardar ninguna información de visita anterior cuando se accede desde el dispositivo. La ventaja es que las cookies maliciosas (cookies de rastreo de terceros) no se guardan, lo que supone un riesgo para la seguridad.

· ActiveX: ActiveX es un componente de software de Microsoft Windows que se puede utilizar para desarrollar aplicaciones o controlar programas pequeños como complementos utilizados en sitios de Internet. Si permite ActiveX, puede ayudar a mejorar su experiencia al navegar; permite que los sitios web ejecuten animaciones y otros programas similares. Por otro lado, existe un riesgo potencial si visita páginas web que contienen software ActiveX malintencionado desarrollado por ciberdelincuentes que puede causar daños al equipo. Para bloquear ActiveX, marque la casilla de verificación ActiveX. Si bloquea ActiveX, puede tener problemas si desea acceder a determinados sitios de Internet que utilizan ActiveX para realizar tareas.

· Acceso al servidor HTTP proxy: si desea navegar anónimamente a través de un servidor proxy y denegar el acceso al servidor proxy, marque la casilla de verificación Acceso al servidor HTTP proxy. Los servidores proxy HTTP ocultan los detalles de los usuarios finales a los hackers. Funcionan como intermediarios, por lo que no puede acceder directamente a Internet. Sin embargo, si los usuarios locales tienen acceso a los servidores proxy de WAN, es posible que puedan encontrar una forma de evitar los filtros de contenido del router y acceder a los sitios de Internet bloqueados por el router.

Paso 4. Haga clic en Save para guardar la configuración.

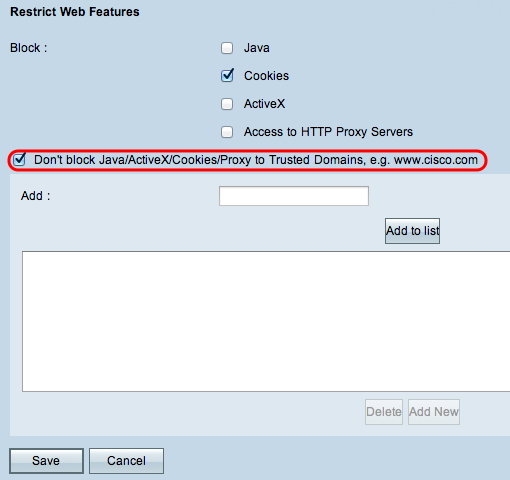

Agregar dominios de confianza

Aunque es posible que una de las funciones web esté bloqueada, el usuario puede permitir que estas funciones se activen para dominios de confianza especificados.

Paso 1. Marque el botón Don't block Java/ActiveX/Cookies/Proxy to Trusted Domains. Esta opción solo estará disponible si el usuario ha decidido bloquear alguna de las funciones web del paso 3 de la configuración general del firewall.

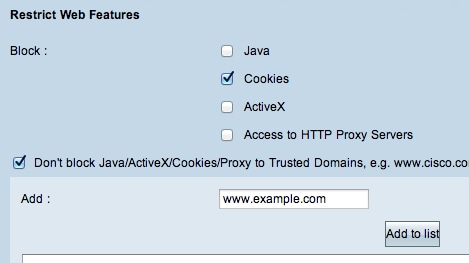

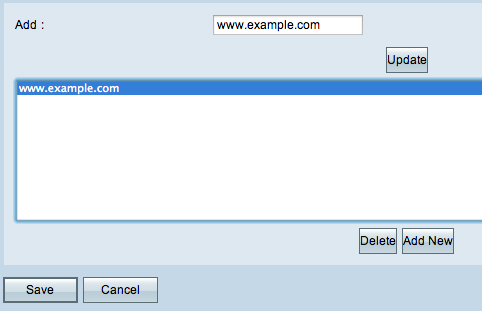

Paso 2. En el campo Add, ingrese el dominio que se agregará a la lista de dominios de confianza.

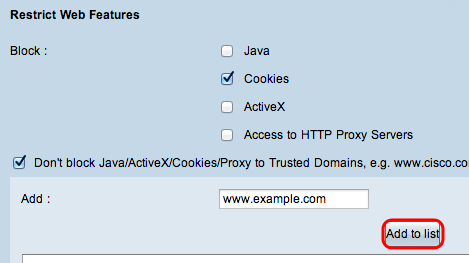

Paso 3. Haga clic en Agregar a la lista. El dominio se agrega a la lista de confianza.

Paso 4. Haga clic en Guardar para guardar los cambios.

Actualizar un dominio de confianza

En esta sección se indica al usuario cómo editar un dominio de confianza.

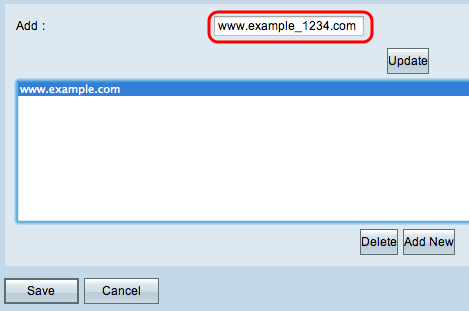

Paso 1. Elija el dominio que desea editar de la lista de dominios de confianza.

Paso 2. En el campo Add, ingrese el nombre de dominio actualizado para el dominio requerido.

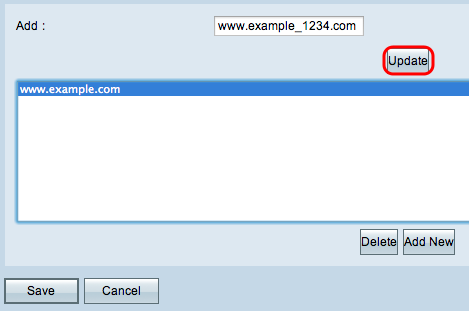

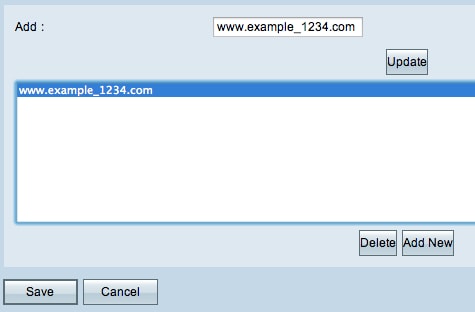

Paso 3. Haga clic en Update (Actualizar).

Paso 4. Haga clic en Guardar para guardar los cambios.

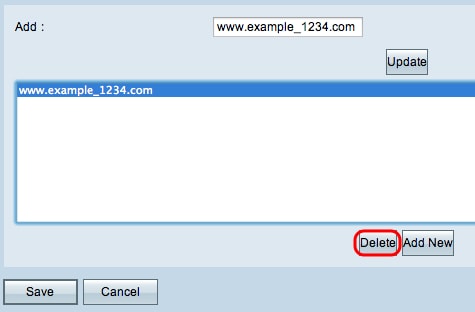

Eliminar un dominio de confianza

En esta sección se indica al usuario cómo eliminar un dominio de confianza.

Paso 1. Elija el dominio que desea eliminar.

Paso 2. Haga clic en Eliminar. Se elimina el dominio.

Paso 3. Haga clic en Guardar para guardar los cambios.

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

12-Dec-2018 |

Versión inicial |

Comentarios

Comentarios