Autenticación de host y sesión 802.1x en switches apilables serie Sx500

Objetivos

802.1X es un estándar IEEE para el control de acceso a la red (PNAC) basado en puertos. Este protocolo de red proporciona un método de autenticación a los dispositivos que están conectados a los puertos. 802.1x tiene tres partes: el suplicante, que es un dispositivo cliente que proporciona credenciales al dispositivo de red; el autenticador, que es el dispositivo de red que puede incluir switches Ethernet o puntos de acceso inalámbricos; y el servidor de autenticación, que normalmente es un host que ejecuta software compatible con los protocolos de red.

La autenticación de host y de sesión define el modo 802.1x que utiliza un puerto especificado. Los tres modos son un solo host, varios hosts y varias sesiones. El modo de host único sólo permite que un host autorizado acceda al puerto. El modo de varios hosts sólo requiere que se autorice el primer host. A continuación, se permite el acceso a todos los demás hosts. Varias sesiones permiten varios hosts. En el modo de sesiones múltiples, cada host debe estar autorizado. Si se selecciona el modo host único, se puede aplicar la configuración de violación.

En este artículo se explica cómo configurar la autenticación de host y de sesión en los switches apilables de la serie Sx500.

Dispositivos aplicables

Switches apilables · Sx500 Series

Versión del software

•1.2.7.76

Autenticación de host y de sesión

Paso 1. Inicie sesión en la utilidad de configuración web y elija Security > 802.1X > Host and Session Authentication. Se abre la página Autenticación de host y sesión.

Paso 2. Haga clic en el botón de opción del puerto que desea modificar y haga clic en Editar.

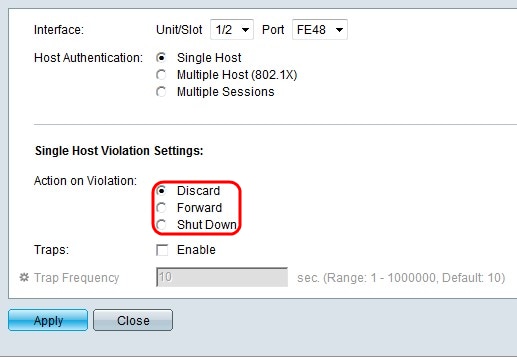

Paso 3. (Opcional) En las listas desplegables Unit/Slot y Port elija el puerto que desea configurar. La unidad identifica si el switch está activo o si es miembro de la pila. La ranura identifica qué switch está conectado a qué ranura (la ranura 1 es SF500 y la ranura 2 es SG500).

Si no conoce los términos utilizados, consulte Cisco Business: Glosario de nuevos términos.

Paso 4. Haga clic en el botón de opción que corresponde al modo de autenticación deseado en el campo Host Authentication.

· host único: solo un host autorizado puede acceder al puerto.

· host múltiple (802.1X): se pueden conectar varios hosts a un único puerto habilitado para 802.1x. Sólo se debe autorizar el primer host y, a continuación, todos los demás hosts tienen acceso a la red. Si la autenticación de host falla para el primer host, se deniega el acceso a la red a todos los clientes conectados.

· Múltiples Sesiones: Se pueden conectar varios hosts a un único puerto habilitado para 802.1x. Cada host debe ser autenticado.

Paso 5. Si se selecciona Host único en el paso 4, haga clic en el botón de opción correspondiente a la acción deseada en el campo Acción sobre violación. Esta acción determina qué pasará con los paquetes que llegan al host si se produce una violación. Se produce una violación si el host no pasa el proceso de autenticación.

· Descartar: descarta los paquetes.

· Forward: reenvía los paquetes.

· Apagar: descarta los paquetes y apaga el puerto. El puerto permanece inactivo hasta que se reactiva o hasta que se reinicia el switch.

Paso 6. Marque Enable en el campo Traps para habilitar las trampas. Las trampas son mensajes SNMP generados que se utilizan para informar de eventos del sistema. La trampa obligará al dispositivo conectado a enviar un mensaje SNMP al host único que ha ocurrido una violación. Para saber sobre la configuración de la trampa SNMP, consulte el artículo Configuración de los Parámetros de Trampa SNMP en los Switches Apilables de la Serie Sx500.

Paso 7. Introduzca el tiempo deseado permitido entre las trampas enviadas en el campo de frecuencia de trampa. Este campo define la frecuencia con la que se envían las trampas al host.

Paso 8. Haga clic en Apply (Aplicar).

Si desea obtener más información sobre la autenticación de puerto 802.1x en su switch de Cisco, haga clic en uno de los siguientes enlaces:

- Configuración de la Autenticación de Puerto 802.1x en un Switch

- Guía de administración de switches gestionados apilables de la serie 500 de Cisco

- Configuración de seguridad en los switches de la serie Sx500 (contiene vínculos a varios artículos)

Comentarios

Comentarios