Configuración de la seguridad de puertos en los switches apilables de la serie Sx500

Objetivo

Port Security se puede utilizar con direcciones MAC dinámicas y estáticas para limitar el tráfico de ingreso de un puerto, porque limita las direcciones MAC que pueden enviar tráfico al puerto. Cuando se asigna una dirección MAC segura a un puerto seguro, el puerto no reenvía el tráfico de ingreso para aquellos que tienen direcciones MAC de origen que no son similares a las direcciones definidas.

El objetivo de este documento es explicar la configuración de la seguridad de los puertos en los switches de la serie Sx500.

Dispositivos aplicables

Switches apilables · Sx500 Series

Versión del software

•v1.2.7.76

Configuración de Port Security

Paso 1. Inicie sesión en la utilidad de configuración web y elija Security > Port Security. Se abre la página Port Security:

Paso 2. En el filtro: Lista desplegable Tipo de interfaz, elija el tipo de interfaz en el que se espera el paquete.

Paso 3. Haga clic en Ir, que muestra el estado de las interfaces.

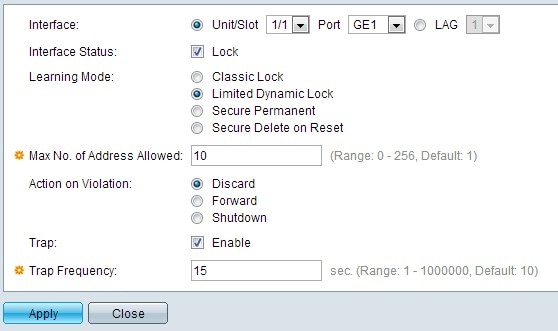

Paso 4. Haga clic en la interfaz que desea modificar y haga clic en Editar. Aparece la ventana Edit Port Security Interface Settings .

Paso 5. (Opcional) Para cambiar la interfaz que configura, haga clic en el botón de opción deseado en el campo Interface y elija la interfaz deseada en la lista desplegable.

· Unidad/Ranura: en las listas desplegables Unidad/Ranura elija la unidad/Ranura adecuada. La unidad identifica si el switch está activo o si es miembro de la pila. La ranura identifica qué switch está conectado a qué ranura (la ranura 1 es SF500 y la ranura 2 es SG500). Si no conoce los términos utilizados, consulte Cisco Business: Glosario de nuevos términos.

Puerto ·: en la lista desplegable Puerto, elija el puerto apropiado para configurar.

· LAG: elija el LAG de la lista desplegable LAG. Se utiliza un grupo de agregación de enlaces (LAG) para vincular varios puertos entre sí. Los LAG multiplican el ancho de banda, aumentan la flexibilidad de los puertos y proporcionan redundancia de enlaces entre dos dispositivos para optimizar el uso de los puertos

Paso 6. (Opcional) Para bloquear el puerto inmediatamente y no aprender ninguna dirección MAC nueva, marque Bloquear en el campo Estado de la interfaz.

Timesaver: Si la opción Bloquear está activada, vaya directamente al paso 9.

Paso 7. Haga clic en el botón de opción que corresponda al tipo deseado de bloqueo de puerto necesario en el campo Modo de aprendizaje. Hay cuatro opciones.

· bloqueo clásico: bloquea el puerto instantáneamente sin tener en cuenta el número de direcciones que ya se han aprendido. El puerto no aprende ninguna dirección MAC nueva. Las direcciones aprendidas no se pueden volver a aprender ni envejecer.

Bloqueo dinámico limitado ·: bloquea el puerto, elimina las direcciones MAC dinámicas actuales relacionadas con el puerto y, a continuación, el puerto aprende las direcciones hasta su límite máximo. El puerto se puede volver a aprender y envejecer.

· Secure Permanente: la dirección MAC dinámica actual relacionada con el puerto se mantiene y detecta el número máximo de direcciones permitidas en el puerto. Esto se establece en el campo Nº máximo de dirección permitida. La recuperación y el envejecimiento están activados.

· Secure Delete on Reset (Eliminar seguro al reiniciar): una vez que el puerto se reinicia, elimina la dirección MAC dinámica actual. Las direcciones MAC se pueden aprender en función del número de direcciones permitidas en el puerto. Esto se establece en el campo Nº máximo de dirección permitida. La recuperación y el envejecimiento están desactivados.

Paso 8. Si no se hace clic en el Bloqueo clásico en el paso 7, introduzca el número máximo de direcciones MAC que se pueden aprender en un puerto si se hace clic en el modo de aprendizaje de bloqueo dinámico limitado. El número 0 indica que solamente se soportan las direcciones estáticas en la interfaz.

Paso 9. Si la opción Bloquear está marcada en el Paso 6, haga clic en un botón de opción en el campo Acción sobre violación para elegir la acción que se realizará en los paquetes recibidos en el puerto bloqueado.

· Descarte: descarta paquetes de cualquier origen no aprendido.

· Forward: reenvía paquetes desde una fuente desconocida sin conocer la dirección MAC.

· Shutdown: descarta paquetes de cualquier origen no aprendido y el puerto se apaga. Este puerto se mantiene apagado hasta que se reactiva o hasta que se reinicia el switch.

Paso 10. (Opcional) Para habilitar las trampas cuando un puerto bloqueado obtiene un paquete, marque Enable en el campo Trap. Es aplicable para infracciones de bloqueo. En el caso del bloqueo clásico, se recibe cualquier dirección nueva. En el caso de bloqueo dinámico limitado, se trata de cualquier dirección nueva que exceda el número de direcciones permitidas.

Timesaver: Si Enable (Activar) no está activado en el paso 10, vaya directamente al paso 12.

Paso 11. Introduzca el tiempo mínimo, en segundos, que pasa entre las trampas en el campo Frecuencia de trampa.

Paso 12. Haga clic en Aplicar para aplicar la configuración.

Copiar configuración

Paso 1. Haga clic en la interfaz que desea modificar y haga clic en Copiar configuración. Aparecerá la ventana Copiar configuración.

Paso 2. Introduzca las interfaces o los intervalos de interfaces a los que se debe copiar la configuración en el campo proporcionado.

Paso 3. Haga clic en Aplicar para modificar la seguridad del puerto y actualizar el archivo de configuración en ejecución.

Comentarios

Comentarios