Introducción

Este documento describe el proceso para actualizar los anclajes de confianza para la interfaz CTI en Webex para Broadworks.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Familiaridad con la configuración de los parámetros del concentrador de control

- Introducción a la configuración y navegación por la interfaz de línea de comandos (CLI) de Broadworks.

- Comprensión básica de los protocolos SSL/TLS y autenticación de certificados

Componentes Utilizados

La información de este documento se basa en Broadworks R22 y posterior.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Este documento asume que los hosts Broadworks XSP/ADP están orientados a Internet.

Configurar

Este procedimiento implica descargar archivos de certificados específicos, dividirlos, copiarlos en determinadas ubicaciones del XSP y, a continuación, cargar estos certificados como nuevos anclajes de confianza. Es una tarea importante que ayuda a garantizar una comunicación segura y de confianza entre su XSP y Webex.

Este documento muestra los pasos para instalar Trust Anchors para la interfaz CTI por primera vez. Este es el mismo proceso cuando necesita actualizarlos. Esta guía describe los pasos para adquirir los archivos de certificado necesarios, dividirlos en certificados individuales y luego cargarlos en nuevos anclajes de confianza en el XSP|ADP.

Configuración y renovación de anclajes de confianza

La configuración inicial y cualquier actualización posterior son el mismo proceso. Cuando agregue confianzas por primera vez, complete los pasos y confirme que se agregan.

Al actualizar, puede agregar las nuevas confianzas y eliminar las antiguas después de instalar las nuevas o dejar ambas confianzas. Los fideicomisos antiguos y nuevos pueden funcionar en paralelo, ya que los servicios W4B admiten la presentación del certificado correspondiente para que coincida con cualquiera de los dos fideicomisos.

Para resumir:

- El nuevo certificado de confianza de Cisco se puede agregar en cualquier momento antes de que caduque la confianza anterior.

- La confianza anterior se puede quitar al mismo tiempo que se agrega la nueva o en cualquier fecha posterior si el equipo de operaciones prefiere ese enfoque.

Descripción general del proceso

A continuación se muestra una descripción general del proceso, que se aplica tanto a la instalación inicial como a las actualizaciones de Trust Anchors:

- Descargue el certificado de CA de Webex: Obtenga el archivo CombinedCertChain2023.txt del Partner Hub en Configuración > Llamadas de BroadWorks.

- Dividir cadena de certificados: divida el archivo de cadena de certificados combinado en dos archivos de certificados independientes, root2023.txt y issue2023.txt, mediante un editor de texto.

- Copiar archivos: transfiera ambos archivos de certificado a una ubicación temporal en el XSP|ADP.

- Actualizar delimitadores de confianza: utilice el comando updateTrust en la interfaz de línea de comandos XSP|ADP para cargar los archivos de certificado en los nuevos delimitadores de confianza.

- Confirmar actualización: compruebe que los delimitadores de confianza se han actualizado correctamente.

Descargar certificado de CA de Webex

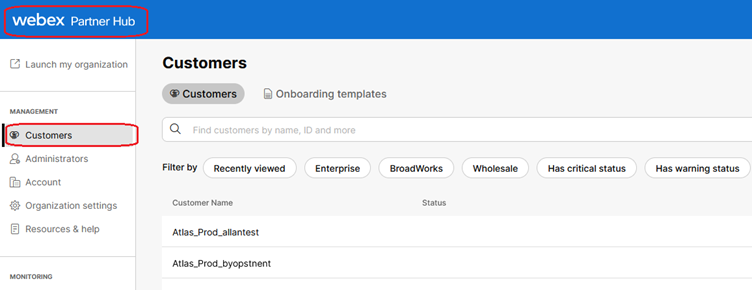

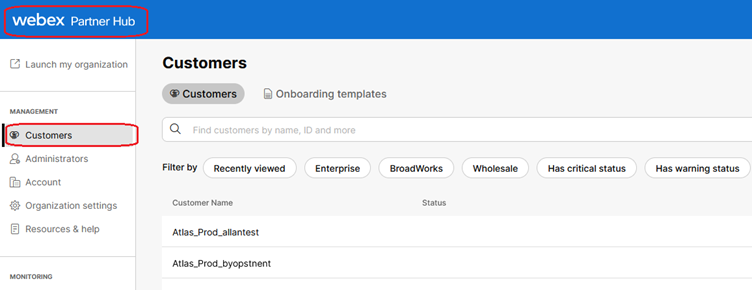

1. Inicie sesión en Partner Hub.

Hub de partners de Webex

Hub de partners de Webex

Nota: Partner Hub es diferente de Control Hub. En Partner Hub, verá Clientes en el panel izquierdo y Partner Hub en el panel de título.

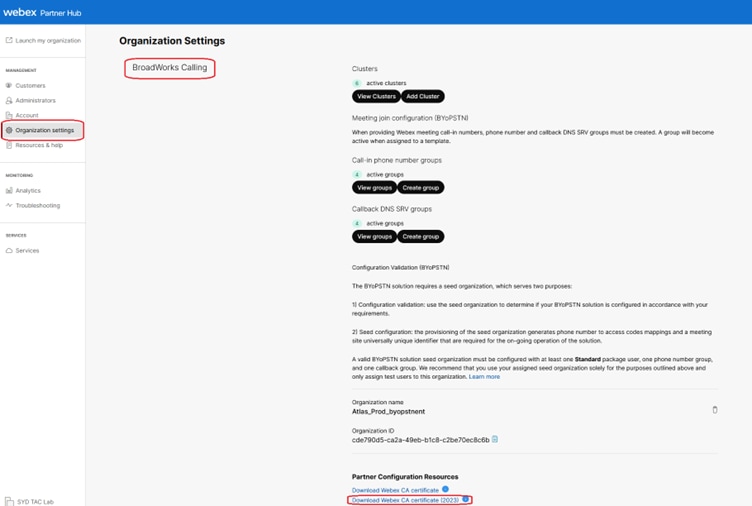

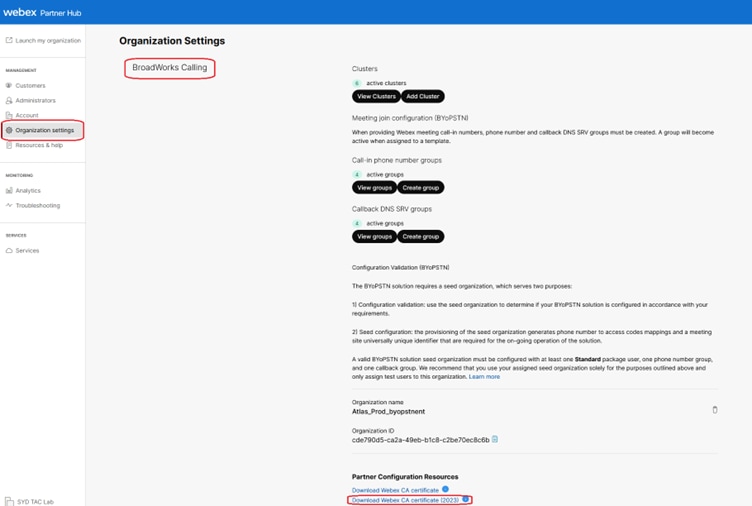

2. Vaya a Configuración de la organización > Llamadas de BroadWorks y haga clic en Descargar CA de Webex.

Página de configuración de la organización que muestra el enlace de descarga de certificados

Página de configuración de la organización que muestra el enlace de descarga de certificados

Nota: Seleccione la última opción. En esta captura de pantalla, puede ver que la última es Descargar certificado de CA Webex (2023)

3. El certificado que se muestra aquí. La imagen está ofuscada por razones de seguridad.

Certificado combinado censurado

Certificado combinado censurado

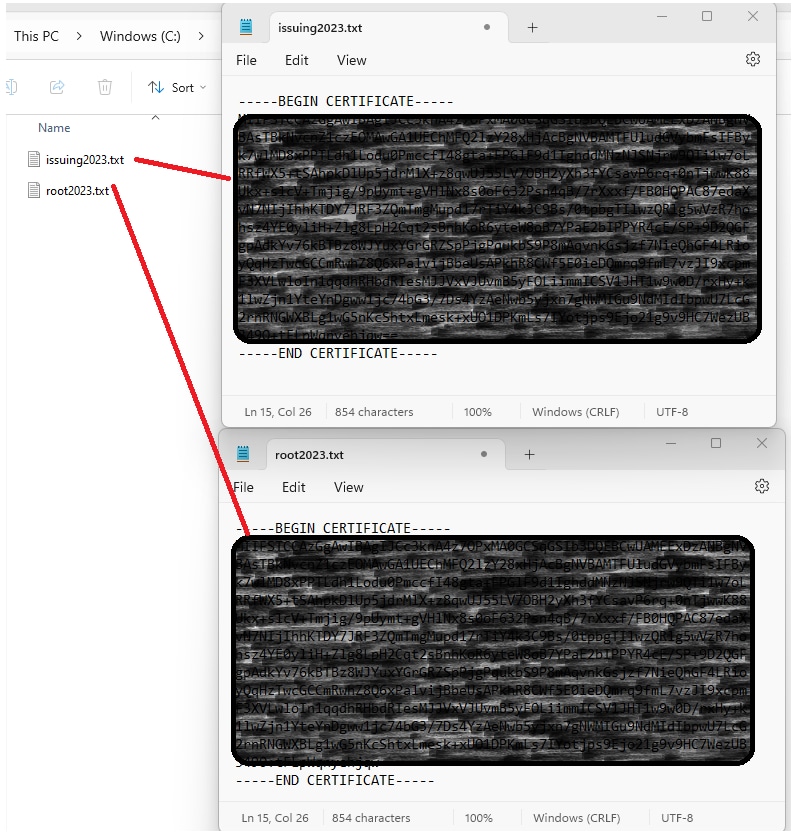

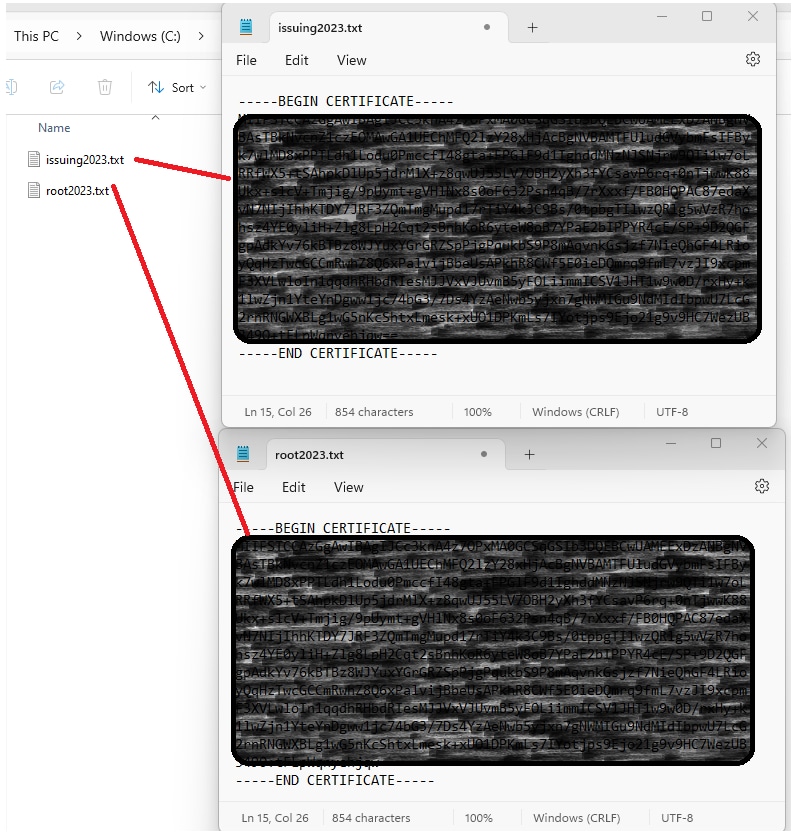

Dividir cadena de certificados

El archivo descargado consta de dos certificados. Es necesario dividir los archivos antes de cargarlos en el XSP. Para dividir una cadena de certificados en certificados individuales, siga estos pasos. Este proceso muestra los pasos para separar el archivo de certificado combinado en certificados raíz y de emisión.

- El archivo de certificado combinado se divide en 2 certificados independientes.

- root2023.txt

- issuing2023.txt

- Identifique los certificados individuales.

- El archivo contiene varios certificados delineados por los marcadores -----BEGIN CERTIFICATE— y -----END CERTIFICATE—. Cada uno de estos bloques representa un único certificado.

- Divida los certificados

- Para dividir la cadena, debe crear nuevos archivos de texto para cada bloque de certificado que identifique.

Para el primer certificado (certificado raíz):

- Seleccione el primer bloque de texto, incluidas las líneas -----BEGIN CERTIFICATE— y -----END CERTIFICATE—.

- Copiar el texto seleccionado.

- Abra un nuevo archivo de texto y pegue el texto copiado en este archivo.

- Guarde el nuevo archivo como root2023.txt

Para el segundo certificado (certificado de emisión):

- Vuelva al archivo de cadena de certificados combinado original.

- Seleccione el segundo bloque de texto (el siguiente certificado de la cadena), incluidas las líneas -----BEGIN CERTIFICATE— y -----END CERTIFICATE—.

- Repita el proceso de copiar el texto seleccionado, pegarlo en un nuevo archivo de texto y guardarlo como issue2023.txt

Certificados divididos en Redacción

Certificados divididos en Redacción

Nota: Es una buena práctica verificar que cada nuevo archivo contenga solo un certificado y que los marcadores BEGIN y END estén correctamente incluidos.

Copiar archivos

Copie root2023.txt y issue2023.txt en un directorio temporal en el XSP/ADP como /var/broadworks/tmp/. Esto se puede hacer usando WinSCP o cualquier otra aplicación similar.

bwadmin@tac-ucaas.cisco.com$ ls -l /var/broadworks/tmp/

-rwxrwxrwx 1 bwadmin bwadmin 2324 Jul 21 2023 issuing2023.txt

-rwxrwxrwx 1 bwadmin bwadmin 1894 Jul 21 2023 root2023.txt

Actualizar delimitadores de confianza

Cargue archivos de certificado para establecer nuevos anclajes de confianza. Desde CTI XSP/ADP BWCLI, ejecute estos comandos:

XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> updateTrust webexclientroot2023 /var/broadworks/tmp/root2023.txt

XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> updateTrust webexclientissuing2023 /var/broadworks/tmp/issuing2023.txt

Nota: Cada alias debe ser único. Por ejemplo, webexclientroot2023 y webexclientissuing2023 sirven como alias de ejemplo para los delimitadores de confianza. No dude en crear alias personalizados, asegurándose de que cada uno sea distinto.

Confirmar actualización

Confirme que los anclajes se actualizan ejecutando este comando

XSP|ADP_CLI/Interface/CTI/SSLCommonSettings/ClientAuthentication/Trusts> get

Alias Owner Issuer

=============================================================================

webexclientissuing2023 Internal Private TLS SubCA Internal Private Root

webexclientroot2023 Internal Private Root Internal Private Root[self-signed]

Su interfaz CTI se ha actualizado con el certificado más reciente.

Comprobar intercambio de señales TLS

Tenga en cuenta que el registro TLS de Tomcat debe estar habilitado en gravedad de FieldDebug para ver el intercambio de señales SSL.

ADP_CLI/Applications/WebContainer/Tomcat/Logging/InputChannels> get

Name Enabled Severity

============================================

TLS true FieldDebug

La depuración de TLS solo se realiza en ADP 2022.10 y versiones posteriores. Consulte Configuración y desconexión de la conexión criptográfica de Cisco BroadWorks Log.

Información Relacionada

Certificados divididos en Redacción

Certificados divididos en Redacción Comentarios

Comentarios