Configuración y resolución de problemas de unión de clústeres para ILS

Opciones de descarga

-

ePub (155.3 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (166.0 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe los posibles métodos de configuración para unirse a los clústeres para el servicio de búsqueda entre clústeres (ILS) y también al análisis de registro para solucionar cada uno de los métodos.

Prerequisites

Requirements

No hay requisitos específicos para este documento.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Cisco Unified Communications Manager (CUCM) versión 11.5

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Configurar

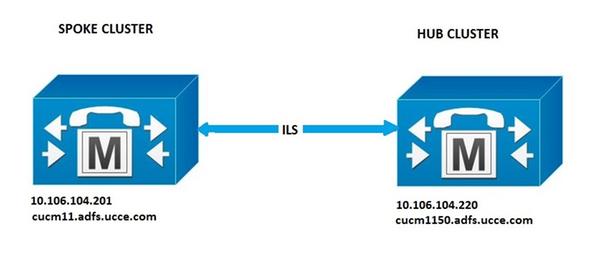

Diagrama de la red

Configuraciones

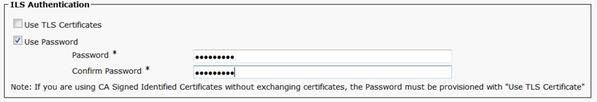

Método 1. Uso de la autenticación de contraseña entre clústeres

Inicie sesión en la página de administración de CUCM, navegue hasta Funciones avanzadas > Configuración de ILS.

En la ventana Configuración de ILS, marque la casilla de verificación Usar contraseña.

Administre las contraseñas y luego presione Guardar. La contraseña debe ser la misma en todos los clústeres de la red ILS.

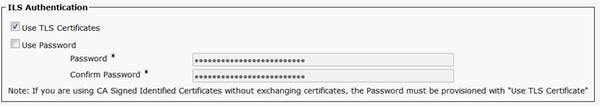

Método 2. Uso de la autenticación TLS entre clústeres

Para utilizar este método, asegúrese de que todos los clústeres que formen parte de la red ILS hayan importado los clústeres remotos Tomcat Certificates en su tomcat-trust.

En CUCM Administration, navegue hasta Advanced Features > ILS Configuration. En la ventana Configuración de ILS, marque la casilla de verificación Usar certificados TLS en Autenticación ILS.

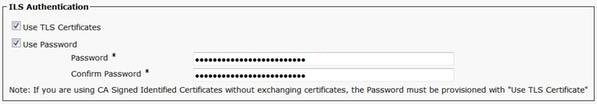

Método 3. Utilice TLS con autenticación de contraseña entre clústeres.

La ventaja de este método es que no es necesario cruzar la importación de certificados Tomcat entre los clústeres para establecer la conexión TLS si está firmada por la Autoridad de certificados externos (CA). Este método está disponible en CUCM 11.5 y posteriores.

Para utilizar este método, asegúrese de que todos los clústeres que formen parte de la red ILS tengan los certificados tomcat firmados por una CA externa y que el certificado raíz de esta CA esté presente en tomcat-trust. Además, la contraseña debe ser la misma en todos los clústeres de la red ILS.

En CUCM Administration, navegue hasta Advanced Features > ILS Configuration Under ILS Authentication, marque la casilla de verificación Use TLS Certificates y Use Password.

Método 4. Cambio a la autenticación TLS después de que el clúster se une a la autenticación de contraseña.

Esta es otra manera de utilizar TLS sin importar cruzadamente los certificados Tomcat entre los clústeres si está firmado por CA externa. Esto es útil para las versiones de CUCM anteriores a la 11.5 donde no se admite el método 3.

Para utilizar este método, asegúrese de que todos los clústeres que formen parte de la red ILS tengan los certificados tomcat firmados por una CA externa y que el certificado raíz de esta CA esté presente en tomcat-trust.

Únase primero al clúster mediante la autenticación de contraseña. En Administración de Cisco Unified CM, vaya a Funciones avanzadas > Configuración de ILS. En Autenticación ILS, marque la casilla de verificación Usar contraseña. Gestione las contraseñas. Click Save.

La contraseña debe ser la misma en el lado del cliente y del servidor en el momento de unirse al clúster.

Una vez establecida la conexión, cambie el método de autenticación a TLS. En CUCM Administration, navegue hasta Advanced Features > ILS Configuration. En la ventana Configuración de ILS, marque la casilla de verificación Usar certificados TLS en Autenticación ILS.

Verificación

El registro exitoso se puede ver en los clústeres de ILS y en los catálogos importados de Plan de marcación global

Funciones avanzadas > Configuración de ILS

Los detalles del clúster remoto se enumeran usando el comando run sql select * de remotecluster

Troubleshoot

Establezca el nivel de seguimiento de depuración para el servicio de búsqueda entre clústeres de Cisco en detallado.

Ubicación del Seguimiento: activelog /cm/trace/ils/sdl/

Se explica el análisis de registro para los escenarios de éxito y fallo para cada método de registro de ILS con el ejemplo.

Análisis de registro para registro de ILS para el método 1

Los registros de radio se registran correctamente en el concentrador mediante la autenticación de contraseña entre clústeres

Fragmento de registro del concentrador:

00154617.001 |16:58:42.888 |AppInfo |IlsD IlsHandler: Ils::wait_SdlConnectionInd(): New connection accepted. DeviceName=, TCPPid = [1.600.13.5], IPAddr=10.106.104.201, Port=37816, Controller=[1,20,1] 00154617.002 |16:58:42.888 |AppInfo |IlsD Ils::ConnectInd TCPPid([1, 600, 13, 5]), PeerIP/Port(10.106.104.201:37816), LocalIP/Port(10.106.104.220:7502) (10.106.104.201:37816) 00154618.012 |16:58:42.889 |AppInfo |IlsD ::ConnectIndInner Server Connection to PeerId(f7f885dcaca845f18f3b7e583ff6c457), TCPPid([1, 600, 13, 5]), PeerIP/Port(10.106.104.201:37816), LocalIP/Port(10.106.104.220:7502) TLSReq(f) established

Fragmento de registro de Spoke:

00145095.017 |16:58:42.878 |AppInfo |IlsD Ils::ConnectReq(): Requesting Connection to IpAddr(10.106.104.220), IpPort(7502), TLSReq(f) 00145095.018 |16:58:42.878 |AppInfo |IlsD Ils::ConnectReq() Pub IP/Port(10.106.104.220:7502) Pri IP/Port(:7502) TLSReq(false) 00145095.024 |16:58:42.879 |AppInfo |IlsD Ils::processConnectReq Initiating non-TLS Connection 00145096.001 |16:58:42.881 |AppInfo |IlsD Ils::ConnectRes() appCorr(1029) TCPPid([1, 600, 13, 5]), PeerIP/Port(10.106.104.220:7502), LocalIP/Port(10.106.104.201:37816) TLSReq(f) found 00145096.002 |16:58:42.881 |AppInfo |IlsD DEBUG(0000FA0E): Client Connection to peerId(00000000000000000000000000000000) ipAddr(10.106.104.220) ipPort(7502) TLSReq(f) succeeded 00145097.010 |16:58:42.896 |AppInfo |IlsD ::ConnectIndInner starting to PeerId(77c59d0960cc4fdc959168a3d686a6de), TCPPid([1, 600, 13, 5]), PeerIP/Port(10.106.104.220:7502), LocalIP/Port(10.106.104.201:37816) TLSReq(f) established

Spoke to Intenta Registrarse en el Hub pero falla debido a la discordancia de la contraseña

Error de descifradoData y la alarma ILSPwdAuthenticationFailed en los registros del hub indica la discordancia de la contraseña.

Fragmento de registro del concentrador:

00155891.005 |17:25:26.197 |AppInfo |IlsD IlsHandler: wait_SdlDataInd EncrUtil::decryptData failed. DeviceName=, TCPPid = [1.600.13.7], IPAddr=10.106.104.201, Port=40592, Controller=[1,20,1] 00155891.006 |17:25:26.197 |AppInfo |IlsD wait_SdlDataInd sending ILSPwdAuthenticationFailed alarm with IPAddress= 10.106.104.201; mAlarmedConnections count= 1

Nota: El error es el mismo en el resto de los métodos también cuando la conexión falla debido a una discordancia de contraseña.

Análisis de registro para registro de ILS para el método 2

Registros de radio correctamente en el concentrador mediante autenticación TLS

Fragmento de registro del concentrador:

00000901.001 |15:46:27.238 |AppInfo |IlsD Ils::VerifyCertificateInfo(): peer certificates are in certificate store 00000902.008 |15:46:27.240 |AppInfo |IlsD ::ConnectIndInner Server Connection to PeerId(f7f885dcaca845f18f3b7e583ff6c457), TCPPid([1, 600, 17, 4]), PeerIP/Port(10.106.104.201:60938), LocalIP/Port(10.106.104.220:7501) TLSReq(t) established

Fragmento de registro de Spoke:

00000646.001 |15:46:27.189 |AppInfo |IlsD Ils::VerifyCertificateInfo(): peer certificates are in certificate store 00000647.006 |15:46:27.199 |AppInfo |IlsD ::ConnectIndInner starting to PeerId(77c59d0960cc4fdc959168a3d686a6de), TCPPid([1, 600, 17, 3]), PeerIP/Port(10.106.104.220:7501), LocalIP/Port(10.106.104.201:36115) TLSReq(t) established

La conexión falla porque el certificado Tomcat del hub no se importa en Spoke

El registro de Spoke indica que la verificación de certificados para el Hub ha fallado.

Fragmento de registro de Spoke:

00001821.000 |16:34:01.765 |AppInfo |[1, 600, 17, 5]: HandleSSLError - Certificate verification failed:(Verification error:18)- self signed certificate for 10.106.104.220:7501 00001822.000 |16:34:01.765 |AppInfo |[1, 600, 17, 5]: HandleSSLError - Certificate verification failed for 10.106.104.220:7501 00001827.002 |16:34:01.766 |AppInfo |IlsD Ils::wait_SdlConnectErrRsp sending ILSTLSAuthenticationFailed alarm with Cluster1 = 10.106.104.220; mAlarmedConnections count= 1 00001827.004 |16:34:01.770 |AppInfo |IlsD ERROR(000005C9): Connection to peerId(00000000000000000000000000000000) ipAddr(10.106.104.220) ipPort(7501) TLSReq(t) failed, ConnReason(1)

La conexión falla porque el certificado Tomcat de Spoke no se importa en el concentrador

Los registros del hub indican que la conexión se cierra como certificado de Spoke en el almacén local ni FQDN en el vector de información de peer.

Fragmento de registro del concentrador:

00003366.001 |17:06:30.877 |AppInfo |CertUtil Ils::isCertInLocalStore X509_STORE_get_by_subject failed. 00003366.002 |17:06:30.877 |AppInfo |IlsD Ils::VerifyCertificateInfo(): certificate is not in the local store and the FQDN (cucm11.adfs.ucce.com) is not in the peer info vector, closing the connection 00003366.003 |17:06:30.877 |AppInfo |IlsD Ils::VerifyCertificateInfo(): sending ILSTLSAuthenticationFailed alarm for Cluster1= cucm11.adfs.ucce.com; mAlarmedConnections count= 1 00003366.004 |17:06:30.882 |AppInfo |IlsD IlsHandler: Close Req. DeviceName=, TCPPid = [1.600.17.16], IPAddr=10.106.104.201, Port=39267, Controller=[1,20,1

Análisis de registro para registro de ILS para el método 3

Registros de radio correctamente en el concentrador mediante TLS con autenticación de contraseña

Fragmento de registro del concentrador:

00000211.001 |08:06:58.798 |AppInfo |CertUtil Ils::isCertInLocalStore X509_STORE_get_by_subject failed. 00000211.002 |08:06:58.798 |AppInfo |IlsD Ils::VerifyCertificateInfo(): peer certificates are not in certificate store but Root CA signed certs are uploaded locally 00000212.001 |08:06:58.803 |AppInfo |EncrUtil Function: decryptData at line 163 succedded 00000212.002 |08:06:58.803 |AppInfo |EncrUtil Function: decryptData at line 165 succedded 00000212.003 |08:06:58.803 |AppInfo |EncrUtil Function: decryptData at line 168 succedded 00000212.004 |08:06:58.803 |AppInfo |EncrUtil decryptData: inlen 1956, outlen 1949 succeed 00000212.012 |08:06:58.804 |AppInfo |IlsD ::ConnectIndInner Server Connection to PeerId(f7f885dcaca845f18f3b7e583ff6c457), TCPPid([1, 600, 17, 1]), PeerIP/Port(10.106.104.201:56181), LocalIP/Port(10.106.104.220:7501) TLSReq(t) established

Fragmento de registro de Spoke:

00000064.000 |08:06:58.802 |SdlSig |SdlConnectRsp |wait |Ils(1,600,20,1) |SdlSSLTCPConnection(1,600,17,1) |1,600,16,1.1^*^* |*TraceFlagOverrode 00000064.001 |08:06:58.802 |AppInfo |CertUtil Ils::isCertInLocalStore X509_STORE_get_by_subject failed. 00000064.002 |08:06:58.802 |AppInfo |IlsD Ils::VerifyCertificateInfo(): peer certificates are not in certificate store but Root CA signed certs are uploaded locally. 00000064.004 |08:06:58.802 |AppInfo |IlsD DEBUG(00000407): Client Connection to peerId(00000000000000000000000000000000) ipAddr(10.106.104.220) ipPort(7501) TLSReq(t) succeeded 00000065.010 |08:06:58.812 |AppInfo |IlsD ::ConnectIndInner starting to PeerId(77c59d0960cc4fdc959168a3d686a6de), TCPPid([1, 600, 17, 1]), PeerIP/Port(10.106.104.220:7501), LocalIP/Port(10.106.104.201:56181) TLSReq(t) established

La conexión falla cuando el certificado Tomcat del radio se firma automáticamente

Los registros del hub indican una falla de verificación de certificado para el certificado firmado automáticamente del spoke.

Fragmento de registro del concentrador:

00000103.000 |09:44:16.896 |AppInfo |[1, 600, 17, 1]: HandleSSLError - Certificate verification failed:(Verification error:18)- self signed certificate for 10.106.104.201:52124 00000104.000 |09:44:16.896 |AppInfo |[1, 600, 17, 1]: HandleSSLError - Certificate verification failed for 10.106.104.201:52124 00000106.000 |09:44:16.896 |AppInfo |[1, 600, 17, 1]: HandleSSLError - TLS protocol error(ssl reason code=internal error [68]),lib=SSL routines [20],fun=SSL_clear [164], errno=0 for 10.106.104.201:52124

La conexión falla cuando el certificado Tomcat del Hub se firma automáticamente

Los registros de Spoke indican un error de verificación de certificados para el certificado firmado automáticamente del hub.

Fragmento de registro de Spoke:

00000064.000 |12:44:19.641 |AppInfo |[1, 600, 17, 1]: HandleSSLError - Certificate verification failed:(Verification error:18)- self signed certificate for 10.106.104.220:7501 00000065.000 |12:44:19.641 |AppInfo |[1, 600, 17, 1]: HandleSSLError - Certificate verification failed for 10.106.104.220:7501 00000067.000 |12:44:19.641 |AppInfo |[1, 600, 17, 1]: HandleSSLError - TLS protocol error(ssl reason code=bad message type [114]),lib=SSL routines [20],fun=ssl3_get_server_hello [146], errno=0 for 10.106.104.220:7501

Nota: El error visto en este caso es también el mismo cuando tanto hub como spoke se han autofirmado.

Análisis de registro para registro de ILS para el método 4

Los registros de radio se registran correctamente en el concentrador cuando se cambia a la autenticación TLS desde la conexión establecida mediante la autenticación de contraseña.

FQDN del clúster remoto presentado en PeerInfoVector, ya que la conexión ya se ha establecido con el método de autenticación de contraseña. Cuando se cambia a TLS desde el método de autenticación de contraseña, el error "X509_STORE_get_by_subject failed" se imprime en los registros porque el certificado tomcat no se importa cruzadamente. Sin embargo, la conexión todavía se acepta utilizando TLS porque "FQDN está en PeerInfoVector".

Fragmento de registro del concentrador:

00000169.001 |19:41:50.255 |AppInfo |CertUtil Ils::isCertInLocalStore X509_STORE_get_by_subject failed. 00000169.002 |19:41:50.255 |AppInfo |IlsD Ils::VerifyCertificateInfo(): FQDN is in PeerInfoVector 00000169.003 |19:41:50.255 |AppInfo |IlsD IlsHandler: Ils::wait_SdlConnectionInd(): New connection accepted. DeviceName=, TCPPid = [1.600.17.1], IPAddr=10.106.104.201, Port=51887, Controller=[1,20,1]

Fragmento de registro de Spoke:

00000072.001 |19:41:50.257 |AppInfo |CertUtil Ils::isCertInLocalStore X509_STORE_get_by_subject failed. 00000072.002 |19:41:50.257 |AppInfo |IlsD Ils::VerifyCertificateInfo(): FQDN is in PeerInfoVector

La conexión falla porque el hub tiene certificado de firma automática al cambiar a autenticación TLS de la conexión establecida mediante la autenticación de contraseña.

Los registros de Spoke indican una falla de verificación de certificados para el certificado firmado automáticamente del hub.

Fragmento de registro de Spoke:

00000151.000 |12:29:18.600 |AppInfo |[1, 600, 17, 2]: HandleSSLError - Certificate verification failed:(Verification error:18)- self signed certificate for 10.106.104.220:7501 00000152.000 |12:29:18.600 |AppInfo |[1, 600, 17, 2]: HandleSSLError - Certificate verification failed for 10.106.104.220:7501

La conexión falla porque Spoke tiene certificado de firma automática al cambiar a la autenticación TLS de la conexión establecida mediante la autenticación de contraseña.

Los registros del hub indican una falla de verificación de certificado para el certificado firmado automáticamente del spoke

Fragmento de registro del concentrador:

00000089.000 |09:32:27.365 |AppInfo |[1, 600, 17, 1]: HandleSSLError - Certificate verification failed:(Verification error:18)- self signed certificate for 10.106.104.201:41295 00000090.000 |09:32:27.365 |AppInfo |[1, 600, 17, 1]: HandleSSLError - Certificate verification failed for 10.106.104.201:41295

Con la colaboración de ingenieros de Cisco

- Jebin José KalaritharaIngeniero del TAC de Cisco

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios