Travaillez plus intelligemment et plus rapidement.

See

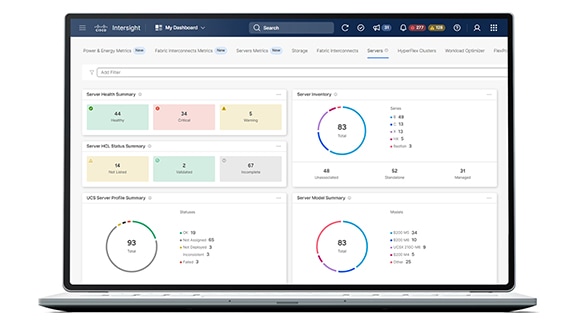

Tous vos environnements à grande échelle, sur site comme en périphérie, dans un même tableau de bord.

Contrôle

Toute votre infrastructure, Cisco UCS, convergée et hyperconvergée, d’un seul endroit, en tout temps.

Automatiser

Les déploiements, la configuration, les flux de travail ainsi que les tâches dès le premier jour.

Principales fonctionnalités

Des opérations simplifiées pour des systèmes informatiques puissants

Choisissez le niveau de licence qui convient à votre entreprise

Intersight Infrastructure Service

Essentials

Gestion des serveurs avec supervision globale de l’intégrité, inventaire, assistance proactive grâce à l’intégration du TAC et authentification à plusieurs facteurs, et accès à la trousse de développement de logiciels (SDK) et à l’API.

Caractéristiques :

- Politiques et profils du serveur

- Gestion de micrologiciels

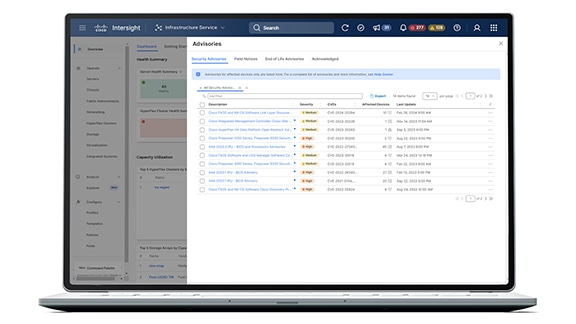

- Avis de sécurité

- Tableau de bord de l’énergie et de la consommation

- Serveurs de tiers : HPE, Dell

- Gestion du cycle de vie des grappes Nutanix

- Conformité de la compatibilité matérielle

- ARM proactive

- Explorations personnalisées avec l’explorateur de mesures

Intersight Infrastructure Service

Advantage

Gestion de serveur avancée avec visibilité étendue, intégration dans l’écosystème et automatisation du matériel et des logiciels Cisco et de tiers, ainsi que solutions multidomaines.

Comprend tous les éléments du niveau Essentials, ainsi que :

- Fonctionnalités avancées du serveur

- Concepteur d’automatisation et de flux de travail par glisser-déposer

- Automatisation et orchestration multidomaines

- vKVM en tunnel

- Installation du système d’exploitation

- Intégration avec ITSM/ITOM de ServiceNow

Services et soutien