Configurer Le Mécanisme De Contrôle Du Trafic PfRv2 Avec Une Route Statique Et Un Routage Basé Sur Des Politiques

Options de téléchargement

-

ePub (141.2 KB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (151.2 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Contenu

Introduction

Ce document décrit comment PfRv2 (Performance Routing) contrôle le trafic en fonction de la décision de stratégie PfRv2. Ce document traite de l'utilisation des routes statiques et du routage basé sur des politiques dans PfRv2.

Conditions préalables

Conditions requises

Cisco vous recommande d'avoir des connaissances de base sur le routage des performances (PfR).

Components Used

Ce document n'est pas limité à des versions de matériel et de logiciel spécifiques.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Configuration

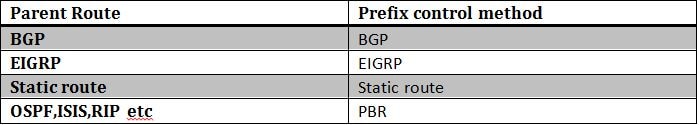

PfRv2 permet à un administrateur réseau de configurer des stratégies et, par conséquent, de router le trafic conformément au résultat de la stratégie PfRv2. Il existe différents modes dans lesquels PfRv2 contrôle le trafic et cela dépend du protocole via lequel la route parent pour le préfixe de destination est apprise. PfRv2 est capable de modifier la base d’informations de routage (RIB) en manipulant les protocoles de routage, en injectant des routes statiques ou via un routage dynamique basé sur des stratégies.

- Si la route parent est apprise via BGP, PfRv2 peut manipuler dynamiquement les routes à l'aide d'attributs tels que la préférence locale.

- Si la route parent est apprise via EIGRP, PfRv2 peut injecter une nouvelle route dans la table topologique EIGRP.

- Si la route parent est apprise via une route statique, PfR2 injecte une route plus spécifique (meilleure) sur le routeur de frontière (BR) sélectionné PfR.

- Si la route parent est apprise via aucun des trois mécanismes ci-dessus, PfRv2 utilise le routage basé sur des stratégies (PBR) pour transmettre le trafic sur le routeur désigné sélectionné.

Cet article traite de PfRv2 en utilisant des routes statiques (lorsque la route parent est via une route statique) et PBR (lorsque la route parent dans RIB est via RIP, OSPF, ISIS, etc.) pour contrôler le trafic.

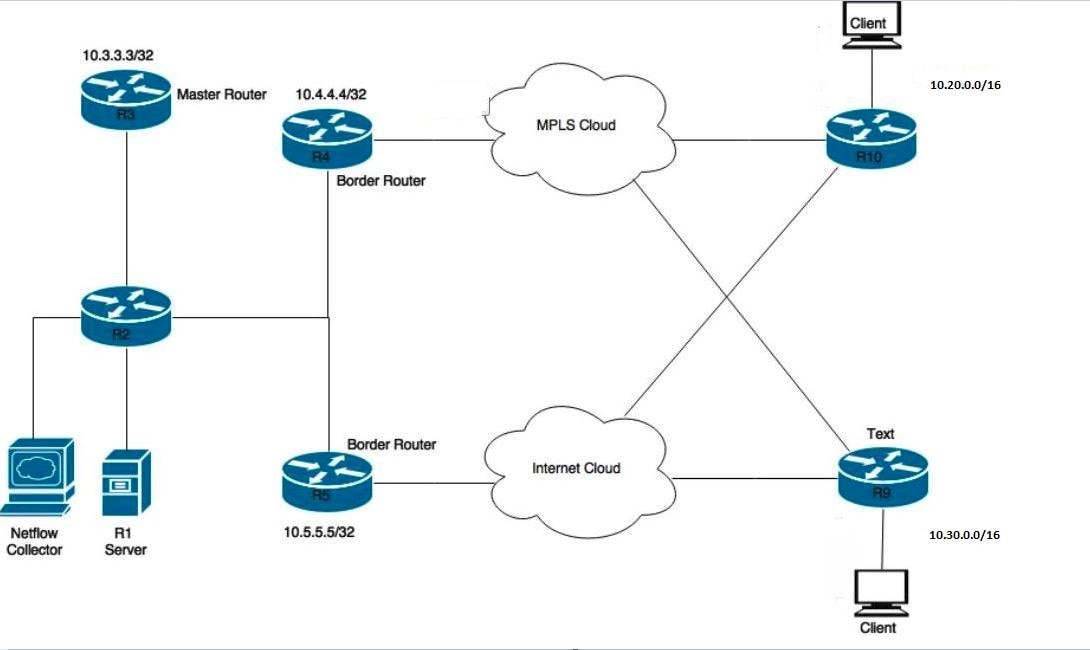

Diagramme du réseau

Ce document fait référence à l'image suivante comme exemple de topologie pour le reste du document.

Périphériques illustrés dans le schéma :

R1 - Serveur, Initialisation du trafic.

R3 - Routeur maître PfR.

R4 & R5- Routeur périphérique PfR.

Les clients connectés à R9 et R10 sont des périphériques recevant le trafic du serveur R1.

Configurations

Dans cette scène, deux listes d'apprentissage seront configurées, une pour le trafic d'application (APPLICATION-LEARN-LIST) et de données (DATA-LEARN-LIST). Ce scénario utilise une liste de préfixes pour définir le trafic. Une liste d’accès peut également être utilisée pour faire correspondre le type de trafic tel que TCP, UDP, ICMP, etc. DSCP et TOS peuvent également être utilisés pour définir votre trafic.

key chain pfr

key 0

key-string cisco

pfr master

policy-rules PFR

!

border 10.4.4.4 key-chain pfr

interface Tunnel0 internal

interface Ethernet1/0 external

interface Ethernet1/2 internal

link-group MPLS

!

border 10.5.5.5 key-chain pfr

interface Tunnel0 internal

interface Ethernet1/3 internal

interface Ethernet1/0 external

link-group INET

!

learn

traffic-class filter access-list DENY-ALL

list seq 10 refname APPLICATION-LEARN-LIST //Learn-list for application traffic

traffic-class prefix-list APPLICATION

throughput

list seq 20 refname DATA-LEARN-LIST //Learn-list for data traffic

traffic-class prefix-list DATA

throughput

!

!

pfr-map PFR 10

match pfr learn list APPLICATION-LEARN-LIST

set periodic 90

set delay threshold 25

set mode monitor active

set active-probe echo 10.20.21.1

set probe frequency 5

set link-group MPLS fallback INET

!

pfr-map PFR 20

match pfr learn list DATA-LEARN-LIST

set periodic 90

set delay threshold 25

set mode monitor active

set resolve delay priority 1 variance 10

set active-probe echo 10.30.31.1

set probe frequency 5

set link-group INET fallback MPLS

ip prefix-list DATA

seq 5 permit 10.30.0.0/24

ip prefix-list APPLICATION

seq 5 permit 10.20.0.0/24

Vérification

Cas 1 :La route parent est apprise via une route statique sur les routeurs périphériques

Dans ce scénario, le trafic circule pour les destinations 10.20.20.1 et 10.30.30.1. Voici comment ressemble la route parent sur R4 et R5.

R4#show ip route

--output suppressed--

S 10.20.0.0/16 [1/0] via 10.0.68.8

S 10.30.0.0/16 [1/0] via 10.0.68.8

R5#show ip route

--output suppressed--

S 10.20.0.0/16 [1/0] via 10.0.57.7

S 10.30.0.0/16 [1/0] via 10.0.57.7

Lorsque le trafic circule, PfRv2 apprend les préfixes de trafic et le trafic tombe dans l'état INPOLICY comme indiqué ci-dessous dans le résultat.

R3#show pfr master traffic-class

OER Prefix Statistics:

--output suppressed--

DstPrefix Appl_ID Dscp Prot SrcPort DstPort SrcPrefix

Flags State Time CurrBR CurrI/F Protocol

PasSDly PasLDly PasSUn PasLUn PasSLos PasLLos EBw IBw

ActSDly ActLDly ActSUn ActLUn ActSJit ActPMOS ActSLos ActLLos

--------------------------------------------------------------------------------

10.20.20.0/24 N N N N N N

INPOLICY 31 10.4.4.4 Et1/0 STATIC

N N N N N N N N

1 2 0 0 N N N N

10.30.30.0/24 N N N N N N

INPOLICY 30 10.5.5.5 Et1/0 STATIC

N N N N N N N N

4 2 0 0 N N N N

Comme vous pouvez le voir ci-dessous, le routeur R4 (10.4.4.4) a injecté une route plus spécifique 10.20.20.0/24. Cette route générée automatiquement est étiquetée avec une valeur de balise de 5 000. Cette meilleure route plus spécifique fait de R4 un meilleur routeur BR pour le trafic sortant pour 10.20.20.0/24.

R4#show pfr border routes static

Flags: C - Controlled by oer, X - Path is excluded from control,

E - The control is exact, N - The control is non-exact

Flags Network Parent Tag

CE 10.20.20.0/24 10.20.0.0/16 5000

XN 10.30.30.0/24

R4#show ip route 10.20.20.0 255.255.255.0

Routing entry for 10.20.20.0/24

Known via "static", distance 1, metric 0

Tag 5000

Redistributing via ospf 100

Routing Descriptor Blocks:

* 10.0.46.6, via Ethernet1/0

Route metric is 0, traffic share count is 1

Route tag 5000

De même, un comportement similaire peut être vu sur R5 et il injecte une route plus spécifique 10.30.30.0/24 également qui a une balise de 5000. Cela fait de R5 un candidat approprié pour acheminer le trafic pour 10.30.30.0/24. C'est ainsi que PfRv2 préfère que le trafic soit routé, comme indiqué ci-dessus dans « show pfr master traffic-class ».

R5#show pfr border routes static

Flags: C - Controlled by oer, X - Path is excluded from control,

E - The control is exact, N - The control is non-exact

Flags Network Parent Tag

XN 10.20.20.0/24

CE 10.30.30.0/24 10.30.0.0/16 5000

R5#show ip route 10.30.30.0 255.255.255.0

Routing entry for 10.30.30.0/24

Known via "static", distance 1, metric 0

Tag 5000

Redistributing via ospf 100

Routing Descriptor Blocks:

* 10.0.57.7, via Ethernet1/0

Route metric is 0, traffic share count is 1

Route tag 5000

Dans le cas où il y a plusieurs routeurs périphériques (comme dans ce cas), ces routes statiques générées automatiquement doivent être redistribuées manuellement dans IGP afin qu'elles puissent atteindre d'autres routeurs périphériques et acheminer le trafic en fonction de la route plus spécifique générée par le routeur désigné sélectionné.

Cas 2 :La route parent est apprise via OSPF

Toute route parent qui n'est pas apprise via BGP, EIGRP ou une route statique est contrôlée à l'aide d'un routage PBR (Policy Based Routing). PfRv2 injecte une route-map dynamique et une liste d’accès pour contrôler le trafic. Voici comment ressemble la route parent OSPF sur R4 et R5.

R4#show ip route

--output suppressed--

O E2 10.20.0.0/16 [110/20] via 10.0.46.6, 02:16:35, Ethernet1/0

O E2 10.30.0.0/16 [110/20] via 10.0.46.6, 02:16:35, Ethernet1/0

R5#show ip route

--output suppressed--

O E2 10.20.0.0/16 [110/20] via 10.0.57.7, 02:18:20, Ethernet1/0

O E2 10.30.0.0/16 [110/20] via 10.0.57.7, 02:18:20, Ethernet1/0

Lorsque PfRv2 doit manipuler le flux de trafic via un routage basé sur des stratégies, il nécessite une interface connectée directement entre les BR. Cette liaison directement connectée peut être une connexion physique ou un tunnel GRE. Ce tunnel doit être créé et configuré manuellement en tant qu'interface interne dans la définition de bordure PfRv2.

R4

interface tunnel 0 // Defining GRE tunnel for policy routing of traffic.

ip add 10.0.45.4

tunnel source 10.0.24.4

tunnel destination 10.0.25.5

R5

interface tunnel 0

ip add 10.0.45.5

tunnel source 10.0.25.5

tunnel destination 10.0.24.4

border 10.4.4.4 key-chain pfr

interface Tunnel0 internal // Packets would be policy routed to selected BR using this Tunnel.

interface Ethernet1/0 external

interface Ethernet1/2 internal

link-group MPLS

!

border 10.5.5.5 key-chain pfr

interface Tunnel0 internal // Packets would be policy routed to selected BR using this Tunnel.

interface Ethernet1/3 internal

interface Ethernet1/0 external

link-group INET

R3#show pfr master traffic-class

OER Prefix Statistics:

--output suppressed--

DstPrefix Appl_ID Dscp Prot SrcPort DstPort SrcPrefix

Flags State Time CurrBR CurrI/F Protocol

PasSDly PasLDly PasSUn PasLUn PasSLos PasLLos EBw IBw

ActSDly ActLDly ActSUn ActLUn ActSJit ActPMOS ActSLos ActLLos

--------------------------------------------------------------------------------

10.20.20.0/24 N N N N N N

INPOLICY @8 10.4.4.4 Et1/0 RIB-PBR

N N N N N N N N

2 1 0 0 N N N N

10.30.30.0/24 N N N N N N

INPOLICY 82 10.5.5.5 Et1/0 RIB-PBR

N N N N N N N N

1 1 0 0 N N N N

Conformément à la stratégie définie par PfRv2, il est fourni avec le meilleur routeur de sortie (BR) pour 10.20.20.0/24 et 10.30.30.0/24. Par exemple, dans le cas où le trafic destiné à 10.20.20.0/24 arrive à R5 (10.5.5.5) qui n'est pas le BR sélectionné, une route-map dynamique et une liste d'accès sont automatiquement injectées pour le routage de stratégie vers le BR R4 sélectionné (10.4.4.4). Les paquets sont des stratégies routées via l'interface de tunnel définie précédemment.

R5#show route-map dynamic

route-map OER_INTERNAL_RMAP, permit, sequence 0, identifier 436207617

Match clauses:

ip address (access-lists): oer#1

Set clauses:

ip next-hop 10.0.45.4

interface Tunnel0 // Tunnel is used to PBR traffic to R4.

Policy routing matches: 314076 packets, 16960104 bytes

R5#show ip access-lists dynamic

Extended IP access list oer#1

1073741823 permit ip any 10.20.20.0 0.0.0.255 (315125 matches)

2147483647 deny ip any any (314955 matches)

Contribution d’experts de Cisco

- Amandeep SinghIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires