Configuration de la licence HSEC sur le routeur de périphérie SD-WAN XE

Options de téléchargement

-

ePub (2.5 MB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (2.1 MB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit comment installer et dépanner les licences HSECK9 sur le routeur Edge SD-WAN XE.

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Réseau étendu défini par logiciel (SD-WAN) de Cisco

- Interface de ligne de commande (CLI) Cisco IOS® XE

- Licences Smart

- Cisco Software Central

Composants utilisés

Ce document est basé sur les versions logicielles et matérielles suivantes :

- Routeur de périphérie Cisco C111-8PWE version 17.6.3

- Routeur de périphérie Cisco c8000v 17.12.3

- Cisco Smart Software Manager (CSSM)

- Cisco vManage 20.12.3.1

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

Concepts

La politique d'utilisation des licences Smart utilise une variété de nouveaux concepts, tels que :

- Types d'application de licence

- Durée de licence

- Code D'Autorisation

- Niveau de débit nécessitant un code d'autorisation de licence Smart (SLAC) - Plates-formes de routeurs nécessitant un SLAC

- Policy (politique)

- Rapport de mesure de l'utilisation des ressources (rapport RUM) et accusé de réception du rapport

- Code de confiance

Pour plus d'informations, accédez à Licences Smart utilisant les concepts de stratégie.

Comportement du débit

- Toutes les gammes ISR1000, ISR4000, C8200, C8300, CSR1000v, C8000v et ISRv sont définies par défaut à 250 Mbits/s si le produit ne dispose d'aucune licence HSECK9.

- Toutes les gammes ISR1000, ISR4000, C8200, C8300, CSR1000v, C8000v et ISRv doivent disposer d'une licence HSECK9 si le débit doit être supérieur à 250 Mbits/s.

- Il n'est pas nécessaire que la gamme ASR1000 dispose de HSECK9 pour un débit > 250 Mbits/s.

- Toutes les unités C8500 doivent disposer d'une licence HSECK9 installée dans la fabrique. Si ce n'est pas le cas, la licence HSECK9 peut être installée manuellement.

- Il n'y a pas de configuration de débit dans le mode géré par le contrôleur. L'installation de la licence HSECK9 permet automatiquement aux moteurs de transfert Coeurs/Packet Processor de libérer du débit.

- Le débit maximal après l'installation de la licence HSECK9 dépend des capacités matérielles de la plate-forme. Consultez la fiche technique de la plate-forme pour plus d'informations.

Remarque : Depuis les versions 20.9.2 et 17.9.2a, les licences HSEC peuvent être gérées directement à partir de vManage. Plus de détails sont ici :

Guide de démarrage de Cisco Catalyst SD-WAN - Gestion des licences HSEC [Cisco SD-WAN] - Cisco

Vérification de la disponibilité des licences

Étape 1. Accédez à Cisco Software Central.

Étape 2. Cliquez sur Smart Software Manager.

Étape 3. Sélectionnez Stock dans le menu supérieur.

Étape 4. Sélectionnez le compte virtuel approprié.

Étape 5. Sélectionnez l'onglet Licences sous le compte virtuel.

Étape 6. Vérifiez que la licence est ajoutée et disponible avec un solde positif.

Si aucune licence n'est disponible ou si le solde est négatif (rouge), veuillez ouvrir un dossier auprès de l'équipe de gestion des licences Cisco.

Remarque : Ce guide suppose que vous avez déjà acheté une licence HSECK9 ou une licence Router US Export pour DNA et qu'elle est ajoutée à un compte virtuel valide dans un compte Smart.

Mode de fonctionnement du routeur

Vérifiez que le routeur est en mode géré par le contrôleur à l’aide de l’une des commandes.

show platform software device-mode

show version | include mode

Exemple :

EdgeRouter# show platform software device-mode

Device Operating-mode: Controller-Managed

Device-mode bootup status:

8/03 00:44:16 System is green

Bootup Success

EdgeRouter# show version | in mode

Router operating mode: Controller-Managed

Remarque : Si le résultat du mode de fonctionnement est Autonome, déplacez le routeur vers Controller-Managed with controller-mode enable command.

Configurer

Méthode en ligne vers CSSM

Configuration du type de transport et définition de l'URL CSSM par défaut

Étape 1 : configuration du type de transport et de l’URL appropriés

EdgeRouter#config-transaction

EdgeRouter(config)# license smart transport smart

EdgeRouter(config)# license smart url default

EdgeRouter(config)# commit

Commit complete.

Remarque : Si un modèle est associé au routeur : les commandes intelligentes pour le transport et l'URL sont prises en charge et peuvent être configurées avec un modèle de fonctionnalité CLI-Add On. Pour plus d'informations, accédez à Modèles de fonctionnalités complémentaires de l'interface de ligne de commande.

Étape 2 : vérification de la validation des modifications

EdgeRouter# show lic tech support | begin Smart Licensing Status

Smart Licensing Tech Support info

Smart Licensing Status

======================

Smart Licensing is ENABLED

License Conversion:

Automatic Conversion Enabled: True

Status: Not started

Export Authorization Key:

Features Authorized:

<none>

Utility:

Status: DISABLED

Smart Licensing Using Policy:

Status: ENABLED

Data Privacy:

Sending Hostname: yes

Callhome hostname privacy: DISABLED

Smart Licensing hostname privacy: DISABLED

Version privacy: DISABLED

Transport:

Type: Smart <<<<<<<<<<<<<<<<<<<<<<<<<<<< This must be Smart

URL: https://smartreceiver.cisco.com/licservice/license <<<<<<<<<<<<<<< URL must be pointed to smartreceiver.cisco.com

Proxy:

Address: <empty>

Port: <empty>

Username: <empty>

Password: <empty>

Server Identity Check: True

Remarque : L'URL par défaut est activée automatiquement et il n'est pas nécessaire de la modifier.

Générer un jeton d'enregistrement d'instance de produit

Étape 1 : génération d’un nouveau jeton

Dans le même compte virtuel où réside la licence, accédez à l'onglet General et cliquez sur New Token.

Étape 2. Remplissez les informations sur le nouveau jeton.

Description: Brève description de l'utilisation du jeton.

Expiration après : Nombre de jours pendant lesquels le jeton est valide pour les enregistrements de produits.

Maximum. Nombre d'utilisations : Nombre maximal d'utilisations du jeton. Facultatif.

Assurez-vous que l'option Autoriser l'exportation contrôlée est cochée. Sinon, l'enregistrement de la licence échoue, puis cliquez sur Create Token.

Remarque : Le jeton expire lorsque l'expiration ou l'utilisation maximale est atteinte.

Remarque : Pour plus d'informations, accédez à Cisco Export Trade.

Étape 3 : copie du jeton

Copier le jeton qui vient d'être généré dans le presse-papiers ; accédez à Actions > Copier ou manuellement dans la petite icône bleue en regard de la chaîne de jeton.

Générer un établissement de confiance entre le routeur de périphérie et CSSM

Afin de fournir l'autorisation d'utiliser une licence contrôlée à l'exportation, le routeur de périphérie doit établir une relation de confiance avec le CSSM. Pour la connexion, le routeur de périphérie utilise le jeton généré sur CSSM à l'étape précédente.

license smart trust idtoken TOKEN local force

Exemple :

EdgeRouter# license smart trust idtoken ZThjOTlmM2UtMjQ2ZC00YjI1LTgwNjctZGIxZjIzYjZiYmVmLTE2NjM0NjI1%0AMjgyNTh8YWNVeTFiZU03N0lCdTFadmJ4ejZBL0toR2Mva21odElrQmxDa1FN%0AcVI3cz0%3D%0A local force

Juste après l'établissement de l'approbation, les journaux montrent la communication avec CSSM.

EdgeRouter# show logging last 50

<snip>

*Aug 18 21:03:44.730: %CRYPTO_ENGINE-5-KEY_DELETED: A key named SLA-KeyPair2 has been removed from key storage

*Aug 18 21:03:46.146: %CRYPTO_ENGINE-5-KEY_ADDITION: A key named SLA-KeyPair2 has been generated or imported by crypto-engine

*Aug 18 21:03:53.221: %SYS-6-PRIVCFG_ENCRYPT_SUCCESS: Successfully encrypted private config file

*Aug 18 21:03:56.107: %SMART_LIC-5-COMM_RESTORED: Communications with Cisco Smart Software Manager (CSSM) restored

*Aug 18 21:03:56.347: %SMART_LIC-6-TRUST_INSTALL_SUCCESS: A new licensing trust code was successfully installed on P:C1111-8PWE,S:FGL2149XXXX.

Vérifier le compteur de réussite de l'établissement de la confiance

Vérifiez que le compteur de réussite de l'établissement de confiance augmente. Cela signifie que l'agent de licence peut atteindre CSSM.

EdgeRouter# show lic tech support | begin Communication Statistics

Communication Statistics:

=======================

Communication Level Allowed: DIRECT

Overall State: <empty>

Trust Establishment:

Attempts: Total=1, Success=1, Fail=0 Ongoing Failure: Overall=0 Communication=0 <<<<<<<<<<

Last Response: OK on Aug 18 21:03:56 2022 UTC

Failure Reason: <none>

Last Success Time: Aug 18 21:03:56 2022 UTC

Last Failure Time: Aug 18 21:00:43 2022 UTC

<snip>

Remarque : Si le compteur d'échec s'incrémente, accédez à la section Dépannage de ce document.

Demander une autorisation

À ce stade, la confiance est établie, mais la licence HSECK9 n'est pas encore utilisée. Cela se produit parce qu'il est nécessaire d'effectuer la demande de routeur à CSSM pour l'utilisation de la licence. Pour récupérer la licence, exécutez la demande d'autorisation.

EdgeRouter# license smart authorization request add hseck9 local

Journaux :

EdgeRouter# show logging | include SMART

*Aug 18 21:11:41.553: %SMART_LIC-6-AUTHORIZATION_INSTALL_SUCCESS: A new licensing authorization code was successfully installed on PID:C1111-8PWE,SN:FGL2149XXXX

*Aug 18 21:11:41.641: %SMART_LIC-6-EXPORT_CONTROLLED: Usage of export controlled features is allowed for feature hseck9

Dans le journal des événements de licences Smart, les informations de demande de licence sont enregistrées au cas où d'autres informations seraient nécessaires.

EdgeRouter# show lic eventlog 0

**** Event Log ****

2022-08-18 21:11:41.538 UTC SAEVT_RESERVE_INSTALL_START udi="PID:C1111-8PWE,SN:FGL2149XXXX" authorizationCode="<smartLicenseAuthorization><udi>P:C1111-8PWE,S:FGL2149XXXX</udi><authorizationCode><customerInfo><smartAccount>Cisco Systems, TAC</smartAccount><virtualAccount>sdwan-lab</virtualAccount></customerInfo><flag>A</flag><version>C</version><piid>d216f143-7e2c-48df-aa71-652b15ea1c7e</piid><dateStamp>2022-08-18T21:17:45</dateStamp><entitlements><entitlement><tag>regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844</tag><count>1</count><startDate></startDate><endDate></endDate><licenseType>PERPETUAL</licenseType><displayName>Router US Export Lic. for DNA</displayName><tagDescription>U.S. Export Restriction Compliance license for DNA based Routers</tagDescription><tagType>PERPETUAL</tagType><status><success>true</success></status></entitlement></entitlements><status><success>true</success><correlationID>62feac79ca9112704623118db58bbc2c-09b6eebc91ae833f</correlationID></status></authorizationCode><signature>MEUCIBuNw8+ogfZmJAbsRa+8B+F0wnDZLrv5RXm822rN/he5AiEAtfzzFV9L3dqht4sUYDxRvnUHF2KYi+vFv2vivDF6rIs=</signature></smartLicenseAuthorization>"

2022-08-18 21:11:41.552 UTC SAEVT_TAG_EXPORT exportAllowed="False" count="0" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-18 21:11:41.576 UTC SAEVT_TAG_EXPORT exportAllowed="True" count="0" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-18 21:11:41.576 UTC SAEVT_STATE_RESERVE_AUTHORIZED

2022-08-18 21:11:41.641 UTC SAEVT_TAG_AUTHORIZED count="1" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-18 21:11:41.641 UTC SAEVT_TAG_EXPORT exportAllowed="True" count="1" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-18 21:12:06.119 UTC SAEVT_RESERVE_INSTALL_START udi="PID:C1111-8PWE,SN:FGL2149XXXX" authorizationCode="<smartLicenseAuthorization><udi>P:C1111-8PWE,S:FGL2149XXXX</udi><authorizationCode><customerInfo><smartAccount>Cisco Systems, TAC</smartAccount><virtualAccount>sdwan-lab</virtualAccount></customerInfo><piid>d216f143-7e2c-48df-aa71-652b15ea1c7e</piid><status><success>false</success><message>last update already confirmed</message><code>last update already confirmed</code><correlationID>62feac7c4be974f92eefc15a640f938b-f08787827763ca37</correlationID></status></authorizationCode><signature>MEUCIQDhI8x+Rzf7wyibdohvYY6q9/8puukf8SuJ4ok48d4y5QIgdl5/z/7rLu+LEd5gK9kgOxA2Vb+vnJUcTOVPo3/R0pc=</signature></smartLicenseAuthorization>"

Vérification de la réussite de l'activation

Certaines commandes permettent de vérifier si la licence est désormais disponible et correctement activée.

show license tech support | begin License Usage

show license authorization

show license summary

show license usage

Exemple :

EdgeRouter# show license tech support | begin License Usage

License Usage

=============

Handle: 1

License: hseck9

Entitlement Tag: regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844

Description: hseck9

Count: 1

Version: 1.0

Status: IN USE(15) <<<<<<<<<<<<<<<<<<<<<<

Status time: Aug 18 21:11:41 2022 UTC

Request Time: Aug 18 21:11:41 2022 UTC

Export status: RESTRICTED - ALLOWED

Feature Name: hseck9

Feature Description: hseck9

Enforcement type: EXPORT RESTRICTED

License type: Perpetual

Measurements:

ENTITLEMENT:

Interval: 00:15:00

Current Value: 1

EdgeRouter# show license authorization

Overall status:

Active: PID:C1111-8PWE,SN:FGL2149XXXX

Status: SMART AUTHORIZATION INSTALLED on Aug 18 21:11:41 2022 UTC <<<<<<<<<<<<<<<

Last Confirmation code: 0cde51c5

Authorizations:

Router US Export Lic. for DNA (DNA_HSEC):

Description: U.S. Export Restriction Compliance license for DNA based Routers

Total available count: 1

Enforcement type: EXPORT RESTRICTED

Term information:

Active: PID:C1111-8PWE,SN:FGL2149XXXX

Authorization type: SMART AUTHORIZATION INSTALLED <<<<<<<<<<<<<

License type: PERPETUAL

Term Count: 1

Purchased Licenses:

No Purchase Information Available

Edge# show license summary

License Usage:

License Entitlement Tag Count Status

-----------------------------------------------------------------------------

hseck9 (DNA_HSEC) 1 IN USE <<<<<<<<<<

Méthode hors ligne vers CSSM

Pour les réseaux à interstice d'air où l'accès à Internet n'est pas autorisé, l'installation de licence contrôlée par exportation peut être effectuée avec une réservation locale d'une SLAC sur le CSSM.

Remarque : Cette méthode ne nécessite pas de type de transport ni d'URL (Uniform Resource Locator) intelligente valide.

Générer une réservation de licence locale

Dans le même compte virtuel où réside la licence, accédez à Product Instances > Authorize License-Enforced Features.

Obtenir les informations UDI du routeur de périphérie

La réservation de licence locale nécessite l'UDI (Unique Device Identifier) du routeur de périphérie, exécutez la show license udi commande pour obtenir l'ID de produit (PID) et le numéro de série (SN).

EdgeRouter# show license udi

UDI: PID:C1111-8PWE,SN:FGL2149XXXX

Remplissez l'UDI du routeur de périphérie dans le formulaire de réservation

Sélectionnez Single Device et complétez le numéro de série et le PID du routeur de périphérie. Cliquez sur Next (Suivant).

Sélectionnez le nombre de licences à réserver

Puisqu'il s'agit d'un périphérique unique, la licence réservée est un, tapez le numéro dans la zone. Assurez-vous que le nombre ne dépasse pas les nombres disponibles.

Sélectionnez le type de périphérique de licence

Le type de périphérique peut être sur site ou dans le cloud DNA (Digital Network Architecture). Cela dépend du type de licence acheté.

Générer le code d'autorisation

Vérifiez la configuration et cliquez sur Generate Authorization Code.

Télécharger la SLAC

La SLAC peut être téléchargée sous forme de fichier ou copiée dans le Presse-papiers.

Copie de la SLAC sur le routeur de périphérie

Il existe trois options pour copier le fichier SLAC sur le routeur de périphérie.

- Avec une clé USB.

EdgeRouter# show file systems | include usb|Size

Size(b) Free(b) Type Flags Prefixes

15598043136 15596658688 disk rw usb0:

EdgeRouter# dir usb0:

Directory of usb0:/

5 -rwx 1557 Aug 19 2022 00:43:30 +00:00 AuthorizationCode_SN_FGL2149XXXX.txt

15598043136 bytes total (15596658688 bytes free)

EdgeRouter# copy usb0:AuthorizationCode_SN_FGL2149XXXX.txt bootflash:

Destination filename [AuthorizationCode_SN_FGL2149XXXX.txt]?

Copy in progress...C

1557 bytes copied in 0.020 secs (77850 bytes/sec)

- Avec vManage via Control Connections, accédez à Transfer Files between a Edge Router and vManage pour plus d'informations.

- SCP/FTP/TFTP côté service.

Installation de la SLAC

Utilisez Smart Import pour installer le fichier SLAC dans le bootflash.

EdgeRouter# license smart import bootflash:AuthorizationCode_SN_FGL2149XXXX.txt

Import Data Successful

Last Confirmation code UDI: PID:C1111-8PWE,SN:FGL2149XXXX

Confirmation code: aaa6b57e

Journaux.

EdgeRouter# show logging | include SMART

*Aug 19 05:42:45.309: %SMART_LIC-6-AUTHORIZATION_INSTALL_SUCCESS: A new licensing authorization code was successfully installed on PID:C1111-8PWE,SN:FGL2149XXXX

*Aug 19 05:42:45.362: %SMART_LIC-6-EXPORT_CONTROLLED: Usage of export controlled features is allowed for feature hseck9

EdgeRouter# show license eventlog 0

**** Event Log ****

2022-08-19 05:42:45.293 UTC SAEVT_RESERVE_INSTALL_START udi="PID:C1111-8PWE,SN:FGL2149XXXX" authorizationCode="<smartLicenseAuthorization><udi>P:C1111-8PWE,S:FGL2149XXXX</udi><authorizationCode><customerInfo><smartAccount>Cisco Systems, TAC</smartAccount><virtualAccount>sdwan-lab</virtualAccount></customerInfo><flag>A</flag><version>C</version><piid>0ceadf0a-3145-4779-8cbb-743c5a234a05</piid><dateStamp>2022-08-19T05:43:11</dateStamp><entitlements><entitlement><tag>regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844</tag><count>1</count><startDate></startDate><endDate></endDate><licenseType>PERPETUAL</licenseType><displayName>Router US Export Lic. for DNA</displayName><tagDescription>U.S. Export Restriction Compliance license for DNA based Routers</tagDescription><tagType>PERPETUAL</tagType><status><success>true</success></status></entitlement></entitlements><status><success>true</success><correlationID>62ff22ec38ab5858bde12581a2589b39-bde12581a2589b39</correlationID></status></authorizationCode><signature>MEUCIQDrUe11CPAsnjonKRmUe40arqPiY/q/UfTGSJ1IdmkkrAIgF8G2zoHIxz04IVO2J7ZHA1M51+QMvLzUGyZsfvwK5tk=</signature></smartLicenseAuthorization>"

2022-08-19 05:42:45.308 UTC SAEVT_TAG_EXPORT exportAllowed="False" count="0" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-19 05:42:45.333 UTC SAEVT_TAG_EXPORT exportAllowed="True" count="0" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-19 05:42:45.334 UTC SAEVT_STATE_RESERVE_AUTHORIZED

2022-08-19 05:42:45.362 UTC SAEVT_TAG_AUTHORIZED count="1" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-19 05:42:45.362 UTC SAEVT_TAG_EXPORT exportAllowed="True" count="1" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

Vérification de la réussite de l'installation

Utilisez la même commande que dans la méthode en ligne afin de vérifier si la licence est installée correctement.

show license authorization

show license summary

show license tech support | begin License Usage

Si l'installation est correcte, la licence dans le compte virtuel incrémente automatiquement le compteur En cours d'utilisation et décrémente le compteur Disponible à l'utilisation.

Dans l'onglet Product Instances, les informations UDI du routeur de périphérie sont également affichées. Cliquez sur l'entrée pour obtenir plus d'informations sur les caractéristiques de la licence.

vManage Workflows, méthode

À partir de la version 20.9.2, vManage permet d'installer une licence HSECK9 à l'aide de Workflows.

Remarque : Cette méthode fonctionne uniquement avec « Lic. d'exportation Router US ». pour les licences "DNA"; Les licences HSEC spécifiques aux périphériques, telles que ISR4300_HSEC ou ISR4400_HSEC, ne fonctionnent plus. Pour plus d'informations sur la conversion d'une licence HSEC spécifique à un périphérique en HSEC DNA, consultez la section Restrictions pour la gestion des licences HSEC.

Workflow en ligne

Synchroniser les licences avec CSSM

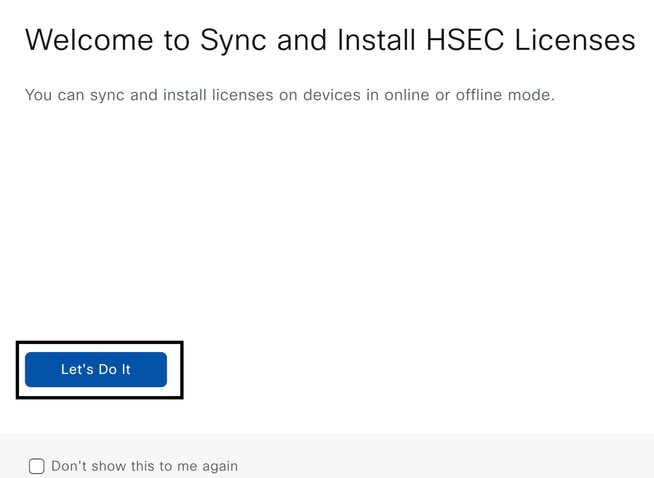

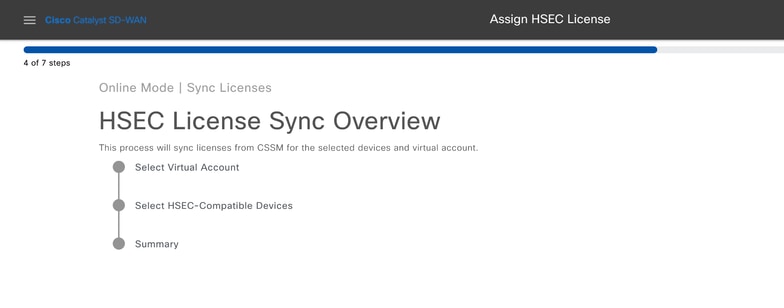

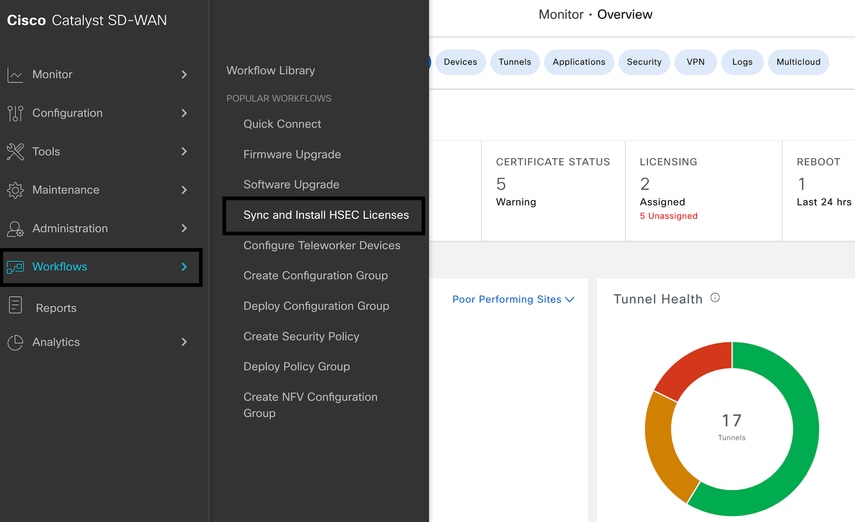

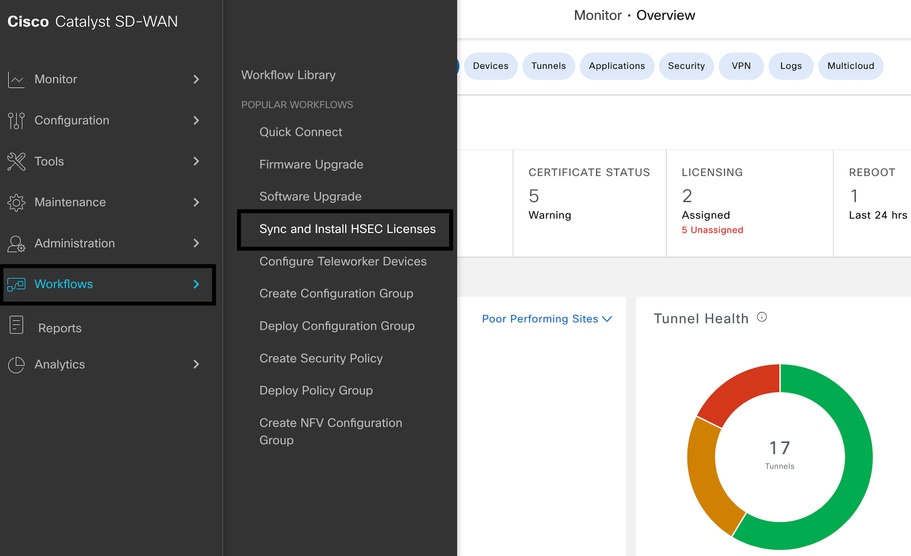

1.- Dans l'interface graphique de vManager, accédez à Menu principal > Workflows > Synchroniser et installer les licences HSEC.

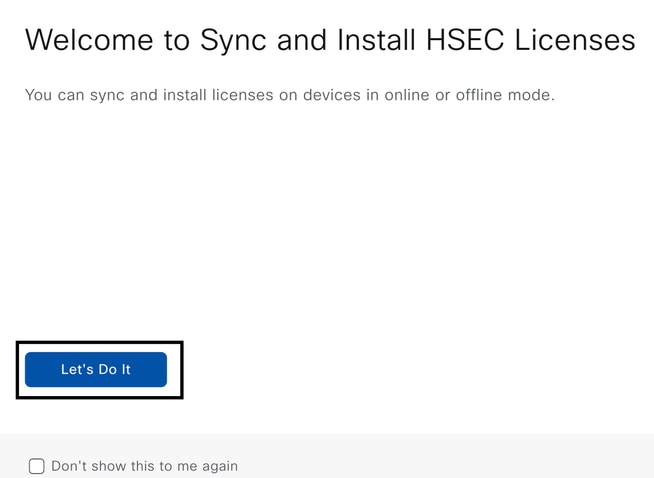

2.- Cliquez sur le bouton Let's Do it dans la fenêtre contextuelle.

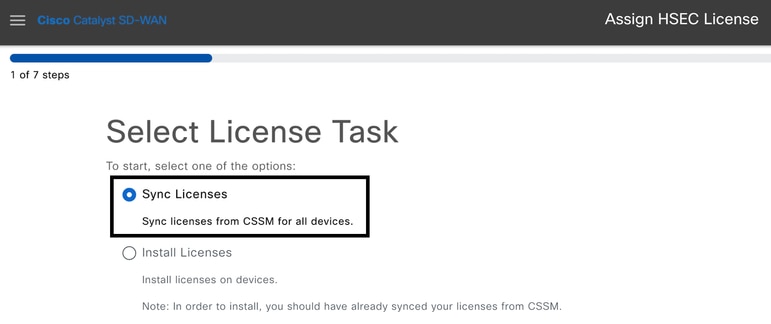

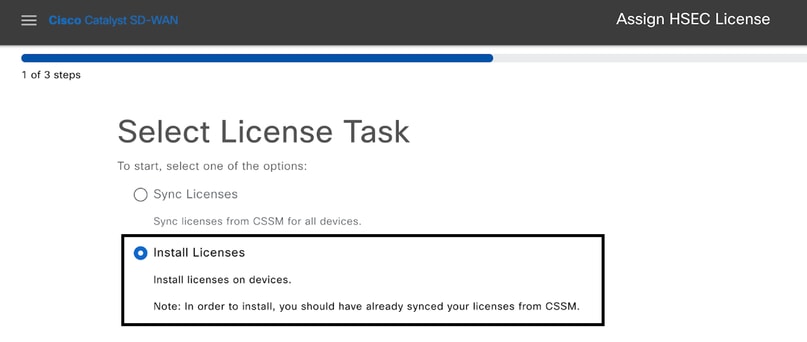

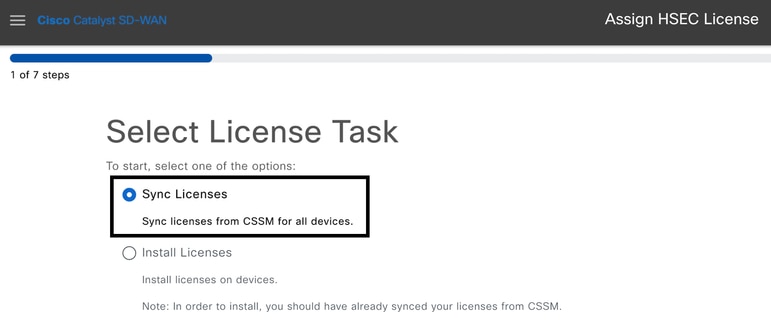

3.- Sélectionnez Sync Licenses task et cliquez sur Next.

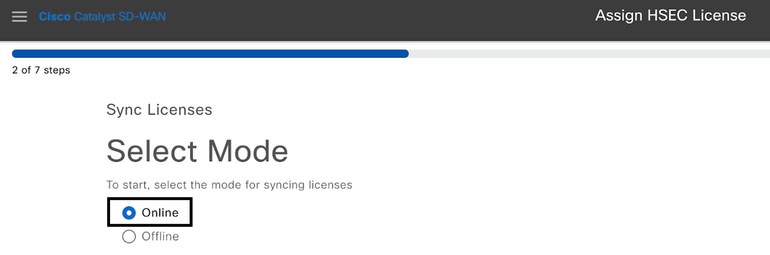

4.- Sélectionnez Online mode et cliquez sur Next.

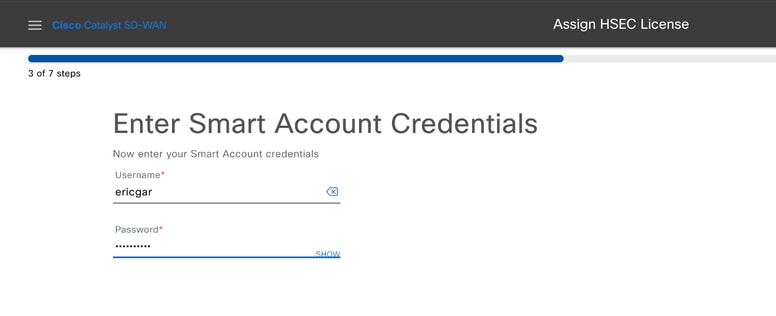

5- Saisissez vos identifiants Cisco CSSM et cliquez sur Next.

6.- Vérifiez la vue d'ensemble de la synchronisation de la licence HSEC et cliquez sur Next.

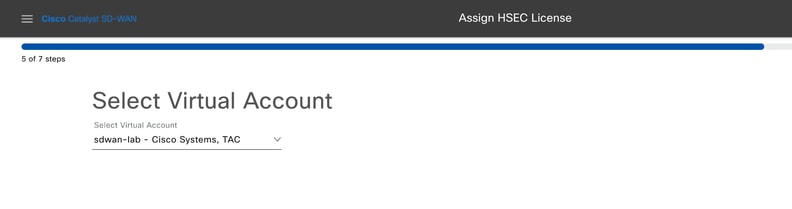

7.- vManage se connecte au cloud et interroge tous les comptes virtuels disponibles. Sélectionnez dans la liste déroulante le compte virtuel qui contient une licence HSEC de nombre valide et positif.

Remarque : les informations d'identification entrées à l'étape 6 doivent avoir un rôle d'administrateur dans le compte Smart et le compte virtuel dans lesquels les licences HSEC sont déposées.

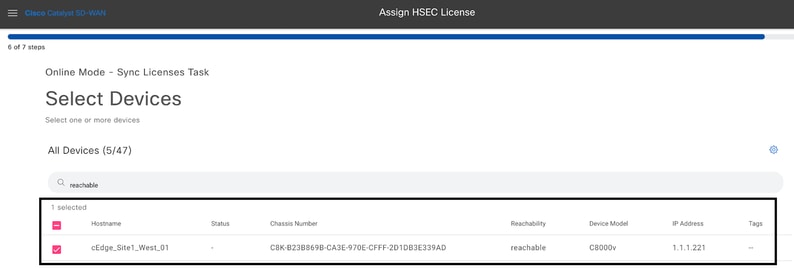

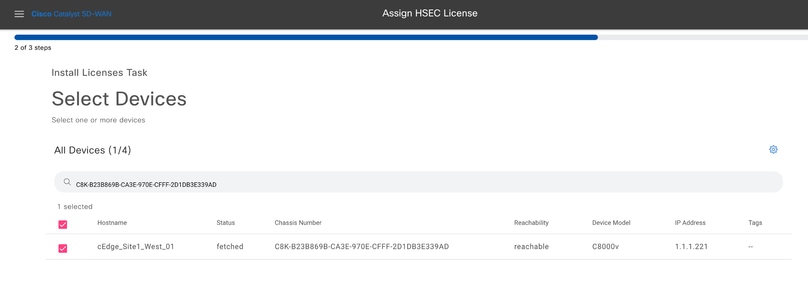

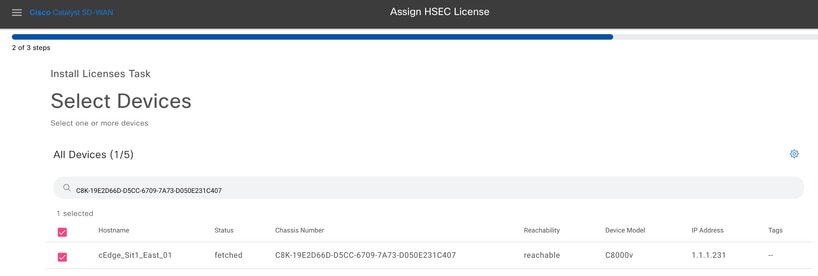

8.- Sélectionnez le périphérique sur lequel la licence HSEC doit être installée.

Remarque : Seuls les périphériques compatibles avec HSEC sont affichés

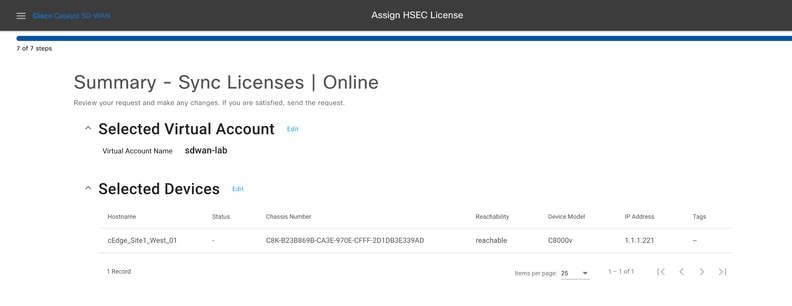

9.- Vérifiez le résumé de la demande et cliquez sur Sync.

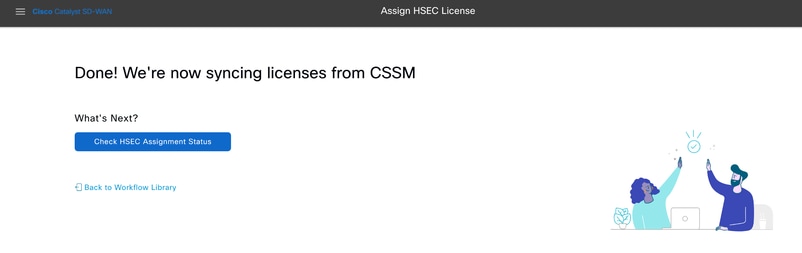

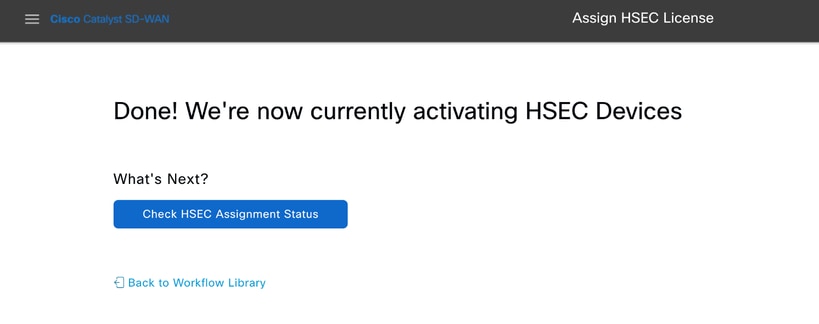

10.- Cliquez sur Check HSEC Assignment Status pour vérifier la réservation SLAC en temps réel.

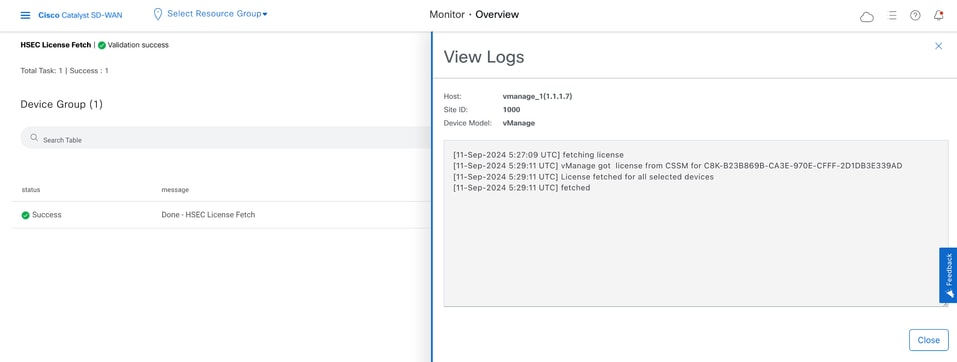

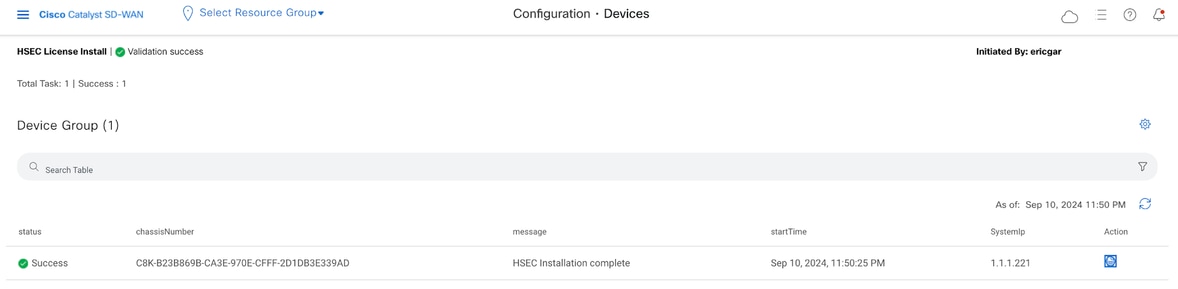

11.- Une fois la licence extraite du CSSM et stockée dans vManage, l'état indique Succès.

Installer les licences récupérées

1.- Dans l'interface graphique de vManager, accédez à Menu principal > Workflows > Synchroniser et installer les licences HSEC.

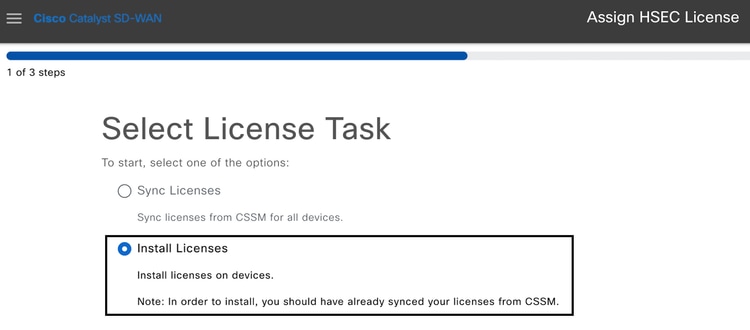

2.- Sélectionnez la tâche Installer des licences.

3.- Sélectionnez le périphérique pour lequel les licences HSEC ont été récupérées.

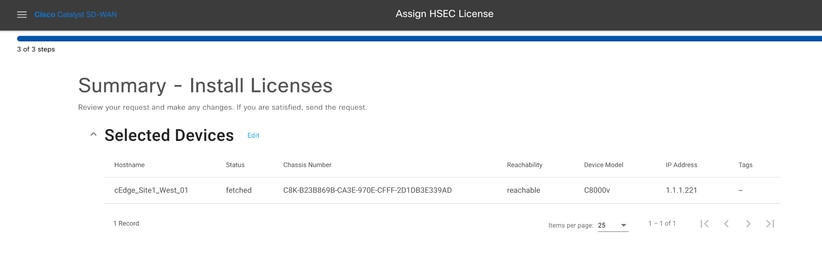

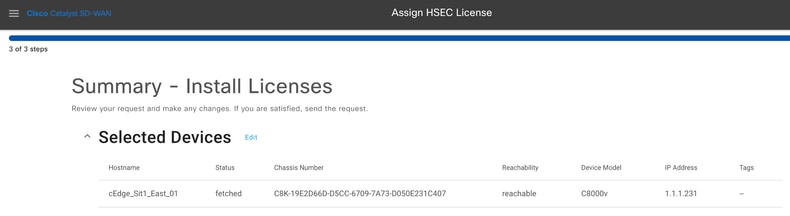

4.- Vérifiez le résumé de l'installation et cliquez sur Installer.

5.- Cliquez sur Check HSEC Assignment Status pour vérifier l'état de l'installation en temps réel.

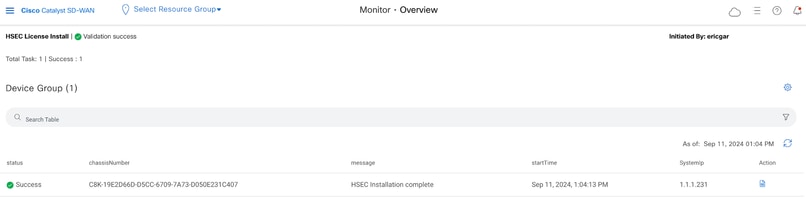

6.- vManage communique avec le routeur, lui envoie la SLAC et l'installe. Le statut final doit être Succès.

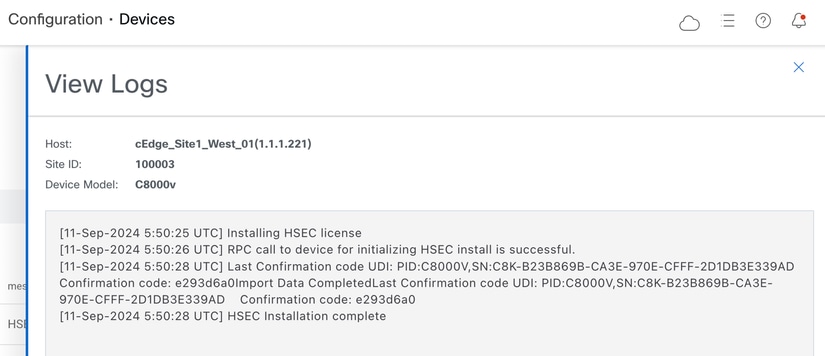

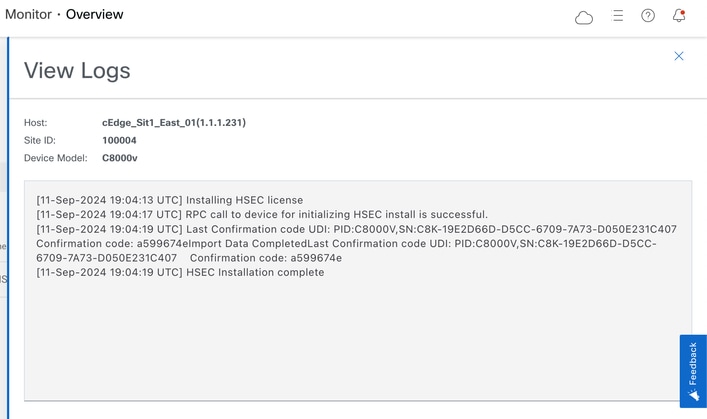

7.- Cliquez sur l'icône Action pour afficher des journaux plus détaillés de l'installation de HSEC.

Workflow hors connexion

Synchroniser les licences avec CSSM

1.- Dans l'interface graphique de vManager, accédez à Menu principal > Workflows > Synchroniser et installer les licences HSEC.

2.- Cliquez sur le bouton Let's Do it dans la fenêtre contextuelle.

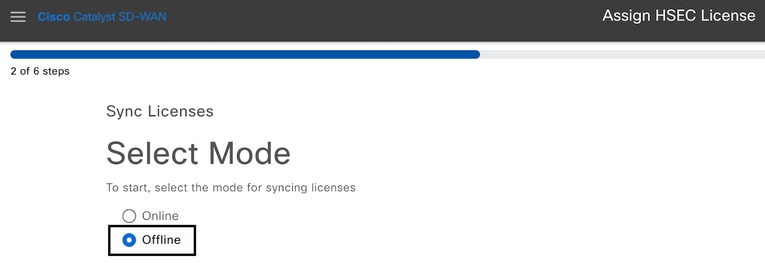

3.- Sélectionnez Sync Licenses task et cliquez sur Next.

4.- Sélectionnez le mode hors connexion et cliquez sur Suivant.

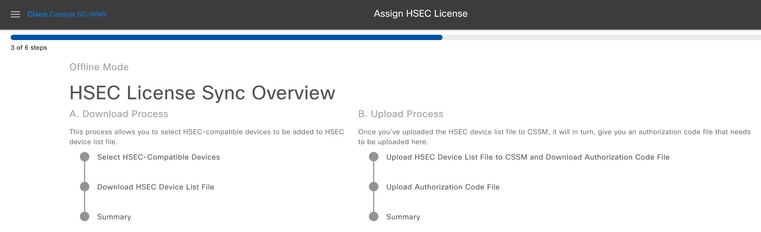

5.- Examinez attentivement la présentation du processus et cliquez sur Suivant.

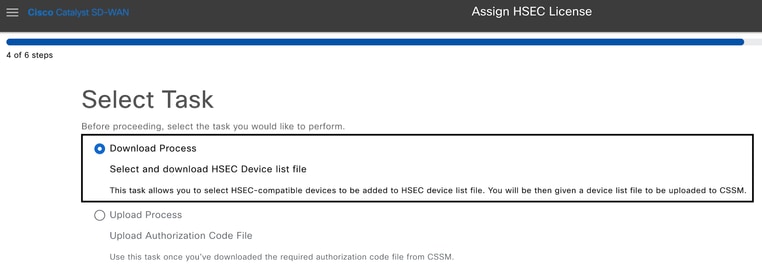

6.- Sélectionnez l'option Processus de téléchargement et cliquez sur Suivant.

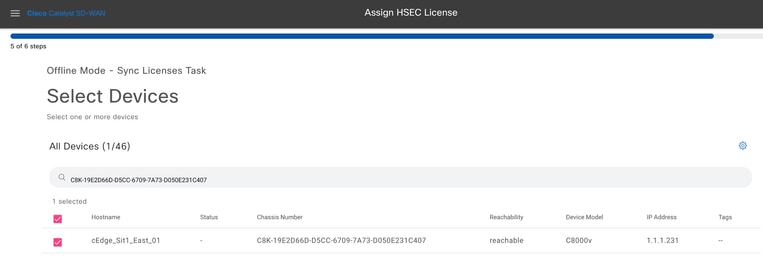

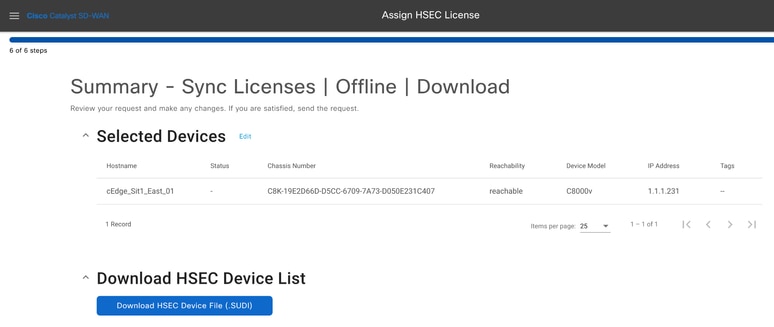

7.- Dans la barre de recherche, filtrez le périphérique pour lequel la licence est destinée à être installée.

8.- Vérifiez le résumé de la tâche et cliquez sur Télécharger le fichier de périphérique HSEC (.SUDI)

9.- Un téléchargement automatique de l'utilisation de la licence commence.

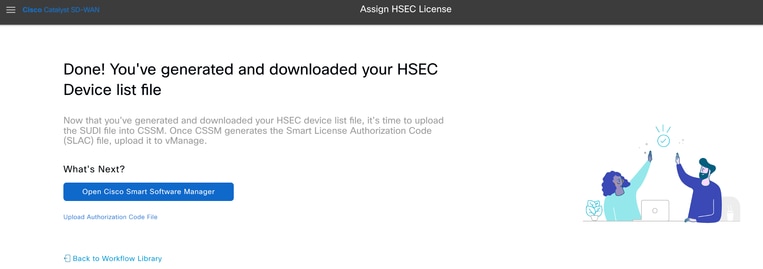

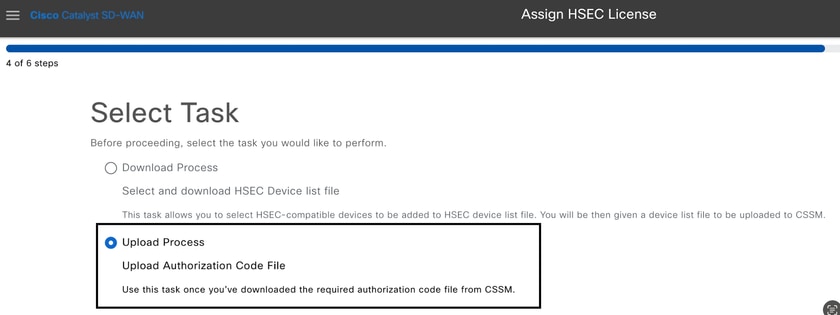

10.- Cliquez sur Open Cisco Smart Software Manager ou accédez à : Cisco Software Central.

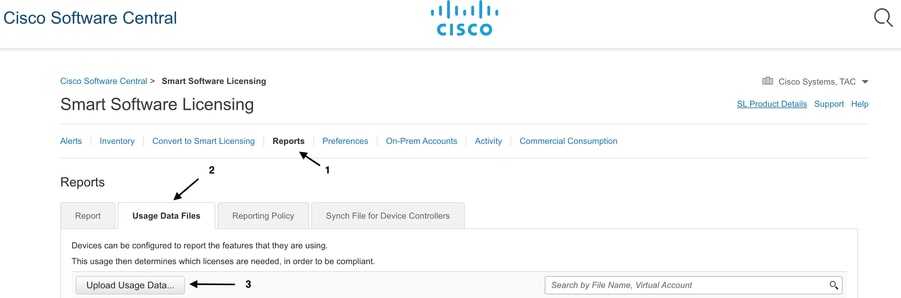

11.- Dans le compte Smart sélectionné, accédez à Cisco Software Central > Smart Software Licensing et cliquez sur Reports > Usage Data Files > Upload Usage Data....

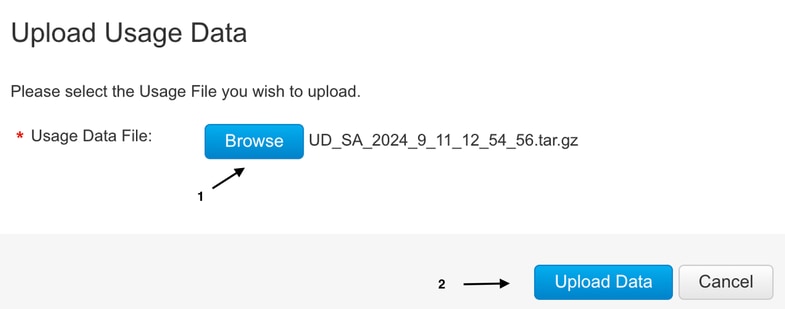

12.- Dans la fenêtre contextuelle Télécharger les données Usada, cliquez sur Parcourir et sélectionnez le fichier que vous venez de télécharger, puis cliquez sur Télécharger les données.

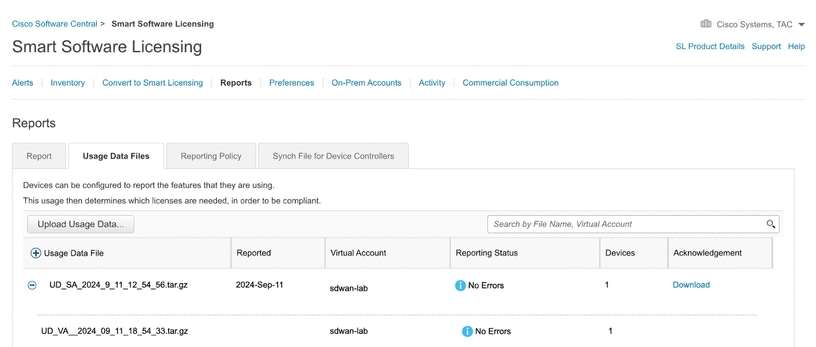

13.- Le système commence à traiter le fichier. Cela prend environ 5 à 10 minutes à compléter. Cliquez ensuite sur Download.

Remarque : Pour générer le fichier ACK, l'état de signalement doit être "Aucune erreur"; en cas d'erreur, cliquez sur l'icône développer pour obtenir plus d'informations sur l'erreur. Ouvrez un dossier TAC Cisco si nécessaire.

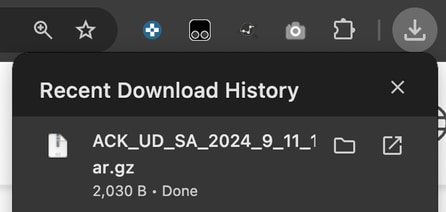

14.- Le système génère le fichier ACK et le télécharge automatiquement.

15.- Dans l'interface graphique utilisateur de vManage, naviguez à nouveau vers Menu principal > Workflows > Synchroniser et installer les licences HSEC > Synchroniser les licences > Hors ligne > Suivant > Processus de téléchargement.

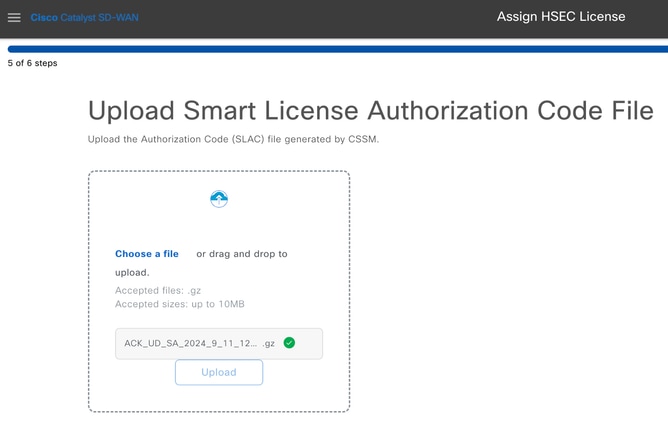

16.- Cliquez sur Choisir un fichier ou faites glisser et déposez le fichier téléchargé dans la zone et cliquez sur Télécharger.

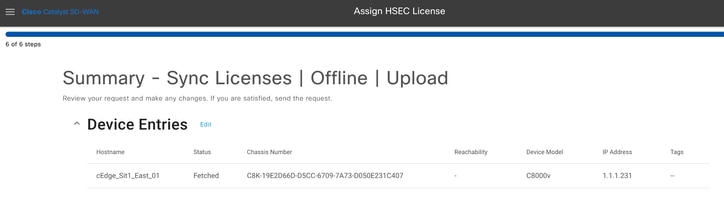

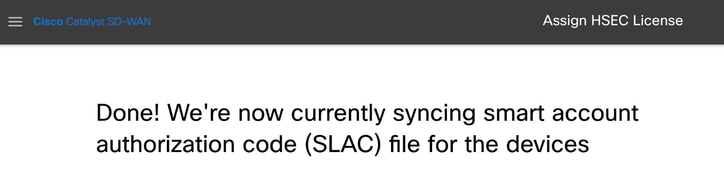

17.- Vérifiez le résumé de la tâche et cliquez sur Upload.

Installer les licences récupérées

1.- Revenez à la bibliothèque de flux de travail Synchroniser et installer des licences et cliquez sur Installer des licences.

2.- Sélectionnez dans la liste le même périphérique pour lequel l'autorisation de licence a été faite et cliquez sur Next.

3.- Vérifiez le résumé des tâches et cliquez sur Installer.

4.- Attendez que le processus se termine, l'état de l'installation doit être Success.

5.- Cliquez sur l'icône Action pour afficher des journaux plus détaillés de l'installation de HSEC.

Renvoyer la licence HSECK9

Méthode en ligne

Actuellement, il n'y a pas d'implémentation en mode géré par contrôleur pour retourner une licence ni en ligne ni hors ligne.

EdgeRouter# license smart authorization return local online

Operation cannot be completed because license is in use

EdgeRouter# license smart authorization return local offline

Operation cannot be completed because license is in use

Pour supprimer l'installation de la licence, le routeur doit passer en mode autonome.

EdgeRouter# controller-mode disable

Disabling controller mode erases the nvram filesystem, remove all configuration files, and reload the box!

Ensure the BOOT variable points to a valid image

Continue? [confirm]

Remarque : Ce changement de mode supprime la configuration SD-WAN actuelle, il est fortement recommandé de sauvegarder la configuration dans un endroit sûr. Cela permet de reconstruire les connexions de contrôle lorsque le routeur de périphérie est replacé en mode géré par contrôleur.

Une fois que le routeur est en mode autonome, une configuration de base doit être effectuée pour avoir accès à Internet et à la résolution DNS (Domain Name System) :

- Configurez une adresse IP et un masque pour l'interface WAN

- Mise sous tension de l'interface WAN

- Configurer une route IP par défaut

- Activer DNS

- Configurer un serveur DNS

Remarque : Le mode autonome utilise la commande configure terminal pour passer en mode de configuration, au lieu de la commande configuration-transaction.

Remarque : Le mode autonome n'a pas besoin de valider les modifications, mais toute configuration effectuée est enregistrée dans le fichier de configuration en cours.

Utilisez un jeton du même compte virtuel où réside la licence contrôlée à l'exportation HSECK9 ou Cisco DNA. S'il n'y a pas de jeton actif, générez-en un nouveau.

Suivez la même procédure que dans Routeur de périphérie pour générer une approbation établie avec le CSSM.

EdgeRouter# configure terminal

EdgeRouter(config)# license smart transport smart

EdgeRouter(config)# license smart url default

EdgeRouter(config)# end

EdgeRouter# license smart trust idtoken TOKEN local force

EdgeRouter# license smart authorization request add hseck9 local

Remarque : utilisez les mêmes commandes que celles décrites précédemment pour vérifier que le type de transport et l'URL du destinataire intelligent corrects sont activés et que l'établissement de la confiance a été correctement effectué.

Une fois la communication terminée, retournez la licence dans l'emplacement du compte virtuel.

EdgeRouter# license smart authorization return local online

Authorization already returned with this code:

UDI: PID:C1111-8PWE,SN:FGL2149XXXX

Return code: CmJHqn-5CFUkd-effkCh-4XqCpQ-SgK5Sz-fQFfM8-6qH7MA-33hDbX-sXT

Journaux.

EdgeRouter# show logging | include SMART

*Aug 18 22:00:22.998: %SMART_LIC-6-AUTHORIZATION_REMOVED: A licensing authorization code has been removed from PID:C1111-8PWE,SN:FGL2149XXXX.

Router#show license eventlog 0

**** Event Log ****

2022-08-18 22:08:53.275 UTC SAEVT_RESERVE_RETURN_START udi="PID:C1111-8PWE,SN:FGL2149XXXX" authorizationCode="<smartLicenseAuthorization><udi>P:C1111-8PWE,S:FGL2149XXXX</udi><authorizationCode><customerInfo><smartAccount>Cisco Systems, TAC</smartAccount><virtualAccount>sdwan-lab</virtualAccount></customerInfo><flag>A</flag><version>C</version><piid>519e0f72-85d6-4a57-8805-5999e7b712be</piid><dateStamp>2022-08-18T22:08:17</dateStamp><entitlements><entitlement><tag>regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844</tag><count>1</count><startDate></startDate><endDate></endDate><licenseType>PERPETUAL</licenseType><displayName>Router US Export Lic. for DNA</displayName><tagDescription>U.S. Export Restriction Compliance license for DNA based Routers</tagDescription><tagType>PERPETUAL</tagType><status><success>true</success></status></entitlement></entitlements><status><success>true</success><correlationID>62feb851b0b3a2264144901cb3491c22-ff31e87ded74ffde</correlationID></status></authorizationCode><signature>MEUCIQCTL9Y/HrhJXgR3+oxCWH/mpLxezThnvoAMFRIO7BHzJgIgBNDnvAD4u1eiQZ3Qrg8uGc4I6rLkbR/pn3fDv67eG5c=</signature></smartLicenseAuthorization>"

Remarque : Repassez le routeur en mode géré par le contrôleur à l’aide de la commandecontroller-mode enable.

Offline, méthode

Pour générer le code de retour, le routeur doit être en mode autonome. Remplissez la méthode en ligne pour changer de mode.

Générer le code de retour

Le code de retour est nécessaire pour valider la licence réservée dans CSSM avec l'autorisation locale dans le routeur.

EdgeRouter# license smart authorization return local offline

Enter this return code in Cisco Smart Software Manager portal:

UDI: PID:C1111-8PWE,SN:FGL2149XXXX

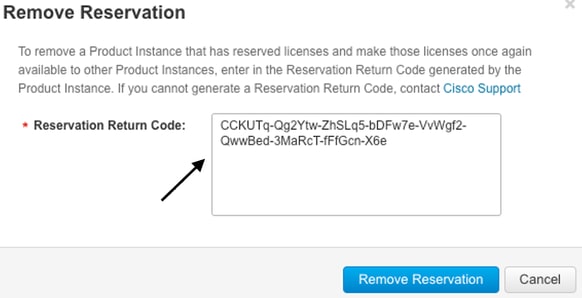

Return code: CCKUTq-Qg2Ytw-ZhSLq5-bDFw7e-VvWgf2-QwwBed-3MaRcT-fFfGcn-X6e <<<< Copy the string

Supprimer la réservation

Accédez à Product Instances > Actions > Remove. Collez le code de retour que vous venez de copier à partir du routeur et cliquez sur Remove Reservation.

La notification de suppression de la réservation de licence s'affiche juste après. Accédez à nouveau à Actions > Supprimer > Supprimer l'instance.

Activation - Un rechargement est-il nécessaire ?

Est-il vrai que sur les plates-formes basées sur 8500, un rechargement est nécessaire pour que HSEC soit activé ?

Oui, la famille de plates-formes 8500 nécessite un rechargement en mode autonome ou contrôleur.

Un rechargement est-il nécessaire pour C8000v après l'activation de HSEC ?

Non, ce n'est pas nécessaire. La licence reste « non utilisée » selon la conception sur C8000v, mais le périphérique obtient un débit illimité immédiatement après l'installation de hsec.

Un rechargement pour CSR1000v est-il effectué après l'activation de HSEC ?

Non, après l'activation de hsec, le CSR1000v ne nécessite pas de rechargement.

Le comportement de rechargement est-il le même pour les modes SD-WAN et non-SD-WAN ?

Non, les modes SD-WAN et non SD-WAN par rapport à l'activation HSEC sont très différents.

En mode SD-WAN, un rechargement est nécessaire pour activer/activer HSEC, tandis qu'en mode non SD-WAN, la fonction de licence CLI hsec active/active hsec sur le périphérique. Un rechargement n'est pas nécessaire sur les plates-formes CSR1000v et C8000V en mode SD-WAN.

Est-ce également vrai pour la désactivation de la licence HSEC ?

La licence HSEC peut être désinstallée en mode non SD-WAN (autonome), mais la licence HSEC ne peut pas être désinstallée tant que la fonctionnalité est en cours d'utilisation. L'utilisateur doit désactiver/désactiver la licence HSEC avec l'interface de ligne de commande « no license feature hsec » et recharger le périphérique pour que la licence soit dans l'état « not-in-use », puis lancer la commande de désinstallation. La désinstallation de la licence HSEC en mode SD-WAN n'est pas prise en charge, car la fonctionnalité ne peut pas être désactivée. Cependant, l'utilisateur a la possibilité de passer en mode autonome et de désinstaller en guise de solution de contournement pour les problèmes connus liés aux changements de mode. Ouvrez un dossier TAC pour recevoir des conseils sur la façon de renvoyer la licence au CSSM en mode SD-WAN.

Remarque : Pour plus d'informations, consultez : FAQ sur les licences HSEC pour SD-WAN.

Vérification de la disponibilité des licences

Vérifier

Référez-vous à cette section pour vous assurer du bon fonctionnement de votre configuration.

Commandes utiles

La procédure de vérification est décrite à chaque étape pour les méthodes en ligne ou hors ligne.

show license tech support

show license status

show license authorization

show license summary

show license history message

show license eventlog

license smart clear event log

license smart sync local

license smart factory reset

Dépannage

Cette section fournit des informations que vous pouvez utiliser pour dépanner votre configuration.

La politique Smart Licensing Using repose sur une communication bidirectionnelle sécurisée entre le routeur de périphérie et le CSSM sur Internet, afin d'échanger des accusés de réception et des échanges qui favorisent l'enregistrement et la récupération de licence.

Il existe des scénarios courants qui ne permettent pas d'échanger correctement des messages entre des périphériques.

Problèmes courants

La résolution DNS ne fonctionne pas

Pour atteindre smartreceiver.com, le routeur de périphérie doit être en mesure de résoudre un nom de domaine. Sinon, l'URL n'est pas traduite en adresse IP routable et la communication échoue. Cette erreur apparaît normalement après la tentative d'établissement de l'approbation.

*Aug 18 20:45:10.345: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart License Utility (CSLU) : Unable to resolve server hostname/domain name

Assurez-vous qu'il existe une connectivité IP à Internet.

ping 8.8.8.8

Envoyez une requête ping à une URL pour vérifier si DNS fonctionne ou non si Internet Control Message Protocol (ICMP) est bloqué par un périphérique externe avec l'utilisation de telnet vers une URL à la place.

ping cisco.com

telnet cisco.com 80

Si le test échoue, configurez un serveur DNS et activez la résolution DNS.

ip domain lookup

ip name-server 8.8.8.8

S’il n’est pas possible de configurer un serveur DNS externe, configurez la résolution DNS locale dans le routeur.

EdgeRouter# config-transaction

EdgeRouter(config)# ip host smartreceiver.com A.B.C.D

EdgeRouter(config)# commit

Remarque : Si vous avez besoin de savoir quelles adresses IP répondent à smartreceiver.com, exécutez une nslookup

commande à partir d'une machine Windows ou Linux.

Remarque : La résolution DNS locale n'est pas recommandée, car les adresses IP du répondeur peuvent changer au fil du temps et Cisco n'informe pas du changement.

Un message d'erreur courant s'affiche dans le journal des événements Smart Licensing (SL).

EdgeRouter# show license eventlog 0

**** Event Log ****

2022-08-18 20:45:10.345 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

2022-08-18 20:45:57.804 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

EdgeRouter# show logging | include SMART

*Aug 18 20:59:44.914: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart Software Manager (CSSM) : No detailed information given

Le tunnel SD-WAN bloque le DNS

Un problème similaire se produit si la liste de contrôle d’accès implicite du tunnel SD-WAN bloque les réponses DNS entrantes.

EdgeRouter# show license eventlog 0

**** Event Log ****

2022-08-18 20:45:10.345 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

2022-08-18 20:45:57.804 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

EdgeRouter# show logging | include SMART

*Aug 18 20:59:44.914: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart Software Manager (CSSM) : No detailed information given

Assurez-vous qu'au moment de l'enregistrement, le service DNS est autorisé.

EdgeRouter# show sdwan running-config sdwan

sdwan

interface GigabitEthernet0/0/0

tunnel-interface

encapsulation gre

encapsulation ipsec weight 1

no border

color public-internet

no last-resort-circuit

no low-bandwidth-link

no vbond-as-stun-server

vmanage-connection-preference 5

port-hop

carrier default

nat-refresh-interval 5

hello-interval 1000

no allow-service all

no allow-service bgp

allow-service dhcp

allow-service dns <<<<<<<<<<<<<<<<<< MUST be allowed

allow-service icmp

allow-service sshd

allow-service netconf

no allow-service ntp

no allow-service ospf

no allow-service stun

no allow-service https

no allow-service snmp

no allow-service bfd

exit

URL de transport incorrecte

Pour les installations nouvelles, le type de transport par défaut est Cisco Smart Licensing Utility (CSLU).

EdgeRouter# show license tech support | include Smart Licensing Status

Smart Licensing Tech Support info

Smart Licensing Status

======================

Smart Licensing is ENABLED

License Conversion:

Automatic Conversion Enabled: True

Status: Not started

Export Authorization Key:

Features Authorized:

<none>

Utility:

Status: DISABLED

Smart Licensing Using Policy:

Status: ENABLED

Data Privacy:

Sending Hostname: yes

Callhome hostname privacy: DISABLED

Smart Licensing hostname privacy: DISABLED

Version privacy: DISABLED

Transport:

Type: cslu <<<<<<<<<<<<<<<<<<

Cslu address: <empty>

Proxy:

Address: <empty>

Port: <empty>

Username: <empty>

Password: <empty>

Server Identity Check: False

Erreurs courantes dans les journaux.

EdgeRouter# show license eventlog 0

**** Event Log ****

2022-08-18 20:45:10.345 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

2022-08-18 20:45:57.804 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

EdgeRouter# show logging | include SMART

*Aug 18 20:59:44.914: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart Software Manager (CSSM) : No detailed info

Remarque : CSLU n'est pas pris en charge dans Cisco SD-WAN (Cisco vManage) et CSLU ne peut pas être utilisé pour signaler l'utilisation de la licence pour le routage d'instances de produit qui sont gérées par Cisco vManage. Pour plus d'informations, accédez à Cisco Smart License Utility (CSLU).

Configurez manuellement l'URL et le type de transport par défaut pour l'agent Smart et réessayez l'approbation établie avec le jeton.

EdgeRouter# configure terminal

EdgeRouter(config)# license smart transport smart

EdgeRouter(config)# license smart url default

EdgeRouter(config)# commit

Le tunnel SD-WAN bloque HTTPS

La communication Smart Licensing est basée sur le port 443 du protocole HTTPS (Hypertext Transfer Protocol Secure). Ainsi, si le tunnel SD-WAN bloque les réponses HTTPS entrantes, l'enregistrement, la demande d'autorisation et la notification de rapports RUM échouent.

Erreur courante dans le journal et le journal des événements.

*Aug 18 20:59:44.914: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart Software Manager (CSSM) : No detailed information given

Assurez-vous que le service HTTPS est autorisé dans le tunnel SD-WAN au moment de l'enregistrement. Si ce n'est pas le cas, autorisez-le et essayez à nouveau l'établissement de la confiance avec le jeton.

EdgeRouter# show sdwan runnning-config sdwan

sdwan

interface GigabitEthernet0/0/0

tunnel-interface

encapsulation gre

encapsulation ipsec weight 1

no border

color public-internet

no last-resort-circuit

no low-bandwidth-link

no vbond-as-stun-server

vmanage-connection-preference 5

port-hop

carrier default

nat-refresh-interval 5

hello-interval 1000

no allow-service all

no allow-service bgp

allow-service dhcp

allow-service dns

allow-service icmp

allow-service sshd

allow-service netconf

no allow-service ntp

no allow-service ospf

no allow-service stun

allow-service https <<<<<<<<<<<<<<<<<< MUST be allowed

no allow-service snmp

no allow-service bfd

exit

Le pare-feu externe bloque l'URL CSSM, les adresses IP ou le port 443

Si l'architecture du site utilise un pare-feu pour contrôler le trafic, assurez-vous que le port 443 vers smartreceiver.cisco.com n'est pas bloqué. Contactez votre équipe de pare-feu ou votre fournisseur d'accès Internet (FAI) pour vérifier plus en détail.

À partir du routeur.

EdgeRouter# telnet smartreceiver.com 443

Trying smartreceiver.com (X.X.X.X, 443)...Open

Depuis un hôte VRF de service.

ericgar@cisco$ telnet smartreceiver.cisco.com 443

Trying X.X.X.X...

Connected to smartreceiver.cisco.com.

Escape character is '^]'.

Plusieurs interfaces vers Internet

Dans certains scénarios où il y a plus d'une interface, la communication avec CSSM échoue ; l’interface source HTTP peut être remplacée par n’importe quelle interface disponible sur le routeur.

EdgeRouter# config-transaction

EdgeRouter(config)# ip http client source-interface INTERFACE

EdgeRouter(config)# commit

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

3.0 |

12-Sep-2024 |

Méthodes vManage Workflows en ligne et hors ligne ajoutées. |

2.0 |

30-Jul-2024 |

Utilisation corrigée de « suivre ». Navigation et interface utilisateur graphique corrigées en gras uniquement. Erreurs grammaticales corrigées. Liens rompus corrigés. |

1.0 |

06-Sep-2022 |

Première publication |

Contribution d’experts de Cisco

- Eric Garcia GuzmanIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires