Configuration et vérification du filtrage des URL

Options de téléchargement

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit comment configurer et vérifier le filtrage d'URL sur les routeurs Cisco IOS-XE® à l'aide de l'interface graphique utilisateur de Cisco Catalyst Manager.

Conditions préalables

Téléchargez l'image virtuelle UTD Software compatible avec le code Cisco IOS-XE actuel dans vManage. Consultez la section Informations connexes pour obtenir des instructions sur l'installation de l'image virtuelle de sécurité UTD sur les routeurs Edge.

Le routeur Cisco Edge doit être en mode vManaged avec un modèle pré-joint.

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Cisco SD-WAN Overlay apparaît avec la configuration initiale.

- Configuration du filtrage des URL dans l'interface graphique Cisco Catalyst Manager.

Composants utilisés

Ce document est basé sur les versions logicielles et matérielles suivantes :

- Cisco Catalyst SD-WAN Manager version 20.14.1.

- Contrôleur SD-WAN Cisco Catalyst version 20.14.1.

- Routeur de périphérie Cisco version 17.14.1.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configurer

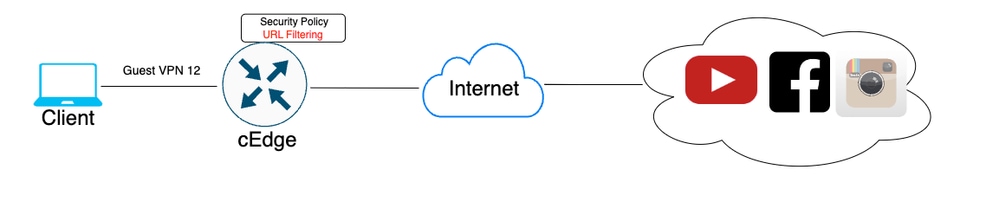

Diagramme du réseau

Configurer les composants de la stratégie de filtrage des URL

Cet article explique comment configurer le filtrage d'URL pour bloquer/autoriser certains trafics HTTPS client en fonction de la catégorie, de la réputation ou des listes de blocage/autorisation de domaine en fonction des exigences suivantes :

- Bloquez ces requêtes HTTPS des clients sur les catégories Web VPN invité :

- Jeux

- Jeu

- Piratage

- Drogues illégales

- Toute demande d'URL HTTPS vers des sites Web provenant d'un client VPN invité avec une réputation Web inférieure ou égale à 60 doit être bloquée.

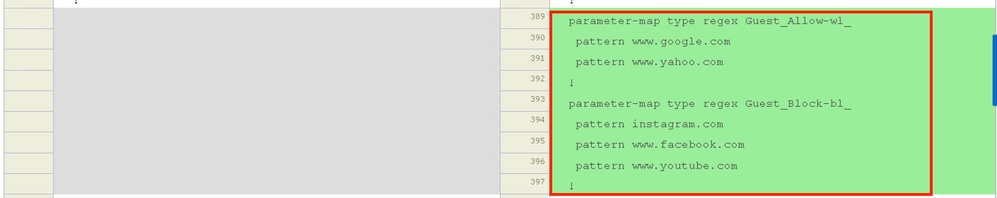

- Les requêtes HTTP vers des sites Web provenant de clients sur le VPN invité bloquent Facebook, Instagram et YouTube, tout en permettant l'accès à google.com et yahoo.com.

Pour configurer le filtrage des URL :

Créer des listes d'URL intéressantes

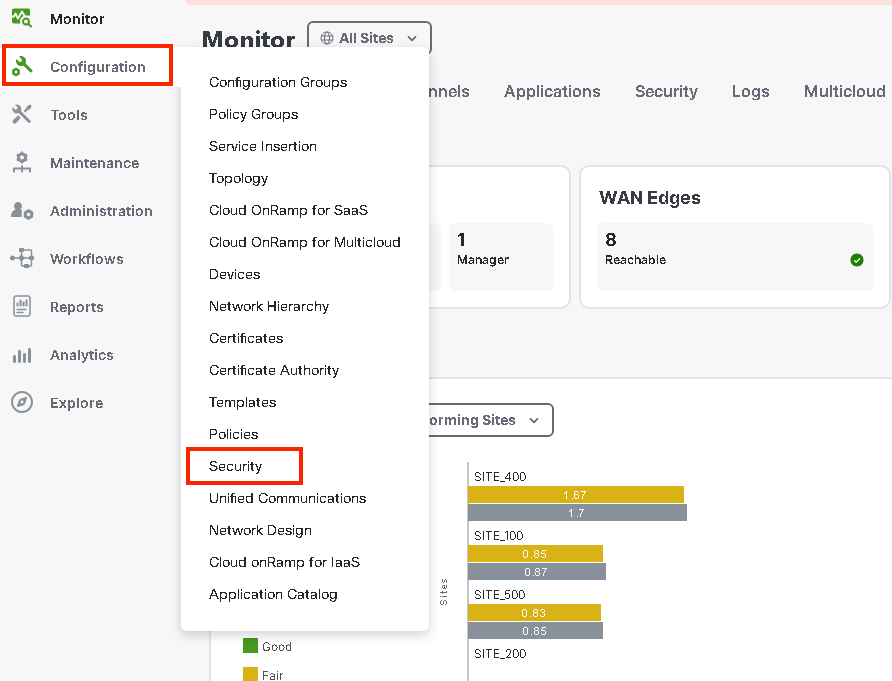

- Dans le menu Cisco SD-WAN Manager, accédez à Configuration > Security tab dans le panneau latéral gauche.

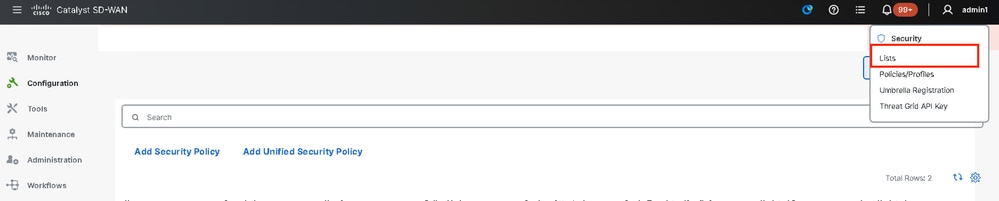

Pour créer ou gérer Liste d'URL autorisée ou Liste d'URL de liste de blocage, sélectionnez Listes dans le menu déroulant Options personnalisées en haut à droite de la page.

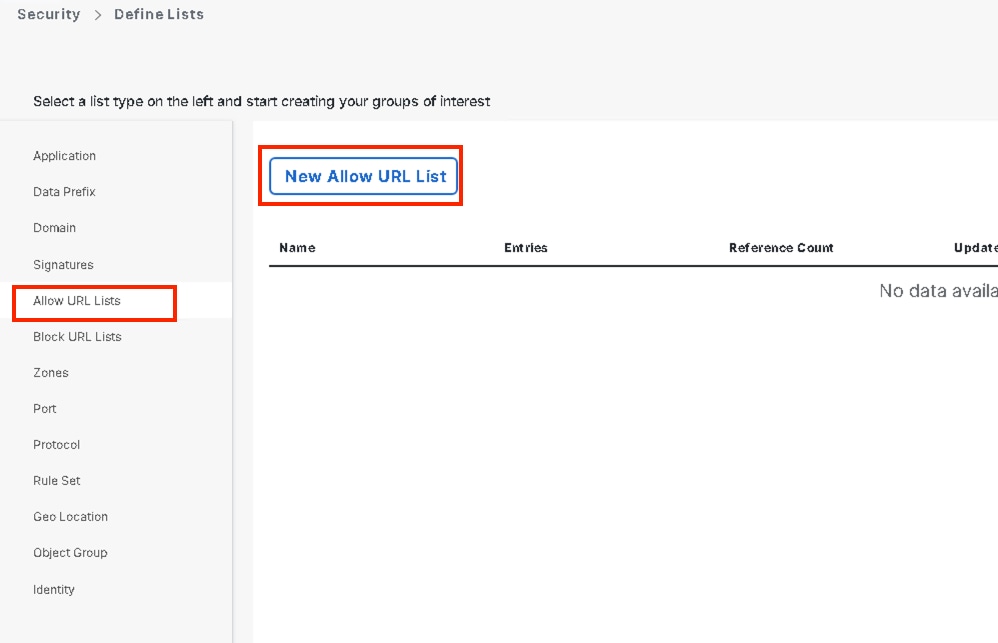

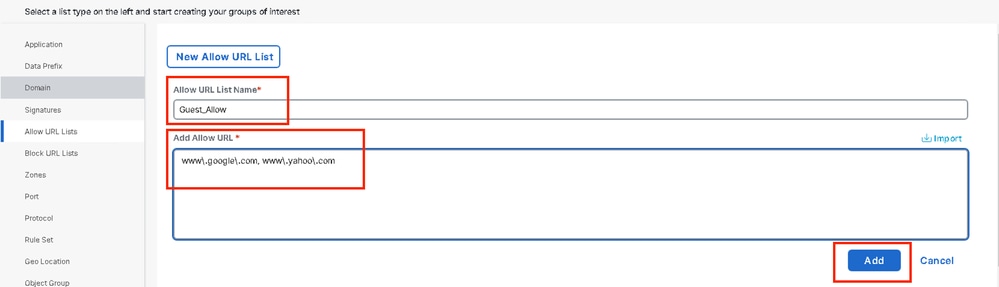

Cliquez sur Allow URLs Lists dans le volet de gauche et créez New Allow URL List.

- Dans le champ URL List Name, saisissez un nom de liste comprenant jusqu'à 32 caractères (lettres, chiffres, tirets et traits de soulignement uniquement).

- Dans le champ URL, saisissez les URL à inclure dans la liste, en les séparant par des virgules. Vous pouvez également utiliser le bouton Importer pour ajouter des listes à partir d'un emplacement de stockage accessible.

- Cliquez sur Add lorsque vous avez terminé.

Remarque : vous pouvez utiliser un modèle d'expression régulière pour le nom de domaine dans les listes d'autorisation et de blocage

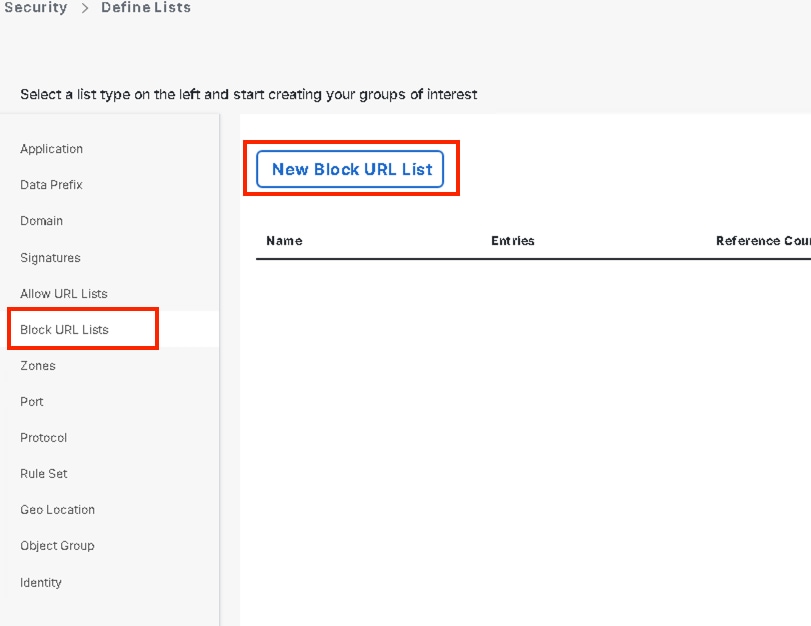

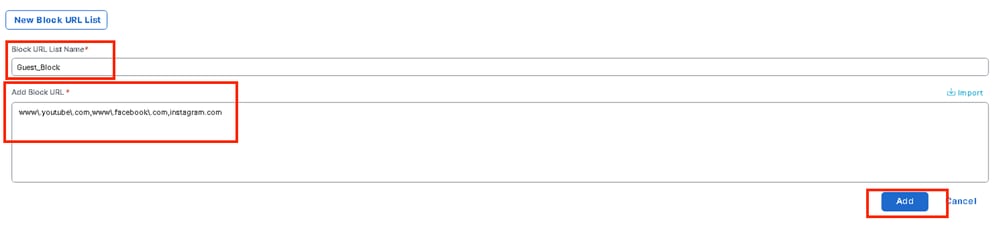

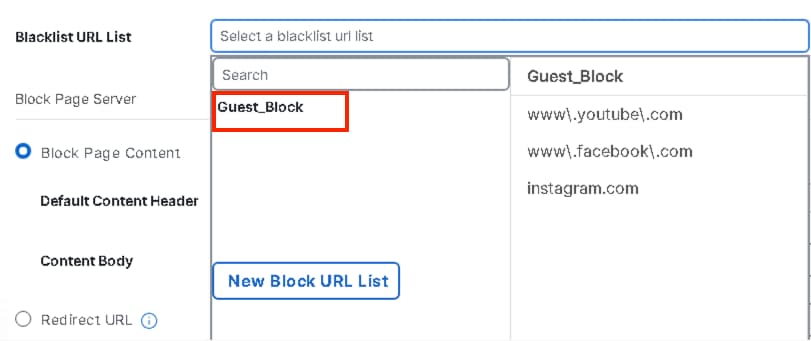

Cliquez sur Bloquer les listes d'URL dans le volet de gauche et créez Nouvelle liste d'URL de blocage.

- Dans le champ URL List Name, saisissez un nom de liste comprenant jusqu'à 32 caractères (lettres, chiffres, tirets et traits de soulignement uniquement)

- Dans le champ URL, saisissez les URL à inclure dans la liste, en les séparant par des virgules. Vous pouvez également utiliser le bouton Importer pour ajouter des listes à partir d'un emplacement de stockage accessible.

- Cliquez sur Add lorsque vous avez terminé.

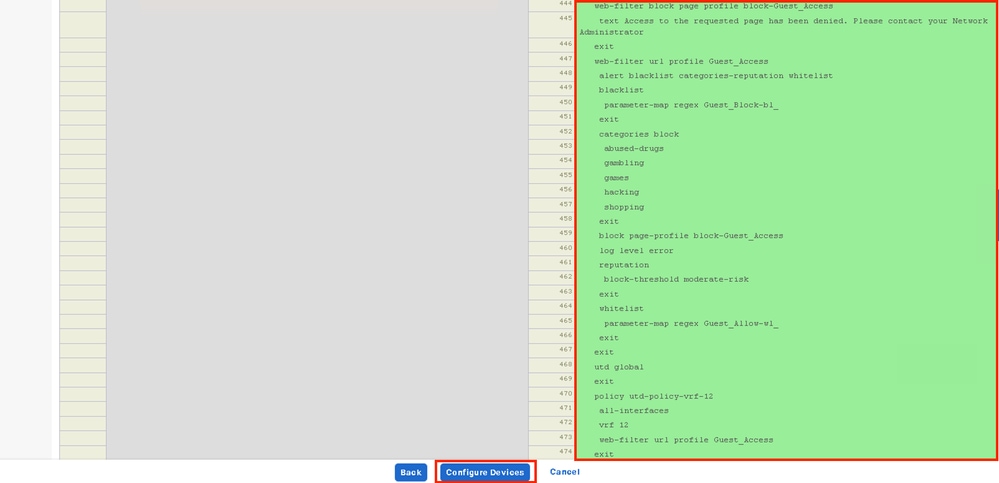

Créer une stratégie de sécurité

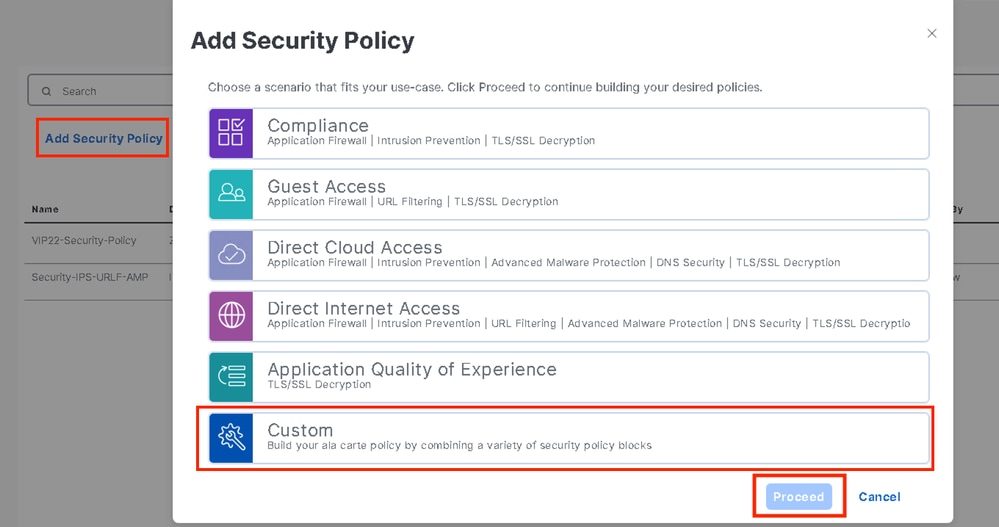

2. Dans le menu Cisco SD-WAN Manager, accédez à Configuration > Security et cliquez sur Add new security policy. L'Assistant Ajout de stratégie de sécurité s'ouvre et plusieurs scénarios d'utilisation s'affichent ou utilisent la stratégie existante de la liste. Sélectionnez personnalisé, cliquez sur Continuer pour ajouter une stratégie de filtrage d'URL dans l'Assistant.

Remarque : dans Ajouter une stratégie de sécurité, choisissez un scénario qui prend en charge le filtrage des URL (Accès invité, Accès Internet direct ou Personnalisé).

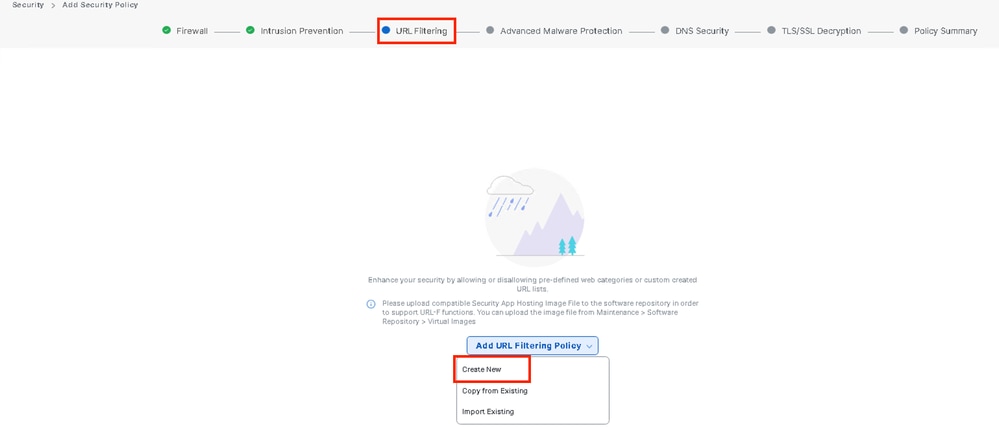

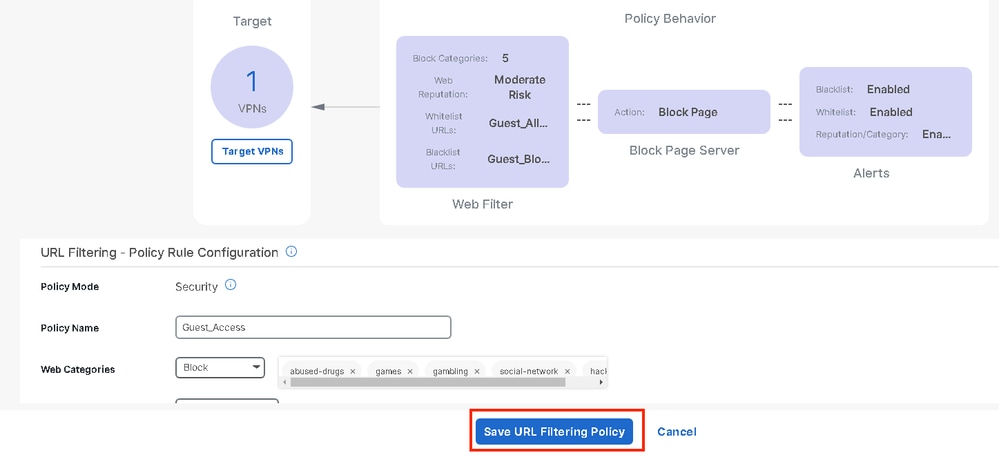

Dans l'Assistant Ajout de stratégie de sécurité, cliquez sur Suivant jusqu'à ce que la fenêtre Filtrage d'URL s'affiche. À présent, créez une stratégie de filtrage d'URL en accédant à Filtrage d'URL > Ajouter une stratégie de filtrage d'URL > Créer nouveau. Cliquez sur Next (suivant).

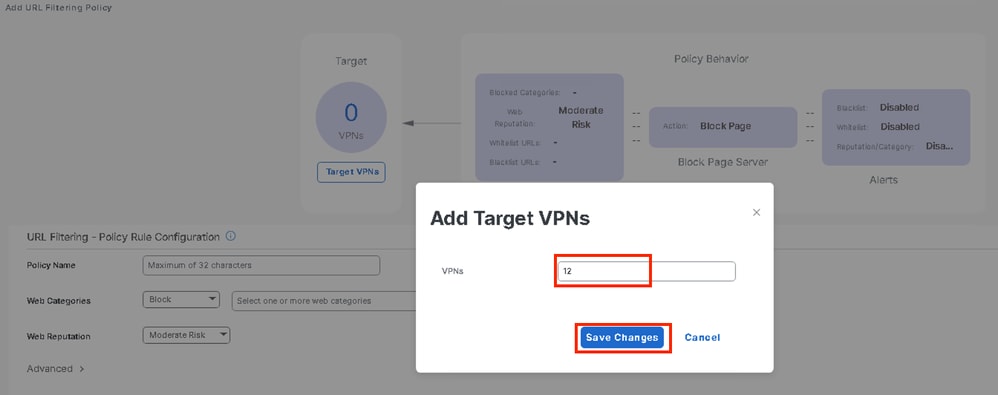

Cliquez sur Target VPNs pour ajouter le nombre requis de VPN dans l'assistant Add Target VPNs.

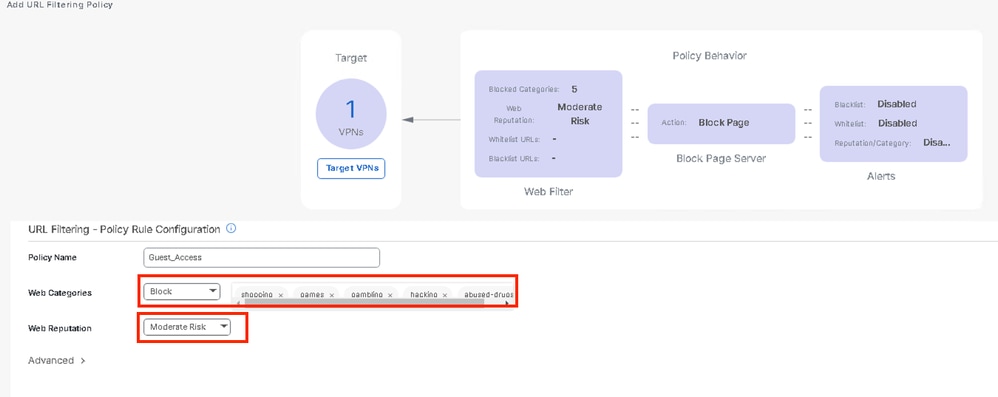

- Entrez un nom de stratégie dans le champ Nom de la stratégie.

- Choisissez l'une de ces options dans la liste déroulante Catégories Web, sélectionnez Bloquer et les sites Web correspondant aux catégories que vous choisissez sont bloqués.

Bloquer : bloque les sites Web correspondant aux catégories sélectionnées.

Autoriser : autorise les sites Web correspondant aux catégories que vous sélectionnez.

Choisissez une réputation Web dans le menu déroulant et sélectionnez Risque modéré. Toute URL dont le score de réputation est inférieur ou égal à 60 est bloquée.

Risque élevé : score de réputation compris entre 0 et 20.

Suspecte : score de réputation compris entre 0 et 40.

Risque modéré : score de réputation compris entre 0 et 60.

Risque faible : score de réputation compris entre 0 et 80.

Fiable : score de réputation compris entre 0 et 100.

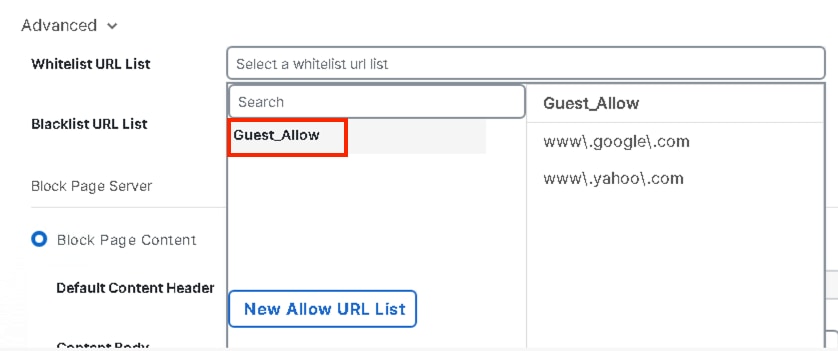

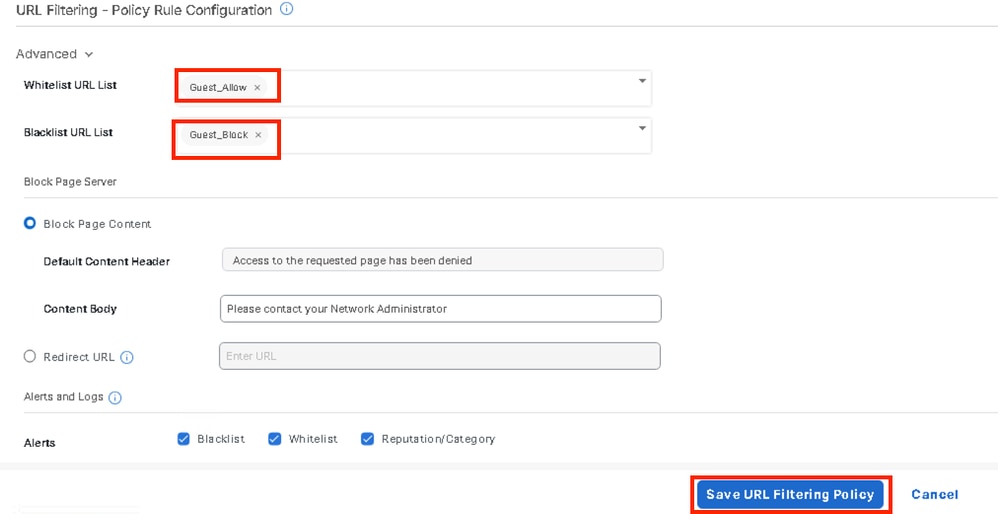

Dans Avancé, choisissez des listes existantes ou créez une nouvelle liste selon vos besoins dans le menu déroulant Liste d'URL autorisée ou Liste d'URL de liste de blocage.

Si nécessaire, modifiez le corps du contenu sous Bloquer le contenu de la page et assurez-vous que toutes les alertes sont sélectionnées.

Cliquez sur Enregistrer la stratégie de filtrage d'URL pour ajouter une stratégie de filtrage d'URL.

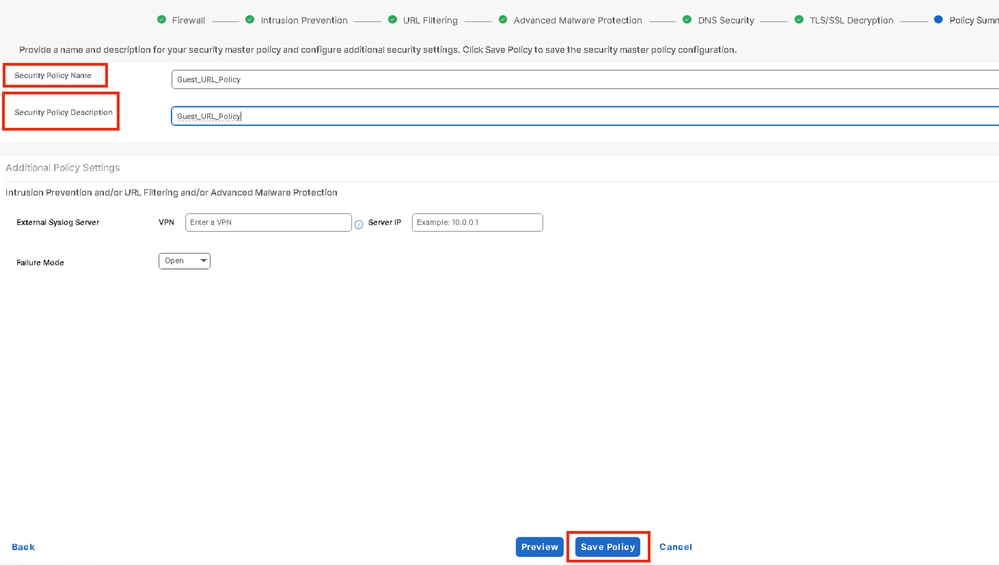

Cliquez sur Next jusqu'à ce que la page Policy Summary s'affiche.

Saisissez Nom de la stratégie de sécurité et Description de la stratégie de sécurité dans les champs correspondants.

Application d'une stratégie de sécurité à un périphérique

Pour appliquer une stratégie de sécurité à un périphérique :

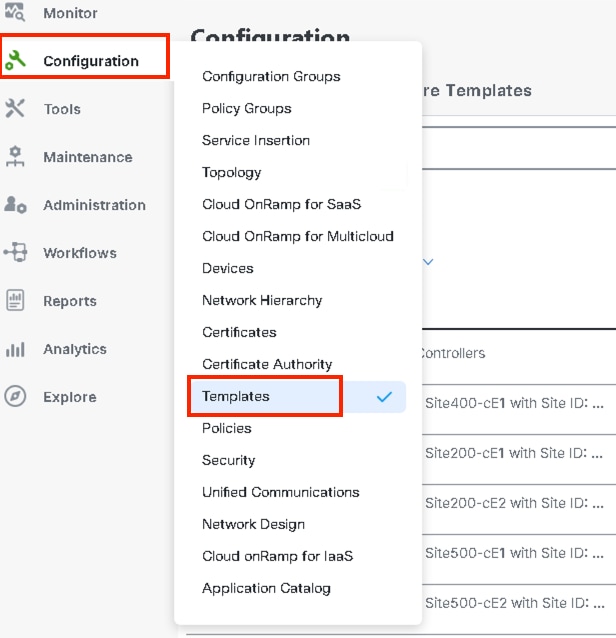

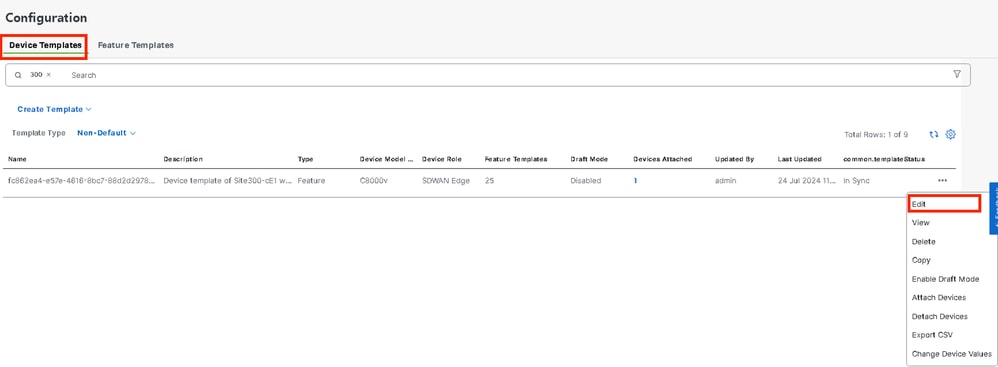

Dans le menu Cisco SD-WAN Manager, choisissez Configuration > Templates.

Cliquez sur Device Templates et cliquez sur Edit on Device Template.

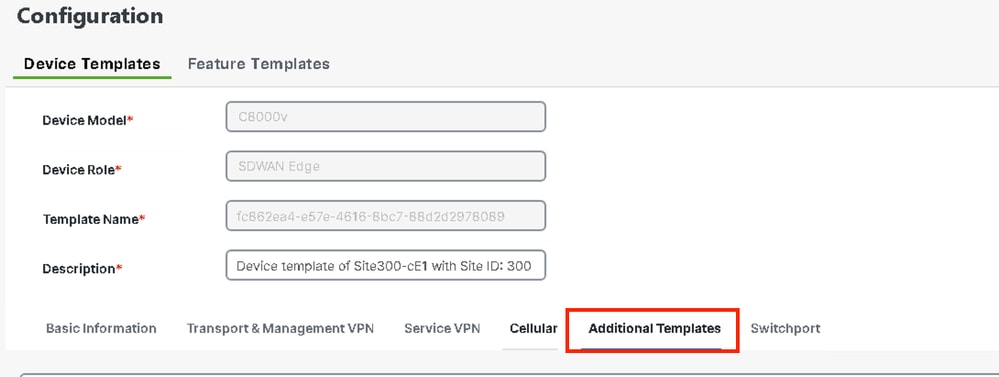

Cliquez sur Modèles supplémentaires.

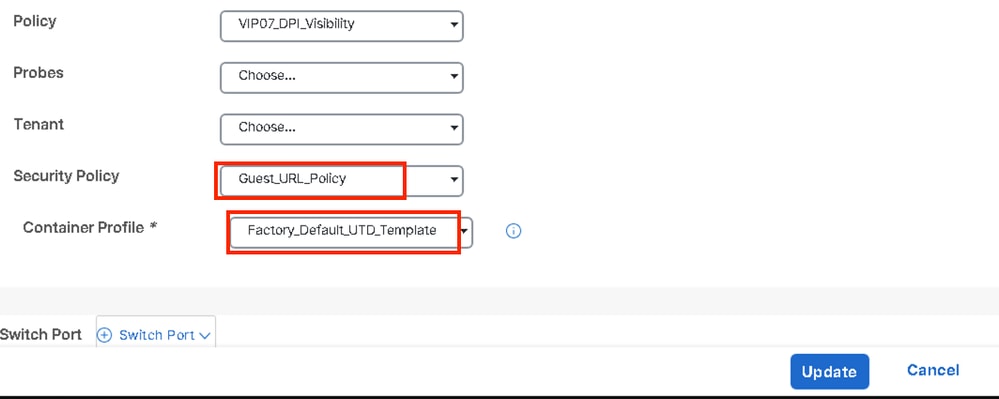

- Dans la liste déroulante Security Policy, choisissez le nom de la stratégie que vous avez configurée sous Guest_URL_Policy précédemment et cliquez sur Update.

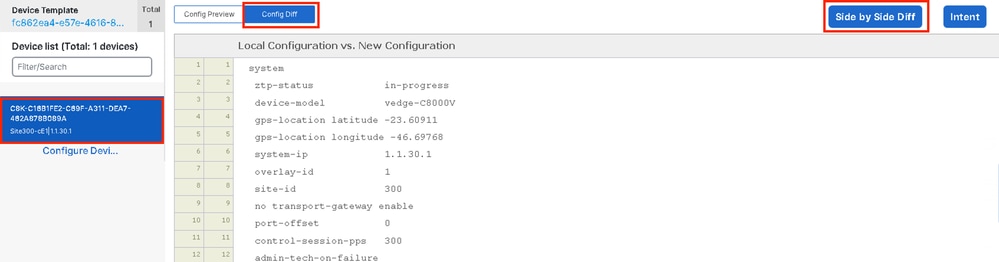

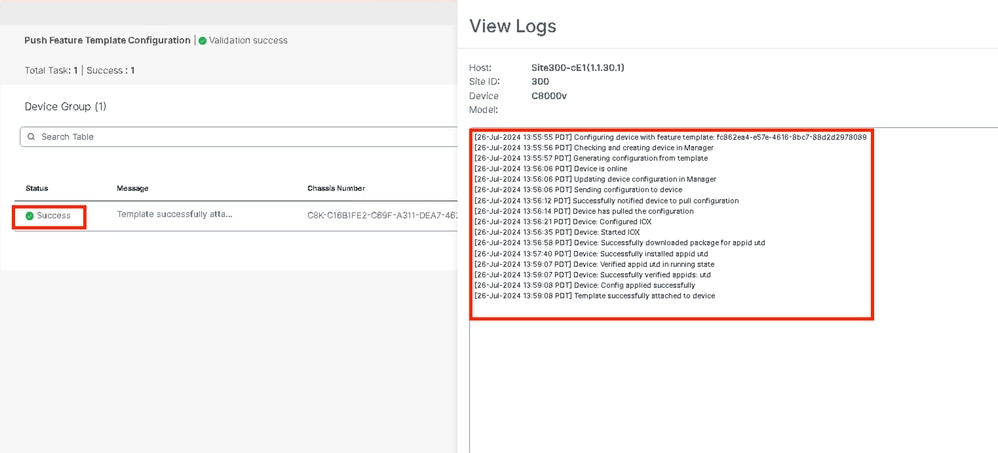

Cliquez sur les périphériques, et assurez-vous que la configuration est correcte et cliquez sur Config Diff et Side by Side Diff. Cliquez sur Configurer les périphériques.

vManage a correctement configuré le modèle de périphérique avec la stratégie de sécurité et installé le package UTD sur le périphérique Edge.

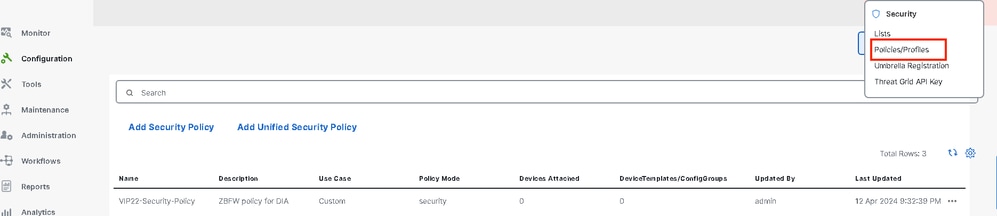

Modifier le filtrage des URL

Pour modifier une stratégie de filtrage d'URL, procédez comme suit :

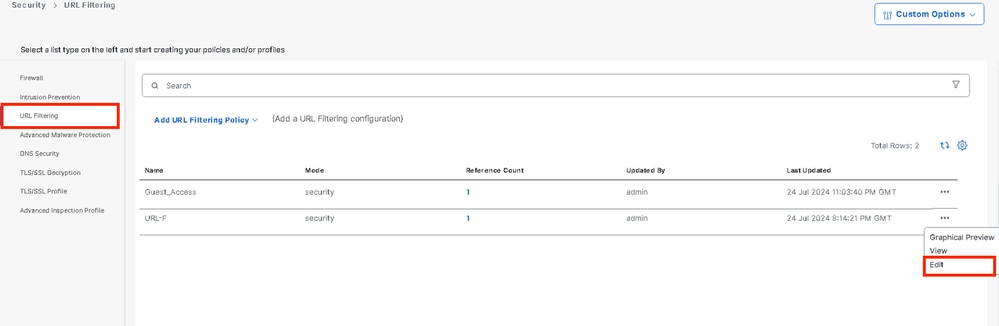

- Dans le menu Cisco SD-WAN Manager, choisissez Configuration > Security.

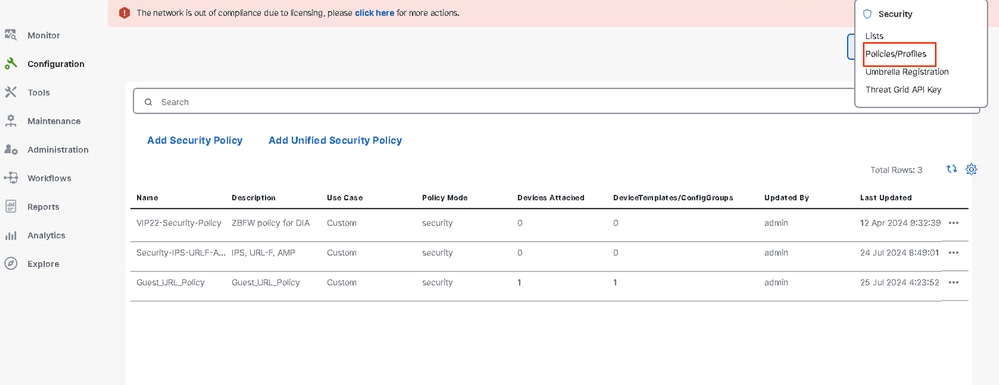

- Dans l'écran Sécurité, cliquez sur le menu déroulant Options personnalisées , choisissez Stratégies/Profils.

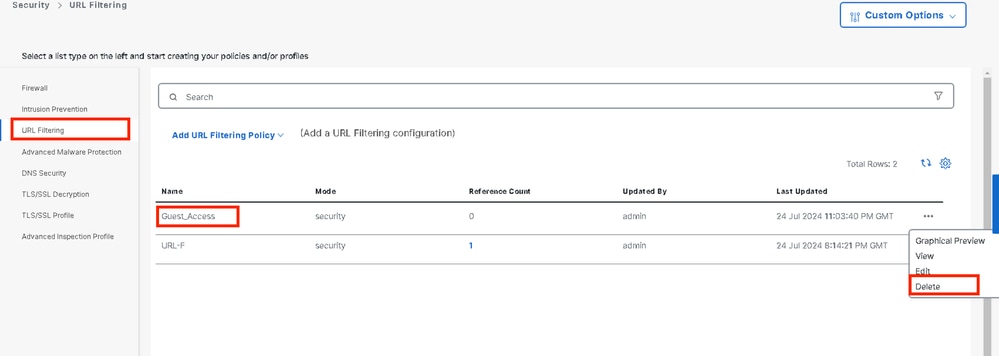

Cliquez sur URL Filtering dans l'onglet de gauche, pour la stratégie souhaitée que vous souhaitez modifier, cliquez sur 3 points (...) et choisissez Edit.

Modifiez la stratégie selon les besoins et cliquez sur Save URL Filtering Policy.

Supprimer le filtrage URL

Pour supprimer une stratégie de filtrage d'URL, vous devez d'abord la dissocier de la stratégie de sécurité :

Dans le menu Cisco SD-WAN Manager, choisissez Configuration > Security.

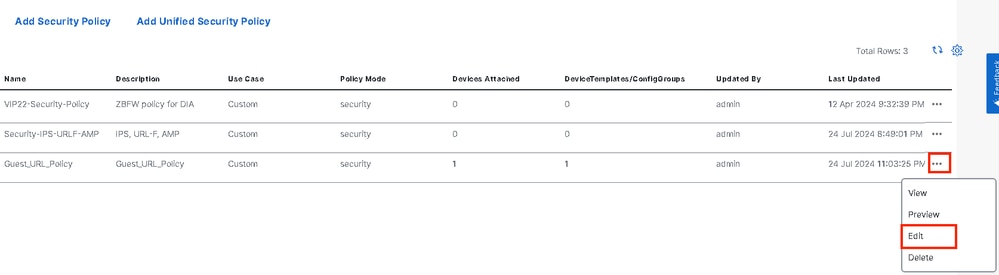

Pour détacher la stratégie de filtrage d'URL de la stratégie de sécurité :

- Pour la stratégie de sécurité qui contient la stratégie de filtrage d'URL, cliquez sur 3 points (...), puis sur Modifier.

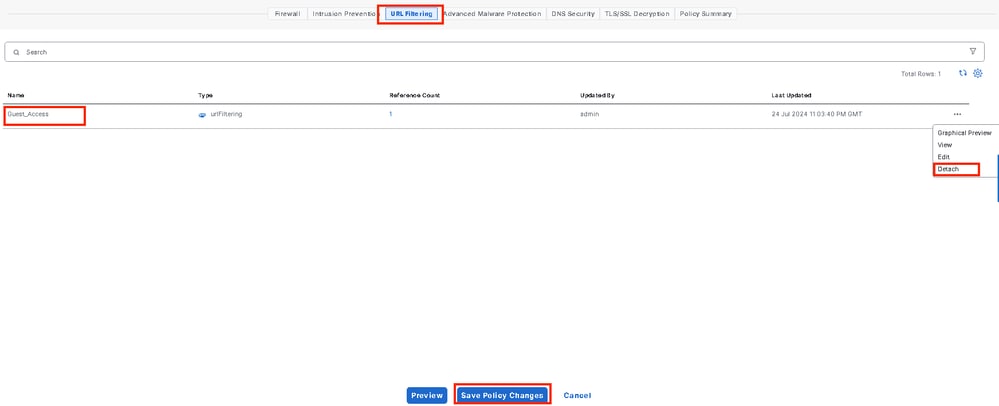

La page Récapitulatif des stratégies s'affiche. Cliquez sur l'onglet Filtrage des URL.

Pour la stratégie que vous souhaitez supprimer, cliquez sur 3 points (...) puis choisissez Détacher.

Cliquez sur Enregistrer les modifications de stratégie.

Pour supprimer la stratégie de filtrage d'URL :

Dans l'écran Sécurité, cliquez sur le menu déroulant Options personnalisées , choisissez Stratégies/Profils, puis choisissez Filtrage d'URL.

Pour la stratégie que vous souhaitez supprimer, cliquez sur 3 points (...) puis sur Supprimer.

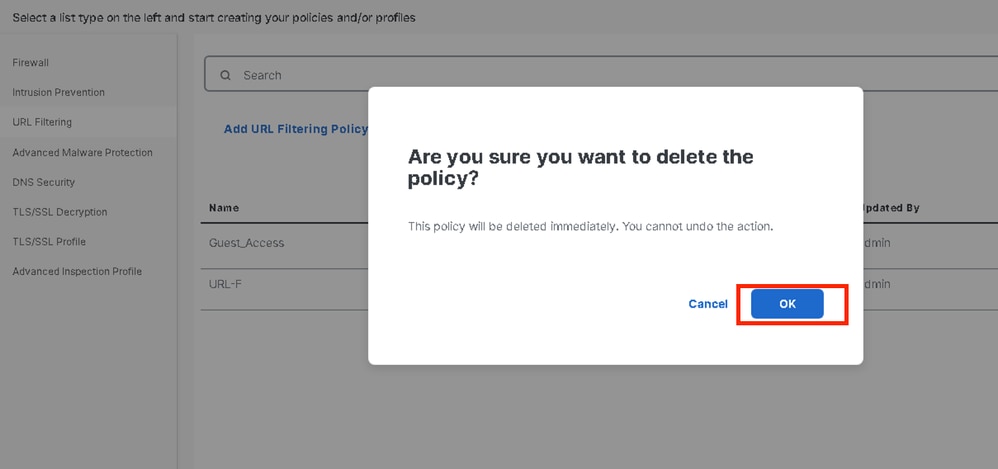

Cliquez sur OK.

Vérifier

Vérifiez si la version Cisco UTD est installée.

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14

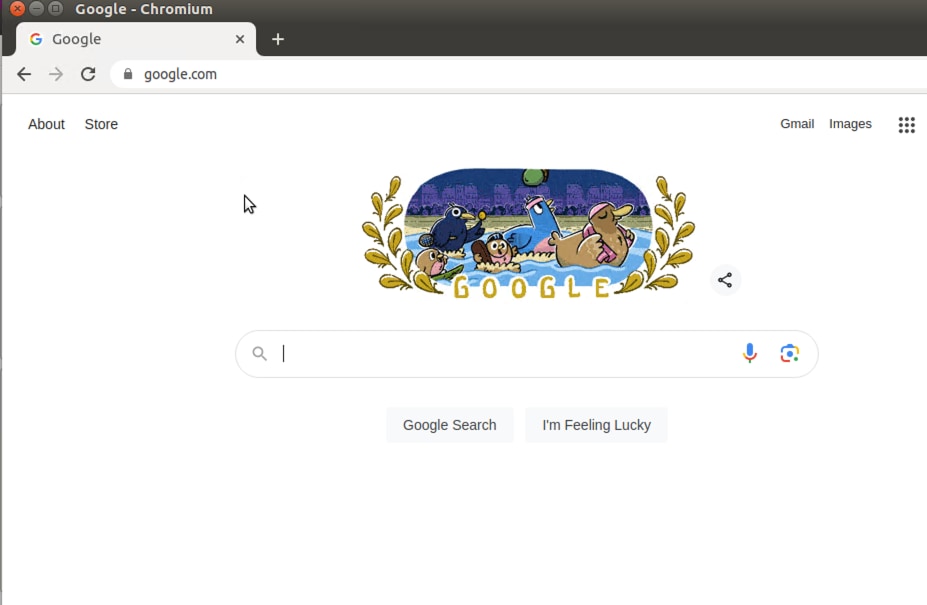

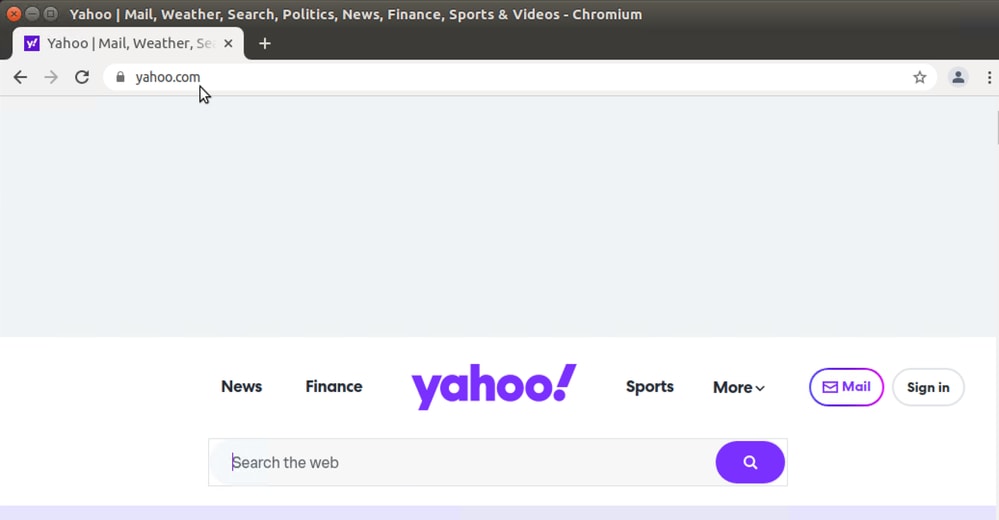

À partir du PC client situé sur le VPN invité, si vous essayez d'ouvrir google.com et yahoo.com, ils sont autorisés.

Site300-cE1#show utd engine standard logging events | in google

2024/07/24-13:22:38.900508 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55310 -> 142.250.189.196:443

2024/07/24-13:24:03.429964 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55350 -> 142.250.189.196:443

Site300-cE1#show utd engine standard logging events | in yahoo

2024/07/24-13:20:45.238251 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48714 -> 69.147.88.8:443

2024/07/24-13:20:45.245446 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48716 -> 69.147.88.8:443

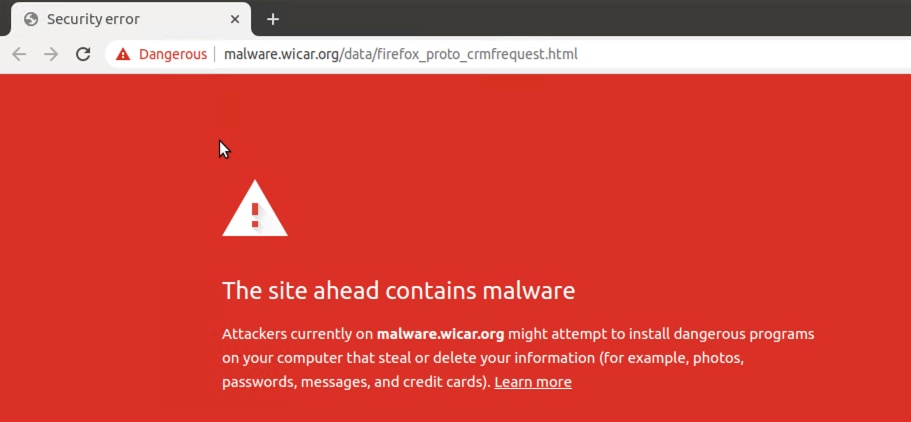

À partir du PC client situé sur le VPN invité, si vous essayez d'ouvrir des pages Web avec des scores de réputation faibles ou à partir de l'une des catégories Web bloquées, le moteur de filtrage d'URL refuse la requête HTTP.

Site300-cE1#show utd engine standard logging events | in mal

2024/07/24-13:32:18.475318 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: malware.wicar.org/data/firefox_proto_crmfrequest.html] ** [Category: Malware Sites] ** [Reputation: 10] [VRF: 12] {TCP} 10.32.1.10:40154 -> 208.94.116.246:80

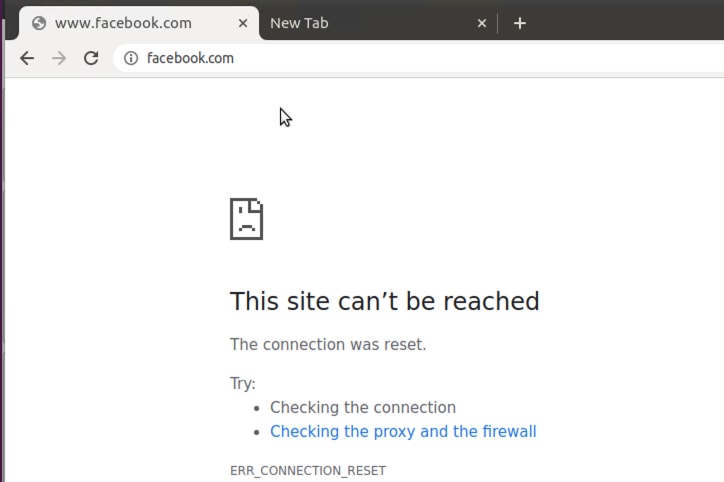

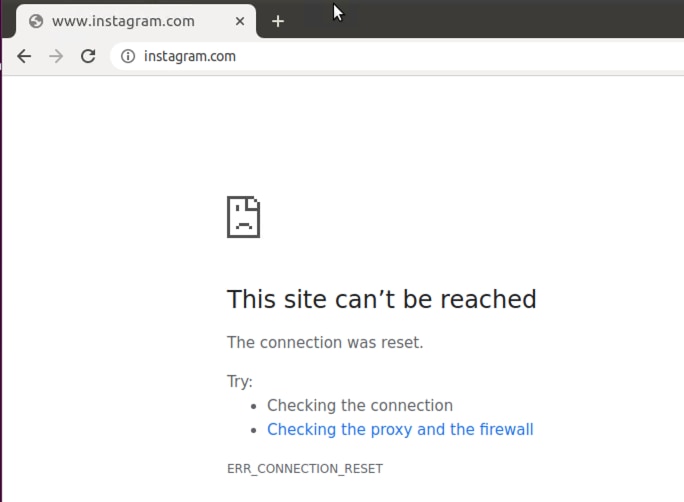

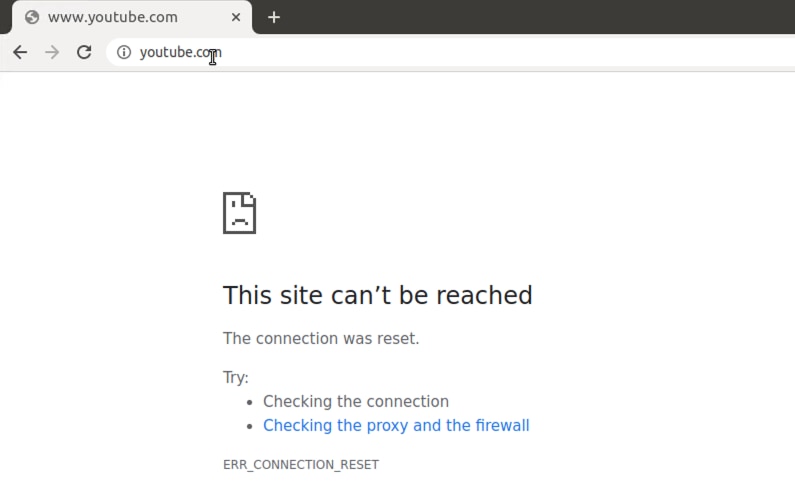

Depuis le PC client situé sur le VPN invité, si vous essayez d'ouvrir facebook, instagram et youtube sont bloqués.

Site300-cE1#show utd engine standard logging events | in face

2024/07/24-13:05:25.622746 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55872 -> 157.240.22.35:443

2024/07/24-13:05:25.638612 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55876 -> 157.240.22.35:443

Site300-cE1#show utd engine standard logging events | in insta

2024/07/24-13:09:07.027559 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58496 -> 157.240.22.174:443

2024/07/24-13:09:07.030067 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58498 -> 157.240.22.174:443

2024/07/24-13:09:07.037384 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58500 -> 157.240.22.174:443

Site300-cE1#show utd engine standard logging events | in youtube

2024/07/24-13:10:01.712501 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54292 -> 142.250.72.206:443

2024/07/24-13:10:01.790521 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 10] {TCP} 10.30.1.10:37988 -> 142.250.72.206:443

2024/07/24-13:11:11.400417 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54352 -> 142.250.72.206:443

Surveillance du filtrage des URL depuis l'interface graphique vManage

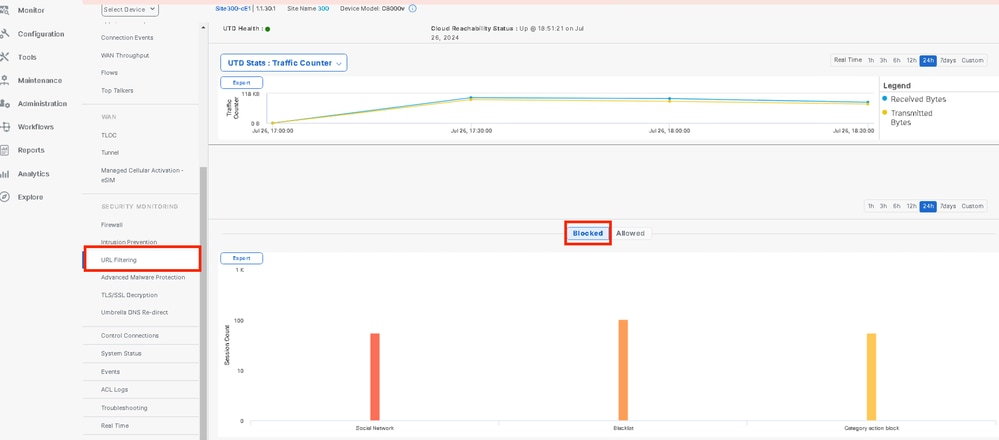

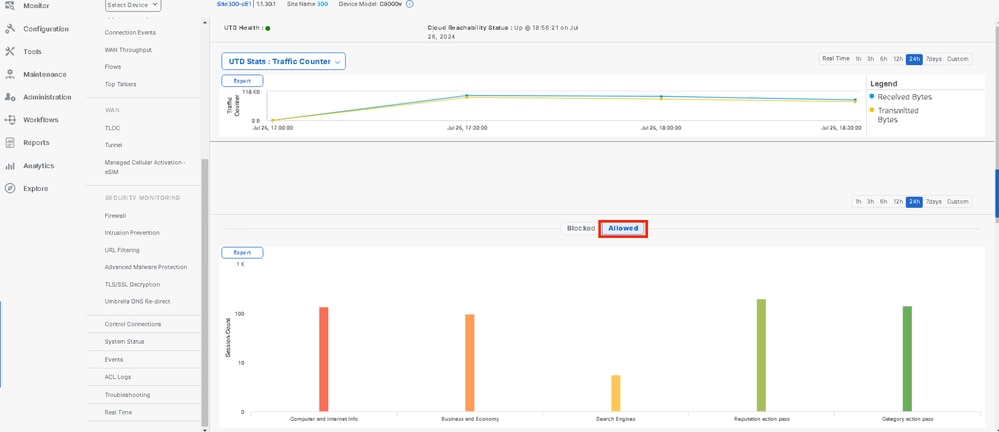

Vous pouvez surveiller le filtrage des URL en temps réel ou de manière historique pour chaque périphérique par catégories Web en suivant ces étapes.

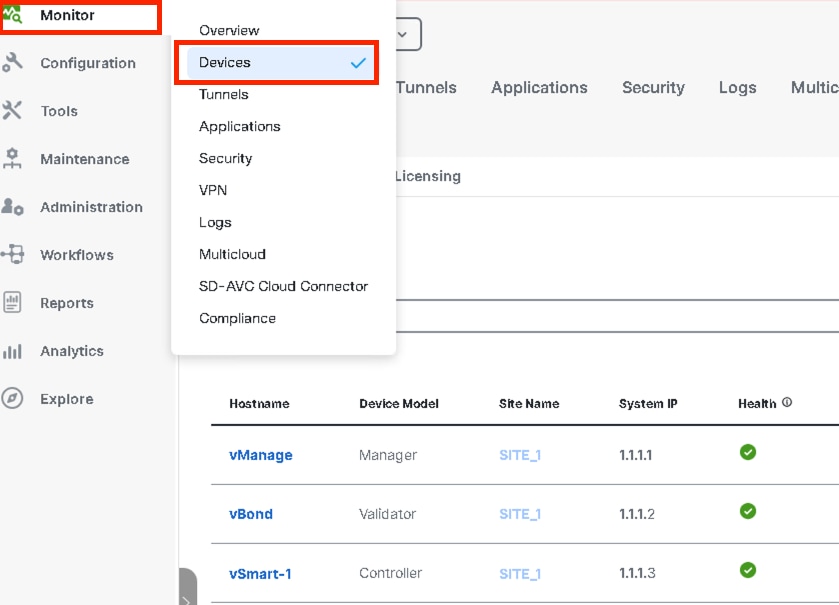

Pour surveiller les URL bloquées ou autorisées sur un périphérique SD-WAN Cisco IOS XE Catalyst :

-

Dans le menu Cisco SD-WAN Manager, choisissezMonitor > Devices > Select Device

2. Dans le volet de gauche, sous Surveillance de la sécurité, cliquez sur Filtrage des URL. Les informations de filtrage d'URL s'affichent dans le volet droit.

- Cliquez sur Bloqué. Le nombre de sessions sur une URL bloquée s'affiche.

- Cliquez sur Autorisé. Le nombre de sessions sur les URL autorisées s'affiche.

Dépannage

Vérifiez si la version UTD prise en charge est installée :

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14 <<<<<<<<<<<<<<<<

Remarque : la version UTD installée ne peut pas être à l'état UNSUPPORTED.

Vérifiez si l'UTD est en état d'exécution.

Site300-cE1#show app-hosting list

App id State

---------------------------------------------------------

utd RUNNING

L'état d'intégrité UTD est en VERT.

Site300-cE1#show utd engine standard status

Engine version : 1.0.2_SV3.1.67.0_XE17.14

Profile : Cloud-Low

System memory :

Usage : 11.70 %

Status : Green

Number of engines : 1

Engine Running Health Reason

=======================================================

Engine(#1): Yes Green None

=======================================================

Overall system status: Green

Signature update status:

=========================

Current signature package version: 29.0.c

Last update status: None

Last successful update time: None

Last failed update time: None

Last failed update reason: None

Next update scheduled at: None

Current status: Idle

Vérifiez que la fonctionnalité de filtrage des URL est activée.

Site300-cE1#show platform hardware qfp active feature utd config

Global configuration

NAT64: disabled

Drop pkts: disabled

Multi-tenancy: enabled

Data plane initialized: yes

TLS Decryption Policy: disabled

Divert controller mode: enabled

Unified Policy mode: disabled

SN threads: 12

CFT inst_id 0 feat id 4 fo id 4 chunk id 19

Max flows: 165000

SN Health: channel: Threat Defense : Green

SN Health: channel: Service : Down

Flow-logging Information:

------------------------

State : disabled

Context Id: 3, Name: 3 : 12

Ctx Flags: (0xc50001)

Engine: Standard

State : Enabled

SN Redirect Mode : Fail-open, Divert

Threat-inspection: Not Enabled

Domain Filtering : Not Enabled

URL Filtering : Enabled

File Inspection : Not Enabled

All Interfaces : Enabled

Pour afficher les journaux de filtrage des URL, exécutez la commande show utd engine standard logging events url-filtering.

Site300-cE1#show utd engine standard logging events url-filtering

2024/07/24-20:36:58.833237 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} x.x.x.x:57214 -> x.x.x.x:443

2024/07/24-20:37:59.000400 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38058 -> x.x.x.x:443

2024/07/24-20:37:59.030787 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41642 -> x.x.x.x:80

2024/07/24-20:38:59.311304 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38068 -> x.x.x.x:443

2024/07/24-20:38:59.343273 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41652 -> x.x.x.x:80

Remarque : exécutez la commande clear utd engine standard logging events pour effacer les anciens événements.

Vérifier les paquets entrants/sortants dans le conteneur UTD, délai de recherche.

Site300-cE1#show utd engine standard statistics url-filtering vrf name 12 internal

UTM Preprocessor URLF Statistics

--------------------------------

URL Filter Requests Sent: 50

URL Filter Response Received: 50

blocklist Hit Count: 27

Allowlist Hit Count: 0

Reputation Lookup Count: 50

Reputation Action Block: 0

Reputation Action Pass: 50

Reputation Action Default Pass: 0

Reputation Action Default Block: 0

Reputation Score None: 0

Reputation Score Out of Range: 0

Category Lookup Count: 50

Category Action Block: 15

Category Action Pass: 35

Category Action Default Pass: 0

Category Action Default Block: 0

Category None: 0

Category Out of Range: 0

UTM Preprocessor URLF Internal Statistics

-----------------------------------------

Total Packets Received: 1335

SSL Packet Count: 56

HTTP Header Count: 22

Action Drop Flow: 69

Action Reset Session: 0

Action Block: 42

Action Pass: 503

Action Offload Session: 0

Invalid Action: 0

No UTM Tenant Persona: 0

No UTM Tenant Config: 0

URL Lookup Response Late: 150

URL Lookup Response Very Late: 21

URL Lookup Response Extremely Late: 0

URL Lookup Response Status Invalid: 0

Response Does Not Match Session: 0

No Response When Freeing Session: 0

First Packet Not From Initiator: 0

No HTTP Header: 0

Invalid Action: 0

Send Error Fail Open Count: 0

Send Error Fail Close Count: 0

Lookup Error Fail Open Count: 0

Lookup Error Fail Close Count: 0

Lookup Timeout Fail Open Count: 0

Lookup Timeout Fail Close Count: 0

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

07-Aug-2024 |

Première publication |

Contribution d’experts de Cisco

- Andy RookResponsable technique de l'ingénierie de livraison client

- Karthik Reddy YasaIngénieur-conseil technique

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires