Introduction

Ce document décrit comment renouveler un certificat expiré sur le dispositif de sécurité de la messagerie Cisco (ESA).

Conditions préalables

Exigences

Aucune exigence spécifique n'est associée à ce document.

Composants utilisés

Ce document n'est pas limité à des versions de matériel et de logiciel spécifiques.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Renouveler un certificat

Si vous avez un certificat expiré sur votre ESA (ou un certificat qui expire bientôt), vous pouvez simplement mettre à jour le certificat actuel :

- Téléchargez le fichier de demande de signature de certificat (CSR).

- Fournissez le fichier CSR à votre autorité de certification (CA) et demandez un certificat signé PEM (Privacy-Enhanced Mail) (X.509).

- Mettez à jour votre certificat actuel via l'une des méthodes décrites dans les sections mentionnées.

Mettre à jour le certificat via l'interface utilisateur graphique

Remarque : ces étapes supposent que le certificat a été créé, envoyé et validé dans la configuration ESA. Si vous créez un nouveau certificat, n'oubliez pas d'envoyer et d'enregistrer le certificat sur l'appliance avant de télécharger le CSR.

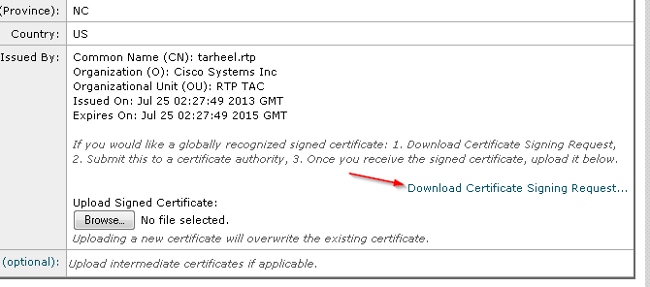

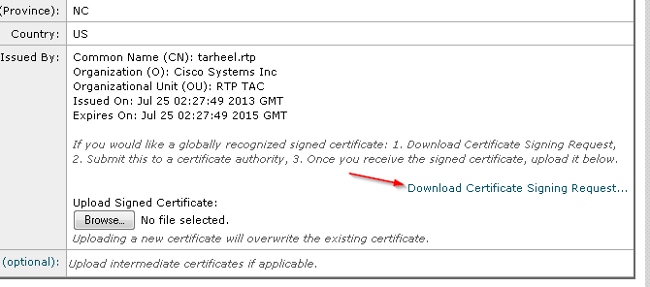

Pour commencer, accédez à à partirNetwork > Certificates de l'interface utilisateur graphique de l'appliance. Ouvrez votre certificat et téléchargez le fichier CSR via le lien illustré dans l'image suivante. Si l'ESA est membre d'un cluster, vous devez vérifier les autres certificats membres du cluster et utiliser la même méthode pour chaque machine. Avec cette méthode, la clé privée reste sur l'ESA. La dernière étape consiste à faire signer le certificat par votre autorité de certification.

Voici un exemple :

- Téléchargez le fichier CSR sur votre ordinateur local, comme illustré dans l'image précédente.

- Fournissez le fichier CSR à votre autorité de certification et demandez un certificat

X.509 formaté. - Une fois que vous avez reçu le fichier PEM, importez le certificat via la section Upload Signed Certificate. Téléchargez également le certificat intermédiaire (s'il est disponible) dans la section facultative.

- Envoyez et validez les modifications.

- Revenez à la page principale Certificates (Network > Certificates from the GUI).

- Vérifiez que la nouvelle date d'expiration apparaît et que le certificat est VALIDE/ACTIF.

- Envoyez et validez les modifications.

Mettre à jour le certificat via la CLI

Vous pouvez également mettre à jour le certificat via l'interface de ligne de commande. Cette méthode semble plus intuitive, car les invites sont au format question/réponse.

Voici un exemple :

myexample.com> certconfig

Choose the operation you want to perform:

- CERTIFICATE - Import, Create a request, Edit or Remove Certificate Profiles

- CERTAUTHORITY - Manage System and Customized Authorities

- CRL - Manage Certificate Revocation Lists

[]> certificate

List of Certificates

Name Common Name Issued By Status Remaining

--------- -------------------- -------------------- ------------- ---------

tarheel.r myexample.com myexample.com Active 327 days

test test test Valid 3248 days

Demo Cisco Appliance Demo Cisco Appliance Demo Active 1570 days

Choose the operation you want to perform:

- IMPORT - Import a certificate from a local PKCS#12 file

- PASTE - Paste a certificate into the CLI

- NEW - Create a self-signed certificate and CSR

- EDIT - Update certificate or view the signing request

- EXPORT - Export a certificate

- DELETE - Remove a certificate

- PRINT - View certificates assigned to services

[]> edit

1. [myexample.com] C=US,CN=myexample.com,L=RTP,O=Cisco Inc.,ST=NC,OU=TAC

2. [test] C=US,CN=test,L=yanceyville,O=test,ST=NC,OU=another test

Select the certificate profile you wish to edit:

[]> 1

Would you like to update the existing public certificate? [N]> y

Paste public certificate in PEM format (end with '.'):

-----BEGIN CERTIFICATE-----

FR3XlVd6h3cMPWNgHAeWGYlcMKMr5n2M3L9

DdeLZOOD0ekCqTxG7OD8tFfJzgvhEQwVDj0zRjUk9yjmoeLx8GNgm4gB6v2QPm+f

ajNHbf9lKRUFy9AHyMRsa+DmpWcvzvFiyP28vSxAUIT3WMGJwwMxRcXOB/jF5V66

8caFN0A7tDyUt/6YCW1KFeuCHaOGBRgFFp71Frsh5uZq1C70wE07cZP5Mm3AWjds

3ZDvi/oJBn5nCR8HuvkDVNO6z9NVIE06gP564n6RAgMBAAEwDQYJKoZIhvcNAQEF

BQADggEBAA/BTYiw+0wAh1q3z1yfW6oVyx03/bGEdeT0TE8U3naBBKM/Niu8zAwK

7yS4tkWK3b96HK98IKWuxOVSY0EivW8EUWSalK/2zsLEp5/iuZ/eAfdsHrJdQKn3

H541MuowGaQc6NGtLjIfFet5pQ7w7R44z+4oSWXYsT9FLH78/w5DdLf6Rk696c1p

hb9U9lg7SnKvDrwLZ6i4Sn0TA6bl/z0p9DuvVSwWTNEHcn3kCbmbFpsD2Hd6EWKD

70zXapUp6/xG79pc2gFXHfg0RcmsozcmHPCjXjnL4OjpUExonSjffB3HhSKDqjhf

A0uN6Psgar9yz8M/B3ego34Nq3a1/F4=

-----END CERTIFICATE-----

.

C=US,CN=myexample.com,L=RTP,O=Cisco Inc.,ST=NC,OU=TAC

Do you want to add an intermediate certificate? [N]> Y

Paste intermediate certificate in PEM format (end with '.'):

[Removed for simplicity]

Do you want to add another intermediate certificate? [N]>

Would you like to remove an intermediate certificate? [N]>

Do you want to view the CSR? [Y]>

-----BEGIN CERTIFICATE REQUEST-----

MIICpjCCAY4CAQAwYTELMAkGA1UEBhMCVVMxFDASBgNVBAMTC3RhcmhlZWwucnRw

MQwwCgYDVQQHEwNSVFAxEzARBgNVBAoTCkNpc2NvIEluYy4xCzAJBgNVBAgTAk5D

MQwwCgYDVQQLEwNUQUMwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQC5

gnqxG/GgDsxfOB7iWpNkCZpedKC5Qj5UpOEuMMx/OsAUXUNblJNktGMmW7dq6p9Z

4zAofRMgQFR3XlVd6h3cMPWNgHAeWGYlcMKMr5n2M3L9DdeLZOOD0ekCqTxG7OD8

tFfJzgvhEQwVDj0zRjUk9yjmoeLx8GNgm4gB6v2QPm+fajNHbf9lKRUFy9AHyMRs

a+DmpWcvzvFiyP28vSxAUIT3WMGJwwMxRcXOB/jF5V668caFN0A7tDyUt/6YCW1K

FeuCHaOGBRgFFp71Frsh5uZq1C70wE07cZP5Mm3AWjds3ZDvi/oJBn5nCR8HuvkD

VNO6z9NVIE06gP564n6RAgMBAAGgADANBgkqhkiG9w0BAQUFAAOCAQEAOpN8fD+H

Wa7n+XTwAb1jyC7yrjp9Llo8bc6Viy4bolrS15DxqAkvTCqssK+xhAScX2j9hxq2

pHBp8D5wMEmSUR39Jw77HRWNKHltUauIJUc3wEOeZ3b6pOUJAlNQenMBZJby7Hgw

0wV9X42JmDfwNBpWUW+rEyZHm0N9AATdgxmpFGvKIeiOM+fA0BKNxc7p0MMdcaBw

cQr/+bSfF3dwR8q8FAwS51RJ2cMQGpTZ2sLD54GbudpJqYUvjky1sYcn2USqupFn

WbhzArh0AQiSxolI+B6pgk/GE+50fNABOlIVqAYzzG41V76p17soBp6mXr7dxOGL

YM2lmN12Rq3BkQ==

-----END CERTIFICATE REQUEST-----

List of Certificates

Name Common Name Issued By Status Remaining

--------- -------------------- -------------------- ------------- ---------

tarheel.r myexample.com myexample.com Active 327 days

test test test Valid 3248 days

Demo Cisco Appliance Demo Cisco Appliance Demo Active 1570 days

Choose the operation you want to perform:

- IMPORT - Import a certificate from a local PKCS#12 file

- PASTE - Paste a certificate into the CLI

- NEW - Create a self-signed certificate and CSR

- EDIT - Update certificate or view the signing request

- EXPORT - Export a certificate

- DELETE - Remove a certificate

- PRINT - View certificates assigned to services

[]>

Choose the operation you want to perform:

- CERTIFICATE - Import, Create a request, Edit or Remove Certificate Profiles

- CERTAUTHORITY - Manage System and Customized Authorities

- CRL - Manage Certificate Revocation Lists

[]>

>commit

Informations connexes

Commentaires

Commentaires