Introduction

Ce document décrit un exemple de procédure de réinstallation pour la défense FTD (Secure Firewall Threat Defense).

Conditions préalables

Exigences

Aucune exigence spécifique n'est associée à ce document.

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Cisco Secure Firewall Threat Defense 2010 Version 7.2.4

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

Les exigences spécifiques de ce document sont les suivantes :

- Un câble de console connecté au FTD.

- Un serveur TFTP avec le package d'installation (

.SPA) est déjà chargé.

Cette procédure de réinstallation est prise en charge sur les appliances :

- Cisco Secure Firewall Threat Defense 1000

- Cisco Secure Firewall Threat Defense, série 2100

- Cisco Secure Firewall Threat Defense, série 3100

Avant de commencer

- Une procédure de réinstallation efface toutes les configurations précédentes. Pour restaurer des configurations, générez une sauvegarde avant de commencer cette procédure.

- Cette procédure s'applique uniquement aux pare-feu exécutant le logiciel FTD.

- Vérifiez que le modèle est compatible avec cette procédure.

Configurer

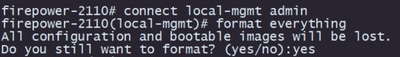

Étape 1. Formatage de l’appliance :

I. Connectez-vous au port de console de votre appliance et créez une connexion console.

II. Connectez-vous à la CLI du châssis FXOS.

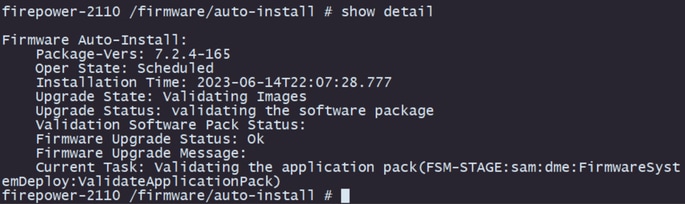

III. Tapez connect local-mgmt pour passer à la console de gestion.

III. Utilisez la commande format everything pour supprimer toutes les configurations et les images de démarrage sur l'appliance.

III. Tapez yes pour confirmer la procédure.

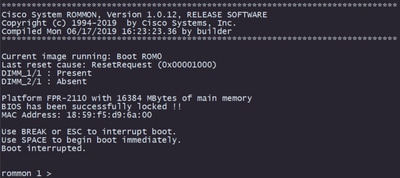

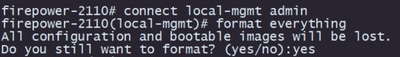

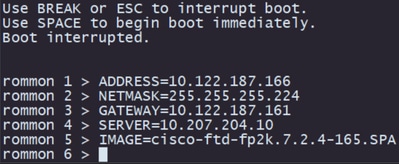

Étape 2. Interrompez le processus de démarrage en appuyant sur la touche ESC pour passer en mode ROMMON :

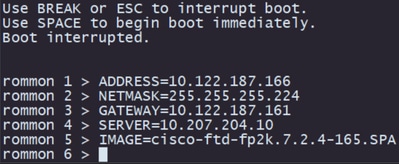

Étape 3. Remplissez les paramètres de réseau et de stockage distant avec vos configurations pour préparer le téléchargement TFTP.

I. Les paramètres à remplir sont les suivants :

A. ADRESSE = adresse_ip

B. NETMASK = masque réseau

C. PASSERELLE = ip_passerelle

D. SERVER = remote_storage_server

E. IMAGE = chemin_vers_le_fichier

Mise en garde : Le mode ROMMON prend en charge le protocole TFTP et USB. FTP, SCP et SFTP ne sont pas pris en charge lors du processus de démarrage initial.

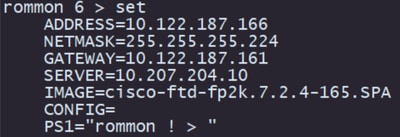

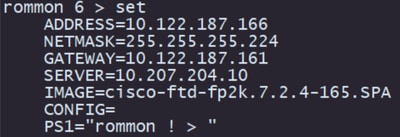

Étape 4. Tapez set pour confirmer les configurations fournies :

Remarque : Vérifiez que les informations fournies sont correctes et, si vous remarquez une erreur, ajustez le paramètre et tapez à nouveau set.

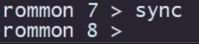

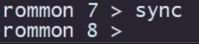

Étape 5. Tapez sync pour appliquer les configurations réseau et de stockage distant :

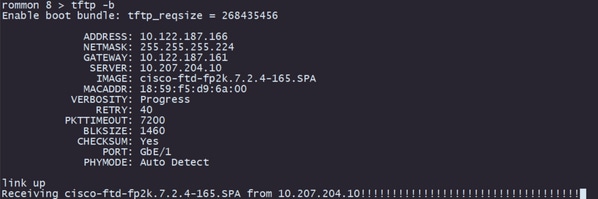

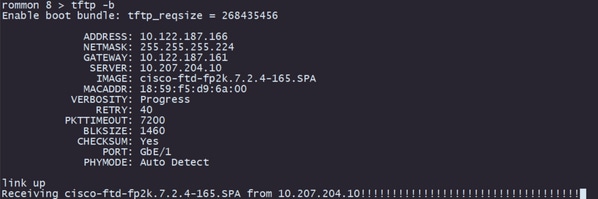

Étape 6. Lancez le processus de démarrage avec la commande tftp -b :

Remarque : Si le téléchargement de l'image d'amorçage réussit, plusieurs points d'exclamation (!) confirmeront le téléchargement. Dans le cas contraire, vérifiez que vos configurations sont appropriées ou vérifiez si votre périphérique peut atteindre le serveur de stockage distant.

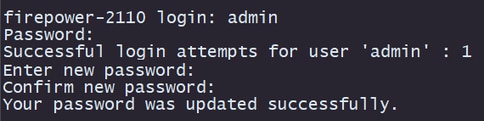

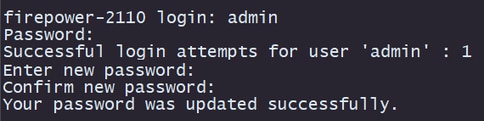

Étape 7. Une fois le système activé, connectez-vous au périphérique à l’aide des informations d’identification par défaut (admin/Admin123) et modifiez le mot de passe de l’appliance :

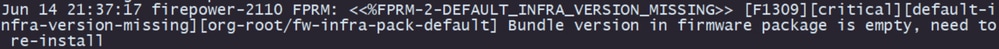

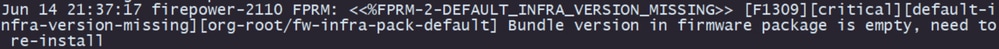

Remarque : Cette erreur peut s'afficher pendant la configuration initiale. Toutefois, elle sera effacée après l'installation du logiciel de défense contre les menaces, comme décrit dans les étapes suivantes.

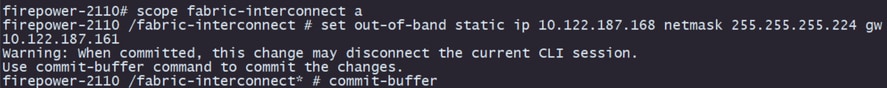

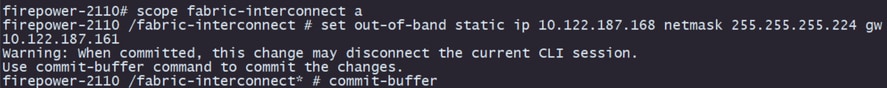

Étape 8. Configuration de l’adresse IP de l’interface de gestion :

I. Accédez à l'étendue du fabric à l'aide de la commande scope fabric-interconnect a.

II. Définissez la configuration IP de gestion avec la commande set out-of-band static ip ip netmasknetmask gwgateway.

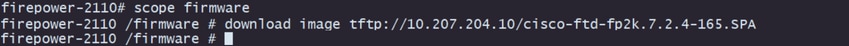

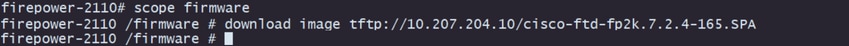

Étape 9. Téléchargez le package d'installation Threat Defense :

I. Passez à la portée du micrologiciel avec la commande scope firmware.

II. Téléchargez le package d'installation :

R. Si vous utilisez une clé USB, vous pouvez utiliser la commande download image usbA : package_name.

B. Si vous utilisez un serveur de stockage distant pris en charge, vous pouvez utiliser la commande download image tftp/ftp/scp/sftp://path_to_your_package.

Remarque : Lors de l'utilisation de serveurs de stockage distants, il est nécessaire d'utiliser des chemins d'accès absolus sur la syntaxe de la commande, comme indiqué dans l'exemple.

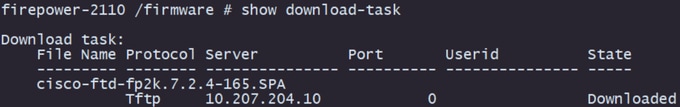

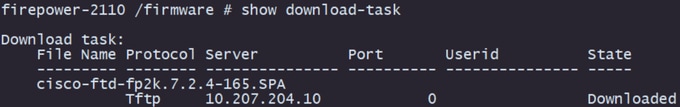

Étape 10. Validez la progression du téléchargement à l'aide de la commande show download-task :

Remarque : Une fois que l'état de téléchargement passe à Téléchargé, vous pouvez passer à l'étape suivante.

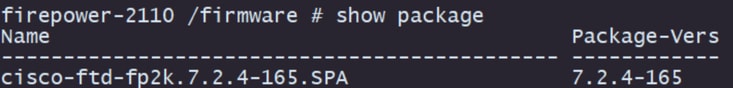

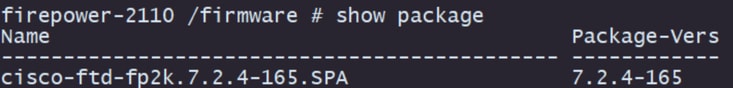

Étape 11. Vérifiez que le package figure déjà dans la liste des microprogrammes avec la commande show package :

Remarque : Copiez la version du package telle qu'elle sera utilisée lors de l'installation du logiciel Threat Defense.

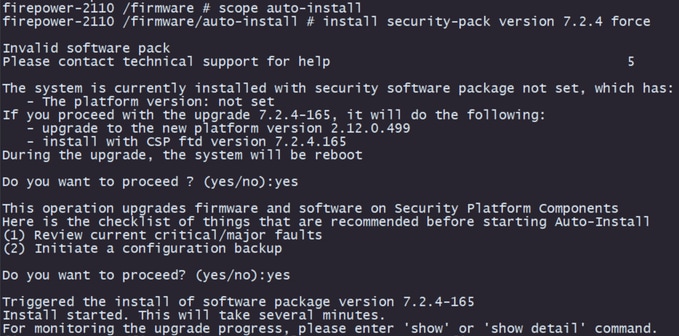

Étape 12. Installez le logiciel Threat Defense pour finaliser la réinstallation :

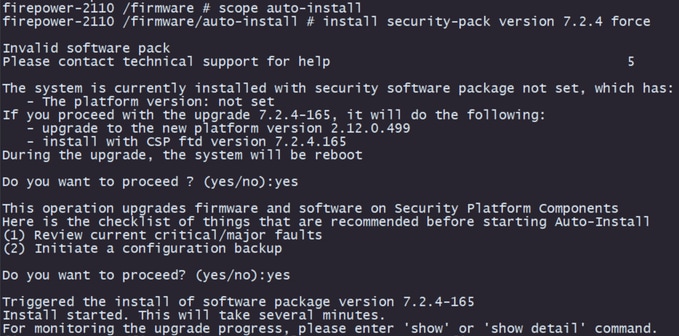

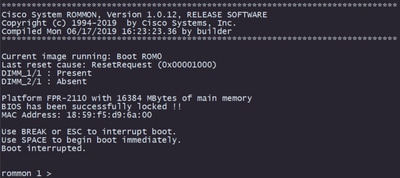

I. Passez à l'étendue d'installation avec la commande scope auto-install.

II. Poursuivez l'installation du logiciel de défense contre les menaces avec la commande install security-pack version version force.

III. Deux invites de confirmation vont s'afficher sur la console. Veuillez confirmer les deux en tapant yes.

Mise en garde : Le processus de réinstallation peut prendre jusqu'à 45 minutes. N'oubliez pas que le pare-feu va redémarrer pendant l'installation.

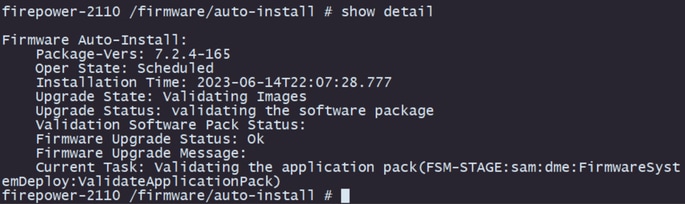

Validation

Validez le processus de mise à niveau avec la commande show detail :

Informations connexes

Commentaires

Commentaires