Introduction

Ce document décrit comment comparer différentes stratégies d'analyse de réseau (NAP) pour les périphériques firepower gérés par Firepower Management Center (FMC).

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Connaissance de l'open source Snort

- Firepower Management Center (FMC)

- Firepower Threat Defense (FTD)

Composants utilisés

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes. Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Cet article s'applique à toutes les plates-formes Firepower

-

Cisco Firepower Threat Defense (FTD), qui exécute la version logicielle 6.4.0

-

Firepower Management Center Virtual (FMC) qui exécute la version logicielle 6.4.0

Informations générales

Le Snort utilise des techniques de correspondance de modèle pour détecter et empêcher les exploits dans les paquets réseau. Pour ce faire, le moteur Snort a besoin que les paquets réseau soient préparés de telle sorte que cette comparaison puisse être effectuée. Ce processus est réalisé avec l'aide du PAN et peut se dérouler en trois étapes :

- Décodage

- Normalisation

- Prétraitement

Une politique d’analyse réseau traite les paquets par phases : le système commence par décoder les paquets via les trois premières couches TCP/IP, puis poursuit la normalisation, le prétraitement et la détection des anomalies de protocole.

Les préprocesseurs offrent deux fonctionnalités principales :

- Normalisation du trafic pour inspection ultérieure

- Identifier les anomalies du protocole

Remarque : certaines règles de stratégie d'intrusion nécessitent certaines options de préprocesseur afin d'effectuer la détection

Pour plus d'informations sur l'open-source Snort, consultez le site https://www.snort.org/

Vérification de la configuration NAP

Pour créer ou modifier des stratégies NAP firepower, accédez à FMC Policies > Access Control > Intrusion, puis cliquez sur Network Analysis Policy option dans le coin supérieur droit, comme illustré dans l'image :

Vérification de la stratégie d'analyse réseau par défaut

Vérifiez la stratégie d'analyse du réseau (NAP) par défaut appliquée à la stratégie de contrôle d'accès (ACP)

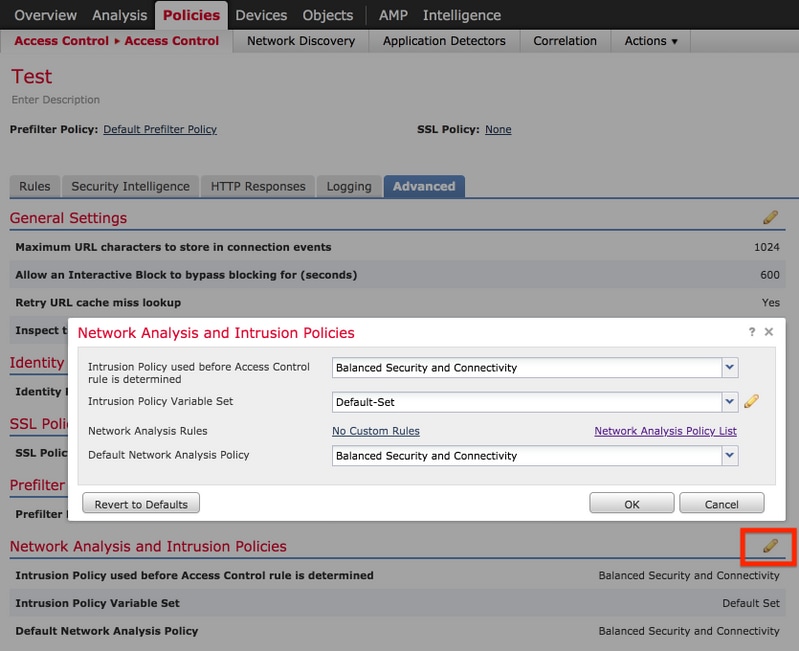

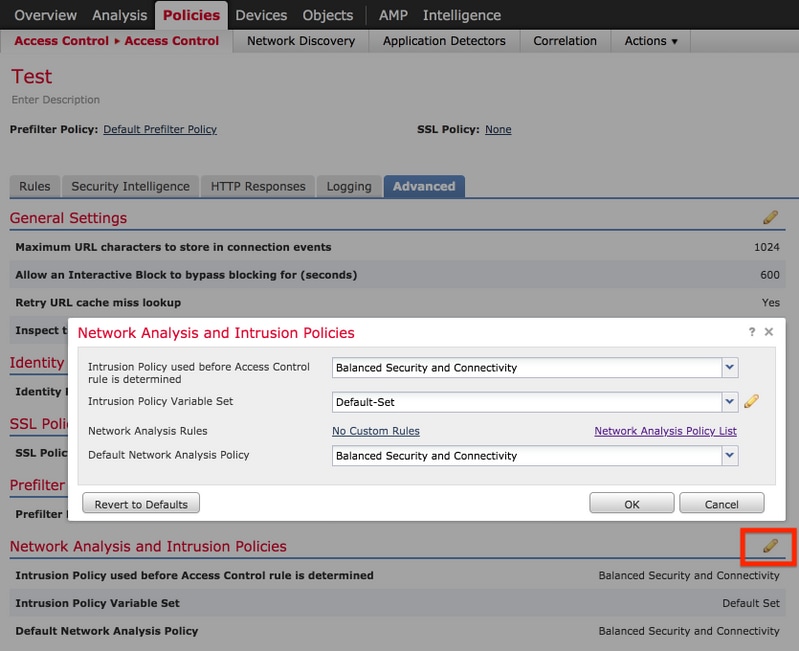

Accédez à Policies > Access Control et modifiez l'ACP que vous souhaitez vérifier. Cliquez sur l'onglet Advanced et faites défiler jusqu'à la section Network Analysis and Intrusion Policies.

La stratégie d'analyse de réseau par défaut associée à l'ACP est Équilibre entre sécurité et connectivité, comme illustré dans l'image :

Remarque : ne confondez pas la sécurité et la connectivité équilibrées pour les stratégies d'intrusion et la sécurité et la connectivité équilibrées pour l'analyse du réseau. Le premier est pour les règles Snort tandis que le second est pour le pré-traitement et le décodage.

Comparer la stratégie d'analyse du réseau (NAP)

Les politiques NAP peuvent être comparées pour les modifications effectuées et cette fonctionnalité peut aider à identifier et à résoudre les problèmes. En outre, des rapports de comparaison NAP pourraient également être générés et exportés en même temps.

Accédez à Politiques > Contrôle d'accès > Intrusion. Cliquez ensuite sur l'option Network Analysis Policy en haut à droite. Dans la page de stratégie NAP, vous pouvez voir l'onglet Comparer les stratégies sur le côté supérieur droit, comme illustré dans l'image :

La comparaison des politiques d'analyse du réseau est disponible en deux versions :

- Entre deux stratégies NAP différentes

- Entre deux révisions différentes de la même stratégie NAP

La fenêtre de comparaison fournit une comparaison ligne par ligne entre deux stratégies NAP sélectionnées et la même peut être exportée en tant que rapport à partir de l'onglet de rapport de comparaison en haut à droite, comme illustré dans l'image :

Pour la comparaison entre deux versions de la même stratégie NAP, l'option de révision peut être choisie pour sélectionner l'ID de révision requis, comme illustré dans l'image :

Commentaires

Commentaires