Comprendre les journaux de mise à jour ISE SXP et les journaux de débogage Catalyst

Options de téléchargement

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit comment configurer et comprendre la connexion SXP (Security Group Exchange Protocol) entre ISE et le commutateur Catalyst 9300.

Informations générales

SXP est le protocole d'échange SGT (Security Group Tag) utilisé par TrustSec pour propager les mappages IP vers SGT vers les périphériques TrustSec.

SXP a été développé pour permettre aux réseaux, y compris les périphériques tiers ou les périphériques Cisco hérités qui ne prennent pas en charge l'étiquetage en ligne SGT, de disposer de fonctionnalités TrustSec.

SXP est un protocole d'appairage ; un périphérique peut servir de haut-parleur et l'autre de récepteur.

Le haut-parleur SXP est responsable de l'envoi des liaisons IP-SGT et l'écouteur est responsable de la collecte de ces liaisons.

La connexion SXP utilise le port TCP 64999 comme protocole de transport sous-jacent et MD5 pour l'intégrité et l'authenticité des messages.

Conditions préalables

Exigences

Cisco vous recommande de connaître le protocole SXP et la configuration ISE (Identity Services Engine).

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Commutateur Cisco Catalyst 9300 avec logiciel Cisco IOS® XE 17.6.5 et versions ultérieures

Cisco ISE, versions 3.1 et ultérieures

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configuration

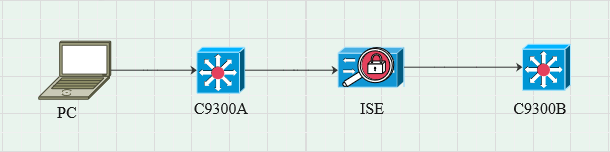

Diagramme du réseau

Flux de trafic

PC s'authentifie auprès de C9300A et ISE attribue dynamiquement les balises SGT via des ensembles de stratégies.

Une fois l'authentification terminée, les liaisons sont créées avec une adresse IP égale à l'attribut RADIUS de l'adresse IP tramée et au SGT configurés dans la stratégie.

Les liaisons se propagent dans « Toutes les liaisons SXP » sous le domaine par défaut.

C9300B reçoit les informations de mappage SXP d'ISE via le protocole SXP.

Configurer le commutateur

Configurez le commutateur en tant qu'écouteur SXP pour obtenir les mappages IP-SGT d'ISE.

| cts sxp enable |

Configuration d'ISE

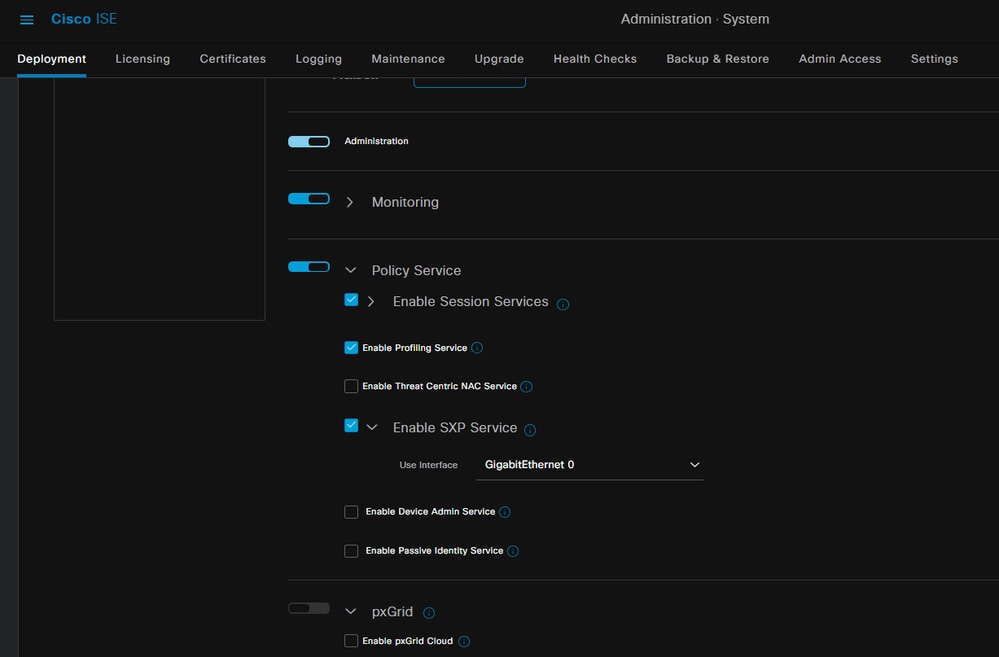

Étape 1. Activer le service SXP sur ISE

Accédez à Administration > System > Deployment > Edit the node et sous Policy Service, sélectionnez Enable SXP Service.

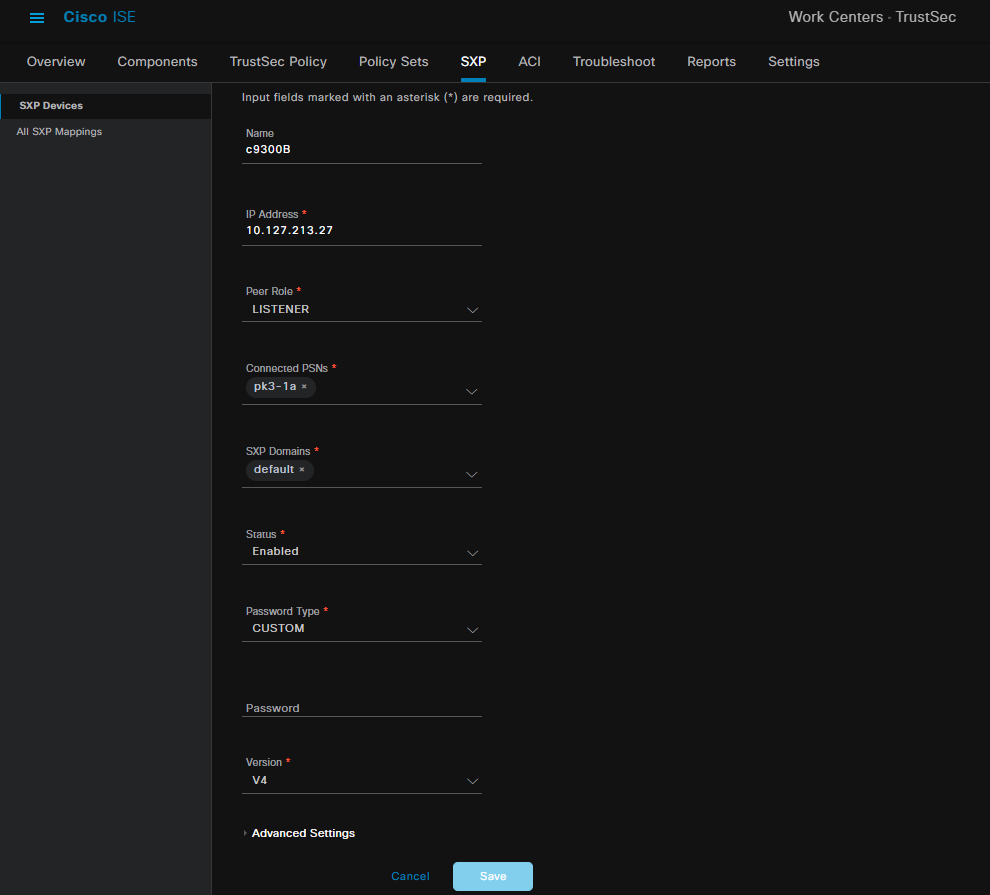

Étape 2. Ajout de périphériques SXP

Afin de configurer l'écouteur et le haut-parleur SXP pour les commutateurs correspondants, naviguez vers Workcenters > Trustsec > SXP > SXP Devices.

Ajoutez le commutateur avec le rôle d'homologue comme écouteur et affectez-le au domaine par défaut.

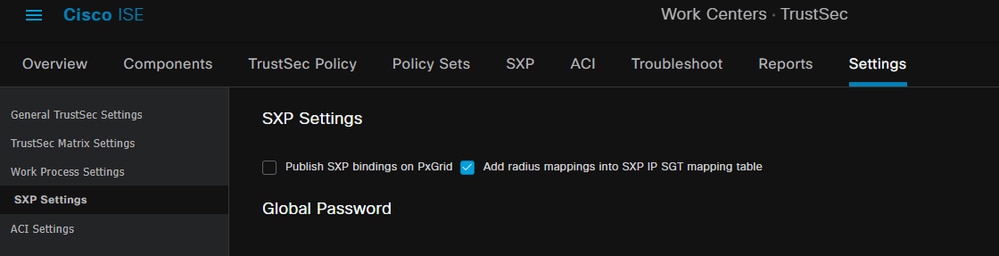

Étape 3. Paramètres SXP

Assurez-vous que l'option Add radius mappings into SXP IP SGT mapping table est cochée, afin que l'ISE apprenne les mappings IP-SGT dynamiques via les authentifications Radius.

Vérifier

Étape 1. Connexion SXP sur le commutateur

| C9300B#show cts sxp connections vrf Mgmt-vrf

0x7F128DF555E0 VRF:Mgmt-vrf, fd: 1, peer ip: 10.127.197.53 |

Étape 2. Vérification ISE SXP

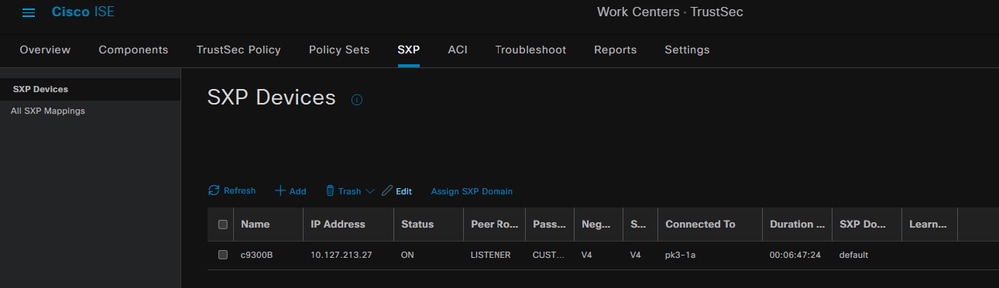

Vérifiez que l'état SXP est ON pour le commutateur sous Workcenters > Trustsec > SXP > SXP Devices.

Étape 3. Gestion des comptes RADIUS

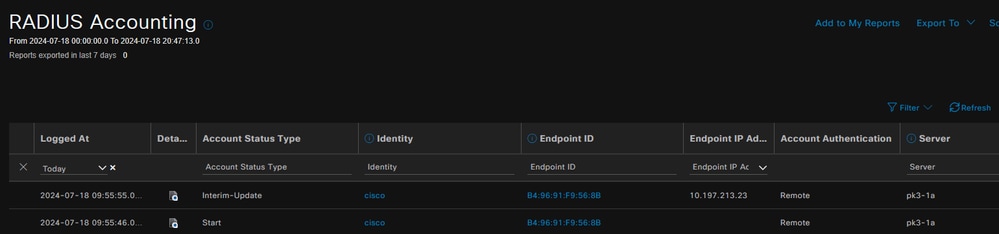

Assurez-vous qu'ISE a reçu l'attribut RADIUS de l'adresse IP tramée du paquet de comptabilité Radius après une authentification réussie.

Étape 4. Mappages ISE SXP

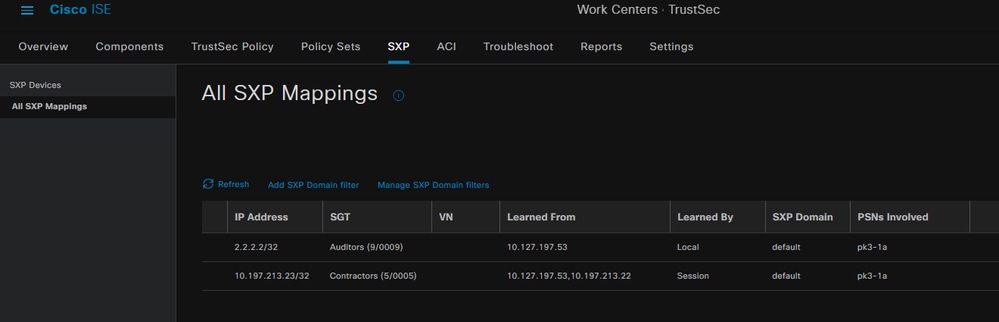

Accédez à Workcenters > Trustsec > SXP > All SXP Mappings pour afficher les mappages IP-SGT appris dynamiquement à partir de la session Radius.

Appris par

Local : liaisons IP-SGT attribuées de manière statique sur ISE.

Session : liaisons IP-SGT apprises dynamiquement à partir d'une session Radius.

Remarque : l'ISE peut recevoir des liaisons IP-SGT d'un autre périphérique. Ces liaisons peuvent être affichées comme Apprises par SXP sous Tous les mappages SXP.

Étape 5. Mappages SXP sur le commutateur

Le commutateur a appris les mappages IP-SGT depuis ISE via le protocole SXP.

| C9300B#show cts sxp sgt-map vrf Mgmt-vrf brief C9300B#show cts role-based sgt-map vrf Mgmt-vrf all Adresse IP source SGT Résumé des liaisons actives IP-SGT |

Dépannage

Cette section fournit des informations que vous pouvez utiliser pour dépanner votre configuration.

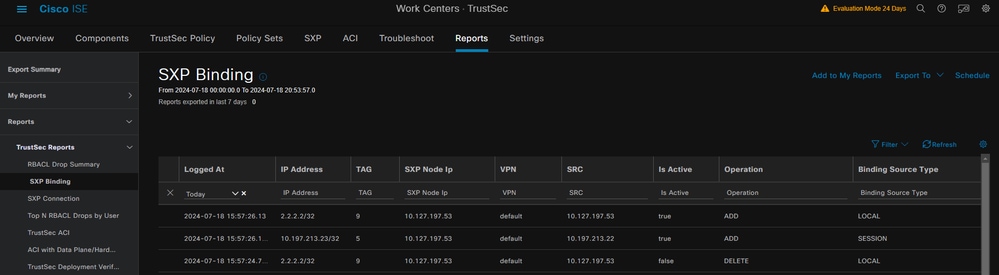

Rapport ISE

ISE permet également de générer des rapports de liaison et de connexion SXP, comme illustré dans cette image.

Débogages sur ISE

Collectez le bundle de support ISE avec ces attributs à définir au niveau du débogage :

- sxp

- reliure sgt

- nsf

- nsf-session

- trustsec

Lorsqu'un utilisateur est authentifié à partir du serveur ISE, ISE attribue un SGT dans le paquet de réponse d'acceptation d'accès. Une fois que l'utilisateur obtient l'adresse IP, le commutateur envoie l'adresse IP tramée dans le paquet de comptabilité Radius.

show logging application localStore/iseLocalStore.log:

| 2024-07-18 09:55:55.051 +05:30 000017592 3002 NOTICE Radius-Accounting : mise à jour de surveillance de la comptabilité RADIUS, ConfigVersionId=129, Device IP Address=10.197.213.22, UserName=cisco, NetworkDeviceName=pk, User-Name=cisco, NAS-IP-IP Adresse = 10.197.213.22, NAS-Port = 50124, Framed-IP-Address = 10.197.213.23, Class = CACS : 16D5C50A00000017C425E3C6 : pk3-1a/510648097/25, Called-Station-ID = C4-B2-39-ED-AB-18, Calling-Station-ID = B4-96-91-F9 6-8B, Acct-Status-Type=Interim-Update, Acct-Delay-Time=0, Acct-Input-Octets=413, Acct-Output-Octets=0, Acct-Session-Id=00000007, Acct-Authentic=Remote, Acct-Input-Packets=4, Acct-Output-Packets=0, Event-Timestamp=1721277745, NAS-Port-Type=Ethernet, NAS-Port-Id=TenGigabitEthernet1/0/24, cisco-av-pair=audit-session-id=16D5C50A00000017 C425E3C6, cisco-av-pair=method=dot1x, cisco-av-pair=cts : security-group-tag=0005-00, AcsSessionID=pk3-1a/510648097/28, SelectedAccessService=Default Network Access, RequestLatency=6, Step=11004, Step=11017, Step=15049, Step=15008, Step=22085, Step=11005, NetworkDeviceGroups=IPSEC#Is IPSEC Device#No, NetworkDeviceGroups=Location#All Locations, NetworkDeviceGroups=Type#All Device Types, CPMSessionID=16D5C50A00000017C425E3C6, TotalAuthenticationLatency=6, ClientLatency=0, Network Device Profile=Cisco, Location=Location#All Locations, Device Type=Device Type#All Device Types, IPSEC=IPSEC#Is IPSEC Device#No, |

show logging application ise-psc.log :

|

|

Le noeud SXP stocke le mappage IP + SGT dans sa table H2DB et le noeud PAN ultérieur collecte ce mappage SGT IP et le reflète dans tous les mappages SXP dans l'interface utilisateur graphique ISE (Workcenters ->Trustsec -> SXP ->Tous les mappages SXP).

show logging application sxp_appserver/sxp.log:

| 2024-07-18 10:01:01,312 INFO [sxpservice-http-96441] cisco.ise.sxp.rest.SxpGlueRestAPI:147 - SXP-PEERF Add Session Bindings taille de lot : 1 2024-07-18 10:01:01,344 DEBUG [SxpNotificationSerializer-Thread] cisco.cpm.sxp.engine.SxpEngine:1543 - [VPN : 'default'] Ajout d'une nouvelle liaison : MasterBindingIdentity [ip=10.197.213.23/32, peerSequence=10.127.197.53,10.197.211 3.22, tag=5, isLocal=true, sessionId=16D5C50A00000017C425E3C6, vn=DEFAULT_VN] |

Le noeud SXP met à jour le commutateur homologue avec les dernières liaisons IP-SGT.

| 2024-07-18 10:01:01,346 DEBUG [pool-7-thread-4] opendaylight.sxp.core.service.UpdateExportTask:93 - SXP_PERF:SEND_UPDATE_BUFFER_SIZE=32 |

Débogages sur le commutateur

Activez ces débogages sur le commutateur pour dépanner les connexions et les mises à jour SXP.

debug cts sxp conn

debug cts sxp error

debug cts sxp mdb

debug cts sxp message

Le commutateur a reçu les mappages SGT-IP du haut-parleur SXP « ISE ».

Cochez la case Show logging pour afficher ces journaux :

|

18 juil 04:23:04.324: CTS-SXP-INTNL:mdb_send_msg mdb_process_add_ipsgt_devid Début |

Informations connexes

ISE 3.1 Guide d'administration Segmentation

Guide de configuration de Catalyst - Présentation de Trustsec

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

24-Jul-2024 |

Première publication |

Contribution d’experts de Cisco

- Praveenkumar PalanisamyIngénieur-conseil technique

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires