Configurer Security Manager dans Cisco IOS IPS

Contenu

Introduction

Cisco Security Manager fait partie de la suite de gestion de la sécurité Cisco, qui assure une administration et une application complètes des politiques pour le réseau Cisco Self-Defending Network. Cisco Security Manager est une application d'entreprise de pointe pour la gestion de la sécurité. Cisco Security Manager traite de la gestion de la configuration des services de sécurité de pare-feu, VPN et IPS (Intrusion Prevention System) sur les routeurs, les appliances de sécurité et les modules de services de sécurité Cisco.

Pour un résumé des fonctionnalités et avantages de Cisco Security Manager, ainsi que des nouvelles fonctionnalités de la version 3.1, reportez-vous à la fiche technique de Cisco Security Manager 3.1 à l'adresse http://www.cisco.com/en/US/prod/collateral/vpndevc/ps5739/ps6498/product_data_sheet0900aecd8062bf6e.html. Vous pouvez télécharger Cisco Security Manager 3.1 depuis Cisco.com à l'adresse http://www.cisco.com/cgi-bin/tablebuild.pl/csm-app (clients enregistrés uniquement).

Ce document décrit comment utiliser Cisco Security Manager 3.1 afin d'effectuer la configuration initiale d'IOS IPS. Pour les routeurs déjà configurés avec IOS IPS, les clients peuvent directement utiliser Cisco Security Manager 3.1 pour les tâches de provisionnement.

Remarque : Cisco Security Manager 3.1 prend uniquement en charge les images IOS 12.4(11)T2 et ultérieures afin de configurer IOS IPS.

Conditions préalables

Conditions requises

Aucune spécification déterminée n'est requise pour ce document.

Components Used

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

Cisco Security Manager 3.1

-

Cisco IOS 12.4(11)T2

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Configuration

Complétez ces étapes afin de configurer IOS IPS :

-

Exécutez le client Cisco Security Manager 3.1 à partir de votre ordinateur local.

-

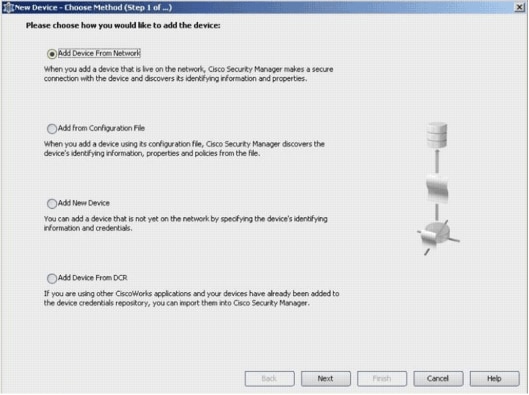

Choisissez New Device dans le menu File afin d'ajouter un périphérique à Cisco Security Manager 3.1.

-

Dans la fenêtre Nouveau périphérique, sélectionnez la manière dont vous souhaitez ajouter le périphérique. Cet exemple montre comment ajouter le périphérique du réseau.

-

Cliquez sur Next (Suivant).

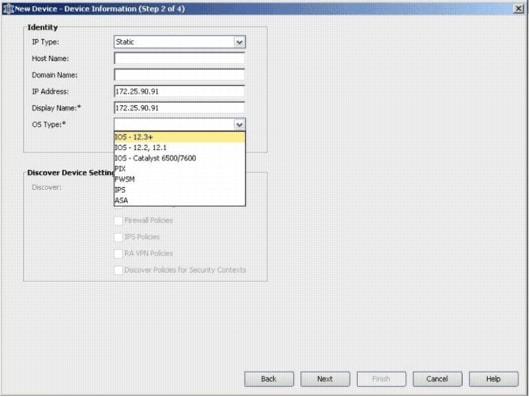

-

Saisissez les détails d'identité du périphérique que vous souhaitez ajouter. Par exemple, le nom d’hôte et l’adresse IP.

-

Cliquez sur Next (Suivant).

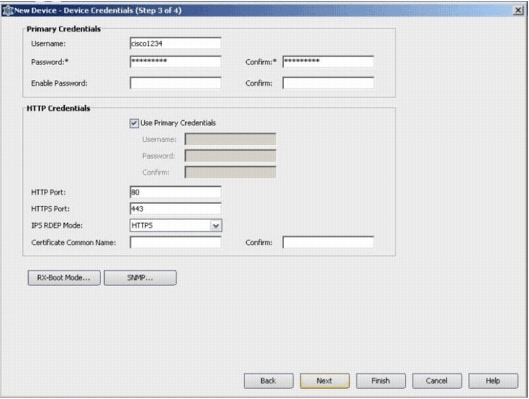

-

Saisissez les informations d'identification principales, telles que le nom d'utilisateur, le mot de passe et le mot de passe Enable pour le routeur IOS que vous souhaitez ajouter.

-

Cliquez sur Terminer afin d'ajouter le périphérique à Cisco Security Manager.

Remarque : Cet exemple suppose que l'utilisateur dispose déjà d'un routeur préconfiguré et peut se connecter au routeur avec les informations d'identification appropriées.

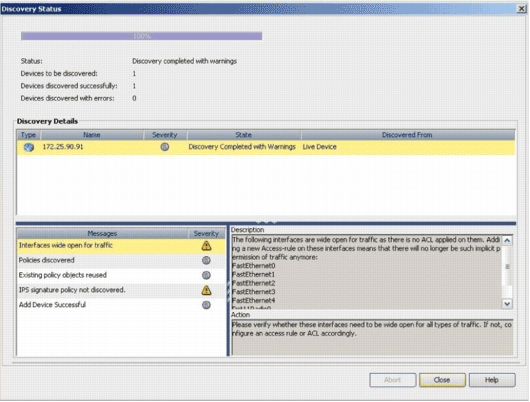

Une fois la détection terminée, vous avez ajouté un périphérique à Cisco Security Manager. Une fois que vous avez correctement ajouté un périphérique à Cisco Security Manager, vous devez attribuer une clé publique afin d'activer IPS.

-

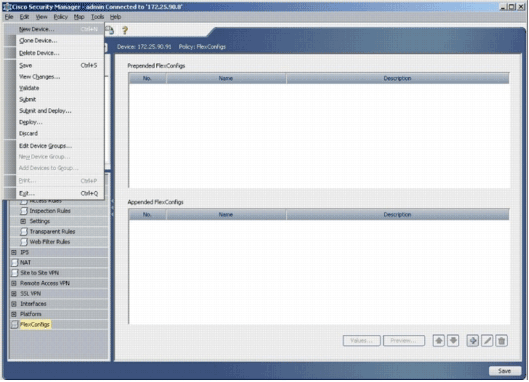

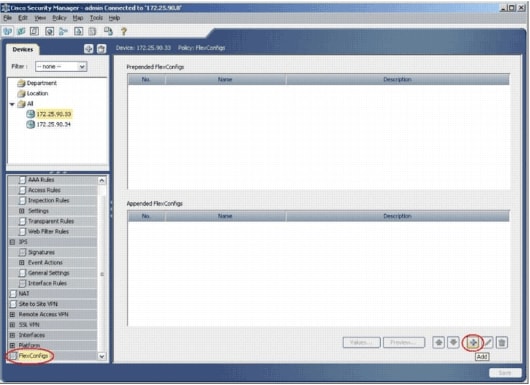

Dans le menu de gauche, accédez à l'écran de configuration FlexConfigs.

-

Cliquez sur l'interface utilisateur FlexConfigs située sur le côté droit de l'écran, puis cliquez sur l'icône Ajouter.

-

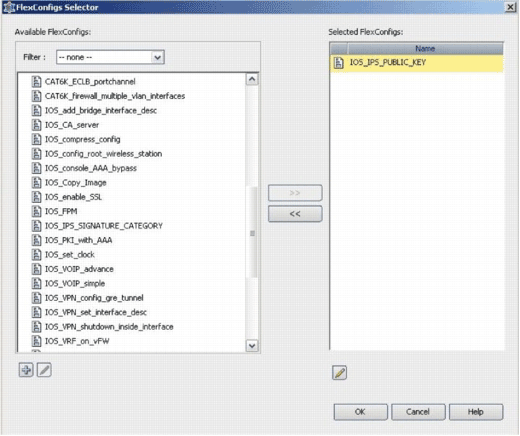

Dans la liste Configurations flexibles sélectionnées, sélectionnez IOS_IPS_PUBLIC_KEY, puis cliquez sur OK.

-

Cliquez sur Enregistrer afin d'enregistrer les modifications.

Remarque : IOS_IPS_PUBLIC_KEY FlexConfig contient la configuration de la clé publique.

-

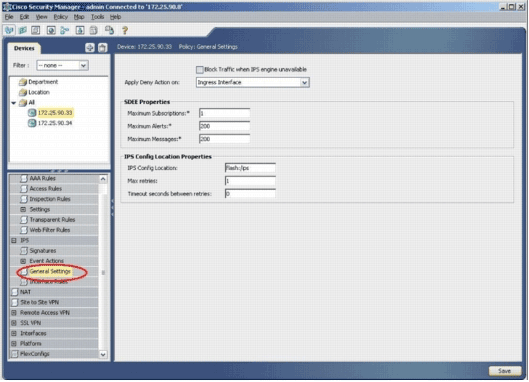

Dans le menu de gauche, sélectionnez General Settings situé sous l'en-tête IPS.

-

Entrez l'emplacement de configuration IPS sur la mémoire Flash. Il s'agit de l'emplacement où sont placées les configurations IPS.

-

Cliquez sur Enregistrer afin d'enregistrer les modifications.

Remarque : Vérifiez que le répertoire d'emplacement a déjà été créé sur la mémoire Flash du routeur. Sinon, utilisez la commande mkdir <nom_répertoire> afin de créer le répertoire d'emplacement.

-

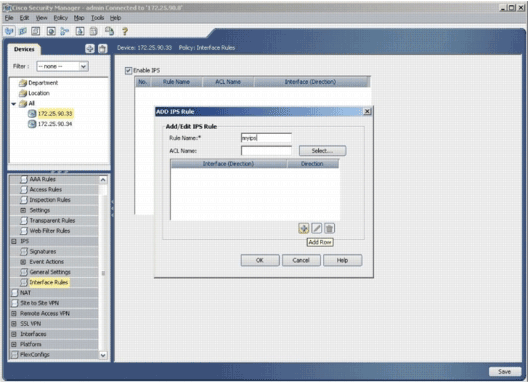

Afin d'activer IPS, accédez à Règles d'interface, cochez la case Activer IPS, puis cliquez sur Ajouter une ligne.

-

Dans la boîte de dialogue Ajouter une règle IPS, entrez un nom pour la règle IPS dans le champ Nom de la règle, puis cliquez sur Ajouter une ligne afin d'inclure les interfaces sur lesquelles IPS doit être appliqué.

-

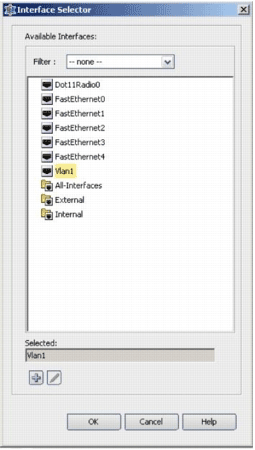

Activez la case d'option qui indique dans quelle direction la règle IPS doit être appliquée, puis cliquez sur Sélectionner afin de choisir les interfaces appropriées.

-

Choisissez une interface dans la liste Sélecteur d'interface, puis cliquez sur OK.

-

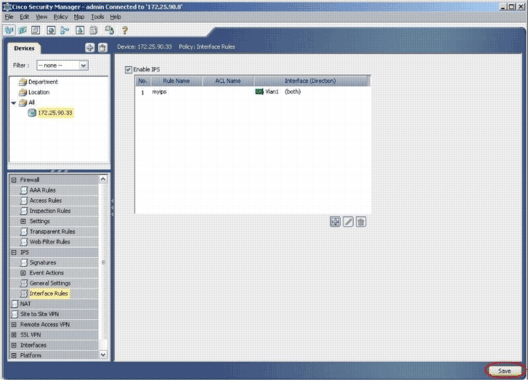

Cliquez sur Enregistrer afin d'enregistrer les modifications.

-

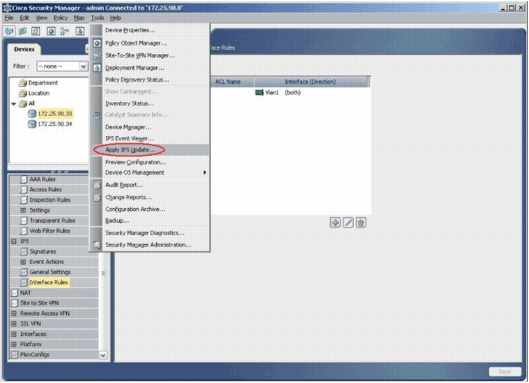

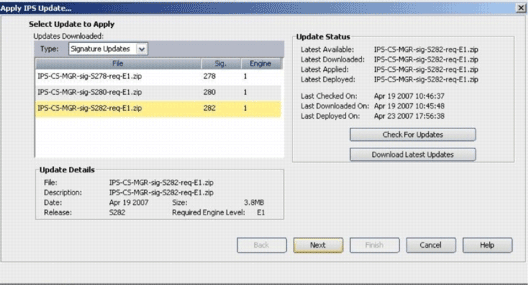

Choisissez Tools > Apply IPS Update afin d'installer les dernières signatures IPS.

-

Choisissez le dernier fichier de signature, puis cliquez sur Suivant.

-

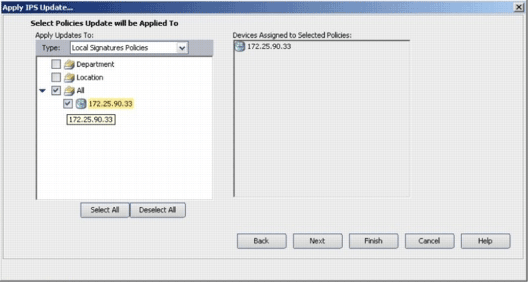

Choisissez les périphériques sur lesquels la mise à jour IPS doit être appliquée, puis cliquez sur Suivant.

-

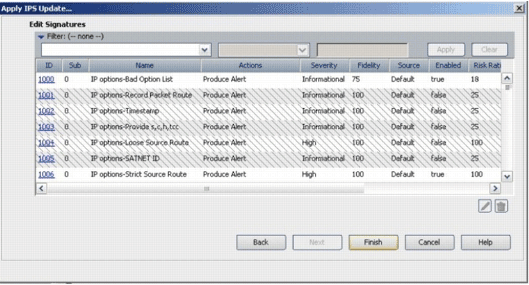

Cliquez sur Terminer afin d'appliquer les signatures.

-

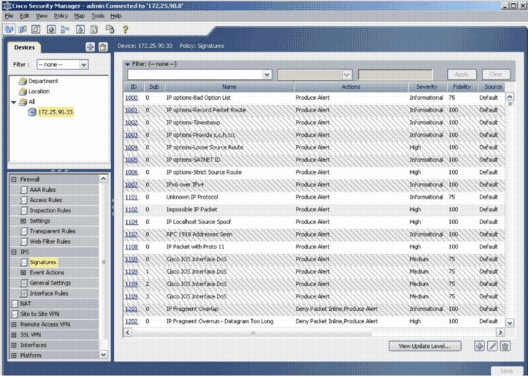

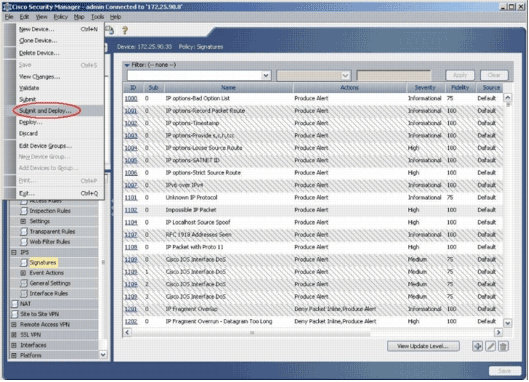

Accédez à IPS, puis sélectionnez Signatures afin d'afficher la liste de toutes les signatures.

-

Choisissez File > Submit and Deploy afin de déployer IPS sur le routeur IOS.

-

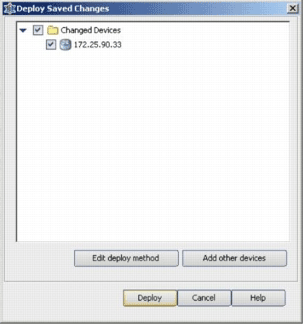

Choisissez le périphérique sur lequel vous souhaitez déployer les modifications, puis cliquez sur Déployer.

-

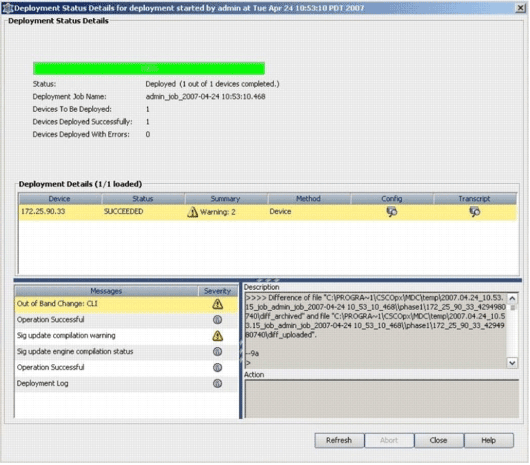

Affichez l'état du déploiement afin de vérifier s'il y a des erreurs.

Informations connexes

- Page Produits et services de Cisco IOS Intrusion Prevention System (IPS)

- Mise en route de Cisco IOS IPS au format de signature 5.x

- Prise en charge du format de signature IPS 5.x et amélioration de l'utilisation

- Système de prévention des intrusions Cisco

- Avis de champs relatifs aux produits de sécurité (y compris CiscoSecure Intrusion Detection)

- Support technique - Cisco Systems

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

17-May-2008 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires