Configurer Cisco IOS IPS avec un routeur et SDM

Contenu

Introduction

Ce document décrit comment utiliser Cisco Router and Security Device Manager (SDM) version 2.5 afin de configurer Cisco IOS® Intrusion Prevention System (IPS) dans 12.4(15)T3 et versions ultérieures.

Les améliorations de SDM 2.5 liées à IOS IPS sont les suivantes :

-

Nombre total de signatures compilées affichées dans l'interface utilisateur graphique de la liste des signatures

-

fichiers de signature SDM (format de fichier zip ; par exemple, sigv5-SDM-S307.zip) et packages de signature CLI (format de fichier pkg ; par exemple, IOS-S313-CLI.pkg) peut être téléchargé ensemble en une seule opération

-

Les packages de signatures téléchargés peuvent être automatiquement envoyés au routeur en option

Les tâches impliquées dans le processus d'approvisionnement initial sont les suivantes :

-

Téléchargez et installez SDM 2.5.

-

Utilisez SDM Auto Update afin de télécharger le package de signatures IOS IPS sur un PC local.

-

Lancez l'Assistant Stratégies IPS afin de configurer IOS IPS.

-

Vérifier que la configuration et les signatures IOS IPS sont correctement chargées

Cisco SDM est un outil de configuration Web qui simplifie la configuration des routeurs et de la sécurité grâce à des assistants intelligents qui aident les clients à déployer, configurer et surveiller rapidement et facilement un routeur Cisco sans avoir besoin de connaître l’interface de ligne de commande (CLI).

SDM version 2.5 peut être téléchargé à partir de Cisco.com à l'adresse http://www.cisco.com/pcgi-bin/tablebuild.pl/sdm (clients enregistrés uniquement). La note de version est disponible à l'adresse http://www.cisco.com/en/US/docs/routers/access/cisco_router_and_security_device_manager/software/release/notes/SDMr.25.html

Remarque : Cisco SDM nécessite une résolution d'écran d'au moins 1 024 x 768.

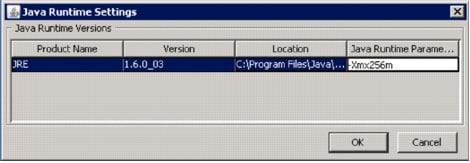

Remarque : Cisco SDM nécessite que la taille du segment de mémoire Java ne soit pas inférieure à 256 Mo pour configurer IOS IPS. Afin de modifier la taille du segment de mémoire Java, ouvrez le panneau de configuration Java, cliquez sur l'onglet Java, cliquez sur Affichage situé sous les paramètres d'exécution de l'applet Java, puis entrez -Xmx256m dans la colonne Paramètres d'exécution Java.

Conditions préalables

Conditions requises

Aucune spécification déterminée n'est requise pour ce document.

Components Used

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

Cisco IOS IPS dans 12.4(15)T3 et versions ultérieures

-

Cisco Router and Security Device Manager (SDM) version 2.5

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Configuration

Remarque : ouvrez une session console ou telnet sur le routeur (avec le paramètre « term monitor » activé) afin de surveiller les messages lorsque vous utilisez SDM pour provisionner IOS IPS.

-

Téléchargez SDM 2.5 depuis Cisco.com à l'adresse http://www.cisco.com/pcgi-bin/tablebuild.pl/sdm (clients enregistrés uniquement) et installez-le sur un PC local.

-

Exécutez SDM 2.5 à partir du PC local.

-

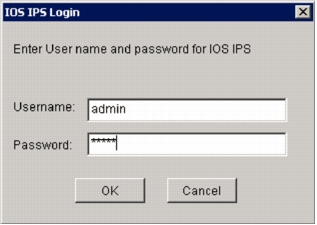

Lorsque la boîte de dialogue Connexion IPS IOS apparaît, saisissez le même nom d'utilisateur et le même mot de passe que ceux utilisés pour l'authentification SDM sur le routeur.

-

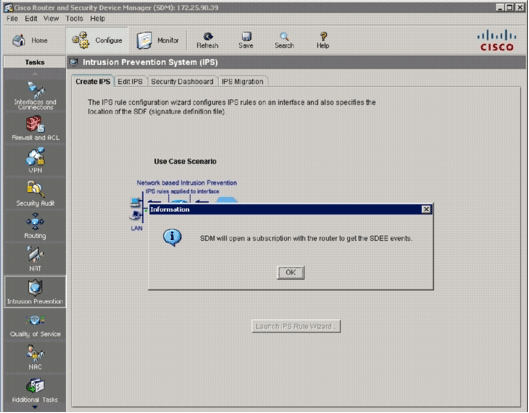

Dans l'interface utilisateur SDM, cliquez sur Configurer, puis sur Prévention des intrusions.

-

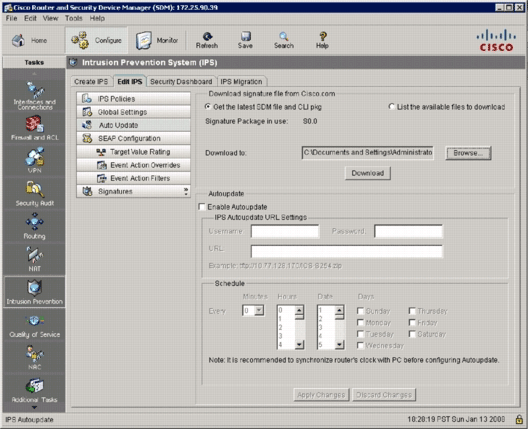

Cliquez sur l'onglet Modifier IPS.

-

Si la notification SDEE n'est pas activée sur le routeur, cliquez sur OK afin d'activer la notification SDEE.

-

Dans la zone Download signature file from Cisco.com de l'onglet Edit IPS, cliquez sur la case d'option Get the last SDM file and CLI pkg, puis cliquez sur Browse afin de sélectionner un répertoire sur votre ordinateur local dans lequel enregistrer les fichiers téléchargés.

Vous pouvez choisir le répertoire racine du serveur TFTP ou FTP, qui sera utilisé ultérieurement lors du déploiement du package de signatures sur le routeur.

-

Cliquez sur Download.

-

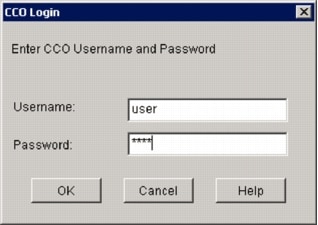

Lorsque la boîte de dialogue Connexion CCO apparaît, utilisez votre nom d'utilisateur et votre mot de passe CCO enregistrés.

SDM se connecte à Cisco.com et commence à télécharger le fichier SDM (par exemple, sigv5-SDM-S307.zip) et le fichier pkg CLI (par exemple, IOS-S313-CLI.pkg) dans le répertoire sélectionné à l'étape 7.

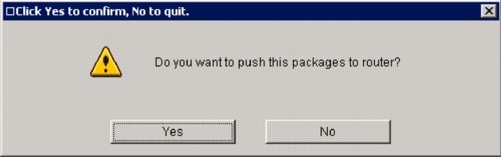

Une fois les deux fichiers téléchargés, SDM vous invite à envoyer le package de signature téléchargé au routeur.

-

Cliquez sur Non car IOS IPS n'a pas encore été configuré sur le routeur.

-

Après avoir téléchargé le dernier package de signatures IOS CLI, cliquez sur l'onglet Create IPS afin de créer la configuration IOS IPS initiale.

-

Si vous êtes invité à appliquer des modifications au routeur, cliquez sur Appliquer les modifications.

-

Cliquez sur Lancer l'Assistant Règle IPS.

Une boîte de dialogue apparaît pour vous informer que SDM doit établir un abonnement SDEE au routeur pour récupérer les alertes.

-

Click OK.

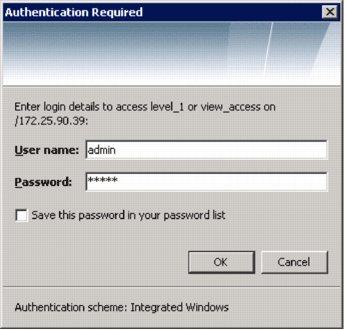

La boîte de dialogue Authentification requise s'affiche.

-

Entrez le nom d'utilisateur et le mot de passe que vous avez utilisés pour l'authentification SDM sur le routeur, puis cliquez sur OK.

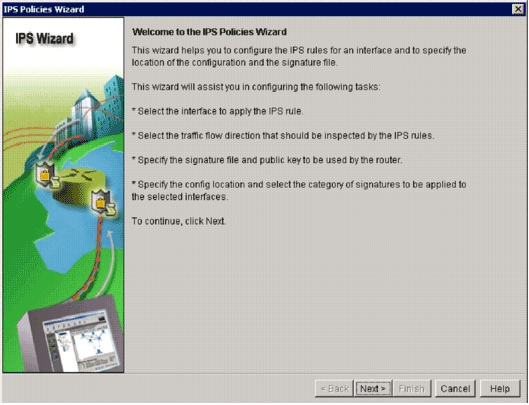

La boîte de dialogue Assistant Stratégies IPS s'affiche.

-

Cliquez sur Next (Suivant).

-

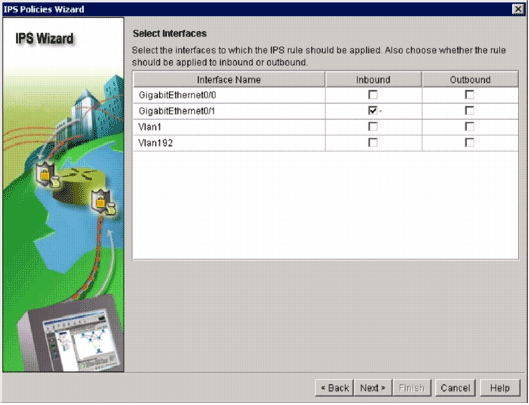

Dans la fenêtre Interfaces sélectionnées, sélectionnez l'interface et la direction dans laquelle IOS IPS sera appliqué, puis cliquez sur Suivant pour continuer.

-

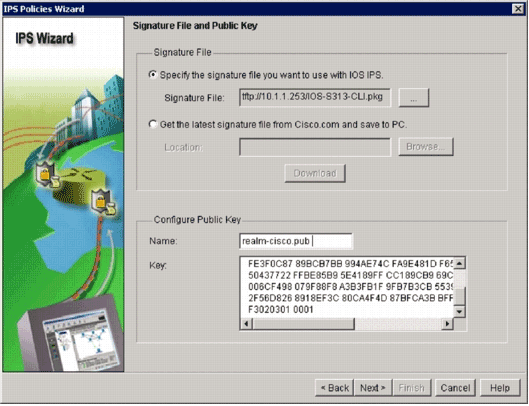

Dans la zone Fichier de signature de la fenêtre Fichier de signature et clé publique, cliquez sur le bouton radio Spécifier le fichier de signature à utiliser avec IOS IPS, puis cliquez sur le bouton Fichier de signature (...) afin de spécifier l'emplacement du fichier de package de signature, qui sera le répertoire spécifié à l'étape 7.

-

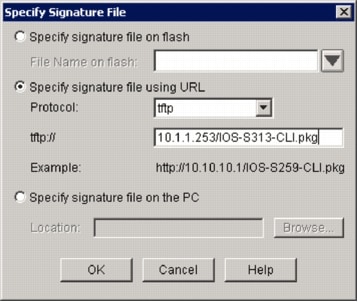

Cliquez sur le bouton radio Spécifier le fichier de signature à l'aide de l'URL, puis sélectionnez un protocole dans la liste déroulante Protocole.

Remarque : cet exemple utilise TFTP afin de télécharger le package de signature sur le routeur.

-

Entrez l'URL du fichier de signature, puis cliquez sur OK.

-

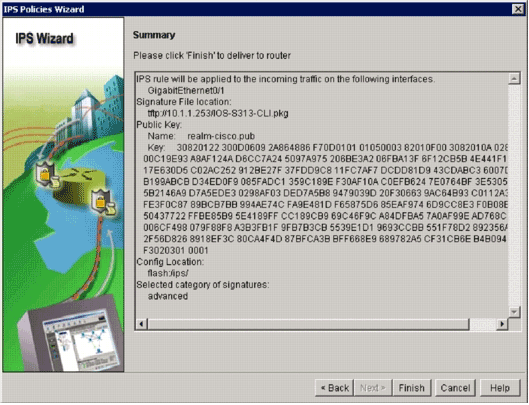

Dans la zone Configurer la clé publique de la fenêtre Fichier de signature et clé publique, saisissez realm-cisco.pub dans le champ Nom, puis copiez cette clé publique et collez-la dans le champ Clé.

30820122 300D0609 2A864886 F70D0101 01050003 82010F00 3082010A 02820101 00C19E93 A8AF124A D6CC7A24 5097A975 206BE3A2 06FBA13F 6F12CB5B 4E441F16 17E630D5 C02AC252 912BE27F 37FDD9C8 11FC7AF7 DCDD81D9 43CDABC3 6007D128 B199ABCB D34ED0F9 085FADC1 359C189E F30AF10A C0EFB624 7E0764BF 3E53053E 5B2146A9 D7A5EDE3 0298AF03 DED7A5B8 9479039D 20F30663 9AC64B93 C0112A35 FE3F0C87 89BCB7BB 994AE74C FA9E481D F65875D6 85EAF974 6D9CC8E3 F0B08B85 50437722 FFBE85B9 5E4189FF CC189CB9 69C46F9C A84DFBA5 7A0AF99E AD768C36 006CF498 079F88F8 A3B3FB1F 9FB7B3CB 5539E1D1 9693CCBB 551F78D2 892356AE 2F56D826 8918EF3C 80CA4F4D 87BFCA3B BFF668E9 689782A5 CF31CB6E B4B094D3 F3020301 0001

Remarque : Cette clé publique peut être téléchargée sur Cisco.com à l'adresse suivante : http://www.cisco.com/pcgi-bin/tablebuild.pl/ios-v5sigup (clients enregistrés uniquement).

-

Cliquez sur Next pour continuer.

-

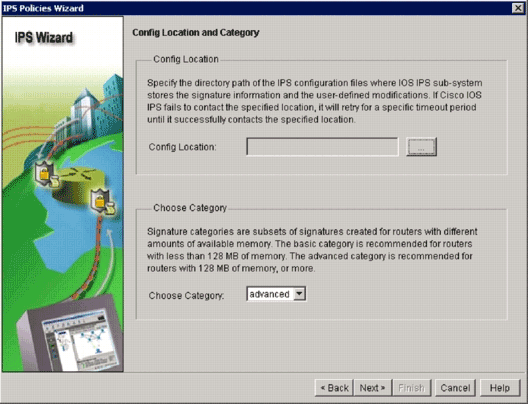

Dans la fenêtre Emplacement et catégorie de configuration, cliquez sur le bouton Emplacement de configuration (...) afin de spécifier un emplacement où seront stockés les fichiers de définition et de configuration des signatures.

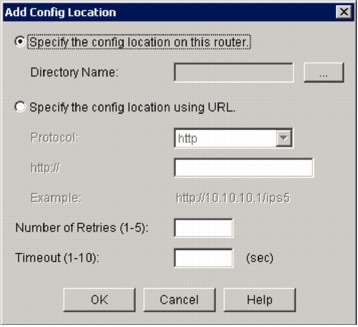

La boîte de dialogue Ajouter un emplacement de configuration apparaît.

-

Dans la boîte de dialogue Ajouter un emplacement de configuration, cliquez sur le bouton radio Spécifier l'emplacement de configuration sur ce routeur, puis cliquez sur le bouton Nom du répertoire (...) afin de localiser le fichier de configuration.

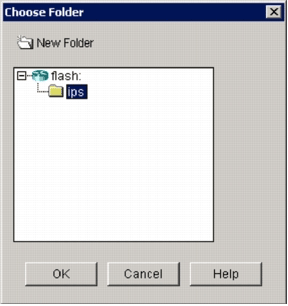

La boîte de dialogue Choisir un dossier apparaît afin de vous permettre de sélectionner un répertoire existant ou de créer un nouveau répertoire sur la mémoire Flash du routeur pour stocker les fichiers de définition et de configuration de signature.

-

Cliquez sur Nouveau dossier situé en haut de la boîte de dialogue si vous souhaitez créer un nouveau répertoire.

-

Une fois que vous avez sélectionné le répertoire, cliquez sur OK afin d'appliquer les modifications, puis cliquez sur OK afin de fermer la boîte de dialogue Ajouter un emplacement de configuration.

-

Dans la boîte de dialogue Assistant Stratégies IPS, sélectionnez la catégorie de signature en fonction de la quantité de mémoire installée sur le routeur. Vous pouvez choisir deux catégories de signatures dans SDM : Basic et Advanced.

Si le routeur dispose d'une mémoire DRAM de 128 Mo, Cisco vous recommande de choisir la catégorie Basic afin d'éviter les pannes d'allocation de mémoire. Si le routeur dispose d'une mémoire DRAM de 256 Mo ou plus, vous pouvez choisir l'une ou l'autre catégorie.

-

Une fois que vous avez sélectionné une catégorie à utiliser, cliquez sur Suivant afin de continuer à la page de résumé.

La page de résumé fournit une brève description des tâches de configuration initiale de l'IPS IOS.

-

Cliquez sur Terminer sur la page de résumé afin de remettre les configurations et le package de signatures au routeur.

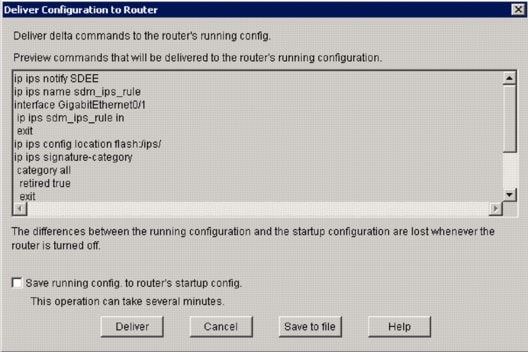

Si l’option de commandes d’aperçu est activée sur les paramètres Préférences dans SDM, SDM affiche la boîte de dialogue Remettre la configuration au routeur qui affiche un résumé des commandes CLI que SDM livre au routeur.

-

Cliquez sur Livrer afin de continuer.

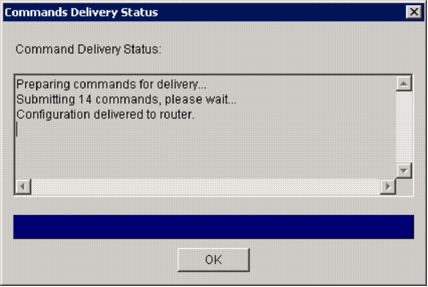

La boîte de dialogue État de livraison des commandes apparaît pour afficher l'état de livraison des commandes.

-

Lorsque les commandes sont transmises au routeur, cliquez sur OK pour continuer.

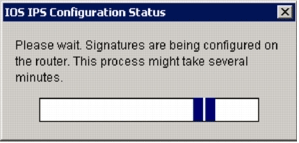

La boîte de dialogue État de la configuration IOS IPS indique que les signatures sont en cours de chargement sur le routeur.

-

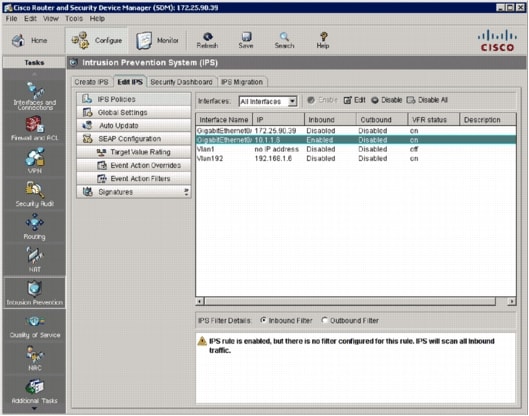

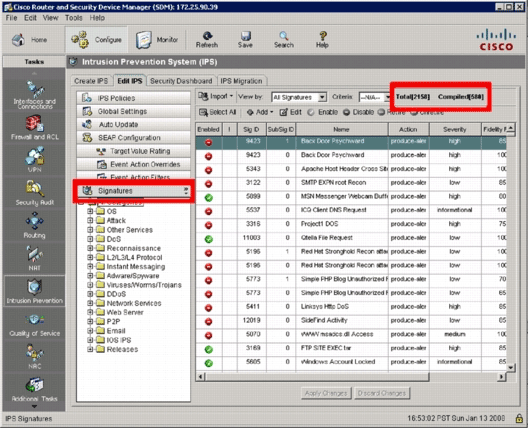

Lorsque les signatures sont chargées, SDM affiche l'onglet Edit IPS avec la configuration actuelle. Vérifiez quelle interface et dans quelle direction l'IPS IOS est activé afin de vérifier la configuration.

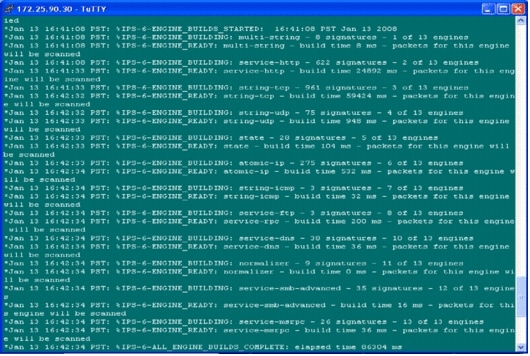

La console du routeur indique que les signatures ont été chargées.

-

Utilisez la commande show ip ips signatures count afin de vérifier que les signatures sont chargées correctement.

router#show ip ips signatures count Cisco SDF release version S313.0 Trend SDF release version V0.0 | snip | Total Signatures: 2158 Total Enabled Signatures: 829 Total Retired Signatures: 1572 Total Compiled Signatures: 580 Total Signatures with invalid parameters: 6 Total Obsoleted Signatures: 11La mise en service initiale d’IOS IPS à l’aide de SDM 2.5 est terminée.

-

Vérifiez les numéros de signature avec SDM comme illustré dans cette image.

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

17-May-2008 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires