Introduction

Ce document décrit comment configurer des routes statiques sur Firepower Device Manager (FDM).

Conditions préalables

Exigences

Il est recommandé de connaître les sujets suivants :

- Configuration initiale de Cisco Secure Firewall Threat Defense.

Composants utilisés

Les informations contenues dans ce document sont basées sur la version du logiciel :

- Firepower Threat Defense version 7.0.5.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configurer

Configurations

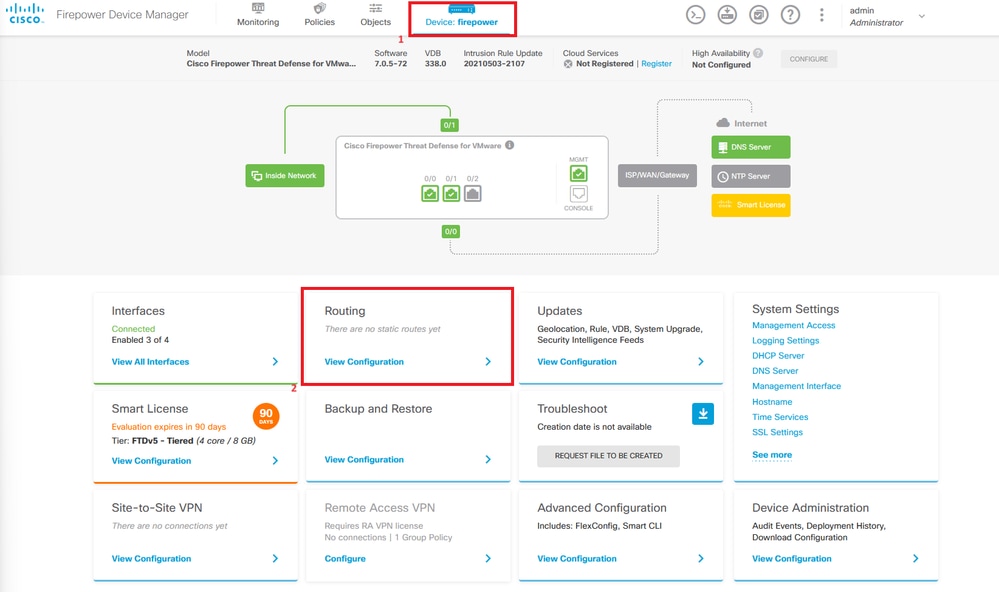

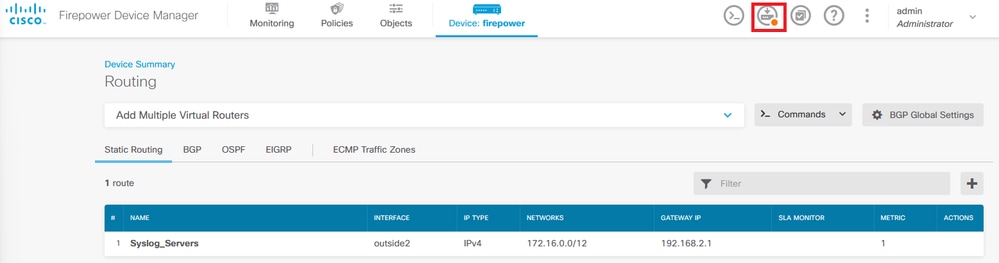

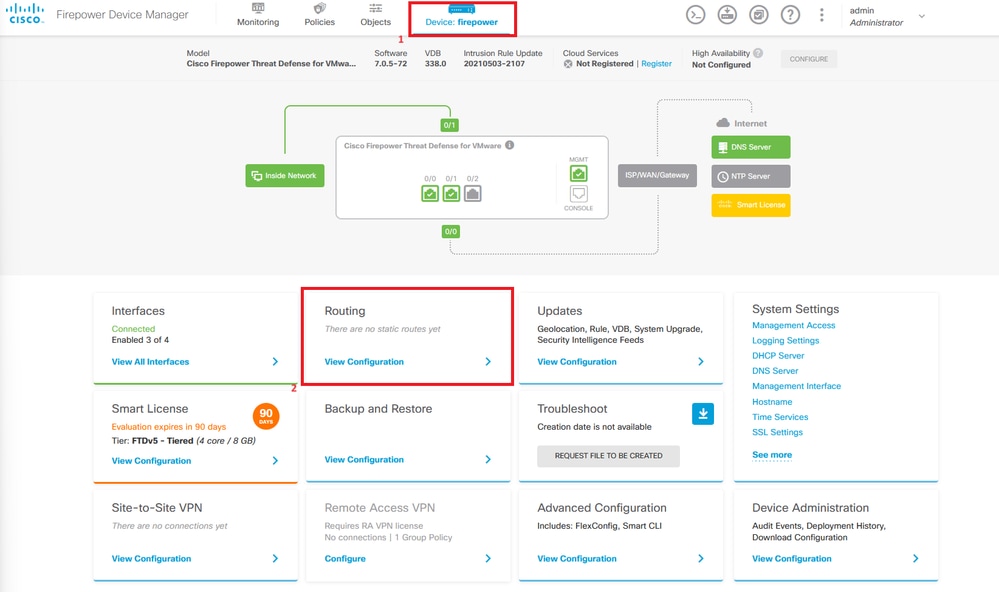

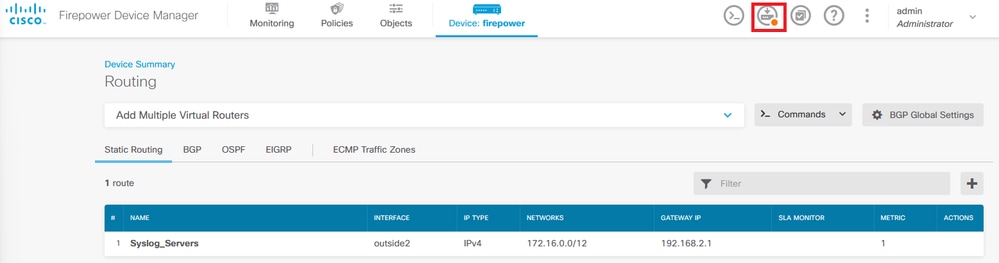

Étape 1. Cliquez sur Device et accédez à Routing.

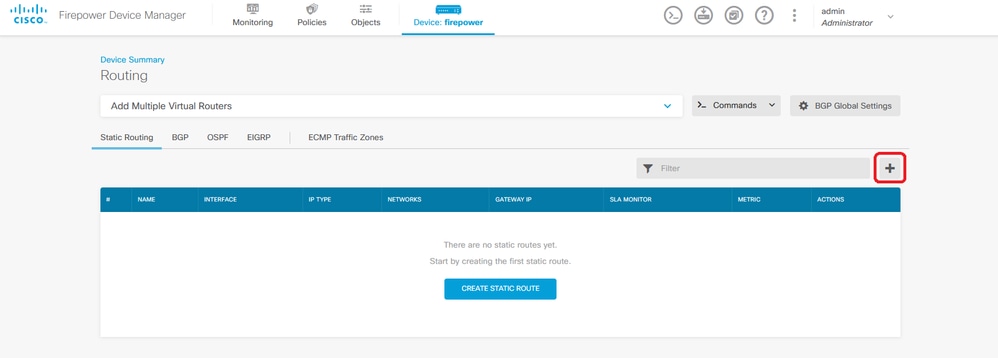

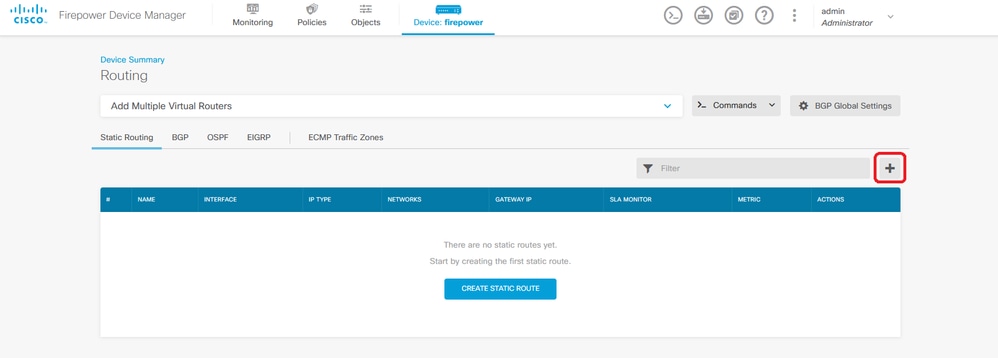

Étape 2. Cliquez sur l’icône plus (+) pour ajouter une route statique.

Remarque : si vous disposez de routeurs virtuels, assurez-vous que vous avez sélectionné le routeur virtuel approprié.

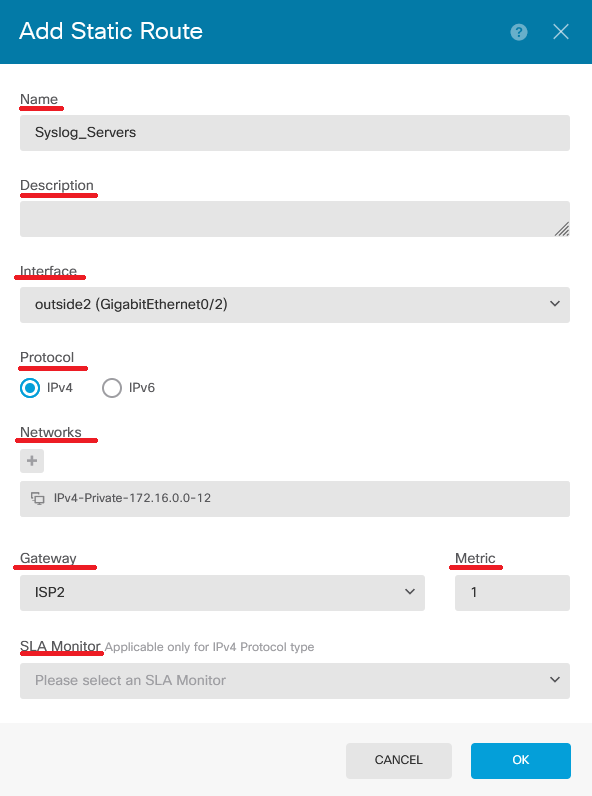

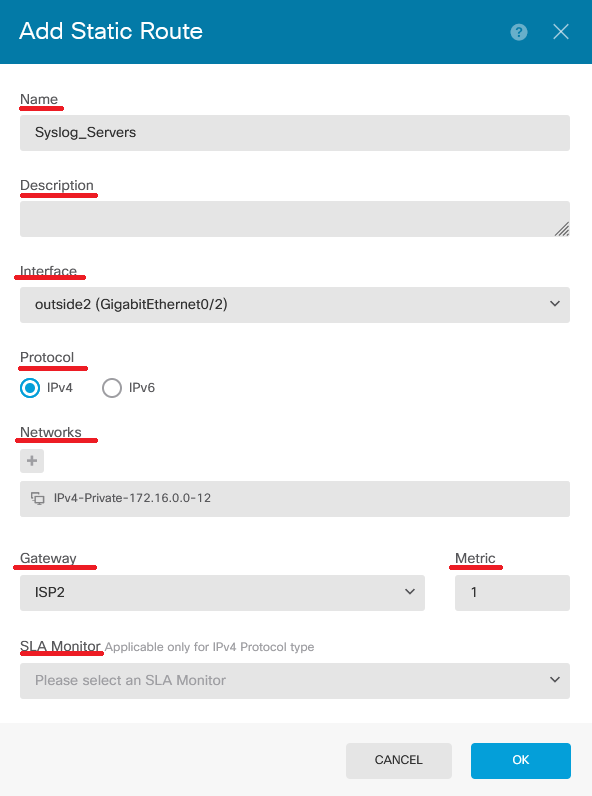

Étape 3. Configurez les propriétés de la route statique.

- Nom : nom de la route.

- Description (facultatif) : informations détaillées sur la route.

- Interface : sélectionnez l'interface à laquelle le trafic doit être envoyé.

- Protocol : spécifie le protocole de routage.

- Réseaux : dans la liste des réseaux disponibles, sélectionnez ou créez l'objet réseau des réseaux de destination.

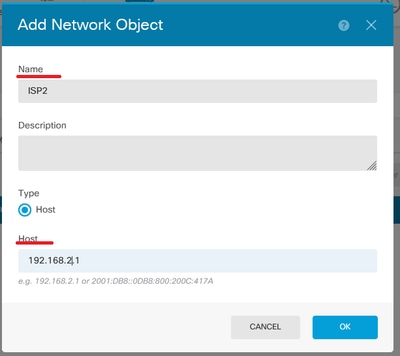

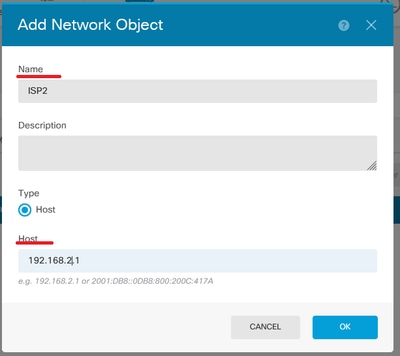

- Gateway : sélectionnez ou créez l'objet réseau avec l'adresse IP de l'hôte vers lequel tout le trafic doit être envoyé. Entrez les valeurs pour Nom et Hôte.

- Metric : entrez une valeur comprise entre 1 et 254 pour la distance administrative. Souvenez-vous que plus la valeur est faible, plus la route est privilégiée par rapport aux autres.

- SLA Monitor (facultatif) : si vous voulez vous assurer que cette route est toujours disponible, vous devez configurer ce champ. Cette option fonctionne uniquement avec le protocole IPV4.

- Cliquez sur OK pour terminer.

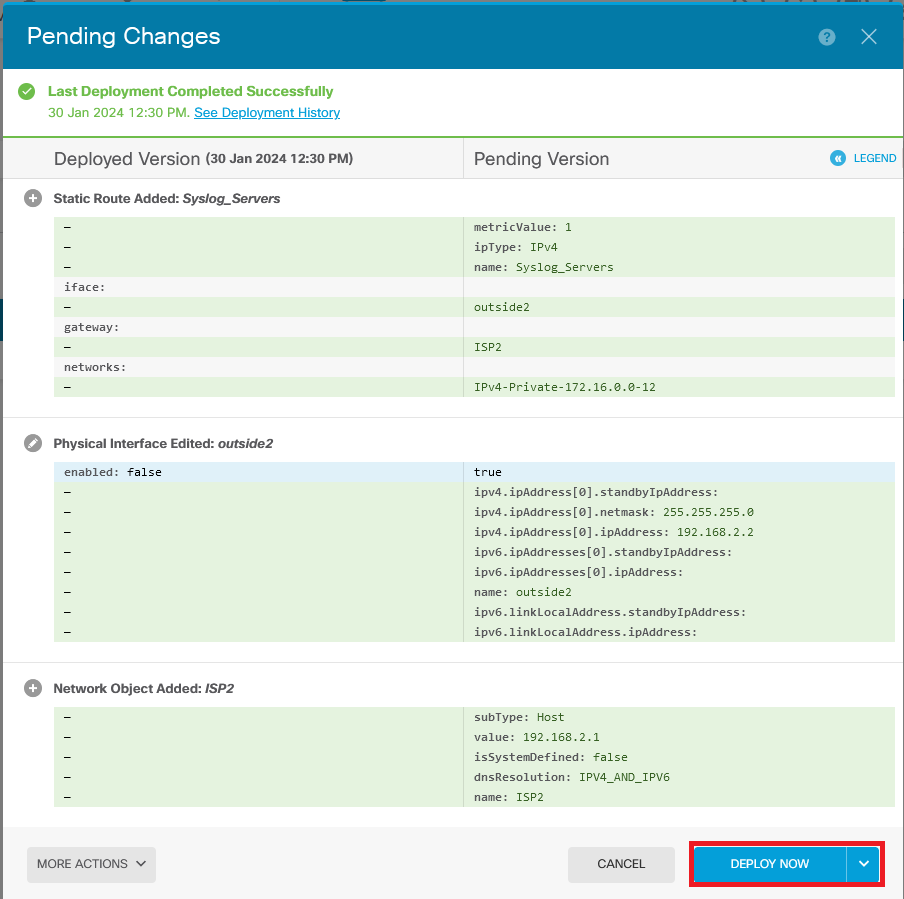

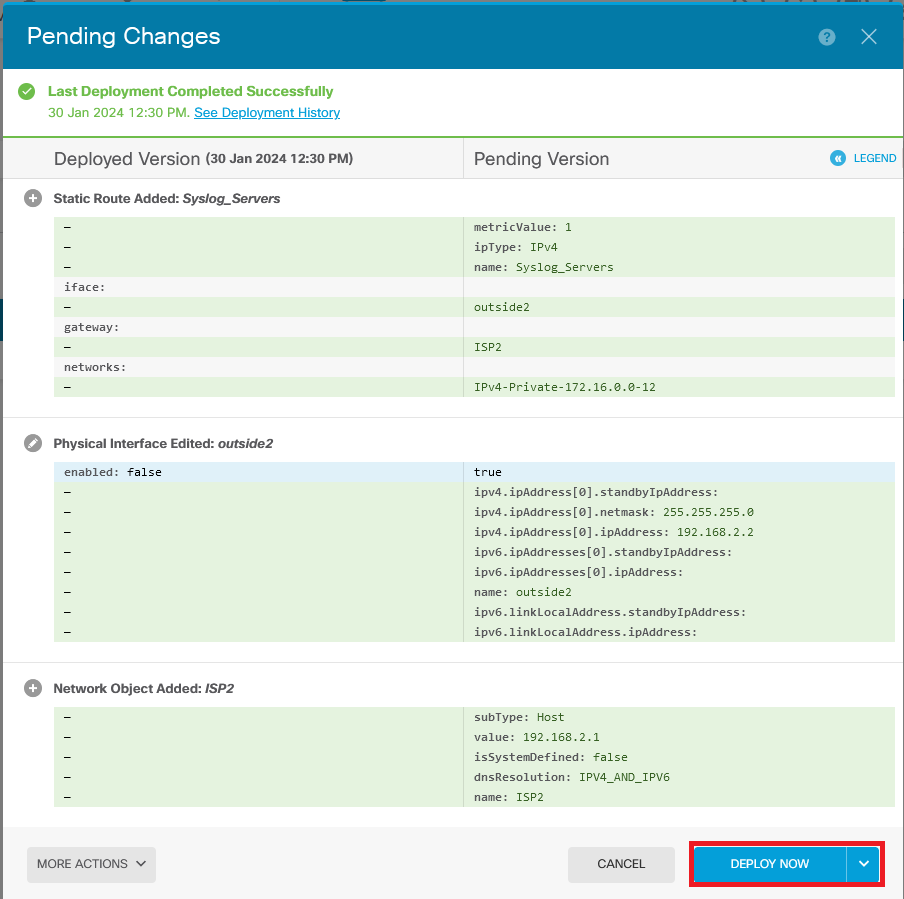

Étape 4. Cliquez sur Déploiement.

Étape 5. Déployez la stratégie.

Vérifier

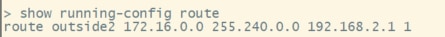

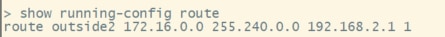

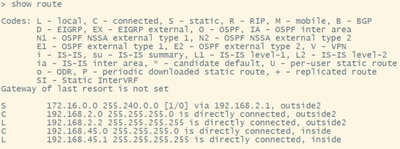

Pour vérifier si ce paramètre a été correctement appliqué, vous devez accéder à votre périphérique via l'interface de ligne de commande.

Dans votre CLI, exécutez la commande show running-config route.

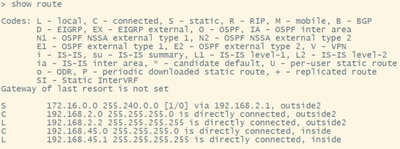

Vérifiez si la route est dans la table de routage avec show route.

Commentaires

Commentaires