Dépannage de la configuration OSPF dans FTD

Options de téléchargement

-

ePub (472.4 KB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (409.2 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit comment vérifier et dépanner la configuration OSPF sur les périphériques FTD en utilisant FMC comme gestionnaire.

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Concepts et fonctionnalités du protocole OSPF (Open Shortest Path First)

- Cisco Secure Firewall Management Center (FMC)

- Cisco Secure Firewall Threat Defense (FTD)

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- FTD virtuel 7.2.5

- FMC virtuel 7.2.5

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Arrière-plan OSPF

OSPF peut être configuré sur FMC pour utiliser le routage dynamique entre les périphériques FTD et les autres périphériques compatibles OSPF.

Le FMC permet d'exécuter deux processus OSPF en même temps pour différents ensembles d'interfaces.

Chaque périphérique possède un ID de routeur, qui est semblable au nom du périphérique dans le processus OSPF. Par défaut, cette valeur est définie sur l'adresse IP de l'interface inférieure, mais elle peut être personnalisée sur une autre adresse IP.

Il est important de noter que ces paramètres doivent correspondre sur les voisins pour former une contiguïté OSPF :

- L’interface appartient au même réseau IP

- Subnet Mask (Masque de sous-réseau)

- Zone

- Intervalles Hello et d'inactivité

- MTU

- Type de zone (normale/NSSA/stub)

- Authentification

Configuration de base

Cette section présente les paramètres de base configurés pour le protocole OSPF afin de lancer la recherche de contiguïté avec ses voisins.

1. Accédez à Devices > Device Management > Edit device

2. Cliquez sur l'onglet Routage.

3. Cliquez sur OSPF dans la barre de menus de gauche.

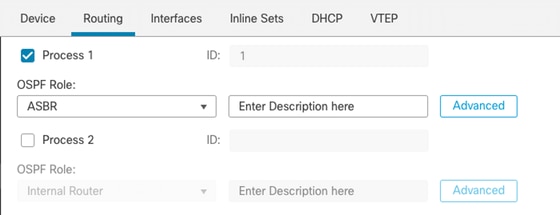

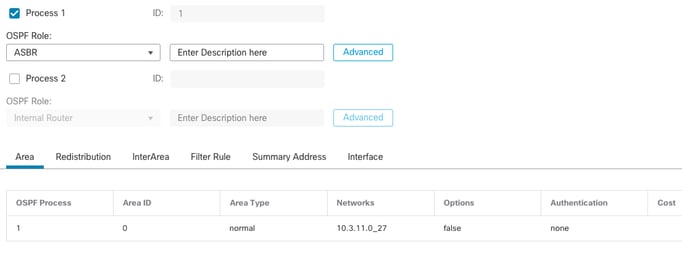

4. Sélectionnez Process 1 pour activer la configuration OSPF. FTD peut exécuter deux processus simultanés sur différents ensembles d'interfaces.

Un routeur ABR (Area Border Router) est situé entre deux zones différentes, tandis qu'un routeur ASBR (Autonomous System Border Router) est situé entre les périphériques utilisant d'autres protocoles de routage.

5. Choisissez le rôle OSPF comme Interne, ABR, ASBR, et ABR et ASBR.

Sélection du rôle

Sélection du rôle

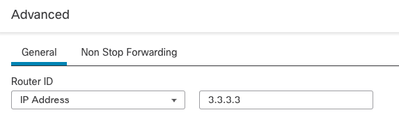

6. (Facultatif) Modifiez l'ID de routeur automatique. Sélectionnez Advanced, en regard de OSPF role et sélectionnez Router ID comme IP address pour le personnaliser.

Sélection des ID de routeur

Sélection des ID de routeur

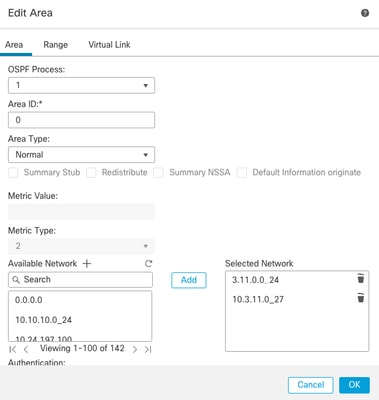

7. Sélectionnez Zone > Ajouter.

8. Saisissez les informations relatives à la zone :

- processus OSPF

- ID de zone

- Type de zone

- Réseaux disponibles

9. Cliquez sur OK pour enregistrer la configuration.

Sélection de zone

Sélection de zone

Redistribution

Le FTD peut redistribuer les routes d'un processus OSPF dans un autre. La redistribution peut également provenir des routes RIP, BGP, EIGRP (version 7.2+), statiques et connectées dans le processus de routage OSPF.

1. Afin de configurer la redistribution OSPF, naviguez vers Devices > Device Management > Edit device.

2. Cliquez sur Routing

3. Cliquez sur OSPF.

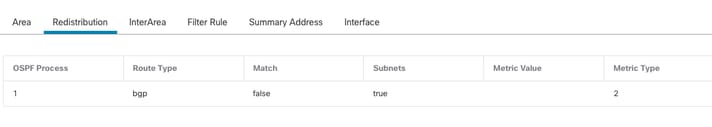

4. Sélectionnez Redistribution > Ajouter.

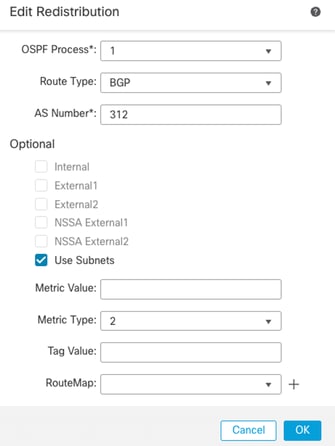

5. Renseignez les champs de redistribution :

- processus OSPF

- Type de routage (à partir duquel vous effectuez la redistribution)

- static

- connected

- processus OSPF

- BGP

- RIP

- EIGRP

Pour BGP et EIGRP, ajoutez le numéro AS.

6. (Facultatif) Indiquez si vous souhaitez utiliser des sous-réseaux.

7. Sélectionnez le type de mesure.

- Le type 1 utilise la métrique externe et ajoute le coût interne de chaque saut menant à ASBR.

- Le type 2 utilise uniquement la métrique externe.

8. Cliquez sur OK pour enregistrer les modifications.

Configuration de redistribution

Configuration de redistribution

Filtrage

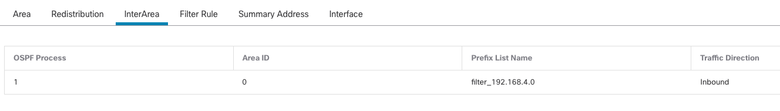

Vous pouvez effectuer un filtrage inter-zone, qui restreint les routes qui sont envoyées en entrée ou en sortie d'une zone à une autre. Cette action est effectuée sur les ABR uniquement.

Le filtrage est configuré avec des listes de préfixes qui sont ensuite liées à la configuration OSPF. Il s’agit d’une fonctionnalité facultative qui n’est pas nécessaire au fonctionnement du protocole OSPF.

1. Afin de configurer le filtrage OSPF inter-zone, naviguez vers Devices > Device Management > Edit device.

2. Cliquez sur Routing

3. Cliquez sur OSPF.

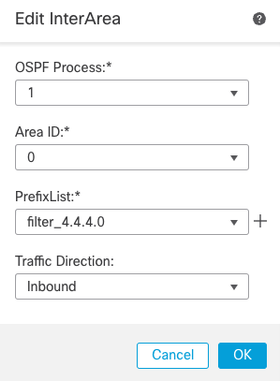

4. Sélectionnez Inter-Area > Add.

5. Configurez les champs de filtrage :

- processus OSPF

- ID de zone

- Liste de préfixes

- Direction du trafic - entrant ou sortant

Configuration du filtrage interzone

Configuration du filtrage interzone

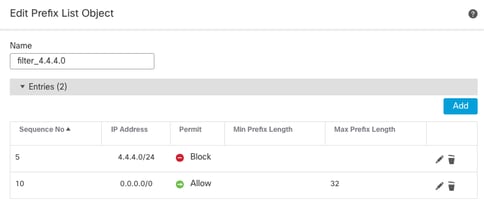

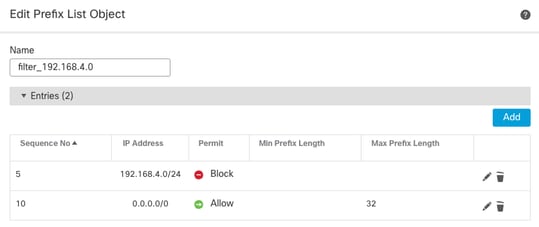

6. Passez à l'étape 10 si la liste de préfixes est configurée. Si vous devez en créer un nouveau, vous pouvez sélectionner le signe plus ou le créer à partir de Objets > Gestion des objets > Listes de préfixes > Liste de préfixes IPv4 > Ajouter.

7. Cliquez sur Add entry.

8. Configurez la liste de préfixes avec les champs suivants :

- Numéro de séquence

- Adresse IP

- Action

- Longueur de préfixe min./max. (facultatif)

Prefix-list Object Edit

Prefix-list Object Edit

9. Cliquez sur OK pour enregistrer la liste de préfixes.

10. Cliquez sur OK pour enregistrer la configuration inter-zone.

Paramètres d'interface

Certains paramètres peuvent être modifiés pour chaque interface qui participe au protocole OSPF.

1. Afin de configurer les paramètres de l'interface OSPF, naviguez vers Devices > Device Management > Edit device.

2. Cliquez sur Routing

3. Cliquez sur OSPF.

4. Sélectionnez Interface > Ajouter.

5. Sélectionnez les paramètres à modifier

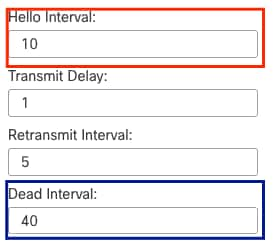

Minuteurs Hello et Dead

Les paquets Hello OSPF sont envoyés pour maintenir la contiguïté entre les périphériques. Ces paquets sont envoyés à un intervalle qui peut être configuré. Si le périphérique ne reçoit pas de paquets Hello d'un voisin dans l'intervalle Dead, également configurable, le voisin passe à l'état Down.

L'intervalle Hello par défaut est de 10 secondes et l'intervalle Dead est égal à quatre fois l'intervalle Hello, soit 40 secondes. Ces intervalles doivent correspondre entre les voisins.

Configuration des minuteurs

Configuration des minuteurs

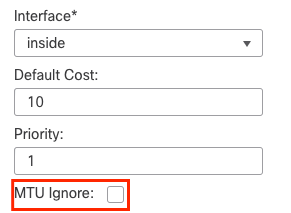

MTU Ignore-OSPF

La case à cocher MTU ignore est une option pour éviter que la contiguïté OSPF ne soit bloquée dans l'état EXSTART en raison d'une non-correspondance de MTU entre les interfaces voisines. La correspondance MTU est vérifiée car dans cet état, les DBD sont envoyés entre voisins et une différence de taille peut créer des problèmes. Il est toutefois recommandé de ne pas cocher cette option.

MTU Ignore Check Config

MTU Ignore Check Config

Authentification

Vous pouvez sélectionner trois types différents d'authentification OSPF d'interface. Par défaut, l'authentification n'est pas activée.

- Aucune

- Mot de passe - mot de passe en clair

- MD5 - Utilise le hachage MD5

Il est recommandé d’utiliser MD5 comme authentification, car il s’agit d’un algorithme de hachage qui assure la sécurité.

Configurez l'ID MD5 et la clé MD5 et cliquez sur OK pour enregistrer.

Configuration de la clé MD5

Configuration de la clé MD5

La clé ou le mot de passe MD5 doit correspondre aux paramètres d'interface du voisin authentifié.

Vérification CLI générale

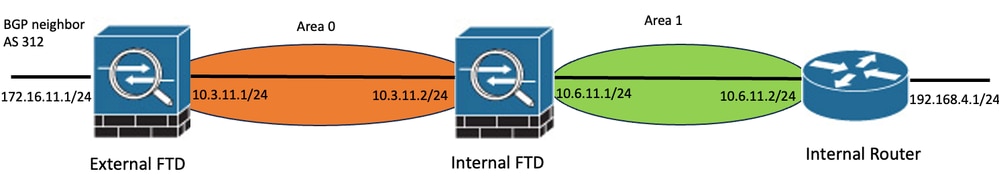

Exemple de topologie

Considérez cette topologie de réseau comme un exemple :

Exemple de topologie réseau

Exemple de topologie réseau

Tenez compte des considérations suivantes :

- OSPF est configuré sur le FTD externe, le FTD interne et le routeur interne.

- Le FTD externe est sélectionné comme rôle ASBR, le FTD interne comme ABR et le Routeur interne comme rôle interne.

- La zone 0 est créée entre le FTD externe et le FTD interne, tandis que la zone 1 est créée entre le FTD interne et le routeur interne.

- Le FTD externe effectue également le voisinage BGP avec un autre périphérique.

- Les routes BGP apprises par le système autonome 312 sont redistribuées dans OSPF.

- MTU et intervalles sont configurés avec des valeurs par défaut.

- Le FTD interne filtre les routes entrantes inter-zones vers la zone 0 apprises du routeur interne.

- L'authentification d'interface est configurée en tant que MD5 sur tous les périphériques participant au protocole OSPF.

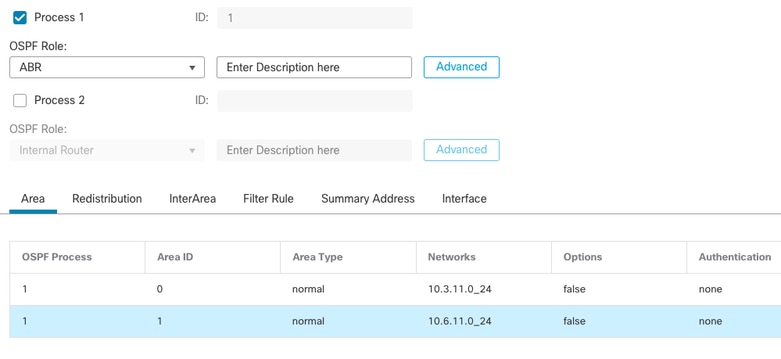

FTD interne

La configuration du FTD interne est présentée comme suit :

Configuration d'interface avec authentification MD5

interface GigabitEthernet0/0

nameif inside

security-level 0

ip address 10.6.11.1 255.255.255.0

ospf message-digest-key 1 md5 *****

ospf authentication message-digest

!

interface GigabitEthernet0/1

nameif outside

security-level 0

ip address 10.3.11.2 255.255.255.0

ospf message-digest-key 1 md5 *****

ospf authentication message-digest

!

La configuration OSPF indique que le réseau 10.3.11.0/24 est annoncé à la zone 0 et que le réseau 10.6.11.0/24 est annoncé aux voisins de la zone 1.

Le filtrage inter-zones applique une liste de préfixes aux routes entrantes entrant dans la zone 0. Dans cette liste de préfixes, le réseau 192.168.4.0 du routeur interne est refusé et tout le reste est autorisé.

Configuration de zone FTD interne

Configuration de zone FTD interne

Configuration du filtrage FTD interne

Configuration du filtrage FTD interne

Liste de préfixes FTD internes

Liste de préfixes FTD internes

router ospf 1

network 10.3.11.0 255.255.255.0 area 0

network 10.6.11.0 255.255.255.0 area 1

area 0 filter-list prefix filter_192.168.4.0 in

log-adj-changes

prefix-list filter_192.168.4.0 seq 5 deny 192.168.4.0/24

prefix-list filter_192.168.4.0 seq 10 permit 0.0.0.0/0 le 32

FTD externe

La configuration du FTD externe est présentée comme suit dans l'interface de ligne de commande :

Configuration d’interface avec authentification MD5.

interface GigabitEthernet0/0

nameif inside

security-level 0

ip address 10.3.11.1 255.255.255.0

ospf message-digest-key 1 md5 *****

ospf authentication message-digest

!

interface GigabitEthernet0/1

nameif outside

security-level 0

ip address 172.16.11.1 255.255.255.0

!

La configuration OSPF indique que la route 10.3.11.0/24 est annoncée au FTD interne dans la zone 0.

La redistribution BGP dans OSPF peut également être observée.

Configuration de zone FTD externe

Configuration de zone FTD externe

Configuration de redistribution FTD externe

Configuration de redistribution FTD externe

router ospf 1

network 10.3.11.0 255.255.255.0 area 0

log-adj-changes

redistribute bgp 312 subnets

Dépannage des commandes

Plusieurs commandes permettent de déterminer si le protocole OSPF fonctionne comme prévu.

Remarque : ces commandes ne sont pas affichées sur show tech files lorsque les fichiers de dépannage FTD sont générés indépendamment de la configuration OSPF et doivent être entrées manuellement à partir de l'interface de ligne de commande FTD.

show running-config router

Cette commande montre la configuration des protocoles de routage dynamique, pas seulement OSPF.

Utile pour vérifier la configuration OSPF dans l'interface de ligne de commande.

show route

Le résultat de la commande show route fournit des informations importantes sur les routes actuellement disponibles.

- Une route apprise via OSPF est indiquée par la lettre O.

- Une route interzone est indiquée avec les lettres O IA.

- Une route apprise à partir d’un autre protocole de routage via la redistribution affiche les lettres O E1 ou O E2, selon le type de métrique sélectionné.

La sortie de la commande show route de l'unité FTD interne montre qu'il existe trois routes externes connues du voisin ASBR 10.3.11.1.

Elle montre également le réseau 192.168.4.0/24 appris du voisin 10.6.11.2 sur sa même zone.

Internal-FTD# show route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2, V - VPN i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2 ia - IS-IS inter area, * - candidate default, U - per-user static route o - ODR, P - periodic downloaded static route, + - replicated route SI - Static InterVRF Gateway of last resort is not set C 10.3.11.0 255.255.255.0 is directly connected, outside L 10.3.11.2 255.255.255.255 is directly connected, outside O E2 10.5.11.0 255.255.255.224 [110/1] via 10.3.11.1, 6w5d, outside O E2 10.5.11.32 255.255.255.224 [110/1] via 10.3.11.1, 6w5d, outside O E2 10.5.11.64 255.255.255.224 [110/1] via 10.3.11.1, 6w5d, outside C 10.6.11.0 255.255.255.0 is directly connected, inside L 10.6.11.1 255.255.255.255 is directly connected, inside O 192.168.4.0 255.255.255.0 [110/20] via 10.6.11.2, 02:19:24, inside

À partir du FTD externe, on peut observer que la route 10.6.11.0/24 est connue du voisin 10.3.11.2 et qu’elle appartient à une zone différente.

La route 192.168.4.0/24 n’est pas observée dans ce résultat, car elle a été filtrée sur Internal FTD.

En outre, il y a trois routes BGP apprises d'un autre périphérique qui sont redistribuées dans OSPF en tant que routes externes de type 2 comme vu dans Internal FTD.

External-FTD# show route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, V - VPN

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route, + - replicated route

SI - Static InterVRF, BI - BGP InterVRF

Gateway of last resort is not set

C 10.3.11.0 255.255.255.0 is directly connected, inside

L 10.3.11.1 255.255.255.255 is directly connected, inside

B 10.5.11.0 255.255.255.224 [20/0] via 172.16.11.2, 6w5d

B 10.5.11.32 255.255.255.224 [20/0] via 172.16.11.2, 6w5d

B 10.5.11.64 255.255.255.224 [20/0] via 172.16.11.2, 6w5d

O IA 10.6.11.0 255.255.255.0 [110/20] via 10.3.11.2, 02:03:27, inside

C 172.16.11.0 255.255.255.0 is directly connected, outside

L 172.16.11.1 255.255.255.255 is directly connected, outside

show ospf neighbor

Cette commande permet de vérifier quel est l'état de la contiguïté OSPF et si ce voisin est un routeur désigné (DR), un routeur désigné de secours (BDR) ou autre (DROTHER).

Le DR est le périphérique qui met à jour le reste des périphériques du même sous-réseau chaque fois qu'une modification est apportée au réseau. Le routeur désigné de sauvegarde (BDR) prend le rôle de routeur désigné si celui-ci n'est plus disponible.

Cela est également utile car il affiche l'ID de routeur des voisins, ainsi que l'adresse IP et l'interface à partir de laquelle le voisin est connu.

Le compte à rebours Dead time est également observé. Si vous disposez des minuteurs par défaut, vous pouvez voir le temps passer de 00:40 à 00:30 avant qu'un nouveau paquet Hello ne soit envoyé et que le minuteur ne redémarre.

Si ce temps passe à zéro, la contiguïté est perdue.

Dans cet exemple, la sortie FTD interne montre que ce périphérique est un BDR à l'état FULL avec chacun de ses deux voisins, qui en retour sont des DR, accessibles à partir de chaque interface. Leurs ID de routeur sont respectivement 10.3.11.1 et 192.168.4.1.

Internal-FTD# show ospf neighbor Neighbor ID Pri State Dead Time Address Interface 10.3.11.1 1 FULL/DR 0:00:38 10.3.11.1 outside 192.168.4.1 1 FULL/DR 0:00:33 10.6.11.2 inside

show ospf interface

Le résultat de la commande show ospf interface montre des informations détaillées et fournit une vision plus large du processus OSPF sur chaque interface configurée.

Voici quelques-uns des paramètres visibles avec cette sortie :

- ID de processus OSPF

- ID du routeur

- Métrique (coût)

- État - DR, BDR ou DROTHER

- Qui est le DR et le BDR ?

- Intervalles des minuteurs Hello et Dead

- Résumé du voisin

- Détails d'authentification

Dans la sortie suivante de Internal FTD, on peut observer que ce périphérique est en effet le BDR sur les deux interfaces et que le voisin correspond aux informations de show ospf neighbors.

Internal-FTD#show ospf interface

outside is up, line protocol is up

Internet Address 10.3.11.2 mask 255.255.255.0, Area 0

Process ID 1, Router ID 10.6.11.1, Network Type BROADCAST, Cost: 10

Transmit Delay is 1 sec, State BDR, Priority 1

Designated Router (ID) 10.3.11.1, Interface address 10.3.11.1

Backup Designated router (ID) 10.6.11.1, Interface address 10.3.11.2

Timer intervals configured, Hello 10, Dead 40, Wait 40, Retransmit 5

oob-resync timeout 40

Hello due in 0:00:04

Supports Link-local Signaling (LLS)

Cisco NSF helper support enabled

IETF NSF helper support enabled

Index 1/1, flood queue length 0

Next 0x0(0)/0x0(0)

Last flood scan length is 1, maximum is 2

Last flood scan time is 0 msec, maximum is 0 msec

Neighbor Count is 1, Adjacent neighbor count is 1

Adjacent with neighbor 10.3.11.1 (Designated Router)

Suppress hello for 0 neighbor(s)

Cryptographic authentication enabled

Youngest key id is 1

inside is up, line protocol is up

Internet Address 10.6.11.1 mask 255.255.255.0, Area 1

Process ID 1, Router ID 10.6.11.1, Network Type BROADCAST, Cost: 10

Transmit Delay is 1 sec, State BDR, Priority 1

Designated Router (ID) 192.168.4.1, Interface address 10.6.11.2

Backup Designated router (ID) 10.6.11.1, Interface address 10.6.11.1

Timer intervals configured, Hello 10, Dead 40, Wait 40, Retransmit 5

oob-resync timeout 40

Hello due in 0:00:03

Supports Link-local Signaling (LLS)

Cisco NSF helper support enabled

IETF NSF helper support enabled

Index 1/2, flood queue length 0

Next 0x0(0)/0x0(0)

Last flood scan length is 1, maximum is 2

Last flood scan time is 0 msec, maximum is 0 msec

Neighbor Count is 1, Adjacent neighbor count is 1

Adjacent with neighbor 192.168.4.1 (Designated Router)

Suppress hello for 0 neighbor(s)

Cryptographic authentication enabled

Youngest key id is 1

show ospf database

Cette commande contient des informations supplémentaires sur les types LSA (Link State Advertisement) du protocole OSPF. Le résultat est complexe et n'est utile que pour un dépannage plus approfondi.

LSA est la manière dont le protocole OSPF échange des informations et des mises à jour entre les périphériques, au lieu d’envoyer la table de routage complète.

Les types de LSA les plus courants sont :

Type 1 - Router Link States - ID de routeur des routeurs annonceurs

Type 2 - Network Link States - Interfaces connectées dans la même liaison que le routeur désigné.

Type 3 - Résumé des états de liaison réseau - Routes interzones injectées dans cette zone par le routeur ABR (Area Border Router).

Type 4 - Summary ASB Link States - ID de routeur du routeur ASBR (Autonomous System Border Router).

Type 5 - AS External Link States - Routes externes apprises à partir des routeurs ASBR.

Dans cet esprit, le résultat de cette commande peut être interprété à partir d'un exemple de FTD interne.

- Les bases de données sont affichées par zone.

- La colonne ID de lien contient les informations importantes à noter.

- Comme indiqué précédemment, le type 1 indique les ID de routeur de chaque périphérique de la zone et le type 2 indique le DR de chaque liaison de sous-réseau. Dans ce cas, 10.3.11.1 pour la zone 0 et 10.6.11.2 pour la zone 1.

- Le type 3 montre les routes inter-zones injectées dans la zone respective par ABR. 10.6.11.0 pour la zone 0 et 10.3.11.0 pour la zone 1.

- Le type 4 indique l'ID de routeur du routeur ASBR. La zone 1 voit que le périphérique 10.3.11.1 est le routeur ASBR du processus.

- Le type 5 affiche les routes redistribuées par l'ASBR. Dans ce cas, trois routes externes : 10.5.11.0, 10.5.11.32 et 10.5.11.64.

Internal-FTD# show ospf database

OSPF Router with ID (10.6.11.1) (Process ID 1)

Router Link States (Area 0)

Link ID ADV Router Age Seq# Checksum Link count

10.3.11.1 10.3.11.1 234 0x8000002b 0x4c4d 1

10.6.11.1 10.6.11.1 187 0x8000002e 0x157b 1

Net Link States (Area 0)

Link ID ADV Router Age Seq# Checksum

10.3.11.1 10.3.11.1 234 0x80000029 0x7f2b

Summary Net Link States (Area 0)

Link ID ADV Router Age Seq# Checksum

10.6.11.0 10.6.11.1 187 0x8000002a 0x7959

Router Link States (Area 1)

Link ID ADV Router Age Seq# Checksum Link count

10.6.11.1 10.6.11.1 187 0x8000002c 0x513b 1

192.168.4.1 192.168.4.1 1758 0x8000002a 0x70f1 2

Net Link States (Area 1)

Link ID ADV Router Age Seq# Checksum

10.6.11.2 192.168.4.1 1759 0x80000028 0xd725

Summary Net Link States (Area 1)

Link ID ADV Router Age Seq# Checksum

10.3.11.0 10.6.11.1 189 0x80000029 0x9f37

Summary ASB Link States (Area 1)

Link ID ADV Router Age Seq# Checksum

10.3.11.1 10.6.11.1 189 0x80000029 0x874d

Type-5 AS External Link States

Link ID ADV Router Age Seq# Checksum Tag

10.5.11.0 10.3.11.1 1726 0x80000028 0x152b 311

10.5.11.32 10.3.11.1 1726 0x80000028 0xd34c 311

10.5.11.64 10.3.11.1 1726 0x80000028 0x926d 311

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

14-Feb-2024 |

Première publication |

Contribution d’experts de Cisco

- Jorge Daniel Juarez Ruiz

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires