Configuration des profils IPSec (mode de sélection automatique) sur les routeurs RV160 et RV260

Objectif

Ce document explique comment créer un nouveau profil IPsec (Internet Protocol Security) à l'aide du mode de synchronisation automatique sur les routeurs des gammes RV160 et RV260.

Introduction

IPsec vous garantit une communication privée sécurisée sur Internet. Elle garantit la confidentialité, l’intégrité et l’authenticité de deux hôtes ou plus pour la transmission d’informations sensibles sur Internet. IPsec est couramment utilisé dans le réseau privé virtuel (VPN) et est mis en oeuvre au niveau de la couche IP et son utilisation peut aider de nombreuses applications qui manquent de sécurité. Un VPN est utilisé pour fournir un mécanisme de communication sécurisé pour les données sensibles et les informations IP transmises via un réseau non sécurisé tel qu'Internet. Il offre une solution flexible aux utilisateurs distants et à l'entreprise pour protéger les informations sensibles des autres parties du même réseau.

Pour que les deux extrémités d'un tunnel VPN soient correctement chiffrées et établies, elles doivent toutes deux s'accorder sur les méthodes de chiffrement, de déchiffrement et d'authentification. Le profil IPsec est la configuration centrale dans IPsec qui définit les algorithmes tels que le chiffrement, l'authentification et le groupe Diffie-Hellman (DH) pour la négociation de phase I et II en mode auto et en mode de frappe manuelle. La phase 1 établit les clés pré-partagées pour créer une communication authentifiée sécurisée. La phase 2 consiste à chiffrer le trafic. Vous pouvez configurer la plupart des paramètres IPsec tels que le protocole, le mode, l'algorithme, le protocole PFS (Perfect Forward Secrecy), la durée de vie de l'association de sécurité (SA) et le protocole de gestion des clés.

Notez que lorsque vous configurez un VPN site à site, le routeur distant doit avoir les mêmes paramètres de profil que votre routeur local.

Pour plus d'informations sur la technologie Cisco IPsec, cliquez sur ce lien : Présentation de la technologie Cisco IPSec.

Pour configurer le profil IPsec et le VPN site à site à l'aide de l'Assistant de configuration VPN, cliquez sur le lien suivant : Configuration de l'assistant de configuration VPN sur les routeurs RV160 et RV260.

Pour configurer le VPN site à site, reportez-vous au document suivant : Configuration du VPN site à site sur les routeurs RV160 et RV260.

Périphériques pertinents

· RV160

· RV260

Version du logiciel

·1.0.00.13

Configuration des profils IPsec

Étape 1. Connectez-vous à la page de configuration Web de votre routeur.

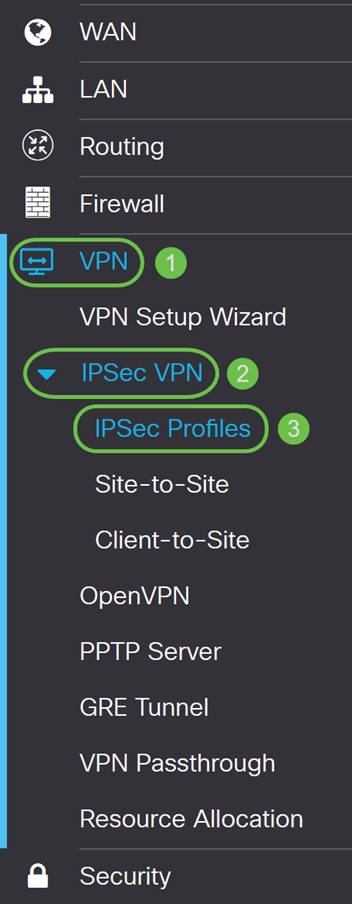

Étape 2. Accédez à VPN > IPSec VPN > IPSec Profiles.

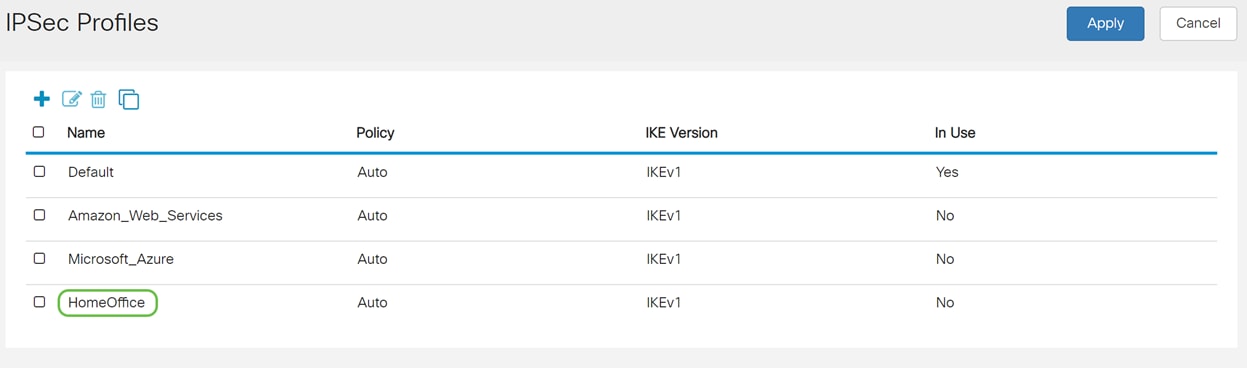

Étape 3. Dans le tableau Profils IPSec, cliquez sur Ajouter pour créer un profil IPsec. Vous pouvez également modifier, supprimer ou cloner un profil.

Étape 4. Entrez un nom de profil et sélectionnez le mode de frappe (Auto ou Manual).

HomeOffice est entré en tant que nom de profil.

Auto est sélectionné pour le mode Clé.

Étape 5. Choisissez Internet Key Exchange Version 1 (IKEv1) ou Internet Key Exchange Version 2 (IKEv2) comme version IKE. IKE est un protocole hybride qui implémente l'échange de clés Oakley et Skeme dans le cadre de l'association de sécurité Internet et du protocole ISAKMP (Key Management Protocol). Oakley et Skeme définissent tous les deux comment dériver des clés authentifiées, mais Skeme inclut également un rafraîchissement rapide des clés. IKE fournit l'authentification des homologues IPsec, négocie les clés IPsec et négocie les associations de sécurité IPsec. IKEv2 est plus efficace car il faut moins de paquets pour procéder à l'échange de clés, prend en charge plus d'options d'authentification, tandis qu'IKEv1 ne fait que l'authentification basée sur les clés partagées et les certificats. Dans cet exemple, IKEv1 a été sélectionné comme version IKE.

Note: Si votre périphérique prend en charge IKEv2, il est recommandé d'utiliser IKEv2. Si vos périphériques ne prennent pas en charge IKEv2, utilisez IKEv1.

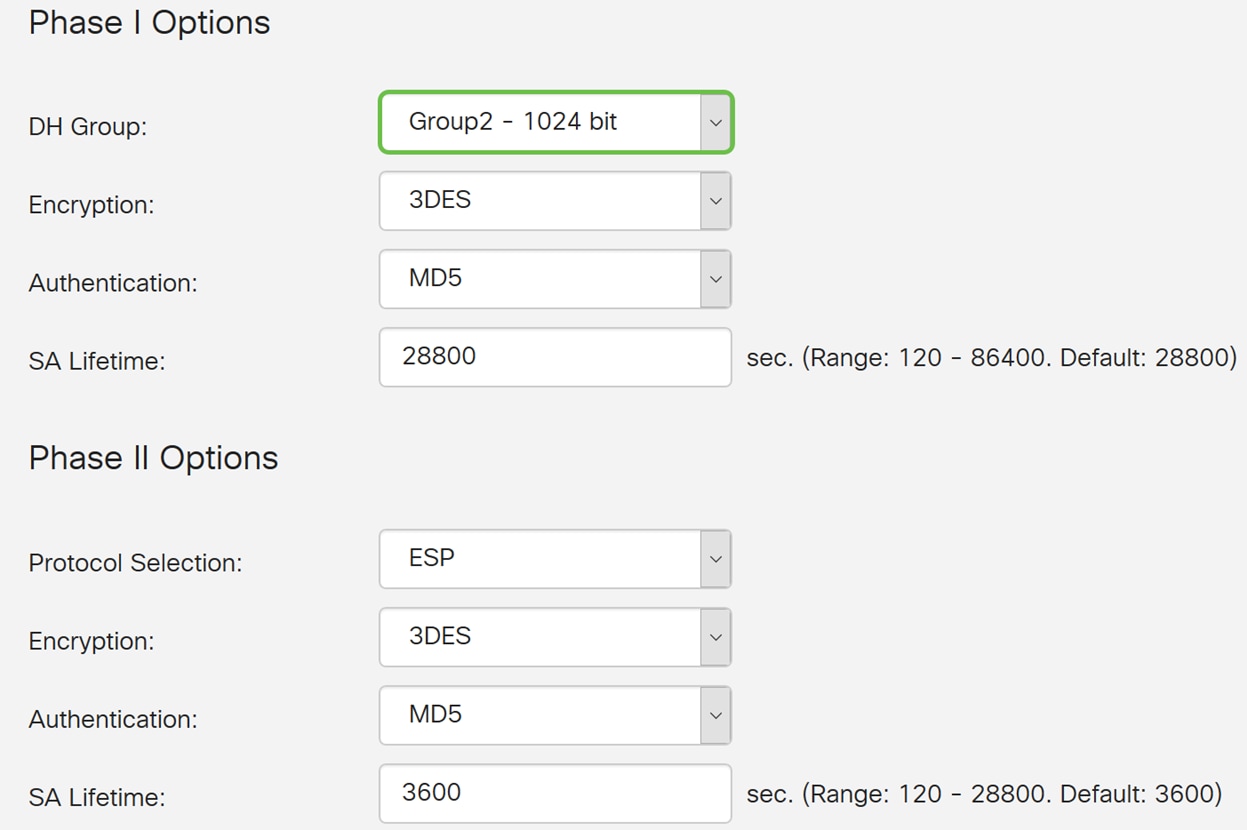

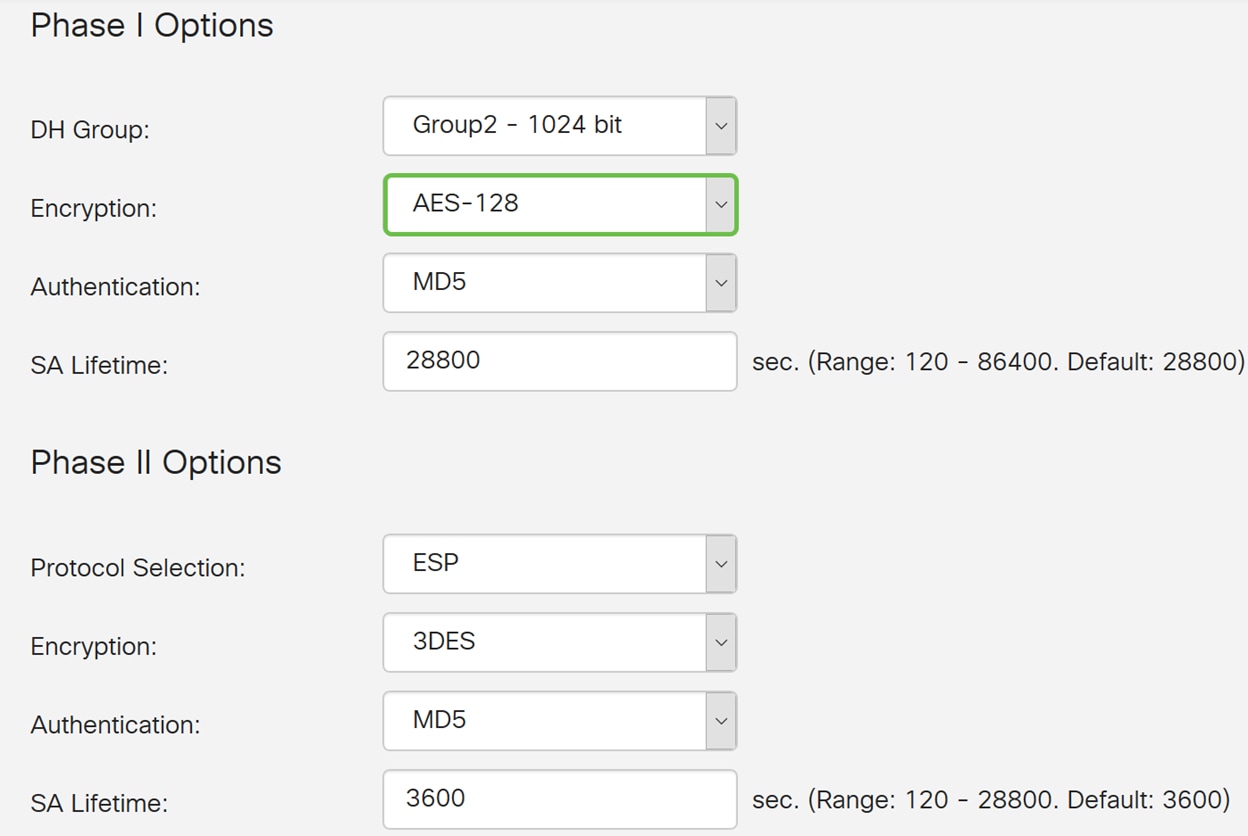

Étape 6. La phase I configure et échange les clés que vous utiliserez pour chiffrer les données de la phase II. Dans la section Phase I, sélectionnez un groupe Diffie-Hellman (DH). DH est un protocole d'échange de clés, avec deux groupes de longueurs de clés principales différentes, Groupe 2 - 1024 bit et Groupe 5 - 1536 bit. Nous avons sélectionné Groupe 2 - 1024 bits pour cette démonstration.

Note: Pour une vitesse et une sécurité plus rapides, sélectionnez Groupe 2. Pour une vitesse plus lente et une sécurité plus élevée, sélectionnez Groupe 5. Le groupe 2 est sélectionné par défaut.

Étape 7. Sélectionnez une option de cryptage (3DES, AES-128, AES-192 ou AES-256) dans la liste déroulante. Cette méthode détermine l'algorithme utilisé pour chiffrer et déchiffrer les paquets ESP/ISAKMP. La norme 3DES (Triple Data Encryption Standard) utilise le chiffrement DES trois fois, mais est désormais un algorithme hérité. Cela signifie qu'il ne doit être utilisé que lorsqu'il n'y a pas de meilleure alternative, car il fournit toujours un niveau de sécurité marginal mais acceptable. Les utilisateurs ne doivent l'utiliser que s'il est nécessaire pour assurer une compatibilité descendante, car il est vulnérable à certaines attaques ” de collision “. Il n'est pas recommandé d'utiliser 3DES car il n'est pas considéré comme sécurisé. La norme AES (Advanced Encryption Standard) est un algorithme cryptographique conçu pour être plus sécurisé que DES. AES utilise une taille de clé plus grande qui garantit que la seule approche connue pour déchiffrer un message est qu'un intrus tente toutes les clés possibles. Il est recommandé d'utiliser AES si votre périphérique peut le prendre en charge. Dans cet exemple, nous avons sélectionné AES-128 comme option de chiffrement.

Note: Voici quelques ressources supplémentaires qui peuvent vous aider à : Configuration de la sécurité pour les VPN avec IPsec et chiffrement de nouvelle génération.

Étape 8. La méthode d'authentification détermine la manière dont les paquets d'en-tête ESP sont validés. C'est l'algorithme de hachage utilisé dans l'authentification pour valider que les côtés A et B sont vraiment ceux qu'ils disent être. Le MD5 est un algorithme de hachage unidirectionnel qui produit un résumé de 128 bits et est plus rapide que le SHA1. SHA1 est un algorithme de hachage unidirectionnel qui produit un résumé de 160 bits tandis que SHA2-256 produit un résumé de 256 bits. SHA2-256 est recommandé car il est plus sécurisé. Assurez-vous que les deux extrémités du tunnel VPN utilisent la même méthode d'authentification. Sélectionnez une authentification (MD5, SHA1 ou SHA2-256).

SHA2-256 a été sélectionné pour cet exemple.

Étape 9. Le SA Lifetime (Sec) vous indique la durée pendant laquelle une SA IKE est active dans cette phase. Lorsque la SA expire après la durée de vie respective, une nouvelle négociation commence pour une nouvelle. La plage est comprise entre 120 et 86400 et la valeur par défaut est 28800.

Nous utiliserons la valeur par défaut de 28800 secondes comme durée de vie SA pour la phase I.

Note: Il est recommandé que votre durée de vie de SA dans la phase I soit plus longue que votre durée de vie de SA de phase II. Si vous raccourcissez la phase I par rapport à la phase II, vous devrez renégocier le tunnel d'un point à l'autre fréquemment, par opposition au tunnel de données. Le tunnel de données est ce qui a besoin de plus de sécurité. Il est donc préférable que la durée de vie de la phase II soit plus courte que celle de la phase I.

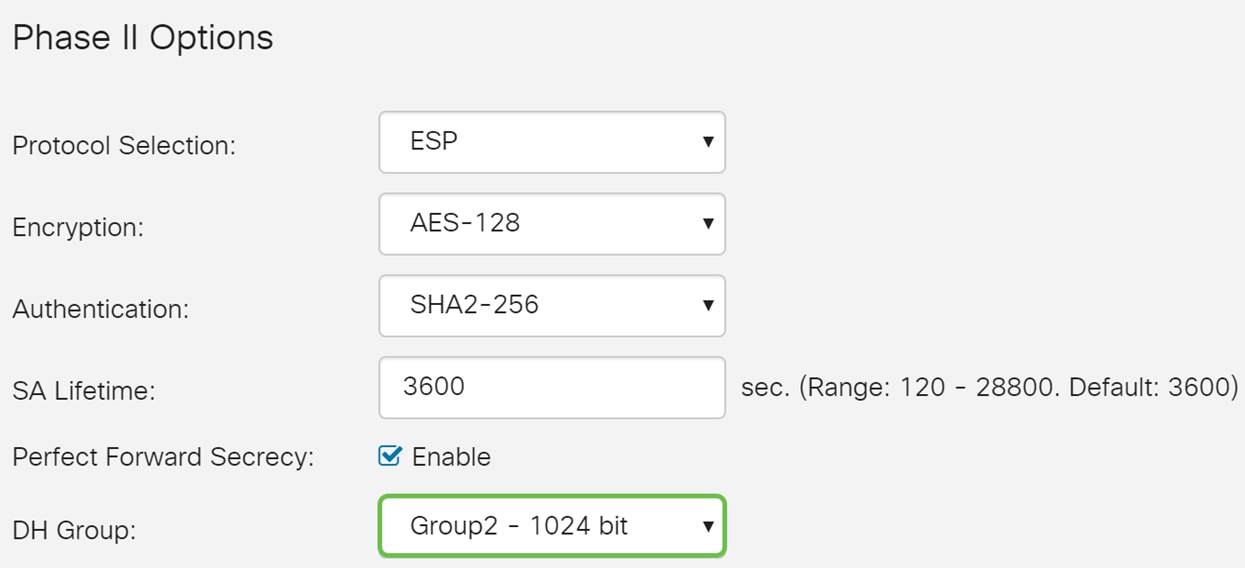

Étape 10. La phase II consiste à chiffrer les données transmises et transmises. Dans les options de phase 2, sélectionnez un protocole dans la liste déroulante, les options sont les suivantes :

· Encapsulating Security Payload (ESP) : sélectionnez ESP pour le cryptage des données et entrez le cryptage.

· Authentication Header (AH) : sélectionnez cette option pour l'intégrité des données dans les situations où les données ne sont pas secrètes, c'est-à-dire qu'elles ne sont pas chiffrées mais doivent être authentifiées. Elle est uniquement utilisée pour valider la source et la destination du trafic.

Dans cet exemple, nous utiliserons ESP comme notre sélection de protocole.

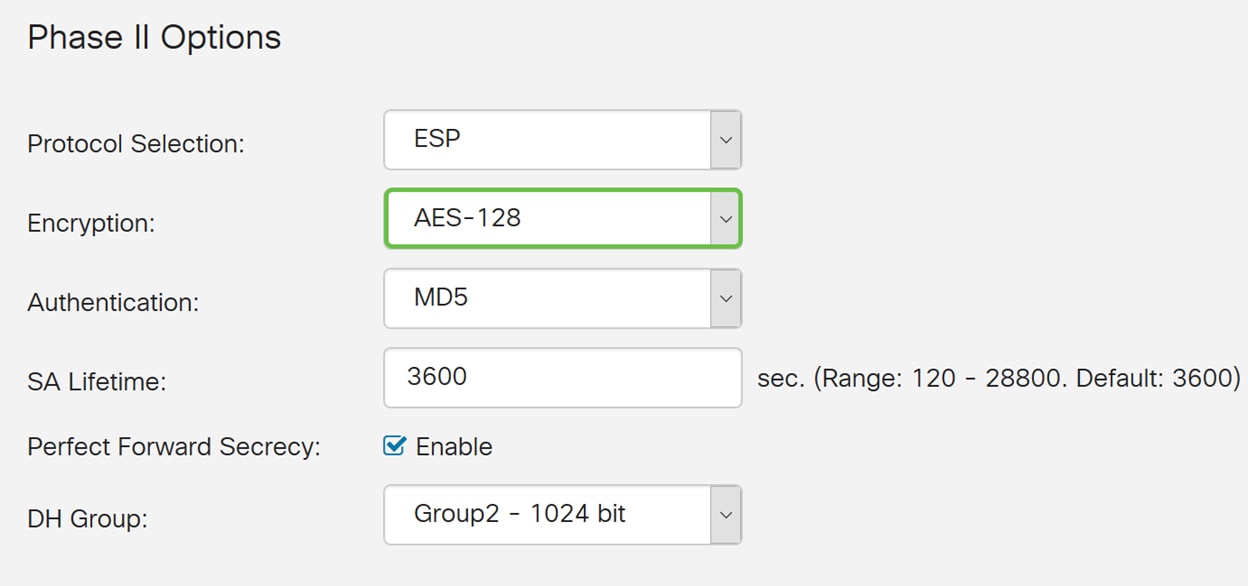

Étape 11. Sélectionnez une option de cryptage (3DES, AES-128, AES-192 ou AES-256) dans la liste déroulante. Cette méthode détermine l'algorithme utilisé pour chiffrer et déchiffrer les paquets ESP/ISAKMP.

Dans cet exemple, nous utiliserons AES-128 comme option de chiffrement.

Note: Voici quelques ressources supplémentaires qui peuvent vous aider à : Configuration de la sécurité pour les VPN avec IPsec et chiffrement de nouvelle génération.

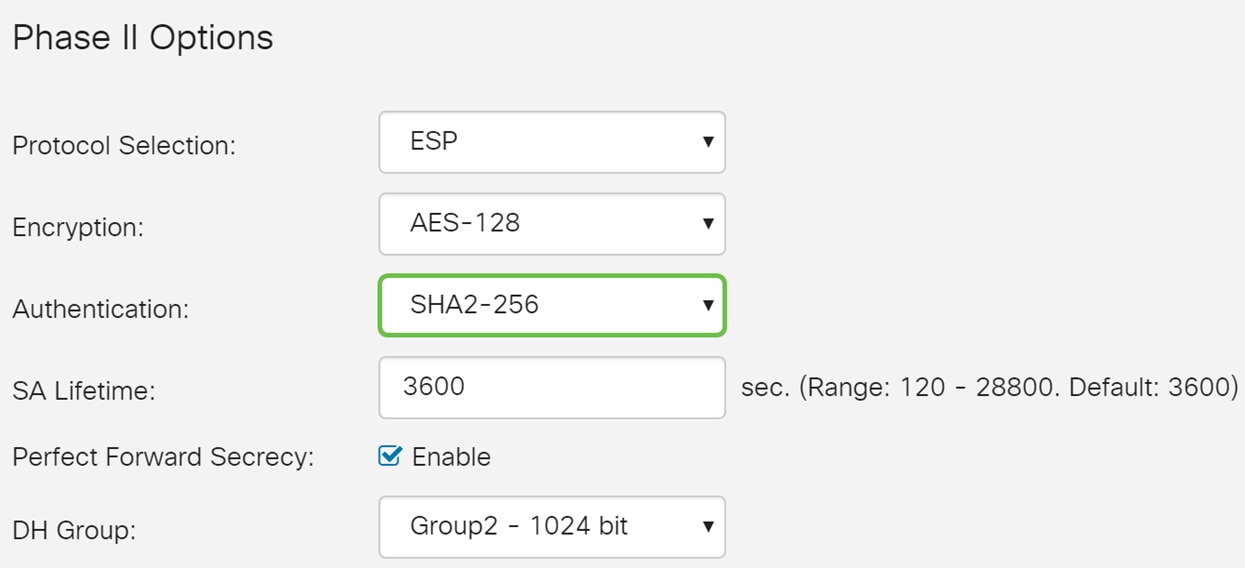

Étape 12. La méthode d'authentification détermine comment les paquets d'en-tête ESP (Encapsulating Security Payload Protocol) sont validés. Sélectionnez une authentification (MD5, SHA1 ou SHA2-256).

SHA2-256 a été sélectionné pour cet exemple.

Étape 13. Saisissez la durée pendant laquelle un tunnel VPN (IPsec SA) est actif dans cette phase. La valeur par défaut de la phase 2 est 3 600 secondes. Nous utiliserons la valeur par défaut pour cette démonstration.

Étape 14. Cochez Enable pour activer le secret de transfert parfait. Lorsque Perfect Forward Secrecy (PFS) est activé, la négociation IKE de phase 2 génère un nouveau matériel clé pour le chiffrement et l'authentification du trafic IPsec. PFS est utilisé pour améliorer la sécurité des communications transmises sur Internet à l'aide de la cryptographie à clé publique. Ceci est recommandé si votre périphérique le prend en charge.

Étape 15. Sélectionnez un groupe Diffie-Hellman (DH). DH est un protocole d'échange de clés, avec deux groupes de longueurs de clés principales différentes, Groupe 2 - 1024 bit et Groupe 5 - 1536 bit. Nous avons sélectionné Groupe 2 - 1024 bits pour cette démonstration.

Note: Pour une vitesse et une sécurité plus rapides, sélectionnez Groupe 2. Pour une vitesse plus lente et une sécurité plus élevée, sélectionnez Groupe 5. Le groupe 2 est sélectionné par défaut.

Étape 16. Cliquez sur Apply pour ajouter un nouveau profil IPsec.

Conclusion

Vous devez maintenant avoir créé un nouveau profil IPsec. Veuillez continuer ci-dessous pour vérifier que votre profil IPsec est ajouté. Vous pouvez également suivre les étapes suivantes pour copier votre fichier de configuration en cours dans le fichier de configuration de démarrage afin que toute votre configuration soit conservée entre les redémarrages.

Étape 1. Après avoir cliqué sur Apply, votre nouveau profil IPsec doit être ajouté.

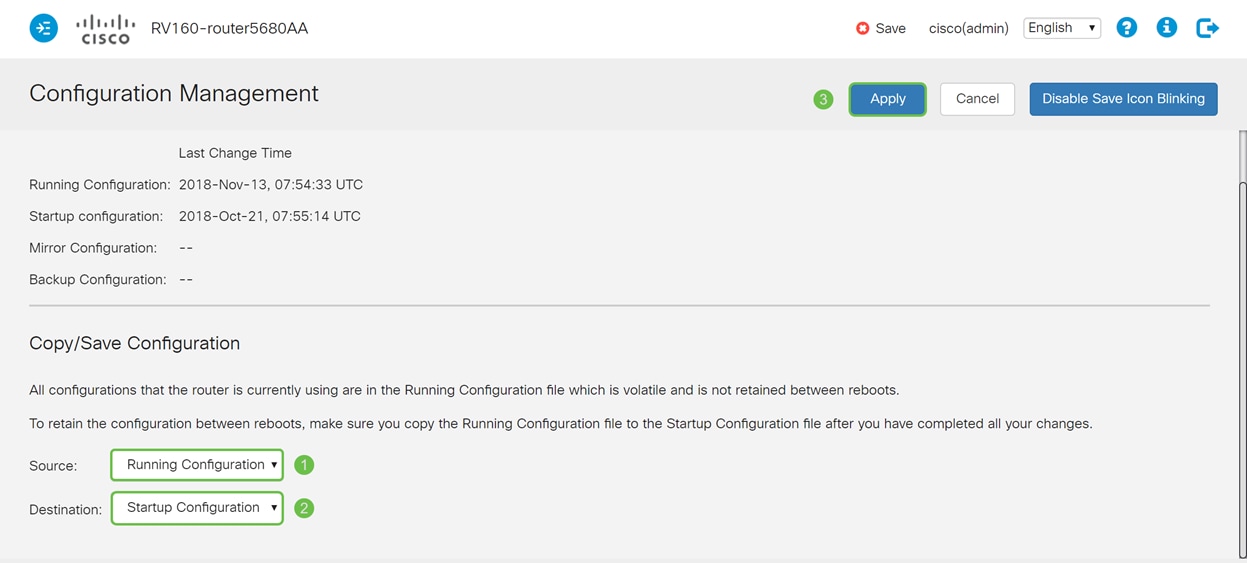

Étape 2. En haut de la page, cliquez sur le bouton Enregistrer pour accéder à la gestion de la configuration pour enregistrer votre configuration en cours dans la configuration de démarrage. Ceci permet de conserver la configuration entre les redémarrages.

Étape 3. Dans la gestion de la configuration, assurez-vous que la source est Configuration en cours et que la destination est Configuration de démarrage. Appuyez ensuite sur Apply pour enregistrer votre configuration en cours dans la configuration initiale. Toutes les configurations actuellement utilisées par le routeur se trouvent dans le fichier de configuration en cours, qui est volatile et qui n'est pas conservé entre les redémarrages. La copie du fichier de configuration en cours dans le fichier de configuration initiale conserve toute la configuration entre les redémarrages.

Commentaires

Commentaires