Configuration du SSID ouvert amélioré avec le mode de transition - OWE

Options de téléchargement

-

ePub (1.3 MB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (1.4 MB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Introduction

Ce document décrit comment configurer et dépanner Enhanced Open avec le mode Transition sur le contrôleur LAN sans fil Catalyst 9800 (9800 WLC).

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Contrôleurs LAN sans fil Cisco (WLC) 9800.

- Points d'accès Cisco prenant en charge WPA3.

- Norme IEEE 802.11ax.

- Wireshark.

Composants utilisés

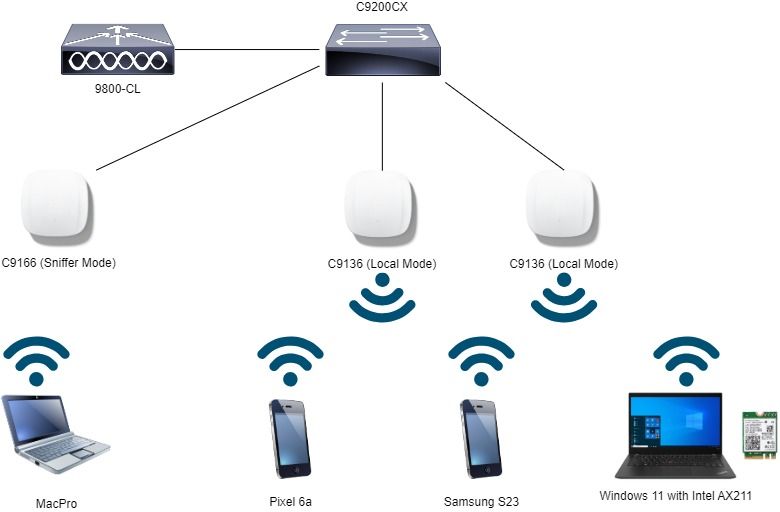

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- WLC 9800-CL avec IOS® XE 17.9.3.

- Points d'accès C9130, C9136, CW9162, CW9164 et CW9166.

- Wi-Fi 6 clients :

- iPhone SE3e génération sur IOS 16

- MacBook sous Mac OS 12.

- Wi-Fi 6 clients :

- Carte Lenovo X1 Carbon Gen11 avec Intel AX211 Wi-Fi 6 et 6E avec pilote version 22.200.2(1).

- Adaptateur Wi-Fi 6 et 6E Netgear A8000 avec pilote v1(0.0.108);

- Téléphone portable Pixel 6a avec Android 13 ;

- Téléphone portable Samsung S23 avec Android 13.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

L'Enhanced Open est une certification fournie par WiFi Alliance dans le cadre de la norme de sécurité sans fil WPA3. Il utilise le cryptage sans fil opportuniste (OWE) sur les réseaux ouverts (non authentifiés) pour empêcher l'analyse passive et les attaques simples par rapport à un réseau sans fil PSK public.

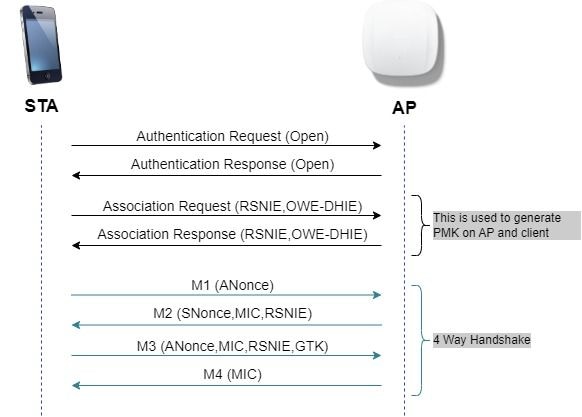

Avec l'Enhanced Open, les clients et le WLC (dans le cas de l'authentification centrale) ou l'AP (dans le cas de l'authentification locale FlexConnect) effectuent un échange de clé Diffie-Hellman pendant le processus d'association et utilisent le secret de clé maître par paire (PMK) avec la connexion en 4 étapes.

DEVOIR

OWE (Opportunistic Wireless Encryption) est une extension de la norme IEEE 802.11 qui assure le cryptage du support sans fil (IETF RFC 8110. L'objectif de l'authentification basée sur OWE est d'éviter une connectivité sans fil ouverte et non sécurisée entre les points d'accès et les clients. L'OWE utilise le cryptage basé sur les algorithmes Diffie-Hellman pour configurer le cryptage sans fil. Avec OWE, le client et le point d'accès effectuent un échange de clés Diffie-Hellman au cours de la procédure d'accès et utilisent le secret PMK (Pairwise Master Key) résultant avec la connexion en 4 étapes. L'utilisation d'OWE améliore la sécurité du réseau sans fil pour les déploiements où des réseaux basés sur une clé prépartagée ouverte ou partagée sont déployés.

échange de trames OWE

échange de trames OWE

Mode de transition

En général, les réseaux d’entreprise n’ont qu’un seul SSID invité non chiffré et préfèrent avoir des clients plus anciens qui ne prennent pas en charge les clients ouverts améliorés et des clients plus récents avec des identifiants ouverts améliorés pour coexister. Le mode Transition est spécifiquement introduit pour répondre à ce scénario.

Cela nécessite la configuration de deux SSID : un SSID masqué pour prendre en charge OWE et un second SSID ouvert et diffusé.

Le mode de transition OWE (Opportunistic Wireless Encryption) permet aux STA OWE et non-OWE de se connecter simultanément au même SSID. Lorsque tous les STA OWE voient un SSID en mode de transition OWE, ils se connectent à OWE.

Le WLAN ouvert et le WLAN OWE transmettent des trames de balise. Les trames de réponse de balise et de sonde du WLAN OWE incluent l'IE du fournisseur Wi-Fi Alliance pour encapsuler le BSSID et le SSID du WLAN ouvert, et de même, le WLAN ouvert inclut également le WLAN OWE.

Un STA OWE doit uniquement afficher pour l'utilisateur dans la liste des réseaux disponibles le SSID du BSS ouvert d'un AP OWE fonctionnant en mode de transition OWE, et doit supprimer l'affichage du SSID OWE BSS de cet AP OWE.

Directives et restrictions :

- L'ouverture améliorée nécessite une stratégie WPA3 uniquement. WPA3 n'est pas pris en charge dans les points d'accès Cisco Wave 1 (basés sur Cisco IOS®).

- Le cadre de gestion protégé (PMF) doit être défini sur Obligatoire. Cette option est définie par défaut avec la sécurité de couche 2 WPA3 uniquement.

- L'option Enhanced Open fonctionne uniquement sur les clients finaux qui exécutent les versions plus récentes prenant en charge l'option Enhanced Open.

- Le mode de transition ouvert amélioré Wi-Fi n'est pas autorisé sur la bande 6 GHz. Conformément à la spécification WPA3™ v3.4 : il existe ces contraintes liées à la bande 6 GHz et au Wi-Fi 7 (EHT - Débit extrêmement élevé ou MLO - Fonctionnement multiliaison) :

- "Lorsqu'un point d'accès utilise un BSS dans la bande 6 GHz : [...] La configuration BSS du point d'accès ne doit pas autoriser le mode de transition ouvert amélioré Wi-Fi (c'est-à-dire, lorsque l'élément du mode de transition OWE est inclus dans les réponses Beacons et Probe). »

- "Lorsqu'un AP utilise un BSS avec EHT ou MLO activé [...] : La configuration BSS du point d'accès ne doit pas autoriser le mode de transition ouvert amélioré Wi-Fi (c'est-à-dire, lorsque l'élément du mode de transition OWE est inclus dans les réponses Beacons et Probe).

Configurer

Cas d'utilisation typique où l'administrateur veut configurer l'Enhanced Open mais permet quand même aux clients plus anciens de pouvoir se connecter au SSID invité.

Diagramme du réseau

Topologie du réseau

Topologie du réseau

Étapes de configuration de la GUI :

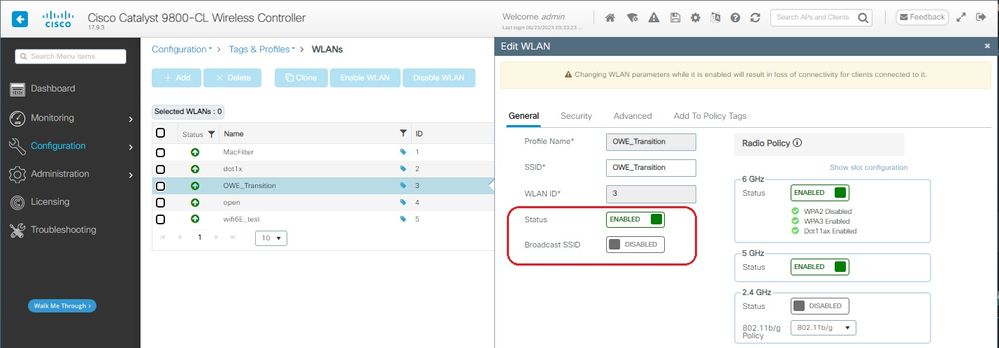

Créez le premier SSID, appelé par la présente « OWE_Transition ». Dans cet exemple, ID WLAN 3, et assurez-vous qu'il est masqué avec l'option « Broadcast SSID » désactivée :

Étape 1 Choisissez Configuration > Tags & Profiles > WLANs pour ouvrir la page WLANs.

Étape 2 Cliquez sur Add pour ajouter un nouveau WLAN > add WLAN name "OWE_Transition" > change Status to Enable > ensure Broadcast SSID is Disabled.

SSID ouvert amélioré de transition OWE caché

SSID ouvert amélioré de transition OWE caché

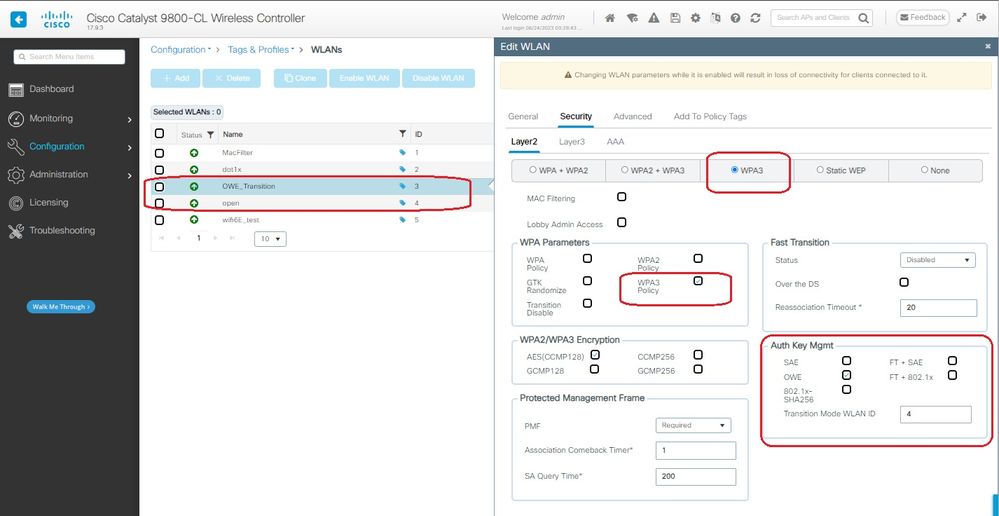

Étape 3 Sélectionnez l’onglet Security > Layer 2 > Select WPA3.

Étape 4 - Définissez PMF (Protected Management Frame) sur Required.

Étape 5 Sous WPA Parameters > Check the WPA3 Policy. Sélectionnez AES(CCMP128) Encryption et OWE Auth Key Management.

Étape 6 - Ajoutez l’ID WLAN 4 (ouvrez WLAN) à la zone « Transition Mode WLAN ID ».

Étape 7 Cliquez sur Apply to Device.

Mode de transition OWE - SSID OWE

Mode de transition OWE - SSID OWE

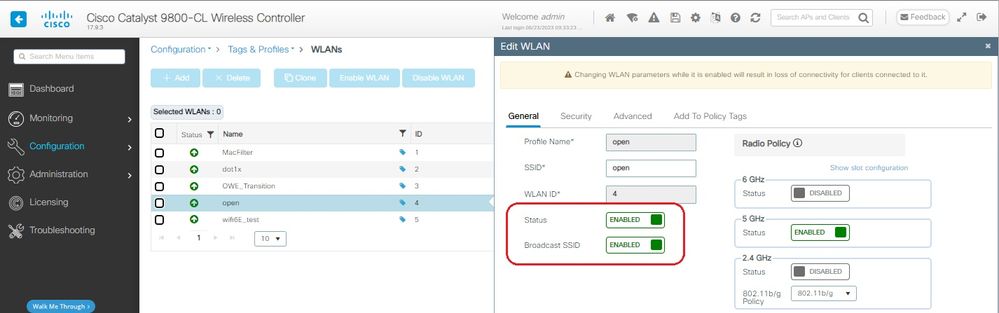

Créez un deuxième SSID, appelez-le « open » dans cet exemple d'ID WLAN 4, et assurez-vous d'activer le « Broadcast SSID » :

Étape 1 Choisissez Configuration > Tags & Profiles > WLANs pour ouvrir la page WLANs.

Étape 2 Cliquez sur Add pour ajouter un nouveau WLAN > add WLAN name "open" > change Status to Enable > ensure Broadcast SSID is Enabled.

SSID ouvert de transition OWE

SSID ouvert de transition OWE

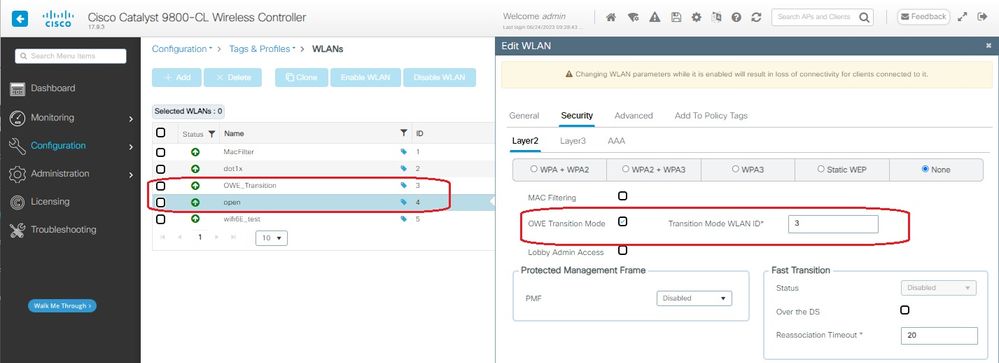

Étape 3 Choisissez l’onglet Security > Layer 2 > Choose None.

Étape 4 - Ajoutez l'ID WLAN 4 (OWE_Transition) à la zone "Transition Mode WLAN ID".

Étape 5 Cliquez sur Apply to Device.

Mode de transition OWE Sécurité WLAN ouverte

Mode de transition OWE Sécurité WLAN ouverte

Mise en garde : Dans le cas où vous aviez un précédent WLAN ouvert utilisant le même SSID du WLAN OWE, les clients Windows ajoute « 2 » au nom SSID. Pour y remédier, accédez à « Réseau et Internet > Wi-Fi > Gérer les réseaux connus » et supprimez l'ancienne connexion.

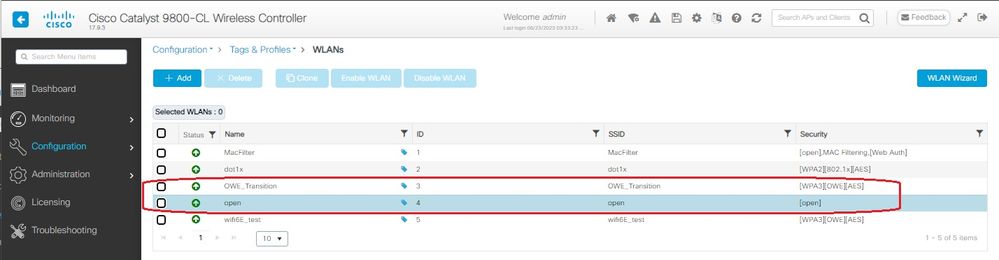

Cette capture d'écran montre le résultat final : un WLAN est sécurisé et configuré pour WPA3+OWE+WPA3 nommé « OWE_Transition » et l'autre est un SSID entièrement ouvert nommé « open ». Seul le SSID entièrement ouvert appelé « open » a son SSID diffusé dans les balises alors que « OWE_Transition » est masqué.

WLAN en mode de transition OWE

WLAN en mode de transition OWE

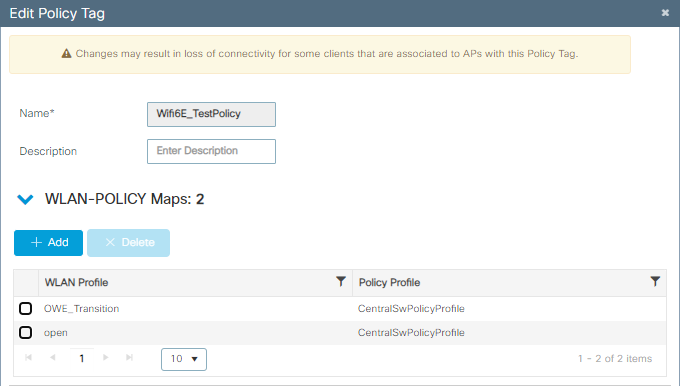

Étape 6 Mappez les WLAN créés aux profils de stratégie souhaités dans la balise de stratégie et appliquez-la aux AP.

Balise de stratégie

Balise de stratégie

Configurer pour CLI :

SSID ouvert amélioré :

Device# conf t

Device(config)# wlan OWE_Transition 3 OWE_Transition

Device(config)# no broadcast-ssid

Device(config)# no security ft adaptive

Device(config)# no security wpa wpa2

Device(config)# no security wpa akm dot1x

Device(config)# security wpa akm owe

Device(config)# security wpa transition-mode-wlan-id 4

Device(config)# security wpa wpa3

Device(config)# security pmf mandatory

Device(config)# no shutdown

SSID ouvert :

Device# conf t

Device(config)# wlan open 4 open

Device(config)# no security ft adaptive

Device(config)# no security wpa

Device(config)# no security wpa wpa2

Device(config)# no security wpa wpa2 ciphers aes

Device(config)# no security wpa akm dot1x

Device(config)# security wpa transition-mode-wlan-id 3

Device(config)# no shutdown

Profil de stratégie :

Device(config)# wireless tag policy Wifi6E_TestPolicy

Device(config-policy-tag)# wlan open policy CentralSwPolicyProfile

Device(config-policy-tag)# wlan OWE_Transition policy CentralSwPolicyProfile

Vérifier

Voici la section de vérification.

Vérifiez la configuration des WLAN sur CLI :

Device#show wlan id 3

WLAN Profile Name : OWE_Transition

================================================

Identifier : 3

Description :

Network Name (SSID) : OWE_Transition

Status : Enabled

Broadcast SSID : Disabled

[...]

Security

802.11 Authentication : Open System

Static WEP Keys : Disabled

Wi-Fi Protected Access (WPA/WPA2/WPA3) : Enabled

WPA (SSN IE) : Disabled

WPA2 (RSN IE) : Disabled

WPA3 (WPA3 IE) : Enabled

AES Cipher : Enabled

CCMP256 Cipher : Disabled

GCMP128 Cipher : Disabled

GCMP256 Cipher : Disabled

Auth Key Management

802.1x : Disabled

PSK : Disabled

CCKM : Disabled

FT dot1x : Disabled

FT PSK : Disabled

FT SAE : Disabled

Dot1x-SHA256 : Disabled

PSK-SHA256 : Disabled

SAE : Disabled

OWE : Enabled

SUITEB-1X : Disabled

SUITEB192-1X : Disabled

SAE PWE Method : Hash to Element, Hunting and Pecking(H2E-HNP)

Transition Disable : Disabled

CCKM TSF Tolerance (msecs) : 1000

OWE Transition Mode : Enabled

OWE Transition Mode WLAN ID : 4

OSEN : Disabled

FT Support : Disabled

FT Reassociation Timeout (secs) : 20

FT Over-The-DS mode : Disabled

PMF Support : Required

PMF Association Comeback Timeout (secs): 1

PMF SA Query Time (msecs) : 200

[...]

#show wlan id 4

WLAN Profile Name : open

================================================

Identifier : 4

Description :

Network Name (SSID) : open

Status : Enabled

Broadcast SSID : Enabled

[...]

Security

802.11 Authentication : Open System

Static WEP Keys : Disabled

Wi-Fi Protected Access (WPA/WPA2/WPA3) : Disabled

OWE Transition Mode : Enabled

OWE Transition Mode WLAN ID : 3

OSEN : Disabled

FT Support : Disabled

FT Reassociation Timeout (secs) : 20

FT Over-The-DS mode : Disabled

PMF Support : Disabled

PMF Association Comeback Timeout (secs): 1

PMF SA Query Time (msecs) : 200

[...]

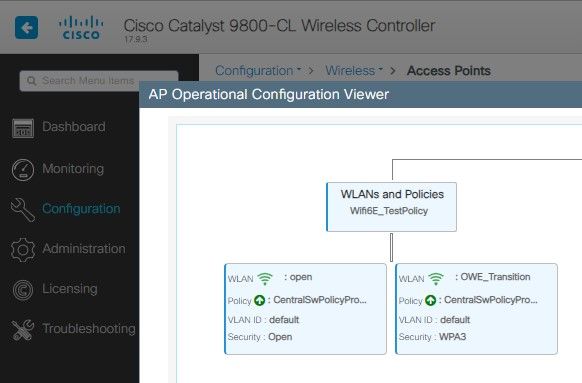

Dans le WLC, vous pouvez aller à la configuration AP et vérifier que les deux WLAN sont actifs sur l'AP :

Visionneuse de configuration opérationnelle du point d'accès en mode de transition OWE

Visionneuse de configuration opérationnelle du point d'accès en mode de transition OWE

Lorsqu'il est activé, le point d'accès ne signale que les balises avec un SSID ouvert mais transporte un élément d'information (IE) du mode de transition OWE. Lorsqu'un client capable d'ouvrir amélioré se connecte à ce SSID, il utilise automatiquement OWE pour chiffrer tout le trafic après l'association.

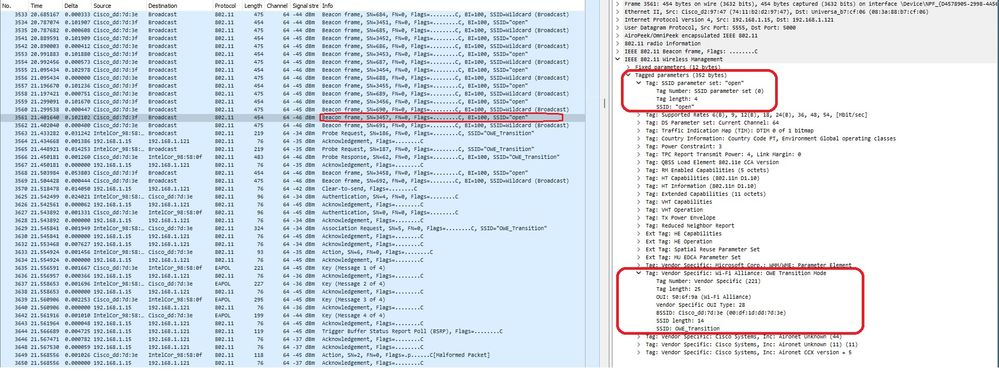

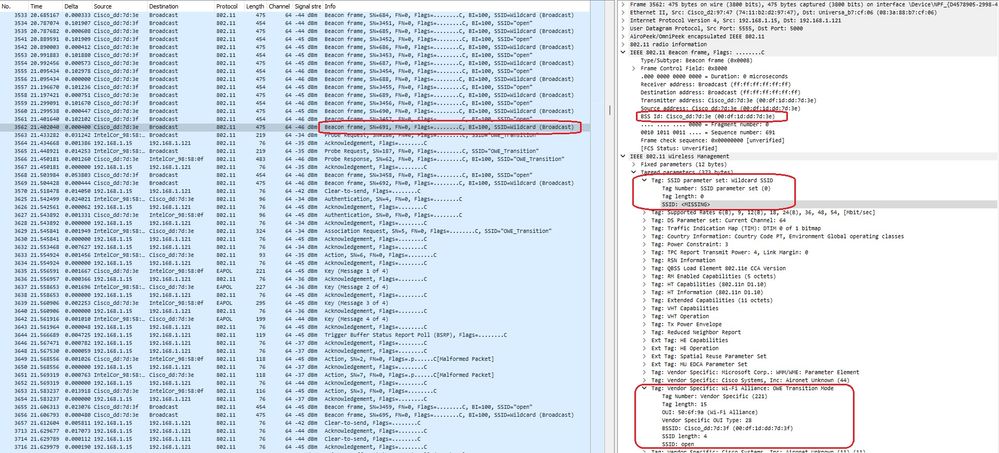

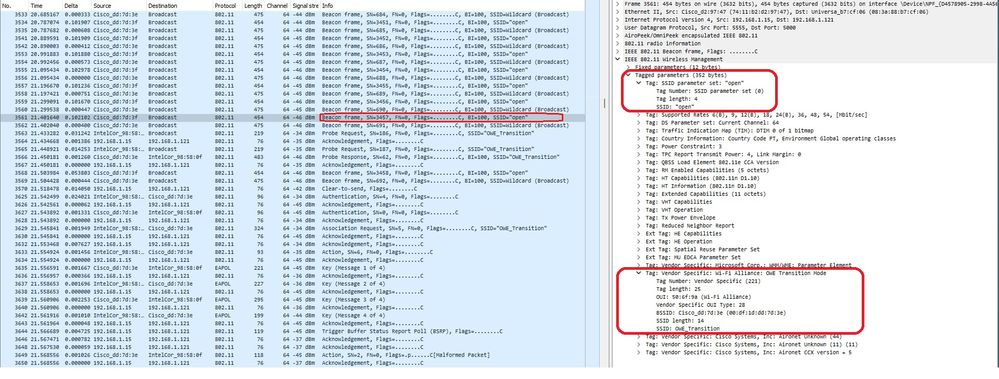

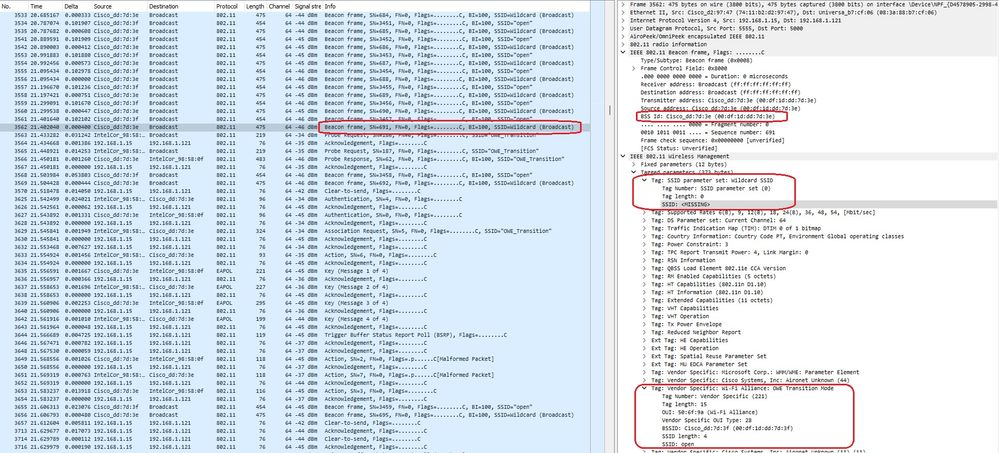

Voici ce que vous pouvez observer sur l'air (OTA) :

Beacon SSID ouvert de transition OWE

Beacon SSID ouvert de transition OWE

L'envoi de balise avec SSID "ouvert" contient l'IE du mode de transition OWE avec les détails SSID ouverts améliorés à l'intérieur, comme BSSID et le nom SSID "OWE_Transition".

Il y a aussi des balises OTA avec le SSID caché et si nous filtrons par bssid, les trames sont envoyées au BSSID 00:df:1d:dd:7d:3e qui est le BSSID à l'intérieur de l'IE du mode de transition OWE :

Balise OWE

Balise OWE

Vous pouvez voir que la balise cachée OWE contient également l'IE du mode de transition OWE avec le SSID ouvert BSSID et le nom SSID "ouvert".

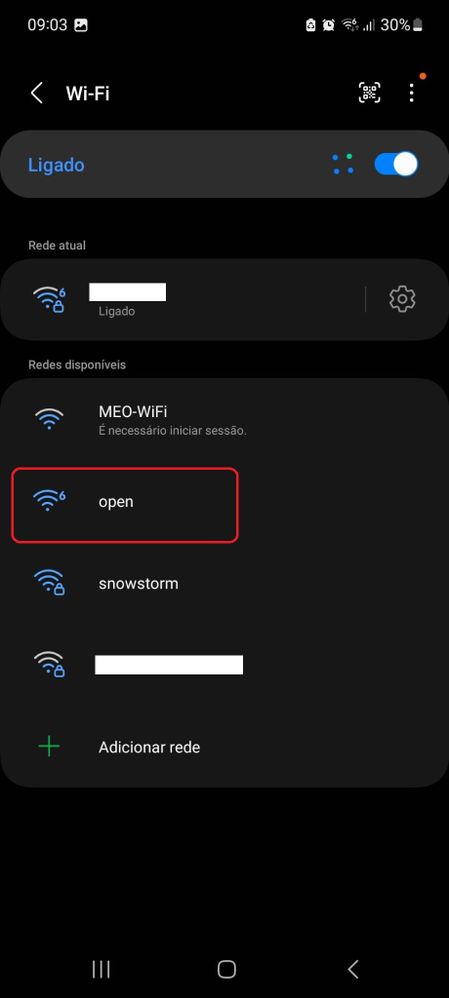

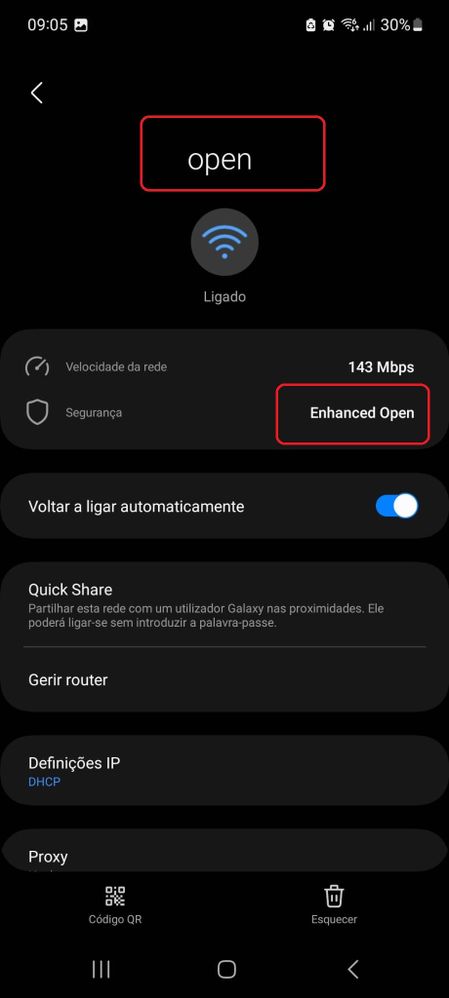

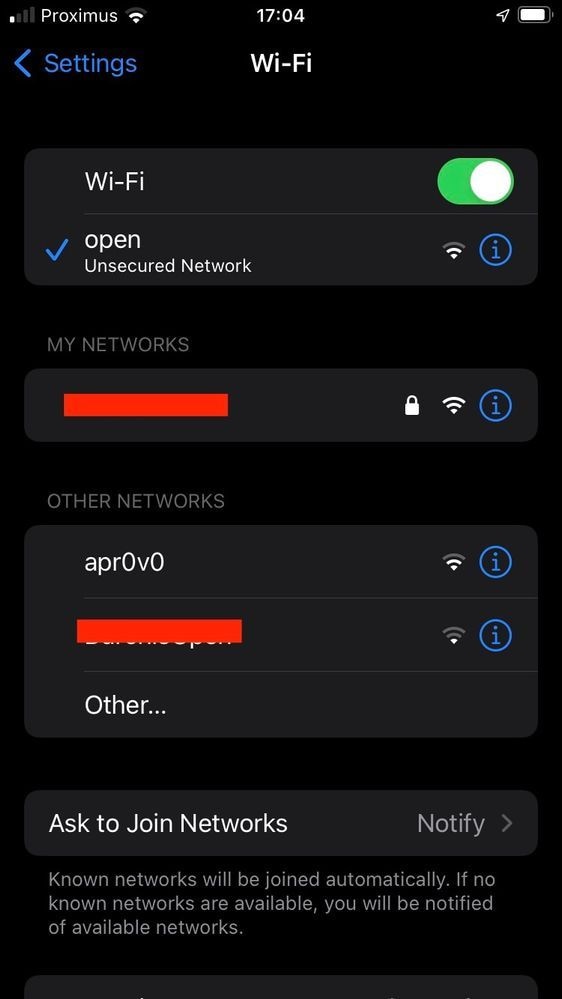

Ces captures d'écran montrent un téléphone Android prenant en charge l'option Enhanced Open : il affiche uniquement le SSID ouvert sans icône de verrouillage (une icône de verrouillage ferait croire à l'utilisateur qu'il a besoin d'un mot de passe pour se connecter), mais une fois connecté, la sécurité indique que la sécurité ouverte améliorée est utilisée.

Liste SSID OWE

Liste SSID OWE Client OWE avec prise en charge Enhanced Open

Client OWE avec prise en charge Enhanced Open

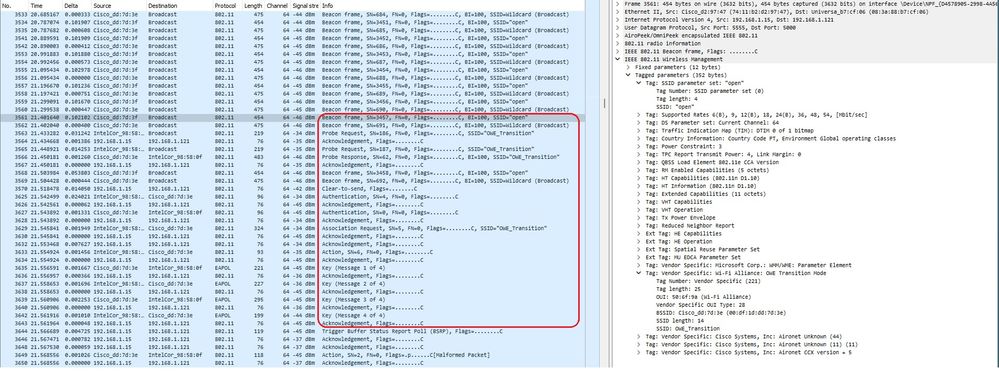

La séquence de connexion complète s'affiche sur les ondes :

Connexion complète de transition OWE

Connexion complète de transition OWE

Après avoir écouté les balises, le client recherche le SSID OWE et le point d'accès répond.

L’échange de trames OWE normal se produit alors : demande et réponse d’authentification, demande et réponse d’association contenant l’IE DH, puis la connexion en 4 étapes EAPOL.

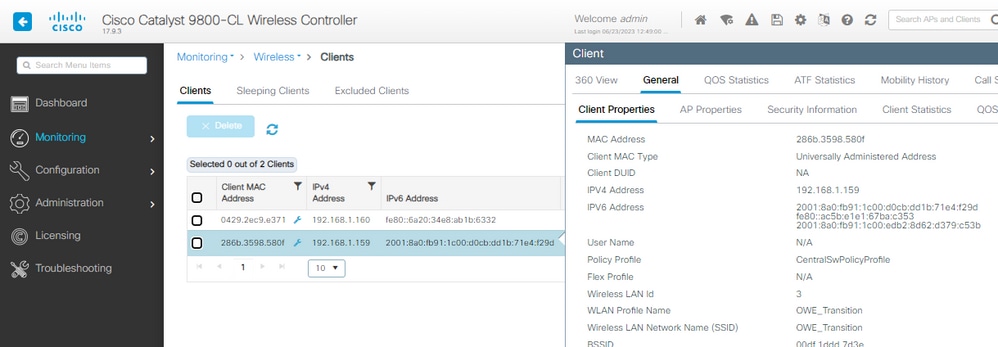

Sur le WLC, vous pouvez vérifier la connexion du client. Le client qui prend en charge OWE peut se connecter à Enhanced Open WLAN dans cet exemple, il s'agit de l'ID WLAN 3 :

Device#show wireless client mac-address 286b.3598.580f detail

Client MAC Address : 286b.3598.580f

[...]

AP Name: AP9136_5C.F524

AP slot : 1

Client State : Associated

Policy Profile : CentralSwPolicyProfile

Flex Profile : N/A

Wireless LAN Id: 3

WLAN Profile Name: OWE_Transition

Wireless LAN Network Name (SSID): OWE_Transition

BSSID : 00df.1ddd.7d3e

Connected For : 682 seconds

Protocol : 802.11ax - 5 GHz

Channel : 64

Client IIF-ID : 0xa0000003

Association Id : 2

Authentication Algorithm : Open System

Idle state timeout : N/A

[...]

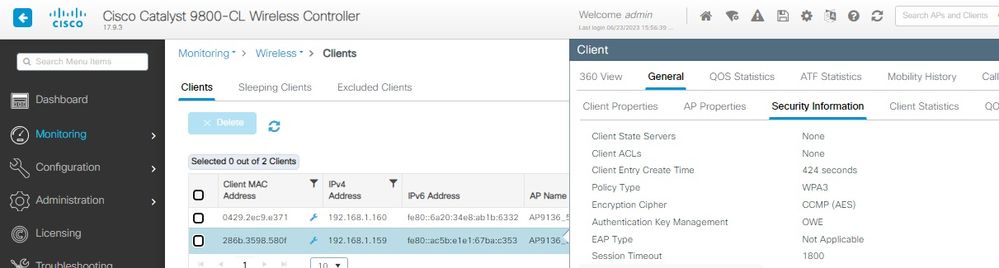

Policy Type : WPA3

Encryption Cipher : CCMP (AES)

Authentication Key Management : OWE

Transition Disable Bitmap : None

User Defined (Private) Network : Disabled

User Defined (Private) Network Drop Unicast : Disabled

Encrypted Traffic Analytics : No

Protected Management Frame - 802.11w : Yes

EAP Type : Not Applicable

Et nous pouvons observer la même chose dans la GUI du WLC :

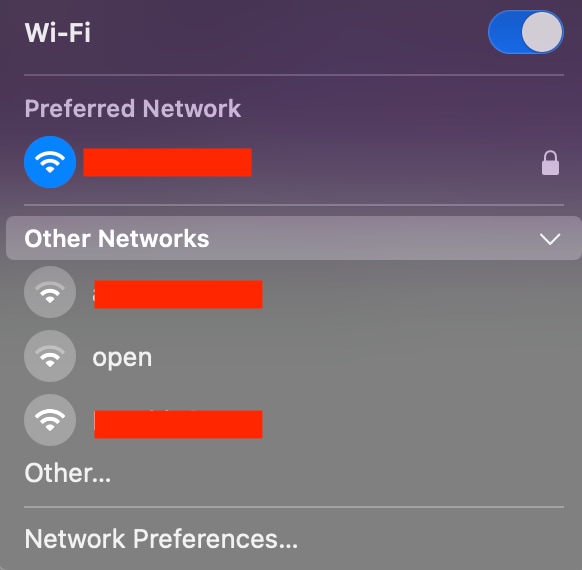

Pour les clients qui ne prennent pas en charge l'option Enhanced Open, ils ne voient et ne se connectent qu'au SSID ouvert, sans chiffrement.

Comme illustré ici, il s'agit de clients qui ne prennent pas en charge Enhanced Open (respectivement un iPhone sur IOS 15 et un MacBook sur Mac OS 12) et qui ne voient que le SSID invité ouvert et n'utilisent pas le chiffrement.

Périphérique ne prenant pas en charge OWE

Périphérique ne prenant pas en charge OWE Figure 4 : MacBook sur Mac OS 12 ne prenant pas en charge Enhanced Open

Figure 4 : MacBook sur Mac OS 12 ne prenant pas en charge Enhanced Open

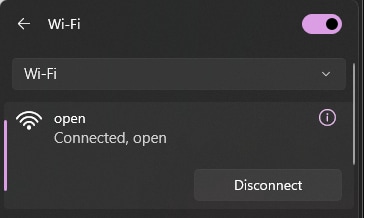

Voici un autre exemple d'adaptateur sans fil USB qui ne prend pas en charge OWE :

Client qui ne prend pas en charge Enhanced Open

Client qui ne prend pas en charge Enhanced Open

Le client ne prend pas en charge OWE peut se connecter à Open WLAN dans cet exemple, il s'agit de l'ID WLAN 4 :

#show wireless client mac-address b44b.d623.a199 detail

Client MAC Address : b44b.d623.a199

[...]

AP Name: AP9136_5C.F524

AP slot : 1

Client State : Associated

Policy Profile : CentralSwPolicyProfile

Flex Profile : N/A

Wireless LAN Id: 4

WLAN Profile Name: open

Wireless LAN Network Name (SSID): open

BSSID : 00df.1ddd.7d3f

[...]

Authentication Algorithm : Open System

[...]

Protected Management Frame - 802.11w : No

EAP Type : Not Applicable

Dépannage

- Vérifiez que le client prend en charge OWE, car tous les clients ne le prennent pas en charge. Consultez la documentation du fournisseur du client, par exemple Apple a documenté la prise en charge de ses périphériques ici.

- Certains clients plus anciens n'acceptent peut-être même pas les balises Open SSID en raison de la présence de l'IE OWE Transition Mode et ne présentent pas le SSID dans les réseaux à portée. Si votre client ne peut pas voir le SSID ouvert, supprimez le VLAN de transition (défini sur 0) de la configuration WLAN et vérifiez s'il voit le WLAN.

- Si les clients voient un SSID ouvert, prennent en charge OWE, mais qu'ils se connectent toujours sans WPA3, vérifiez si l'ID de VLAN de transition est correct et s'il est diffusé dans les balises des deux WLAN. Vous pouvez utiliser AP en mode renifleur pour capturer le trafic OTA. Veuillez exécuter ces étapes pour configurer un AP en mode renifleur : AP Catalyst 91xx en mode renifleur .

- La balise est envoyée avec le SSID « open » et contient l'IE du mode de transition OWE avec les détails SSID ouverts améliorés à l'intérieur, comme le BSSID et le nom SSID « OWE_Transition » :

Beacon SSID ouvert de transition OWE

Beacon SSID ouvert de transition OWE -

Il y a aussi des balises OTA avec le SSID caché et si nous filtrons par bssid, les trames sont envoyées au BSSID 00:df:1d:dd:7d:3e qui est le BSSID à l'intérieur de l'IE du mode de transition OWE :

Balise OWE

Balise OWEVous pouvez voir que la balise cachée OWE contient également l'IE du mode de transition OWE avec le SSID ouvert BSSID et le nom SSID "ouvert".

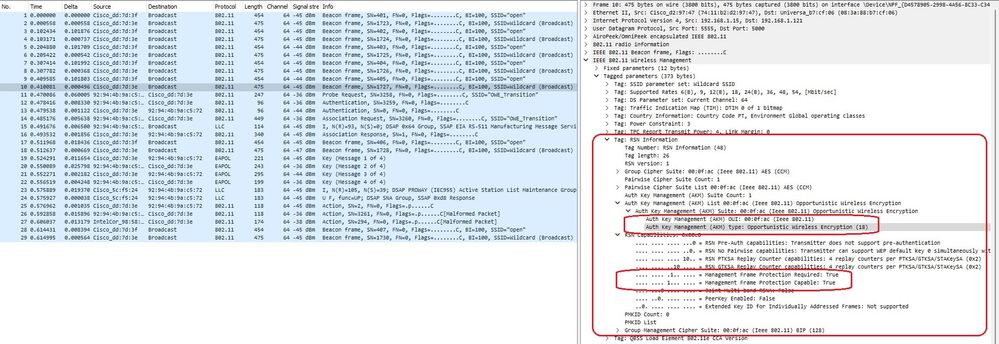

- Vous pouvez également consulter les informations AKM et vérifier que MFP est annoncé comme Obligatoire et Capable :

AKM de balise OWE

AKM de balise OWE

- La balise est envoyée avec le SSID « open » et contient l'IE du mode de transition OWE avec les détails SSID ouverts améliorés à l'intérieur, comme le BSSID et le nom SSID « OWE_Transition » :

- Collecter les traces RadioActive en fonction de l'adresse MAC du client et yVous voyez des journaux similaires comme ceci :

2023/06/23 15:08:58.567933 {wncd_x_R0-0}{1}: [client-keymgmt] [14854]: (note): MAC: xxxx.xxxx.xxxx EAP Key management successful. AKM:OWE Cipher:CCMP WPA Version: WPA3

2023/06/23 15:10:06.971651 {wncd_x_R0-0}{1}: [client-orch-state] [14854]: (note): MAC: xxxx.xxxx.xxxx Client state transition: S_CO_IP_LEARN_IN_PROGRESS -> S_CO_RUN

Références

Guide de configuration du logiciel du contrôleur sans fil Cisco Catalyst 9800 17.9.x

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

2.0 |

26-Jun-2023 |

Nouvelles versions WLC et nouveaux modèles AP. Ajout du diagramme de réseau et du flux de trames OWE. |

1.0 |

15-Mar-2022 |

Première publication |

Contribution d’experts de Cisco

- Razan AlomoushTAC Cisco

- Tiago AntunesChef technique CX

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires