Gestione della configurazione: white paper sulle best practice

Sommario

Introduzione

La gestione della configurazione è una raccolta di processi e strumenti che promuovono la coerenza della rete, tengono traccia delle modifiche apportate alla rete e forniscono documentazione e visibilità aggiornate sulla rete. Creando e mantenendo procedure ottimali per la gestione della configurazione, è possibile aspettarsi diversi vantaggi, quali una maggiore disponibilità della rete e una riduzione dei costi. Tra queste:

-

Riduzione dei costi di supporto grazie alla riduzione dei problemi di supporto reattivi.

-

Riduzione dei costi di rete grazie a strumenti e processi di rilevamento di dispositivi, circuiti e utenti che identificano i componenti di rete inutilizzati.

-

Maggiore disponibilità della rete grazie alla riduzione dei costi di supporto reattivo e al miglioramento dei tempi di risoluzione dei problemi.

A causa di una mancanza di gestione della configurazione, sono stati rilevati i seguenti problemi:

-

Impossibilità di determinare l'impatto delle modifiche alla rete sugli utenti

-

Aumento dei problemi di supporto reattivo e minore disponibilità

-

Aumento dei tempi di risoluzione dei problemi

-

Costi di rete più elevati dovuti a componenti di rete inutilizzati

Questo documento di best-practice fornisce un diagramma di flusso del processo per l'implementazione di un piano di gestione della configurazione valido. Esamineremo in dettaglio i seguenti passaggi: creazione di standard, gestione della documentazione, convalida e verifica degli standard.

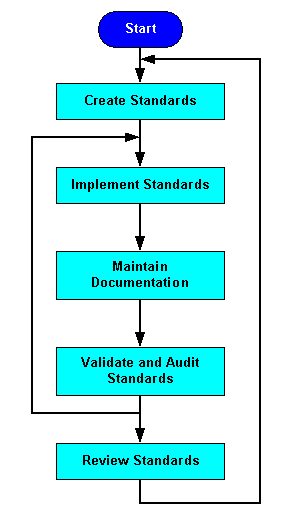

Flusso di processo di alto livello per la gestione della configurazione

Il diagramma seguente mostra come è possibile utilizzare i fattori di successo critici seguiti da indicatori di prestazioni per implementare un piano di gestione della configurazione corretto.

Creazione di standard

La creazione di standard per la coerenza della rete consente di ridurre la complessità della rete, la quantità di tempi di inattività non pianificati e l'esposizione agli eventi che hanno un impatto sulla rete. Per una coerenza ottimale della rete, si consiglia l'utilizzo dei seguenti standard:

Controllo e gestione della versione del software

Il controllo della versione del software è la pratica di distribuire versioni software coerenti su dispositivi di rete simili. Ciò migliora le possibilità di convalida e test sulle versioni software scelte e limita notevolmente la quantità di difetti software e problemi di interoperabilità rilevati nella rete. Le versioni software limitate riducono inoltre il rischio di comportamenti imprevisti con interfacce utente, output di comandi o di gestione, comportamento dell'aggiornamento e comportamento delle funzionalità. Ciò rende l'ambiente meno complesso e più facile da supportare. In generale, il controllo della versione del software migliora la disponibilità della rete e consente di ridurre i costi di supporto reattivi.

Nota: dispositivi di rete simili sono definiti come dispositivi di rete standard con uno chassis comune che fornisce un servizio comune.

Per il controllo della versione del software, attenersi alla procedura descritta di seguito.

-

Determinare le classificazioni dei dispositivi in base ai requisiti di chassis, stabilità e nuove funzionalità.

-

Individuare le singole versioni software per dispositivi simili.

-

Testare, convalidare e sperimentare le versioni software scelte.

-

Documentare le versioni corrette come standard per la classificazione di dispositivi simili.

-

Distribuire o aggiornare in modo coerente tutti i dispositivi simili alla versione software standard.

Standard e gestione dell'indirizzamento IP

La gestione degli indirizzi IP è il processo di allocazione, riciclo e documentazione degli indirizzi IP e delle subnet di una rete. Gli standard di indirizzamento IP definiscono le dimensioni della subnet, l'assegnazione della subnet, l'assegnazione dei dispositivi di rete e l'assegnazione dinamica degli indirizzi all'interno di un intervallo di subnet. Gli standard di gestione degli indirizzi IP consigliati riducono le possibilità di sovrapposizione o duplicazione di subnet, di non riepilogazione della rete, di duplicazione delle assegnazioni dei dispositivi di indirizzi IP, di spreco dello spazio degli indirizzi IP e di inutili complessità.

Il primo passo per una corretta gestione degli indirizzi IP consiste nella comprensione dei blocchi di indirizzi IP utilizzati nella rete. In molti casi, le organizzazioni di rete devono fare affidamento sullo spazio di indirizzi RFC 1918![]() , che non è indirizzabile a Internet, ma può essere utilizzato per accedere alla rete in combinazione con Network Address Translation (NAT). Dopo aver definito i blocchi di indirizzi, allocarli alle aree della rete in modo da facilitare la generazione del riepilogo. In molti casi, sarà necessario suddividere ulteriormente questi blocchi in base al numero e alle dimensioni delle subnet all'interno dell'intervallo definito. È necessario definire le dimensioni della subnet standard per le applicazioni standard, ad esempio la creazione di dimensioni della subnet, le dimensioni della subnet del collegamento WAN, le dimensioni della subnet di loopback o le dimensioni della subnet del sito WAN. È quindi possibile allocare subnet per nuove applicazioni da un blocco di subnet all'interno di un blocco di riepilogo di dimensioni maggiori.

, che non è indirizzabile a Internet, ma può essere utilizzato per accedere alla rete in combinazione con Network Address Translation (NAT). Dopo aver definito i blocchi di indirizzi, allocarli alle aree della rete in modo da facilitare la generazione del riepilogo. In molti casi, sarà necessario suddividere ulteriormente questi blocchi in base al numero e alle dimensioni delle subnet all'interno dell'intervallo definito. È necessario definire le dimensioni della subnet standard per le applicazioni standard, ad esempio la creazione di dimensioni della subnet, le dimensioni della subnet del collegamento WAN, le dimensioni della subnet di loopback o le dimensioni della subnet del sito WAN. È quindi possibile allocare subnet per nuove applicazioni da un blocco di subnet all'interno di un blocco di riepilogo di dimensioni maggiori.

Prendiamo ad esempio una grande rete aziendale con un campus sulla costa orientale, un campus sulla costa occidentale, una WAN domestica, una WAN europea e altri siti internazionali importanti. L'organizzazione alloca blocchi CIDR (IP Classless Interdomain Routing) contigui a ognuna di queste aree per promuovere la creazione di riepiloghi IP. L'organizzazione definisce quindi le dimensioni della subnet all'interno di tali blocchi e alloca le sottosezioni di ciascun blocco a una particolare dimensione della subnet IP. Ogni blocco principale o l'intero spazio di indirizzi IP può essere documentato in un foglio di calcolo che mostra le subnet allocate, utilizzate e disponibili per ogni dimensione di subnet disponibile all'interno del blocco.

Il passaggio successivo consiste nella creazione di standard per l'assegnazione degli indirizzi IP all'interno di ciascun intervallo di subnet. Ai router e agli indirizzi virtuali del protocollo HSRP (Hot Standby Router Protocol) all'interno di una subnet possono essere assegnati i primi indirizzi disponibili nell'intervallo. Agli switch e ai gateway possono essere assegnati i successivi indirizzi disponibili, seguiti da altre assegnazioni di indirizzi fissi e infine da indirizzi dinamici per DHCP. Ad esempio, tutte le subnet utente possono essere /24 con 253 assegnazioni di indirizzi disponibili. Ai router possono essere assegnati gli indirizzi .1 e .2, all'indirizzo .3 dell'HSRP, gli switch .5 e .9 e l'intervallo DHCP da .10 a .253. Indipendentemente dagli standard sviluppati, questi devono essere documentati e menzionati in tutti i documenti dei piani di progettazione della rete per garantire un'implementazione coerente.

Convenzioni di denominazione e assegnazioni DNS/DHCP

L'utilizzo coerente e strutturato delle convenzioni di denominazione e del DNS per i dispositivi consente di gestire la rete nei modi seguenti:

-

Crea un punto di accesso coerente ai router per tutte le informazioni di gestione della rete relative a un dispositivo.

-

Riduce la possibilità di duplicare gli indirizzi IP.

-

Crea una semplice identificazione di un dispositivo che mostra la posizione, il tipo di dispositivo e lo scopo.

-

Migliora la gestione dell'inventario fornendo un metodo più semplice per identificare i dispositivi di rete.

La maggior parte dei dispositivi di rete dispone di una o due interfacce per la gestione del dispositivo. Potrebbe trattarsi di un'interfaccia Ethernet in-band o fuori banda e di un'interfaccia console. È necessario creare convenzioni di denominazione per queste interfacce relative al tipo di dispositivo, alla posizione e al tipo di interfaccia. Sui router, si consiglia di utilizzare l'interfaccia di loopback come interfaccia di gestione primaria, in quanto è possibile accedervi da diverse interfacce. È inoltre necessario configurare le interfacce di loopback come indirizzo IP di origine per i messaggi trap, SNMP e syslog. Le singole interfacce possono quindi avere una convenzione di denominazione che identifica il dispositivo, la posizione, lo scopo e l'interfaccia.

È inoltre consigliabile identificare gli intervalli DHCP e aggiungerli al DNS, inclusa la posizione degli utenti. Può trattarsi di una parte dell'indirizzo IP o di un percorso fisico. Un esempio potrebbe essere "dhcp-bldg-c21-10" to "dhcp-bldg-c21-253", che identifica gli indirizzi IP nell'edificio C, secondo piano, armadio cavi 1. È inoltre possibile utilizzare la subnet esatta per l'identificazione. Dopo aver creato una convenzione di denominazione per i dispositivi e DHCP, saranno necessari strumenti per tenere traccia e gestire le voci, ad esempio Cisco Network Registrar.

Configurazione standard e descrittori

La configurazione standard si applica alle configurazioni dei protocolli e dei supporti, nonché ai comandi di configurazione globale. I descrittori sono comandi di interfaccia utilizzati per descrivere un'interfaccia.

È consigliabile creare configurazioni standard per ogni classificazione di dispositivo, ad esempio router, switch LAN, switch WAN o switch ATM. Ogni configurazione standard deve contenere i comandi di configurazione globale, dei supporti e del protocollo necessari per mantenere la coerenza della rete. La configurazione dei supporti include la configurazione ATM, Frame Relay o Fast Ethernet. La configurazione del protocollo include parametri standard per la configurazione del protocollo di routing IP, configurazioni QoS (Quality of Service) comuni, elenchi degli accessi comuni e altre configurazioni di protocollo richieste. I comandi di configurazione globale si applicano a tutti i dispositivi simili e includono parametri come i comandi del servizio, i comandi IP, i comandi TACACS, la configurazione vty, i banner, la configurazione SNMP e la configurazione Network Time Protocol (NTP).

I descrittori vengono sviluppati creando un formato standard che si applica a ogni interfaccia. Il descrittore include lo scopo e la posizione dell'interfaccia, di altri dispositivi o posizioni connessi all'interfaccia e di identificatori di circuito. I descrittori aiutano le organizzazioni di supporto a comprendere meglio l'ambito dei problemi relativi a un'interfaccia e consentono una risoluzione più rapida dei problemi.

Si consiglia di conservare i parametri di configurazione standard in un file di configurazione standard e di scaricare il file su ciascun nuovo dispositivo prima di procedere alla configurazione del protocollo e dell'interfaccia. Inoltre, è necessario documentare il file di configurazione standard, includendo una spiegazione di ciascun parametro di configurazione globale e dei motivi per cui è importante. Cisco Resource Manager Essentials (RME) può essere utilizzato per gestire file di configurazione standard, configurazione del protocollo e descrittori.

Procedure di aggiornamento della configurazione

Le procedure di aggiornamento garantiscono che gli aggiornamenti software e hardware avvengano senza problemi con tempi di inattività minimi. Le procedure di aggiornamento includono la verifica del fornitore, riferimenti all'installazione del fornitore quali note sulla versione, metodologie o passaggi di aggiornamento, linee guida per la configurazione e requisiti di test.

Le procedure di aggiornamento possono variare notevolmente a seconda del tipo di rete, del tipo di dispositivo o dei nuovi requisiti software. I singoli requisiti di aggiornamento di router o switch possono essere sviluppati e testati all'interno di un gruppo di architetture ed è possibile farvi riferimento nella documentazione relativa alle modifiche. Non è possibile testare con la stessa facilità altri aggiornamenti che coinvolgono intere reti. Questi aggiornamenti possono richiedere una pianificazione più approfondita, il coinvolgimento del fornitore e ulteriori passaggi per garantire il successo.

È necessario creare o aggiornare le procedure di aggiornamento in combinazione con qualsiasi nuova distribuzione software o versione standard identificata. Le procedure dovrebbero definire tutti i passaggi per l'aggiornamento, fare riferimento alla documentazione del fornitore relativa all'aggiornamento del dispositivo e fornire procedure di test per la convalida del dispositivo dopo l'aggiornamento. Dopo aver definito e convalidato le procedure di aggiornamento, è necessario fare riferimento a tale procedura in tutta la documentazione relativa alle modifiche appropriata per l'aggiornamento specifico.

Modelli di soluzione

I modelli di soluzione consentono di definire soluzioni di rete modulari standard. Un modulo di rete può essere un armadio di cablaggio, un ufficio WAN o un concentratore di accessi. In ogni caso è necessario definire, testare e documentare la soluzione per garantire che implementazioni simili possano essere eseguite esattamente nello stesso modo. Ciò garantisce che i cambiamenti futuri avvengano a un livello di rischio molto inferiore per l'organizzazione, poiché il comportamento della soluzione è ben definito.

Creare modelli di soluzione per tutte le distribuzioni e le soluzioni a rischio più elevato che verranno distribuite più di una volta. Il modello della soluzione contiene tutti i requisiti hardware, software, di configurazione, di cablaggio e di installazione standard per la soluzione di rete. Di seguito sono riportati i dettagli specifici del modello di soluzione:

-

Moduli hardware e hardware, inclusi i layout di memoria, memoria flash, alimentazione e schede.

-

Topologia logica che include l'assegnazione delle porte, la connettività, la velocità e il tipo di supporto.

-

Versioni del software, incluse le versioni del modulo o del firmware.

-

Tutte le configurazioni non standard e non specifiche per il dispositivo, inclusi i protocolli di routing, le configurazioni dei supporti, la configurazione della VLAN, gli elenchi degli accessi, la sicurezza, i percorsi di switching, i parametri dello Spanning Tree e così via.

-

Requisiti di gestione fuori banda.

-

Requisiti del cavo.

-

Requisiti di installazione, inclusi ambienti, alimentazione e posizioni rack.

Si noti che il modello di soluzione non contiene molti requisiti. Requisiti specifici quali l'indirizzamento IP per la soluzione specifica, la denominazione, le assegnazioni DNS, le assegnazioni DHCP, le assegnazioni PVC, i descrittori di interfaccia e altri devono essere coperti da procedure di gestione della configurazione generale. I requisiti più generali, quali configurazioni standard, piani di gestione delle modifiche, procedure di aggiornamento della documentazione o procedure di aggiornamento della gestione della rete, devono essere coperti da procedure di gestione della configurazione generali.

Gestisci documentazione

È consigliabile documentare la rete e le modifiche che si sono verificate in rete quasi in tempo reale. È possibile utilizzare queste informazioni di rete precise per la risoluzione dei problemi, gli elenchi dei dispositivi degli strumenti di gestione della rete, l'inventario, la convalida e i controlli. È consigliabile utilizzare i seguenti fattori critici per il successo della documentazione di rete:

Inventario dispositivi, collegamenti e utenti finali correnti

Le informazioni correnti sull'inventario di dispositivi, collegamenti e utenti finali consentono di tenere traccia dell'inventario e delle risorse di rete, dell'impatto dei problemi e dell'impatto delle modifiche di rete. La capacità di tenere traccia dell'inventario e delle risorse di rete in relazione ai requisiti degli utenti consente di garantire che i dispositivi di rete gestiti vengano utilizzati attivamente, fornisce le informazioni necessarie per le verifiche e consente di gestire le risorse dei dispositivi. I dati sulle relazioni con gli utenti finali forniscono informazioni per definire il rischio e l'impatto delle modifiche, nonché la capacità di risolvere e risolvere i problemi più rapidamente. I database di inventario di dispositivi, collegamenti e utenti finali sono in genere sviluppati da molte organizzazioni di provider di servizi leader del settore. Visionael Corporation è il principale sviluppatore di software per l'inventario delle reti![]() . Il database può contenere tabelle per dispositivi, collegamenti e dati relativi a utenti/server dei clienti in modo che, quando un dispositivo è inattivo o si verificano modifiche alla rete, sia possibile comprendere facilmente l'impatto per l'utente finale.

. Il database può contenere tabelle per dispositivi, collegamenti e dati relativi a utenti/server dei clienti in modo che, quando un dispositivo è inattivo o si verificano modifiche alla rete, sia possibile comprendere facilmente l'impatto per l'utente finale.

Configuration Version Control System

Un sistema di controllo delle versioni di configurazione mantiene le configurazioni correnti in esecuzione di tutti i dispositivi e un numero impostato di versioni precedenti. Queste informazioni possono essere utilizzate per la risoluzione dei problemi e i controlli di configurazione o modifica. Durante la risoluzione dei problemi, è possibile confrontare la configurazione corrente in esecuzione con le versioni di lavoro precedenti per determinare se la configurazione è in qualche modo collegata al problema. Si consiglia di mantenere da tre a cinque versioni di lavoro precedenti della configurazione.

Log di configurazione TACACS

Per identificare chi ha apportato modifiche alla configurazione e quando, è possibile utilizzare la registrazione TACACS e l'NTP. Quando questi servizi sono abilitati sui dispositivi di rete Cisco, l'ID utente e il timestamp vengono aggiunti al file di configurazione nel momento in cui viene apportata la modifica alla configurazione. Questo timbro viene quindi copiato con il file di configurazione nel sistema di controllo della versione della configurazione. TACACS può quindi fungere da deterrente per le modifiche non gestite e fornire un meccanismo per controllare correttamente le modifiche che si verificano. TACACS è abilitato usando il prodotto Cisco Secure. Quando l'utente accede al dispositivo, deve autenticarsi con il server TACACS fornendo un ID utente e una password. L'NTP è facilmente abilitato su un dispositivo di rete puntando il dispositivo su un orologio master NTP.

Documentazione sulla topologia di rete

La documentazione della topologia consente di comprendere e supportare la rete. È possibile utilizzarlo per convalidare le linee guida di progettazione e per comprendere meglio la rete per la progettazione, la modifica o la risoluzione dei problemi futuri. La documentazione relativa alla topologia deve includere sia la documentazione logica che quella fisica, inclusi connettività, indirizzamento, tipi di supporti, dispositivi, layout di rack, assegnazione di schede, instradamento dei cavi, identificazione dei cavi, punti di terminazione, informazioni sull'alimentazione e informazioni sull'identificazione dei circuiti.

La gestione efficace della configurazione è basata sulla documentazione relativa alla topologia. Per creare un ambiente in cui sia possibile gestire la documentazione della topologia, è necessario sottolineare l'importanza della documentazione e rendere disponibili le informazioni per gli aggiornamenti. È consigliabile aggiornare la documentazione della topologia ogni volta che si verifica un cambiamento di rete.

La documentazione della topologia di rete viene in genere gestita mediante un'applicazione grafica come Microsoft Visio![]() . Altri prodotti, come Visionael

. Altri prodotti, come Visionael![]() , offrono funzionalità superiori per la gestione delle informazioni sulla topologia.

, offrono funzionalità superiori per la gestione delle informazioni sulla topologia.

Convalida e audit standard

Gli indicatori di prestazioni della gestione della configurazione forniscono un meccanismo per convalidare e controllare gli standard di configurazione della rete e i fattori critici per il successo. Implementando un programma di miglioramento dei processi per la gestione della configurazione, è possibile utilizzare gli indicatori di prestazioni per identificare i problemi di coerenza e migliorare la gestione complessiva della configurazione.

È consigliabile creare un team interfunzionale per misurare il successo della gestione della configurazione e migliorare i processi di gestione della configurazione. Il primo obiettivo del team è l'implementazione di indicatori di prestazioni della gestione della configurazione per identificare i problemi di gestione della configurazione. Verranno illustrati in dettaglio i seguenti indicatori di prestazioni della gestione della configurazione:

Dopo aver valutato i risultati di questi audit, avviare un progetto per correggere le incoerenze e quindi determinare la causa iniziale del problema. Le possibili cause includono la mancanza di documentazione sugli standard o la mancanza di un processo coerente. È possibile migliorare la documentazione relativa agli standard, implementare corsi di formazione o migliorare i processi per evitare ulteriori incoerenze nella configurazione.

Si consiglia di eseguire controlli mensili o eventualmente trimestrali se è necessaria solo la convalida. Esaminare gli audit precedenti per verificare che i problemi passati siano stati risolti. Cercate miglioramenti e obiettivi generali per dimostrare i progressi e il valore. Creare metriche per mostrare la quantità di incoerenze di configurazione di rete ad alto, medio e basso rischio.

Controlli di integrità della configurazione

Il controllo dell'integrità della configurazione deve valutare la configurazione complessiva della rete, la complessità e la coerenza della stessa e i potenziali problemi. Per le reti Cisco, si consiglia di utilizzare lo strumento di convalida della configurazione Netsys. Questo strumento inserisce tutte le configurazioni dei dispositivi e crea un report di configurazione che identifica i problemi correnti, ad esempio indirizzi IP duplicati, mancata corrispondenza dei protocolli e incoerenze. Lo strumento segnala eventuali problemi di connettività o protocollo, ma non inserisce configurazioni standard per la valutazione su ciascun dispositivo. È possibile rivedere manualmente gli standard di configurazione o creare uno script che segnali le differenze di configurazione standard.

Controlli dispositivi, protocolli e supporti

I controlli relativi a dispositivi, protocolli e supporti sono un indicatore di prestazioni per la coerenza delle versioni software, dei dispositivi e dei moduli hardware, dei protocolli e dei supporti e delle convenzioni di denominazione. I controlli devono prima identificare eventuali problemi non standard, che dovrebbero portare ad aggiornamenti della configurazione per risolvere o migliorare i problemi. Valutare i processi complessivi per determinare in che modo potrebbero impedire l'esecuzione di distribuzioni non ottimali o non standard.

Cisco RME è uno strumento di gestione della configurazione in grado di verificare e creare report sulle versioni hardware, sui moduli e sulle versioni software. Cisco sta inoltre sviluppando audit più completi sui media e sui protocolli per segnalare le incoerenze con IP, DLSW, Frame Relay e ATM. Se il controllo di un protocollo o di un supporto non è stato sviluppato, è possibile utilizzare i controlli manuali, ad esempio la revisione di dispositivi, versioni e configurazioni per tutti i dispositivi simili di una rete o la verifica di dispositivi, versioni e configurazioni.

Revisione degli standard e della documentazione

Questo indicatore di prestazioni esamina la documentazione relativa alla rete e agli standard per garantire che le informazioni siano accurate e aggiornate. L'audit deve includere l'esame della documentazione corrente, l'indicazione di modifiche o aggiunte e l'approvazione di nuovi standard.

È consigliabile consultare la seguente documentazione con cadenza trimestrale: definizioni di configurazione standard, modelli di soluzione, incluse le configurazioni hardware consigliate, versioni software standard correnti, procedure di aggiornamento per tutti i dispositivi e le versioni software, documentazione della topologia, modelli correnti e gestione degli indirizzi IP.

Feedback

Feedback