Introduzione

Questo documento descrive come creare ed estrarre il file RCA (Root Cause Analysis) da Cisco DNA Center.

Premesse

è necessario disporre dell'accesso CLI a Cisco DNA Center. Per accedere a Cisco DNA Center con CLI, è necessario connettersi tramite Secure Sockets Shell (SSH) all'indirizzo IP di gestione del Cisco DNA Center conmaglev nome utente sulla porta2222.

Prestare attenzione alla funzionalità della shell con restrizioni aggiunta nella versione 2.3.2.x, che non consente di eseguire molti comandi fino a quando non viene disattivata. Per disabilitare temporaneamente la shell con restrizioni nella versione 2.3.2.x o 2.3.3.x, consultare il presente documento. Nella versione 2.3.4.0 e successive la shell con restrizioni non può essere disabilitata.

Genera il file RCA in un cluster a nodo singolo

Passaggio 1. Accedere alla CLI di Cisco DNA Center sulla porta 222. Utilizzare come nome utente,maglev a meno che il nome utente non sia stato modificato al momento della configurazione iniziale. Eseguire quindi il rca comando.

[Tue Sep 11 15:08:48 UTC] maglev@10.1.1.1 (maglev-master-1) ~ $ sudo rca [sudo] password for maglev: =============================================================== Verifying ssh/sudo access =============================================================== Done =============================================================== Verifying administration access =============================================================== [administration] password for 'admin': <type your admin password> User 'admin' logged into 'kong-frontend.maglev-system.svc.cluster.local' successfully =============================================================== RCA package created on Tue Sep 11 15:32:47 UTC 2018 =============================================================== 2018-09-11 15:32:47 | INFO | Generating log for 'date'... tar: Removing leading `/' from member names /etc/cron.d/ /etc/cron.d/clean-journal-files <snip> /data/rca/maglev-x.x.x.x-rca-2018-09-11_15-32-40_UTC/docker_inspect_k8s_platform-ui_platform-ui-2963217120-rxv5d_maglev-system_1a09eb87-9f00-11e8-9d42-005d73c0c790_0.log /data/rca/maglev-x.x.x.x-rca-2018-09-11_15-32-40_UTC/sudo_ethtool_calife1d52fff20.log 2018-09-11 15:43:14 | INFO | Cleaning up RCA temp files... Created RCA package: /data/rca/maglev-x.x.x.x-rca-2018-09-11_15-32-40_UTC.tar.gz [Tue Sep 11 15:43:14 UTC] maglev@10.1.1.1 (maglev-master-1) ~

Nelle nuove versioni di Cisco DNA Center (versione 2.3.4.x e successive), è possibile eseguire $ rca copyle operazioni seguenti.

$ rca --help

Help:

rca - root cause analysis collection utilities

Usage: rca [COMMAND] [ARGS]...

Commands:

clear - clear RCA files

copy - copy rca files to specified location

exec - collect RCA

view - restricted filesystem view

Nota: il file RCA viene generato e memorizzato in /data/rca. La creazione del file richiede in genere circa 20 minuti. Il nome del file deve avere il seguente formato: maglev-<inter-cluster link IP address>-rca<date and time>.tar.gz.

Genera il file RCA in un cluster a n nodi

Suggerimento: se si dispone di un cluster funzionale a n nodi, i servizi vengono distribuiti. Quando i servizi vengono distribuiti, l'RCA di un singolo nodo non include i registri dei servizi eseguiti su altri nodi. Ad esempio, se il servizio A è in esecuzione sul nodo 1 e si ottiene l'RCA dal nodo 2, i registri dal servizio A non vengono inclusi. Pertanto, si consiglia di acquisire e includere il file RCA di tutti i nodi del cluster quando TAC richiede un RCA file.

Se si dispone di un cluster a 3 nodi e si esegue il comandorca su un dispositivo qualsiasi, Cisco DNA Center richiederà un indirizzo IP del cluster. Al prompt, immettere l'indirizzo IP tra cluster del nodo da cui si desidera recuperare l'RCA.

Nell'esempio, gli indirizzi IP tra cluster sono compresi nell'intervallo 10.1.1.0/29.

[Wed May 30 18:24:26 UTC] maglev@10.1.1.2 (maglev-master-10) ~ $ rca =============================================================== Verifying ssh/sudo access =============================================================== Done =============================================================== Verifying administration access =============================================================== Cluster: 10.1.1.3 [administration] username for 'https://10.1.1.3:443': admin [administration] password for 'admin': <type your admin password> User 'admin' logged into '10.1.1.3' successfully =============================================================== RCA package created on Wed May 30 18:24:44 UTC 2018 =============================================================== 2018-05-30 18:24:44 | INFO | Generating log for 'date'... tar: Removing leading `/' from member names /etc/cron.d/ /etc/cron.d/run-remedyctl

Dopo aver eseguito il rca comando, gli indirizzi IP tra cluster specificati vengono memorizzati nella cache in /home/maglev/.maglevconf. Alla successiva esecuzione del rca comando, Cisco DNA Center utilizza lo stesso nodo per ottenere le informazioni RCA.

[Wed May 30 18:23:37 UTC] maglev@10.1.1.2 (maglev-master-10) ~ $ rca [sudo] password for maglev: =============================================================== Verifying ssh/sudo access =============================================================== Done =============================================================== Verifying administration access =============================================================== [administration] password for 'admin': <type the admin password> User 'admin' logged into '10.1.1.3' successfully <-- it automatically logged into the cluster previously defined as the inter-cluster IP address =============================================================== RCA package created on Wed May 30 18:23:46 UTC 2018 =============================================================== 2018-05-30 18:23:46 | INFO | Generating log for 'date'... tar: Removing leading `/' from member names /etc/cron.d/ … rca continued…

Se è necessario eseguire il rca comando su un nodo diverso, è necessario eliminare il contesto configurato in Cisco DNA Center, quindi viene richiesto di scegliere un nuovo indirizzo IP tra cluster e di definire l'indirizzo IP dell'altro nodo.

[Wed May 30 18:24:10 UTC] maglev@10.1.1.2 (maglev-master-10) ~ $ sudo maglev context delete maglev-1 Removed command line context 'maglev-1' [Wed May 30 18:24:18 UTC] maglev@10.1.1.2 (maglev-master-10) ~ $ more /home/maglev/.maglevconf ;--------------------------------------------------------------------- ; Modified by Maglev: Wed, 30 May 2018 18:24:18 UTC ; maglev 73529 ;--------------------------------------------------------------------- [global] [Wed May 30 18:24:26 UTC] maglev@10.1.1.2 (maglev-master-10) ~ $ rca =============================================================== Verifying ssh/sudo access =============================================================== Done =============================================================== Verifying administration access =============================================================== Cluster: 10.1.1.2 <-- now it asks for the new cluster IP address [administration] username for 'https://10.1.1.2:443': admin [administration] password for 'admin': <type your admin password> User 'admin' logged into '10.1.1.2' successfully =============================================================== RCA package created on Wed May 30 18:24:44 UTC 2018 =============================================================== 2018-05-30 18:24:44 | INFO | Generating log for 'date'... tar: Removing leading `/' from member names /etc/cron.d/ /etc/cron.d/run-remedyctl

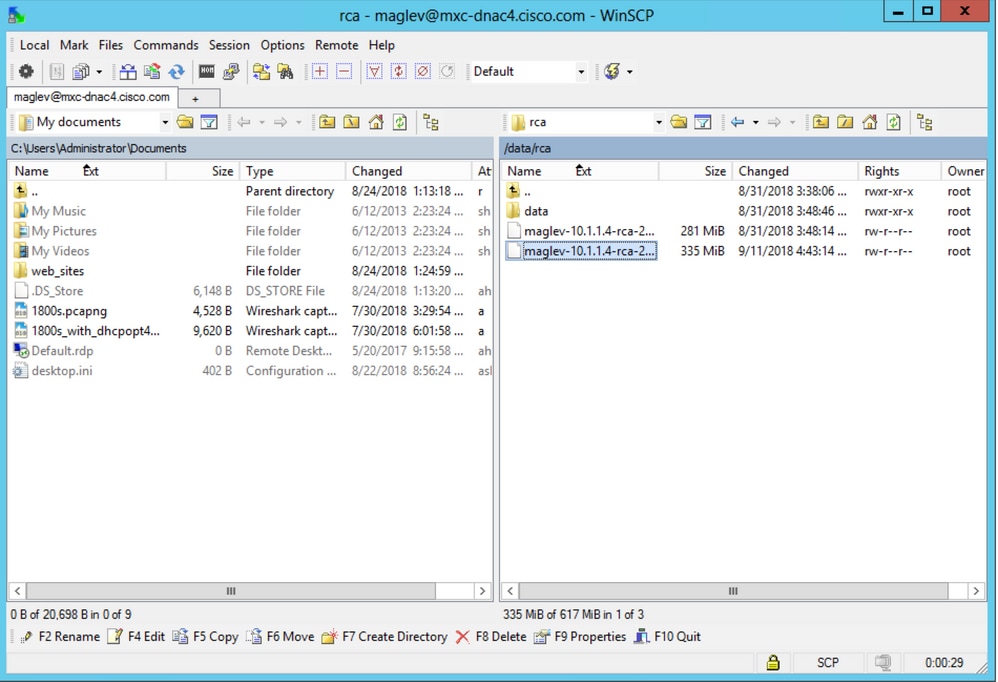

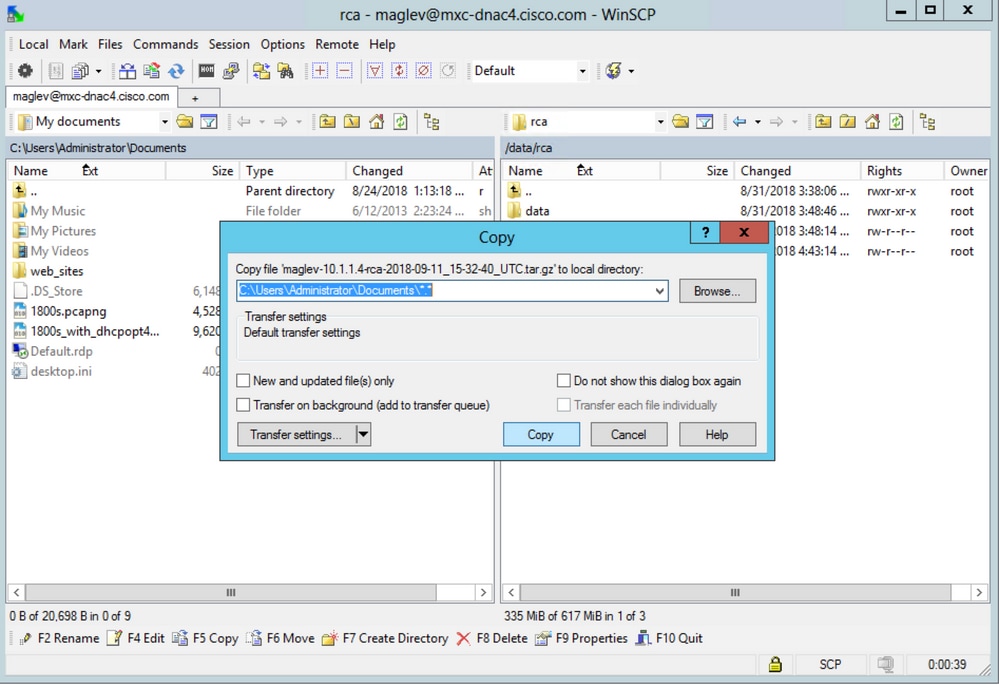

Estrarre il file RCA su un computer Windows

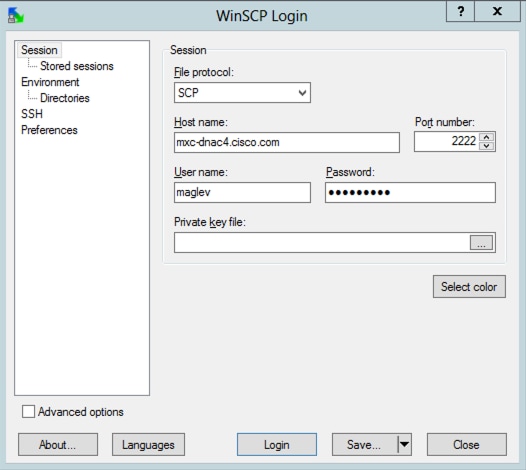

Passaggio 1. Scaricare WinSCP o il client SCP preferito.

Passaggio 2. Accedere a Cisco DNA Center con le proprie credenziali CLI, scegliere SCP come protocollo file e scegliere il numero di porta 2222.

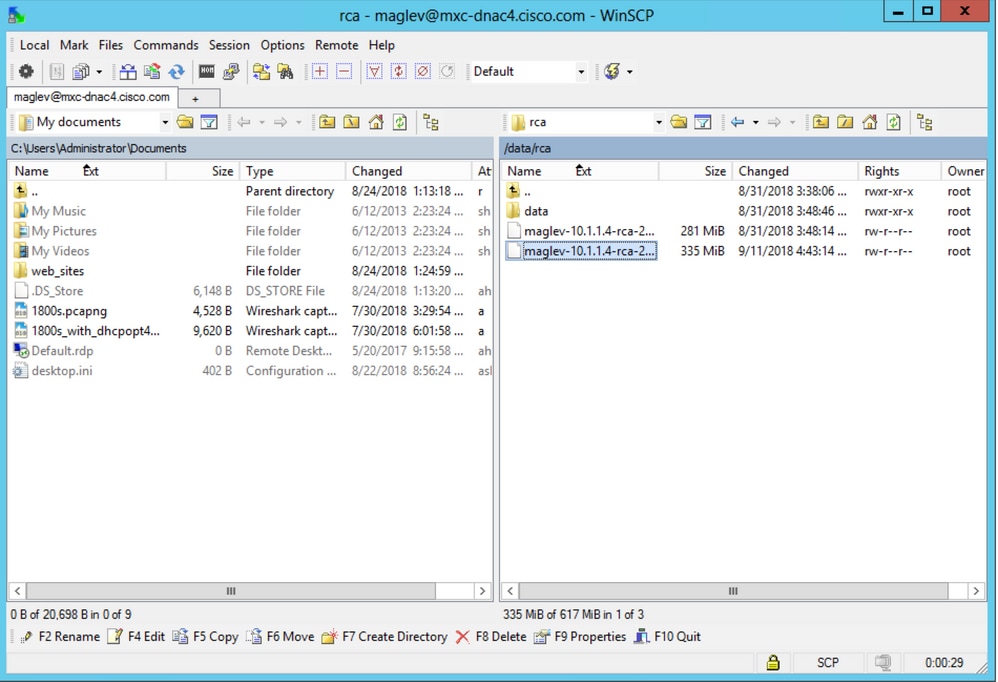

Passaggio 3. Passare alla /data/rca cartella.

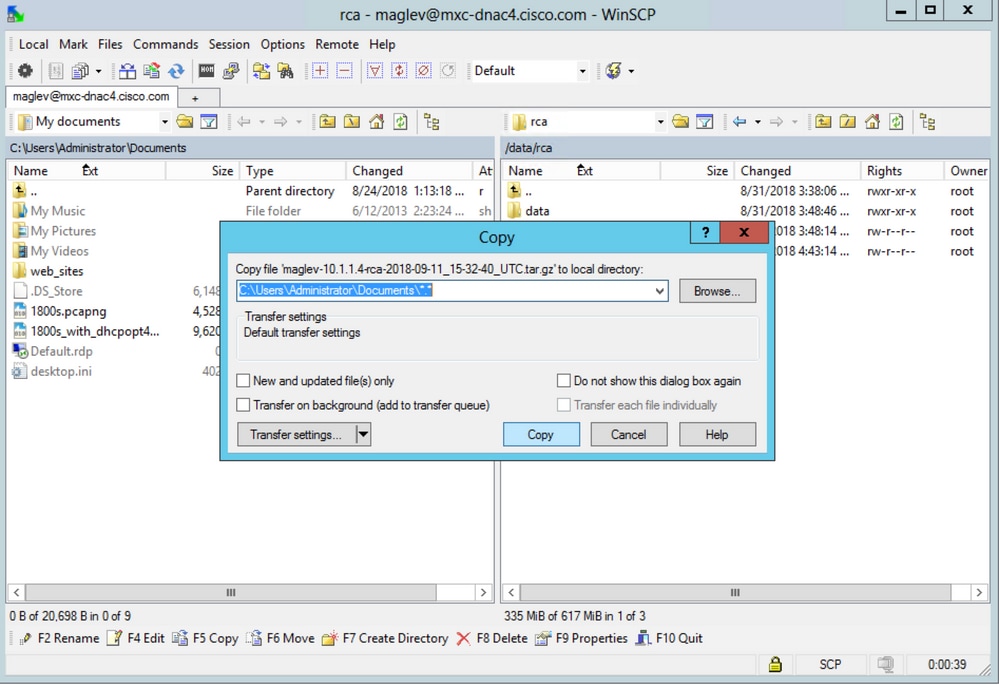

Passaggio 4. Copiare il file RCA nel computer locale.

Estrarre il file RCA su un computer Mac o Linux

Nota: nell'esempio, l'indirizzo IP del Cisco DNA Center viene risolto in mxc-dnac4.cisco.com. Sostituire il nome host con il nome di dominio completo (FQDN) o l'indirizzo IP dell'appliance Cisco DNA Center.

Passaggio 1. Aprire una sessione terminale, quindi eseguire la procedura seguente per copiare il file RCA denominato maglev-10.1.1.4-rca-2018-09-11_15-32-40_UTC.tar.gz memorizzato nell'accessorio Cisco DNA Center nella/data/rca directory di lavoro corrente del computer.

ALECARRA-M-P1Z8:~ alecarra$ scp -P 2222 maglev@mxc-dnac4.cisco.com:/data/rca/maglev-10.1.1.4-rca-2018-09-11_15-32-40_UTC.tar.gz ./ Welcome to the Maglev Appliance maglev@mxc-dnac4.cisco.com's password: <type your maglev password> maglev-10.1.1.4-rca-2018-09-11_15-32-40_UTC.tar.gz 100% 335MB 3.3MB/s 01:41 ALECARRA-M-P1Z8:~ alecarra$

Spostare il file RCA su un computer Mac o Linux

Dalla CLI dell'accessorio Cisco DNA Center, utilizzare la seguente sintassi:

$ scp /data/rca/<RCA file name> <Mac/Linux username>@<Mac/Linux IP address>:<path to save the file>

Di seguito è riportato un esempio del comando utilizzato nel lab:

$ scp /data/rca/maglev-10.1.1.4-rca-2018-09-11_15-32-40_UTC.tar.gz alecarra@10.24.133.238:/Users/alecarra/Documents/DNA The authenticity of host '10.24.133.238 (10.24.133.238)' can't be established. ECDSA key fingerprint is SHA256:u660kUomvMParNkcPIm7oXrDp84rilP5CM9wCWCFOAE. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added '10.24.133.238' (ECDSA) to the list of known hosts. Password: <type your Linux or Mac user password> maglev-10.1.1.4-rca-2018-09-11_15-32-40_UTC.tar.gz 100% 335MB 3.7MB/s 01:32

Caricare il file RCA in TAC SR

È possibile usare lo strumento Case File Uploader per caricare il file RCA in una richiesta di servizio TAC (SR) esistente nel computer tramite un browser. Specificare il numero del caso, se necessario.

Spostare il file RCA in TAC SR

Sono disponibili due opzioni per caricare un file (ad esempio, l'RCA) direttamente da un accessorio Cisco DNA Center a una TAC SR. In entrambe le opzioni, il nome utente è il numero SR e la password è un token univoco per ciascuna SR. Il nome utente e la password sono sempre presenti in una nota all'inizio della SR e possono essere recuperati anche da SCM. Per ulteriori informazioni sul token, consultare il documento sul caricamento di file die clienti su Cisco Technical Assistance Center.

Output di esempio da una SR:

Subject: 688046089: CXD Upload Credentials

You can now upload files to the case using FTP/FTPS/SCP/SFTP/HTTPS protocols and the following details:

Hostname: cxd.cisco.com

Username: 688046089

Password: gX***********P7

Opzione 1. Carica il file tramite HTTPS (opzione più rapida e porta utilizzata 443)

Passaggio 1. Verificare la connettività tra l'accessorio Cisco DNA Center e la porta 443 percxd.cisco.com il collegamento. Di seguito è riportato un modo per eseguire il test:

$ nc -zv cxd.cisco.com 443

Connection to cxd.cisco.com 443 port [tcp/https] succeeded!

$

Nota: se il test non è riuscito, non è possibile utilizzare questo metodo per caricare il file.

Passaggio 2. Se il test ha esito positivo, caricare il file tramite HTTPS con questo comando:

$ curl -T “<filename with path>” -u <SR number> https://cxd.cisco.com/home/

Per visualizzare una vista più dettagliata del caricamento, aggiungere l'opzione-v. Ad esempio, 'curl -vT …'.)

Ad esempio:

$ curl -T "./test.txt" -u 688046089 https://cxd.cisco.com/home/

Enter host password for user '688046089': <Type your CXD Upload password, unique to a Service Request, here>

[Tue Dec 10 13:35:47 UTC] maglev@10.1.1.1(maglev-master-1) ~

$

Shell con restrizioni

Poiché la shell con restrizioni impedisce l'utilizzo di CURL, viene utilizzata la copia rca, che utilizza SCP, per consentire il trasferimento sicuro dei file in cxd.cisco.com.

$ rca copy --files maglev-10.1.1.233-rca-2024-03-06_14-07-36_UTC.tar.gz 6969XXXXX@cxd.cisco.com:/

FIPS mode initialized

Warning: Permanently added the ECDSA host key for IP address '10.209.135.105' to the list of known hosts.

6969XXXXX6@cxd.cisco.com's password:

maglev-10.1.1.233-rca-2024-03-06_14-07-36_UTC.tar.gz

Opzione 2. Caricamento del file tramite SCP (utilizza la porta 22)

Passaggio 1. Verificare la connettività tra l'accessorio Cisco DNA Center e la porta 22 incxd.cisco.com uso. Di seguito è riportato un modo per eseguire il test:

$ nc -zv cxd.cisco.com 22

Connection to cxd.cisco.com 22 port [tcp/ssh] succeeded!

$

Nota: se il test non è riuscito, non è possibile utilizzare questo metodo per caricare il file.

Passaggio 2. Se il test ha esito positivo, caricare il file tramite SCP con questo comando:

$ scp <local filename with path> <SR number>@cxd.cisco.com:

Ad esempio:

$ scp ./test.txt 688046089@cxd.cisco.com:

The authenticity of host 'cxd.cisco.com (X.X.X.X)' can't be established.

RSA key fingerprint is SHA256:3c8Vi3Ms2AITZlNzkBccR1pvE5ie9oMs64Uh0uhRado.

Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added 'cxd.cisco.com,X.X.X.X' (RSA) to the list of known hosts.

688046089@cxd.cisco.com's password: <Type your CXD Upload password, unique to a service request, here>

test.txt 100% 39 0.0KB/s 00:00

[Tue Dec 10 13:44:27 UTC] maglev@10.1.1.1 (maglev-master-1) ~

$

Feedback

Feedback