Configurazione di base del router con SDM

Sommario

Introduzione

In questo documento viene descritto come usare Cisco Security Device Manager (SDM) per impostare la configurazione base del router. Ciò include la configurazione di indirizzo IP, routing predefinito, routing statico e dinamico, NATing statico e dinamico, nome host, banner, password segreta, account utente e così via. Cisco SDM consente di configurare il router in tutti i tipi di ambienti di rete, compresi i piccoli uffici domestici (SOHO), le filiali (BO), gli uffici regionali e le sedi centrali o le sedi centrali delle aziende, utilizzando un'interfaccia di gestione basata sul Web di facile utilizzo.

Prerequisiti

Requisiti

In questo documento si presume che il router Cisco sia completamente operativo e configurato per consentire al Cisco SDM di apportare modifiche alla configurazione.

Nota: per consentire al router di essere configurato dal modulo SDM, consultare il documento sull'autorizzazione dell'accesso HTTPS per SDM.

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

-

Cisco 3640 Router con Cisco IOS? Software release 12.4(8)

-

Cisco Security Device Manager (SDM) versione 2.3.1

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Nota: se si usa un Cisco Integrated Service Router (ISR), fare riferimento alla configurazione di base del router con Cisco Configuration Professional per dettagli di configurazione simili con funzioni più potenti. Per informazioni sui router supportati da Cisco CP, fare riferimento alla sezione Router supportati delle note sulla versione di Cisco Configuration Professional 2.5.

Convenzioni

Fare riferimento a Cisco Technical Tips Conventions per ulteriori informazioni sulle convenzioni dei documenti.

Configurazione

In questa sezione vengono presentate le informazioni necessarie per configurare le impostazioni di base del router in una rete.

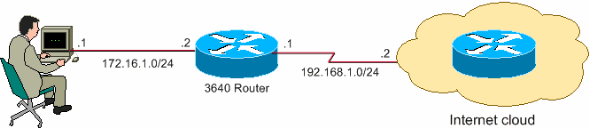

Esempio di rete

Il documento usa la seguente configurazione di rete:

Nota: gli schemi di indirizzamento IP utilizzati in questa configurazione non sono legalmente instradabili su Internet. Sono indirizzi RFC 1918 utilizzati per le simulazioni di laboratorio.![]()

Configurazione dell'interfaccia

Completare questa procedura per configurare le interfacce di un router Cisco.

-

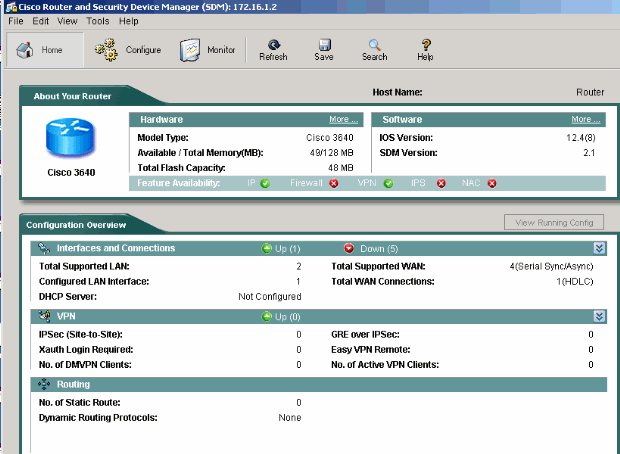

Per accedere alla home page del modello SDM, fare clic su Home page.

La home page SDM fornisce informazioni quali l'hardware e il software del router, la disponibilità delle funzionalità e un riepilogo della configurazione. I cerchi verdi mostrano le funzionalità supportate in questo router, mentre i cerchi rossi mostrano le funzionalità non supportate.

-

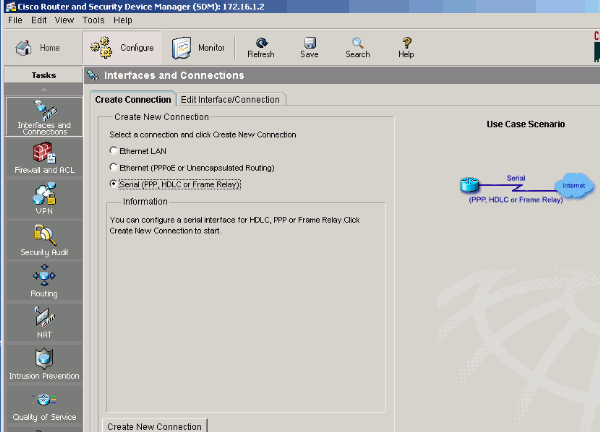

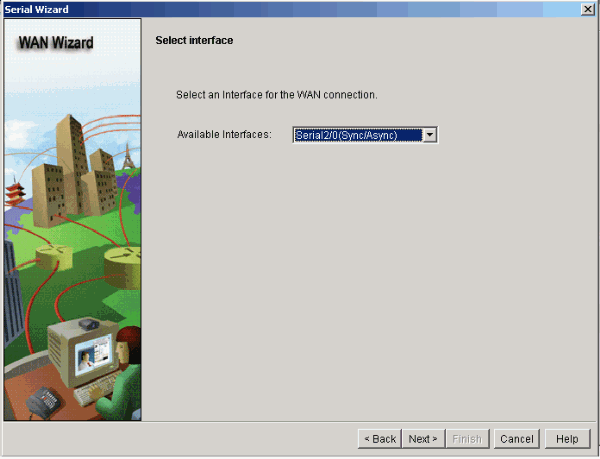

Per configurare la connessione WAN per l'interfaccia, scegliere Configura > Interfacce e connessioni > Crea connessione.

Ad esempio, per l'interfaccia seriale 2/0, selezionare l'opzione Serial e fare clic su Create New Connection (Crea nuova connessione).

Nota: per altri tipi di interfacce, ad esempio Ethernet, scegliere il tipo di interfaccia corrispondente e procedere facendo clic sul pulsante Crea nuova connessione.

-

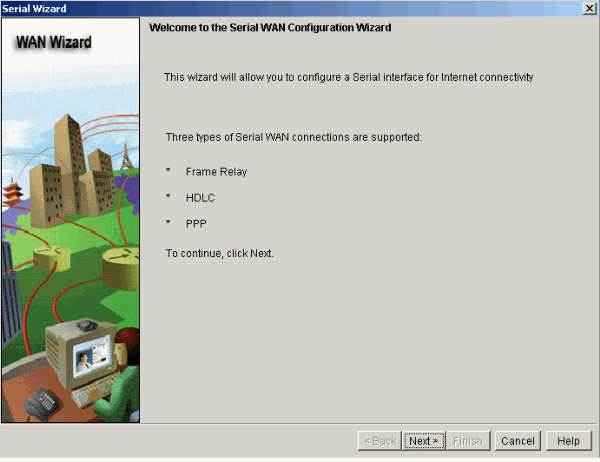

Per continuare e visualizzare l'interfaccia, fare clic su Next (Avanti).

-

Selezionare Serial interface 2/0 (desiderato) dall'opzione Available Interfaces e fare clic su Next.

-

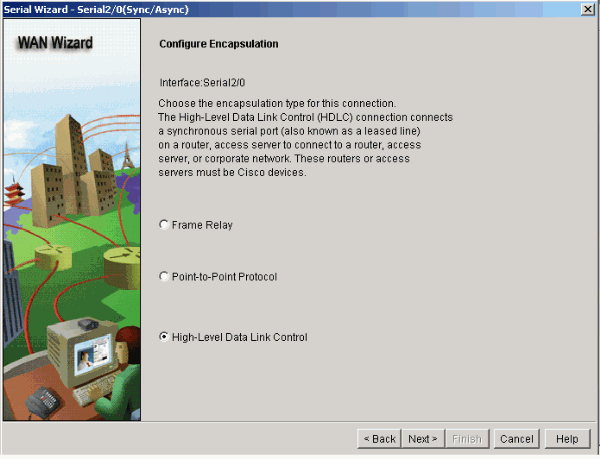

Selezionare il tipo di incapsulamento per l'interfaccia seriale e fare clic su Next (Avanti).

-

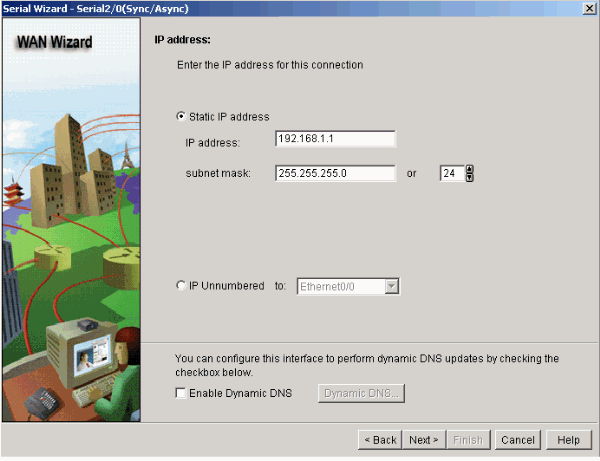

Specificare l'indirizzo IP statico con la subnet mask corrispondente dell'interfaccia e fare clic su Next (Avanti).

-

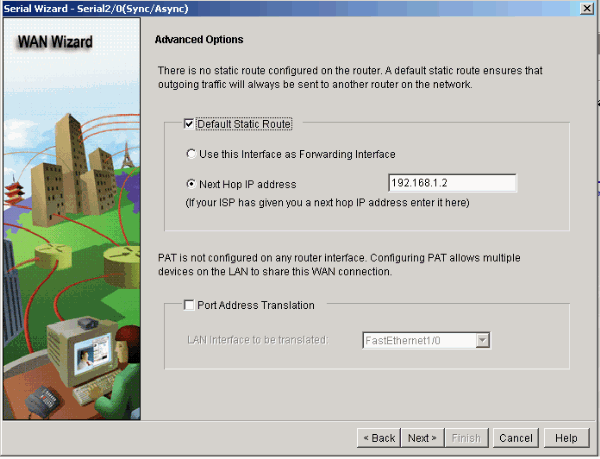

Configurare il routing predefinito con i parametri facoltativi, ad esempio l'indirizzo IP dell'hop successivo (192.168.1.2 come da diagramma di rete) fornito dall'ISP, quindi fare clic su Next (Avanti).

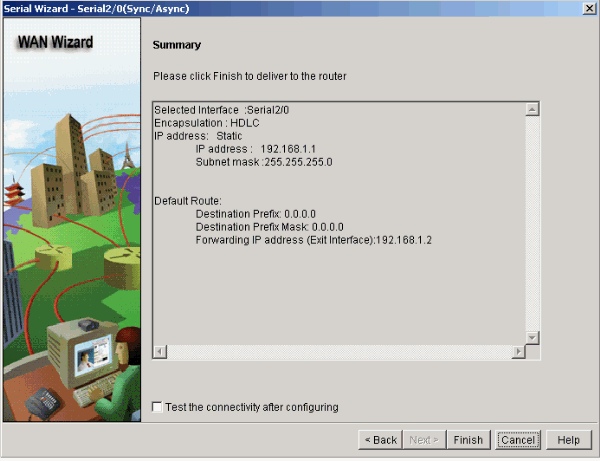

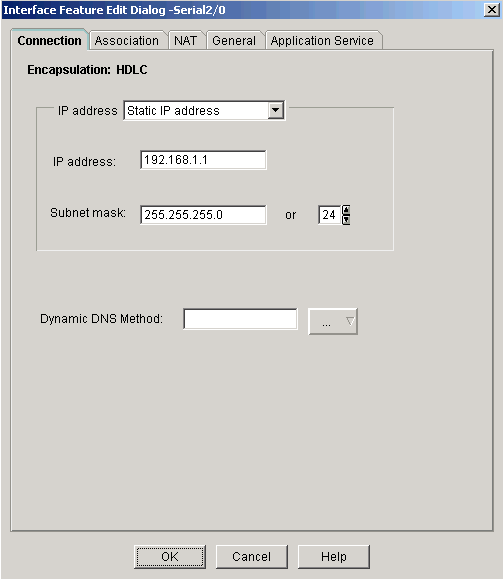

Viene visualizzata questa finestra con il riepilogo della configurazione impostata dall'utente. Fare clic su Finish (Fine).

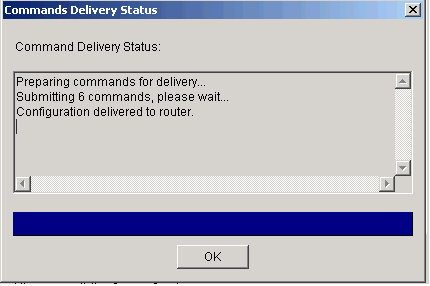

Viene visualizzata questa finestra contenente lo stato del trasferimento dei comandi al router. Se non è possibile trasferire i comandi a causa di una mancata compatibilità o di funzionalità non supportate, viene visualizzato l'errore.

-

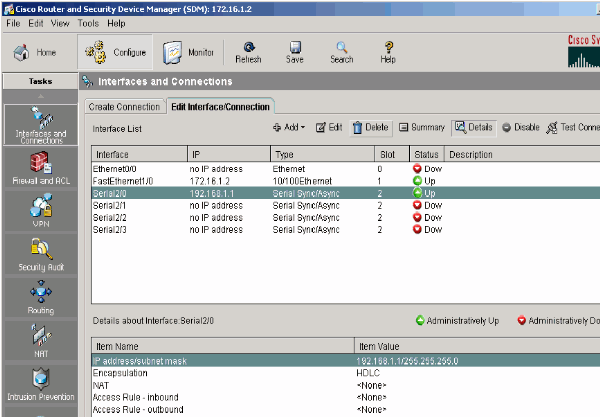

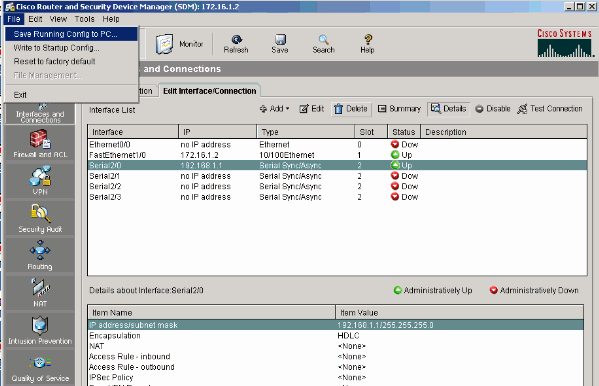

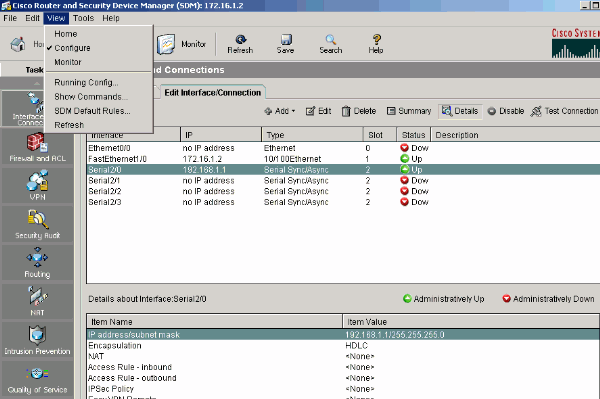

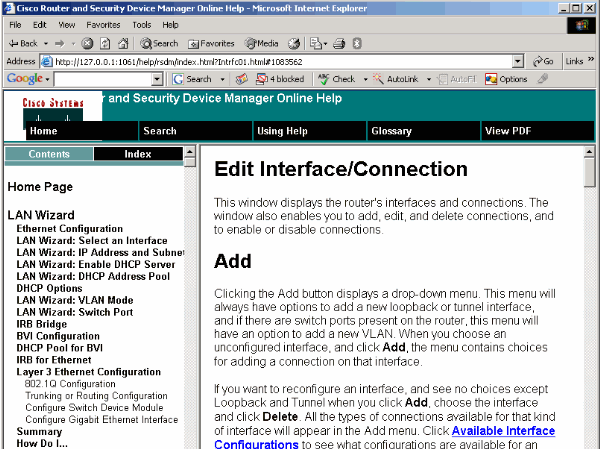

Scegliere Configura > Interfacce e connessioni > Modifica interfacce/connessioni per aggiungere/modificare/eliminare le varie interfacce.

Se si vuole modificare o cambiare la configurazione dell'interfaccia, evidenziare l'interfaccia desiderata e fare clic su Edit (Modifica). Qui è possibile modificare l'indirizzo IP statico esistente.

Configurazione della NAT

Configurazione della NAT dinamica

Completare questa procedura per configurare il NAT dinamico in un router Cisco.

-

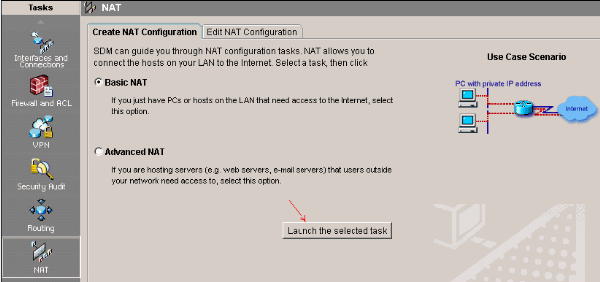

Scegliere Configura > NAT > NAT di base e fare clic su Avvia l'attività selezionata per configurare il NAT di base.

-

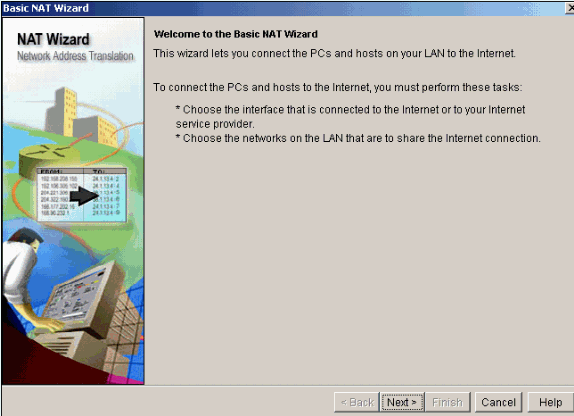

Fare clic su Next (Avanti).

-

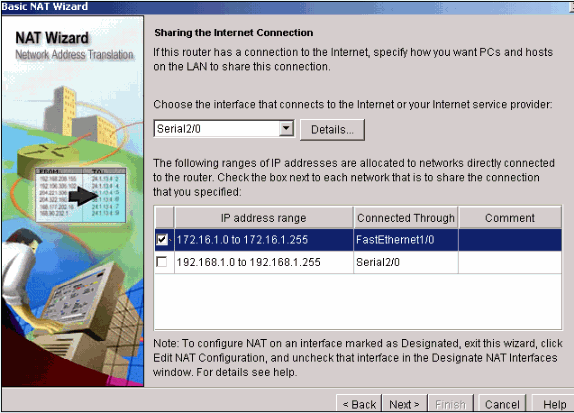

Selezionare l'interfaccia che si connette a Internet o all'ISP e l'intervallo di indirizzi IP su cui condividere l'accesso a Internet.

-

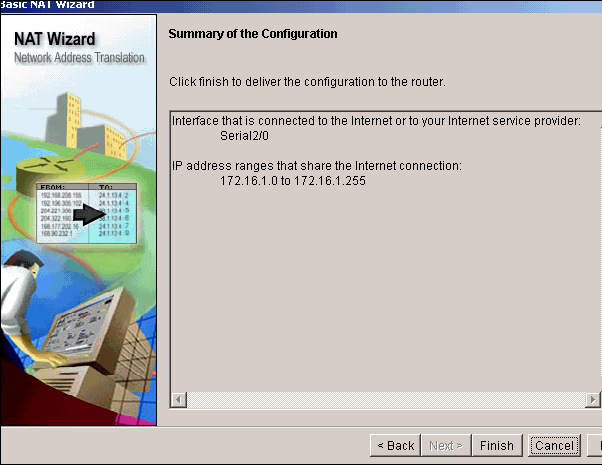

Viene visualizzata questa finestra con il riepilogo della configurazione impostata dall'utente. Fare clic su Finish (Fine).

-

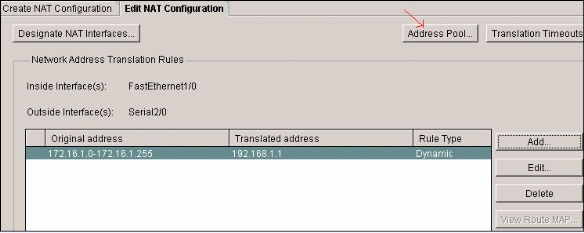

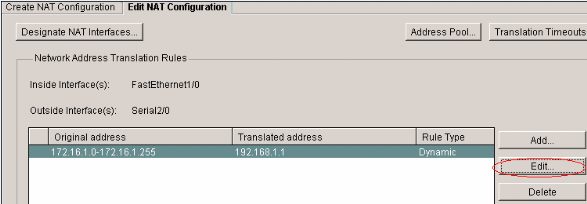

La finestra Modifica configurazione NAT mostra la configurazione NAT dinamica configurata con l'indirizzo IP tradotto in sovraccarico (PATing). Se si desidera configurare il NAT dinamico con il pool di indirizzi, fare clic su Pool di indirizzi.

-

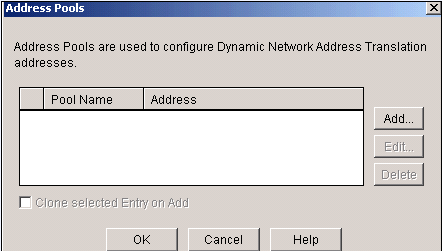

Fare clic su Add.

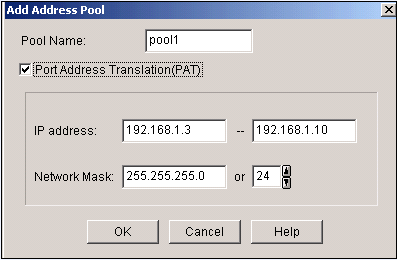

Qui vengono fornite informazioni come il nome del pool e l'intervallo di indirizzi IP con netmask. Può succedere che la maggior parte degli indirizzi del pool sia stata assegnata e che il pool di indirizzi IP stia per esaurirsi. In questo caso, per soddisfare ulteriori richieste di indirizzi IP, è possibile utilizzare la funzione PAT con un singolo indirizzo IP. Se si vuole che il router usi la funzione PAT quando il pool di indirizzi sta per esaurirsi, selezionare Port Address Translation (PAT).

-

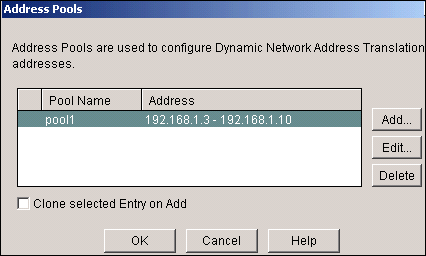

Fare clic su Add.

-

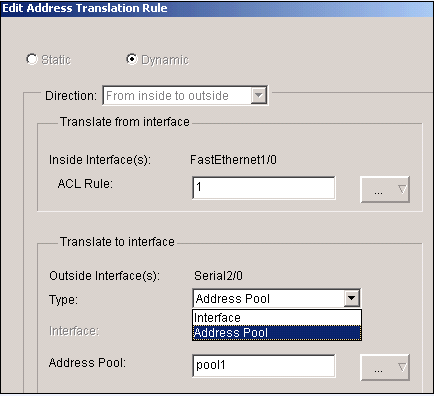

Fare clic su Edit (Modifica).

-

Scegliere Pool di indirizzi nel campo Tipo, fornire il nome del pool di indirizzi come pool1 e fare clic su OK.

-

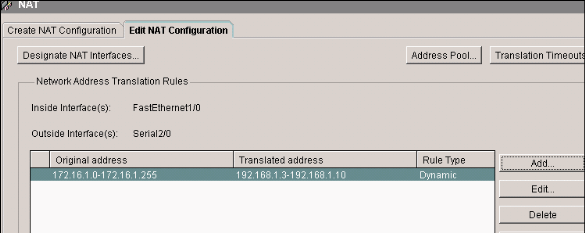

Questa finestra mostra la configurazione per il NAT dinamico con il pool di indirizzi. Fare clic su Designate NAT Interfaces (Designa interfacce NAT).

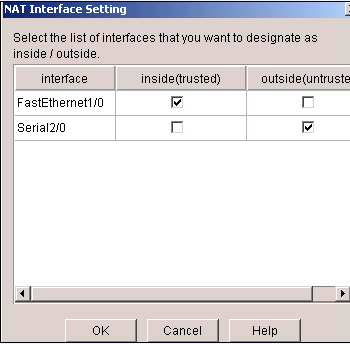

Utilizzare questa finestra per designare le interfacce interna ed esterna da utilizzare nelle conversioni NAT. La funzione NAT usa le designazioni interna ed esterna per interpretare le regole di conversione, perché le conversioni vengono eseguite in entrambe le direzioni, dall'interno verso l'esterno o dall'esterno verso l'interno.

Una volta designate, queste interfacce vengono usate in tutte le regole di conversione NAT. Le interfacce designate vengono visualizzate sopra l'elenco delle regole di conversione nella finestra principale di NAT.

Configurazione della NAT statica

Completare questa procedura per configurare un NAT statico in un router Cisco.

-

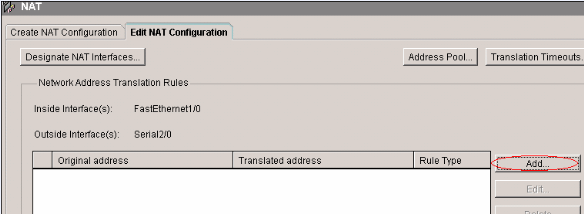

Scegliere Configura > NAT > Modifica configurazione NAT e fare clic su Aggiungi per configurare la configurazione NAT statica.

-

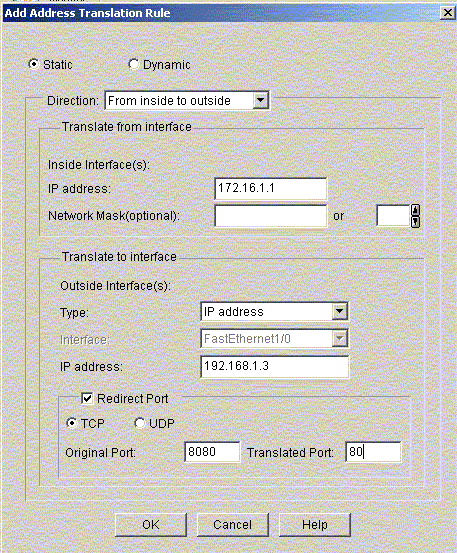

Scegliere la Direzione da interna a esterna o da esterna a interna, specificare l'indirizzo IP interno da convertire in Traduci da interfaccia. Per l'area Trasla a interfaccia (Translate to Interface), selezionate Tipo (Type).

-

Selezionare IP Address (Indirizzo IP) se si vuole che l'indirizzo di origine venga convertito nell'indirizzo IP definito in questo campo.

-

Selezionare Interfaccia se si desidera che Traduci da indirizzo utilizzi l'indirizzo di un'interfaccia sul router. L'indirizzo di origine viene convertito in un indirizzo IP assegnato all'interfaccia specificata nel campo Interface (Interfaccia).

Selezionare Redirect Port (Reindirizza porta) se si vogliono includere nella conversione le informazioni sulla porta di questo dispositivo interno. In questo modo, si consente di utilizzare lo stesso indirizzo IP pubblico per più dispositivi, a condizione che la porta specificata per ciascun dispositivo sia diversa. È necessario creare una voce per ciascuna mappatura di porta per questo indirizzo di destinazione. Fare clic su TCP per un numero di porta TCP; fare clic su UDP per un numero di porta UDP. Nel campo Original Port (Porta di origine), immettere il numero di porta del dispositivo interno. Nel campo Translated Port (Porta convertita), immettere il numero di porta che il router deve utilizzare per questa conversione. Fare riferimento alla sezione Accesso di Internet ai dispositivi interni in Configurazione di Network Address Translation: guida introduttiva.

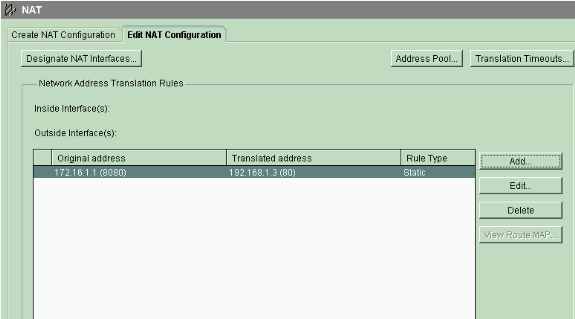

In questa finestra viene mostrata la configurazione NAT statica con il reindirizzamento delle porte abilitato.

-

Configurazione del routing

Configurazione del routing statico

Completare questa procedura per configurare il routing statico in un router Cisco.

-

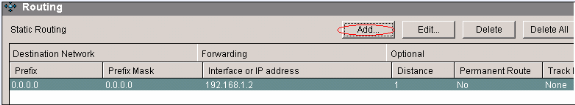

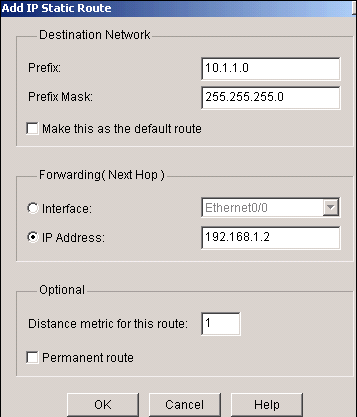

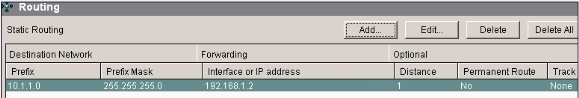

Per configurare il routing statico, scegliere Configura > Routing > Routing statico e fare clic su Aggiungi.

-

Immettere l'indirizzo di rete di destinazione con la maschera e selezionare l'interfaccia in uscita o l'indirizzo IP dell'hop successivo.

In questa finestra viene mostrata la route statica configurata per la rete 10.1.1.0 con indirizzo IP 192.168.1.2 per l'hop successivo.

Configurazione del routing dinamico

Per configurare il routing dinamico in un router Cisco, attenersi alla seguente procedura.

-

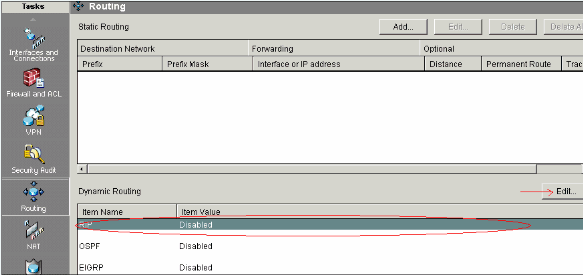

Scegliere Configura > Ciclo > Ciclo dinamico.

-

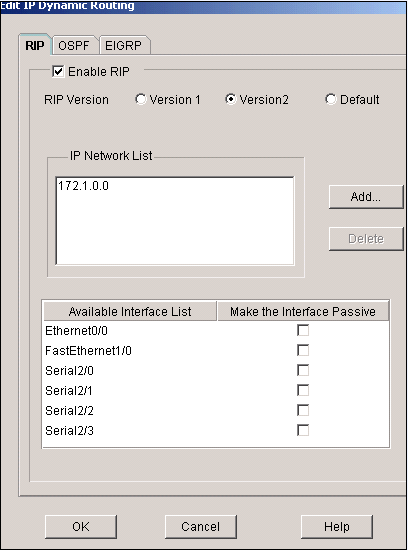

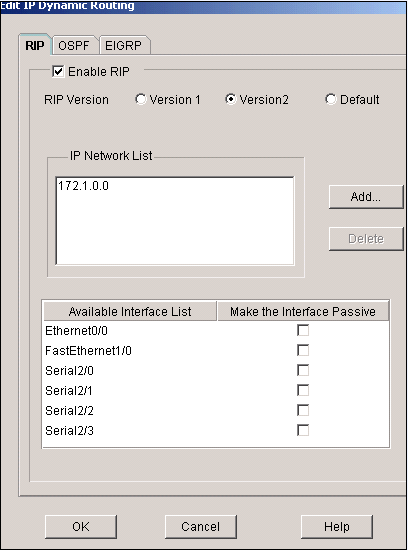

Selezionare RIP e fare clic su Edit (Modifica).

-

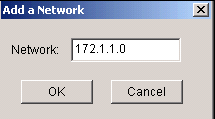

Selezionare Abilita RIP, selezionare la versione RIP e fare clic su Aggiungi.

-

Specificare l'indirizzo di rete da rendere pubblico.

-

Fare clic su OK.

-

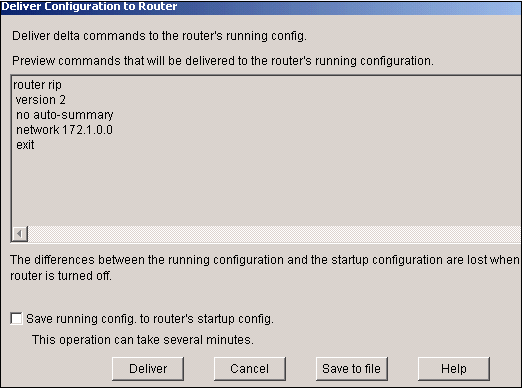

Fare clic su Deliver (Trasferisci) per trasferire i comandi al router.

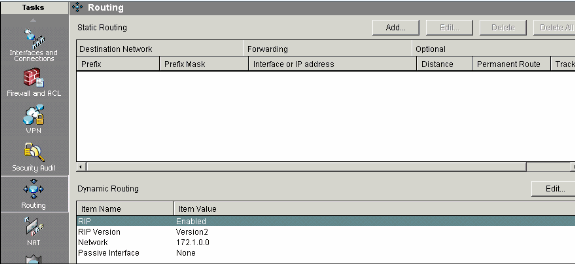

In questa finestra viene mostrata la configurazione del routing RIP dinamico.

Altri parametri di configurazione

Completare questa procedura per configurare le altre impostazioni di base in un router Cisco.

-

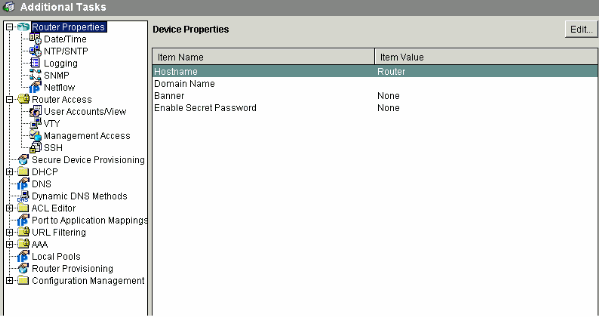

Scegliere Configura > Attività aggiuntive > Proprietà router e fare clic su Modifica per modificare le proprietà Hostname, Domain Name, Banner e Enable Secret Password per un router.

-

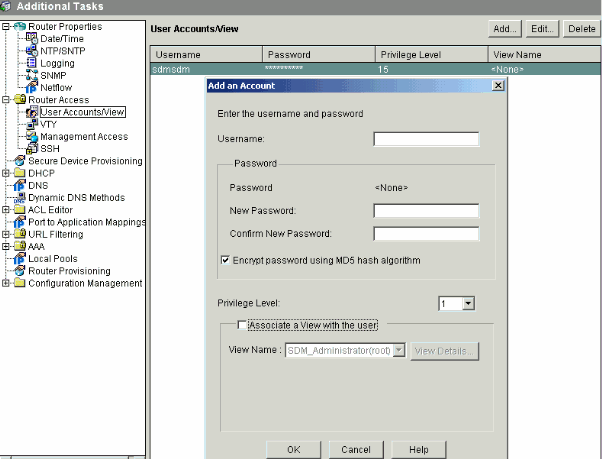

Scegliere Configura > Attività aggiuntive > Accesso router > Account utente/Visualizza per aggiungere, modificare o eliminare gli account utente sul router.

-

Scegliere File > Salva configurazione corrente su PC... per salvare la configurazione nella NVRAM del router e del PC e ripristinare le impostazioni predefinite (di fabbrica) della configurazione corrente.

-

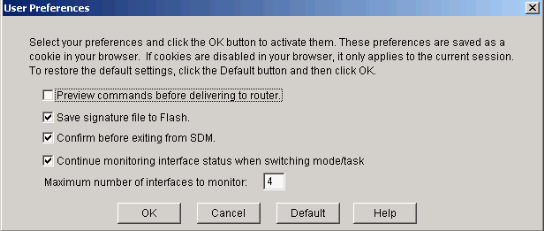

Andare alla barra delle applicazioni e scegliere Modifica > Preferenze per abilitare le seguenti opzioni di Preferenze utente:

-

Anteprima comandi prima della consegna al router.

-

Salvare il file della firma in Flash.

-

Confermare prima di uscire da SDM.

-

Continuare a monitorare lo stato dell'interfaccia quando si cambia modalità/operazione.

-

-

Scegliere Visualizza dalla barra delle applicazioni se si desidera:

-

Visualizzare le pagine Home page, Configura o Controlla.

-

Visualizzare la configurazione corrente del router.

-

Visualizzare vari comandi show.

-

Visualizzare le regole predefinite SDM.

-

Scegliere Refresh per sincronizzare la configurazione del router se sono presenti router configurati tramite la CLI con SDM.

-

Configurazione dalla CLI

| Configurazione del router |

|---|

Router#show run Building configuration... Current configuration : 2525 bytes ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname Router ! boot-start-marker boot-end-marker ! no logging buffered enable password cisco ! no aaa new-model ! resource policy ! ! ! ip cef ! ! ! !--- RSA certificate generated after you enable the !--- ip http secure-server command. crypto pki trustpoint TP-self-signed-392370502 enrollment selfsigned subject-name cn=IOS-Self-Signed-Certificate-392370502 revocation-check none rsakeypair TP-self-signed-392370502 ! ! crypto pki certificate chain TP-self-signed-392370502 certificate self-signed 01 3082023C 308201A5 A0030201 02020101 300D0609 2A864886 F70D0101 04050 30312E30 2C060355 04031325 494F532D 53656C66 2D536967 6E65642D 43657 69666963 6174652D 33393233 37303530 32301E17 0D303530 39323330 34333 375A170D 32303031 30313030 30303030 5A303031 2E302C06 03550403 13254 532D5365 6C662D53 69676E65 642D4365 72746966 69636174 652D3339 32333 35303230 819F300D 06092A86 4886F70D 01010105 0003818D 00308189 02818 C86C0F42 84656325 70922027 EF314C2F 17C8BBE1 B478AFA3 FE2BC2F2 3C272 A3B5E13A 1392A158 73D8FE0D 20BFD952 6B22890C 38776830 241BE259 EE2AA CF4124EA 37E41B46 A2076586 2F0F9A74 FDB72B3B 6159EEF7 0DEC7D44 BE489 9E351BF7 F5C808D9 2706C8B7 F5CE4B73 39ED8A61 508F455A 68245A6B D072F 02030100 01A36630 64300F06 03551D13 0101FF04 05300301 01FF3011 06035 11040A30 08820652 6F757465 72301F06 03551D23 04183016 80148943 F2369 ACD8CCA6 CA04EC47 C68B8179 E205301D 0603551D 0E041604 148943F2 36910 D8CCA6CA 04EC47C6 8B8179E2 05300D06 092A8648 86F70D01 01040500 03818 3B93B9DC 7DA78DF5 6D1D0D68 6CE075F3 FFDAD0FB 9C58E269 FE360329 2CEE3 D8661EB4 041DEFEF E14AA79D F33661FC 2E667519 E185D586 13FBD678 F52E1 E3C92ACD 52741FA4 4429D0B7 EB3DF979 0EB9D563 51C950E0 11504B41 4AE79 0DD0BE16 856B688C B727B3DB 30A9A91E 10236FA7 63BAEACB 5F7E8602 0C33D quit ! ! ! ! ! ! ! ! ! ! !--- Create a user account named sdmsdm with all privileges. username sdmsdm privilege 15 password 0 sdmsdm ! ! ! ! ! ! interface Ethernet0/0 no ip address shutdown half-duplex ! !--- The LAN interface configured with a private IP address. interface FastEthernet1/0 ip address 172.16.1.2 255.255.255.0 !--- Designate that traffic that originates from behind !--- the interface is subject to Network Address Translation (NAT). ip nat inside ip virtual-reassembly duplex auto speed auto ! !--- This is the WAN interface configured with a routable (public) IP address. interface Serial2/0 ip address 192.168.1.1 255.255.255.0 !--- Designate that this interface is the !--- destination for traffic that has undergone NAT. ip nat outside ip virtual-reassembly ! interface Serial2/1 no ip address shutdown ! interface Serial2/2 no ip address shutdown ! interface Serial2/3 no ip address shutdown ! !--- RIP version 2 routing is enabled. router rip version 2 network 172.1.0.0 no auto-summary !--- This is where the commands to enable HTTP and HTTPS are configured. ip http server ip http secure-server ! !--- This configuration is for dynamic NAT. ! !--- Define a pool of outside IP addresses for NAT. ip nat pool pool1 192.168.1.3 192.168.1.10 netmask 255.255.255.0 !--- In order to enable NAT of the inside source address, !--- specify that traffic from hosts that match access list 1 !--- are NATed to the address pool named pool1. ip nat inside source list 1 pool pool1 ! !--- Access list 1 permits only 172.16.1.0 network to be NATed. access-list 1 remark SDM_ACL Category=2 access-list 1 permit 172.16.1.0 0.0.0.255 ! !--- This configuration is for static NAT !--- In order to translate the packets between the real IP address 172.16.1.1 with TCP !--- port 80 and the mapped IP address 192.168.1.1 with TCP port 500. ip nat inside source static tcp 172.16.1.1 80 192.168.1.3 500 extendable ! ! ! ! !--- The default route is configured and points to 192.168.1.2. ip route 0.0.0.0 0.0.0.0 192.168.1.2 ! ! !--- The static route is configured and points to 192.168.1.2. ip route 10.1.1.0 255.255.255.0 192.168.1.2 ! ! control-plane ! ! ! ! ! ! ! ! ! ! line con 0 line aux 0 !--- Telnet enabled with password as sdmsdm. line vty 0 4 password sdmsdm login ! ! end |

Verifica

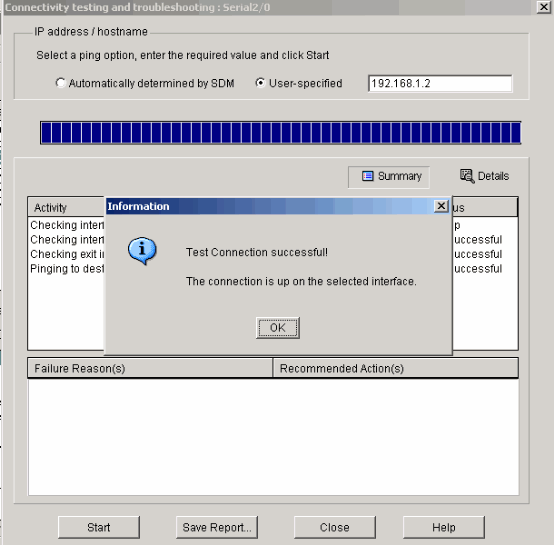

Selezionare Configure (Configura) > Interface & Connections (Interfacce e connessioni) > Edit Interface Connections (Modifica connessioni dell'interfaccia) > Test Connection (Prova connessioni) per provare la connettività su tutta la rete. È possibile specificare l'indirizzo remoto e l'indirizzo IP facendo clic sul pulsante di opzione User-specified (Specificato dall'utente).

Risoluzione dei problemi

Lo strumento Output Interpreter (solo utenti registrati) (OIT) supporta alcuni comandi show. Usare OIT per visualizzare un'analisi dell'output del comando show.

Nota: prima di usare i comandi di debug, consultare il documento Informazioni importanti sui comandi di debug.

È possibile utilizzare queste opzioni per risolvere i problemi:

-

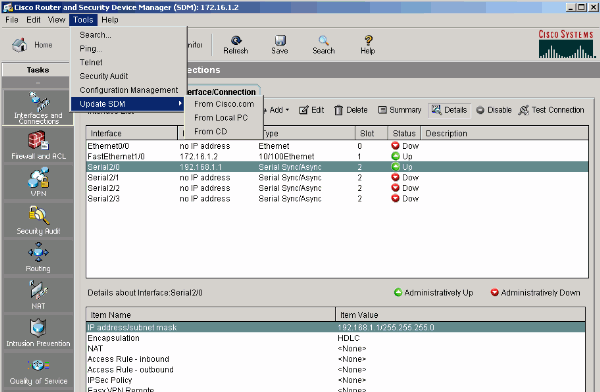

Scegliere Strumenti > Aggiorna SDM dalla barra delle applicazioni per eseguire il ping, Telnet e aggiornare l'SDM alla versione più recente. È possibile eseguire questa operazione da Cisco.com, dal PC locale o dal CD.

-

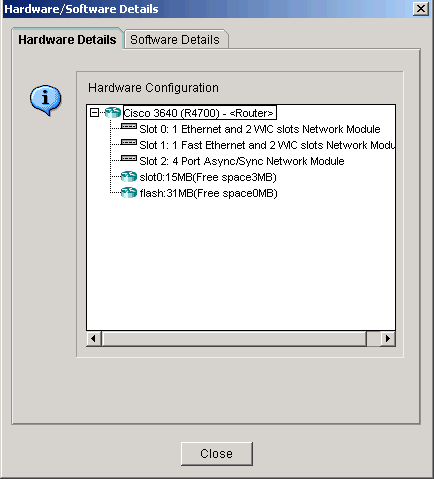

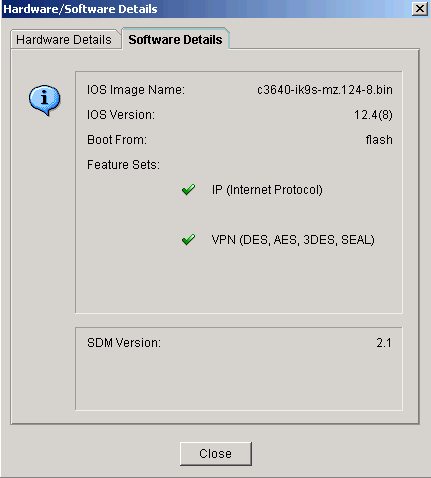

Scegliere Guida > Informazioni sul router per visualizzare le informazioni sulla configurazione hardware del router.

In questa finestra vengono mostrate le informazioni sull'immagine IOS memorizzata nel router.

-

L'opzione Help (Guida) fornisce informazioni sulle diverse opzioni disponibili nel modello SDM per la configurazione dei router.

Compatibilità di SDM con sistema operativo a 64 bit

SDM non è supportato sui computer con sistema operativo a 64 bit. È necessario installare il modulo SDM sul router e accedervi tramite il browser Web.

Per ulteriori informazioni sull'installazione dei file SDM sul router, consultare il documento sull'installazione dei file SDM nel router.

Impossibile avviare il modello SDM tramite il browser

Problema

Quando si utilizza il modello SDM con il browser Web, viene visualizzato un messaggio di errore di avvio del modello SDM.

Soluzione 1

Il problema potrebbe riguardare la versione di Java. L'aggiornamento Java potrebbe non essere compatibile con la versione SDM. Se la versione di Java è Java 6 update 12, disinstallare tale versione e installare Java 6 update 3. Questo risolve il problema. Per ulteriori informazioni sulla compatibilità, consultare la sezione Versioni del browser Web e versioni dell'ambiente Java Runtime della nota sulla versione di SDM 2.5. SDM versione 2.5 viene eseguito con gli aggiornamenti 2 e 3 di Java versione 6.

Soluzione 2

Abilitare Consenti l'esecuzione di contenuto attivo in file in Risorse del computer nelle opzioni di Internet Explorer per risolvere il problema.

-

Aprire Internet Explorer e scegliere Strumenti > Opzioni Internet > Avanzate.

-

Nella sezione Protezione verificare che le caselle di controllo accanto alle opzioni Consenti l'esecuzione di contenuto attivo nei file del computer e Consenti l'installazione di software anche se la firma non è valida siano selezionate.

-

Fare clic su OK e riavviare il browser per rendere effettive le modifiche.

Errore: overflow dello stack java.bling

Problema

Non è possibile connettersi al modello SDM e viene visualizzato questo messaggio di errore:

java.bling stack over flow

Soluzione

Questo problema si verifica in genere quando si utilizza il codice Java versione 1.5.0_06. Per informazioni su come risolvere questo problema, consultare L'utente non è in grado di connettersi a Security Device Manager (SDM) e riceve il messaggio di errore java.bling stack over flow.

Informazioni correlate

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

1.0 |

27-Jul-2011 |

Versione iniziale |

Feedback

Feedback