Introduzione

Questo documento descrive come configurare la replica in Hyperflex.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Unified Computing System Manager (UCSM)

- HyperFlex

- vCenter

- Networking

- DNS

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- HyperFlex Connect 5.0.2d

- Hyperflex Stretch Cluster

- Cluster Hyperflex Standard

- UCSM 4.2(1l)

- vCenter 7.0 U3

Nota: poiché la protezione dei dati deve avere la stessa versione di Hyperflex Data Platform in entrambi i cluster, le dimensioni e il tipo del cluster possono essere diversi.

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

Hyperflex Data Protection offre un piano di disaster recovery. Consente di disporre di snapshot automatiche replicate nel cluster remoto. Gli snapshot per le macchine virtuali protette vengono inviati al cluster remoto a seconda della frequenza configurata nel cluster. Tuttavia, nel cluster di destinazione rimane solo l'ultima istantanea acquisita.

Ulteriori informazioni generali

- È buona norma, quando si configura un intervallo IP, allocare più IP rispetto ai nodi presenti nel cluster nel caso in cui si preveda un'espansione per il futuro.

- L'MTU deve essere la stessa su entrambe le estremità.

- La rete di replica deve utilizzare la stessa subnet IP in entrambi i cluster della stessa VLAN.

Procedura

Passaggio 1. Accedere al sistema Hyperflex e selezionare l'opzione Replication nel riquadro azioni a sinistra:

Opzione di replica

Opzione di replica

Passaggio 2. Fare clic sull'opzione Configura rete, compilare le informazioni per ogni campo e fare clic su Avanti:

Configura rete di replica

Configura rete di replica

Passaggio 3. Impostare le informazioni IP per la rete di replica, aggiungendo la subnet, il gateway e l'intervallo IP. Una volta assegnato l'intervallo IP, fare clic su Add IP Range (Aggiungi intervallo IP), quindi su Configure (Configura).

Configura rete di replica

Configura rete di replica

Passaggio 4. La configurazione viene convalidata e applicata. Al termine, fare clic su Chiudi:

Configurazione rete DR

Configurazione rete DR

Passaggio 5. Configurare la rete nell'altro cluster. Per questo esempio il secondo cluster è stretch, pertanto sono necessarie entrambe le credenziali UCSM. Immettere le informazioni appropriate e fare clic su Avanti:

Configurazione rete secondo cluster

Configurazione rete secondo cluster

Passaggio 6. Impostare le informazioni IP per la rete di replica nel secondo cluster, aggiungendo la stessa subnet, lo stesso gateway e lo stesso intervallo IP. Una volta assegnato l'intervallo IP, fare clic su Add IP Range (Aggiungi intervallo IP), quindi su Configure (Configura):

Configurazione del secondo cluster di rete

Configurazione del secondo cluster di rete

Passaggio 7. Una volta completata la configurazione, viene visualizzato lo stato di operazione riuscita, quindi fare clic su Close (Chiudi):

Secondo cluster configurazione rete DR

Secondo cluster configurazione rete DR

Nota: una volta configurata la rete, è consigliabile eseguire un test di rete tra i due cluster per verificare che siano in grado di comunicare tra loro. Utilizzare il comando ping per verificare la raggiungibilità degli IP tra le interfacce eth2.

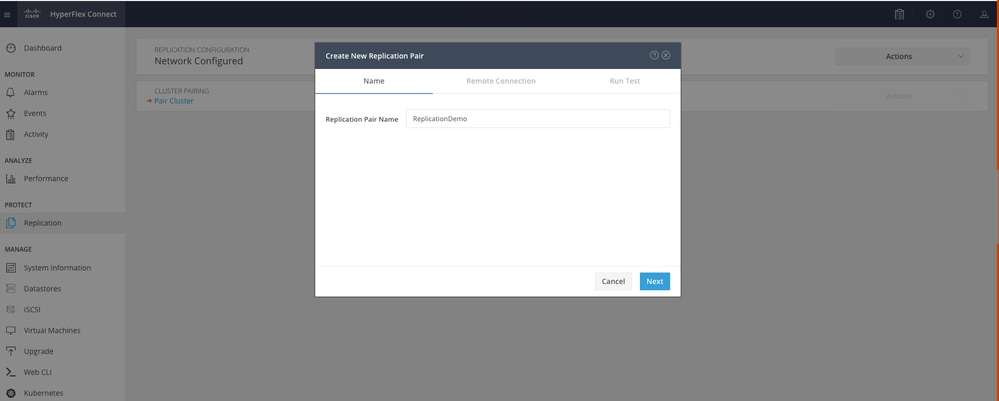

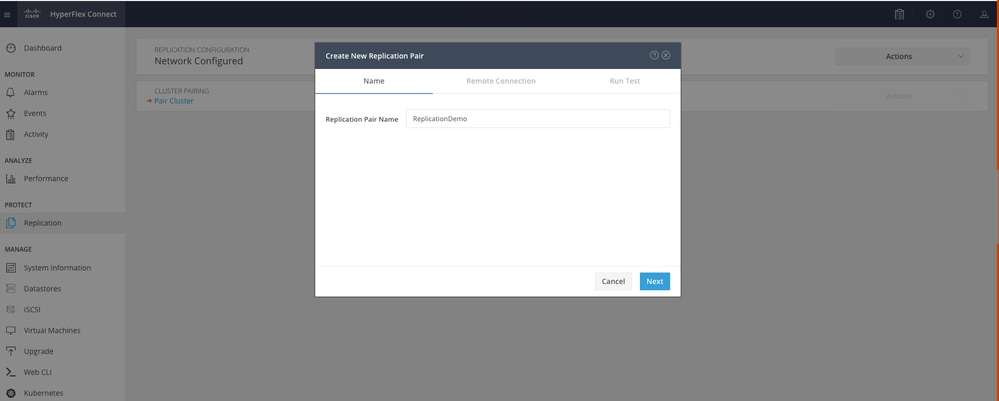

Passaggio 7. Per creare la coppia di replica, fare clic su Replica e quindi su Associa cluster nell'opzione Associazione cluster. Assegnare un nome alla coppia di repliche e fare clic su Avanti:

Coppia di repliche

Coppia di repliche

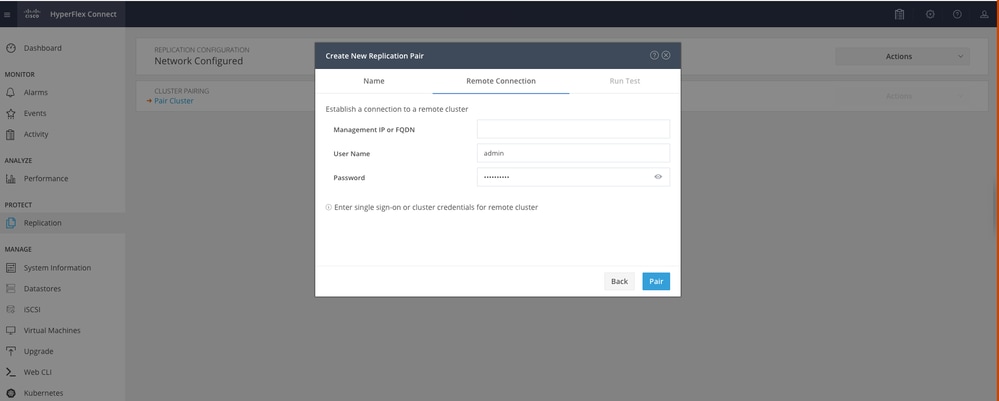

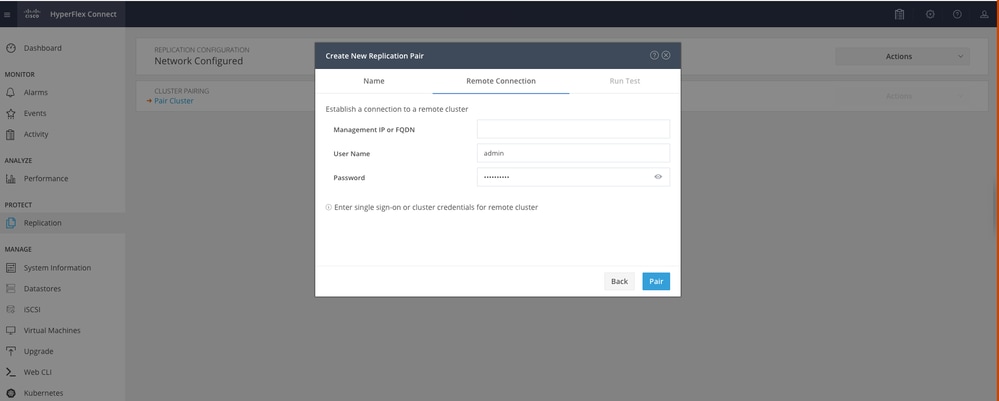

Passaggio 8. Specificare l'IP o l'FQDN di gestione del cluster per il cluster come coppia di replica, quindi fare clic su Associa:

Cluster di associazione

Cluster di associazione

m

Passaggio 8. Una volta accoppiati i cluster, tutto viene impostato per avviare il mapping dell'archivio dati tra i due cluster, all'interno della stessa pagina di replica. Viene visualizzata l'opzione Map Datastore (Mappa archivio dati). Fare clic su di essa:

Mappatura dell'archivio dati

Mappatura dell'archivio dati

Passaggio 9. Nella finestra popup viene visualizzata la mappatura dell'archivio dati che mostra gli archivi dati disponibili nel cluster a sinistra e un menu a discesa con gli archivi dati disponibili nel cluster accoppiato in cui le VM vengono tentate di essere protette:

Mappatura degli archivi dati

Mappatura degli archivi dati

Nota: il mapping degli archivi dati può essere eseguito da entrambi i siti l'uno all'altro. Ad esempio, Cluster1 può eseguire il mapping degli archivi dati al cluster2 e Cluster2 può eseguire il mapping degli archivi dati al cluster1 senza ulteriori configurazioni.

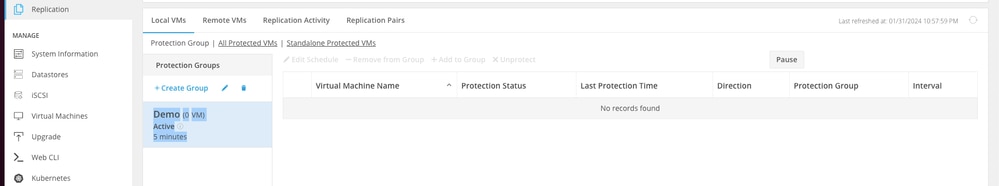

Passaggio 10. Una volta mappati gli archivi dati, definire il gruppo protezione dati, specificare un nome e selezionare un periodo di tempo per proteggere le macchine virtuali da associare. Specificare infine l'ora di avvio del gruppo protezione dati, quindi fare clic su Crea gruppo protezione dati.

Creazione gruppo protezione dati

Creazione gruppo protezione dati

Considerazioni sul gruppo protezione dati

- Il gruppo protezione dati definisce il comportamento della protezione dati.

- Consente di specificare la frequenza di protezione della macchina virtuale.

- Può andare da 5 minuti a 24 ore, anche l'ora in cui inizia la protezione.

- Può avere un'ora immediata o specifica.

- Gli strumenti VMware possono essere attivati per rendere silenziosa la macchina virtuale.

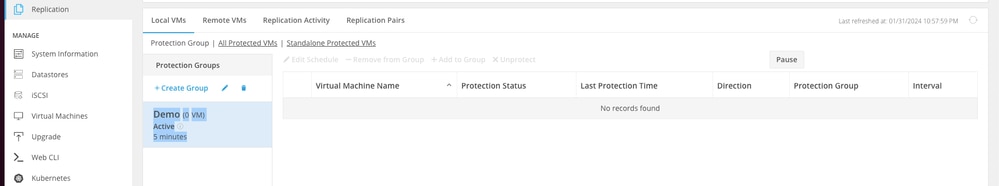

Verrà visualizzato un messaggio che indica che il gruppo protezione dati è stato creato e che è elencato nell'area del gruppo protezione dati:

Gruppo protezione dati creato

Gruppo protezione dati creato

Passaggio 11. Una volta creato il gruppo protezione dati, il passaggio finale consiste nell'assegnarlo alle macchine virtuali da proteggere. Passare alla scheda Macchine virtuali, selezionare la macchina virtuale da proteggere e fare clic su Proteggi:

Protezione macchina virtuale

Protezione macchina virtuale

Viene visualizzata una finestra popup che consente di collegare il gruppo protezione dati creato, selezionarlo e fare clic su Proteggi macchina virtuale:

Selezione del gruppo protezione dati

Selezione del gruppo protezione dati

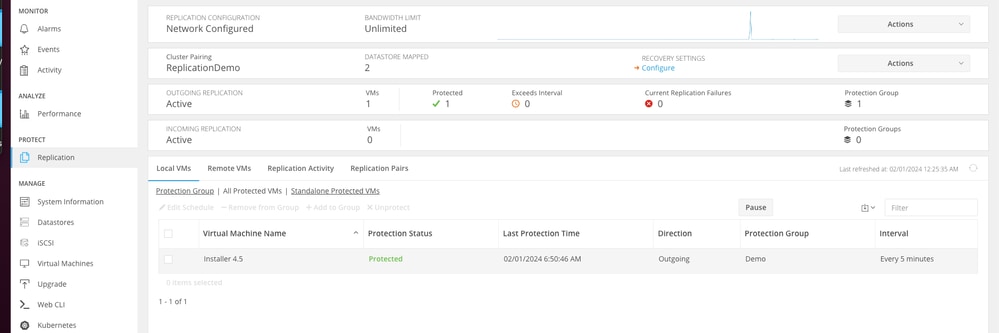

Una volta protetta, la VM viene visualizzata come protetta per il gruppo protezione dati.

VM protetta

VM protetta

Nota: assicurarsi che la macchina virtuale protetta appartenga a un datastore di cui si sta eseguendo il mapping, altrimenti la protezione non riuscirà.

Risoluzione dei problemi

Verifica configurazione protezione macchina virtuale

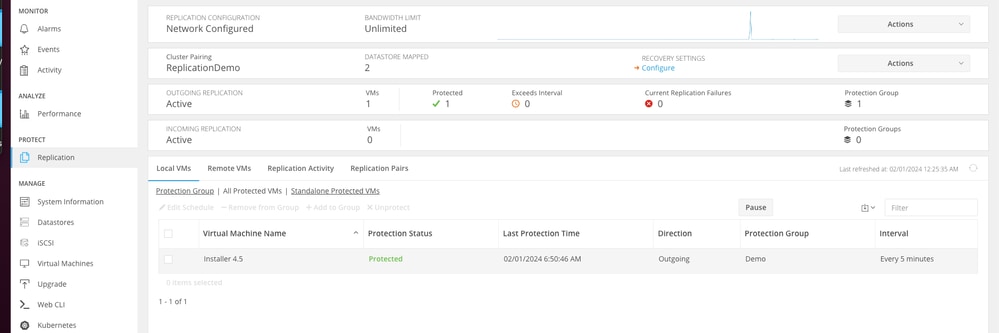

È buona norma monitorare la protezione della VM nella scheda Replica:

Monitoraggio delle VM protette

Monitoraggio delle VM protette

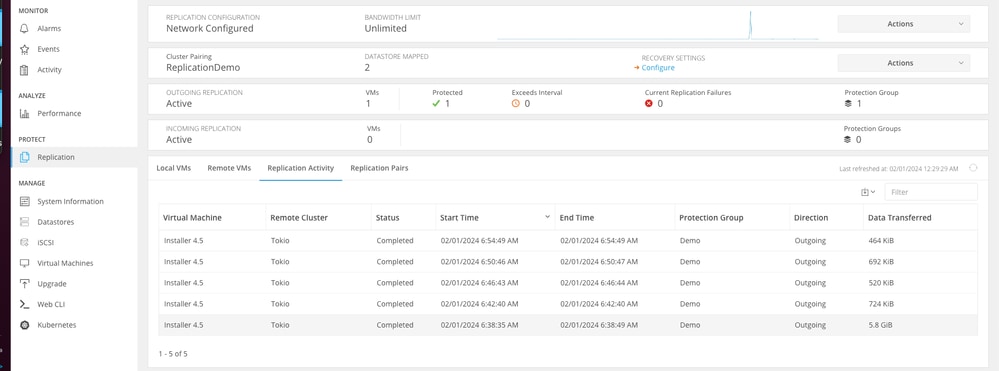

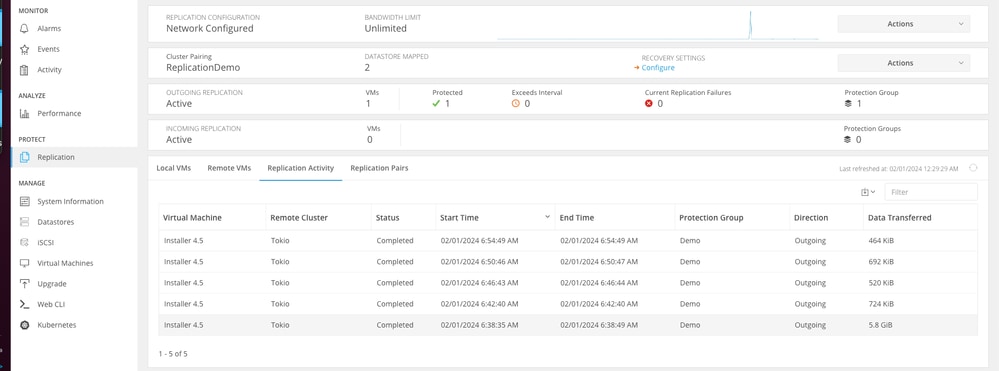

Monitoraggio delle attività di replica

Le attività di replica possono essere monitorate facendo clic su nella scheda Attività di replica:

Attività di replica

Attività di replica

Problemi comuni

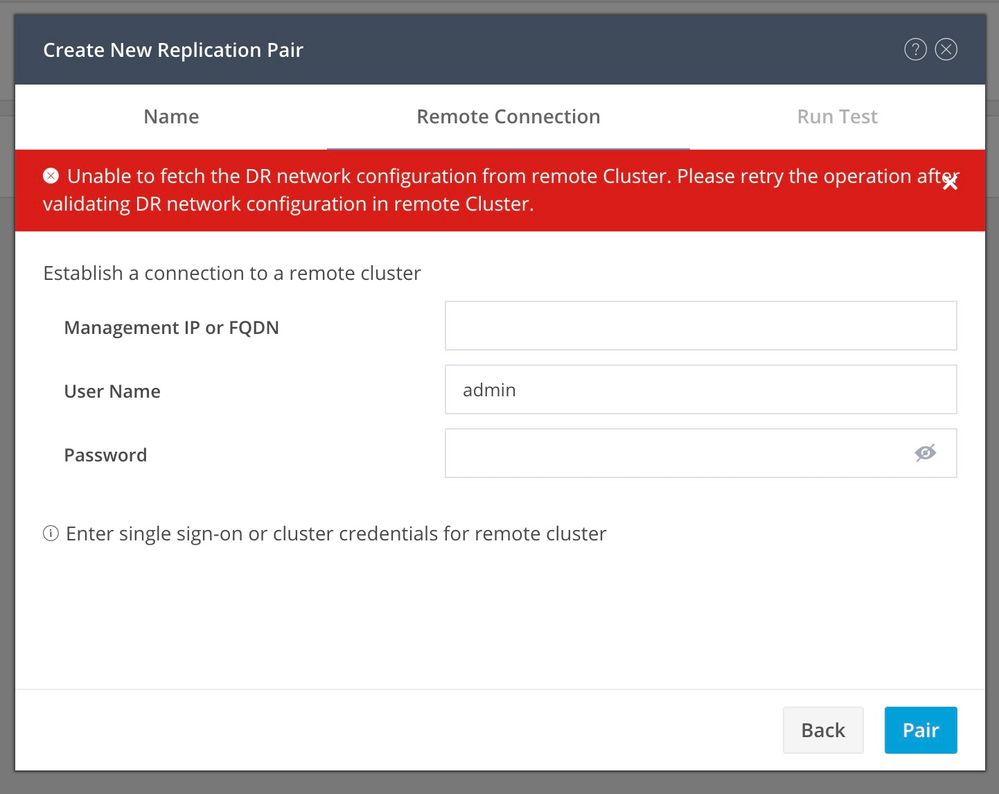

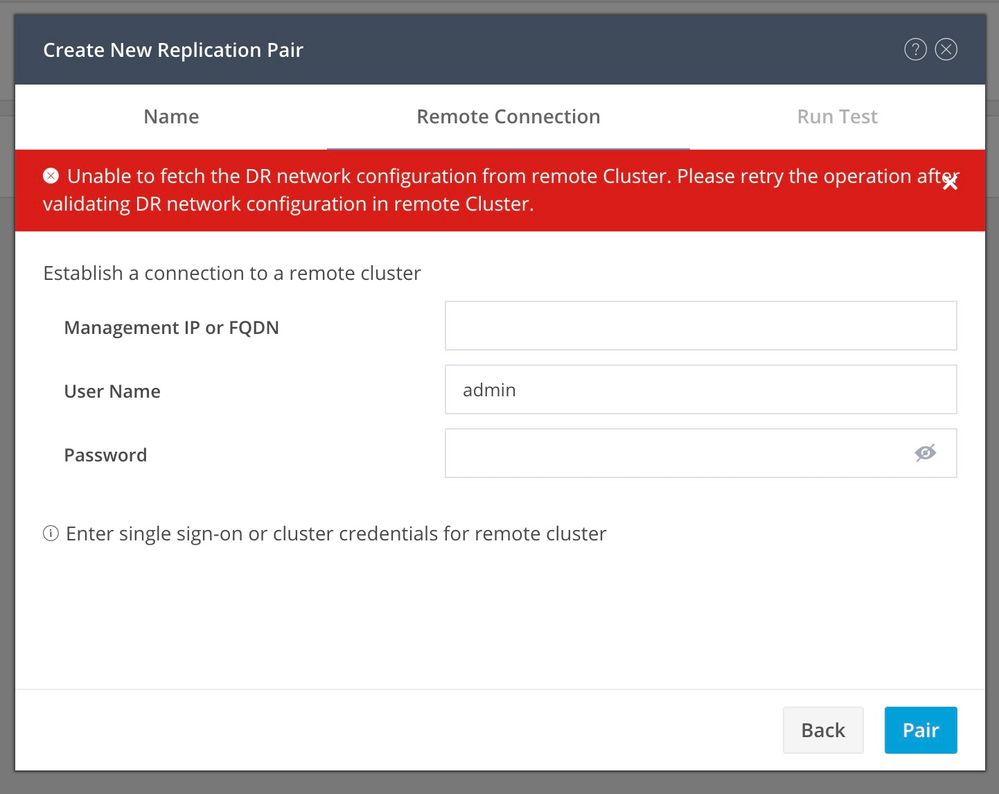

Associa problemi

I problemi di accoppiamento possono apparire:

Problemi di accoppiamento

Problemi di accoppiamento

- Verificare che la rete di replica sia configurata in entrambi i cluster.

- Assicurarsi che i cluster siano raggiungibili l'uno dall'altro.

Problemi di connettività

- Verificare che eth2 sia presente. Utilizzare il comando ifconfig su ciascuna delle macchine virtuali del controller di storage per verificare che eth2 sia configurato correttamente su di esse.

- Usare il comando ping per verificare la connettività tra le interfacce eth2.

- Verificare che la VLAN di replica in entrambi i cluster corrisponda.

- Verificare che la VLAN di replica sia configurata correttamente in tutti i percorsi tra i cluster.

Test Ping

Test Ping

Problemi relativi alla protezione

Problemi relativi alla protezione

Problemi relativi alla protezione

- Verificare che la macchina virtuale da proteggere appartenga a un archivio dati mappato.

- Assicurarsi che gli archivi dati siano mappati correttamente.

Nota: per alcune correzioni è necessario l'intervento del Technical Assistance Center (TAC). Apri una richiesta con TAC, se necessario.

Informazioni correlate

Feedback

Feedback