Esempio di configurazione di MPLS L3VPN con ISIS Remote LFA

Opzioni per il download

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Sommario

Introduzione

In questo documento viene descritto come configurare le Vpn Multiprotocol Label Switching (MPLS) di layer 3 con la funzione LFA (Remote Loop Free Alternative) di ISIS. Illustra uno scenario di rete di esempio e la sua configurazione e i suoi output per una migliore comprensione.

Prerequisiti

Requisiti

Nessun requisito specifico previsto per questo documento. Tuttavia, la comprensione di base di MPLS e la conoscenza operativa del protocollo ISIS saranno sicuramente di aiuto.

Componenti usati

Il documento può essere consultato per tutte le versioni software o hardware.

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

ISIS è ampiamente implementato sui provider di servizi Internet in tutto il mondo e la VPN MPLS Layer 3 è la soluzione più comune fornita dagli ISP. Il guasto del collegamento all'infrastruttura principale di un ISP influisce direttamente sulle prestazioni, pertanto la convergenza al di sotto del secondo è fortemente auspicata. Funzionalità quali MPLS Tunnel Link Protection e Node Protection risolvono questi problemi ma richiedono una configurazione manuale.

ISIS Remote LFA sfrutta il concetto che per una determinata area, tutti i router ISIS avranno lo stesso database dello stato del collegamento. Se il router A deve selezionare un percorso di backup per la destinazione X, tramite il router B, il router A può selezionare il router B come hop di backup successivo, a condizione che il router B non utilizzi il router A come hop successivo per la destinazione X. Questa operazione può essere effettuata perché tutti i router hanno lo stesso database. Questa è l'idea di base per la funzione LFA. Ora questo percorso di backup è programmato direttamente nella voce Cisco Express Forwarding (CEF) e verrà utilizzato immediatamente in caso di errore del percorso principale. Il protocollo di routing può quindi convergere in base ai timer tradizionali.

LFA remota ISIS

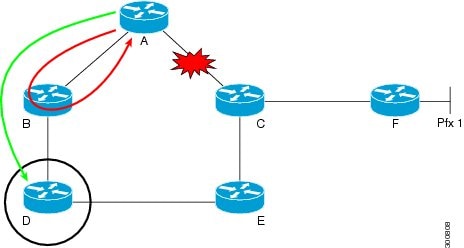

Per comprendere meglio il funzionamento di Remote LFA, considerare questo diagramma:

Il traffico scorre dal router A al router F seguendo il percorso A—C—F. Se il collegamento tra il router A e il router C si interrompe. A questo punto, il router A può inviare immediatamente i pacchetti destinati al router B, F, ma il problema non può essere risolto. Dal momento che il collegamento si è interrotto e la topologia ISIS non è a conoscenza del cambiamento. Se i pacchetti arrivano al router B, il router B disporrà ancora di vecchie informazioni di routing e avrà ancora la voce per raggiungere il router F tramite A. Pertanto, i pacchetti verranno trasmessi tra B e A finché la topologia dei punti non converge.

Per risolvere questo problema, eseguire il tunnel dei pacchetti dal router A al router D. Il percorso dal router D non è mai stato usato dal router A per passare al router F. Ora, quando il collegamento tra il router A e il router C ha esito negativo, il traffico destinato al router F viene inviato al router D tramite tunnel senza alcuna convergenza. Ora, il router D non è a conoscenza di tali cambiamenti nella topologia quando riceve il traffico tunneling dal router A destinato al router F, inoltra i pacchetti tramite la normale logica di routing. Il flusso del traffico rimane quindi invariato e nel frattempo la topologia può riconvertirsi.

Configurazione

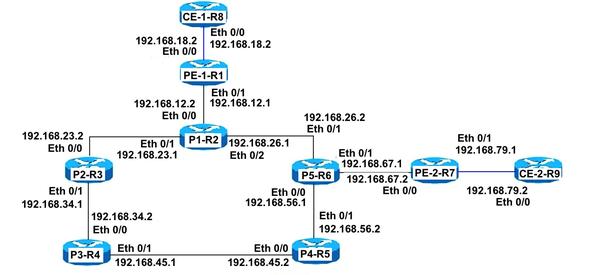

Esempio di rete

Topologia della Vpn MPLS Layer 3 con LFA remota:

Acronimo

CE = Customer Edge Router

PE = Provider Edge Router

P = Provider Router

Il loopback utilizzato è 192.168.255.X, dove X Numero router. Ad esempio, se si sta valutando R1, il loopback sarà 192.168.255.1.

Configurazioni

CPE-1-R8

#Configurazione CE di base con l'utilizzo di un percorso predefinito:

interface Ethernet0/0

ip address 192.168.18.8 255.255.255.0

!

!

ip route 0.0.0.0 0.0.0.0 192.168.18.1

!

!

CPE-2-R8

#Configurazione CE di base con l'utilizzo di un percorso predefinito.

interface Ethernet0/0

ip address 192.168.79.9 255.255.255.0

!

!

ip route 0.0.0.0 0.0.0.0 192.168.79.7

!

!

PE-1-R1

# Configurazione PE

interface Loopback1

ip address 192.168.255.1 255.255.255.255

ip router isis TAC

!

interface Ethernet0/0

vrf forwarding A

ip address 192.168.18.1 255.255.255.0

!

# L'interfaccia ISIS deve essere point-to-point

interface Ethernet0/1

ip address 192.168.12.1 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configurazione LFA remota ISIS

router isis TAC

net 49.0000.0000.0001.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

mpls ldp autoconfig level-2

!

# Peering BGP Vpnv4 con PE-2-R7

router bgp 65000

bgp log-neighbor-changes

no bgp default ipv4-unicast

neighbor 192.168.255.7 remote-as 65000

neighbor 192.168.255.7 update-source Loopback1

!

address-family ipv4

exit-address-family

!

address-family vpnv4

neighbor 192.168.255.7 activate

neighbor 192.168.255.7 send-community both

exit-address-family

!

address-family ipv4 vrf A

redistribute connected

exit-address-family

!

P1-R2

# P Configurazione

interface Loopback1

ip address 192.168.255.2 255.255.255.255

ip router isis TAC

!

# L'interfaccia ISIS deve essere point-to-point

interface Ethernet0/0

ip address 192.168.12.2 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

ip address 192.168.23.2 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/2

ip address 192.168.26.2 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configurazione LFA remota ISIS

router isis TAC

net 49.0000.0000.0002.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

!

P2-R3

# P Configurazione

interface Loopback1

ip address 192.168.255.3 255.255.255.255

ip router isis TAC

!

# L'interfaccia ISIS deve essere point-to-point

interface Ethernet0/0

ip address 192.168.23.3 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

ip address 192.168.34.3 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configurazione LFA remota ISIS

router isis TAC

net 49.0000.0000.0003.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

!

P3-R4

# P Configurazione

interface Loopback1

ip address 192.168.255.4 255.255.255.255

ip router isis TAC

!

# L'interfaccia ISIS deve essere point-to-point

interface Ethernet0/0

ip address 192.168.34.4 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

ip address 192.168.45.4 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configurazione LFA remota ISIS

router isis TAC

net 49.0000.0000.0004.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

P4-R5

# P Configurazione

interface Loopback1

ip address 192.168.255.5 255.255.255.255

ip router isis TAC

!

# L'interfaccia ISIS deve essere point-to-point

interface Ethernet0/0

ip address 192.168.45.5 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

ip address 192.168.56.5 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configurazione LFA remota ISIS

router isis TAC

net 49.0000.0000.0005.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

P5-R6

# P Configurazione

interface Loopback1

ip address 192.168.255.6 255.255.255.255

ip router isis TAC

!

# L'interfaccia ISIS deve essere point-to-point

interface Ethernet0/0

ip address 192.168.56.6 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

ip address 192.168.26.6 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/2

ip address 192.168.67.6 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configurazione LFA remota ISIS

router isis TAC

net 49.0000.0000.0006.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

!

PE-2-R7

# Configurazione PE

interface Loopback1

ip address 192.168.255.7 255.255.255.255

ip router isis TAC

!

# L'interfaccia ISIS deve essere point-to-point

interface Ethernet0/0

ip address 192.168.67.7 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

vrf forwarding A

ip address 192.168.79.7 255.255.255.0

!

!

# Configurazione LFA remota ISIS

router isis TAC

net 49.0000.0000.0007.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

!

!

# Peering BGP Vpnv4 con PE-1-R1

router bgp 65000

bgp log-neighbor-changes

no bgp default ipv4-unicast

neighbor 192.168.255.1 remote-as 65000

neighbor 192.168.255.1 update-source Loopback1

!

address-family ipv4

exit-address-family

!

address-family vpnv4

neighbor 192.168.255.1 activate

neighbor 192.168.255.1 send-community both

exit-address-family

!

address-family ipv4 vrf A

redistribute connected

exit-address-family

!

Verifica

Fare riferimento a questa sezione per verificare che la configurazione funzioni correttamente.

P1-R2

Il comando show isis fast-reroute remote-lfa tunnel visualizza i tunnel LFA remoti costruiti sul router:

P1-R2#show isis fast-reroute remote-lfa tunnels

Tag TAC - Fast-Reroute Remote-LFA Tunnels: MPLS-Remote-Lfa1: use Et0/2, nexthop 192.168.26.6, end point 192.168.255.5

MPLS-Remote-Lfa2: use Et0/1, nexthop 192.168.23.3, end point 192.168.255.4

P2-R3

P2-R3#show isis fast-reroute remote-lfa tunnels

Tag TAC - Fast-Reroute Remote-LFA Tunnels: MPLS-Remote-Lfa1: use Et0/1, nexthop 192.168.34.4, end point 192.168.255.5

MPLS-Remote-Lfa2: use Et0/0, nexthop 192.168.23.2, end point 192.168.255.6

P3-R4

P3-R4#show isis fast-reroute remote-lfa tunnels

Tag TAC - Fast-Reroute Remote-LFA Tunnels: MPLS-Remote-Lfa1: use Et0/1, nexthop 192.168.45.5, end point 192.168.255.6

MPLS-Remote-Lfa2: use Et0/0, nexthop 192.168.34.3, end point 192.168.255.2

P4-R5

P4-R5#show isis fast-reroute remote-lfa tunnels

Tag TAC - Fast-Reroute Remote-LFA Tunnels: MPLS-Remote-Lfa1: use Et0/0, nexthop 192.168.45.4, end point 192.168.255.3

MPLS-Remote-Lfa2: use Et0/1, nexthop 192.168.56.6, end point 192.168.255.2

P5-R6

P5-R6#show isis fast-reroute remote-lfa tunnels

Tag TAC - Fast-Reroute Remote-LFA Tunnels: MPLS-Remote-Lfa1: use Et0/0, nexthop 192.168.56.5, end point 192.168.255.4

MPLS-Remote-Lfa2: use Et0/1, nexthop 192.168.26.2, end point 192.168.255.3

Errore nello scenario principale. Flusso del traffico nella memoria centrale quando LFA è configurato.

Prima di indurre un errore di collegamento, se si controlla P-1-R2 si vedrebbe già una sessione LDP di destinazione formata tra P-1-R2 e P-5-R4 come percorso di backup a causa di RLFA. Senza RLFA, il protocollo di routing deve rilevare l'errore e riconvertire.

P-1-R2#show ip route repair-paths 192.168.255.7 Routing entry for 192.168.255.7/32 Known via "isis", distance 115, metric 30, type level-c Redistributing via isis TAC Last update from 192.168.26.6 on Ethernet0/2, 02:23:31 ago Routing Descriptor Blocks: * 192.168.26.6, from 192.168.255.7, 02:23:31 ago, via Ethernet0/2 Route metric is 30, traffic share count is 1 Repair Path: 192.168.255.4, via MPLS-Remote-Lfa6 [RPR]192.168.255.4, from 192.168.255.7, 02:23:31 ago, via MPLS-Remote-Lfa6 Route metric is 20, traffic share count is 1

P-1-R2#show mpls ldp neighbor 192.168.255.4 Peer LDP Ident: 192.168.255.4:0; Local LDP Ident 192.168.255.2:0 TCP connection: 192.168.255.4.32391 - 192.168.255.2.646 State: Oper; Msgs sent/rcvd: 184/183; Downstream Up time: 02:26:09 LDP discovery sources: Targeted Hello 192.168.255.2 -> 192.168.255.4, active, passive Addresses bound to peer LDP Ident: 192.168.255.4 192.168.34.4 192.168.45.4

Si può osservare che il percorso di riparazione per PE2-R7 nella tabella di routing è tramite 192.168.255.4 (P3-R4). Come parte della logica LFA remota, un tunnel è precostruito su P3-R4. Quindi, ogni volta che il collegamento principale si interrompe, i pacchetti vengono immediatamente tunneling su P3-R4 e questo avviene a livello di scheda di linea, quando la voce è precostruita. In questo modo, non si verificano interruzioni del traffico e l'inoltro avviene senza problemi. Il protocollo ISIS può quindi convergere in base ai timer configurati.

Il router P1-R2 non deve cercare il percorso di backup, poiché esiste già una voce CEF formata tramite P2-R3 prima del guasto.

P1-R2#show ip cef 192.168.255.7

nexthop 192.168.26.6 Ethernet0/2 label [25|26]

repair: attached-nexthop 192.168.255.4 MPLS-Remote-Lfa6

Il diagramma mostra il comportamento esatto descritto in precedenza:

P1-R2

Per la verifica, viene eseguito un ping continuo da CE-1-R8 a CE-2-R9 dopo aver ricreato uno scenario di errore chiudendo il collegamento principale (Eth 0/2) tra P1-R2 e P5-R6, nell'ambiente di test non viene osservata nemmeno una singola caduta.

CE-1-R8#ping 192.168.79.9

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.79.9, timeout is 2 seconds:

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! <Ouput Snipped> !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!

Success rate is 100 percent (149320/149320), round-trip min/avg/max = 1/1/18 ms

Risoluzione dei problemi

Al momento non sono disponibili informazioni specifiche per la risoluzione dei problemi di questa configurazione.

Contributo dei tecnici Cisco

- Lijesh N CCisco TAC Engineer

- Lalit VermaCisco TAC Engineer

Feedback

Feedback