Configurazione di SD-AVC su SD-WAN

Opzioni per il download

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Sommario

Introduzione

Questo documento descrive come configurare Software Defined-Application Visibility and Control (SD-AVC) su una rete WAN SD (Software-Defined Wide Area Network).

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- SD-WAN

- SD-AVC

La macchina virtuale di Cisco vManage deve disporre delle seguenti risorse minime:

- RAM: 32 GB

- Storage: 500 GB

- vCPU:16

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- Cisco vManage versione 20.3.x o successive.

- vManage versione 20.6.3

- vBond versione 20.6.3

- vSmart versione 20.6.3

- ISR (Integrated Service Router) 4321/K9 versione 17.5.1a

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Introduzione

Cos'è SD-AVC?

Cisco SD-AVC è un componente di Cisco Application Visibility Control (AVC). AVC integra nei dispositivi di routing le funzionalità di riconoscimento delle applicazioni e di monitoraggio delle prestazioni tradizionalmente disponibili come appliance dedicate. Funziona come un servizio di rete centralizzato e funziona con dispositivi specifici nella rete.

Per maggiori informazioni, vedere Caratteristiche e vantaggi di SD-AVC.

Cos'è Cisco Cloud Connector?

Cisco Cloud Connector è un servizio Cloud fornito da Cisco che migliora la classificazione del traffico. Vengono utilizzate le informazioni più aggiornate disponibili sull'indirizzo del server utilizzato dai siti Internet e dai servizi pubblici per migliorare la classificazione del traffico SD-AVC.

Configurazione

Abilita Cloud Connector

1. Aprire Cisco API Console e fare clic su My Apps & Keys.

Nota: il dispositivo ospitato dalla rete SD-AVC richiede l'accesso ai domini del server cloud Cisco SD-AVC: api.cisco.com, cloudsso.cisco.com, prod.sdavc-cloud-api.com.

2. Fare clic Register a New App come mostrato nell'immagine.

3. Nel Name of your application campo, inserire un nome descrittivo per l'applicazione.

4. Selezionare la Client Credentials casella di controllo.

5. Selezionare la Hello API casella.

6. Selezionare la casella di controllo per accettare le condizioni per l'utilizzo del servizio.

7. Fare clic su Register. La pagina Cisco API Console visualizza i dettagli dell'ID e del segreto client. Tenere aperta questa pagina per completare la procedura, come mostrato nell'immagine.

Abilita SD-AVC su vManage

Abilita SD-AVC su vManage1. Passare a Administration > Cluster Management > Service Configuration. Fate clic su (...) More Actions e scegliete Edit.

Nota: non utilizzare un tunnel/trasporto VPN 0 o un'interfaccia VPN 512 per abilitare SD-AVC. È possibile utilizzare l'interfaccia cluster nella vpn 0.

2. Nella sezione Indirizzo IP vManage, fare clic sull'indirizzo IP. Selezionare un indirizzo IP non tunnel nella VPN 0. Immettere le credenziali, selezionare la Enabled SD-AVC casella di controllo e fare clic su Update, come mostrato nell'immagine.

3. Una volta confermato l'aggiornamento, fare clic su OK per riavviare il dispositivo come mostrato nell'immagine.

4. Dopo il riavvio di vManage, passare a Administration > Cluster Management > Service Reachability. Viene visualizzato SD-AVC Reachable.

Abilita SD-AVC Cloud Connector su vManage

Abilita SD-AVC Cloud Connector su vManageAbilita connettore cloud SD-AVC, versione precedente alla 20.10

Abilita connettore cloud SD-AVC, versione precedente alla 20.101. Nella sezione GUI di vManage, spostarsi su Administration > Settings > SD-AVC Cloud Connector e fare clic su Edit.

2. Per SD-AVC Cloud Connector, fare clic sul pulsante di opzioneEnabled. Immettere i valori in questi campi generati nella sezione Abilita connettore cloud, come mostrato nell'immagine.

- ID client

- Segreto client

- Nome organizzazione

- Affinità

- Telemetria (opzionale)

3. Fare clic Save su e verificare la notifica come mostrato nell'immagine.

Abilita SD-AVC Cloud Connector, tramite 20.13

Abilita SD-AVC Cloud Connector, tramite 20.13A partire dalla versione 20.10.1, l'abilitazione del connettore cloud richiede un URL del gateway cloud e una password temporanea (OTP) anziché un ID client e un segreto client.

Nelle nuove installazioni su host Cisco della versione 20.10.1 o successive, Cloud Connector è abilitato per impostazione predefinita e non è necessario immettere le credenziali.

1. Nella sezione GUI di vManage, spostarsi su Administration > Settings > SD-AVC e fare clic su Edit.

2. Per Cloud Connector, fare clic sul pulsante di opzioneEnabled. Immettere i valori in questi campi generati nella sezione Abilita connettore cloud, come mostrato nell'immagine.

- OTP

- Cloud-hosted: usare il portale Cisco Catalyst SD-WAN per ottenere l'OTP. Per i dettagli, vedere la guida alla configurazione del portale Cisco Catalyst SD-WAN.

- In locale: apri una richiesta Cisco TAC per OTP

- Cloud-hosted: usare il portale Cisco Catalyst SD-WAN per ottenere l'OTP. Per i dettagli, vedere la guida alla configurazione del portale Cisco Catalyst SD-WAN.

- URL gateway cloud

Utilizzare https://datamanagement-us-01.sdwan.cisco.com/validate_sdavc/

3. Fare clic su Save e verificare che le impostazioni di conferma della notifica siano state applicate.

EnableSD-AVC Cloud Connector, 20.14 e versioni successive

EnableSD-AVC Cloud Connector, 20.14 e versioni successive20.14.1 introduce una nuova procedura per abilitare Cisco SD-AVC Cloud Connector dall'opzione Servizi cloud in Amministrazione > Impostazioni. Da questa release, l'abilitazione di Cloud Connector non richiede OTP né l'apertura di una richiesta TAC.

1. Nella sezione GUI di vManage, passare a Administration > Settings > Cloud Services. Confirm Cloud Services are enabled.

2. Per Cloud Connector, fare clic sul pulsante di opzioneEnabled.

3. Fare clic su Save e verificare che le impostazioni di conferma della notifica siano state applicate.

Configurazione criteri

Configurazione criteriDopo aver abilitato SD-AVC, è necessario creare un criterio localizzato e abilitare la visibilità dell'app.

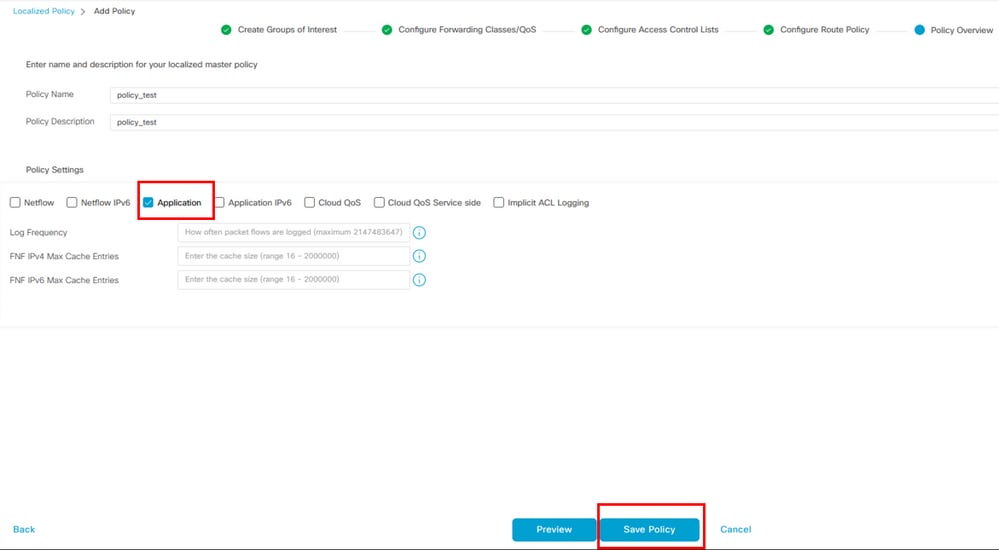

1. Passare alla GUI vManage e scegliere Configuration > Policies > Localized Policy > Add Policy.

2. Passare a Policy Overview,. Nella Policy Settings sezione, selezionare la Application casella di controllo e fare clic su Save Policy.

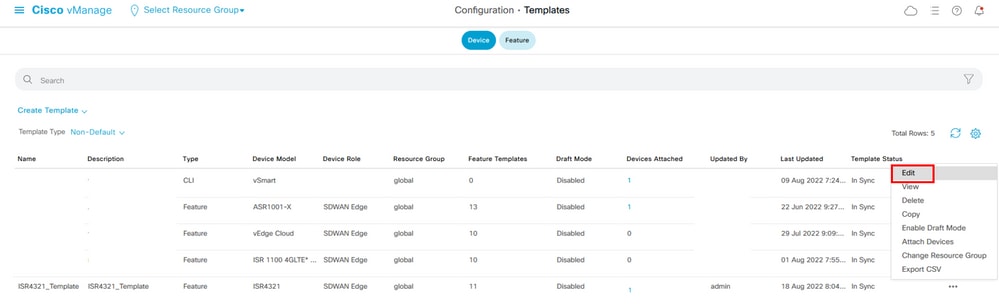

3. Passare a Configuration > Templates. Identificare il nome del modello di Cisco Edge Router, fare clic su (...) More Actions, quindi scegliere Edit come mostrato nell'immagine.

4. Passare a Additional Templates. Dall'elenco a Policy discesa, scegliere il criterio localizzato creato in precedenza.

5. Salvare il modello.

Verifica

VerificaPer verificare che la configurazione funzioni correttamente, consultare questa sezione.

1. Nel dispositivo Cisco Edge, immettere questo comando per verificare la connettività tra il dispositivo Cisco Edge e il controller SD-AVC.

ISR4321#show avc sd-service info summary

Status : CONNECTED <<<<<<<<<<<<<<<< The device is connected with SD-AVC

Device ID: ISR4321

Device segment name: <organization name>

Device address:<device ip address>

Device OS version:17.03.05

Device Type: ISR4321/K9

Active controller:

Type : Primary

IP : <system-ip>

Status: Connected

Version :4.0.0

Last connection: 21:20:28.000 UTC Thu Jul 31 2022

Active SDAVC import files

Protocol pack: Not loaded

Secondaru protocol pack PPDK_af575ccaebf99b0c4740dfc7a611d6.pack

2.Accedere alla CLI di vManage e verificare lo stato del contenitore.

vManage# request nms container-manager status

Container Manager is running<<<<<<<<<<<<<<<<<<

vManage# request nms-container sdavc status

b'Container: sdavc\nCreated: 7 weeks ago ago\nStatus: Up 7 weeks\n' <<<<<<<<<<<<

vManage# request nms container-manager diagnostics

NMS container manager

Checking container-manager status

Listing all images

------------------------

REPOSITORY TAG IMAGE ID CREATED SIZE

sdwan/cluster-oracle 1.0.1 aa5d2a4523a4 5 months ago 357MB

cloudagent-v2 fb3fc5c0841 fa24f9ef31a7 6 months ago 590MB

sdwan/host-agent 1.0.1 038ad845f080 7 months ago 152MB

sdwan/statistics-db 6.8.10 08fc31a50152 8 months ago 877MB

sdwan/coordination-server 3.6.2 5f4497812153 13 months ago 260MB

sdwan/configuration-db 4.1.7 ad351b31f7b9 13 months ago 736MB

sdwan/messaging-server 0.20.0 a46dc94d4993 13 months ago 71.2MB

sdavc 4.1.0 721c572475f9 14 months ago 1.17GB

sdwan/support-tools latest 0c3a995f455c 15 months ago 16.9MB

sdwan/service-proxy 1.17.0 4e3c155026d8 15 months ago 205MB

sdwan/ratelimit master f2f93702ef35 16 months ago 47.6MB

Listing all containers

-----------------------

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

270601fc94ec cloudagent-v2:fb3fc5c0841 "python ./main.py" 6 weeks ago Up 6 weeks 0.0.0.0:50051->50051/tcp cloudagent-v2

53bba5216b24 sdwan/ratelimit:master "/usr/local/bin/rate…" 6 weeks ago Up 6 weeks 6379/tcp, 0.0.0.0:8460-8462->8460-8462/tcp ratelimit

59bf900edf14 sdwan/service-proxy:1.17.0 "/entrypoint.sh /run…" 6 weeks ago Up 6 weeks service-proxy

62defa38c798 sdwan/messaging-server:0.20.0 "/entrypoint.sh /mes…" 6 weeks ago Up 6 weeks 0.0.0.0:4222->4222/tcp, 0.0.0.0:6222->6222/tcp, 0.0.0.0:8222->8222/tcp messaging-server

3fbf32dd8d73 sdwan/coordination-server:3.6.2 "/docker-entrypoint.…" 6 weeks ago Up 6 weeks 0.0.0.0:2181->2181/tcp, 0.0.0.0:2888->2888/tcp, 0.0.0.0:3888->3888/tcp coordination-server

c2e7b672774c sdwan/configuration-db:4.1.7 "/sbin/tini -g -- /d…" 6 weeks ago Up 6 weeks 0.0.0.0:5000->5000/tcp, 0.0.0.0:6000->6000/tcp, 0.0.0.0:6362->6362/tcp, 0.0.0.0:6372->6372/tcp, 0.0.0.0:7000->7000/tcp, 0.0.0.0:7473-7474->7473-7474/tcp, 0.0.0.0:7687-7688->7687-7688/tcp configuration-db

f42ac9b8ab37 sdwan/statistics-db:6.8.10 "/bin/tini -- /usr/l…" 6 weeks ago Up 17 hours 0.0.0.0:9200->9200/tcp, 0.0.0.0:9300->9300/tcp statistics-db

112f3d9b578b sdavc:4.1.0 "/usr/local/bin/scri…" 7 weeks ago Up 7 weeks 0.0.0.0:10503->8080/tcp, 0.0.0.0:10502->8443/tcp, 0.0.0.0:10001->50000/udp sdavc

06b09f3b030c sdwan/host-agent:1.0.1 "python ./main.py --…" 7 weeks ago Up 7 weeks 0.0.0.0:9099->9099/tcp host-agent

3484957576ee sdwan/cluster-oracle:1.0.1 "/entrypoint.sh java…" 7 weeks ago Up 7 weeks 0.0.0.0:9090->9090/tcp cluster-oracle

Docker info

-----------------------

Client:

Debug Mode: false

Server:

Containers: 10

Running: 10

Paused: 0

Stopped: 0

Images: 11

Server Version: 19.03.12

Storage Driver: aufs

Root Dir: /var/lib/nms/docker/aufs

Backing Filesystem: extfs

Dirs: 149

Dirperm1 Supported: true

Logging Driver: json-file

Cgroup Driver: cgroupfs

Plugins:

Volume: local

Network: bridge host ipvlan macvlan null overlay

Log: awslogs fluentd gcplogs gelf journald json-file local logentries splunk syslog

Swarm: inactive

Runtimes: runc

Default Runtime: runc

Init Binary: docker-init

containerd version: fd103cb716352c7e19768e4fed057f71d68902a0.m

runc version: 425e105d5a03fabd737a126ad93d62a9eeede87f-dirty

init version: fec3683-dirty (expected: fec3683b971d9)

Kernel Version: 4.9.57-ltsi

Operating System: Linux

OSType: linux

Architecture: x86_64

CPUs: 16

Total Memory: 30.46GiB

Name: vManage

ID: XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXXX

Docker Root Dir: /var/lib/nms/docker

Debug Mode: false

Registry: https://index.docker.io/v1/

Labels:

Experimental: false

Insecure Registries:

127.0.0.0/8

Live Restore Enabled: false

WARNING: No cpu cfs quota support

WARNING: No cpu cfs period support

WARNING: bridge-nf-call-iptables is disabled

WARNING: bridge-nf-call-ip6tables is disabled

WARNING: the aufs storage-driver is deprecated, and will be removed in a future release.

Nella versione 20.10 è presente una modifica del comportamento nell'output di 'request nms all status':

Quando si utilizzano i componenti di controllo SD-WAN di Cisco Catalyst versione 20.10.x o successive, in un'installazione ospitata da Cisco di Cisco Catalyst SD-WAN, i componenti SD-AVC funzionano in modo diverso rispetto alle versioni precedenti. Di conseguenza, se si esegue il comando request nms all status sull'istanza Cisco Catalyst SD-WAN, il componente "server SDAVC NMS" non è abilitato. Questo è il comportamento previsto e non indica alcun problema con SD-AVC. Si noti che il componente "gateway SDAVC NMS" viene visualizzato come attivato.

NMS SDAVC server Enabled: false Status: not running NMS SDAVC gateway Enabled: true Status: running PID:23722 for 125s. vManage Device Data Collector Enabled: true vmanage_20_12_1# request nms sdavc-gw status NMS SDAVC gateway Enabled: true Status: running PID:23722 for 130sRisoluzione dei problemi

Risoluzione dei problemiIn questa sezione vengono fornite informazioni utili per risolvere i problemi di configurazione.

Nei registri vManage verificare i percorsi seguenti:

/var/log/nms/vmanage-server.log

/var/log/nms/containers/sdavc/avc/sdavc_application.logImmettere questo comando:

request nms container-manager {status | diagnostics}

In Cisco Edge Cisco IOS® XE, immettere i seguenti comandi:

Router#show avc sd-service info connectivity

show avc sd-service info {export | import}

Informazioni correlate

Informazioni correlateGuida introduttiva a Cisco Catalyst SD-WAN - Installazione hardware e software

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

1.0 |

24-Aug-2022 |

Versione iniziale |

Contributo dei tecnici Cisco

- Cynthia Lizbeth GomezCisco TAC Engineer

Feedback

Feedback