Configurazione della crittografia CET con un tunnel GRE

Sommario

Introduzione

Per configurare la crittografia della tecnologia di crittografia Cisco (CET) con un tunnel, è necessario configurare la crittografia sull'interfaccia del tunnel. Inoltre, è necessario configurare la crittografia sull'interfaccia fisica che punta alla destinazione finale del tunnel.

Nota: la crittografia CET non è più commercializzata. IPSec è lo schema di crittografia consigliato per la migrazione.

Prerequisiti

Requisiti

Nessun requisito specifico previsto per questo documento.

Componenti usati

Il documento può essere consultato per tutte le versioni software o hardware.

Convenzioni

Per ulteriori informazioni sulle convenzioni usate, consultare il documento Cisco sulle convenzioni nei suggerimenti tecnici.

Configurazione

In questa sezione vengono presentate le informazioni necessarie per configurare le funzionalità descritte più avanti nel documento.

Nota: per ulteriori informazioni sui comandi menzionati in questo documento, usare lo strumento di ricerca dei comandi (solo utenti registrati).

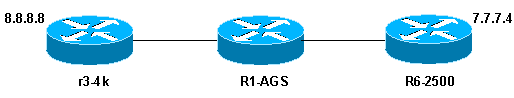

Esempio di rete

Il documento usa la seguente configurazione di rete:

Note diagramma reticolare

-

8.8.8.8, dietro r3-4k, e 7.7.7.4, dietro R6-2500, sono stazioni terminali. Quando i due host eseguono il ping tra loro, il traffico attraversa il tunnel.

-

Il tunnel GRE (Generic Routing Encapsulation) è configurato con interfacce di loopback come origine e destinazione del tunnel.

-

Anche il traffico attraverso il tunnel è crittografato. Per implementare questa funzionalità, è necessario crittografare il traffico del tunnel. La mappa crittografica deve essere collegata sia all'interfaccia del tunnel sia all'interfaccia fisica in uscita.

Configurazioni

In questo documento vengono usate le seguenti configurazioni:

| r3-4k |

|---|

hostname r3-4k

!

crypto public-key r6-2500 02014544

F3681B5D 32372A19 0C0CCC4B E707F829 D882CF30 A9B4DBE3 E1911E9C F6A9E162

732558DF A20FEFAD 2ACC400E 8DDB10B1 3566FA3A E55A9BBE 00916AAD 20A0C75C

quit

!

crypto map my_crypto_map 10

set algorithm 40-bit-des

set peer r6-2500

match address 128

!

interface Loopback0

ip address 1.1.6.1 255.255.255.0

!

interface Tunnel0

ip address 5.5.5.1 255.255.255.0

tunnel source Loopback0

tunnel destination 2.2.6.3

crypto map my_crypto_map

!

interface Ethernet0

ip address 1.1.1.1 255.255.255.0

description inside interface

media-type 10BaseT

crypto map my_crypto_map

!

!

interface Serial0

encapsulation frame-relay

no ip route-cache

!

interface Serial0.1 point-to-point

description outside interface

ip address 8.8.8.1 255.255.255.0

frame-relay interface-dlci 100

!

!ip classless

ip route 0.0.0.0 0.0.0.0 1.1.1.2

ip route 7.0.0.0 255.0.0.0 5.5.5.2

access-list 128 permit gre host 1.1.6.1 host 2.2.6.3

! |

| R1-AGS |

|---|

! hostname R1-AGS ! interface Ethernet0 ip address 1.1.1.2 255.255.255.0 ! interface Serial1 ip address 2.2.5.2 255.255.255.0 ! ip classless ip route 1.0.0.0 255.0.0.0 1.1.1.1 ip route 2.0.0.0 255.0.0.0 2.2.5.3 |

| R6-2500 |

|---|

hostname R6-2500 ! crypto public-key r3-4k 04D6265A 512A7D84 43C348B7 959D2FE2 3122B285 FDA2A362 7272A835 84D03134 DB160DE1 27CA2D24 D6C23EFE 3BE25A95 D62EA30B 0F2C3BA8 9AB6DB82 D8127238 266AC987 quit ! crypto map my_crypto_map 10 set algorithm 40-bit-des set peer r3-4k match address 128 ! interface Loopback0 ip address 2.2.6.3 255.255.255.0 ! interface Tunnel0 ip address 5.5.5.2 255.255.255.0 tunnel source Loopback0 tunnel destination 1.1.6.1 crypto map my_crypto_map ! interface Ethernet 0 description inside interface ip address 7.7.7.3 255.255.255.0 ! interface Serial0 description outside interface ip address 2.2.5.3 255.255.255.0 crypto map my_crypto_map ! ip classless ip route 0.0.0.0 0.0.0.0 2.2.5.2 ip route 7.0.0.0 255.0.0.0 7.7.7.0 ip route 8.0.0.0 255.0.0.0 5.5.5.1 ! access-list 128 permit gre host 2.2.6.3 host 1.1.6.1 |

Verifica

Attualmente non è disponibile una procedura di verifica per questa configurazione.

Risoluzione dei problemi

Al momento non sono disponibili informazioni specifiche per la risoluzione dei problemi di questa configurazione.

Informazioni correlate

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

1.0 |

11-Dec-2001 |

Versione iniziale |

Feedback

Feedback