Introduzione

In questo articolo vengono descritti i passaggi che gli amministratori possono eseguire per distribuire il connettore Cisco Secure Endpoint Linux su sistemi basati su RPM e su Debian.

Requisiti

Per informazioni sulla compatibilità dei sistemi operativi, consultare l'articolo sulla compatibilità dei sistemi operativi per Cisco Secure Endpoint Linux Connector.

Per i requisiti di sistema Linux consigliati, consultare la Guida per l'utente di Secure Endpoint.

Distribuire il connettore Linux

Scarica il pacchetto Linux Connector

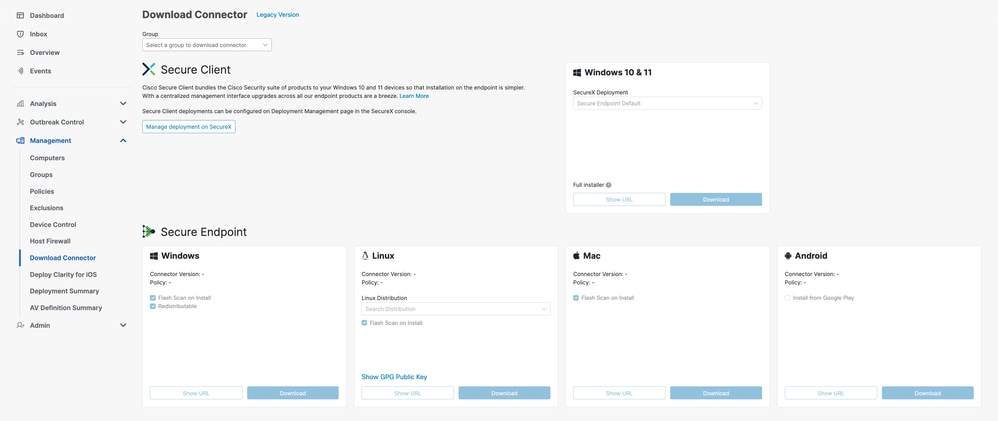

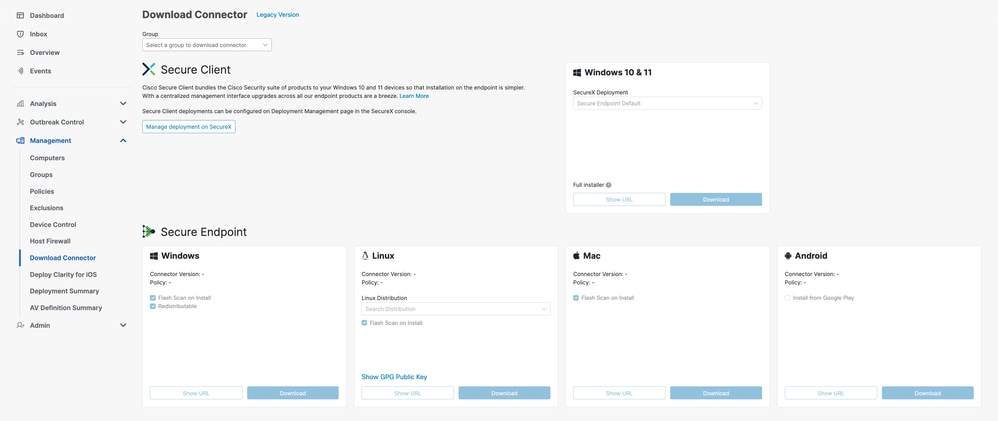

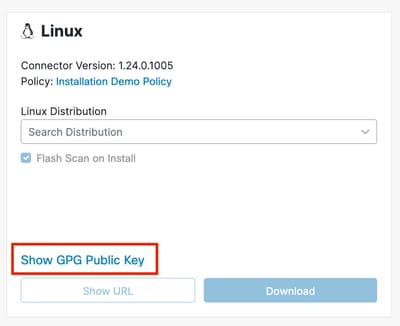

- In Secure Endpoint Console passare alla pagina

Scarica connettore.

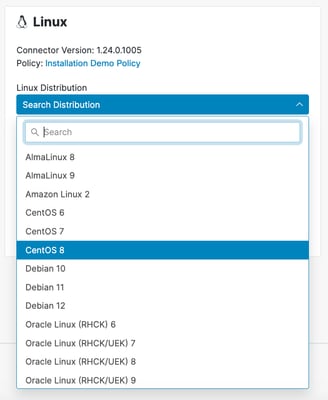

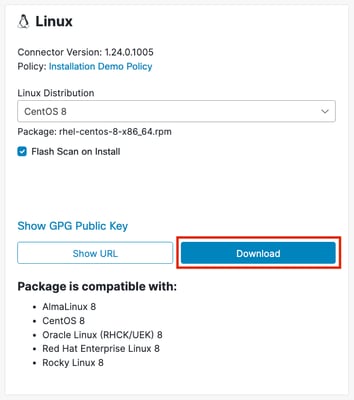

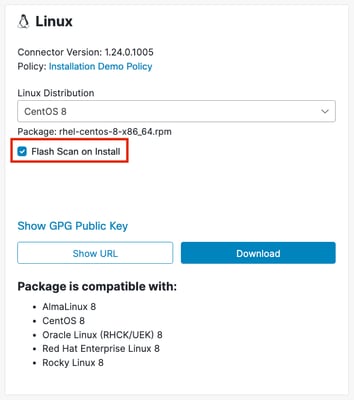

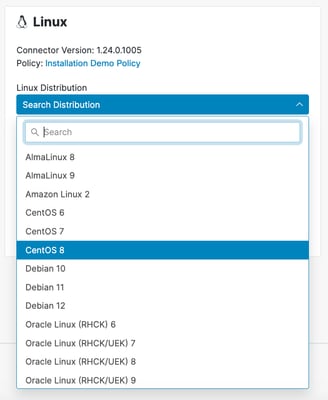

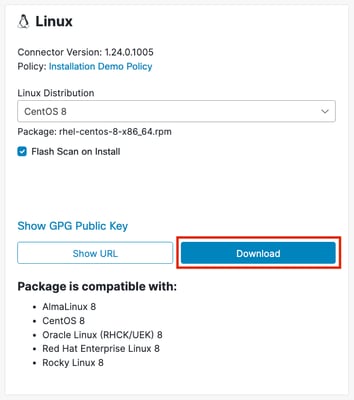

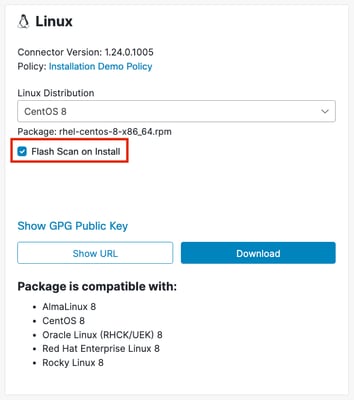

- Selezionare il pacchetto del connettore Linux appropriato utilizzando l'elenco a discesa "Distribuzione Linux" per scegliere una distribuzione.

- Fare clic sul pulsante

Download per avviare il download del pacchetto selezionato.

- Trasferire il pacchetto scaricato nell'endpoint.

Verifica del pacchetto del connettore Linux

Il connettore Linux può essere installato senza la chiave pubblica Cisco GPG. Tuttavia, se si prevede di installare gli aggiornamenti dei connettori tramite criteri, sarà necessario installare la chiave pubblica sull'endpoint. Per le distribuzioni basate su RPM, importare la chiave nel database RPM. Per le distribuzioni basate su Debian, importare la chiave nel keyring debsig.

In questa sezione viene descritto come importare la chiave pubblica Cisco GPG nel sistema e come verificare il pacchetto di connettori scaricato usando la chiave importata.

Recupera la chiave pubblica Cisco GPG

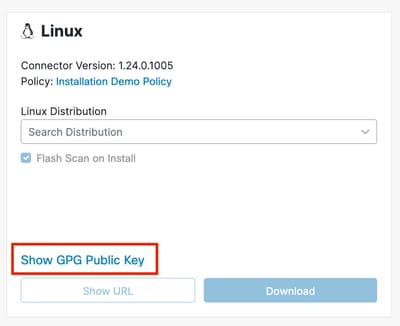

- Nella pagina Secure Endpoint Console

Download Connector, selezionare il collegamento Mostra chiave pubblica GPG dalla sezione Linux.

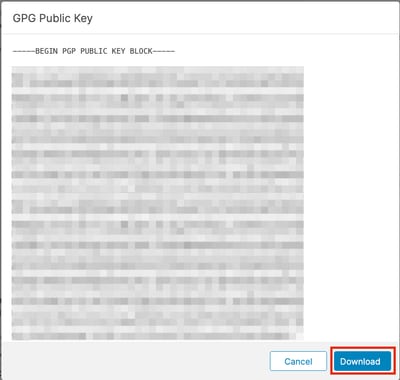

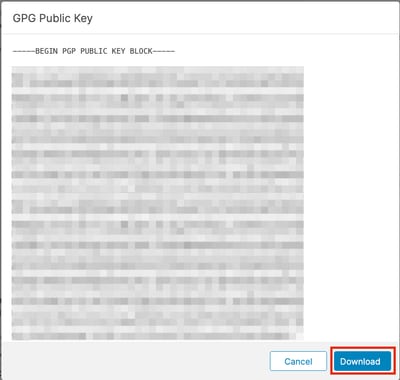

- La chiave pubblica GPG Cisco viene visualizzata in una finestra popup. Selezionare

Download in questa schermata di popup per scaricare la chiave nel sistema. La chiave verrà visualizzata come cisco.gpg nella cartella Download.

- Trasferire la chiave scaricata nell'endpoint.

Basato su RPM

Il pacchetto RPM è firmato e può essere verificato utilizzando Gestione pacchetti RPM.

- Importare la chiave pubblica GPG Cisco nel database RPM.

sudo rpm --import cisco.gpg

- Verificare che la chiave pubblica Cisco GPG sia stata installata.

rpm -q gpg-pubkey --qf ‘%{name}-%{version}-%{release} --> %{summary}\n’

Dovrebbe essere elencata la seguente chiave pubblica: gpg-pubkey-34532611-6477a906 --> Cisco, Inc.

public key

- Verificare il pacchetto del connettore Linux utilizzando RPM. Esempio:

rpm -K amp_Installation_Demo_rhel-centos-8-x86_64.rpm

Dovrebbe essere visualizzato il seguente output: amp_Installation_Demo_rhel-centos-8-x86_64.rpm: digests signatures OK

Basato su Debian

Il pacchetto Debian viene firmato utilizzando lo strumento di verifica della firma del pacchetto Debian (debsig) e può essere verificato utilizzando debsig-verify.

- Installare lo strumento

debsig-verify. sudo apt-get install debsig-verify

- Importare la chiave pubblica GPG Cisco nel regolatore di inizializzazione. Nota: A partire dalla versione 1.17.0, il file debsig.gpg verrà creato automaticamente in modo che il passaggio 2 possa essere ignorato.

sudo mkdir -p /usr/share/debsig/keyrings/914E5BE0F2FD178F

sudo gpg --dearmor --output /usr/share/debsig/keyrings/914E5BE0F2FD178F/debsig.gpg cisco.gpg

- Creare la directory dei criteri.

sudo mkdir -p /etc/debsig/policies/914E5BE0F2FD178F

- Copiare il contenuto del criterio seguente in un nuovo file "/etc/debsig/policies/914E5BE0F2FD178F/ciscoampconnector.pol".

- Verificare la firma con

debsig-verify. Esempio: debsig-verify ubuntu-20-04-amd64.deb

Dovrebbe essere visualizzato il seguente output: debsig: Verified package from 'Cisco AMP for Endpoints' (Debsig)

Installa il pacchetto del connettore Linux

Installare le intestazioni del kernel

La maggior parte delle distribuzioni Linux moderne utilizza versioni del kernel che supportano eBPF, utilizzate dal connettore per monitorare il sistema. Per determinare la versione del kernel dell'endpoint, eseguire il comando seguente:

uname -r

Se la versione di distribuzione corrisponde a una delle seguenti, il connettore utilizzerà eBPF per il monitoraggio del sistema:

- Distribuzioni basate su RPM con una versione del kernel 3.10.0-940 o successiva (EL7 / Enterprise Linux 7.9 è la prima distribuzione con questa versione del kernel).

- Distribuzioni basate su Debian con una versione del kernel 4.18 o successiva.

Qui sono disponibili ulteriori dettagli sulla mappatura tra la distribuzione e la versione del kernel.

Se eBPF è supportato sull'endpoint, è necessario installare le intestazioni del kernel corrette affinché il connettore possa monitorare il sistema. Se nell'endpoint non sono installate le intestazioni del kernel corrette, il connettore genererà l'errore 11 (Dipendenza sistema mancante) e verrà eseguito in uno stato degradato senza monitoraggio di file, processi o rete.

Per istruzioni sull'installazione delle intestazioni del kernel corrette, consultare l'articolo Linux Kernel-Devel Fault.

Installare il connettore

IMPORTANTE! Se nell'ambiente sono in esecuzione altri prodotti di sicurezza, è possibile che il programma di installazione dei connettori venga rilevato come minaccia. Per installare correttamente il connettore, aggiungere Cisco Secure a un elenco di dispositivi consentiti o escludere Cisco Secure negli altri prodotti di sicurezza, quindi riprovare.

IMPORTANTE! Durante l'installazione del connettore, vengono creati sul sistema un utente e un gruppo denominati cisco-amp-scan-svc. Se l'utente o il gruppo esiste già ma è configurato in modo diverso, il programma di installazione tenterà di eliminarlo e quindi di ricrearlo con la configurazione necessaria. Se non è possibile creare l'utente e il gruppo con la configurazione necessaria, il programma di installazione non riuscirà.

Basato su RPM

Per installare il connettore, eseguire uno dei seguenti comandi dove [rpm package] è il nome del file, ad esempio amp_Installation_Demo_rhel-centos-8-x86_64.rpm:

Nota: L'installazione tramite yum o zypper consente di gestire l'installazione di tutte le dipendenze necessarie.

Basato su Debian

Per installare il connettore, eseguire il seguente comando dove [deb package] è il nome del file, ad esempio amp_Installation_Demo_ubuntu-20-04-amd64.deb:

sudo dpkg -i [deb package]

Il connettore Linux dipende dai pacchetti di sistema che sono inclusi nell'installazione di base dei sistemi basati su Debian, ma se una dipendenza è mancante verrà visualizzato il seguente messaggio:

ciscoampconnector depends on

; however: Package

is not installed.

Dove <package_name> è il nome della dipendenza mancante. Utilizzare il comando seguente per installare le dipendenze mancanti richieste dal connettore Linux:

sudo apt install

È possibile ritentare l'installazione del connettore dopo aver installato tutte le dipendenze mancanti.

Confronta chiave pubblica Cisco GPG

Se la versione del connettore Linux è almeno 1.17.0, la chiave pubblica Cisco GPG utilizzata per verificare i pacchetti di aggiornamento durante gli aggiornamenti del connettore viene installata automaticamente nelle posizioni seguenti:

- Basato su RPM:

/opt/cisco/amp/etc/rpm-gpg/RPM-GPG-KEY-cisco-amp

- Basato su Debian:

/opt/cisco/amp/etc/dpkg-gpg/DPKG-GPG-KEY-cisco-amp

Confrontare la chiave installata dal connettore con quella recuperata dalla Secure Endpoint Console.

Verifica installazione

L'interfaccia della riga di comando del connettore Linux può essere utilizzata per verificare la corretta installazione sul connettore Linux. Stato Run/opt/cisco/amp/bin/ampcli. Se il connettore è stato installato correttamente, significa che è Connesso e non ha errori nell'elenco quando si esegue il comando /opt/cisco/amp/bin/ampcli/ampcli status:

$ /opt/cisco/amp/bin/ampcli status

Trying to connect...

Connected.

Status: Connected

Mode: Normal

Scan: Ready for scan

Last Scan: 2024-01-09 01:45:49 PM

Policy: Installation Demo Policy (#9606)

Command-line: Enabled

Orbital: Enabled (Running)

Behavioural Protection: Protect

Faults: None

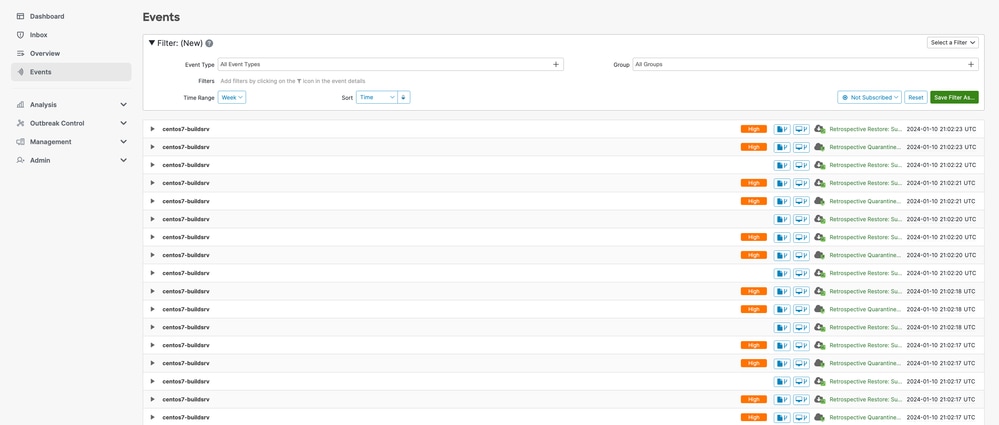

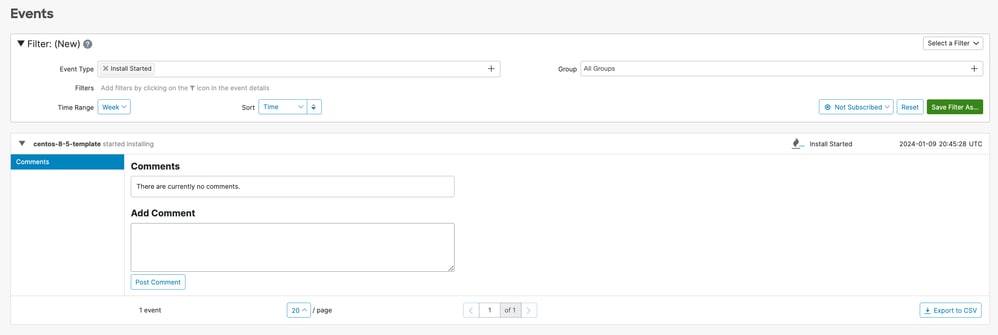

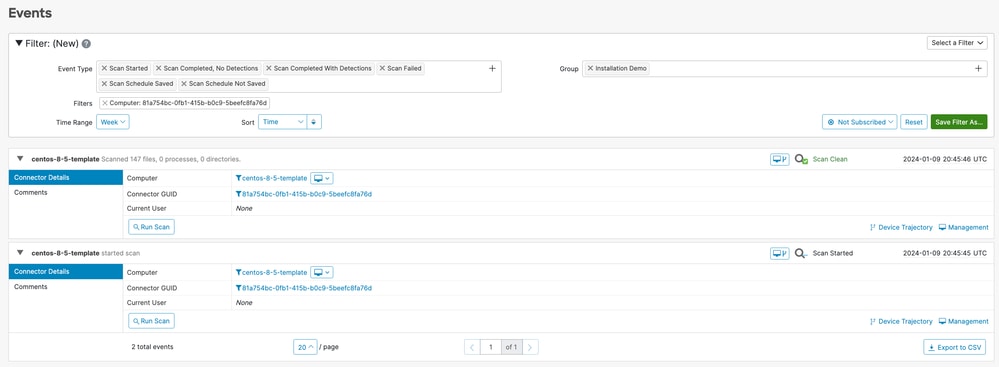

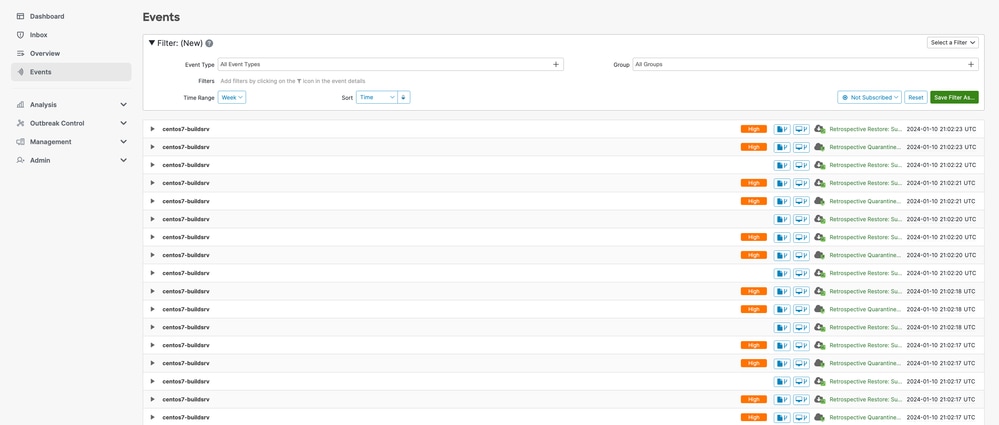

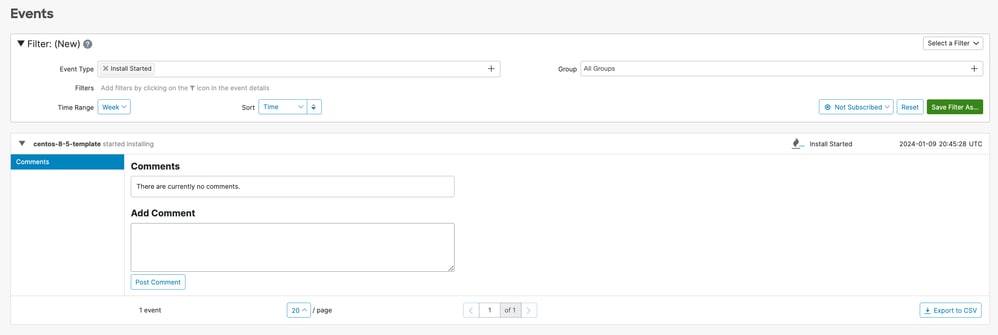

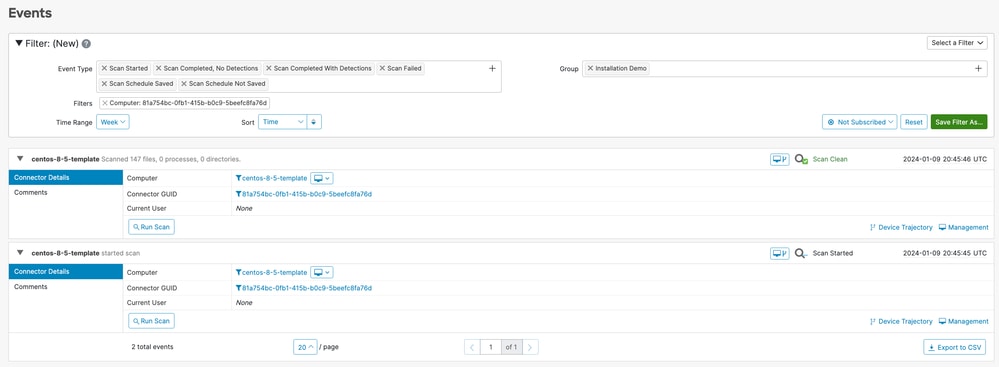

Per verificare che il connettore sia connesso, è possibile confermare l'esistenza dell'evento di installazione in Secure Endpoint Console:

- Passare alla pagina

Eventi.

- Individuare l'evento di installazione per il connettore. Deve essere classificato nel tipo di evento

Installazione avviata.

- Se è stata selezionata la casella di controllo

Flash Scan on Install durante il download del connettore, è possibile anche confermare l'esistenza di due eventi di scansione.

- Individuare gli eventi di digitalizzazione per il connettore applicando un filtro in base ai tipi di evento

Digitalizzazione. Nota: è inoltre possibile restringere la ricerca aggiungendo filtri per il GUID del gruppo e del connettore. Verranno visualizzati due eventi corrispondenti all'inizio e alla fine dell'analisi.

Disinstallare il connettore Linux

Basato su RPM

- Disinstallare il connettore Linux utilizzando Gestione pacchetti di sistema.

- Rimuovere il connettore Linux eseguendo lo script di eliminazione fornito.

/opt/cisco/amp/bin/purge_amp_local_data

Basato su Debian

- Disinstallare il connettore Linux utilizzando Gestione pacchetti di sistema.

sudo dpkg --remove cisco-orbital ciscoampconnector

- Rimuovere il connettore Linux eseguendo lo script di eliminazione fornito.

sudo dpkg --purge cisco-orbital ciscoampconnector

Fare riferimento alla Guida per l'utente di Secure Endpoint per istruzioni di disinstallazione più dettagliate.

Vedere anche

Feedback

Feedback