Introduzione

In questo documento viene descritto come configurare un'ASA con impostazioni che escludano il traffico destinato a Microsoft Office 365 (Microsoft Teams) e Cisco Webex dalla connessione VPN.

Premesse

La configurazione di ASA (Adaptive Security Appliance) include anche le esclusioni degli indirizzi di rete e delle esclusioni dinamiche basate sul nome di dominio completo (FQDN) per i client AnyConnect che la supportano.

Tunneling ripartito

È necessario configurare l'ASA in modo da escludere l'elenco specificato di destinazioni IPv4 e IPv6 da escludere dal tunnel. L'elenco degli indirizzi è dinamico e potrebbe potenzialmente cambiare. Vedere la sezione Configurazione per uno script python e un collegamento a un ciclo di lettura-valutazione-stampa (REPL) python in linea che può essere utilizzato per recuperare l'elenco e generare una configurazione di esempio.

Tunneling ripartito dinamico

Oltre all'elenco degli indirizzi di rete esclusi dalla divisione, il tunneling con divisione dinamica è stato aggiunto in AnyConnect 4.6 per Windows e Mac. Il tunneling con split dinamico utilizza l'FQDN per determinare se la connessione può passare attraverso il tunnel. Lo script python determina anche i nomi FQDN degli endpoint da aggiungere agli attributi AnyConnect personalizzati.

Configurazione

Eseguire questo script in un REPL Python 3 o in un ambiente REPL pubblico, ad esempio AnyConnectO365DynamicExclude

import urllib.request

import uuid

import json

import re

def print_acl_lines(acl_name, ips, section_comment):

slash_to_mask = (

"0.0.0.0",

"192.0.2.1",

"192.0.2.1",

"10.224.0.0",

"10.240.0.0",

"10.248.0.0",

"10.252.0.0",

"10.254.0.0",

"10.255.0.0",

"10.255.128.0",

"10.255.192.0",

"10.255.224.0",

"10.255.240.0",

"10.255.248.0",

"10.255.252.0",

"10.255.254.0",

"10.255.255.0",

"10.255.255.128",

"10.255.255.192",

"10.255.255.224",

"10.255.255.240",

"10.255.255.248",

"10.255.255.252",

"10.255.255.254",

"10.255.255.255",

"10.255.255.255",

"10.255.255.255",

"10.255.255.255",

"10.255.255.240",

"10.255.255.248",

"10.255.255.252",

"10.255.255.254",

"10.255.255.255",

)

print(

"access-list {acl_name} remark {comment}".format(

acl_name=acl_name, comment=section_comment

)

)

for ip in sorted(ips):

if ":" in ip:

# IPv6 address

print(

"access-list {acl_name} extended permit ip {ip} any6".format(

acl_name=acl_name, ip=ip

)

)

else:

# IPv4 address. Convert to a mask

addr, slash = ip.split("/")

slash_mask = slash_to_mask[int(slash)]

print(

"access-list {acl_name} extended permit ip {addr} {mask} any4".format(

acl_name=acl_name, addr=addr, mask=slash_mask

)

)

# Fetch the current endpoints for O365

http_res = urllib.request.urlopen(

url="https://endpoints.office.com/endpoints/worldwide?clientrequestid={}".format(

uuid.uuid4()

)

)

res = json.loads(http_res.read())

o365_ips = set()

o365_fqdns = set()

for service in res:

if service["category"] == "Optimize":

for ip in service.get("ips", []):

o365_ips.add(ip)

for fqdn in service.get("urls", []):

o365_fqdns.add(fqdn)

# Generate an acl for split excluding For instance

print("##### Step 1: Create an access-list to include the split-exclude networks\n")

acl_name = "ExcludeSass"

# O365 networks

print_acl_lines(

acl_name=acl_name,

ips=o365_ips,

section_comment="v4 and v6 networks for Microsoft Office 365",

)

# Microsoft Teams

# https://docs.microsoft.com/en-us/office365/enterprise/office-365-vpn-implement-split-tunnel#configuring-and-securing-teams-media-traffic

print_acl_lines(

acl_name=acl_name,

ips=["10.107.60.1/32"],

section_comment="v4 address for Microsoft Teams"

)

# Cisco Webex - Per https://help.webex.com/en-us/WBX000028782/Network-Requirements-for-Webex-Teams-Services

webex_ips = [

"10.68.96.1/19",

"10.114.160.1/20",

"10.163.32.1/19",

"192.0.2.1/18",

"192.0.2.2/19",

"198.51.100.1/20",

"203.0.113.1/19",

"203.0.113.254/19",

"203.0.113.2/19",

"172.29.192.1/19",

"203.0.113.1/20",

"10.26.176.1/20",

"10.109.192.1/18",

"10.26.160.1/19",

]

print_acl_lines(

acl_name=acl_name,

ips=webex_ips,

section_comment="IPv4 and IPv6 destinations for Cisco Webex",

)

# Edited. April 1st 2020

# Per advice from Microsoft they do NOT advise using dynamic split tunneling for their properties related to Office 365

#

print(

"\n\n##### Step 2: Create an Anyconnect custom attribute for dynamic split excludes\n"

)

print("SKIP. Per Microsoft as of April 2020 they advise not to dynamically split fqdn related to Office365")

#print(

# """

#webvpn

# anyconnect-custom-attr dynamic-split-exclude-domains description dynamic-split-exclude-domains

#

#anyconnect-custom-data dynamic-split-exclude-domains saas {}

#""".format(

# ",".join([re.sub(r"^\*\.", "", f) for f in o365_fqdns])

# )

#)

#

print("\n##### Step 3: Configure the split exclude in the group-policy\n")

print(

"""

group-policy GP1 attributes

split-tunnel-policy excludespecified

ipv6-split-tunnel-policy excludespecified

split-tunnel-network-list value {acl_name}

""".format(

acl_name=acl_name

)

)

Nota: Microsoft consiglia di escludere il traffico destinato ai servizi chiave di Office 365 dall'ambito della connessione VPN configurando il tunneling suddiviso utilizzando gli intervalli di indirizzi IPv4 e IPv6 pubblicati. Per ottenere prestazioni ottimali e un utilizzo più efficiente della capacità VPN, il traffico verso questi intervalli di indirizzi IP dedicati associati a Office 365 Exchange Online, SharePoint Online e ai team Microsoft (indicati come categoria Ottimizza nella documentazione Microsoft) può essere indirizzato direttamente, all'esterno del tunnel VPN. Per ulteriori informazioni su questa raccomandazione, fare riferimento a Ottimizzazione della connettività di Office 365 per gli utenti remoti che utilizzano il tunneling ripartito della VPN.

Nota: all'inizio di aprile 2020, Microsoft Teams dipende dal fatto che l'intervallo IP 10.107.60.1/32 deve essere escluso dal tunnel. Per ulteriori informazioni, vedere Configurazione e protezione del traffico multimediale dei team.

Verifica

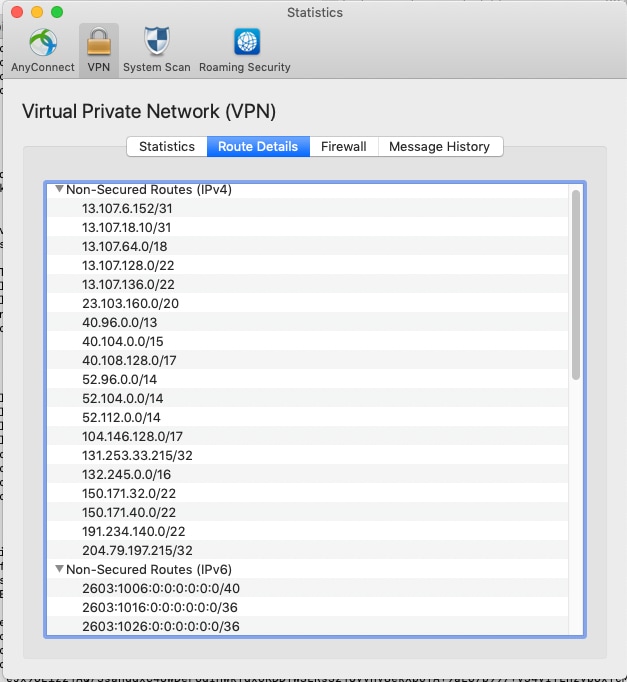

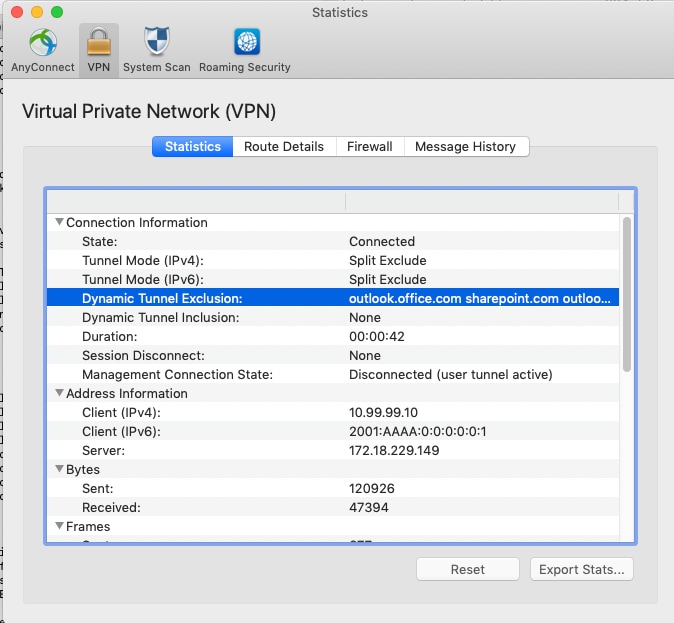

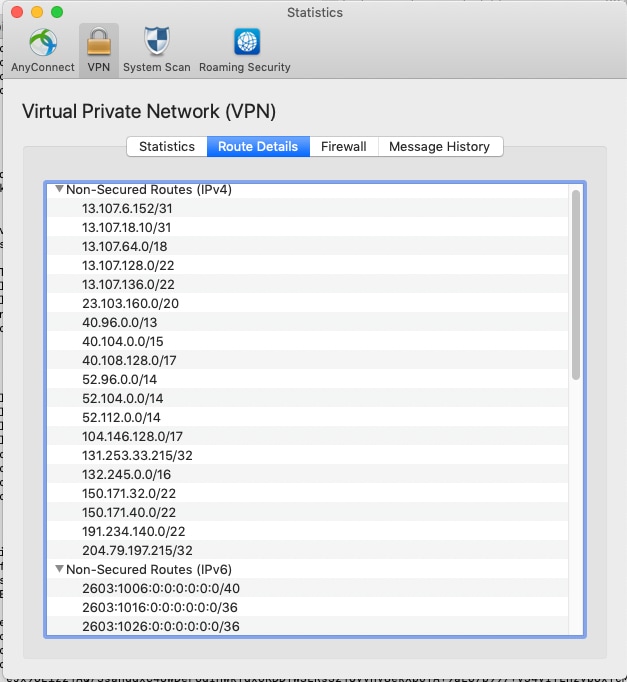

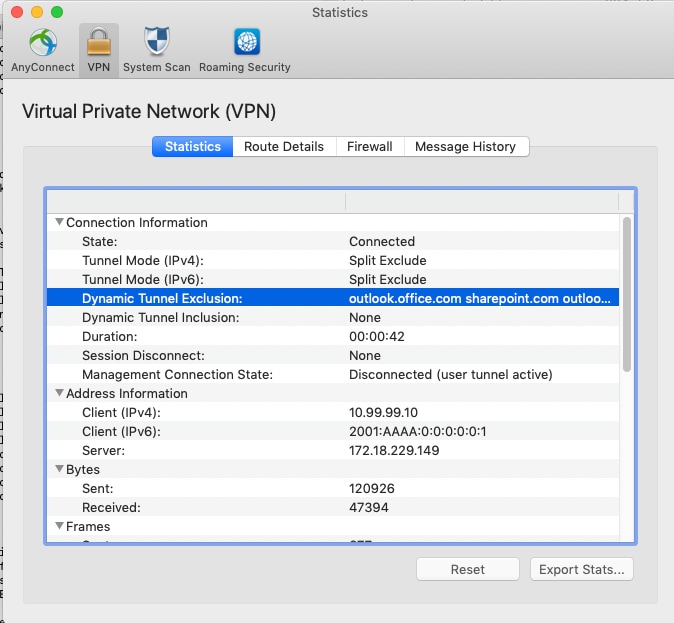

Dopo aver connesso un utente, vengono visualizzati i percorsi non protetti con gli indirizzi forniti nell'ACL e nell'elenco di esclusione del tunnel dinamico.

Feedback

Feedback