Comprensione dei log di aggiornamento di ISE SXP e dei log di debug di Catalyst

Opzioni per il download

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Sommario

Introduzione

In questo documento viene descritto come configurare e comprendere il protocollo SXP (Security Group Exchange Protocol) tra ISE e Catalyst 9300 Switch.

Premesse

SXP è il protocollo SGT (Security Group Tag) Exchange utilizzato da TrustSec per propagare i mapping IP-SGT ai dispositivi TrustSec.

SXP è stato sviluppato per consentire alle reti, inclusi i dispositivi di terze parti o i dispositivi Cisco legacy che non supportano il tagging in linea SGT, di avere funzionalità TrustSec.

SXP è un protocollo peer; un dispositivo può fungere da altoparlante e l'altro da listener.

Il diffusore SXP è responsabile dell'invio dei binding IP-SGT e il listener è responsabile della raccolta di tali binding.

La connessione SXP utilizza la porta TCP 64999 come protocollo di trasporto sottostante e MD5 per l'integrità/autenticità dei messaggi.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza del protocollo SXP e della configurazione di Identity Services Engine (ISE).

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- Switch Cisco Catalyst 9300 con software Cisco IOS® XE 17.6.5 e versioni successive

Cisco ISE versione 3.1 e successive

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Configurazione

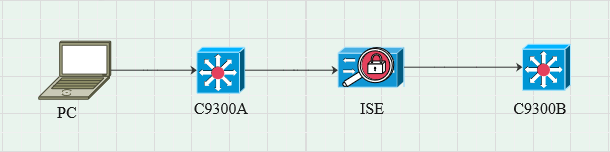

Esempio di rete

Flusso traffico

PC esegue l'autenticazione con C9300A e ISE assegna dinamicamente SGT tramite set di criteri.

Una volta superata l'autenticazione, i binding vengono creati con un indirizzo IP uguale all'attributo RADIUS dell'indirizzo IP con frame e a SGT come configurato nel criterio.

Le associazioni vengono propagate in "Tutte le associazioni SXP" nel dominio predefinito.

C9300B riceve le informazioni di mappatura SXP da ISE attraverso il protocollo SXP.

Configura switch

Configurare lo switch come listener SXP per ottenere le mappature IP-SGT da ISE.

| cts sxp enable |

Configurare ISE

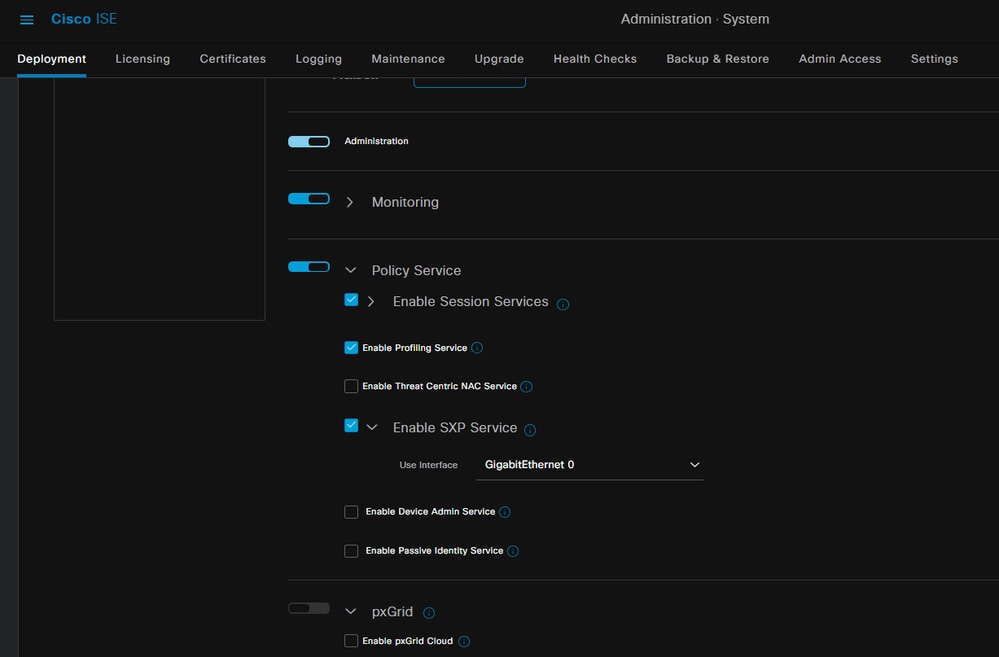

Passaggio 1. Abilita il servizio SXP su ISE

Passare a Amministrazione > Sistema > Distribuzione > Modifica il nodo e in Policy Service selezionare Abilita servizio SXP.

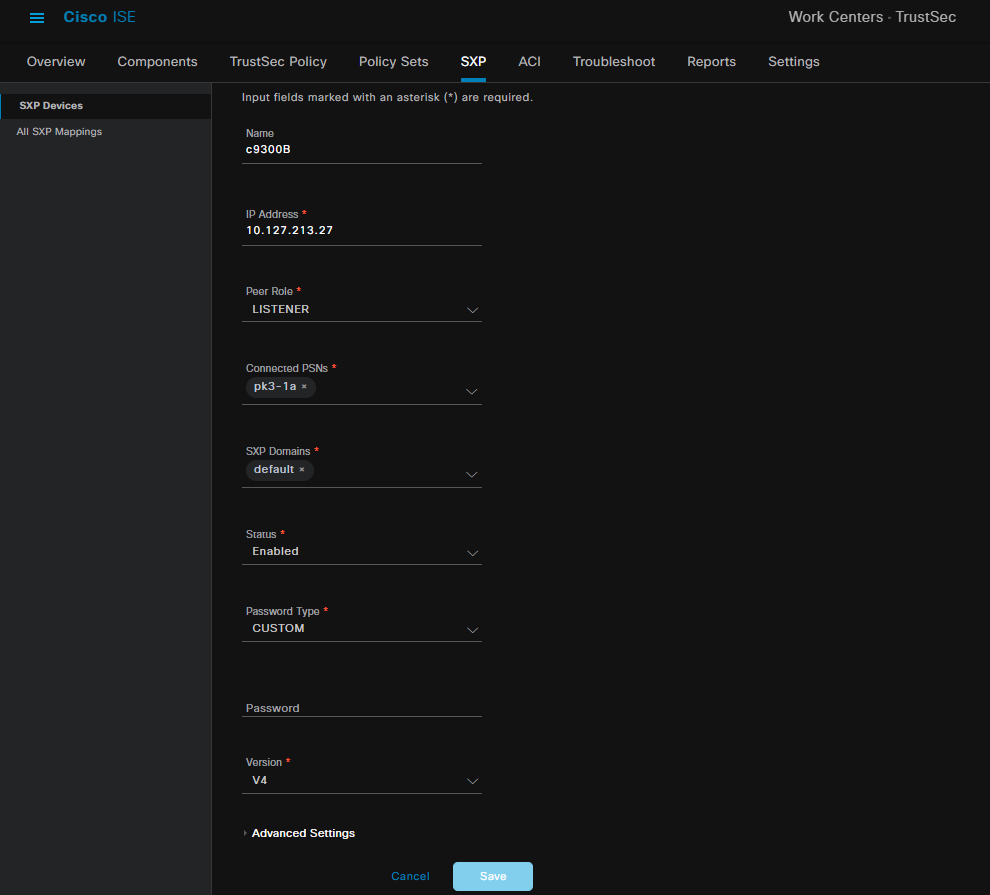

Passaggio 2. Aggiungi dispositivi SXP

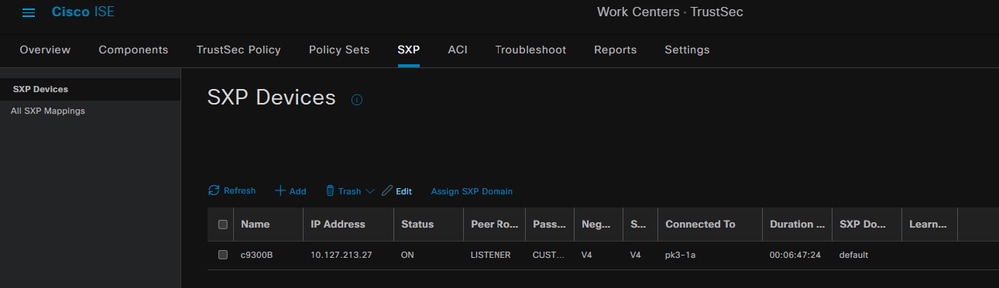

Per configurare il listener e l'altoparlante SXP per gli switch corrispondenti, selezionare Workcenter > Trustsec > SXP > Dispositivi SXP.

Aggiungere lo switch con il ruolo di peer come listener e assegnarlo al dominio predefinito.

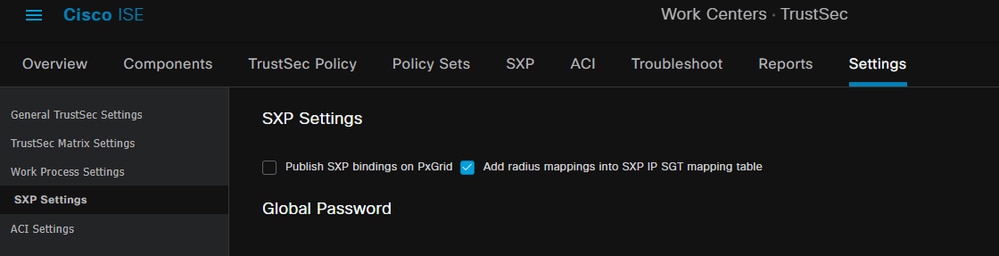

Passaggio 3. Impostazioni SXP

Verificare che l'opzione Add radius mappings into SXP IP SGT mapping table sia selezionata, in modo che ISE apprenda le mappature IP-SGT dinamiche tramite le autenticazioni Radius.

Verifica

Passaggio 1. Connessione SXP su switch

| C9300B#show cts connessioni sxp vrf Mgmt-vrf

0x7F128DF555E0 VRF:Mgmt-vrf, fd: 1, ip peer: 10.127.197.53 |

Passaggio 2. Verifica ISE SXP

Verificare che lo stato SXP sia ON per lo switch in Workcenter > Trustsec > SXP > Dispositivi SXP.

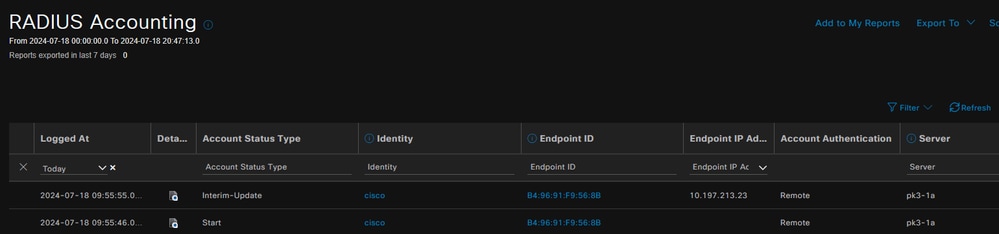

Passaggio 3. Accounting Radius

Verificare che ISE abbia ricevuto l'attributo RADIUS dell'indirizzo IP del frame dal pacchetto di accounting Radius in seguito all'autenticazione riuscita.

Passaggio 4. Mappature ISE SXP

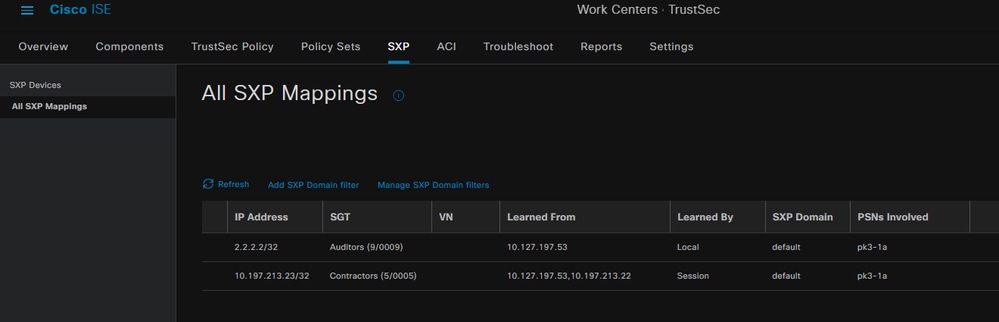

Passare a Workcenter > Trustsec > SXP > Tutti i mapping SXP per visualizzare i mapping IP-SGT appresi in modo dinamico dalla sessione Radius.

Autore

Locale: binding IP-SGT assegnati in modo statico su ISE.

Sessione: associazioni IP-SGT apprese in modo dinamico dalla sessione Radius.

Nota: ISE ha la capacità di ricevere i binding IP-SGT da un altro dispositivo. Queste associazioni possono essere visualizzate come Apprese da SXP in Tutti i mapping SXP.

Passaggio 5. Mapping SXP su switch

Lo switch ha appreso le mappature IP-SGT da ISE al protocollo SXP.

| C9300B#show cts sxp sgt-map vrf Mgmt-vrf brief C9300B#show cts mappa dei segmenti basata sul ruolo vrf Mgmt-vrf all Origine SGT indirizzo IP Riepilogo binding attivi IP-SGT |

Risoluzione dei problemi

In questa sezione vengono fornite informazioni utili per risolvere i problemi di configurazione.

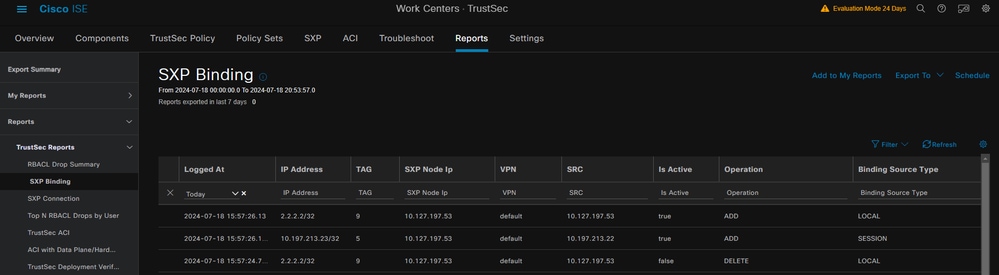

Report ISE

ISE consente anche di generare rapporti di collegamento e connessione SXP, come mostrato in questa immagine.

Debug su ISE

Raccogliere il bundle di supporto ISE con questi attributi da impostare al livello di debug:

- sxp

- sgtbinding

- nsf

- sessione nsf

- trustsec

Quando un utente viene autenticato dal server ISE, ISE assegna un SGT nel pacchetto di risposta di accettazione dell'accesso. Una volta che l'utente riceve l'indirizzo IP, lo switch invia l'indirizzo IP con frame nel pacchetto di accounting Radius.

show logging application localStore/iseLocalStore.log:

| 2024-07-18 09:55:55.051 +05:30 0000017592 3002 AVVISO Radius-Accounting: aggiornamento watchdog contabilità RADIUS, ConfigVersionId=129, Device IP Address=10.197.213.22, UserName=cisco, NetworkDeviceName=pk, User-Name=cisco, NAS-IP Indirizzo=10.197.213.22, Porta-NAS=50124, Indirizzo-IP-Frame=10.197.213.23, Classe=CACS:16D5C50A0000017C425E3C6:pk3-1a/510648097/25, Chiamato-Stazione-ID=C4 -B2-39-ED-AB-18, Calling-Station-ID=B4-96-91-F9-56-8B, Acct-Status-Type=Interim-Update, Acct-Delay-Time=0, Acct-Input-Octets=413, Acct-Output-Octets=0, Acct-Session-Id=00000007, Acct-Authentic=Remote, Acct-Input-Packets=4, Acct-Output-Packets=0, Event-Timestamp=17 2127745, NAS-Port-Type=Ethernet, NAS-Port-Id=TenGigabitEthernet1/0/24, cisco-av-pair=audit-session-id=16D5C50A0000017C425E3C6, cisco-av-pair=method=dot1x, cisco-av-pair=cts:security-group-tag=0005-00, AcsSessionID=pk3 1a/510648097/28, SelectedAccessService=Default Network Access, RequestLatency=6, Step=11004, Step=11017, Step=15049, Step=15008, Step=22085, Step=11005, NetworkDeviceGroups=IPSEC#Is IPSEC Device#No, NetworkDeviceGroups=Location#All Locations, NetworkDeviceGroups=Type #Tutti i tipi di dispositivo, CPMSessionID=16D5C50A0000017C425E3C6, TotalAutoLatency=6, ClientLatency=0, Network Device Profile=Cisco, Location=Location#All Locations, Device Type=Device Type#Tutti i tipi di dispositivo, IPSEC=IPSEC#Is IPSEC Device#No, |

show logging application ise-psc.log:

|

|

Il nodo SXP memorizza il mapping IP + SGT nella relativa tabella H2DB e il nodo PAN successivo raccoglie questo mapping IP SGT e lo riflette in Tutti i mapping SXP nella GUI ISE (Workcenter ->Trustsec -> SXP->Tutti i mapping SXP).

show logging application sxp_appserver/sxp.log:

| 2024-07-18 10:01:01,312 INFO [sxpservice-http-96441] cisco.ise.sxp.rest.SxpGlueRestAPI:147 - SXP-PEERF Aggiungi associazioni di sessione dimensioni batch: 1 2024-07-18 10:01:01,344 DEBUG [SxpNotificationSerializer-Thread] cisco.cpm.sxp.engine.SxpEngine:1543 - [VPN: 'default'] Aggiunta nuova associazione: MasterBindingIdentity [ip=10.197.213.23/32, peerSequence=10.127.197.53,10.197.21 3.22, tag=5, isLocal=true, sessionId=16D5C50A0000017C425E3C6, vn=DEFAULT_VN] |

Il nodo SXP aggiorna lo switch peer con i binding IP-SGT più recenti.

| 2024-07-18 10:01:01,346 DEBUG [pool-7-thread-4] opendaylight.sxp.core.service.UpdateExportTask:93 - SXP_PERF:SEND_UPDATE_BUFFER_SIZE=32 |

Debug sullo switch

Abilitare questi debug sullo switch per la risoluzione dei problemi relativi alle connessioni e agli aggiornamenti SXP.

debug cts sxp conn

errore debug cts sxp

debug cts sxp mdb

messaggio debug cts sxp

Switch ha ricevuto le mappature SGT-IP dall'altoparlante SXP "ISE".

Selezionare Mostra log per visualizzare i seguenti log:

|

Lug 18 04:23:04.324: CTS-SXP-INTNL:mdb_send_msg mdb_process_add_ipsgt_device Start |

Informazioni correlate

Segmentazione della Guida per l'amministratore di ISE 3.1

Panoramica sul trust sec della guida alla configurazione Catalyst

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

1.0 |

24-Jul-2024 |

Versione iniziale |

Contributo dei tecnici Cisco

- Praveenkumar PalanisamyTecnico di consulenza

Feedback

Feedback