Introduzione

In questo documento vengono descritte le condizioni che è necessario soddisfare per attivare le azioni automatiche.

Premesse

Le azioni automatizzate vengono attivate in caso di compromissione (ciò significa che una macchina non compromessa diventa una macchina compromessa). Se una macchina già compromessa attiva un nuovo rilevamento, questo rilevamento viene aggiunto al compromesso, ma poiché non si tratta di un nuovo compromesso, non attiva un'azione automatizzata.

Un'eccezione è rappresentata dal livello di gravità. Le azioni automatizzate vengono attivate in base a criteri che sono la gravità, tuttavia, i compromessi non hanno gravità di per sé (solo i rilevamenti individuali lo fanno). Se un'azione automatizzata è configurata con un livello di gravità elevato e un rilevamento viene attivato come livello medio, l'azione non viene attivata. Se al compromesso elevato viene aggiunto un evento successivo, l'azione viene attivata poiché il nuovo rilevamento si trova nel compromesso già esistente.

Che cos'è una macchina compromessa?

Un computer compromesso è un endpoint a cui è associato un compromesso attivo. Una macchina compromessa può, per progettazione, avere un solo compromesso attivo alla volta.

Applicabilità

Windows, Mac

Azioni automatizzate disponibili

-

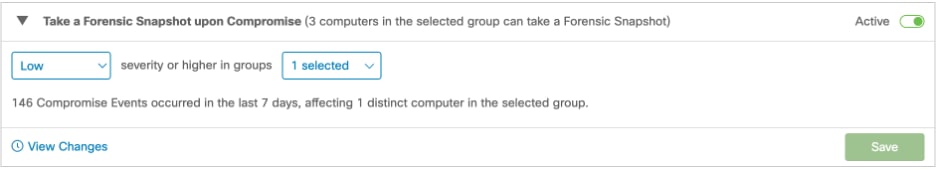

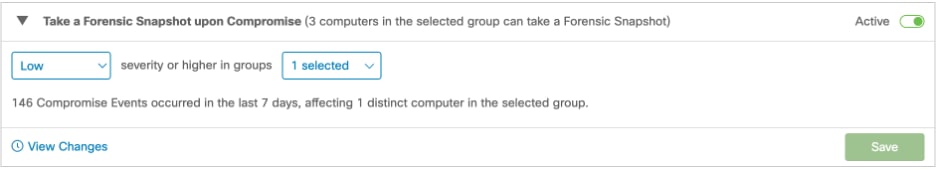

Acquisire un'istantanea forense su un compromesso: esegue un'istantanea forense di un computer quando si verifica un compromesso. Un evento di compromissione è sostanzialmente un evento inviato da un connettore che notifica l'esistenza di un evento potenzialmente dannoso.

Condizioni per l'attivazione dell'azione automatica: gli eventi con la gravità selezionata o superiore attivano l'azione automatica.

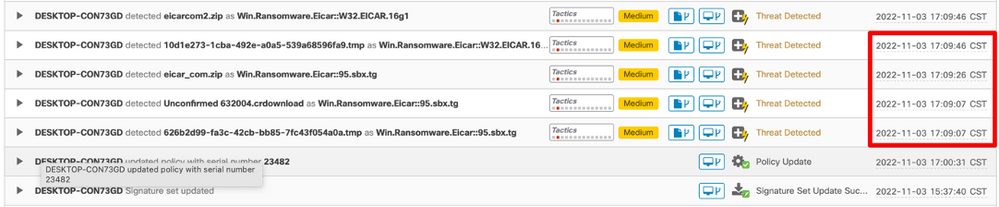

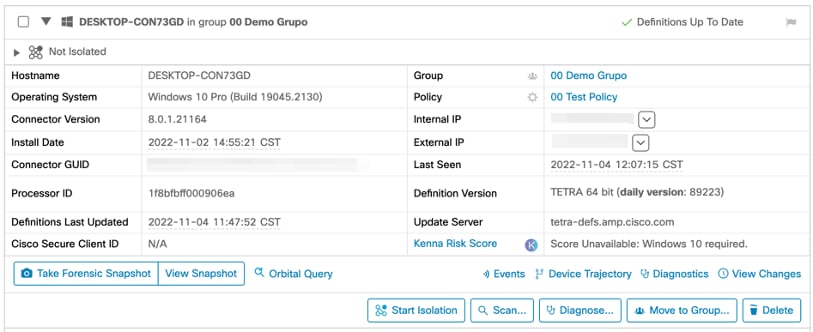

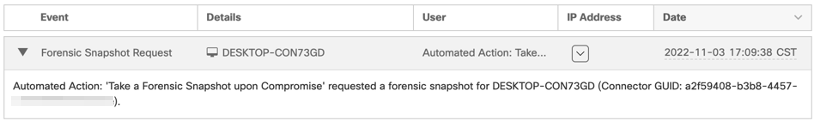

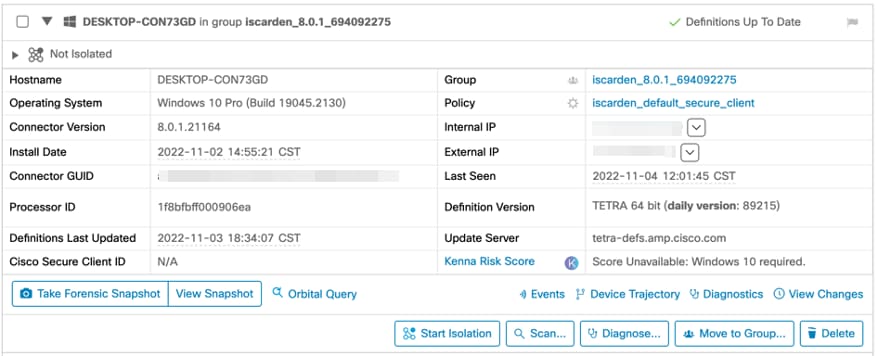

Questo è un esempio di macchina compromessa:

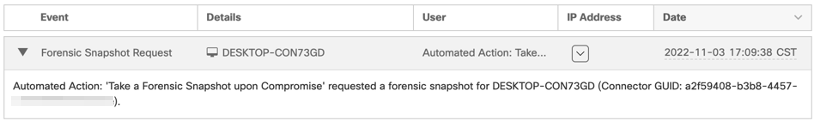

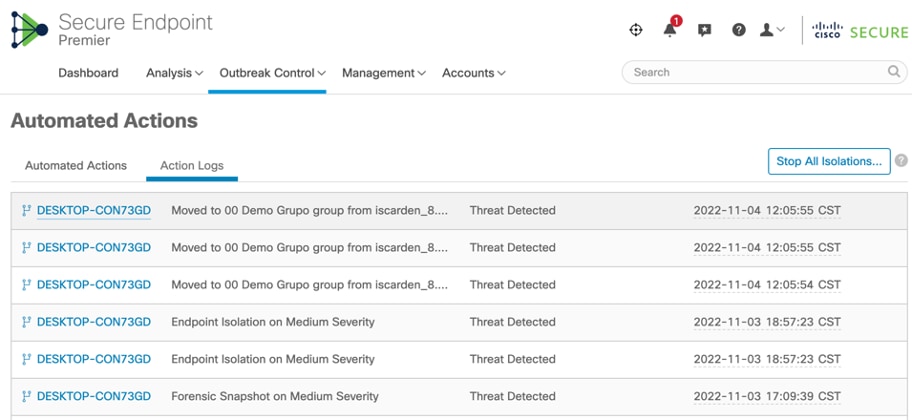

Registro dell'azione automatica (dalla scheda Registro di controllo)

-

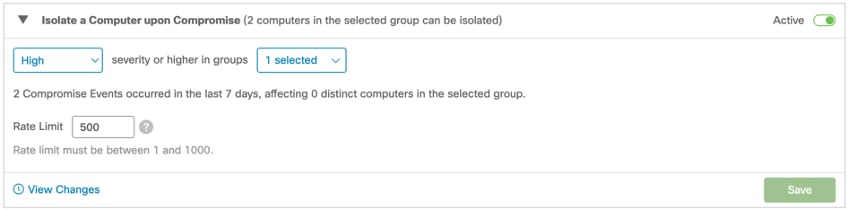

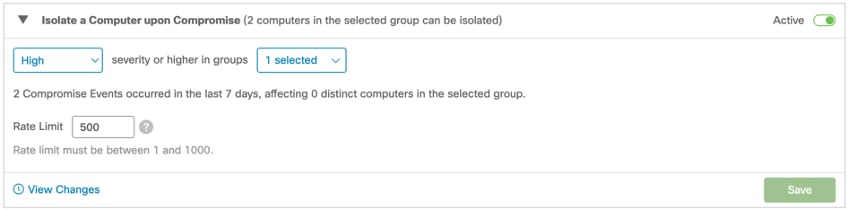

Isolare un computer in caso di compromissione: isola i computer in caso di compromissione.

Condizioni per l'attivazione dell'azione automatica: gli eventi con la gravità selezionata o superiore attivano l'azione automatica. Il Limite di velocità protegge l'utente da falsi positivi rilevati. La funzione Limite di velocità esamina il numero totale di isolamenti in una finestra mobile di 24 ore. Se il numero di isolamenti è superiore al limite, non vengono attivati altri isolamenti. I computer vengono nuovamente isolati quando il numero di eventi di compromissione scende al di sotto del limite indicato nella finestra di rotazione di 24 ore o quando si interrompe l'isolamento nei computer che sono stati isolati automaticamente.

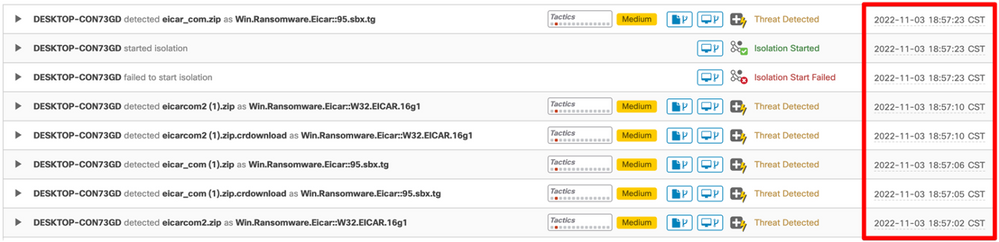

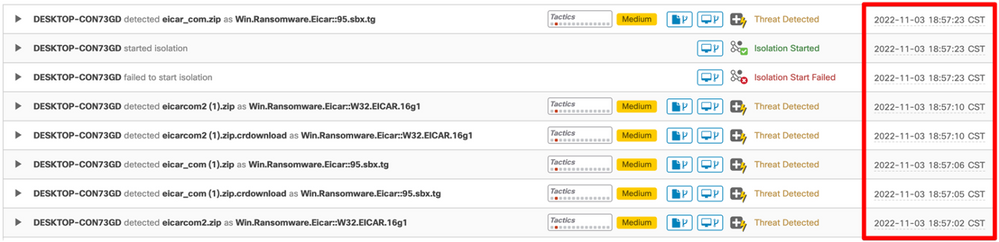

Questo è un esempio di macchina compromessa:

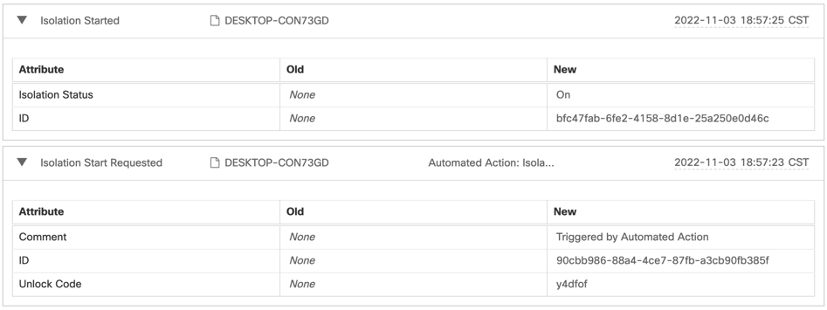

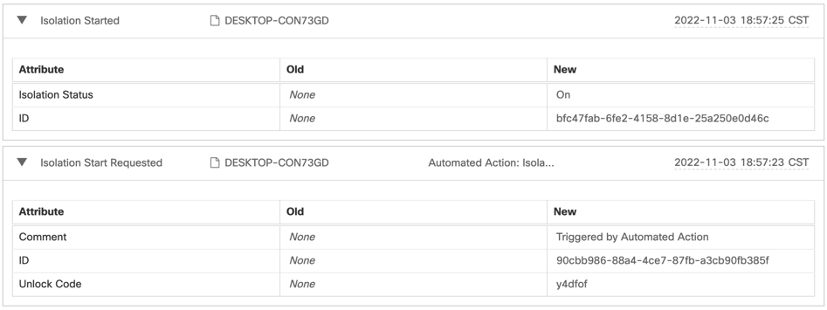

Registro dell'azione automatica (dalla scheda Registro di controllo):

-

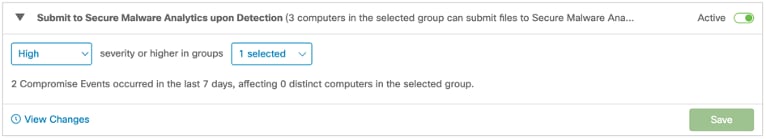

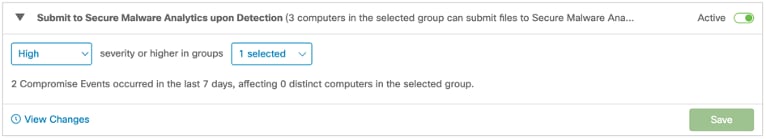

Invia per proteggere analisi malware al rilevamento: inviare un file a Secure Malware Analytics per l'analisi dei file quando viene rilevato.

Condizioni per l'attivazione dell'azione automatica: gli eventi con la gravità selezionata o superiore attivano l'azione automatica.

Esempio di macchina compromessa:

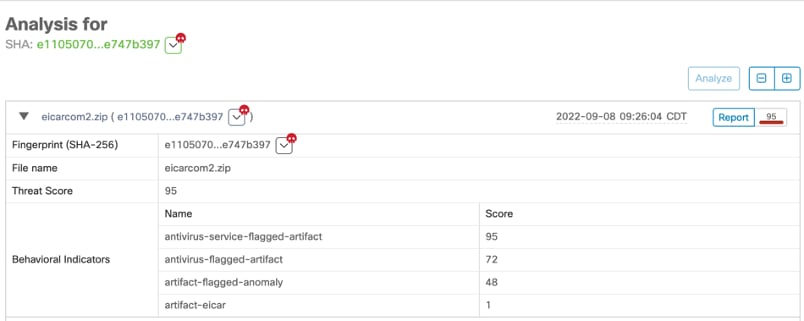

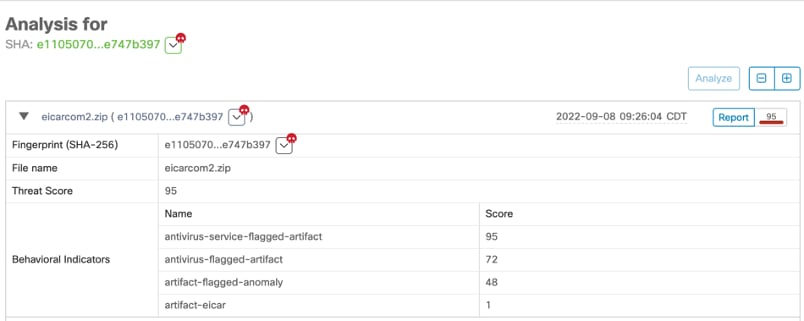

In questo caso, il file è stato inviato in precedenza a Secure Malware Analytics, quindi l'analisi del file è già stata eseguita. Esempio:

Nota: questa azione automatizzata non è associata a compromessi ed è eseguita per rilevamento.

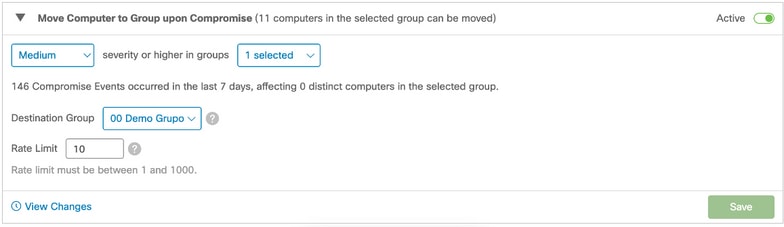

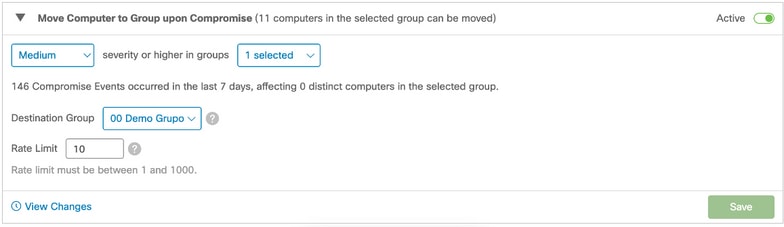

- Sposta computer in gruppo in caso di compromissione: sposta i computer dai gruppi correnti a un altro gruppo quando viene attivata l'azione. In questo modo è possibile spostare i computer compromessi in un gruppo con un criterio che prevede impostazioni del motore e di analisi più aggressive per risolvere il problema.

Condizioni per l'attivazione dell'azione automatica: gli eventi con la gravità selezionata o superiore attivano l'azione automatica.

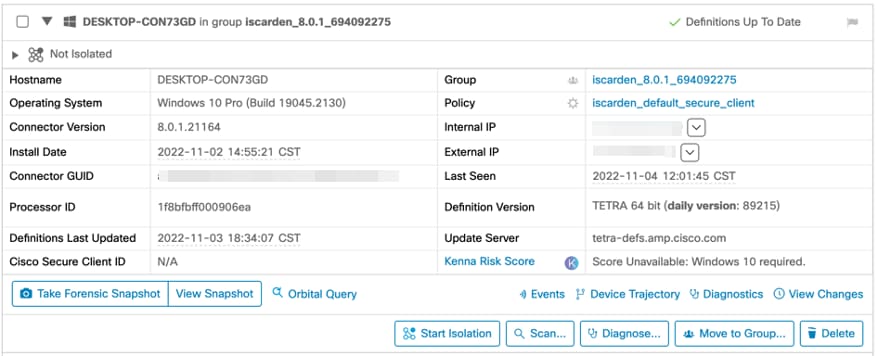

Questo è il computer nel gruppo originale:

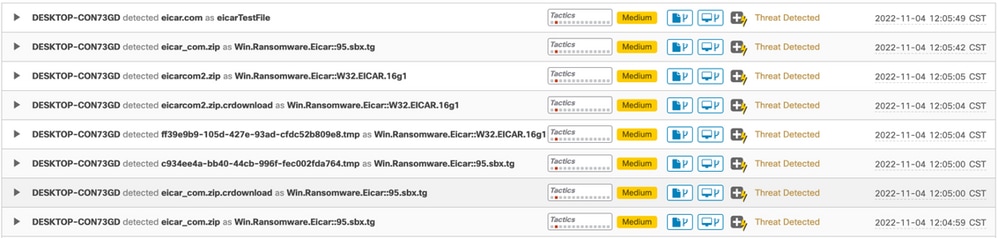

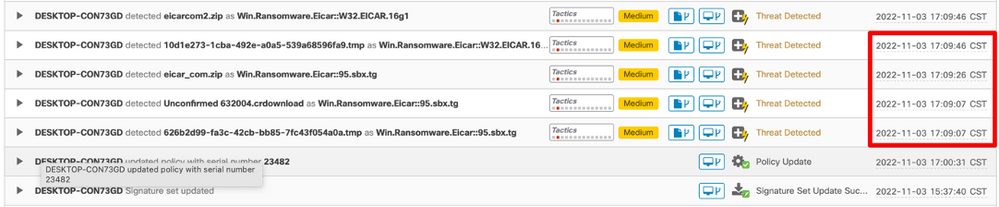

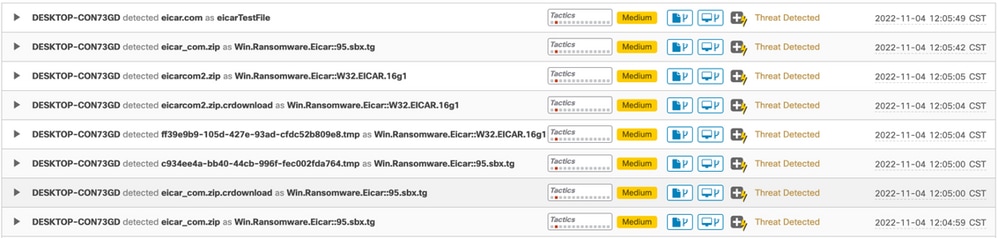

Questi sono gli eventi di compromesso:

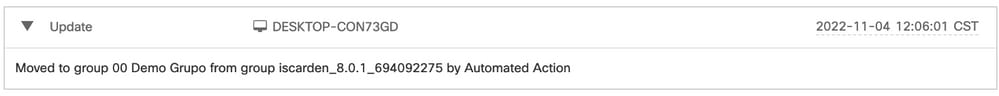

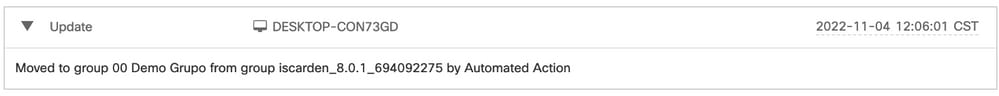

Registro dell'azione automatica (dalla scheda Registro di controllo):

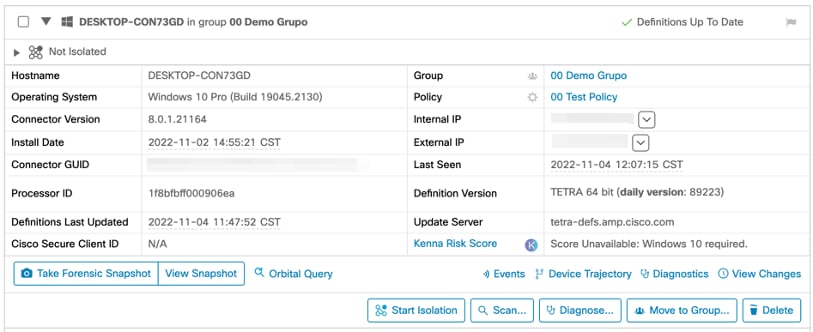

Il computer è stato spostato nel gruppo specificato nell'impostazione Azione automatica:

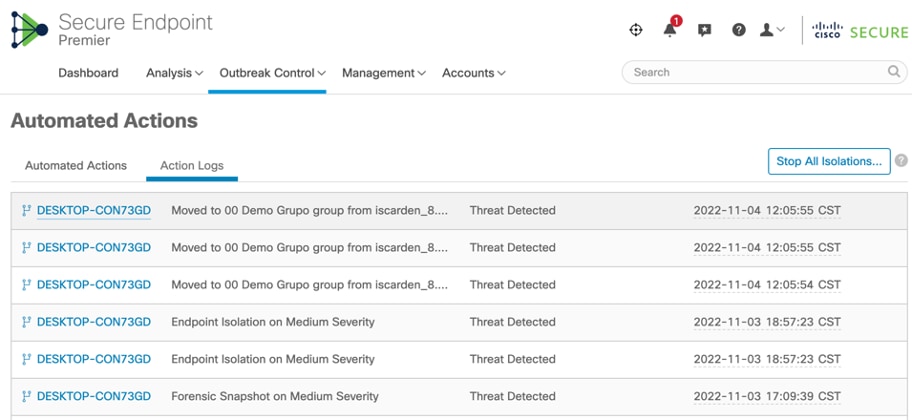

Log azioni

Di seguito è riportato l'elenco completo dei log delle azioni automatiche disponibili nella scheda Azioni automatiche:

Informazioni correlate

Guida per l'utente di Secure Endpoint

Feedback

Feedback