Introduzione

In questo documento viene descritto come configurare Geneve encapsulation per le interfacce dati FTDv in AWS.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Installazione della configurazione di Firepower Management Center

- Installato in AWS Secure Firepower Threat Defense Virtual

- Virtualizzazione EC2 istanza AWS.

Per configurare Geneve encapsulation per Cisco Secure Firepower Threat Defense in AWS, è necessario disporre di FTD versione 7.1 o successive.

È inoltre richiesta una licenza Performance Tier di FTDv20 o superiore.

È possibile configurare solo un'interfaccia di origine VTEP (Virtual Tunnel Endpoint) per dispositivo FTDv. Il VTEP è definito come un NVE (Network Virtualization Endpoint); l'incapsulamento dei geni per VTEP è al momento l'unico NVE supportato in modo nativo.

È possibile fare riferimento a questa documentazione per distribuire il software virtuale Threat Defense su AWS.

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- Secure Firepower Management Center - 7.3.0

- Secure Firepower Threat Defense - 7.3.0

- AWS c5.2xlarge (4 core/8 GB ) istanza

- Licenza Performance Tier - FTDv50

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Configurazione

Configura licenza Performance Tier per FTDv

Utilizzare un browser supportato per accedere all'interfaccia utente di FMC:

https://FMC_IP_Address

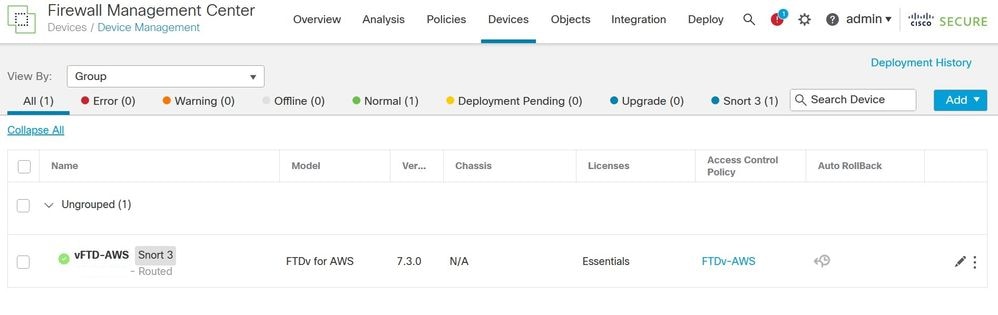

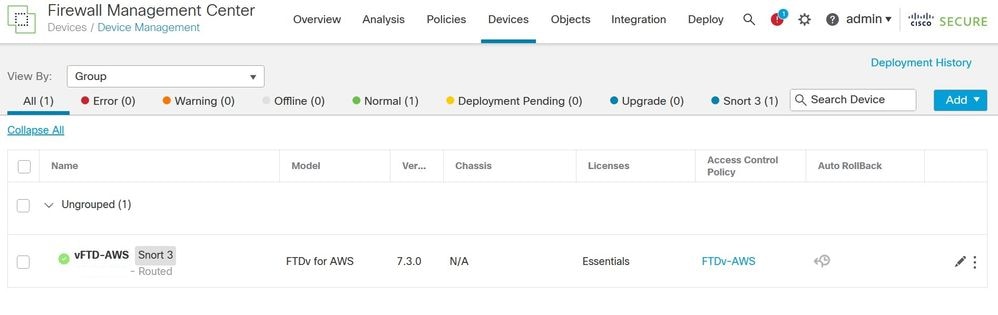

Selezionare Dispositivi > Gestione dispositivi:

Gestione dispositivi

Gestione dispositivi

Selezionare l'icona di modifica per l'FTDv in questione:  Modifica

Modifica

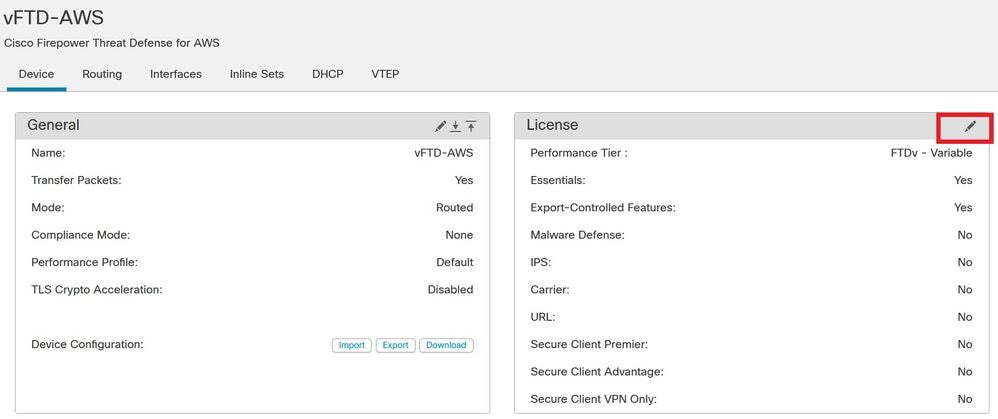

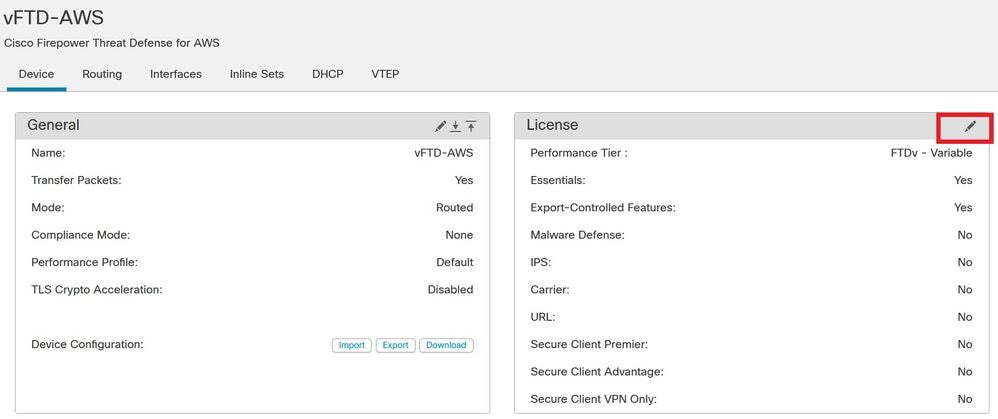

Fare clic sulla scheda Device (Dispositivo), quindi modificare la configurazione nel riepilogo delle licenze:

Licenza dispositivo

Licenza dispositivo

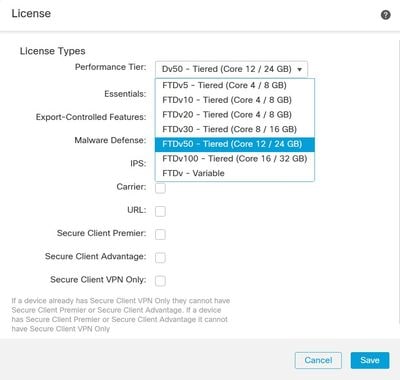

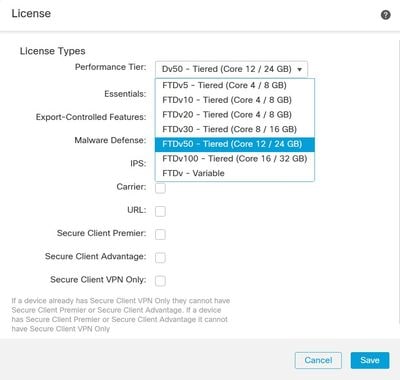

Selezionare FTDv20 (Core 4 / 8 GB) o superiore dall'elenco a discesa Performance Tier. Per questo esempio, viene selezionata la licenza FTDv50 Performance Tier License, come mostrato nell'immagine:

Scelta tra licenze Performance Tier FTDv20 o superiore

Scelta tra licenze Performance Tier FTDv20 o superiore

Quindi, selezionare Save (Salva) e Deploy (Distribuisci) la configurazione in FTDv.

Configurazione dell'interfaccia di origine VTEP

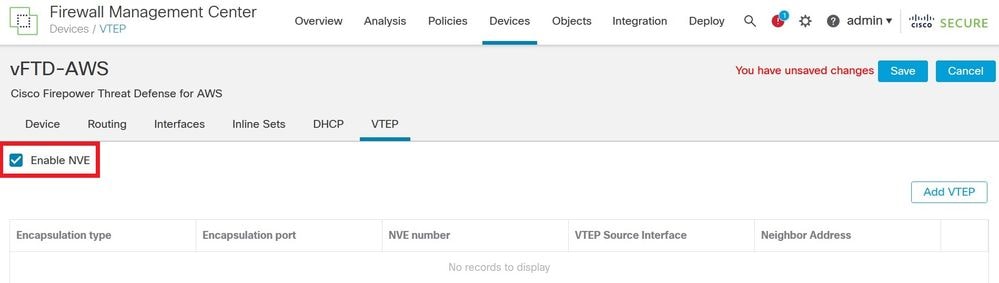

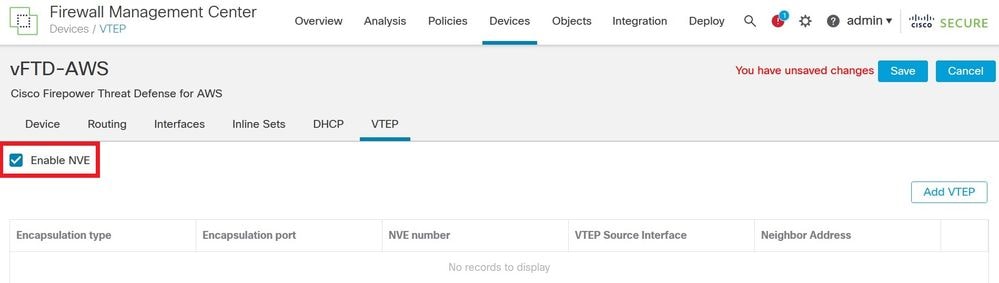

Selezionare Dispositivi > Gestione dispositivi > Scegli modifica > VTEP e selezionare Abilita NVE:

Abilita VPN

Abilita VPN

A questo punto, è possibile selezionare Add VTEP:

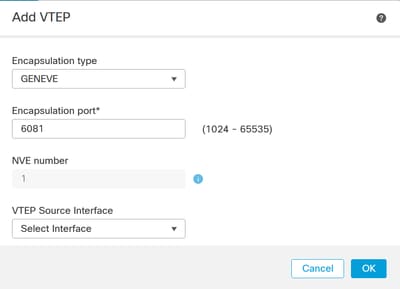

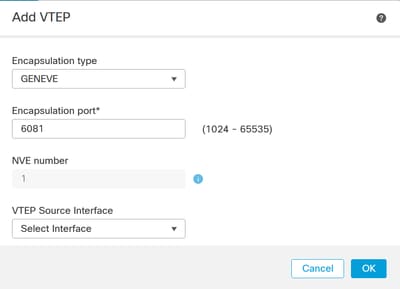

Aggiungi VTEP

Aggiungi VTEP

Immettere il valore della porta di incapsulamento nell'intervallo specificato.

Avviso: si consiglia di non modificare la porta Geneve. AWS richiede una porta 6081.

Quindi, è possibile selezionare l'interfaccia di origine VTEP.

Outside Interface come interfaccia di origine VTEP

Outside Interface come interfaccia di origine VTEP

Nota: selezionare dall'elenco delle interfacce fisiche disponibili presenti sul dispositivo. Se il nome dell'interfaccia non è visualizzato nell'elenco, è possibile verificare se l'interfaccia desiderata è attivata e se è stato configurato il nome.

Attenzione: la MTU viene aumentata automaticamente a 1806 byte dell'interfaccia selezionata se la MTU è inferiore a 1806 byte.

Fare quindi clic su OK.

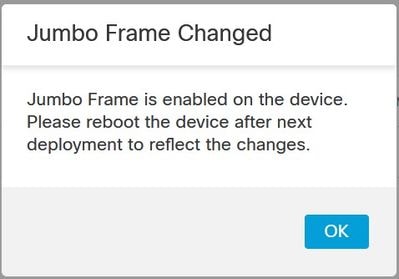

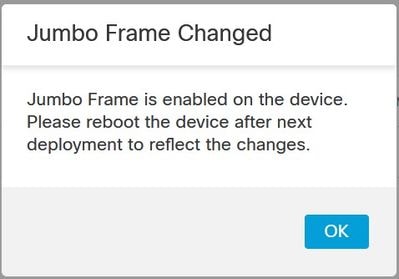

Nota: FMC indica che Jumbo Frame è abilitato:

Frame jumbo modificato

Frame jumbo modificato

Selezionare Ok e Salva.

Configurazione dell'interfaccia VNI

Aggiungere un'interfaccia VNI (Virtual Network Interface), associarla all'interfaccia di origine VTEP e configurare i parametri di interfaccia di base.

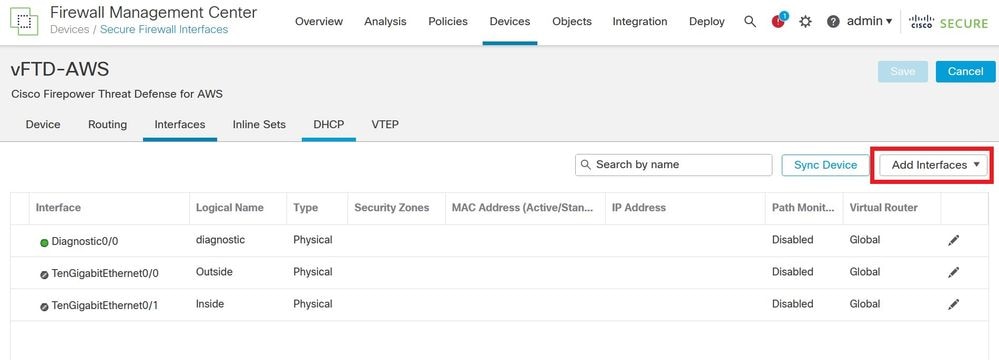

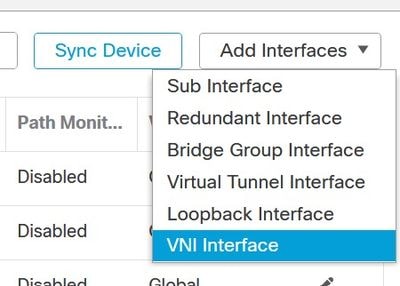

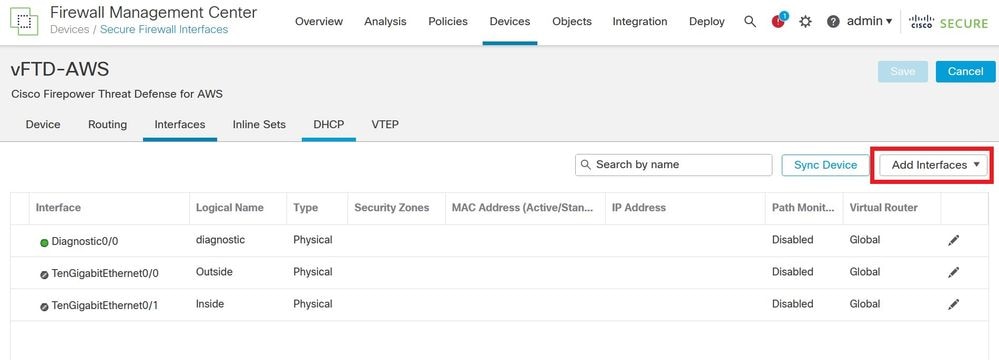

Passare alla scheda Interfacce e fare clic su Aggiungi interfacce.

Aggiungi interfacce

Aggiungi interfacce

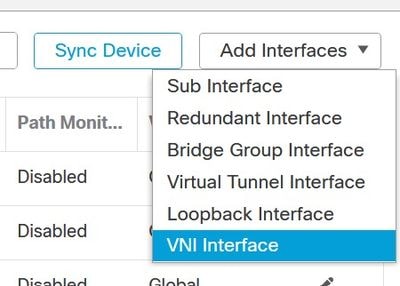

Scegliere Interfaccia VNI.

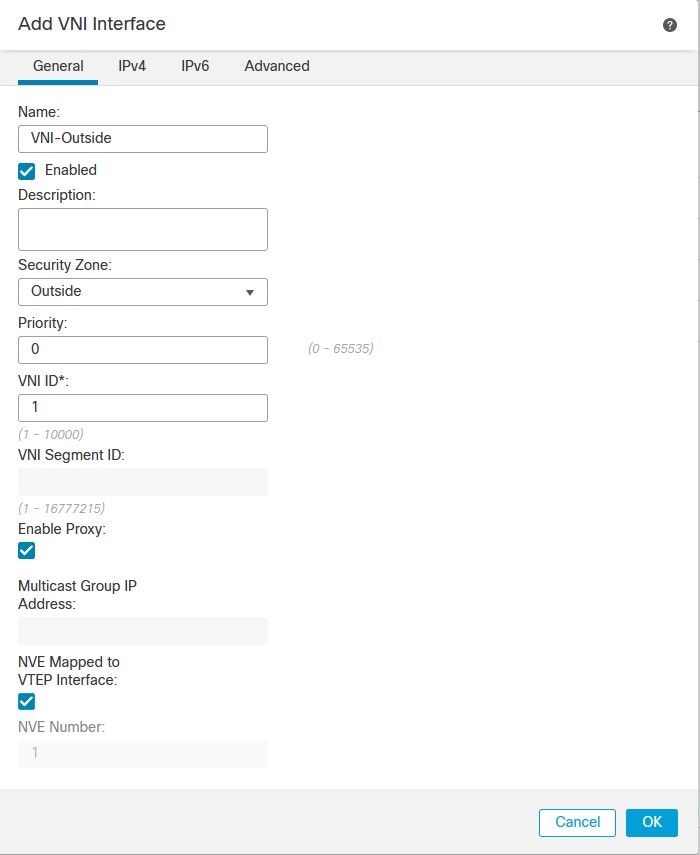

Add VNI Interface (Aggiungi interfaccia VNI)

Add VNI Interface (Aggiungi interfaccia VNI)

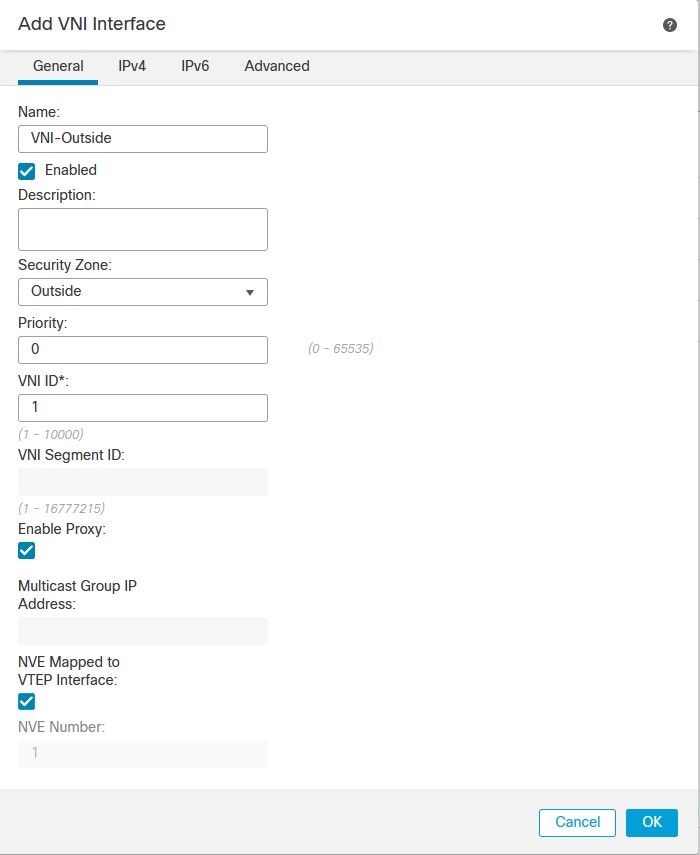

Specificare il nome dell'interfaccia, la descrizione e l'ID VNI (tra 1 e 10000).

Suggerimento: questo ID è solo un identificatore di interfaccia interno.

Selezionare Enable Proxy.

Questa opzione abilita il proxy a braccio singolo e consente al traffico di uscire dalla stessa interfaccia immessa (traffico a U).

Avviso: se successivamente si modifica l'interfaccia, non è possibile disabilitare il proxy a braccio singolo. A tale scopo, è necessario eliminare l'interfaccia esistente e creare una nuova interfaccia VNI. Questa opzione è disponibile solo per un VTEP Geneve.

Selezionare NVE Mapped to VTEP Interface (NVE mappato sull'interfaccia VTEP). In questo modo, l'interfaccia viene associata all'interfaccia di origine VTEP.

Aggiungi interfaccia NVI

Aggiungi interfaccia NVI

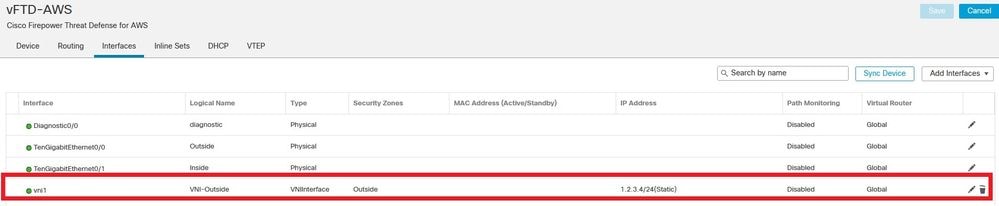

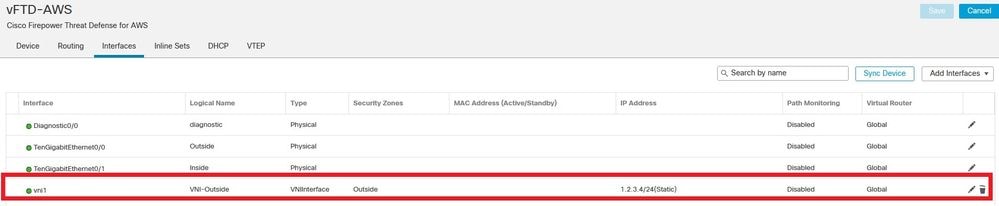

Fare clic su OK e su Salva. Si può vedere che l'interfaccia VNI è stata creata come mostrato in questa immagine:

Creazione dell'interfaccia VNI

Creazione dell'interfaccia VNI

Infine, distribuire la configurazione dell'interfaccia.

Nota: a questo punto, è possibile configurare i parametri dell'interfaccia di routing richiesti per l'interfaccia. Indirizzo IP interfaccia, routing statico o dinamico per l'interfaccia VNI.

Verifica

Collegarsi a FTDv tramite SSH o console:

> system support diagnostic-cli

Attaching to Diagnostic CLI ... Press 'Ctrl+a then d' to detach.

Type help or '?' for a list of available commands.

admin> enable

Password:

admin#

Rivedere i dettagli dell'interfaccia e il riepilogo dell'interfaccia VNI:

admin# show ip

System IP Addresses:

Interface Name IP address Subnet mask Method

Management0/0 diagnostic 10.0.0.61 255.255.255.0 DHCP

vni1 VNI-Outside 1.2.3. 4 255.255.255.0 manual

Current IP Addresses:

Interface Name IP address Subnet mask Method

Management0/0 diagnostic 10.0.0.61 255.255.255.0 DHCP

vni1 VNI-Outside 1.2.3. 4 255.255.255.0 manual

admin# show interface VNI summary

Interface vni1 "VNI-Outside", is up, line protocol is up

VTEP-NVE 1

Tag-switching: disabled

MTU: 1500

MAC: 0206.104e.ed0f

proxy mode: single-arm

IP address 1.2.3. 4, subnet mask 255.255.255.0

Multicast group not configured

È possibile verificare che l'incapsulamento geneve sia abilitato, come mostrato nell'output del comando:

admin# show running-config nve

nve 1

encapsulation geneve

source-interface Outside

Risoluzione dei problemi

Verificare che l'interfaccia VNI e il protocollo e lo stato dell'interfaccia di origine VTEP siano attivi/attivi. Come mostrato di seguito, l'interfaccia TenGigabitEthernet0/0 e vni1 sono attivi/attivi:

# show interface ip brief

Interface IP-Address OK? Method Status Protocol

Internal-Control0/0 127.0.1.1 YES unset up up

Internal-Control0/1 unassigned YES unset up up

Internal-Data0/0 unassigned YES unset down up

Internal-Data0/0 unassigned YES unset up up

Internal-Data0/1 169.254.1.1 YES unset up up

Internal-Data0/2 unassigned YES unset up up

Management0/0 10.0.0.61 YES DHCP up up

TenGigabitEthernet0/0 unassigned YES unset up up

TenGigabitEthernet0/1 unassigned YES unset up up

vni1 1.2.3. 4 YES manual up up

Verificare che l'interfaccia vni a braccio singolo e l'associazione vtep siano presenti, come mostrato in questo output:

# show run interface vni 1

!

interface vni1

proxy single-arm

nameif VNI-Outside

security-level 0

ip address 1.2.3. 4 255.255.255.0

vtep-nve 1

Rivedere i contatori dell'interfaccia per l'interfaccia VNI:

# show interface VNI detail

Per ulteriori informazioni, consultare la guida alla configurazione di Firepower Management Center.

Feedback

Feedback