Implementazione di un'alternativa Quick VPN per Mac OS su router VPN RV016, RV042, RV042G e RV082

Obiettivo

Non esiste una versione Quick VPN adatta per Mac OS. Tuttavia, un numero crescente di utenti vorrebbe installare un’alternativa Quick VPN per Mac OS. In questo articolo, IP Security è usato come alternativa per una VPN veloce.

Nota: prima di iniziare la configurazione, è necessario scaricare e installare le protezioni IP sul proprio MAC OS. È possibile scaricarlo dal seguente link:

http://www.lobotomo.com/products/IPSecuritas/

Questo articolo spiega come installare un'alternativa Quick VPN per Mac OS su router VPN Rv016, RV042, RV042G e RV082.

Dispositivi interessati

· RV016

RV042

RV042G

RV082

Versione del software

· v4.2.2.08

Distribuire un'alternativa VPN rapida per Mac OS

Nota: è necessario eseguire prima la configurazione da client VPN a gateway del dispositivo. Per ulteriori informazioni su come configurare il client VPN su gateway, fare riferimento a Configurazione di un tunnel di accesso remoto (da client a gateway) per i client VPN su router VPN RV016, RV042, RV042G e RV082.

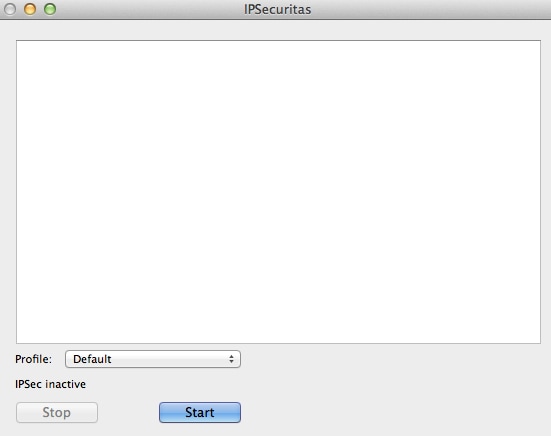

Passaggio 1. Eseguire IP Security su Mac OS. Viene visualizzata la finestra IPSecuritas:

Passaggio 2. Fare clic su Start.

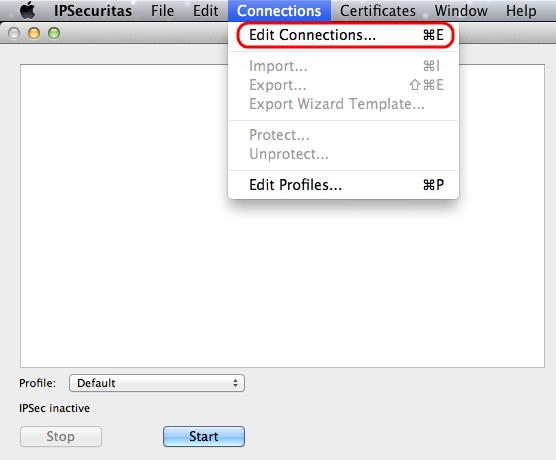

Passaggio 3. Dalla barra dei menu, scegliere Connessioni > Modifica connessioni. Viene visualizzata la finestra Connessioni.

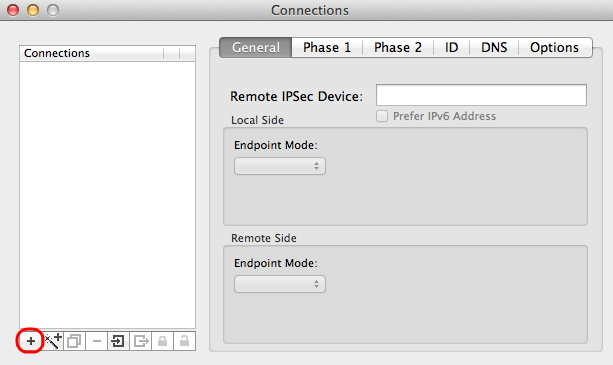

Passaggio 4. Fare clic sull'icona + per aggiungere una nuova connessione.

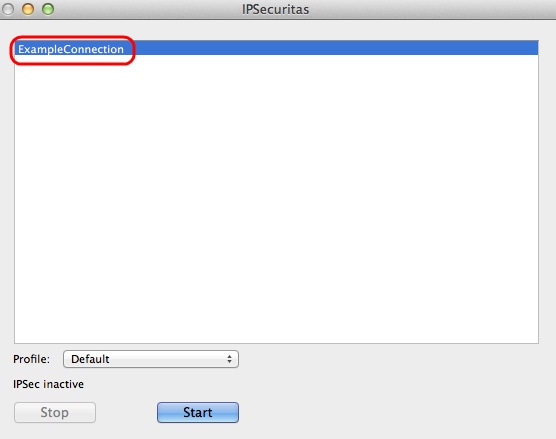

Passaggio 5. Immettere un nome per la nuova connessione in connessioni.

Informazioni generali

Passaggio 1. Fare clic sulla scheda Generale.

Passaggio 2. Immettere l'indirizzo IP del router remoto nel campo Periferica IPSec remota.

Nota: non è necessario configurare il lato locale poiché questa configurazione è per il client remoto. È sufficiente configurare la modalità remota.

Passaggio 3. Nell'area Lato remoto, scegliere Rete dall'elenco a discesa Modalità endpoint.

Passaggio 4. Immettere la subnet mask nel campo Network Mask (CIDR).

Passaggio 5. Immettere l'indirizzo di rete remoto nel campo Indirizzo di rete.

Fase 1

La fase 1 è la semplice associazione di sicurezza logica (SA, Logical Security Association) tra le due estremità del tunnel per supportare la comunicazione autenticata protetta.

Passaggio 1. Fare clic sulla scheda Fase 1.

Passaggio 2. Immettere la durata immessa durante la configurazione del tunnel nel campo Durata. Se il tempo scade, una nuova chiave viene rinegoziata automaticamente. La durata della chiave può variare da 1081 a 86400 secondi. Il valore predefinito per la Fase 1 è 2800 secondi.

Passaggio 3. Scegliere l'unità di tempo appropriata per Durata dall'elenco a discesa Durata. Il valore predefinito è seconds.

Passaggio 4. Selezionare lo stesso gruppo DH immesso per la configurazione del tunnel dall'elenco a discesa Gruppo DH. Il gruppo Diffie-Hellman (DH) viene utilizzato per lo scambio di chiavi.

Passaggio 5. Selezionare il tipo di crittografia dall'elenco a discesa Crittografia immesso per la configurazione del tunnel. Il metodo Encryption determina la lunghezza della chiave utilizzata per crittografare/decrittografare i pacchetti Encapsulating Security Payload (ESP).

Passaggio 6. Selezionare il metodo di autenticazione immesso per la configurazione del tunnel dall'elenco a discesa Autenticazione. Il tipo di autenticazione determina il metodo di autenticazione dei pacchetti ESP.

Passaggio 7. Scegliere la modalità di scambio appropriata dall'elenco a discesa Modalità di scambio.

· Principale: rappresenta la modalità di scambio per tutti i tipi di gateway ad eccezione del nome di dominio completo (FQDN).

· Aggressivo: rappresenta la modalità di scambio per il gateway FQDN (Full Qualified Domain Name).

Fase 2

La fase 2 è l'associazione di sicurezza che determina la sicurezza del pacchetto dati durante il passaggio dei pacchetti dati attraverso i due endpoint.

Passaggio 1. Fare clic sulla scheda Fase 2.

Passaggio 2. Immettere la stessa durata nel campo Durata immesso per la configurazione del tunnel e anche per la fase 1.

Passaggio 3. Selezionare la stessa unità di tempo della durata dall'elenco a discesa Durata immesso per la configurazione del tunnel e la fase 1.

Passaggio 4. Selezionare lo stesso gruppo DH dall'elenco a discesa Gruppo PFS (Perfect Forwarding Secrecy) immesso per la configurazione del tunnel.

Passaggio 5. Deselezionare tutti i metodi di crittografia e autenticazione inutilizzati. Controllare solo quelli definiti nella scheda Fase 1.

ID

Passaggio 1. Fare clic sulla scheda ID.

Passaggio 2. Selezionare lo stesso metodo di identificazione locale del tunnel dall'elenco a discesa Identificatore locale. Se necessario, immettere il valore appropriato in base al tipo di identificatore locale.

Passaggio 3. Selezionare lo stesso metodo di identificazione remota del tunnel dall'elenco a discesa Identificatore remoto. Immettere il valore appropriato in base al tipo di identificatore remoto, se necessario.

Passaggio 4. Selezionare lo stesso metodo di autenticazione del tunnel dall'elenco a discesa Metodo di autenticazione. Se necessario, immettere il valore di autenticazione appropriato in base al tipo di metodo di autenticazione.

Passaggio 5. Fare clic sull'icona x (cerchio rosso) per chiudere la finestra di connessione. Le impostazioni verranno salvate automaticamente. Viene visualizzata la finestra IPSecuritas.

Connessione

Passaggio 1. Nella finestra IPSecuritas, fare clic su Start. L'utente viene quindi connesso per accedere alla VPN.

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

1.0 |

12-Dec-2018 |

Versione iniziale |

Feedback

Feedback