Configurazione del controllo di accesso sul router VPN RV315W

Obiettivo

La configurazione del controllo di accesso consente di limitare l'accesso a un indirizzo IP specifico. Per personalizzare le restrizioni sono disponibili diverse opzioni. L'ora del giorno, i giorni della settimana, gli indirizzi IP, la porta fisica e il tipo di protocollo sono alcuni esempi di alcune funzioni di personalizzazione dei criteri di controllo di accesso.

Questo articolo spiega come utilizzare e configurare i controlli di accesso sul router VPN RV315W.

Dispositivo applicabile

RV315W

Versione del software

•1.01.03

Gestione della configurazione

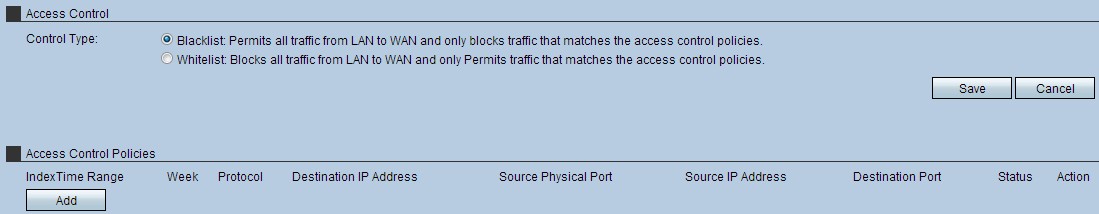

Passaggio 1. Accedere all'utility di configurazione Web e scegliere Sicurezza > Controllo accesso. Viene visualizzata la pagina Controllo accesso:

Passaggio 2. Fare clic sul pulsante di opzione Blocca o Consenti elenco nel campo Tipo di controllo.

· Block list: questa opzione consente tutto il traffico dalla LAN alla WAN, ad eccezione del traffico bloccato tramite le impostazioni di controllo dell'accesso.

· Allow list: questa opzione blocca tutto il traffico dalla LAN alla WAN, ad eccezione del traffico autorizzato tramite le impostazioni di controllo degli accessi.

Per ulteriori informazioni, consultare il glossario.

Passaggio 3. Fare clic su Save per applicare le impostazioni.

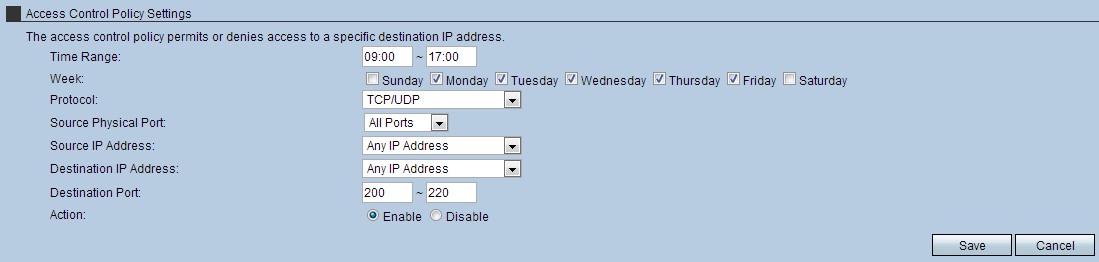

Passaggio 4. Fare clic su Add per aggiungere un nuovo criterio di controllo di accesso. Viene visualizzata la pagina Impostazioni dei criteri di controllo dell'accesso:

Passaggio 5. Inserire un intervallo nel campo Intervallo di tempo. Questa opzione indica l'ora in cui i criteri di controllo di accesso sono validi.

Passaggio 6. Selezionare i giorni della settimana per consentire o limitare l'accesso. Questa opzione indica i giorni della settimana in cui i criteri di controllo di accesso sono validi.

Passaggio 7. Dall'elenco a discesa Protocollo scegliere il protocollo a cui applicare il controllo di accesso.

· TCP: questo protocollo viene utilizzato per trasmettere dati da un'applicazione alla rete. Il protocollo TCP viene in genere utilizzato per le applicazioni in cui il trasferimento delle informazioni deve essere completato e i pacchetti non vengono eliminati.

· UDP: questo protocollo è destinato alle applicazioni di rete client/server basate sul protocollo Internet (IP). Lo scopo principale di questo protocollo è per le applicazioni live. (VOIP, giochi, ecc.)

· TCP/UDP: selezionare questo protocollo per utilizzare sia TCP che UDP. Questo è il protocollo predefinito.

· ICMP: questo protocollo invia messaggi di errore ed è responsabile della gestione degli errori nella rete. Utilizzare questo protocollo per ricevere una notifica quando la rete ha problemi con il recapito dei pacchetti.

· HTTP: questo protocollo garantisce la comunicazione protetta tra un server Web e un browser. Utilizzare questo protocollo quando è necessario trasferire in modo sicuro i pacchetti tra un server e un browser.

· FTP: questo protocollo trasmette i file tra computer. Selezionare questo protocollo quando i file vengono scambiati tra più dispositivi.

· SMTP: questo protocollo gestisce la trasmissione dei messaggi di posta elettronica. Seleziona questo protocollo per lo scambio di messaggi di posta elettronica.

· POP3 — Questo protocollo si combina con SMTP per quanto riguarda la posta elettronica. POP3 scarica i messaggi di posta elettronica da un server di posta elettronica a un personal computer. Seleziona questo protocollo durante il download dei messaggi di posta elettronica.

Passaggio 8. Dall'elenco a discesa Porta fisica di origine, scegliere la porta a cui applicare il controllo di accesso.

Passaggio 9. Dall'elenco a discesa Source IP Address (Indirizzo IP di origine), scegliere gli indirizzi IP a cui applicare il controllo di accesso.

· Qualsiasi indirizzo IP - Scegliere questa opzione per consentire o negare tutti gli indirizzi IP. Selezionare il pulsante di opzione Enable o disable per questa opzione.

· Indirizzo IP singolo: scegliere questa opzione per consentire o negare singoli indirizzi IP. Immettere l'indirizzo IP applicabile nel campo Source IP Address (Indirizzo IP di origine).

· Intervallo di indirizzi IP: scegliere questa opzione per consentire o negare gli indirizzi IP in base a un intervallo selezionato. Immettere l'intervallo di indirizzi IP applicabile nel primo e nel secondo campo Indirizzo IP di origine.

Passaggio 10. Dall'elenco a discesa Indirizzo IP di destinazione, scegliere gli indirizzi IP a cui applicare il controllo di accesso.

· Qualsiasi indirizzo IP - Scegliere questa opzione per consentire o negare tutti gli indirizzi IP. Fare clic sul pulsante di opzione Attiva o Disattiva per questa opzione.

· Indirizzo IP singolo: scegliere questa opzione per consentire o negare un singolo indirizzo IP. Immettere l'indirizzo IP applicabile nel campo Indirizzo IP di destinazione.

· Intervallo di indirizzi IP: scegliere questa opzione per consentire o negare gli indirizzi IP in base a un intervallo selezionato. Immettere l'intervallo di indirizzi IP applicabile nel primo e nel secondo campo Indirizzo IP di destinazione.

Passaggio 11. Nei campi Porta di destinazione, immettere l'intervallo di porte di un protocollo o di un'applicazione a cui si applica il controllo di accesso.

Passaggio 12. Fare clic sul pulsante di opzione Abilita per abilitare i criteri di controllo di accesso.

Passaggio 13. Fare clic su Save per applicare le impostazioni.

Passaggio 14. (Facoltativo) Per eliminare un criterio di controllo dell'accesso, fare clic sull'icona del cestino nell'intestazione dell'azione.

Passaggio 15. (Facoltativo) Per modificare un criterio di controllo dell'accesso, fare clic sull'icona a forma di busta sotto l'intestazione Azione.

Feedback

Feedback