Risoluzione dei problemi relativi ai tag in linea Trustsec

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Sommario

Introduzione

In questo documento viene descritto come configurare e verificare la funzione Cisco Inline Tagging su uno switch Cisco Catalyst 9300.

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Conoscenze base dei componenti Cisco TrustSec (CTS)

-

Conoscenze base della configurazione CLI degli switch Catalyst

-

Esperienza nella configurazione di Identity Services Engine (ISE)

È necessario che Cisco ISE sia installato nella rete e che gli utenti finali eseguano l'autenticazione a Cisco ISE tramite 802.1x (o un altro metodo) al momento della connessione cablata. Cisco ISE assegna un codice SGT (Security Group Tag) dopo l'autenticazione alla rete cablata.

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- Cisco Identity Services Engine con 3.0 P5

- Cisco Catalyst 9300 con switch 17.03.02a

- Cisco Catalyst 9300 con switch 17.07.01

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

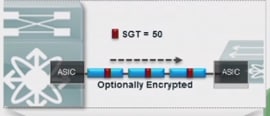

L'assegnazione di tag in linea viene implementata al livello di accesso poiché questo è il primo punto di contatto delle informazioni. In altre parole, tutti i dispositivi terminali sono collegati al livello di accesso. Una volta che i dispositivi del livello di accesso hanno effettuato la classificazione, è necessario condividere queste informazioni con i dispositivi che eseguono l'applicazione. A tale scopo, il NAS può aggiungere 20 byte al frame Ethernet. Questo è il campo CMD (Cisco metadata) del frame. All'interno di questo è incluso il SGT.

Configurazione

Esempio di rete

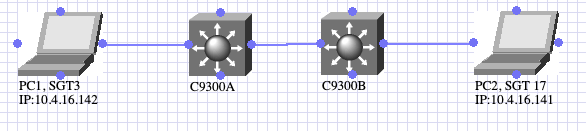

Diagramma topologico

Diagramma topologico

- PC1 esegue l'autenticazione e ISE assegna dinamicamente SGT3.

- Etichettatura in linea C9300A con C9300B

- PC2 esegue l'autenticazione e ISE assegna dinamicamente SGT 17

- C9300B applica il traffico ICMP da SGT3 a SGT17.

Applicazione di tag in linea

C9300A

interface TwoGigabitEthernet1/0/4

switchport trunk allowed vlan 761

switchport mode trunk

cts manual

policy static sgt 2 trusted

endC9300B

interface GigabitEthernet1/0/4

switchport trunk allowed vlan 761

switchport mode trunk

cts manual

policy static sgt 2 trusted

endPer abilitare il tagging in linea, è necessario utilizzare il comando cts manual e quindi il comando policy static. Il segmento utilizzato nel comando può essere il segmento del dispositivo di rete o qualsiasi altro segnaposto corrispondente. Il comando trusted ha la funzione di indicare allo switch di rispettare il SGT se riceve traffico con intestazione CMD. Senza il comando trusted, lo switch contrassegna tutto il traffico proveniente dall'interfaccia con il SGT definito.

Assegni

Access Session Downloads SGT

PC1

Switch#show authentication session interface Tw1/0/3 details

Interface: TwoGigabitEthernet1/0/3

IIF-ID: 0x1FB0D90E

MAC Address: 507b.9df0.34bb

IPv6 Address: Unknown

IPv4 Address: 10.4.16.142

User-Name: 50-7B-9D-F0-34-BB

Status: Authorized

Domain: DATA

Oper host mode: multi-auth

Oper control dir: both

Session timeout: N/A

Common Session ID: 3D781F0A0000000F2AE95F4A

Acct Session ID: 0x00000005

Handle: 0x02000004

Current Policy: POLICY_Tw1/0/3

Local Policies:

Service Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Server Policies:

SGT Value: 3

Method status list:

Method State

mab Authc SuccessPC2

Switch#show authentication session interface Gi1/0/1 details

Interface: GigabitEthernet1/0/1

IIF-ID: 0x1D1CA5C7

MAC Address: 507b.9df8.02ed

IPv6 Address: fe80::114c:dce1:ffa1:1642

IPv4 Address: 10.4.16.141

User-Name: 50-7B-9D-F8-02-ED

Status: Authorized

Domain: DATA

Oper host mode: multi-auth

Oper control dir: both

Session timeout: N/A

Common Session ID: 21781F0A000000242AF41195

Acct Session ID: 0x00000004

Handle: 0x4300000f

Current Policy: POLICY_Gi1/0/1

Local Policies:

Service Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Server Policies:

SGT Value: 17

Method status list:

Method State

mab Authc Success

Lo switch apprende il binding IP-SGT

C9300A

Switch#show cts role-based sgt-map all

Active IPv4-SGT Bindings Information

IP Address SGT Source

============================================

10.4.16.142 3 LOCAL

C9300B

Switch#show cts role-based sgt-map all

Active IPv4-SGT Bindings Information

IP Address SGT Source

============================================

10.4.16.141 17 LOCAL

10.31.120.33 2 INTERNAL

Stato di autorizzazione tra C9300A e C9300B

C9300A

Switch#show cts interface Two 1/0/4

Global Dot1x feature is Disabled

Interface TwoGigabitEthernet1/0/4:

CTS is enabled, mode: MANUAL

IFC state: OPEN

Interface Active for 01:36:44.332

Authentication Status: NOT APPLICABLE

Peer identity: "unknown"

Peer's advertised capabilities: ""

Authorization Status: SUCCEEDED

Peer SGT: 2:TrustSec_Devices

Peer SGT assignment: Trusted

SAP Status: NOT APPLICABLE

Propagate SGT: Enabled

Cache Info:

Expiration : N/A

Cache applied to link : NONE

Statistics:

authc success: 0

authc reject: 0

authc failure: 0

authc no response: 0

authc logoff: 0

sap success: 0

sap fail: 0

authz success: 0

authz fail: 0

port auth fail: 0

L3 IPM: disabled.

C9300B

Switch#show cts interfac Gig 1/0/4

Global Dot1x feature is Disabled

Interface GigabitEthernet1/0/4:

CTS is enabled, mode: MANUAL

IFC state: OPEN

Interface Active for 01:34:18.433

Authentication Status: NOT APPLICABLE

Peer identity: "unknown"

Peer's advertised capabilities: ""

Authorization Status: SUCCEEDED

Peer SGT: 2:TrustSec_Devices

Peer SGT assignment: Trusted

SAP Status: NOT APPLICABLE

Propagate SGT: Enabled

Cache Info:

Expiration : N/A

Cache applied to link : NONE

Statistics:

authc success: 0

authc reject: 0

authc failure: 0

authc no response: 0

authc logoff: 0

sap success: 0

sap fail: 0

authz success: 0

authz fail: 0

port auth fail: 0

L3 IPM: disabled.

Risoluzione dei problemi

Per la risoluzione di eventuali problemi, tenere presente quanto segue:

- Il frame è sempre contrassegnato sulla porta di entrata del dispositivo compatibile con SGT.

- Processo di tagging precedente ad altri servizi L2 come QoS.

- Nessun impatto sulla MTU/frammentazione IP.

- Impatto MTU frame L2: ~ 40 byte (circa 1600 byte con MTU di 1552 byte)

- MACsec è opzionale per hardware compatibile.

Acquisizione pacchetti/EPC

Flusso di tagging in linea

Flusso di tagging in linea

Per risolvere i problemi relativi ai tag in linea, è necessario acquisire un pacchetto in entrata.

Suggerimento: se si prende una capsula nell'uplink del software, il tag non viene visualizzato in quanto è incluso a livello di interfaccia, quindi l'EPC può essere preso prima dell'applicazione del tag.

Attenzione: esistono alcune eccezioni, ad esempio C4500. A causa dell'architettura del modello C4500, non è in grado di rilevare l'intestazione CMD anche se si porta il cappuccio sull'interfaccia in entrata. In questi casi specifici è possibile utilizzare la configurazione Netflow, Netflow Trustsec

Acquisizione EPC (Embedded Packet Capture) sulla porta in ingresso del C9300B

Switch#monitor capture test interface Gig 1/0/4 both

Switch#monitor capture test match any

Switch#monitor capture test start

<

> Switch#

monitor capture test stop

Dopo aver preso l'EPC, è possibile usare il comando show monitor capture buffer brief per controllare il numero di fotogramma della richiesta ICMP.

Switch#show monitor capture test buffer

..

..

44 17.059569 10.4.16.142 b^F^R 10.4.16.141 ICMP 86 Echo (ping) request id=0x0001, seq=147/37632, ttl=128

45 17.061079 10.4.16.141 b^F^R 10.4.16.142 ICMP 74 Echo (ping) reply id=0x0001, seq=147/37632, ttl=128 (request in 44)

..

..Dall'output precedente si è osservato che il pacchetto ICMP è nel frame 4. Con questo è ora possibile eseguire: show monitor capture <nome> buffer detailed | begin Frame <numero> per visualizzare il contenuto:

..

..

Frame 44: 86 bytes on wire (688 bits), 86 bytes captured (688 bits) on interface 0

Interface id: 0 (/tmp/epc_ws/wif_to_ts_pipe)

Interface name: /tmp/epc_ws/wif_to_ts_pipe

Encapsulation type: Ethernet (1)

Arrival Time: Jun 3, 2022 19:12:00.140014000 UTC

[Time shift for this packet: 0.000000000 seconds]

Epoch Time: 1654283520.140014000 seconds

[Time delta from previous captured frame: 0.362660000 seconds]

[Time delta from previous displayed frame: 0.362660000 seconds]

[Time since reference or first frame: 17.059569000 seconds]

Frame Number: 44

Frame Length: 86 bytes (688 bits)

Capture Length: 86 bytes (688 bits)

[Frame is marked: False]

[Frame is ignored: False]

[Protocols in frame: eth:ethertype:vlan:ethertype:cmd:ethertype:ip:icmp:data]

Ethernet II, Src: 50:7b:9d:f0:34:bb (50:7b:9d:f0:34:bb), Dst: 50:7b:9d:f8:02:ed (50:7b:9d:f8:02:ed)

Destination: 50:7b:9d:f8:02:ed (50:7b:9d:f8:02:ed)

Address: 50:7b:9d:f8:02:ed (50:7b:9d:f8:02:ed)

.... ..0. .... .... .... .... = LG bit: Globally unique address (factory default)

.... ...0 .... .... .... .... = IG bit: Individual address (unicast)

Source: 50:7b:9d:f0:34:bb (50:7b:9d:f0:34:bb)

Address: 50:7b:9d:f0:34:bb (50:7b:9d:f0:34:bb)

.... ..0. .... .... .... .... = LG bit: Globally unique address (factory default)

.... ...0 .... .... .... .... = IG bit: Individual address (unicast)

Type: 802.1Q Virtual LAN (0x8100)

802.1Q Virtual LAN, PRI: 0, DEI: 0, ID: 761

000. .... .... .... = Priority: Best Effort (default) (0)

...0 .... .... .... = DEI: Ineligible

.... 0010 1111 1001 = ID: 761

Type: CiscoMetaData (0x8909)

Cisco MetaData <<<<<<<<<<<<<<<<<<<<<<< CMD header

Version: 1

Length: 1

Options: 0x0001

SGT: 3 <<<<<<<<<<<<<<<<<<<<<<<<<< SGT of PC1

Type: IPv4 (0x0800)

Internet Protocol Version 4, Src: 10.4.16.142, Dst: 10.4.16.141

0100 .... = Version: 4

.... 0101 = Header Length: 20 bytes (5)

Differentiated Services Field: 0x00 (DSCP: CS0, ECN: Not-ECT)

0000 00.. = Differentiated Services Codepoint: Default (0)

.... ..00 = Explicit Congestion Notification: Not ECN-Capable Transport (0)

Total Length: 60

Identification: 0x7d1f (32031)

Flags: 0x0000

0... .... .... .... = Reserved bit: Not set

.0.. .... .... .... = Don't fragment: Not set

..0. .... .... .... = More fragments: Not set

...0 0000 0000 0000 = Fragment offset: 0

Time to live: 128

Protocol: ICMP (1)

Header checksum: 0x887f [validation disabled]

[Header checksum status: Unverified]

Source: 10.4.16.142

Destination: 10.4.16.141

Internet Control Message Protocol

Type: 8 (Echo (ping) request)

Code: 0

Checksum: 0x4cc8 [correct]

[Checksum Status: Good]

Identifier (BE): 1 (0x0001)

Identifier (LE): 256 (0x0100)

Sequence number (BE): 147 (0x0093)

Sequence number (LE): 37632 (0x9300)

Data (32 bytes)

0000 61 62 63 64 65 66 67 68 69 6a 6b 6c 6d 6e 6f 70 abcdefghijklmnop

0010 71 72 73 74 75 76 77 61 62 63 64 65 66 67 68 69 qrstuvwabcdefghi

Data: 6162636465666768696a6b6c6d6e6f707172737475767761...

[Length: 32]

..

..Controllo SGACL

Lo switch scarica solo gli SGACL che corrispondono ai binding IP-SGT appresi da diversi metodi (locale, SXP, tag in linea e così via). C9300B apprende dinamicamente il gruppo di sicurezza di destinazione da ISE. Come viene appreso il gruppo di sicurezza di origine? Con tag in linea. Poiché il comando show cts role-based sgt-map all non mostra gli SGT appresi dal tagging in linea, è possibile concludere che se lo SGACL viene scaricato, lo switch è in grado di riconoscere sia i gruppi di sicurezza di origine (tagging in linea) che quelli di destinazione (locali).

Switch#show cts role-based permissions

IPv4 Role-based permissions default:

Permit_IP_Log-00

IPv4 Role-based permissions from group 3:DataCenter to group 17:MedicalDevices:

denyJonsICMP-06 <<<<

DENY_PRINTER_80_04-01

permitJons-01

IPv4 Role-based permissions from group 16:IUH_Office to group 17:MedicalDevices:

denyJonsICMP-06

RBACL Monitor All for Dynamic Policies : FALSE

RBACL Monitor All for Configured Policies : FALSE

Quando si esegue il ping da PC1 da PC2, l'ICMP è bloccato:

cisco>ping -S 10.4.16.142 10.4.16.141

Pinging 10.4.16.141 from 10.4.16.142 with 32 bytes of data:

Request timed out.

Request timed out.

Request timed out.

Request timed out.

Ping statistics for 10.4.16.141:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

Informazioni correlate

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

1.0 |

01-Feb-2023 |

Versione iniziale |

Contributo dei tecnici Cisco

- Jonathan Daniel Casillas GutierrezResponsabile tecnico Cisco Engineering

Feedback

Feedback