Configurazione e risoluzione dei problemi dei certificati firmati dall'autorità di certificazione (CA) dell'organizzazione (terza parte) per SIP TLS e SRTP tra CUCM, telefoni IP e CUBE

Opzioni per il download

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Sommario

Introduzione

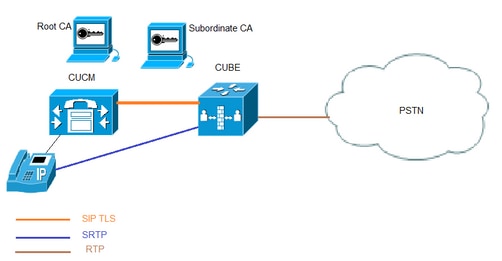

In questo documento viene descritto l'esempio di configurazione di TLS (Transport Layer Security) SIP (Session Initiation Protocol) e SRTP (Secure Real-time Transport Protocol) tra CUCM (Cisco Unified Communications Manager), IP phone e CUBE (Cisco Unified Border Element) con l'utilizzo di certificati firmati da Enterprise Certificate Authority (CA) di terze parti e l'utilizzo di CA aziendali comuni per firmare certificati per tutti i componenti di rete, inclusi dispositivi Cisco Communications quali telefoni IP, CUCM, gateway e CUBE.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Il server CA dell'organizzazione è configurato

- Il cluster CUCM è configurato in modalità mista e i telefoni IP sono registrati in modalità protetta (crittografata)

- Configurazione VoIP e dial-peer del servizio vocale di base CUBE completata

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- Server Windows 2008 - autorità di certificazione

- CUCM 10.5

- CUBE - 3925E con Cisco IOS® 15.3(3) M3

- CIPC

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

La comunicazione vocale sicura su CUBE può essere divisa in due parti

- Segnalazione sicura - CUBE utilizza TLS per proteggere la segnalazione tramite SIP e Internet Protocol Security (IPSec) per proteggere la segnalazione tramite H.323

- Secure Media - Protocollo SRTP (Secure Real-time Transport Protocol)

La funzione CAPF (Certification Authority Proxy Function) CUCM fornisce ai telefoni un certificato LSC (Locally Significant Certificate). Quando il CAPF è firmato da una CA esterna, agirebbe come CA subordinata per i telefoni.

Per informazioni su come ottenere CAPF con firma CA, fare riferimento a:

Configurazione

Esempio di rete

In questa configurazione vengono utilizzate la CA radice e una CA subordinata. Tutti i certificati CUCM e CUBE sono firmati dalla CA subordinata.

Configura CUBO

Generare una coppia di chiavi RSA.

Questo passaggio genera chiavi private e pubbliche.

In questo esempio, CUBE è solo un'etichetta, può essere qualsiasi cosa.

CUBE-2(config)#crypto key generate rsa general-keys label CUBE modulus 2048

The name for the keys will be: CUBE

% The key modulus size is 2048 bits

% Generating 2048 bit RSA keys, keys will be non-exportable...

[OK] (elapsed time was 12 seconds)

CUBE-2(config)#

2. Creare un trust point per la CA subordinata e la CA radice. Il trust point della CA subordinata viene utilizzato per la comunicazione SIP TLS.

In questo esempio, il nome del trust point per la CA subordinata è SUBCA1 e per la CA radice è ROOT.

enrollment terminal pem allow manual cut-and-paste certificate enrollment. pem keyword is used to issue certificate requests or receive issued certificates in PEM-formatted files through the console terminal.

Il nome soggetto utilizzato in questo passaggio deve corrispondere al nome soggetto X.509 nel profilo di sicurezza Trunk SIP CUCM. È buona norma utilizzare nome-host con nome di dominio (se il nome di dominio è abilitato).

Associare la coppia di chiavi RSA creata nel passaggio 1.

crypto pki trustpoint SUBCA1

enrollment terminal pem

serial-number none

ip-address none

subject-name CN=CUBE-2

revocation-check none

rsakeypair CUBE

crypto pki trustpoint ROOT

enrollment terminal

revocation-check none

3. Generare la richiesta di firma del certificato CUBE (CSR).

Il comando crypto pki enroll produce il CSR fornito alla CA dell'organizzazione (Enterprise) per ottenere il certificato firmato.

CUBE-2(config)#crypto pki enroll SUBCA1

% Start certificate enrollment ..

% The subject name in the certificate will include: CN=CUBE-2

% The subject name in the certificate will include: CUBE-2

Display Certificate Request to terminal? [yes/no]: yes

Certificate Request follows:

-----BEGIN CERTIFICATE REQUEST-----

MIICjjCCAXYCAQAwKDEPMA0GA1UEAxMGQ1VCRS0yMRUwEwYJKoZIhvcNAQkCFgZD

VUJFLTIwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQDAmVvufevAg1ip

Kn8FhWjFlNNUFMqkgh2Cr1IMV+ovR2HyPTFwgr0XDhZHMSsnBw67Ttze3Ebxxoau

cBQcIASZ4hdTSIgjxG+9YQacLm9MXpfxHp5kcICzSfSllrTexArTQglW8+rErYpk

2THN1S0PC4cRlBwoUCgB/+KCDkjJkUy8eCX+Gmd+6ehRKEQ5HdFHEfUr5hc/7/pB

liHietNKSxYEOr9TVZPiRJrtpUPMRMZElRUm7GoxBrCWIXVdvEAGC0Xqd1ZVLlTz

z2sQQDqvJ9fMN6fngKv2ePr+f5qejWVzGO0DFVQs0y5x+Yl+pHbsdV1hSSnPpJk6

TaaBmX83AgMBAAGgITAfBgkqhkiG9w0BCQ4xEjAQMA4GA1UdDwEB/wQEAwIFoDAN

BgkqhkiG9w0BAQUFAAOCAQEArWMJbdhlU8VfaF1cMJIbr569BZT+tIjQOz3OqNGQ

QpzHwclLoaKuC5pc/u0hw14MGS6Z440Iw4zK2/5bb/KL47r8H3d7T7PYMfK6lAzK

sU9Kf96zTvHNWl9wXImB5blJfRLXnFWXNsVEF4FjU74plxJL7siaa5e86eNy9deN

20iKjvP8o4MgWewILrD01YZMDMDS1Uy82kWI6hvXG5+xBT5A1lo2xCj1S9y6/D4d

f0ilDZvaQk+7jjBCzLv5hET+1neoQBw52e7RWU8s2biQw+7TEAdO8NytF3q/mA/x

bUKw5wT4pgGUJcDAWej3ZLqP91g5yyd9MiCdCRY+3mLccQ==

-----END CERTIFICATE REQUEST-----

---End - This line not part of the certificate request---

Redisplay enrollment request? [yes/no]: no

CUBE-2(config)#

Copiare l'output tra BEGIN CERTIFICATE REQUEST e END CERTIFICATE REQUEST e salvarlo nel file del Blocco note.

Per CSR CUBO sono disponibili i seguenti attributi chiave:

Attributes:

Requested Extensions:

X509v3 Key Usage: critical

Digital Signature, Key Encipherment

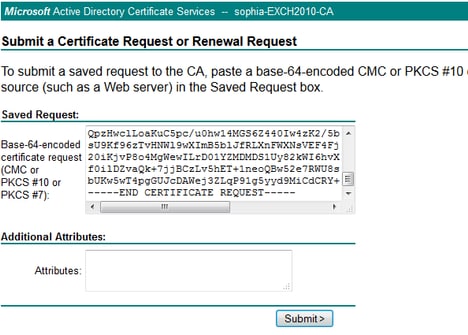

4. Ottenere la CA radice del certificato CA, quindi il certificato CA e il certificato CUBO firmato dalla CA subordinata.

Per ottenere il certificato CUBE firmato, utilizzare CSR generato nel passaggio 3. L'immagine proviene dal server Web Microsoft CA.

5. Importare il certificato CA della CA radice e della CA subordinata.

Aprire il certificato nel blocco note e copiare e incollare il contenuto da BEGIN CERTIFICATE REQUEST a END CERTIFICATE REQUEST.

CUBE-2(config)#crypto pki authenticate SUBCA1

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIFhDCCBGygAwIBAgIKYZVFyQAAAAAAFjANBgkqhkiG9w0BAQUFADBQMRIwEAYK

CZImiZPyLGQBGRYCbGkxFjAUBgoJkiaJk/IsZAEZFgZzb3BoaWExIjAgBgNVBAMT

GXNvcGhpYS1XSU4tM1MxOEpDM0xNMkEtQ0EwHhcNMTQwOTI1MDAwNzU2WhcNMTYw

OTI1MDAxNzU2WjBJMRIwEAYKCZImiZPyLGQBGRYCbGkxFjAUBgoJkiaJk/IsZAEZ

FgZzb3BoaWExGzAZBgNVBAMTEnNvcGhpYS1FWENIMjAxMC1DQTCCASIwDQYJKoZI

hvcNAQEBBQADggEPADCCAQoCggEBAJK+Nmz4rieYfr9gH3ISTuYz3TWpafpjDJ7l

7kIwwwC28TvjFl5vrKEiaPyFzxL5TEHaWQ9YAo/WMdtuyF7aB+pLJ1soKcZxtrGv

gTMtuphcJ5Fpd4368lR8ZXJiAT/Dz+Nsh4PC9GUUKQeycyRDeOBz08vL5pLj/W99

b8UMUlVOqBu4e1ZwxWPMFxB7zOeYsCfXMnGFUlp3HFdWZczgK3ldNO9I0X+p70UP

R0CQpMEQxuheqv9kazIIJKfNH8N0qO8IHl76Y32vUzLg3uvZgqWG6hGch/gjm4L/

1KmdZTNSH8H7Kf6vG6PNWrXWwLNkhrWaYEryHelIshEj7ZUeB8sCAwEAAaOCAmUw

ggJhMBIGCSsGAQQBgjcVAQQFAgMBAAEwIwYJKwYBBAGCNxUCBBYEFLnnd8HnCfKE

isPgI58Oog/LqwVSMB0GA1UdDgQWBBSsdYJZIU9IXyGm9aL67+8uDhM/EzAZBgkr

BgEEAYI3FAIEDB4KAFMAdQBiAEMAQTAOBgNVHQ8BAf8EBAMCAYYwDwYDVR0TAQH/

BAUwAwEB/zAfBgNVHSMEGDAWgBTvo1P6OP4LXm9RDv5MbIMk8jnOfDCB3QYDVR0f

BIHVMIHSMIHPoIHMoIHJhoHGbGRhcDovLy9DTj1zb3BoaWEtV0lOLTNTMThKQzNM

TTJBLUNBLENOPVdJTi0zUzE4SkMzTE0yQSxDTj1DRFAsQ049UHVibGljJTIwS2V5

JTIwU2VydmljZXMsQ049U2VydmljZXMsQ049Q29uZmlndXJhdGlvbixEQz1zb3Bo

aWEsREM9bGk/Y2VydGlmaWNhdGVSZXZvY2F0aW9uTGlzdD9iYXNlP29iamVjdENs

YXNzPWNSTERpc3RyaWJ1dGlvblBvaW50MIHJBggrBgEFBQcBAQSBvDCBuTCBtgYI

KwYBBQUHMAKGgalsZGFwOi8vL0NOPXNvcGhpYS1XSU4tM1MxOEpDM0xNMkEtQ0Es

Q049QUlBLENOPVB1YmxpYyUyMEtleSUyMFNlcnZpY2VzLENOPVNlcnZpY2VzLENO

PUNvbmZpZ3VyYXRpb24sREM9c29waGlhLERDPWxpP2NBQ2VydGlmaWNhdGU/YmFz

ZT9vYmplY3RDbGFzcz1jZXJ0aWZpY2F0aW9uQXV0aG9yaXR5MA0GCSqGSIb3DQEB

BQUAA4IBAQBj/+rX+9NJiSZq1YwQXkLq6+LUh7OkCoeCHHfBGUaS+gvbYQ5OVwJI

TlPTj4YNh62A6pUXplo8mdxKxOmZeRLTYgf9Q/SiOY+qoxJ5zNliSqlRU4E02sRz

wrzfaQpLGgyHXsyK1ABOGRgGqqWqZ7oXoKMRNmO+eu3NzBs4AVAAfL8UhFCv4IVx

/t6qIHY6YkNMVByjZ3MdFmohepN5CHZUHIvrOv9eAiv6+Vaan2nTeynyy7WnEv7P

+5L2kEFOSfnL4Zt2tEMqc5WyX6yjxDWmII0DTSyRshmxAoYlo3EJHwW+fIocdmIS

hgWDzioZ70SM9mJqNReHMC1jL3FD2nge

-----END CERTIFICATE-----

Trustpoint 'SUBCA1' is a subordinate CA and holds a non self signed cert

Certificate has the following attributes:

Fingerprint MD5: C420B7BB 88A2545F E26B0875 37D9EB45

Fingerprint SHA1: 110AF87E 53E6D1C2 19404BA5 0149C5CA 2CF2BE1C

% Do you accept this certificate? [yes/no]: yes

Trustpoint CA certificate accepted.

% Certificate successfully imported

CUBE-2(config)#

CUBE-2(config)#crypto pki authenticate ROOT

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIDezCCAmOgAwIBAgIQMVF/OWq+ELxFC2IdUGvd2jANBgkqhkiG9w0BAQUFADBQ

MRIwEAYKCZImiZPyLGQBGRYCbGkxFjAUBgoJkiaJk/IsZAEZFgZzb3BoaWExIjAg

BgNVBAMTGXNvcGhpYS1XSU4tM1MxOEpDM0xNMkEtQ0EwHhcNMTQwOTEzMjMzODA2

WhcNMTkwOTEzMjM0ODA1WjBQMRIwEAYKCZImiZPyLGQBGRYCbGkxFjAUBgoJkiaJ

k/IsZAEZFgZzb3BoaWExIjAgBgNVBAMTGXNvcGhpYS1XSU4tM1MxOEpDM0xNMkEt

Q0EwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQC4aywr1oOpTdTrM8Ya

R3RkcahbbhR3q7P1luTDUDNM5Pi6P8z3MckfjB/yy6SWr1QnddhyvMG6IGNtVxJ4

eyw0c7jbArXWOemGLOt454A0mCfcbwMhjQBycg9SM1r1Umzad7kOCzj/rD6hMbC4

jXpg6uU8g7eB3LzN1XF93DHjxYCBKMIeG45pqmsOc3mUj1CbCtnYXgno+mfhNzhR

HSth02z4XlGm99v46j/PqGjNRq4WKCwDc45SG3QjJDqDxnRJPKtRdNva66UJfDJp

4YMXQxOSkKMtDEDhH/Eic7CrJ3EywpUpMZAmqh4bmQ7Vo2pnRTbYdaAv/+yr8sMj

+FU3AgMBAAGjUTBPMAsGA1UdDwQEAwIBhjAPBgNVHRMBAf8EBTADAQH/MB0GA1Ud

DgQWBBTvo1P6OP4LXm9RDv5MbIMk8jnOfDAQBgkrBgEEAYI3FQEEAwIBADANBgkq

hkiG9w0BAQUFAAOCAQEAmd7hJ2EEUmuMZrc/qtSJ223loJlpKEPMVi7CrodtWSgu

5mNt1XsgxijYMqD5gJe1oq5dmv7efYvOvI2WTCXfwOBJ0on8tgLFwp1+SUJWs95m

OXTyoS9krsI2G2kQkjQWniMqPdNxpmJ3C4WvQLPLwtEOSRZRBvsKy6lczrgrV2mZ

kx12n5YGrGcXSblPPUddlJep1l8U+AQC8wkSzfJu0yHJwoH+lrIfgqKUee4x7z6s

SCaGddCYr3OK/3Wzs/WjSO2UETvNL3NEtWHDc2t4Y7mmIMSDvGjHZUgGZotwc9kt

9f2dZA0rtgBq4IDtpxkR3CQaauB7wUCpzemHzf+z9Q==

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint MD5: 511E1008 6D315E03 4B748601 7EE1A0E5

Fingerprint SHA1: 8C35D9FA 8F7A00AC 0AA2FCA8 AAC22D5F D08790BB

% Do you accept this certificate? [yes/no]: yes

Trustpoint CA certificate accepted.

% Certificate successfully imported

CUBE-2(config)#

6. Importare il certificato firmato dal CUBO.

Aprire il certificato nel blocco note e copiare e incollare il contenuto da BEGIN CERTIFICATE REQUEST a END CERTIFICATE REQUEST.

CUBE-2(config)#crypto pki import SUBCA1 certificate

Enter the base 64 encoded certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIEAjCCAuqgAwIBAgIKQZZrHQABAAAAEzANBgkqhkiG9w0BAQUFADBJMRIwEAYK

CZImiZPyLGQBGRYCbGkxFjAUBgoJkiaJk/IsZAEZFgZzb3BoaWExGzAZBgNVBAMT

EnNvcGhpYS1FWENIMjAxMC1DQTAeFw0xNTA0MDEwMDEzNDFaFw0xNjA0MDEwMDIz

NDFaMBExDzANBgNVBAMTBkNVQkUtMjCCASIwDQYJKoZIhvcNAQEBBQADggEPADCC

AQoCggEBAMCZW+5968CDWKkqfwWFaMWU01QUyqSCHYKvUgxX6i9HYfI9MXCCvRcO

FkcxKycHDrtO3N7cRvHGhq5wFBwgBJniF1NIiCPEb71hBpwub0xel/EenmRwgLNJ

9KWWtN7ECtNCCVbz6sStimTZMc3VLQ8LhxGUHChQKAH/4oIOSMmRTLx4Jf4aZ37p

6FEoRDkd0UcR9SvmFz/v+kGWIeJ600pLFgQ6v1NVk+JEmu2lQ8xExkSVFSbsajEG

sJYhdV28QAYLRep3VlUuVPPPaxBAOq8n18w3p+eAq/Z4+v5/mp6NZXMY7QMVVCzT

LnH5iX6kdux1XWFJKc+kmTpNpoGZfzcCAwEAAaOCASIwggEeMA4GA1UdDwEB/wQE

AwIFoDAdBgNVHQ4EFgQU9PbHMHSkYrjJ2+/+hSSMEoma0QIwHwYDVR0jBBgwFoAU

rHWCWSFPSF8hpvWi+u/vLg4TPxMwTwYDVR0fBEgwRjBEoEKgQIY+ZmlsZTovL0VY

Q0gyMDEwLnNvcGhpYS5saS9DZXJ0RW5yb2xsL3NvcGhpYS1FWENIMjAxMC1DQSgx

KS5jcmwwbQYIKwYBBQUHAQEEYTBfMF0GCCsGAQUFBzAChlFmaWxlOi8vRVhDSDIw

MTAuc29waGlhLmxpL0NlcnRFbnJvbGwvRVhDSDIwMTAuc29waGlhLmxpX3NvcGhp

YS1FWENIMjAxMC1DQSgxKS5jcnQwDAYDVR0TAQH/BAIwADANBgkqhkiG9w0BAQUF

AAOCAQEAe7EAoXKIAij4vxZuxROOFOfsmjcojU31ac5nrLCbq/FyW7eNblphL0NI

Dt/DlfZ5WK2q3Di+/UL1lDt3KYt9NZ1dLpmccnipbbNZ5LXLoHDkLNqt3qtLfKjv

J6GnnWCxLM18lxm1DzZT8VQtiQk5XZ8SC78hbTFtPxGZvfX70v22hekkOL1Dqw4h

/3mtaqxfnslB/J3Fgps1och45BndGiMAWavzRjjOKQaVLgVRvVrPIy3ZKDBaUleR

gsy5uODVSrhwMo3z84r+f03k4QarecgwZE+KfXoTpTAfhiCbLKw0ZyRMXXzWqNfl

iotEQbs52neCwXNwV24aOCChQMw2xw==

-----END CERTIFICATE-----

% Router Certificate successfully imported

CUBE-2(config)#

7. Configurare TCP TLS come protocollo di trasporto.

Questa operazione può essere eseguita a livello globale o a livello di dial-peer.

voice service voip

sip

session transport tcp tls

8. Assegnare il trust point per sip-ua. Questo trust point verrà utilizzato per tutte le segnalazioni sip tra CUBE e CUCM:

sip-ua

crypto signaling remote-addr <cucm pub ip address> 255.255.255.255 trustpoint SUBCA1

crypto signaling remote-addr <cucm sub ip address> 255.255.255.255 trustpoint SUBCA1

in alternativa, è possibile configurare un trust point predefinito per tutte le segnalazioni sip dal cubo:

sip-ua

crypto signaling default trustpoint SUBCA1

9. Abilitare SRTP.

Questa operazione può essere eseguita a livello globale o a livello di dial-peer.

Voice service voip

srtp fallback

10. Per l'internetworking SRTP e Real-time Transport Protocol (RTP), è necessario un transcodificatore sicuro.

Se la versione di Cisco IOS® è 15.2.2T (CUBE 9.0) o successiva, è possibile configurare il transcodificatore Local Transcoding Interface (LTI) per ridurre al minimo la configurazione.

Il transcodificatore LTI non richiede la configurazione del trust point PKI (Public Key Infrastructure) per le chiamate SRTP-RTP.

dspfarm profile 1 transcode universal security

codec g711ulaw

codec g711alaw

codec g729ar8

codec g729abr8

maximum sessions 10

associate application CUBE

Se Cisco IOS® è inferiore a 15.2.2T, configurare il trascodificatore SCCP.

Il trascodificatore SCCP ha bisogno di un trust point per la segnalazione, tuttavia, se si usa lo stesso router per ospitare il trascodificatore, lo stesso trust point (SUBCA1) può essere usato per CUBE e per il trascodificatore.

sccp local GigabitEthernet0/2

sccp ccm 10.106.95.153 identifier 1 priority 1 version 7.0

sccp

!

sccp ccm group 1

bind interface GigabitEthernet0/0

associate ccm 1 priority 1

associate profile 2 register secxcode

!

dspfarm profile 2 transcode universal security

trustpoint SUBCA1

codec g711ulaw

codec g711alaw

codec g729ar8

codec g729abr8

maximum sessions 10

associate application SCCP

telephony-service

secure-signaling trustpoint SUBCA1

sdspfarm units 1

sdspfarm transcode sessions 10

sdspfarm tag 1 secxcode

max-ephones 1

max-dn 1

ip source-address 10.106.95.153 port 2000

max-conferences 8 gain -6

transfer-system full-consult

Configurazione di CUCM

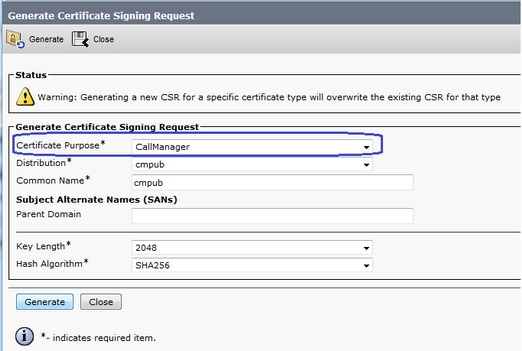

1. Generare CallManager CSR su tutti i nodi CUCM.

Passare a Amministrazione del sistema operativo CM > Protezione > Gestione certificati > Genera richiesta di firma del certificato come mostrato nell'immagine.

CallManager CSR ha i seguenti attributi chiave:

Requested Extensions:

X509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication, IPSec End System

X509v3 Key Usage:

Digital Signature, Key Encipherment, Data Encipherment, Key Agreement

2. Ottenere il certificato di CallManager per tutti i nodi CM firmati dalla CA subordinata.

Utilizzare CSR generato nel passaggio 1. Qualsiasi modello di certificato per server Web funzionerà correttamente. Verificare che il certificato firmato abbia almeno gli attributi di utilizzo chiave seguenti: Firma digitale, cifratura chiave, cifratura dati come mostrato nell'immagine.

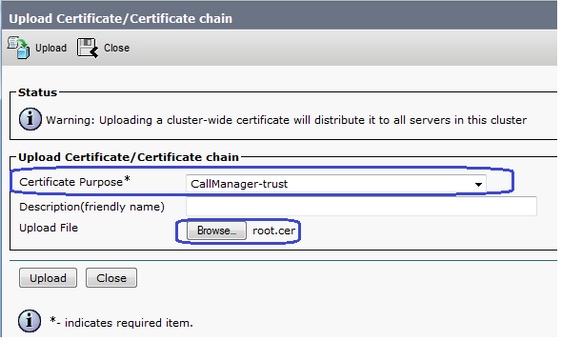

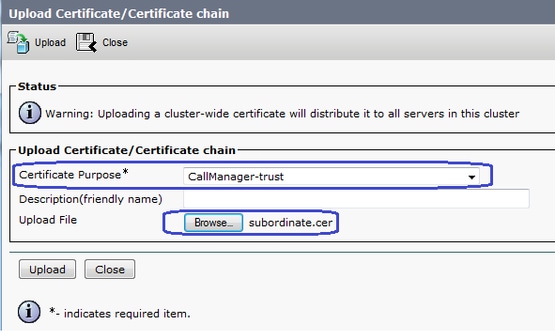

3. Caricare il certificato CA dalla CA radice e dalla CA subordinata come CallManager-Trust.

Passare a Amministrazione del sistema operativo CM > Protezione > Gestione certificati > Carica catena di certificati/certificati come mostrato nelle immagini.

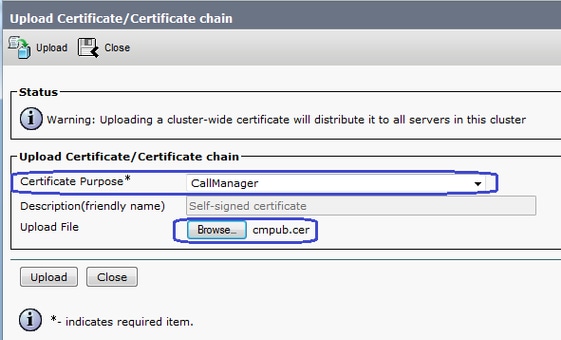

4. Caricare il certificato firmato di CallManager come CallManager, come mostrato nell'immagine.

5. Aggiornare il file dell'elenco di certificati attendibili (CTL) nel server di pubblicazione (tramite CLI).

admin:utils ctl update CTLFile

This operation will update the CTLFile. Do you want to continue? (y/n):

Updating CTL file

CTL file Updated

Please Restart the TFTP and Cisco CallManager services on all nodes in the cluster that run these services

admin:

6. Riavviare CallManager e il servizio TFTP su tutti i nodi e il servizio CAPF su Publisher.

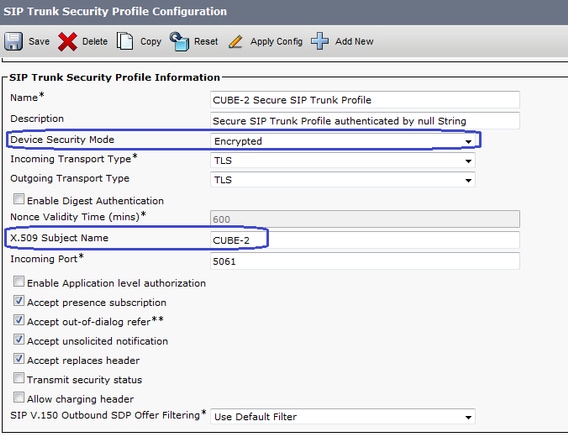

7. Creare un nuovo profilo di sicurezza trunk SIP.

In Amministrazione CM, selezionare Sistema > Protezione > Profili protezione trunk SIP > Trova.

Copiare il profilo trunk SIP non sicuro esistente per creare un nuovo profilo sicuro, come mostrato nell'immagine.

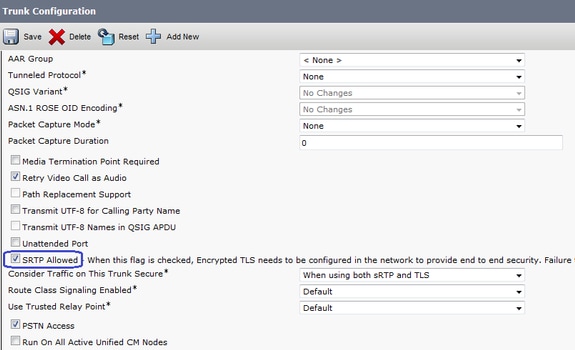

8. Creare il trunk SIP nel CUBE.

Abilita SRTP consentito sul trunk SIP, come mostrato nell'immagine.

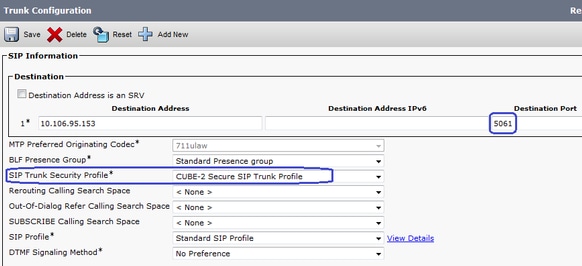

Configurare la porta di destinazione 5061 (TLS) e applicare il nuovo profilo Secure SIP trunk Security sul trunk SIP, come mostrato nell'immagine.

Verifica

Fare riferimento a questa sezione per verificare che la configurazione funzioni correttamente.

show sip-ua connections tcp tls detail

show call active voice brief

e.g.

Secure-CUBE#show sip-ua connections tcp tls detail

Total active connections : 2

No. of send failures : 0

No. of remote closures : 13

No. of conn. failures : 0

No. of inactive conn. ageouts : 0

TLS client handshake failures : 0

TLS server handshake failures : 0

---------Printing Detailed Connection Report---------

Note:

** Tuples with no matching socket entry

- Do 'clear sip <tcp[tls]/udp> conn t ipv4:<addr>:<port>'

to overcome this error condition

++ Tuples with mismatched address/port entry

- Do 'clear sip <tcp[tls]/udp> conn t ipv4:<addr>:<port> id <connid>'

to overcome this error condition

Remote-Agent:10.106.95.151, Connections-Count:2

Remote-Port Conn-Id Conn-State WriteQ-Size Local-Address

=========== ======= =========== =========== ===========

5061 16 Established 0 10.106.95.153

57396 17 Established 0 10.106.95.153

-------------- SIP Transport Layer Listen Sockets ---------------

Conn-Id Local-Address

=========== =============================

2 [10.106.95.153]:5061

L'output del comando show call active voice brief viene acquisito quando si usa il trascodificatore LTI.

Telephony call-legs: 0

SIP call-legs: 2

H323 call-legs: 0

Call agent controlled call-legs: 0

SCCP call-legs: 0

Multicast call-legs: 0

Total call-legs: 2

1283 : 33 357052840ms.1 (23:57:23.929 IST Sun Feb 15 2015) +2270 pid:3 Answer 3001 active

dur 00:00:08 tx:383/61280 rx:371/59360 dscp:0 media:0 audio tos:0xB8 video tos:0x0

IP 10.106.95.132:17172 SRTP: off rtt:0ms pl:0/0ms lost:0/0/0 delay:0/0/0ms g711ulaw TextRelay: off Transcoded: Yes

media inactive detected:n media contrl rcvd:n/a timestamp:n/a

long duration call detected:n long duration call duration:n/a timestamp:n/a

LostPacketRate:0.00 OutOfOrderRate:0.00

1283 : 34 357052840ms.2 (23:57:23.929 IST Sun Feb 15 2015) +2270 pid:1 Originate 2001 active

dur 00:00:08 tx:371/60844 rx:383/62812 dscp:0 media:0 audio tos:0xB8 video tos:0x0

IP 10.65.58.24:24584 SRTP: on rtt:0ms pl:0/0ms lost:0/0/0 delay:0/0/0ms g711ulaw TextRelay: off Transcoded: Yes

media inactive detected:n media contrl rcvd:n/a timestamp:n/a

long duration call detected:n long duration call duration:n/a timestamp:n/a

LostPacketRate:0.00 OutOfOrderRate:0.00

Inoltre, quando si effettua una chiamata crittografata SRTP tra un telefono IP Cisco e un CUBE o gateway, sul telefono IP viene visualizzata un'icona a forma di lucchetto.

Risoluzione dei problemi

Le informazioni contenute in questa sezione permettono di risolvere i problemi relativi alla configurazione.

Questi debug sono utili per la risoluzione dei problemi relativi a PKI/TLS/SIP/SRTP.

debug crypto pki{ API | callbacks | messages | scep | server | transactions | validation }

debug ssl openssl { errors | ext | msg | states }

debug srtp {api | events }

debug ccsip {messages | error | events | states | all }

debug voip ccapi inout

Contributo dei tecnici Cisco

- Onkar MahajanCisco TAC Engineer

- Mudit MathurCisco TAC Engineer

Feedback

Feedback