SDAでのFusionルータの設定

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

はじめに

このドキュメントでは、Cisco Software-Defined Access(SDA)ソリューションでFusionルータを設定する方法について説明します。

前提条件

要件

このドキュメントに関する固有の要件はありません。

注:セットアップは、リリースノートへのリンクにあるサポート対象デバイスに従って必要です。

使用するコンポーネント

このドキュメントの情報は、次のハードウェアのバージョンに基づくものです。

- Cisco Digital Network Architecture(DNA)Controller – バージョン1.2.1

- エッジと境界 – Cat3k Ciscoスイッチ

- Fusion:VRF間漏出をサポートするCiscoルータ

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

Cisco SD-Accessソリューションでは、デバイスはCisco Catalyst Centerによって管理および設定されます。一般に、SDアクセスファブリックのすべての部分はCisco Catalyst Centerで構成および管理できます。通常は構成および管理できます。ただし、Fusionデバイスはファブリックの外部にあるため、手動で設定します。次に説明するボーダーオートメーションは、FusionデバイスへのVRFのハンドオフに関するボーダーコンフィギュレーションを自動化できるCisco Catalyst Centerの機能です。

場合によっては、通常は現在の設定との互換性に関連する理由から、ボーダーオートメーションは適していないため、BorderからFusionデバイスへのハンドオフも手動で設定できます。使用される設定を理解することは、システム全体の最適な設定と動作に関する重要な詳細を説明するのに役立ちます。

Cisco DNA SDアクセスソリューションにおけるFusionデバイスの機能

Fusionデバイスは、SDアクセスファブリックドメイン間の仮想ルーティングおよび転送(VRF)のリークを有効にし、DHCP、DNS、NTP、ISE、Cisco Catalyst Center、ワイヤレスLANコントローラ(WLC)などの共有サービスへのホスト接続を有効にします。この役割はルータ以外のデバイスでも実行できますが、このドキュメントではFusionデバイスとしてのルータに焦点を当てています。

前述のとおり、キャンパス内のすべての仮想ネットワーク(VN)で共有サービスを利用できるようにする必要があります。これは、ボーダルータからFusionルータへのボーダーゲートウェイプロトコル(BGP)ピアリングを作成することで実現されます。Fusionルータでは、これらの共有サービスへのアクセスを必要とするファブリックVRFのサブネットがGRTにリークされるか、共有サービスVRFにリークされます。その逆も同様です。ルートマップを使用すると、SDアクセスファブリックに固有のサブネットへのルーティングテーブルを格納できます。

注:SD-Accessボーダーノードは、SD-Access IPプールと重複する集約ルートをサポートしません。IPプールと重複する集約ルートは、Fusionデバイスからボーダーノードへのルーティングアドバタイズメントでフィルタリングする必要があります。

設定

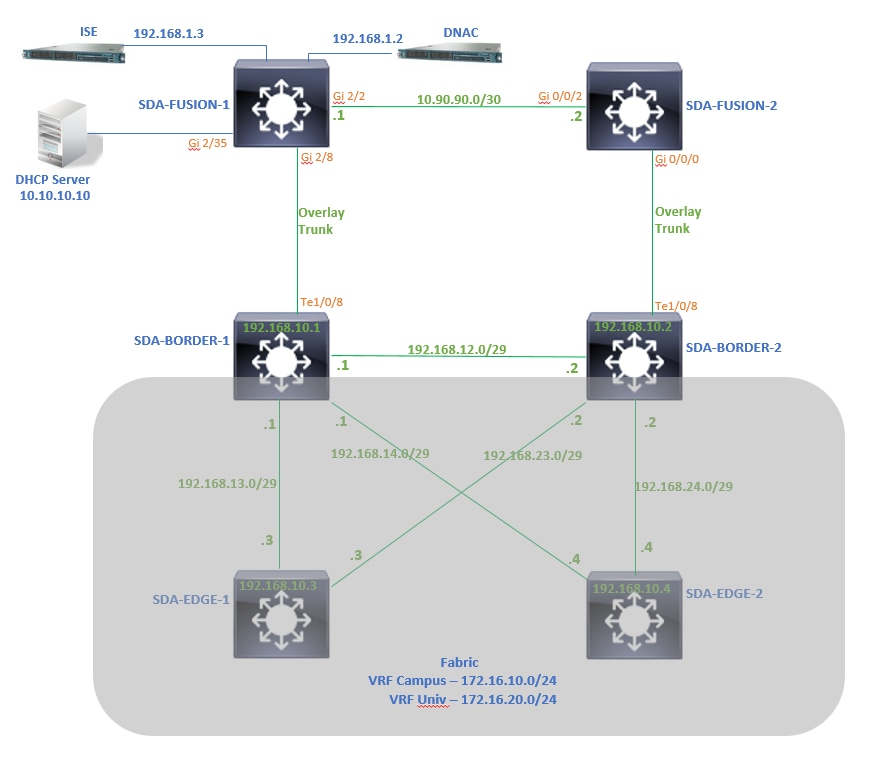

ここで説明する設定の詳細は、次に示すネットワークトポロジに関するものです。このネットワークトポロジは、導入に推奨されるトポロジではありません。ここでは、提供された設定例のプレゼンテーションを容易にするために使用します。推奨される導入設計については、『シスコデジタルネットワークアーキテクチャのデザインゾーン』を参照してください。

ネットワーク図

この記事で使用するトポロジは、両方とも外部ボーダーとして設定されている2台のボーダルータと、それぞれのボーダルータに接続されている2台のFusionルータで構成されています。

コンフィギュレーション

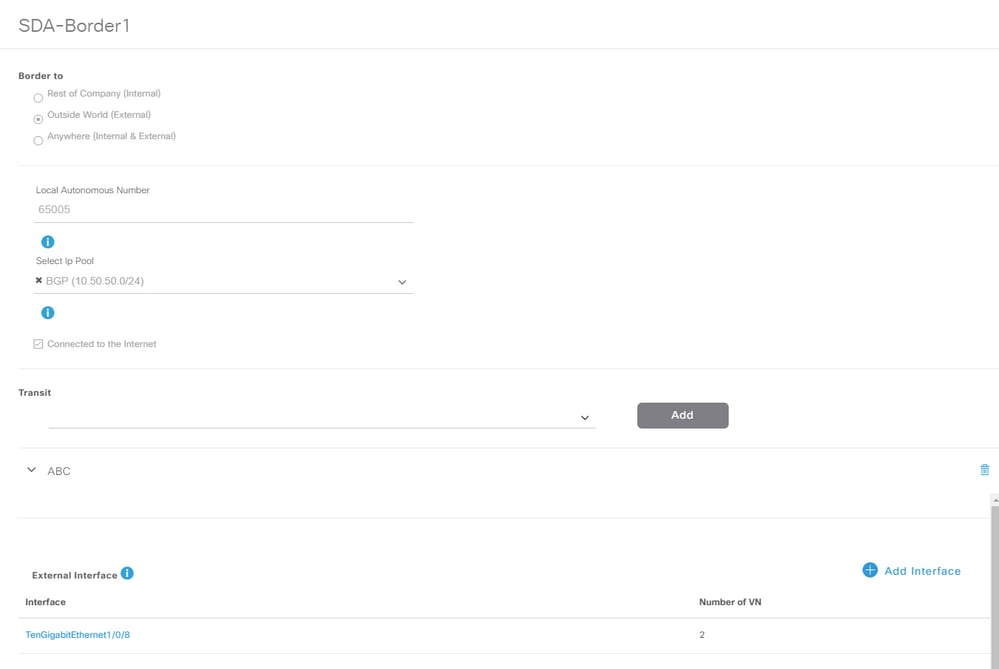

ステップ 1:ハンドオフリンクの設定

デバイスをファブリックに追加する際にボーダルータの役割をデバイスに割り当てるステップで、ハンドオフリンクを作成できます。 レイヤ2では、Fusionルータに接続されたトランクリンクです。次のステップが必要です。

1. BGPのローカルAS番号を設定します。この自律システム(AS)番号は、ボーダルータでBGPプロセスを設定するために使用されます。

2. Transitの下にインターフェイスを追加します。このインターフェイスは、BorderルータとFusionルータ間の直接接続です。(この例ではBorderのTe 1/0/8)。

3.リモートAS番号を設定します。このAS番号は、外部BGP(eBGP)ピアを設定するために、Fusionルータへのネイバーステートメントのボーダルータ(BR)で使用されます。

4. Fusion RouterでVRFリークが必要なすべての仮想ネットワーク(VRF)を選択します。

5. Cisco Catalyst Centerからデバイスに設定を展開します。

同じ手順をSDA-Border-2デバイスにも使用します。

ステップ 2:境界ルータにプッシュされた設定の確認

このセクションでは、BGPプロトコルに関連するボーダルータの設定の検証について説明します。

SDAボーダー1

SDA-Border1#show run interface loopback 0

!

interface Loopback0

ip address 192.168.10.1 255.255.255.255

ip router isis

end

SDA-Border1#show run interface tenGigabitEthernet 1/0/8

!

interface TenGigabitEthernet1/0/8

switchport mode trunk

end

SDA-Border1#show run interface loopback 1021

interface Loopback1021

description Loopback Border

vrf forwarding Campus

ip address 172.16.10.1 255.255.255.255

end

SDA-Border1#show run interface loopback 1022

interface Loopback1022

description Loopback Border

vrf forwarding Univ

ip address 172.16.20.1 255.255.255.255

end

SDA-Border1#show run | section vrf definition Campus

vrf definition Campus

rd 1:4099

!

address-family ipv4

route-target export 1:4099

route-target import 1:4099

exit-address-family

SDA-Border1#show run | section vrf definition Univ

vrf definition Univ

rd 1:4100

!

address-family ipv4

route-target export 1:4100

route-target import 1:4100

exit-address-family

SDA-Border1#

SDA-Border1#show run interface vlan 3007

!

interface Vlan3007 <<< SVI created for BGP Peering under VRF Campus

description vrf interface to External router

vrf forwarding Campus

ip address 10.50.50.25 255.255.255.252

no ip redirects

ip route-cache same-interface

end

SDA-Border1#show run interface vlan 3006

!

interface Vlan3006 <<< SVI created for BGP Peering under VRF Univ

description vrf interface to External router

vrf forwarding Univ

ip address 10.50.50.21 255.255.255.252

no ip redirects

ip route-cache same-interface

end

SDA-Border1#show run | section bgp

router bgp 65005 <<< Local AS Number from Cisco Catalyst Center

bgp router-id interface Loopback0

bgp log-neighbor-changes

bgp graceful-restart

!

address-family ipv4

network 192.168.10.1 mask 255.255.255.255

redistribute lisp metric 10

exit-address-family

!

address-family ipv4 vrf Campus

bgp aggregate-timer 0

network 172.16.10.1 mask 255.255.255.255 <<< Anycast IP for Pool in VRF Campus

aggregate-address 172.16.10.0 255.255.255.0 summary-only <<< Only Summary is Advertised

redistribute lisp metric 10

neighbor 10.50.50.26 remote-as 65004 <<< Peer IP to be used on Fusion for VRF Campus and Remote AS Number from Cisco Catalyst Center

neighbor 10.50.50.26 update-source Vlan3007

neighbor 10.50.50.26 activate

neighbor 10.50.50.26 weight 65535 <<< Weight needed for Fusion peering to make sure locally originated path from LISP is never preferred

exit-address-family

!

address-family ipv4 vrf Univ

bgp aggregate-timer 0

network 172.16.20.1 mask 255.255.255.255 <<< Anycast IP for Pool in VRF Univ

aggregate-address 172.16.20.0 255.255.255.0 summary-only

redistribute lisp metric 10

neighbor 10.50.50.22 remote-as 65004

neighbor 10.50.50.22 update-source Vlan3006

neighbor 10.50.50.22 activate

neighbor 10.50.50.22 weight 65535

exit-address-family

SDAボーダー2

SDA-Border2#show run interface loopback 0 ! interface Loopback0 ip address 192.168.10.2 255.255.255.255 ip router isis end SDA-Border2#show run interface tenGigabitEthernet 1/0/8 ! interface TenGigabitEthernet1/0/8 switchport mode trunk end

SDA-Border2#show run interface loopback 1021

!

interface Loopback1021

description Loopback Border

vrf forwarding Campus

ip address 172.16.10.1 255.255.255.255

end

SDA-Border2#show run interface loopback 1022

!

interface Loopback1022

description Loopback Border

vrf forwarding Univ

ip address 172.16.20.1 255.255.255.255

end

SDA-Border2#show run | section vrf definition Campus vrf definition Campus rd 1:4099 ! address-family ipv4 route-target export 1:4099 route-target import 1:4099 exit-address-family SDA-Border2#show run | section vrf definition Univ vrf definition Univ rd 1:4100 ! address-family ipv4 route-target export 1:4100 route-target import 1:4100 exit-address-family SDA-Border2#show run interface vlan 3001 ! interface Vlan3001 description vrf interface to External router vrf forwarding Campus ip address 10.50.50.1 255.255.255.252 no ip redirects ip route-cache same-interface end SDA-Border2#show run interface vlan 3003 ! interface Vlan3003 description vrf interface to External router vrf forwarding Univ ip address 10.50.50.9 255.255.255.252 no ip redirects ip route-cache same-interface end SDA-Border2#show run | section bgp router bgp 65005 bgp router-id interface Loopback0 bgp log-neighbor-changes bgp graceful-restart ! address-family ipv4 network 192.168.10.2 mask 255.255.255.255 redistribute lisp metric 10 exit-address-family ! address-family ipv4 vrf Campus bgp aggregate-timer 0 network 172.16.10.1 mask 255.255.255.255 aggregate-address 172.16.10.0 255.255.255.0 summary-only redistribute lisp metric 10 neighbor 10.50.50.2 remote-as 65004 neighbor 10.50.50.2 update-source Vlan3001 neighbor 10.50.50.2 activate neighbor 10.50.50.2 weight 65535 exit-address-family ! address-family ipv4 vrf Univ bgp aggregate-timer 0 network 172.16.20.1 mask 255.255.255.255 aggregate-address 172.16.20.0 255.255.255.0 summary-only redistribute lisp metric 10 neighbor 10.50.50.10 remote-as 65004 neighbor 10.50.50.10 update-source Vlan3003 neighbor 10.50.50.10 activate neighbor 10.50.50.10 weight 65535 exit-address-family

ステップ 3:境界ルータでのAllowas-Inの設定

FusionルータではVRFリークが発生しているため、VRF Campusのaddress-family ipv4はVRF Univ(172.16.20.0/24)から発信されたルートを学習します。ただし、発信側ルータと学習側ルータのBGP AS番号(65005)は同じです。BGPループ防止メカニズムを克服し、ボーダルータでルートを受け入れ/インストールするには、Fusionルータとのピアリングに対してallowas-inを設定する必要があります。

SDA-Border1 SDA-Border1(config)#router bgp 65005 SDA-Border1(config-router)#address-family ipv4 vrf Campus SDA-Border1(config-router-af)#neighbor 10.50.50.26 allowas-in SDA-Border1(config-router-af)#exit-address-family SDA-Border1(config-router)# SDA-Border1(config-router)#address-family ipv4 vrf Univ SDA-Border1(config-router-af)#neighbor 10.50.50.22 allowas-in SDA-Border1(config-router-af)#exit-address-family SDA-Border1(config-router)# SDA-Border2 SDA-Border2(config)#router bgp 65005 SDA-Border2(config-router)#address-family ipv4 vrf Campus SDA-Border2(config-router-af)#neighbor 10.50.50.2 allowas-in SDA-Border2(config-router-af)#exit-address-family SDA-Border2(config-router)# SDA-Border2(config-router)#address-family ipv4 vrf Univ SDA-Border2(config-router-af)#neighbor 10.50.50.10 allowas-in SDA-Border2(config-router-af)#exit-address-family SDA-Border2(config-router)#

注:allowas-inコマンドはループを引き起こす可能性があるため、使用する場合は注意が必要です。両方のボーダピアがピアとなっている1つのFusionデバイスのみを使用する場合、ローカルで発信されたルートが同じVN内のFusionピアからASに受け入れられないようにするため、フィルタリングが必要です。この場合、eBGPパスの最大重み付けにより、eBGPパスがローカルで生成されたパスよりも優先されます。

ステップ 4:Fusionルータの設定

このセクションでは、Fusionルータの手動設定について説明します。

SDA-Fusion-1

Border-1のVLAN設定と一致するように、Border Routerへのリンクをトランクとして設定します。

interface GigabitEthernet2/8 switchport switchport trunk encapsulation dot1q switchport trunk allowed vlan 3006, 3007 switchport mode trunk end

必要なVRFを設定します。

vrf definition Campus rd 1:4099 ! address-family ipv4 route-target export 1:4099 route-target import 1:4099 exit-address-family ! vrf definition Univ rd 1:4100 ! address-family ipv4 route-target export 1:4100 route-target import 1:4100 exit-address-family

SVIインターフェイスを設定します。

interface Vlan3007 vrf forwarding Campus ip address 10.50.50.26 255.255.255.252 end interface Vlan3006 vrf forwarding Univ ip address 10.50.50.22 255.255.255.252 end

SDA-Border-1との外部BGP(eBGP)ピアリングを設定します。

router bgp 65004 <<< Remote AS from Cisco Catalyst Center bgp log-neighbor-changes ! address-family ipv4 exit-address-family ! address-family ipv4 vrf Campus neighbor 10.50.50.25 remote-as 65005 neighbor 10.50.50.25 update-source Vlan3007 neighbor 10.50.50.25 activate exit-address-family ! address-family ipv4 vrf Univ neighbor 10.50.50.21 remote-as 65005 neighbor 10.50.50.21 update-source Vlan3006 neighbor 10.50.50.21 activate exit-address-family

SDA-Fusion-2との内部BGP(iBGP)ピアリングを設定します。

interface GigabitEthernet2/2 description SDA-Fusion1--->SDA-Fusion2 ip address 10.90.90.1 255.255.255.252 end router bgp 65004 neighbor 10.90.90.2 remote-as 65004 ! address-family ipv4 neighbor 10.90.90.2 activate exit-address-family !

DHCPサーバIPが10.10.10.10であるグローバルアドレスファミリの下でDHCPサーバサブネットをアドバタイズします。

interface GigabitEthernet2/35 description connection to DHCP server ip address 10.10.10.9 255.255.255.252 end router bgp 65004 ! address-family ipv4 network 10.10.10.8 mask 255.255.255.252 exit-address-family !

SDA-Fusion-2

境界ルータへのリンクを設定します。FusionのインターフェイスがトランクではなくL3の場合、サブインターフェイスを設定します。

interface GigabitEthernet0/0/0.3001 encapsulation dot1Q 3001 vrf forwarding Campus ip address 10.50.50.2 255.255.255.252 end interface GigabitEthernet0/0/0.3003 encapsulation dot1Q 3003 vrf forwarding Univ ip address 10.50.50.10 255.255.255.252 end

対応するVRFを設定します。

vrf definition Campus rd 1:4099 ! address-family ipv4 route-target export 1:4099 route-target import 1:4099 exit-address-family ! ! vrf definition Univ rd 1:4100 ! address-family ipv4 route-target export 1:4100 route-target import 1:4100 exit-address-family !

SDA-Border-2とのeBGPピアリングを設定します。

router bgp 65004 bgp log-neighbor-changes ! address-family ipv4 exit-address-family ! address-family ipv4 vrf Campus neighbor 10.50.50.1 remote-as 65005 neighbor 10.50.50.1 update-source GigabitEthernet0/0/0.3001 neighbor 10.50.50.1 activate exit-address-family ! address-family ipv4 vrf Univ neighbor 10.50.50.9 remote-as 65005 neighbor 10.50.50.9 update-source GigabitEthernet0/0/0.3003 neighbor 10.50.50.9 activate exit-address-family

SDA-Fusion-1とのiBGPピアリングを設定します。

interface GigabitEthernet0/0/2

ip address 10.90.90.2 255.255.255.252

negotiation auto

end

router bgp 65004 neighbor 10.90.90.1 remote-as 65004 ! address-family ipv4 neighbor 10.90.90.1 activate exit-address-family

ステップ 5:FusionルータでのVRFリークの設定

VRFリークの設定は、FusionルータSDA-Fusion-1とSDA-Fusion-2の両方で同じです。

最初に、2つのVRF(CampusとUniv)間のVRFリークを設定し、ルートターゲットのインポートを使用します。

vrf definition Campus ! address-family ipv4

route-target export 1:4099 route-target import 1:4099

route-target import 1:4100 <<< Import VRF Univ prefixes in VRF Campus

exit-address-family

!

vrf definition Univ

!

address-family ipv4

route-target export 1:4100 route-target import 1:4100

route-target import 1:4099 <<< Import VRF Campus prefixes in VRF Univ

exit-address-family

!

次に、グローバルルーティングテーブル(GRT)からVRFへのルート漏出を設定し、さらにVRFからGRTへのルート漏出では、import ... mapとexport ... mapを使用します。

ip prefix-list Campus_Prefix seq 5 permit 172.16.10.0/24 <<< Include Prefixes belonging to VRF Campus ip prefix-list Global_Prefix seq 5 permit 10.10.10.8/30 <<< Include Prefixes belonging to Global (eq DHCP Server Subnet) ip prefix-list Univ_Prefix seq 5 permit 172.16.20.0/24 <<< Include Prefixes belonging to VRF Univ route-map Univ_Map permit 10 match ip address prefix-list Univ_Prefix route-map Global_Map permit 10 match ip address prefix-list Global_Prefix route-map Campus_Map permit 10 match ip address prefix-list Campus_Prefix vrf definition Campus ! address-family ipv4 import ipv4 unicast map Global_Map <<< Injecting Global into VRF Campus matching route-map Global_Map

export ipv4 unicast map Campus_Map <<< Injecting VRF Campus into Global matching route-map Campus_Map

exit-address-family

!

vrf definition Univ

!

address-family ipv4

import ipv4 unicast map Global_Map <<< Injecting Global into VRF Univ matching route-map Global_Map

export ipv4 unicast map Univ_Map <<< Injecting VRF Univ into Global matching route-map Univ_Map

exit-address-family

!

確認

このセクションでは、前の設定が正しく有効になっていることを確認する手順を示します。

ステップ 1:Fusionルータとボーダルータ間のeBGPピアリングの確認

SDA-Border-1 ------ピアリング--------SDA-Fusion-1

SDA-Border1#show ip bgp vpnv4 vrf Campus summary Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.50.50.26 4 65004 1294 1295 32 0 0 19:32:22 2 SDA-Border1#show ip bgp vpnv4 vrf Univ summary Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.50.50.22 4 65004 1294 1292 32 0 0 19:32:57 2 -------------------------------------------------- SDA-Fusion1#show ip bgp vpnv4 vrf Campus summary Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.50.50.25 4 65005 1305 1305 31 0 0 19:41:58 1 SDA-Fusion1#show ip bgp vpnv4 vrf Univ summary Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.50.50.21 4 65005 1303 1305 31 0 0 19:42:14 1

SDA-Border-2 ------ピアリング--------SDA-Fusion-2

SDA-Border2#show ip bgp vpnv4 vrf Campus summary Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.50.50.2 4 65004 6 6 61 0 0 00:01:37 2 SDA-Border2#show ip bgp vpnv4 vrf Univ summary Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.50.50.10 4 65004 6 6 61 0 0 00:01:39 2 ------------------------------------------------------------------------------ SDA-Fusion2#show ip bgp vpnv4 vrf Campus summary Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.50.50.1 4 65005 17 17 9 0 0 00:11:16 1 SDA-Fusion2#show ip bgp vpnv4 vrf Univ summary Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.50.50.9 4 65005 17 17 9 0 0 00:11:33 1

ステップ 2:両方のFusionルータ間のiBGPピアリングの確認

SDA-Fusion-1 ------ピアリング--------SDA-Fusion-2

SDA-Fusion1#show ip bgp summary Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.90.90.2 4 65004 10 12 12 0 0 00:04:57 2 --------------------------------------------------------------- SDA-Fusion2#show ip bgp summary Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.90.90.1 4 65004 19 17 4 0 0 00:11:35 3

ステップ 3:BGPテーブルとルーティングテーブルのプレフィックスの確認

SDAボーダー1

SDA-Border1#show ip bgp vpnv4 vrf Campus

Network Next Hop Metric LocPrf Weight Path

Route Distinguisher: 1:4099 (default for vrf Campus)

*> 10.10.10.8/30 10.50.50.26 65535 65004 i <<< Prefix leaked from Global Routing Table on Fusion

*> 172.16.10.0/24 0.0.0.0 32768 i <<< VRF Campus originated prefix

*> 172.16.20.0/24 10.50.50.26 65535 65004 65005 i <<< Prefix originated in VRF Univ, leaked on Fusion to VRF Campus

SDA-Border1#show ip route vrf Campus bgp

Routing Table: Campus

B 10.10.10.8/30 [20/0] via 10.50.50.26, 20:30:30 <<< RIB entry for DHCP Server pool prefix

B 172.16.10.0/24 [200/0], 20:32:45, Null0 <<< Null entry created by "aggregate-address" BGP configuration

B 172.16.20.0/24 [20/0] via 10.50.50.26, 20:32:45 <<< RIB entry for VRF Univ prefix

--------------------------------------------------------------------------

SDA-Border1#show ip bgp vpnv4 vrf Univ

Network Next Hop Metric LocPrf Weight Path

Route Distinguisher: 1:4100 (default for vrf Univ)

*> 10.10.10.8/30 10.50.50.22 65535 65004 i <<< Prefix leaked from Global Routing Table on Fusion

*> 172.16.10.0/24 10.50.50.22 65535 65004 65005 i <<< Prefix originated in VRF Campus, leaked on Fusion to VRF Univ

*> 172.16.20.0/24 0.0.0.0 32768 i <<< VRF Univ originated prefix

SDA-Border1#show ip route vrf Univ bgp

Routing Table: Univ

B 10.10.10.8/30 [20/0] via 10.50.50.22, 20:31:06 <<< RIB entry for DHCP Server pool prefix

B 172.16.10.0/24 [20/0] via 10.50.50.22, 20:33:21 <<< RIB entry for VRF Campus prefix

B 172.16.20.0/24 [200/0], 20:33:21, Null0 <<< Null entry created by "aggregate-address" BGP configuration

SDAボーダー2

SDA-Border2#show ip bgp vpnv4 vrf Campus

Network Next Hop Metric LocPrf Weight Path

Route Distinguisher: 1:4099 (default for vrf Campus)

*> 10.10.10.8/30 10.50.50.2 65535 65004 i <<< Prefix leaked from Global Routing Table on Fusion

*> 172.16.10.0/24 0.0.0.0 32768 i <<< VRF Campus originated prefix

*> 172.16.20.0/24 10.50.50.2 65535 65004 65005 i <<< Prefix originated in VRF Univ, leaked on Fusion to VRF Campus

SDA-Border2#show ip route vrf Campus bgp

B 10.10.10.8/30 [20/0] via 10.50.50.2, 01:02:19 <<< RIB entry for DHCP Server pool prefix

B 172.16.10.0/24 [200/0], 1w6d, Null0 <<< Null entry created by "aggregate-address" BGP configuration

B 172.16.20.0/24 [20/0] via 10.50.50.2, 01:02:27 <<< RIB entry for VRF Univ Prefix

---------------------------------------------------------------------

SDA-Border2#show ip bgp vpnv4 vrf Univ

Network Next Hop Metric LocPrf Weight Path

Route Distinguisher: 1:4100 (default for vrf Univ)

*> 10.10.10.8/30 10.50.50.10 65535 65004 i <<< Prefix leaked from Global Routing Table on Fusion

*> 172.16.10.0/24 10.50.50.10 65535 65004 65005 i <<< Prefix originated in VRF Campus, leaked on Fusion to VRF Univ

*> 172.16.20.0/24 0.0.0.0 32768 i <<< VRF Univ originated prefix

SDA-Border2#show ip route vrf Univ bgp

B 10.10.10.8/30 [20/0] via 10.50.50.10, 01:02:29 <<< RIB entry for DHCP Server pool prefix

B 172.16.10.0/24 [20/0] via 10.50.50.10, 01:02:34 <<< RIB entry for VRF Campus prefix

B 172.16.20.0/24 [200/0], 1w6d, Null0 <<< Null entry created by "aggregate-address" BGP configuration

SDA-Fusion-1

SDA-Fusion1#show ip bgp

Network Next Hop Metric LocPrf Weight Path

*> 10.10.10.8/30 0.0.0.0 0 32768 i <<< Locally originated Global prefix

* i 172.16.10.0/24 10.50.50.1 0 100 0 65005 i <<< Prefix imported from VRF Campus

*> 10.50.50.25 0 0 65005 i

* i 172.16.20.0/24 10.50.50.9 0 100 0 65005 i <<< Prefix imported from VRF Univ

*> 10.50.50.21 0 0 65005 i

SDA-Fusion1#show ip route

C 10.10.10.8/30 is directly connected, GigabitEthernet2/35 <<< Prefix for DHCP Server

B 172.16.10.0 [20/0] via 10.50.50.25 (Campus), 20:50:21 <<< Prefix imported from VRF Campus

B 172.16.20.0 [20/0] via 10.50.50.21 (Univ), 20:50:21 <<< Prefix imported from VRF Univ

----------------------------------------------------------------------------

SDA-Fusion1#show ip bgp vpnv4 vrf Campus

Network Next Hop Metric LocPrf Weight Path

Route Distinguisher: 1:4099 (default for vrf Campus)

Import Map: Global_Map, Address-Family: IPv4 Unicast, Pfx Count/Limit: 1/1000

Export Map: Campus_Map, Address-Family: IPv4 Unicast, Pfx Count/Limit: 1/1000

*> 10.10.10.8/30 0.0.0.0 0 32768 i <<< Prefix imported from Global Routing

*> 172.16.10.0/24 10.50.50.25 0 0 65005 i <<< Prefix learnt from Border1 in VRF Campus

*> 172.16.20.0/24 10.50.50.21 0 0 65005 i <<< Prefix imported fron VRF Univ

SDA-Fusion1#show ip bgp vpnv4 vrf Campus 172.16.20.0/24

BGP routing table entry for 1:4099:172.16.20.0/24, version 27

Paths: (1 available, best #1, table Campus)

Advertised to update-groups:

5

Refresh Epoch 1

65005, (aggregated by 65005 192.168.10.1), imported path from 1:4100:172.16.20.0/24 (Univ)

10.50.50.21 (via vrf Univ) (via Univ) from 10.50.50.21 (192.168.10.1)

Origin IGP, metric 0, localpref 100, valid, external, atomic-aggregate, best

Extended Community: RT:1:4100

rx pathid: 0, tx pathid: 0x0

SDA-Fusion1#show ip route vrf Campus bgp

B 10.10.10.8/30 is directly connected, 20:46:51, GigabitEthernet2/35

B 172.16.10.0 [20/0] via 10.50.50.25, 20:50:07

B 172.16.20.0 [20/0] via 10.50.50.21 (Univ), 20:50:07

----------------------------------------------------------------------------

SDA-Fusion1#show ip bgp vpnv4 vrf Univ

Network Next Hop Metric LocPrf Weight Path

Route Distinguisher: 1:4100 (default for vrf Univ)

Import Map: Global_Map, Address-Family: IPv4 Unicast, Pfx Count/Limit: 1/1000

Export Map: Univ_Map, Address-Family: IPv4 Unicast, Pfx Count/Limit: 1/1000

*> 10.10.10.8/30 0.0.0.0 0 32768 i <<< Prefix imported from Global Routing

*> 172.16.10.0/24 10.50.50.25 0 0 65005 i <<< Prefix imported fron VRF Campus

*> 172.16.20.0/24 10.50.50.21 0 0 65005 i <<< Prefix learnt from Border1 in VRF Univ

SDA-Fusion1#show ip bgp vpnv4 vrf Univ 172.16.10.0/24

BGP routing table entry for 1:4100:172.16.10.0/24, version 25

Paths: (1 available, best #1, table Univ)

Advertised to update-groups:

4

Refresh Epoch 1

65005, (aggregated by 65005 192.168.10.1), imported path from 1:4099:172.16.10.0/24 (Campus)

10.50.50.25 (via vrf Campus) (via Campus) from 10.50.50.25 (192.168.10.1)

Origin IGP, metric 0, localpref 100, valid, external, atomic-aggregate, best

Extended Community: RT:1:4099

rx pathid: 0, tx pathid: 0x0

SDA-Fusion1#show ip route vrf Univ bgp

B 10.10.10.8/30 is directly connected, 20:47:01, GigabitEthernet2/35

B 172.16.10.0 [20/0] via 10.50.50.25 (Campus), 20:50:17

B 172.16.20.0 [20/0] via 10.50.50.21, 20:50:17

SDA-Fusion-2

SDA-Fusion2#show ip bgp

Network Next Hop Metric LocPrf Weight Path

*>i 10.10.10.8/30 10.90.90.1 0 100 0 i

*> 172.16.10.0/24 10.50.50.1 0 0 65005 i

* i 10.50.50.25 0 100 0 65005 i

*> 172.16.20.0/24 10.50.50.9 0 0 65005 i

* i 10.50.50.21 0 100 0 65005 i

SDA-Fusion2#show ip route

B 10.10.10.8/30 [200/0] via 10.90.90.1, 01:25:56

B 172.16.10.0 [20/0] via 10.50.50.1 (Campus), 01:25:56

B 172.16.20.0 [20/0] via 10.50.50.9 (Univ), 01:25:56

------------------------------------------------------------------------------

SDA-Fusion2#show ip bgp vpnv4 vrf Campus

Network Next Hop Metric LocPrf Weight Path

Route Distinguisher: 1:4099 (default for vrf Campus)

Import Map: Global_Map, Address-Family: IPv4 Unicast, Pfx Count/Limit: 1/1000

Export Map: Campus_Map, Address-Family: IPv4 Unicast, Pfx Count/Limit: 1/1000

*>i 10.10.10.8/30 10.90.90.1 0 100 0 i

*> 172.16.10.0/24 10.50.50.1 0 0 65005 i

*> 172.16.20.0/24 10.50.50.9 0 0 65005 i

SDA-Fusion2#show ip route vrf Campus bgp

B 10.10.10.8/30 [200/0] via 10.90.90.1, 01:26:09

B 172.16.10.0 [20/0] via 10.50.50.1, 01:26:13

B 172.16.20.0 [20/0] via 10.50.50.9 (Univ), 01:26:13

-------------------------------------------------------------------------------

SDA-Fusion2#show ip bgp vpnv4 vrf Univ

Network Next Hop Metric LocPrf Weight Path

Route Distinguisher: 1:4100 (default for vrf Univ)

Import Map: Global_Map, Address-Family: IPv4 Unicast, Pfx Count/Limit: 1/1000

Export Map: Univ_Map, Address-Family: IPv4 Unicast, Pfx Count/Limit: 1/1000

*>i 10.10.10.8/30 10.90.90.1 0 100 0 i

*> 172.16.10.0/24 10.50.50.1 0 0 65005 i

*> 172.16.20.0/24 10.50.50.9 0 0 65005 i

SDA-Fusion2#show ip route vrf Univ bgp

B 10.10.10.8/30 [200/0] via 10.90.90.1, 01:26:19

B 172.16.10.0 [20/0] via 10.50.50.1 (Campus), 01:26:23

B 172.16.20.0 [20/0] via 10.50.50.9, 01:26:23

境界の冗長性の手動設定

外部リンクの境界で障害が発生した場合のPETR間の冗長性のために、外部および外部+内部の境界では、各VNの2つの境界間にiBGPセッションを手動で構築する必要があります。また、BGPがLISPにインポートされ、LISPがBGPに再配布されて戻される外部+内部ボーダーの場合は、iBGPからLISPへのルートのインポートを防ぐためにタグが必要なため、潜在的なループを回避できます。

SDAボーダー1

interface Vlan31

description vrf interface to SDA-Border-2

vrf forwarding Campus

ip address 10.31.1.1 255.255.255.252

!

interface Vlan33

description vrf interface to SDA-Border-2

vrf forwarding Univ

ip address 10.33.1.1 255.255.255.252

!

router bgp 65005

!

address-family ipv4 vrf Campus

redistribute lisp metric 10 <<< open redistribution pushed by Cisco Catalyst Center

neighbor 10.31.1.2 remote-as 65005 <<< iBGP peering with SDA-Border-2

neighbor 10.31.1.2 activate

neighbor 10.31.1.2 send-community <<< we need to send community/tag to the neighbor

neighbor 10.31.1.2 route-map tag_local_eids out <<< route-map used to tag prefixes sent out

!

address-family ipv4 vrf Univ

redistribute lisp metric 10

neighbor 10.33.1.2 remote-as 65005

neighbor 10.33.1.2 activate

neighbor 10.33.1.2 send-community

neighbor 10.33.1.2 route-map tag_local_eids out

!

router lisp

!

instance-id 4099

service ipv4

eid-table vrf Campus

route-import database bgp 65005 route-map DENY-Campus locator-set rloc_a0602921-91eb-4e27-a294-f88949a1ca37 <<< pushed if Border is (also) Internal

!

instance-id 4103

service ipv4

eid-table vrf Univ

route-import database bgp 65005 route-map DENY-Univ locator-set rloc_a0602921-91eb-4e27-a294-f88949a1ca37

!

ip community-list 1 permit 655370 <<< community-list matching tag 655370 - pushed by Cisco Catalyst Center

!

route-map DENY-Campus deny 5 <<< route-map pushed and used in route-import

match ip address prefix-list Campus

!

route-map DENY-Campus deny 10

match ip address prefix-list l3handoff-prefixes

!

route-map DENY-Campus deny 15

match community 1 <<< match on community-list 1 to deny iBGP prefixes to be imported into LISP

!

route-map DENY-Campus deny 25

match ip address prefix-list deny_0.0.0.0

!

route-map DENY-Campus permit 30

!

route-map DENY-Univ deny 5 <<< similar route-map is pushed for Univ VN

match ip address prefix-list Univ

!

route-map DENY-Univ deny 10

match ip address prefix-list l3handoff-prefixes

!

route-map DENY-Univ deny 15

match community 1

!

route-map DENY-Univ deny 25

match ip address prefix-list deny_0.0.0.0

!

route-map DENY-Univ permit 30

!

route-map tag_local_eids permit 5 <<< route-map we need to create in order to tag the routes advertised to the iBGP peer

set community 655370 <<< setting community/tag to 655370

!

SDAボーダー2

interface Vlan31

description vrf interface to SDA-Border-1

vrf forwarding Campus

ip address 10.31.1.2 255.255.255.252

!

interface Vlan33

description vrf interface to SDA-Border-1

vrf forwarding Univ

ip address 10.33.1.2 255.255.255.252

!

router bgp 65005

!

address-family ipv4 vrf Campus

neighbor 10.31.1.1 remote-as 65005

neighbor 10.31.1.1 activate

neighbor 10.31.1.1 send-community

neighbor 10.31.1.1 route-map tag_local_eids out

!

address-family ipv4 vrf Univ

neighbor 10.33.1.1 remote-as 65005

neighbor 10.33.1.1 activate

neighbor 10.33.1.1 send-community

neighbor 10.33.1.1 route-map tag_local_eids out

!

router lisp

!

instance-id 4099

service ipv4

eid-table vrf Campus

route-import database bgp 65005 route-map DENY-Campus locator-set rloc_677c0a8a-0802-49f9-99cc-f9c6ebda80f3 <<< pushed

!

instance-id 4103

service ipv4

eid-table vrf Univ

route-import database bgp 65005 route-map DENY-Univ locator-set rloc_677c0a8a-0802-49f9-99cc-f9c6ebda80f3

!

ip community-list 1 permit 655370

!

route-map DENY-Campus deny 5

match ip address prefix-list Campus

!

route-map DENY-Campus deny 10

match ip address prefix-list l3handoff-prefixes

!

route-map DENY-Campus deny 15

match community 1

!

route-map DENY-Campus deny 25

match ip address prefix-list deny_0.0.0.0

!

route-map DENY-Campus permit 30

!

route-map DENY-Univ deny 5

match ip address prefix-list Univ

!

route-map DENY-Univ deny 10

match ip address prefix-list l3handoff-prefixes

!

route-map DENY-Univ deny 15

match community 1

!

route-map DENY-Univ deny 25

match ip address prefix-list deny_0.0.0.0

!

route-map DENY-Univ permit 30

!

route-map tag_local_eids permit 5

set community 655370

!

テンプレートを使用したFusion設定の簡素化

このセクションでは、設定を簡素化するために、サンプルのFusionテンプレートの設定例を示します。

次に、展開設計に基づいて定義する必要がある変数を示します。この例では、設定とVNは、CampusとUnivの2つのVNを持つ前のトポロジに基づいています。

変数の定義

interface_Fusion1: GigabitEthernet2/8

interface_Fusion2: GigabitEthernet0/0/0

Global_prefixes = 10.10.10.8/30

FUSION_BGP_AS = 65004

BORDER_BGP_AS = 65005

VN1の場合:

VN1 = Campus

Fusion1_VN1_VLAN = 3007

Fusion2_VN1_VLAN = 3001

VN1_prefixes = 172.16.10.0/24

Fusion1_VN1_IP = 10.50.50.26

Fusion1_VN1_MASK = 255.255.255.252

Fusion2_VN1_IP = 10.50.50.2

Fusion2_VN1_MASK = 255.255.255.252

VN1_RD = 4099

VN1_ border1_neighbor_IP = 10.50.50.25

VN1_border2_neighbor_IP = 10.50.50.1

VN2の場合:

VN2 = Univ

Fusion1_VN2_VLAN = 3006

Fusion2_VN2_VLAN = 3003

VN2_prefixes = 172.16.20.0/24

Fusion1_VN2_IP = 10.50.50.22

Fusion1_VN2_MASK = 255.255.255.252

Fusino2_VN2_IP2 = 10.50.50.10

Fusion2_VN2_MASK = 255.255.255.252

VN2_RD = 4100

VN2_border1_neighbor_IP = 10.50.50.21

VN2_border2_neighbor_IP = 10.50.50.9

テンプレートの例

融合1

interface $interface_Fusion1

switchport

switchport mode trunk

switchport trunk allowed vlan add $Fusion1_VN1_VLAN, $Fusion1_VN2_VLAN

!

vlan $Fusion1_VN1_VLAN

no shut

!

vlan $Fusion1_VN2_VLAN

no shut

!

vrf definition $VN1

rd 1:$VN1_RD

!

address-family ipv4

route-target export 1:$VN1_RD

route-target import 1:$VN1_RD

route-target import 1:$VN2_RD

exit-address-family

!

vrf definition $VN2

rd 1:$VN2_RD

!

address-family ipv4

route-target export 1:$VN2_RD

route-target import 1:$VN2_RD

route-target import 1:$VN1_RD

exit-address-family

!

interface Vlan $Fusion1_VN1_VLAN

vrf forwarding $VN1

ip address $Fusion1_VN1_IP $Fusion1_VN1_MASK

!

interface Vlan $Fusion1_VN2_VLAN

vrf forwarding $VN2

ip address $Fusion1_VN2_IP $Fusion1_VN2_MASK

!

router bgp $FUSION_BGP_AS

bgp log-neighbor-changes

!

address-family ipv4

exit-address-family

!

address-family ipv4 vrf $VN1

neighbor $VN1_border1_neighbor_IP remote-as $BORDER_BGP_AS

neighbor $VN1_border1_neighbor_IP update-source Vlan $Fusion1_VN1_VLAN

neighbor $VN1_border1_neighbor_IP activate

exit-address-family

!

address-family ipv4 vrf $VN2

neighbor $VN2_border1_neighbor_IP remote-as $BORDER_BGP_AS

neighbor $VN2_border1_neighbor_IP update-source $Fusion1_VN2_VLAN

neighbor $VN2_border1_neighbor_IP activate

exit-address-family

ip prefix-list ${VN1}_Prefix seq 5 permit $VN1_prefixes

ip prefix-list Global_Prefix seq 5 permit $Global_prefixes

ip prefix-list ${VN2}_Prefix seq 5 permit $VN2_prefixes

route-map ${VN2}_Map permit 10

match ip address prefix-list ${VN2}_Prefix

route-map Global_Map permit 10

match ip address prefix-list Global_Prefix

route-map ${VN1}_Map permit 10

match ip address prefix-list ${VN1}_Prefix

vrf definition $VN1

!

address-family ipv4

import ipv4 unicast map Global_Map

export ipv4 unicast map ${VN1}_Map

exit-address-family

!

vrf definition $VN2

!

address-family ipv4

import ipv4 unicast map Global_Map

export ipv4 unicast map ${VN2}_Map

exit-address-family

!

融合2

interface $interface_Fusion2.$Fusion2_VN1_VLAN

encapsulation dot1Q $Fusion2_VN1_VLAN

vrf forwarding $VN1

ip address $Fusion2_VN1_IP2 $Fusion2_VN1_MASK

!

interface $interface_Fusion2.$Fusion2_VN2_VLAN

encapsulation dot1Q $Fusion2_VN2_VLAN

vrf forwarding $VN2

ip address $Fusion2_VN2_IP2 $Fusion2_VN2_MASK

!

vlan $Fusion2_VN1_VLAN

no shut

!

vlan $Fusion2_VN2_VLAN

no shut

!

vrf definition $VN1

rd 1:$VN1_RD

!

address-family ipv4

route-target export 1:$VN1_RD

route-target import 1:$VN1_RD

route-target import 1:$VN2_RD

exit-address-family

!

vrf definition $VN2

rd 1:$VN2_RD

!

address-family ipv4

route-target export 1:$VN2_RD

route-target import 1:$VN2_RD

route-target import 1:$VN1_RD

exit-address-family

!

router bgp $FUSION_BGP_AS

bgp log-neighbor-changes

!

address-family ipv4

exit-address-family

!

address-family ipv4 vrf $VN1

neighbor $VN1_border2_neighbor_IP remote-as $BORDER_BGP_AS

neighbor $VN1_border2_neighbor_IP update-source $interface_Fusion2.$Fusion2_VN1_VLAN

neighbor $VN1_bordre2_neighbor_IP activate

exit-address-family

!

address-family ipv4 vrf $VN2

neighbor $VN2_border2_neighbor_IP remote-as $BORDER_BGP_AS

neighbor $VN2_border2_neighbor_IP update-source $interface_Fusion2.$Fusion2_VN2_VLAN

neighbor $VN2_border2_neighbor_IP activate

exit-address-family

ip prefix-list ${VN1}_Prefix seq 5 permit $VN1_prefixes

ip prefix-list Global_Prefix seq 5 permit $Global_prefixes

ip prefix-list ${VN2}_Prefix seq 5 permit $VN2_prefixes

route-map ${VN2}_Map permit 10

match ip address prefix-list ${VN2}_Prefix

route-map Global_Map permit 10

match ip address prefix-list Global_Prefix

route-map ${VN}_Map permit 10

match ip address prefix-list ${VN1}_Prefix

vrf definition $VN1

!

address-family ipv4

import ipv4 unicast map Global_Map

export ipv4 unicast map ${VN1}_Map

exit-address-family

!

vrf definition $VN2

!

address-family ipv4

import ipv4 unicast map Global_Map

export ipv4 unicast map ${VN2}_Map

exit-address-family

!

End

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

4.0 |

04-Mar-2024 |

ブランディング要件とフォーマットを更新。 |

3.0 |

20-Dec-2022 |

代替テキストが追加されました。

概要、ゲルンド、スタイルの要件、およびフォーマットを更新。 |

1.0 |

27-Jul-2018 |

初版 |

シスコ エンジニア提供

- アドリアナヴァスカンCisco TACエンジニア

- ラフール・グプタCisco TACエンジニア

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック