Cisco 識別 サービス(ID)のための OpenAM 識別プロバイダ(IdP)をインストールし、SSO を有効に するために設定して下さい

ダウンロード オプション

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

目次

概要

この資料は単一 サインを有効に するために OpenAM 識別プロバイダ(IdP)の設定を説明したものです(SSO)。

Cisco IDS 配置 モ デル

| 製品 | 導入 |

| UCCX | 共存する |

| PCCE | CUIC (Cisco Unified Intelligence Center)および LD (ライブ データ)の共存 |

| UCCE | 2k 配備のための CUIC および LD の共存。 4k および 12k 配備のためにスタンドアロン。 |

前提条件

要件

次の項目に関する知識があることが推奨されます。

- Cisco Unified Contact Center Express (UCCX)リリース 11.6 か Cisco Unified Contact Center Enterprise リリース 11.6 または適当 Packaged Contact Center Enterprise (PCCE)リリース 11.6。

注: この資料は Cisco Identitify サービス(ID)および識別プロバイダ(IdP)に関して設定を参照します。 資料はスクリーン ショットおよび例で設定が Cisco Identitify サービス(UCCX/UCCE/PCCE)および IdP に関して類似したであるどんなに、UCCX を参照します。

使用するコンポーネント

このドキュメントは、特定のソフトウェアやハードウェアのバージョンに限定されるものではありません。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。 このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。 対象のネットワークが実稼働中である場合には、どのような作業についても、その潜在的な影響について確実に理解しておく必要があります。

インストールするもの

注: この資料は SSO の修飾の一部として OpenAM リリース 10.0.1 を参照します

システム要件

インストールするもの

OpenAM ソフトウェアを入手して下さい

- https://backstage.forgerock.com/downloads/OpenAM/OpenAM%20Enterprise/10.0.1/OpenAM%2010.0.1/zip#list から OpenAM 10.0.1 リリースをダウンロードして下さい

- OpenAM コア サービスの各リリースの場合、だけだけ .zip アーカイブとして全体のパッケージをように .zip アーカイブ、OpenAM .war ファイル、管理ツール ダウンロードできます

- 全体のパッケージのアーカイブを解凍した後、README の opensso ディレクトリ、一組のライセンス ファイル、およびディレクトリを得ます

前提条件

インストールの前に OpenAM コア サービスのための必須前提条件ソフトウェアがあることを確認して下さい、

- Java 6 ランタイム環境

- Webアプリケーション コンテナーとして Apache Tomcat をインストールして下さい

- OpenAM コア サービスは 1 GB の最小 Java 仮想メモリ(JVM)積み重ねサイズおよび 256 MB の常置世代別サイズを必要とします。 Tomcat アプリケ− ションサーバの開始前に JVM オプションを時 catalina ファイルの設定 された JAVA_OPTS - -Xmx1024m -XX:MaxPermSize=256m 適用して下さい

たとえば設定 された JAVA_OPTS=%JAVA_OPTS% -Xmx1024m -XX:MaxPermSize=256m -Xms512m

- 少数のユーザが付いているデータ ストアとして Microsoft Active Directory をインストールして下さい。

OpenAM Webアプリケーションをインストールして下さい

配置可能war/opensso.war ファイルは opensso ディレクトリの下で OpenAM すべてのサーバコンポーネントおよびサンプルを紹介しています。

Tomcat コンテナーの導入 OpenAM

Tomcat Webアプリケーションが保存されるディレクトリに opensso.war ファイルをコピーして下さい。 openam.war に opensso.war ファイルの名前を変更して下さい。 Tomcat サービスを再開して下さい。

http://<FQHN>:8080/openam でブラウザの初期設定 画面を確認して下さい

OpenAM サービスを実行して下さい

Openam は Tomcat サーバでホストされる簡単な Webアプリケーションです。 このように、Tomcat サーバを単に起動させ、それ故に OpenAM Web サービスにアクセスことできて下さい。

設定

OpenAM コンフィグレータ

OpenAM カスタム設定 プロセスは多くの一般的 な 設定 オプションが容易に設定されるようにします従って設定の前のより多くの努力と、コンフィギュレーションのステップによって必要とされる以降を保存します。

全般設定

新しい設定 オプションを『Create』 をクリック し、デフォルト管理者 アカウント(amAdmin)のために『Password』 を選択 して下さい。 パスワードは少なくとも 8 文字である長く必要があります。

有効なパスワードが二度入力されたら、Next ボタンは現われ、設定は続行できます。

サーバ設定

デフォルトで、サーバ URL はサーバの完全修飾ドメイン ネームです。

注: Apache Tomcat を実行するユーザは設定 ディレクトリに書き込み アクセスをアクセスできることは重要です。 その結果 ~/openam/config はこのために適切です。 サポートされているプラットフォーム ロケールは en_US (英語)、de (ドイツ語)、ES (スペイン語)、fr (フランス語)、ja (日本語)、zh_CN (簡体字中国語)、または zh_TW (繁体字中国語)です。

コンフィギュレーションデータ ストア設定

単一サーバ 設定に関しては、これらの設定は変更される必要はありません。

ユーザのデータ ストア設定

ユーザのデータ ストア設定は Microsoft Active Directory データ ストアに OpenAM を接続します。

- ユーザのデータ ストア型: ホストおよびポートが付いているアクティブ ディレクトリ

- 有効に なる SSL/TLS: Not enabled

- ディレクトリ 名: < AD Server> のドメイン名

- Port: 389

- ルート サフィックス: dc=cisco、dc=com

- ログインID: cn=<AD ユーザ name>、cn=users、dc=cisco、dc=com

- パスワード: <AD ユーザ password>

注: コンフィグレータはすべての設定が正しく規定 され、アクティブ ディレクトリ 例への接続に成功したまで続くオプションを提供しません。

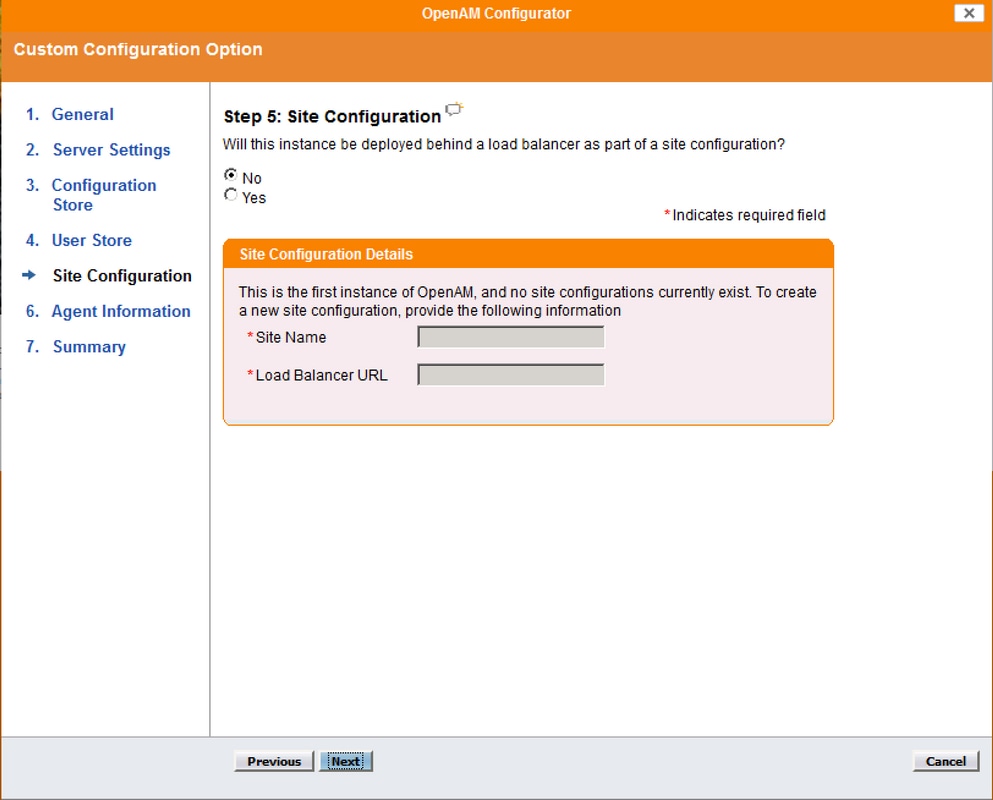

サイト設定

サイト設定 画面では、ロードが OpenAM 複数のサーバを渡って平衡型であるサイトの一部として OpenAM を設定できます。 OpenAM 最初のインストールに関しては、デフォルトを受け入れて下さい。

エージェント 情報

エージェント 情報画面では、OpenAM に接続するのにポリシーエージェントが使用する少なくとも 8 文字のパスワードを提供して下さい。

要約

情報を確認し、設定を『Create』 をクリック して下さい

設定 経過表示

設定 経過表示 画面 表示 インストールの進行状況。 この画面およびエラーのすべての出力はファイルに、書かれています: ~/openam/config/install.log.

完全な設定

IdP として設定 OpenAM

- OpenAM>:8080/openam の URL http:// <FQDN によってログインするか、またはアクセスすることを続行し次に OpenAM 管理者としてログインしますクリックして下さい

- OpenSSO 企業にはじめてアクセスするとき OpenSSO 企業 初期設定を行うために、コンフィグレータに指示されます

- 設定を『DEFAULT』 を選択 して下さい

- OpenAMserver のためのパスワードを設定するために必要となります

- OpemAM サーバ UI にパスワードおよびログオンを設定して下さい

信頼設定の範囲

連合タブにナビゲート し、信頼セクションの円の下でボタンを『New』 をクリック して下さい

信頼の範囲を信頼の IdP 範囲の固有の名前で作成し、『OK』 をクリック して下さい

注: サービスプロバイダーおよび IdP ははたらく SAML SSO のための Trust(CoT)の同じ範囲にある必要があります。

ホストされた識別プロバイダを作成して下さい

コモンへのナビゲートはタブに任せ、ホストされた識別プロバイダを『Create』 をクリック し、ホストされた IdP を作成します(デフォルト設定値を残し、設定を保存して下さい)。

先に作成される信頼のザ・サークルはリストされています

設定署名キー

フェデレーション タブにナビゲート し、エンティティ プロバイダ セクションの下で追加されるホストされた識別プロバイダをクリックして下さい。 アサーション コンテンツ セクションにナビゲート し、認証別名節の下でテストとして署名フィールド値を設定して下さい。 これは SAML アサーションに署名するのに使用する認証です。

インポート サービスプロバイダー エンティティ

連合タブにナビゲート し、エンティティ プロバイダ セクションの下でエンティティ…ボタンを『Import』 をクリック して下さい。

サービスプロバイダーのエンティティ ファイル(sp.xml)をアップロードし、ページを保存して下さい。

要求および応答署名

インポートされるエンティティをクリックし、要求および応答のための署名を有効に して下さい

マッピングを帰因させて下さい

処理するアサーションにナビゲート し、uid のためのマッピング アトリビュートをディレクトリおよび OpenAM 設定によって user_principal 追加し。 『SAVE』 をクリック して下さい。

注: –サービスプロバイダー(SP)がこれらの助けによって認証済みユーザのアイデンティティを識別するので両方とも属性 uid および user_principal 必須です。 また属性 sAMAccountName および userPrincipalName がまたアクティブ ディレクトリ ユーザ プロパティーのアトリビュート エディタでマッピング されるように、して下さい。

信頼の範囲を編集して下さい

フェデレーションへのナビゲートは記録し、追加される信頼の範囲をクリックし、エンティティ プロバイダ セクションの下で利用可能から選択したセクションに IdP (OpenAm サーバ)およびサービスプロバイダー エンティティを移動するようにします。 これは信頼の同じ範囲にあるために IdP およびサービスプロバイダーを割り当てます。

ダウンロード OpenAM IdP メタデータ

OpenAM>:8080/openam&realm= の OpenAM>:8080/openam/saml2/jsp/exportmetadata.jsp?entityid=http://<FQDN の URL http:// <FQDN との OpenAM サーバの IdPmetadatafile をダウンロードできます

サンプル OpenAM メタデータ XML

SSO のためのそれ以上の設定:

この資料は Cisco 識別 サービスと統合ために SSO のための IdP 側面からの設定を説明したものです。 更に詳しい情報については、個々のプロダクト コンフィギュレーション ガイドを参照して下さい:

シスコ エンジニア提供

- Arundeep NagarajCisco TAC

- Jalander RamagiriCisco 設計

- Venkatesh VedurumudiCisco 設計

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック