概要

このドキュメントでは、Cisco SD-WAN DIAを実装する方法について説明します。インターネットトラフィックがブランチルータから直接発生する場合の設定を指します。

前提条件

要件

次の項目に関する知識があることが推奨されます。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- Cisco vManageバージョン20.6.3

- Cisco WANエッジルータ17.4.2

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

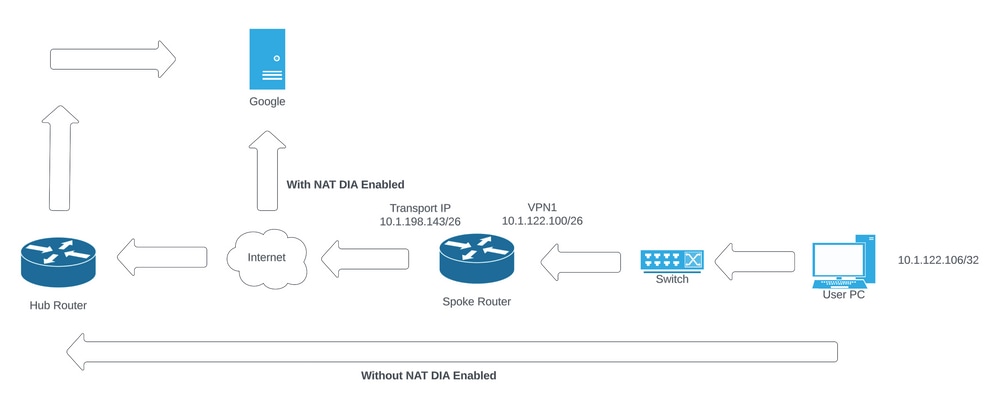

ネットワーク図

Network Topology

Network Topology

コンフィギュレーション

Cisco SD-WANルータのDIAは、次の2つの手順で有効にします。

1.トランスポートインターフェイスでNATを有効にします。

2.スタティックルートまたは集中型データポリシーのいずれかを使用したサービスVPNからのダイレクトトラフィック。

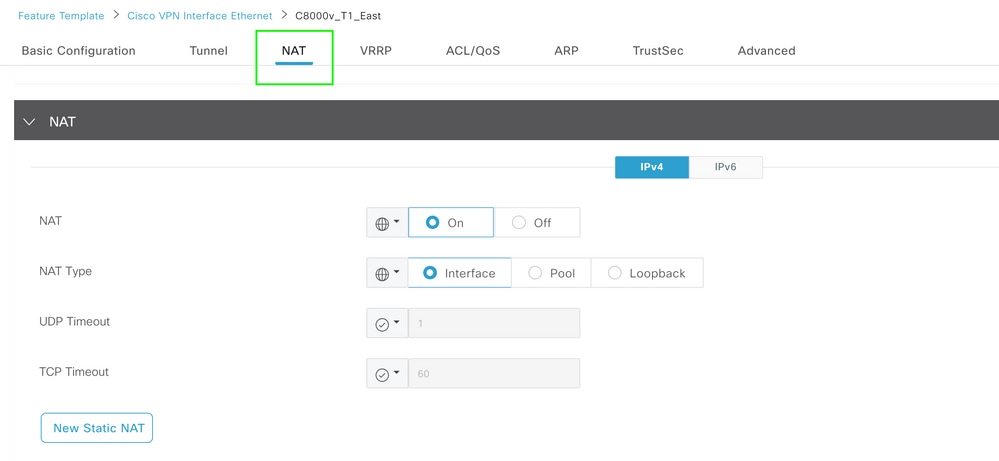

転送インターフェイスでのNATの有効化

VPNインターフェイスNATテンプレート

VPNインターフェイスNATテンプレート

NATを有効にした後の設定は次のようになります。

ip nat inside source list nat-dia-vpn-hop-access-list interface GigabitEthernet2 overload

ip nat translation tcp-timeout 3600

ip nat translation udp-timeout 60

interface GigabitEthernet2

ip nat outside

サービスVPNからの直接トラフィック

これは、次の2つの方法で実現できます。

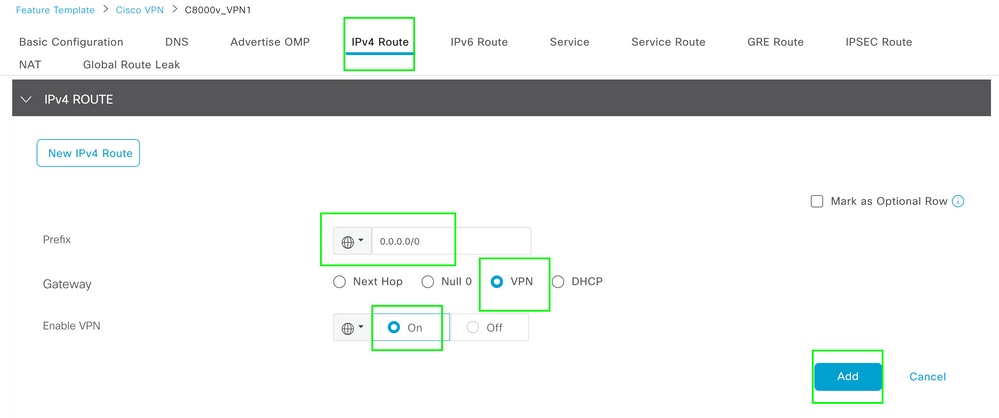

1.スタティックNATルート:スタティックNATルートは、サービスVPN 1機能テンプレートの下に作成する必要があります。

VPN 1 IPV4ルートテンプレート

VPN 1 IPV4ルートテンプレート

この行は、設定の一部としてプッシュされます。

ip nat route vrf 1 0.0.0.0 0.0.0.0 global

2.一元化されたデータポリシー:

データプレフィックスリストを作成し、特定のユーザがDIA経由でインターネットアクセスを取得できるようにします。

一元化されたポリシーのカスタムデータプレフィックスリスト

一元化されたポリシーのカスタムデータプレフィックスリスト

特定のVPNユーザがトラフィックを開始できるように、VPNリストを作成します。

一元化されたポリシーのカスタムVPNリスト

一元化されたポリシーのカスタムVPNリスト

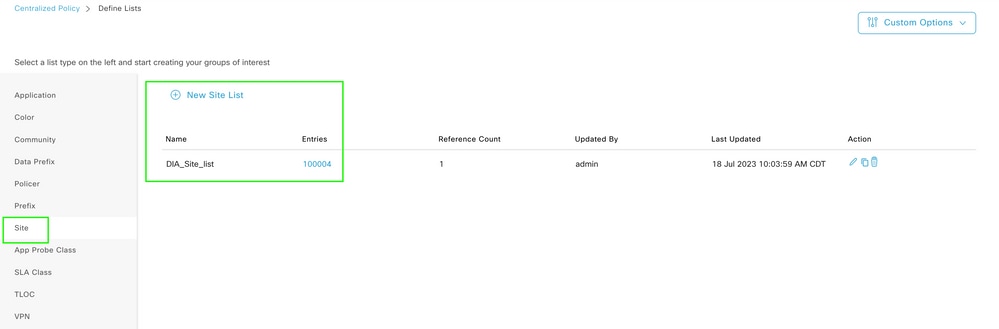

特定のサイトにポリシーを適用できるように、サイトリストを作成します。

一元化されたポリシーのカスタムサイトリスト

一元化されたポリシーのカスタムサイトリスト

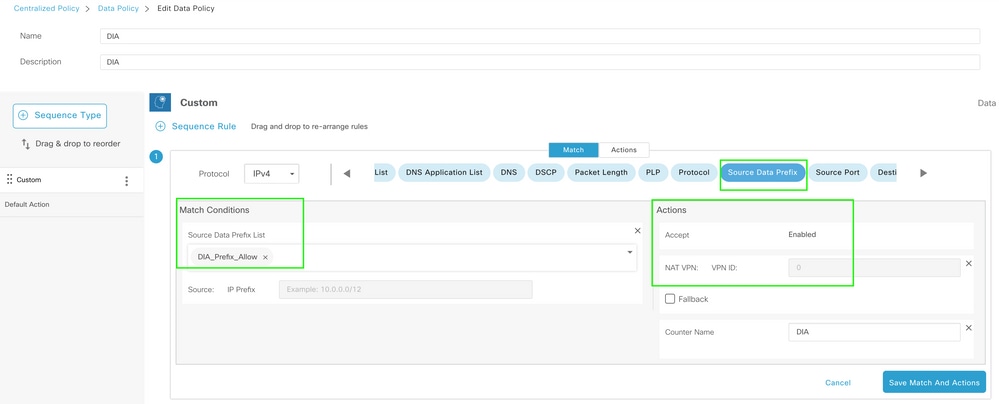

ソースデータプレフィックスと一致するようにカスタムデータポリシーを作成し、NAT VPN 0を使用するようにアクションを設定して、DIAを通過できるようにします。

一元化されたデータポリシー

一元化されたデータポリシー

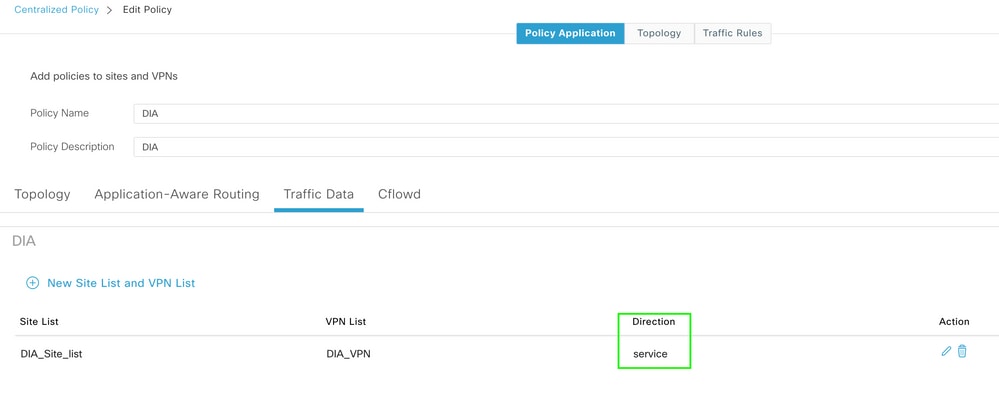

このポリシーの方向は、サービス側から指定する必要があります。

トラフィックデータルール

トラフィックデータルール

これは、一元化されたデータポリシーのプレビューです。

viptela-policy:policy

data-policy _DIA_VPN_DIA

vpn-list DIA_VPN

sequence 1

match

source-data-prefix-list DIA_Prefix_Allow

!

action accept

nat use-vpn 0

count DIA_1164863292

!

!

default-action accept

!

lists

data-prefix-list DIA_Prefix_Allow

ip-prefix 10.1.122.106/32

!

site-list DIA_Site_list

site-id 100004

!

vpn-list DIA_VPN

vpn 1

!

!

!

apply-policy

site-list DIA_Site_list

data-policy _DIA_VPN_DIA from-service

!

!

検証

DIAなし

次の出力は、サービス側でNAT DIAが有効になっていない場合にキャプチャされます。

cEdge_Site1_East_01#show ip route vrf 1 nat-route

Routing Table: 1

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, m - OMP

n - NAT, Ni - NAT inside, No - NAT outside, Nd - NAT DIA

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

H - NHRP, G - NHRP registered, g - NHRP registration summary

o - ODR, P - periodic downloaded static route, l - LISP

a - application route

+ - replicated route, % - next hop override, p - overrides from PfR

& - replicated local route overrides by connected

Gateway of last resort is not set

cEdge_Site1_East_01#

デフォルトでは、VPN 1のユーザはインターネットにアクセスできません。

C:\Users\Administrator>ping 8.8.8.8

Pinging 8.8.8.8 with 32 bytes of data:

Reply from 10.1.122.100: Destination host unreachable.

Reply from 10.1.122.100: Destination host unreachable.

Reply from 10.1.122.100: Destination host unreachable.

Reply from 10.1.122.100: Destination host unreachable.

Ping statistics for 8.8.8.8:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

C:\Users\Administrator>

DIA

1.スタティックNATルート:次の出力は、サービス側で有効になっているNAT DIAをキャプチャします。

cEdge_Site1_East_01#show ip route vrf 1 nat-route

Routing Table: 1

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, m - OMP

n - NAT, Ni - NAT inside, No - NAT outside, Nd - NAT DIA

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

H - NHRP, G - NHRP registered, g - NHRP registration summary

o - ODR, P - periodic downloaded static route, l - LISP

a - application route

+ - replicated route, % - next hop override, p - overrides from PfR

& - replicated local route overrides by connected

Gateway of last resort is 0.0.0.0 to network 0.0.0.0

n*Nd 0.0.0.0/0 [6/0], 01:41:46, Null0

cEdge_Site1_East_01#

これで、VPN 1のユーザはインターネットに到達できます。

C:\Users\Administrator>ping 8.8.8.8

Pinging 8.8.8.8 with 32 bytes of data:

Reply from 8.8.8.8: bytes=32 time=1ms TTL=52

Reply from 8.8.8.8: bytes=32 time=1ms TTL=52

Reply from 8.8.8.8: bytes=32 time=1ms TTL=52

Reply from 8.8.8.8: bytes=32 time=1ms TTL=52

Ping statistics for 8.8.8.8:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 1ms, Maximum = 1ms, Average = 1ms

C:\Users\Administrator>

後続の出力はNAT変換をキャプチャします。

cEdge_Site1_East_01#sh ip nat translations

Pro Inside global Inside local Outside local Outside global

icmp 10.1.198.143:1 10.1.122.106:1 8.8.8.8:1 8.8.8.8:1

Total number of translations: 1

次のコマンドは、パケットがどのパスを通る必要があるかをキャプチャします。

cEdge_Site1_East_01#show sdwan policy service-path vpn 1 interface GigabitEthernet 4 source-ip 10.1.122.106 dest-ip 8.8.8.8 protocol 1

Next Hop: Remote

Remote IP: 10.1.198.129, Interface GigabitEthernet2 Index: 8

2.一元化されたデータポリシー:

一元化されたデータポリシーがvSmartにプッシュされると、 show sdwan policy from-vsmart data-policy コマンドをWANエッジデバイスで使用して、デバイスが受信したポリシーを確認できます。

cEdge_Site1_East_01#show sdwan policy from-vsmart data-policy

from-vsmart data-policy _DIA_VPN_DIA

direction from-service

vpn-list DIA_VPN

sequence 1

match

source-data-prefix-list DIA_Prefix_Allow

action accept

count DIA_1164863292

nat use-vpn 0

no nat fallback

default-action accept

cEdge_Site1_East_01#

これで、VPN 1のユーザはインターネットに到達できます。

C:\Users\Administrator>ping 8.8.8.8

Pinging 8.8.8.8 with 32 bytes of data:

Reply from 8.8.8.8: bytes=32 time=4ms TTL=52

Reply from 8.8.8.8: bytes=32 time=1ms TTL=52

Reply from 8.8.8.8: bytes=32 time=1ms TTL=52

Reply from 8.8.8.8: bytes=32 time=1ms TTL=52

Ping statistics for 8.8.8.8:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 1ms, Maximum = 4ms, Average = 1ms

C:\Users\Administrator>

次のコマンドは、パケットがどのパスを通る必要があるかをキャプチャします。

cEdge_Site1_East_01#show sdwan policy service-path vpn 1 interface GigabitEthernet 4 source-ip 10.1.122.106 dest-ip 8.8.8.8 protocol 1

Next Hop: Remote

Remote IP: 10.1.198.129, Interface GigabitEthernet2 Index: 8

後続の出力はNAT変換をキャプチャします。

cEdge_Site1_East_01#sh ip nat translations

Pro Inside global Inside local Outside local Outside global

icmp 10.1.198.143:1 10.1.122.106:1 8.8.8.8:1 8.8.8.8:1

Total number of translations: 1

この出力は、カウンタの増分をキャプチャします。

cEdge_Site1_East_01#show sdwan policy data-policy-filter

data-policy-filter _DIA_VPN_DIA

data-policy-vpnlist DIA_VPN

data-policy-counter DIA_1164863292

packets 4

bytes 296

data-policy-counter default_action_count

packets 0

bytes 0

cEdge_Site1_East_01#

この出力は、送信元IPがデータプレフィックスリストに属していないためにブラックホール化されたトラフィックをキャプチャします。

cEdge_Site1_East_01#show sdwan policy service-path vpn 1 interface GigabitEthernet 4 source-ip 10.1.122.107 dest-ip 8.8.8.8 protocol 1

Next Hop: Blackhole

cEdge_Site1_East_01#