概要

このドキュメントでは、Windowsデバイス上のエンドポイントのパブリッククラウド向けAdvanced Malware Protection(AMP)から診断バンドルを分析し、CPUの高使用率をトラブルシューティングする手順について説明します。

著者:Cisco TACエンジニア、Luis Velazquez、編集:Yeraldin Sanchez

前提条件

要件

次の項目に関する知識があることが推奨されます。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- AMP for Endpointsコンソール5.4.20200204

- Windowsオペレーティングシステムデバイス

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

トラブルシュート

ここでは、設定のトラブルシューティングに使用できる情報を示します。

別のウイルス対策がマシンにインストールされているかどうかを確認します

別のAV(ウイルス対策)がインストールされている場合は、AVの主なプロセスがポリシー設定から除外されていることを確認します

ヒント:使用されているソフトウェアがリストに含まれている場合は、シスコが管理する除外項目を使用します。これらの除外項目は、アプリケーションの新しいバージョンに追加できます。

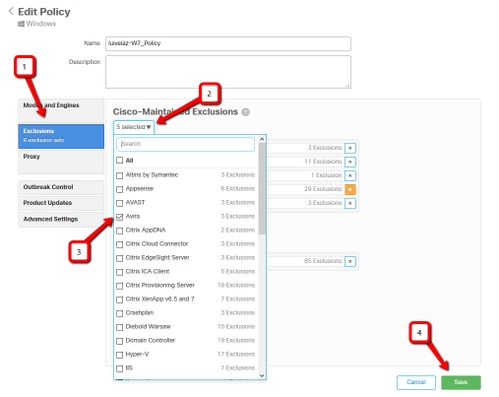

[Cisco Maintained Exclusions]セクションで使用可能なリストを表示するには、[Management] > [Policies] > [Edit] > [Exclusions] > [Cisco-Maintained Exclusions]に移動します。

図に示すように、現在マシンにインストールされているソフトウェアに従ってエンドポイントに必要なものを選択し、ポリシーを保存します。

特定のアプリケーションが使用中のときにCPU使用率が高くなったかどうかを確認します

潜在的な除外を特定するプロセスに役立つ問題を複製できる場合は、1つのアプリケーションまたはその一部が実行されている間に問題が発生したかどうかを特定します。

分析のための診断バンドルの収集

デバッグログレベルの有効化

有用な診断バンドルを収集するには、デバッグログレベルを有効にする必要があります。

エンドポイントのデバッグレベル

問題を複製してエンドポイントにアクセスできる場合は、診断バンドルをキャプチャする最良の手順を次に示します。

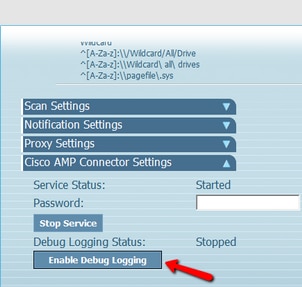

- AMP GUIを開く

- [設定]に移動します

- AMP GUIの下部までスクロールし、[Cisco AMP Connector Settings]を開きます

- [デバッグログの有効化]をクリックします

- デバッグログの状態を[開始]に変更する必要があります。この手順により、次のポリシーハートビートまで、デフォルトで15分までデバッグレベルが有効になります

ポリシーのデバッグレベル

エンドポイントにアクセスできないか、問題を一貫して再現できない場合は、ポリシーでデバッグログレベルを有効にする必要があります。

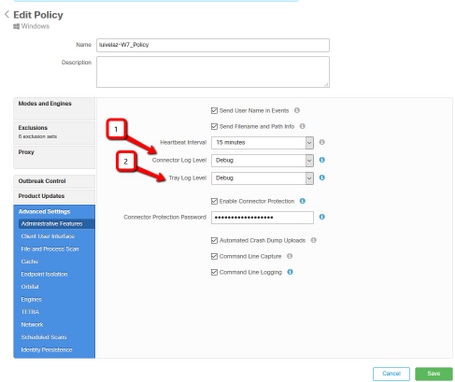

ポリシーによってデバッグログレベルを有効にするには、図に示すように、[Management] > [Policies] > [Edit] > [Advanced Settings] > [Connector Log Level and Management] > [Policies] > [Edit] > [Advanced Settings] > [Tray Log Level]に移動し、ポリシーをを保存します。

注意:ポリシーからデバッグモードが有効になっている場合、すべてのエンドポイントがこの変更を受信します。

注:エンドポイントのポリシーを同期して、デバッグレベルが適用されていることを確認するか、ハートビート間隔が待機するようにします。デフォルトでは、15分です。

問題を再現し、診断バンドルを収集する

デバッグレベルが設定されている場合は、システムでHigh CPUの状態が発生するまで待機するか、以前に特定された条件を手動で再現してから、診断バンドルを収集します。

バンドルを収集するには、C:\Program Files\Cisco\AMP\X.X.X(X.X.Xはシステムにインストールされている最新のAMPバージョン)に移動し、アプリケーションipsupporttool.exeを実行します。このプロセスにより、CiscoAMP_Support_Tool_%date%.7zというというデスクトップに。ファイルが作成されます

注:コネクタバージョン6.2.3以降では、バンドルをリモートで要求し、[管理] > [コンピュータ]に移動し、エンドポイントレコードを展開し、[診断]オプションを使用できます。

注:診断バンドルは、次のコマンドを使用してCMDプロンプトから実行することもできます。"C:\Program Files\Cisco\AMP\X.X.X\ipsupporttool.exe"または"C:\Program Files\Cisco\AMP\X.X.X\ipsupporttool.exe" -o "X:\Folder\I\Can\Get\To"。X.X.Xは最新のAMPバージョンで、2番目のコマンドを使用して。7zファイルの出力フォルダを選択できます。

分析する

診断ファイルを分析するには、次の2つの方法があります。

- Diag_Analyzer.exe

- Amphandlecount.ps1

Diag_Analyzer.exe

ステップ1:アプリケーションをここにダウンロードします。

ステップ2:GitHubページに、使用方法に関する詳細な指示が記載されたREADMEファイルがあります。

ステップ3:診断ファイルCiscoAMP_Support_Tool_%date%.7zをDiag_Analyzer.exeと同じフォルダにコピーします。

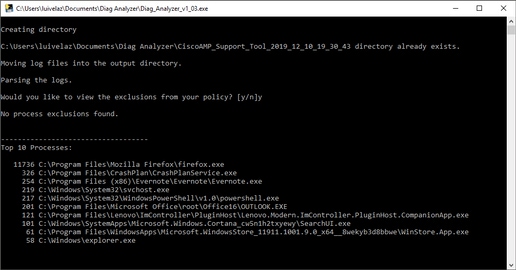

ステップ4:アプリケーションの実行 Diag_Analyzer.exe。

ステップ5:新しいプロンプトで、ポリシーから除外をYまたはNで取得するかどうかを確認します。

ステップ6:スクリプトの結果には次のものが含まれます。

- 上位10プロセス

- 上位10ファイル

- 上位10の拡張機能

- 上位100のパス

- すべてのファイル

注:Diag_Analyzer.exeは、提供されたAMP診断ファイルのsfc.exe.logファイルをチェックします。次に、診断ファイル名を持つ新しいディレクトリを作成し、ログファイルを。7zの外部の診断の親ディレクトリに保存します。その後、ログを解析し、上位10のプロセス、ファイル、拡張子、およびパスを決定します。

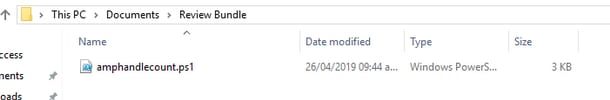

Amphandlecount.ps1

ステップ1:スクリプトamphandlecounts.txtをこのコミュニティの下部からダウンロードし、AMPからスキャンされたファイルを確認します。

ステップ2: Windowsでスクリプトを実行するには、名前をamphandlecount.ps1に変更します。

ステップ3:便宜上、amphandlecount.ps1ファイルを自身のフォルダにコピーします。

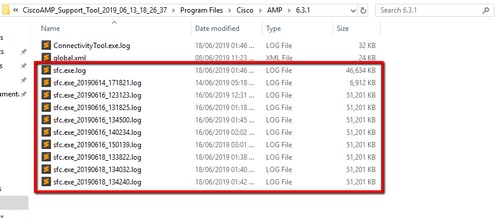

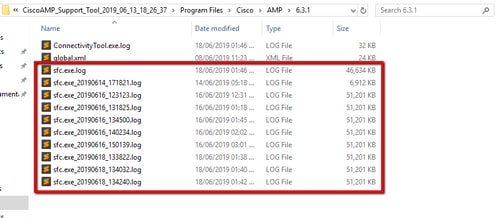

ステップ4:CiscoAMP_Support_Tool_%date%.7zファイルを解凍し、パス上のsfc.logファイルを特定します CiscoAMP_Support_Tool_2019_06_13_18_26_37\Program Files\Cisco\AMP\X.X.X

ステップ5:amphandlecount.ps1フォルダにsfc.logのファイルをコピーします。

ステップ6:PowerShellでamphandlecount.ps1を実行すると、ウィンドウが開き、エンドポイントの実行ポリシーに応じて実行の許可を求めることができます。

ヒント:実行ポリシーを変更するには、Windows PowerShellを開き、次のコマンドを使用します。

制限のない実行アクセスを許可するようにポリシーを設定します – Set-ExecutionPolicy -Scope CurrentUser -ExecutionPolicy Unrestricted

実行アクセスを制限するポリシーを設定します – Set-ExecutionPolicy -Scope CurrentUser -ExecutionPolicy Restricted

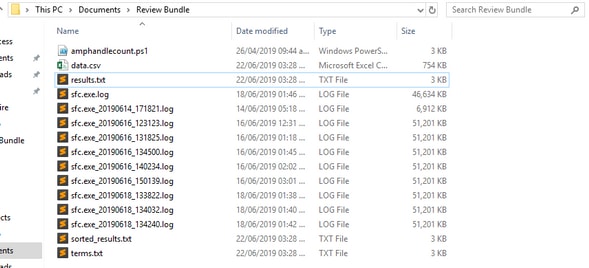

ステップ7:PowerShellが終了したら(フォルダー内のsfc.logの数によっては時間がかかる場合があります)、フォルダーに4つのファイルが作成されます。

- data.csv

- results.txt

- sorted_results.txt

- terms.txt

ステップ8:4つの新しいファイルに分析結果が含まれています。

- data.csv:スキャンされたファイルの完全なパスと、ファイルを作成/変更/移動した親プロセスが含まれます

- results.txt:AMPによってスキャンされたプロセスのリストが含まれます。

- sorted_results.txt:最もスキャンされたプロセスでAMPによってスキャンされたプロセスのリストを含む

- terms.txt:AMPによってスキャンされたプロセスの名前が含まれます

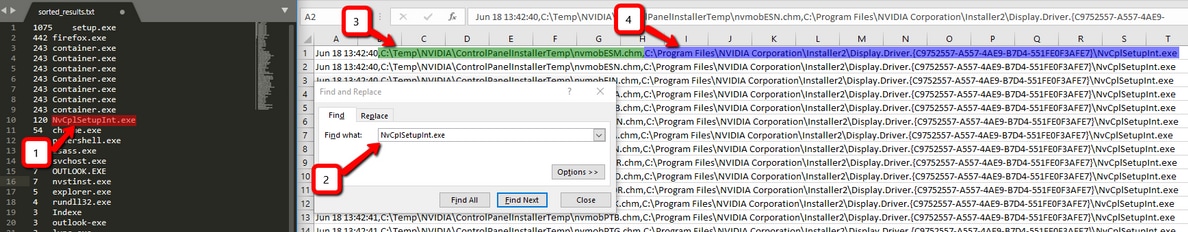

ステップ9:data.csvのsorted_results.txtからカウントの高いプロセス名をフィルタリングしますが、親プロセスとそのフルパスを識別し、信頼できる場合はカスタムリストのポリシーに除外を追加できます。

検索するプロセス:

- 「data.csv」のCtrl + Fと検索

- AMPによってスキャンされたファイルのパス

- ファイルをコピー/移動/変更した親プロセスのパス

注:注:通常、除外は「Process:スキャンを受け取る親プロセスの「子プロセスを含む」を含むファイルスキャン:

注:ここでは、除外を作成するためのベストプラクティスに関する詳細情報を確認できます。

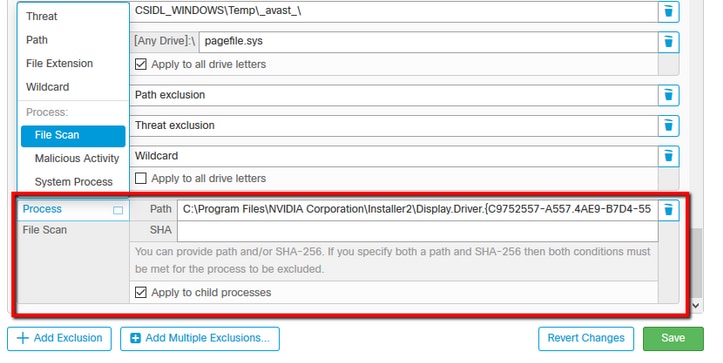

除外の調整

プロセスまたはパスが特定されたら、エンドポイントに適用されているポリシーにリンクされている除外リストに追加して、[Management] > [Exclusions] > [Exclusion name] > [Edit]に移動します。

分析のためにバンドルをTACに送信します。

ATS TACは、これらのシナリオのトラブルシューティングに役立ちます。その場合は、ケース作成時に次の情報を提供できるように準備してください。