はじめに

このドキュメントでは、電子メールの件名でキーワードを検出し、CRESサービスを介して安全に送信するコンテンツフィルタを作成するための設定について説明します。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- CiscoセキュアEメールゲートウェイ(SEG/ESA)

- Cisco IronPort Email Encryption機能が有効

- コンテンツフィルタの知識

- 暗号化の知識

- Cisco Secure Email Encryption Service(CRES)の知識

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

組織のニーズに応じて、CRESサービスを使用して電子メールを暗号化できます。

これは、コンテンツフィルタを作成して件名ヘッダー内のフレーズまたは式をトリガーすることで実行できます。こうすることで、エンドユーザが電子メールを暗号化する場合は、メールの件名に式を追加するだけで実行できます。

コンフィギュレーション

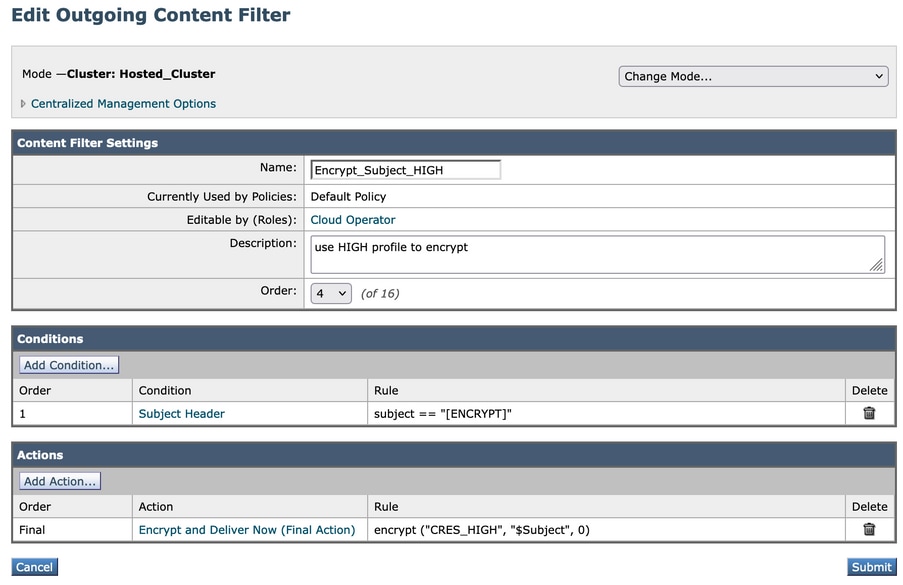

送信コンテンツフィルタの作成

ESAでコンテンツフィルタを作成します。

- Mail Policies > Outgoing Content Filtersの順に移動します。

- Add Filterをクリックします。

- フィルタに名前を付けます。

- Add Conditionをクリックします。

- Subject Headerを選択します。

- 必要に応じて件名ヘッダーの条件を選択し、ボックスに単語またはフレーズを追加します。

- [OK] をクリックします。

- Add Actionをクリックします。

- Encrypt and Deliver Now (Final Action)を選択します。

- 必要な暗号化プロファイルを選択します。

- 送信し、変更を確定します。

警告:このフィルタに使用できる正規表現の組み合わせは多数になる可能性があり、設定で誤った使用を引き起こす可能性があるため、正規表現とともにsubjectヘッダーを追加する場合は、あなた次第です。

以下に例を挙げます。

コンテンツフィルタを送信メールポリシーに追加

ESAでコンテンツフィルタを作成したら、送信メールポリシーでそれを有効にする必要があります。

- ESAのGUIで、Mail Policies > Outgoing Mail Policiesの順に移動します。

- コンテンツフィルタが機能するポリシーを選択します。この場合は、デフォルトポリシーを使用します。

- コンテンツフィルタに関連する7列目に移動し、その列に表示されるフィールドをクリックします。

- Enable Content Filters (Customize Settings)オプションを選択し、そのポリシーで有効にするEncrypt_Subject_HIGHコンテンツフィルタを選択します。

- Submitをクリックし、次にCommit Changesをクリックします。

設定後のフィルタのテスト

メッセージの件名には[ENCRYPT]という単語が含まれています。

受信者はメッセージを受信し、受信者がCRESに登録すると、メッセージを開いて内容を確認できます。

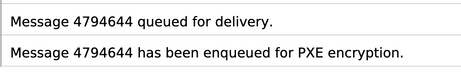

メッセージが正しく暗号化されたことの確認

メッセージトラッキングを使用

メッセージ追跡(暗号化が成功したことを示す行)で送信者と受信者の一致を検索すると、次のように表示されます。

CLI の場合

grepを使用すると、次のようにPXE encryption文と一致するものを見つけることができます。

(Machine esa1.cisco.com)> grep "PXE encryption" mail_logs Tue Mar 28 16:06:41 2023 Info: MID 4794644 enqueued for PXE encryption Tue Mar 28 16:06:49 2023 Info: MID 4794645 was generated based on MID 4794644 by PXE encryption filter 'Encrypt_Subject_HIGH'

注:メッセージトラッキングには、MID XXXXがMID YYYYに基づいて生成されたことを示すメッセージが表示されます。ESAは最初に暗号化されていないメッセージを取得し、そのメッセージをPXE暗号化エンジンに送信するためにエンキューするため、これは正常です。

関連情報