概要

組織がEメールを通じて直面する脅威、攻撃、および迷惑メールの大部分は、スパム、マルウェア、および複合型攻撃の形で発生します。シスコのEメールセキュリティアプライアンス(ESA)には、組織に侵入する前にゲートウェイでこれらの脅威を遮断する、いくつかの異なるテクノロジーと機能が含まれています。このドキュメントでは、インバウンドとアウトバウンドの両方のEメールフローでアンチスパム、アンチウイルス、グレイメール、アウトブレイクフィルタを設定するベストプラクティスのアプローチについて説明します。

スパム対策

アンチスパム保護は、スパム、フィッシング、ゾンビ攻撃、および検出が困難な少量で短命の電子メール脅威(「419」詐欺など)を含む既知の脅威の全範囲に対応します。さらに、アンチスパム保護は、ダウンロードURLや実行可能ファイルを通じて悪意のあるコンテンツを配信するスパム攻撃など、新しく進化する混合型脅威を特定します。

Cisco Eメールセキュリティは、次のアンチスパムソリューションを提供します。

- IronPortアンチスパムフィルタリング(IPAS)

- Ciscoインテリジェントマルチスキャンフィルタリング(IMS)

ESAの両方のソリューションのライセンスを取得して有効にすることはできますが、特定のメールポリシーで使用できるのは1つだけです。このベストプラクティス文書では、IMS機能を使用します。

機能キーの確認

- ESAで、System Administration > Feature Keysの順に移動します

- Intelligent Multi-Scanライセンスを探し、アクティブになっていることを確認します。

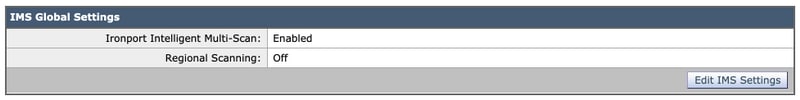

Intelligent Multi-Scan(IMS)をグローバルに有効化

- オン ページ ESA、 ナビゲート から セキュリティ サービス> IMSおよびGraymail

- クリック ページ [Enable]imsグローバル設定のボタン:

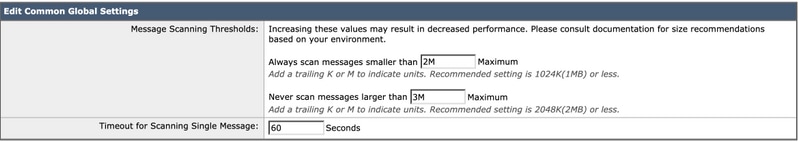

- 共通のグローバル設定および [グローバル設定の編集(Edit Global Settings)] をクリックします

- Here ユーザは、 缶 設定 複数 settings. 「 推奨 settings が 示される イン ページ 画像 以下:

- [Submit] をクリックします。と コミットする 保存します。

IMSライセンスサブスクリプションがない場合:

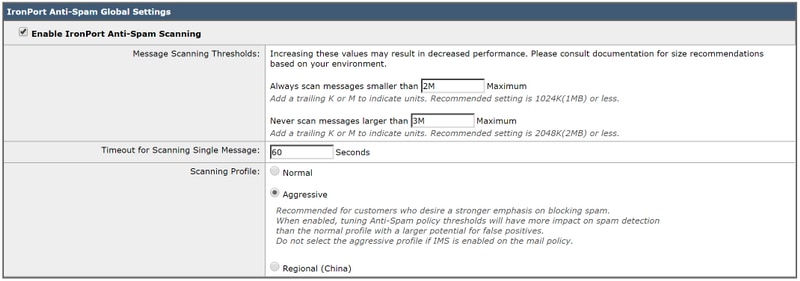

- Security Services > IronPort Anti-Spamの順に移動します。

- クリック ページ [Enable]ironPortのボタンスパム対策の概要

- [グローバル設定の編集(Edit Global Settings)] をクリックします

- Here ユーザは、 缶 設定 複数 settings. 「 推奨 settings が 示される イン ページ 画像 以下:

- スパムのブロックを特に重視するお客様には、Aggressiveスキャンプロファイルを選択することを推奨します。

- [Submit] をクリックします。と コミットする を理解してください。

一元化されたスパム検疫の有効化

スパム対策には隔離に送信するオプションがあるため、スパム隔離が設定されていることを確認することが重要です。

- Security Services > Spam Quarantineに移動します

- クリックingの ページ 設定ボタン will テイク ユーザは、 から ページ フォール負の ページを使用します。

- Here ユーザは、 缶 enable ページ quarantine by チェック ページ enableボックス と ポイント番目e quarantine から be [Centralized] on aセキュリティ管理Aアプライアンス(SMA) by充てん イン SMA[名前(Name)]と IP アドレスに解決するように要求します。 「 推奨 settings が 示される 以下:

- [Submit] をクリックします。と コミットする を理解してください。

隔離のセットアップと一元化の詳細については、次のベストプラクティスのドキュメントを参照してください。

ポリシーでのスパム対策の設定

1 度

インテリジェント

Multi

-

スキャン

持つ

過去

configured

グローバル

、

ユーザは、

缶

現在

apply

インテリジェント

Multi

-

スキャン

から

メール

ポリシー:

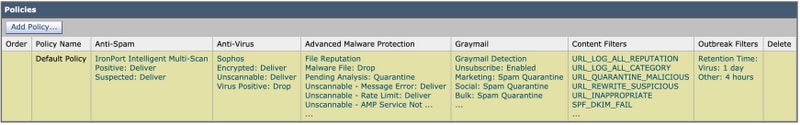

- Mail Policies > Incoming Mail Policiesの順に移動します

- 受信メールポリシーは、デフォルトでIronPortアンチスパム設定を使用します。

- Anti-Spamの下の青色のリンクをクリックすると、その特定のポリシーでカスタマイズされたスパム対策設定を使用できるようになります。

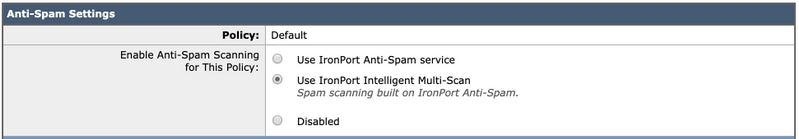

- 次に、カスタマイズされたスパム対策設定を使用したデフォルトポリシーの例を示します。

カスタマイズするポリシーのAnti-Spamの下にある青色のリンクをクリックして、受信メールポリシーのAnti-Spam設定をカスタマイズします。

Here ユーザは、 缶 選択 ページ アンチ-Spam スキャニング オプション ユーザは、 願い から enable を参照 これは ポリシーに該当するトラフィックを区別します。

- を参照 ページ 目的 ( これは 最適 実習氷 ドキュメント, クリック ページ 無線 ボタン 次へ から 利用 IronPortインテリジェントマルチスキャン:

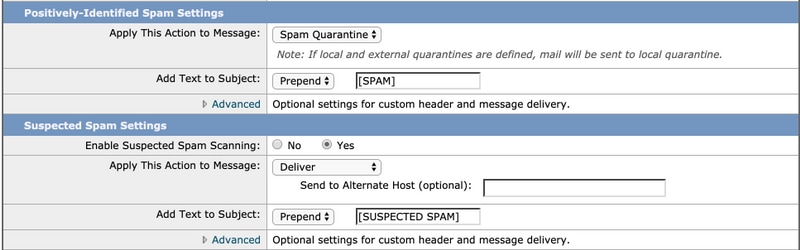

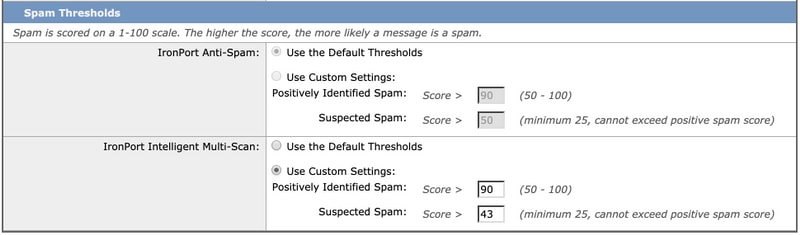

次の2つのセクションには、明確に識別されるスパムの設定と疑わしいスパムの設定が含まれます。

- 推奨されるベストプラクティスは、Positive-Identified Spam設定のQuarantineアクションを設定し、件名に先頭に追加するテキスト[SPAM]を指定することです。

- Deliverに、件名に先頭に追加されたテキスト[SUSPECTED SPAM]を含むSuspected Spam Settingsのアクションとして適用します。

- Spam Threshold設定は変更可能です。推奨設定は、Positive-Identified Spamスコアを90に、Suspected Spamスコアを43にカスタマイズすることです。

- [Submit] をクリックします。と コミットする を理解してください。

ウイルス対策

アンチウイルス保護は、SophosとMcAfeeの2つのサードパーティエンジンを通じて提供されます。これらのエンジンは、既知の悪意のある脅威をすべてフィルタリングし、設定に従ってドロップ、クリーニング、または検疫します。

機能キーの確認

両方の機能キーが有効でアクティブであることを確認するには、次の手順を実行します。

- System Administration > Feature Keysの順に進みます

- Sophos Anti-VirusとMcAfeeの両方のライセンスがアクティブであることを確認します。

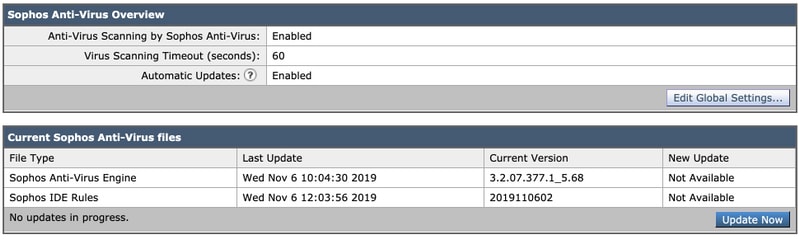

ウイルス対策スキャンを有効にする

- ナビゲート から セキュリティ サービス> アンチウイルス – Sophos

- クリック ページ [Enable]をクリックして、クエリーを実行します。

- 自動更新が有効で、Sophosウイルス対策ファイルの更新が正常に動作していることを確認します。必要に応じて、Update Nowをクリックして、ファイルの更新をすぐに開始します。

- [Submit] をクリックします。と コミットする 保存します。

McAfeeライセンスもアクティブな場合は、 から セキュリティ サービス> ウイルス対策 – McAfee

- クリック ページ [Enable]をクリックして、クエリーを実行します。

- 自動更新が有効で、McAfeeウイルス対策ファイルの更新が正常に動作していることを確認します。必要に応じて、Update Nowをクリックしてファイルの更新を即座に開始します。

- [Submit] をクリックします。と コミットする を理解してください。

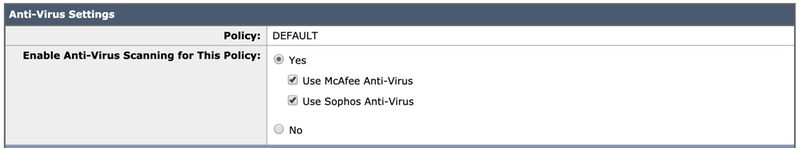

メールポリシーでのウイルス対策の設定

受信メールポリシーでは、次のことが推奨されます。

- Mail Policies > Incoming Mail Policiesの順に移動します

- カスタマイズするポリシーのAnti-Virusの下にある青いリンクをクリックして、受信メールポリシーのAnti-Virus設定をカスタマイズします。

- Here ユーザは、 缶 選択 ページ アンチ – ウイルス スキャニング オプション ユーザは、 願い から enable を参照 これは ポリシーに該当するトラフィックを区別します。

- を参照 ページ 目的 ( このbテストp動作氷 McAfeeとSophos Anti-Virusの両方を選択します。

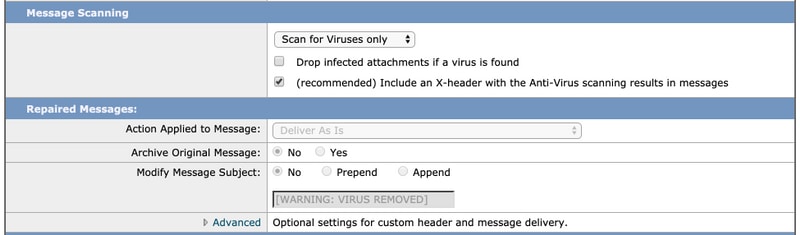

- ファイルを修復しようとしないため、メッセージスキャンはウイルスのみのスキャンのままになります。

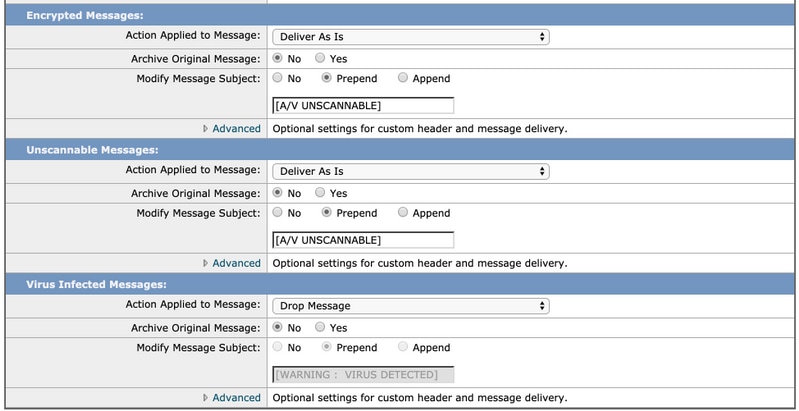

- 暗号化メッセージとスキャン不能メッセージの両方に対する推奨処置は、注意を促すために件名を変更して「現状のまま配信」することです。

- アンチウイルスの推奨ポリシーは、次の図に示すように、すべてのウイルス感染メッセージのドロップです。

- [Submit] をクリックします。と コミットする を理解してください。

同様のポリシーが送信メールポリシーにも推奨されますが、送信メールの件名行を変更することは推奨されません。

グレイメール

Eメールセキュリティアプライアンスのグレイメール管理ソリューションは、統合グレイメールスキャンエンジンとクラウドベースの配信停止サービスの2つのコンポーネントで構成されています。グレイメール管理ソリューションを使用すると、統合されたグレイメールエンジンを使用してグレイメールを識別し、適切なポリシー制御を適用できます。また、エンドユーザーは配信停止サービスを使用して不要なメッセージを簡単に配信停止できます。

グレイメールのカテゴリには、マーケティングメール、ソーシャルネットワークメール、バルクメールなどがあります。高度なオプションには、カスタムヘッダーの追加、代替ホストへの送信、メッセージのアーカイブなどがあります。このベストプラクティスでは、デフォルトのメールポリシーに対してGraymailの安全な配信停止機能を有効にします。

機能キーの確認

- ESAで、System Administration > Feature Keysの順に移動します

- Graymail Safe Unsubscriptionを探し、それがアクティブであることを確認します。

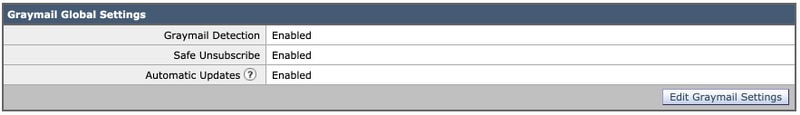

グレイメールと安全な配信停止サービスを有効にする

- オン ページ ESA、 ナビゲート から セキュリティ サービス> IMSおよびGraymail

- クリック ページ グレイメール設定の編集ボタンをクリックします

- すべてのオプション(グレイメール検出の有効化、安全な配信停止の有効化、自動更新の有効化)を選択します。

- [Submit] をクリックします。と コミットする を理解してください。

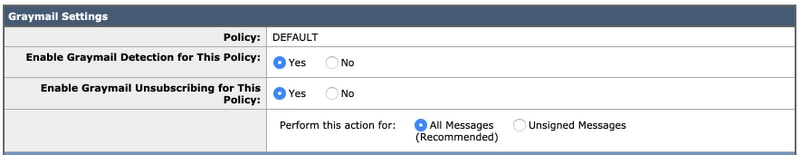

ポリシーでグレイメールと安全な配信停止を設定する

グレイメール1回

安全な配信停止

持つ

過去

configured

グローバル

、

ユーザは、

缶

現在

これらのサービスを適用する

から

メール

ポリシー.

- Mail Policies > Incoming Mail Policiesの順に移動します

- Graymailの下の青色のリンクをクリックすると、その特定のポリシーでカスタマイズされたGraymail設定を使用できるようになります。

- Here ユーザは、 缶 選択 グレイメールoptions ユーザは、 願い から enable を参照 これは ポリシーに該当するトラフィックを区別します。

- を参照 ページ 目的 ( これは 最高のp動作氷 ドキュメント, クリック ページ 無線 ボタン 次へ このポリシーのグレイメール検出を有効にするには、このポリシーのグレイメール配信停止を有効にする:

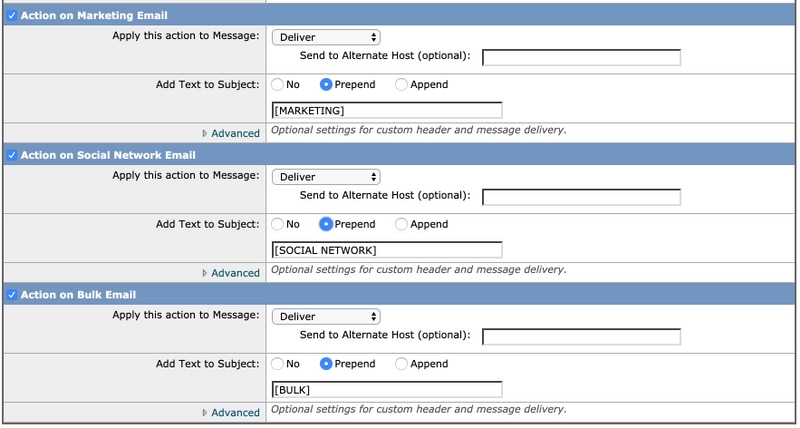

次の3つのセクションには、マーケティング電子メール設定に関するアクション、ソーシャルネットワーク電子メール設定に関するアクション、およびバルク電子メール設定に関するアクションがあります。

- これらのすべての機能を有効にし、次に示すカテゴリに関して、件名にプリペンドされたテキストを追加して「配信」のアクションを継続することを推奨します。

- [Submit] をクリックします。と コミットする を理解してください。

送信メールポリシーでは、GraymailをDisabled状態のままにしておく必要があります。

アウトブレイク フィルタ

アウトブレイクフィルタは、スパム対策エンジン、URLスキャンおよび検出テクノロジーなどのトリガーを組み合わせて、フィッシングメールや詐欺メールなど、スパムのカテゴリ外のアイテムに正しくタグ付けし、ユーザ通知や検疫で適切に処理します。

機能キーの確認

- ESAで、System Administration > Feature Keysの順に移動します

- アウトブレイクフィルタを探して、アクティブであることを確認します。

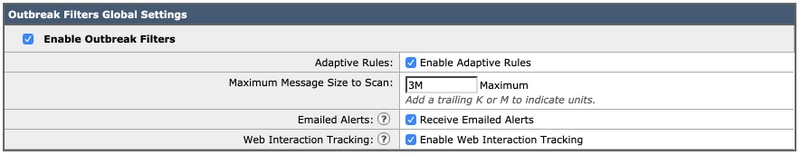

アウトブレイクフィルタサービスの有効化

- オン ページ ESA、 ナビゲート から セキュリティ サービス> アウトブレイク フィルタ

- クリック ページ [Enable]アウトブレイクフィルタのボタンの概要

- Here ユーザは、 缶 設定 複数 settings. 「 推奨 settings が 示される イン ページ 画像 以下:

- [Submit] をクリックします。と コミットする 保存します。

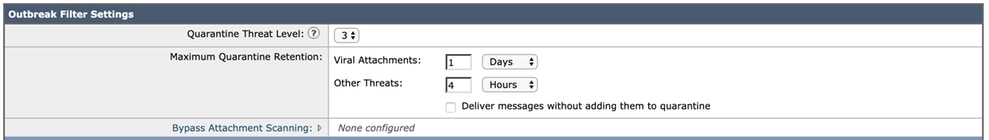

ポリシーでのアウトブレイクフィルタの設定

アウトブレイクフィルタ適用後

持つ

過去

configured

グローバル

、

ユーザは、

缶

現在

この機能を適用する

メール

ポリシー.

- Mail Policies > Incoming Mail Policiesの順に移動します

- Outbreak Filtersの下の青色のリンクをクリックすると、その特定のポリシーでカスタマイズされたアウトブレイクフィルタ設定を使用できるようになります。

- を参照 ページ 目的 ( これは 最適 実習氷 アウトブレイクフィルタ設定はデフォルト値のままにしておきます。

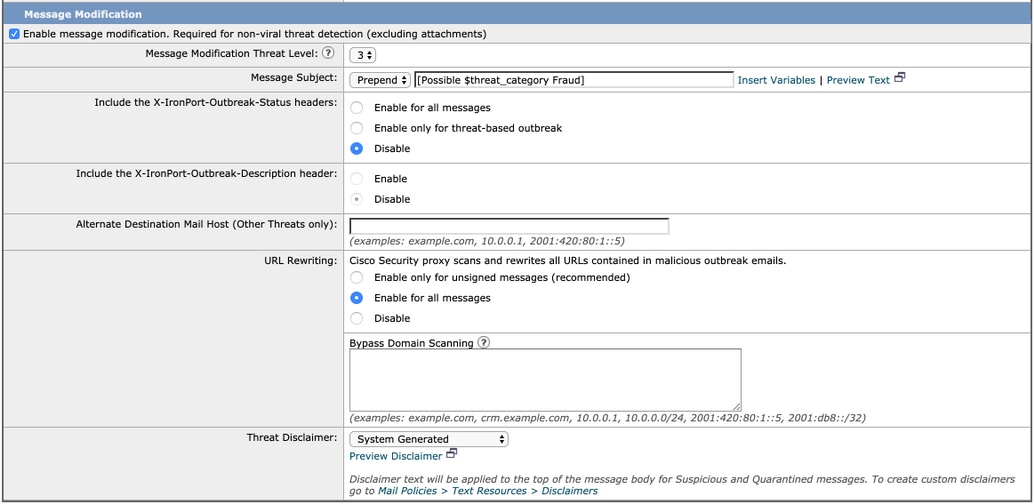

- アウトブレイクフィルタは、悪意がある、疑わしい、またはフィッシングと判断されたURLを書き換えることができます。URLベースの脅威を検出して書き換えるには、Enable message modificationを選択します。

- 次に示すように、すべてのメッセージのURL RewritingオプションがEnableになっていることを確認してください。

- [Submit] をクリックします。と コミットする を理解してください。

発信メールポリシーでは、アウトブレイクフィルタを無効状態のままにしておく必要があります。

結論

このドキュメントの目的は、Eメールセキュリティアプライアンス(ESA)のアンチスパム、アンチウイルス、グレイメール、アウトブレイクフィルタのデフォルト設定またはベストプラクティス設定について説明することです。 これらすべてのフィルタは、受信と送信の両方の電子メールポリシーで使用でき、設定とフィルタリングは両方で推奨されます。大量の保護は受信に対するものですが、送信フローのフィルタリングは、リレーされた電子メールや内部の悪意のある攻撃に対する保護を提供します。