Firepowerソフトウェアバージョンの確認

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

はじめに

このドキュメントでは、Firepowerソフトウェアバージョンの検証について説明します。

前提条件

要件

基本的な製品知識、REST-API、SNMP。

使用するコンポーネント

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- 火力11xx

- 火力21xx

- 火力31xx

- 火力41xx

- Firepower Management Center(FMC)バージョン7.1.x

- Firepower eXtensibleオペレーティングシステム(FXOS)2.11.1.x

- Firepowerデバイスマネージャ(FDM)7.1.x

- Firepower Threat Defense(FTD)7.1.x

- ASA 9.17.x

ソフトウェアバージョンの確認

FMCソフトウェアバージョン

FMCソフトウェアのバージョンは、次のオプションを使用して確認できます。

- FMCのUI

- FMCのCLI

- REST API要求

- FMCトラブルシューティングファイル

- FTDまたはFirepowerモジュールのCLI

- FTDまたはFirepowerモジュールのトラブルシューティングファイル

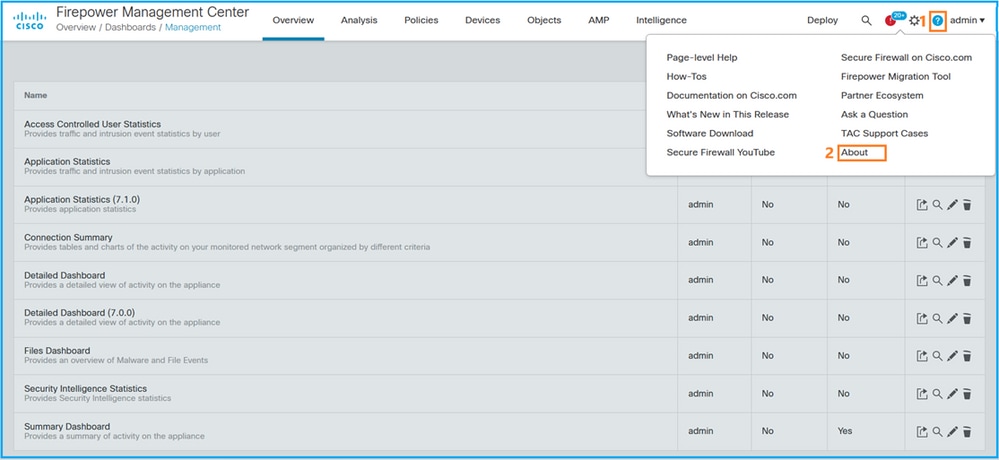

FMCのUI

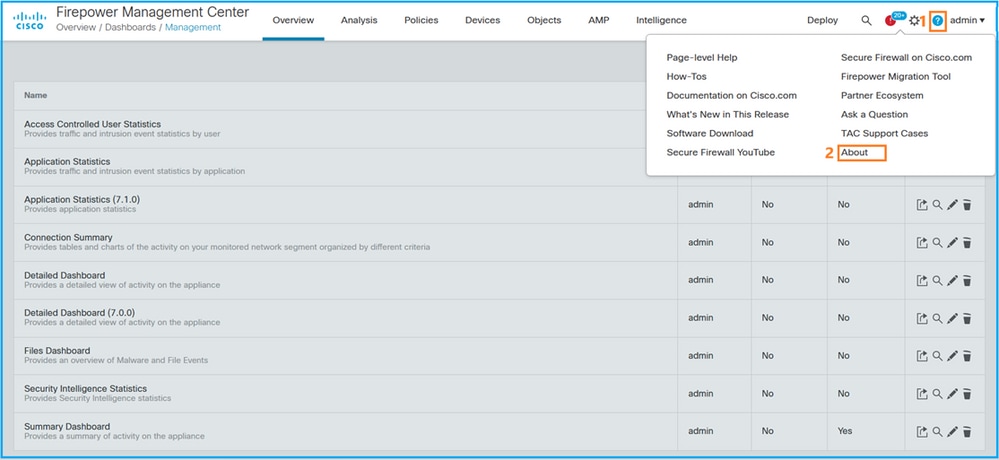

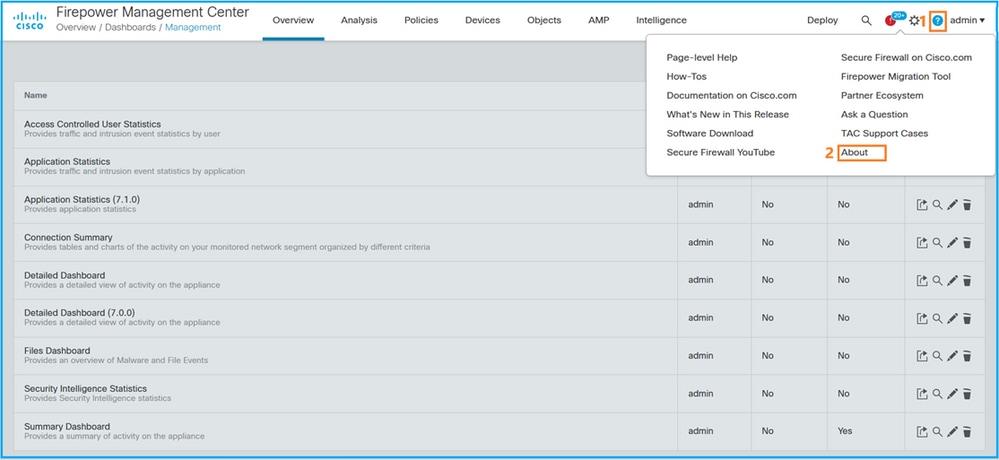

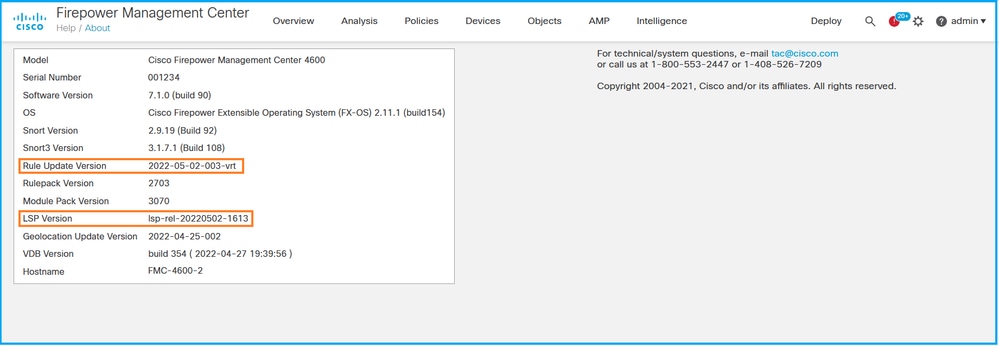

FMC UIでFMCソフトウェアのバージョンを確認するには、次の手順を実行します。

- Help > Aboutの順に選択します。

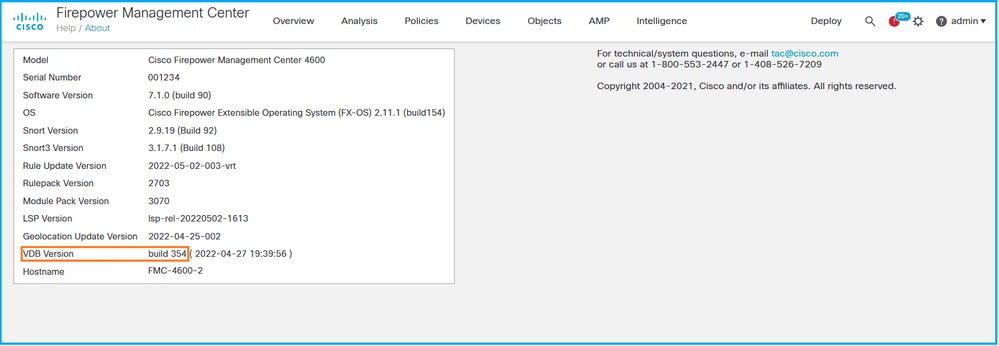

2. ソフトウェアバージョンを確認します。

![[Software Version]](/c/dam/en/us/support/docs/security/firepower-ngfw/217884-verify-firepower-software-versions-01.png)

FMCのCLI

FMC CLIでFMCソフトウェアのバージョンを確認するには、次の手順を実行します。

- SSHまたはコンソール接続を介してFMCにアクセスします。バナーにソフトウェアのバージョンが表示されます。

Cisco Firepower Extensible Operating System (FX-OS) v2.11.0 (build 154)

Cisco Secure Firewall Management Center 4600 v7.1.0 (build 90)

2. CLIでshow versionコマンドを実行します。

> show version

-----------[ FMC-4600-2.cisco.com ]------------

Model : Cisco Firepower Management Center 4600 (66) Version 7.1.0 (Build 90)

UUID : a10ed34e-d127-11e8-b440-728439d95305

Rules update version : 2022-05-02-003-vrt

LSP version : lsp-rel-20220502-1613

VDB version : 354

----------------------------------------------------

FMC REST-API

FMC REST-API要求を介してFMCソフトウェアのバージョンを確認するには、次の手順を実行します。REST-APIクライアントを使用してソフトウェアバージョンを確認します。この例では、curlを使用しています。

- 認証トークンを要求する:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 9408fe38-c25c-4472-b7e6-3571bb4e2b8d

- 次のクエリのX-auth-access-tokenを使用します。

# curl -k -X GET 'https://192.0.2.1/api/fmc_platform/v1/info/serverversion' -H 'X-auth-access-token: 9408fe38-c25c-4472-b7e6-3571bb4e2b8d' | python -m json.tool

{

"links": {

"self": "https://192.0.2.1/api/fmc_platform/v1/info/serverversion?offset=0&limit=25"

},

"items": [

{

"serverVersion": "7.1.0 (build 90)",

"geoVersion": "2022-04-25-002",

"vdbVersion": "build 354 ( 2022-04-27 19:39:56 )",

"sruVersion": "2022-05-04-001-vrt",

"lspVersion": "lsp-rel-20220504-1121",

"type": "ServerVersion"

}

],

"paging": {

"offset": 0,

"limit": 25,

"count": 1,

"pages": 1

}

注:部品「| コマンド文字列のpython -m json.tool"は、JSONスタイルで出力をフォーマットするために使用され、オプションです。

FMCトラブルシューティングファイル

トラブルシューティングファイルでFMCソフトウェアのバージョンを確認するには、次の手順を実行します。

- トラブルシューティングファイルを開き、<filename>.tar/results-<date>—xxxxxx/dir-archives/etc/sf/フォルダに移動します。

- ファイルims.confを開き、SWVERSIONとSWBUILDのキーを持つ行を見つけます。

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/

# cat ims.conf | grep -E "SWVERSION|SWBUILD"

SWVERSION=7.1.0

SWBUILD=90

FTDまたはFirepowerモジュールのCLI

FTD CLIまたはFirepowerモジュールCLIでFMCソフトウェアのバージョンを確認するには、次の手順を実行します。

- SSHまたはコンソール接続を介してFTDにアクセスします。Firepowerモジュールの場合は、SSH経由で、またはsession sfrコマンド経由でASA CLIからモジュールにアクセスします。

- expertコマンドを実行します。

> expert admin@fpr2k-1:~$

3. FTDでless /ngfw/var/sf/detection_engines/<UUID>/ngfw.rules コマンドを実行するか、Firepowerモジュールでless /var/sf/detection_engines/<UUID>/ngfw.rules コマンドを実行して、行DCのバージョンを確認します。

admin@fpr2k-1:~$ less /ngfw/var/sf/detection_engines/65455e3a-c879-11ec-869a-900514578f9f/ngfw.rules

#### ngfw.rules ############################################################################## # # AC Name : FTD-ACP-1652807562 # Policy Exported : Tue May 17 17:29:43 2022 (UTC) # File Written : Tue May 17 17:31:10 2022 (UTC) # # DC Version : 7.1.0-90 OS: 90 # SRU : 2022-05-11-001-vrt # VDB : 354 # ##############################################################################

...

FTDまたはFirepowerモジュールのトラブルシューティングファイル

FTDまたはFirepowerモジュールのトラブルシューティングファイルでFMCソフトウェアのバージョンを確認するには、次の手順を実行します。

- トラブルシューティングファイルを開き、ファイルがFTDで生成された場合は、フォルダ<filename>-troubleshoot .tar/results-<date>—xxxxxx/file-contents/ngfw/var/sf/detection-engines/<UUID>/に移動します。Firepowerモジュールの場合、フォルダ<filename>-troubleshoot .tar/results-<date>—xxxxxx/file-contents/var/sf/detection-engines/<UUID>/に移動します。

- ngfw.rulesファイルを開き、行DCバージョン:

# pwd

/var/tmp/results-05-06-2022--163203/file-contents/ngfw/var/sf/detection_engines/5e9fa23a-5429-11ec-891e-b19e407404d5

# cat ngfw.rules

#### ngfw.rules ############################################################################## # # AC Name : FTD-ACP-1652807562 # Policy Exported : Tue May 17 17:29:43 2022 (UTC) # File Written : Tue May 17 17:31:10 2022 (UTC) # # DC Version : 7.1.0-90 OS: 90 # SRU : 2022-05-11-001-vrt # VDB : 354 # ##############################################################################

...

FDMソフトウェアのバージョン

FDMソフトウェアのバージョンは、次のオプションを使用して確認できます:

- FDMのUI

- FTDのCLI

- FTD SNMPポーリング

- FTDトラブルシューティングファイル

- FDM REST API

- Firepower Chassis Manager(FCM)UI

- FXOSのCLI

- FXOS REST API

- FXOSシャーシshow-techファイル

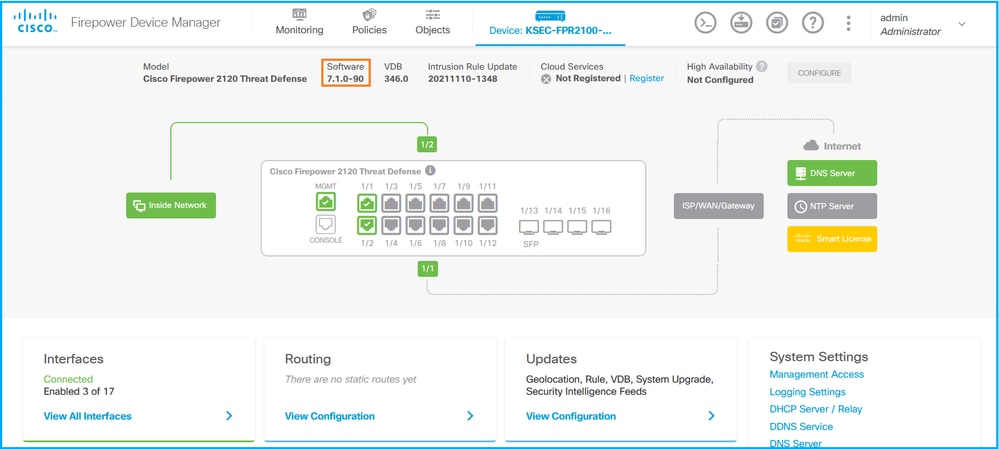

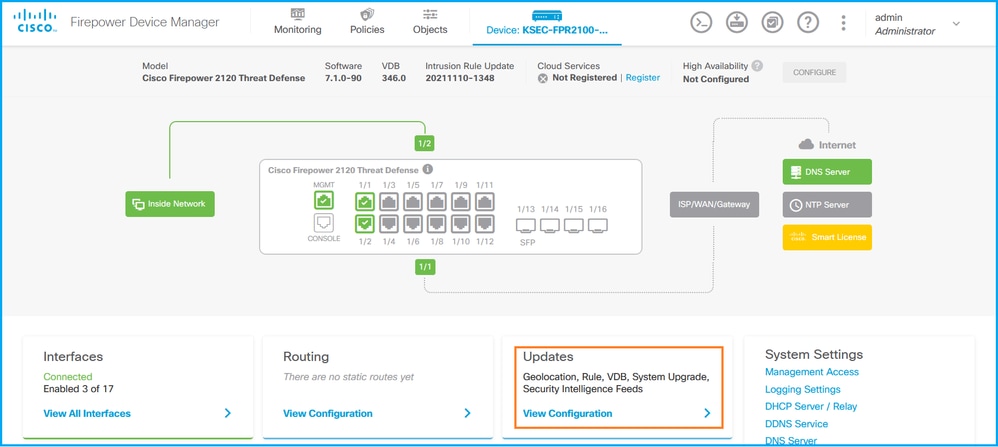

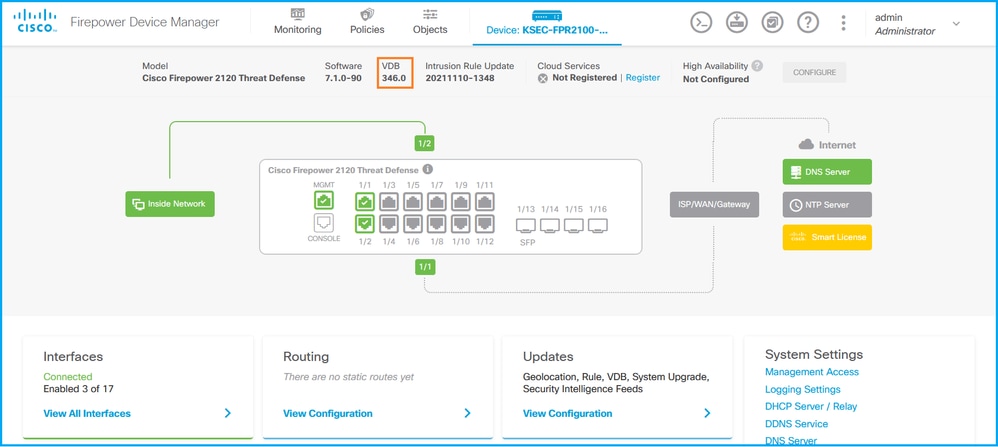

FDMのUI

FDM UIのソフトウェアバージョンを確認するには、メインページで「Software」チェックボックスをオンにします。

FDM REST API

FDM REST-API要求を介してFDMソフトウェアのバージョンを確認するには、次の手順を実行します。REST-APIクライアントを使用してソフトウェアバージョンを確認します。この例では、curlを使用しています。

- 認証トークンを要求する:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. このクエリでアクセストークン値を使用する:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI' 'https://192.0.2.2/api/fdm/v6/operational/systeminfo/default' | grep -i software

"softwareVersion" : "7.1.0-90",

"softwareVersion" : "7.1.0-90",

FTDのCLI

のセクションの手順を実行します。

FTDのSNMP

のセクションの手順を実行します。

FTDトラブルシューティングファイル

のセクションの手順を実行します。

FCMのUI

FCMは、Firepower 4100およびFirepower 9300シリーズで使用できます。のセクションの手順を実行します。

FXOSのCLI

のセクションの手順を実行します。

FXOS REST-API

のセクションの手順を実行します。

FXOSシャーシshow-techファイル

のセクションの手順を実行します。

FXOSソフトウェアバージョン

FXOSソフトウェアのバージョンは、次のオプションを使用して確認できます。

- FCM UI(Firepower 4100/9300のみ)

- FXOSのCLI

- FXOS REST API

- FXOS SNMPポーリング

- FXOSシャーシのshow-techファイル

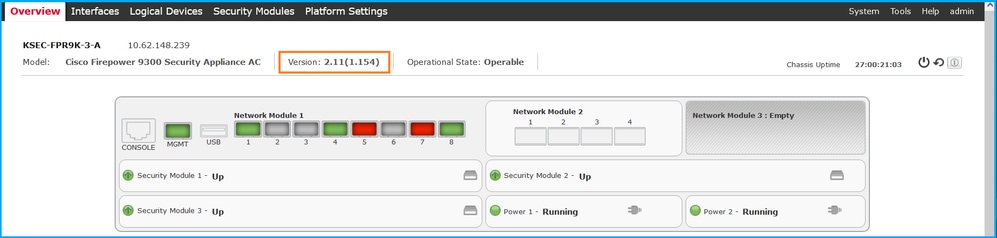

FCMのUI

FCM UIのFXOSソフトウェアバージョンを確認するには、メインページでVersionにチェックマークを入れます。

FXOSのCLI

Firepower 4100/9300

FXOS CLIでFXOSソフトウェアのバージョンを確認するには、次の手順を実行します。

- シャーシへのコンソール接続またはSSH接続を確立します。

- scope systemに切り替え、show firmware monitorコマンドを実行します。

firepower # scope system

firepower /system # show firmware monitor

FPRM:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Fabric Interconnect A:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Chassis 1:

Server 1:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 2:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 3:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

FTDを搭載したFirepower 1000/2100/3100

FXOS CLIでFXOSソフトウェアのバージョンを確認するには、次の手順を実行します。

- シャーシへのコンソール接続またはFTDへのSSH接続を確立します。

FTDへのSSH接続の場合は、FTD CLISHでconnect fxosコマンドを実行します。

> connect fxos

2. スコープシステムに切り替え、show firmware detail コマンドを実行します。

firepower # scope system

firepower /system # show firmware detail

Version: 7.1.0-90

Startup-Vers: 7.1.0-90

MANAGER:

Boot Loader:

Firmware-Vers: 1012.0200.0213

Rommon-Vers: 1.0.12

Fpga-Vers: 2.0.00

Fpga-Golden-Vers:

Power-Sequencer-Vers: 2.13

Firmware-Status: OK

SSD-Fw-Vers: 0147

System:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 7.1.0-90

Startup-Vers: 2.11(1.154)

NPU:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 7.1.0-90

Startup-Vers: 2.11(1.154)

Service Manager:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 7.1.0-90

Startup-Vers: 2.11(1.154)

Firepower 1000/3100(ASA搭載)、Firepower 2100(ASA搭載)のアプライアンスモード

FXOS CLIでFXOSソフトウェアのバージョンを確認するには、次の手順を実行します。

- シャーシへのコンソール接続またはASAへのTelnet/SSH接続を確立します。

ASAへのtelnet/SSH接続の場合は、ASA CLIでconnect fxosコマンドを実行します。

asa# connect fxos

- スコープシステムに切り替え、show firmware detail コマンドを実行します。

firepower # scope system

firepower /system # show firmware detail

Version: 9.17.1

Startup-Vers: 9.17.1

MANAGER:

Boot Loader:

Firmware-Vers: 1012.0200.0213

Rommon-Vers: 1.0.12

Fpga-Vers: 2.0.00

Fpga-Golden-Vers:

Power-Sequencer-Vers: 2.13

Firmware-Status: OK

SSD-Fw-Vers: 0147

System:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

NPU:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

Service Manager:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

プラットフォームモードでASAを使用するFirePOWER 2100

FXOS CLIでFXOSソフトウェアのバージョンを確認するには、次の手順を実行します。

- シャーシへのSSHまたはコンソール接続、あるいはASAへのTelnet/SSH接続を確立します。

ASAへのtelnet/SSH接続の場合は、ASA CLIでconnect fxosコマンドを実行します。

asa# connect fxos

- スコープシステムに切り替え、show firmware detail コマンドを実行します。

firepower # scope system

firepower /system # show firmware detail

Version: 9.17.1

Startup-Vers: 9.17.1

MANAGER:

Boot Loader:

Firmware-Vers: 1012.0200.0213

Rommon-Vers: 1.0.12

Fpga-Vers: 2.0.00

Fpga-Golden-Vers:

Power-Sequencer-Vers: 2.13

Firmware-Status: OK

SSD-Fw-Vers: 0147

System:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

NPU:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

Service Manager:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

FXOS REST-API

FXOS REST-APIは、Firepower 4100/9300シリーズでサポートされています。

Firepower 4100/9300

FXOS REST-API要求を介してFXOSソフトウェアのバージョンを確認するには、次の手順を実行します。REST-APIクライアントを使用してソフトウェアバージョンを確認します。この例では、curlを使用しています。

- 認証トークンを要求する:

# curl -k -X POST -H 'USERNAME: admin' -H 'PASSWORD: Cisco123' 'https://192.0.2.100/api/login'

{

"refreshPeriod": "0",

"token": "1206f6a3032e7bdbeac07cfdd9d5add5cdd948e4e5f4511535a959aed7e1e2f5"

}

2. このクエリでトークンを使用する:

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 1206f6a3032e7bdbeac07cfdd9d5add5cdd948e4e5f4511535a959aed7e1e2f5' 'https://192.0.2.100/api/sys/firmware/install-platform-fw' | grep -i platformBundle

"platformBundleName": "fxos-k9.2.11.1.154.SPA",

"platformBundleVersion": "2.11(1.154)",

FXOSのSNMP

FXOS上のSNMP設定は、プラットフォームモードのASAを搭載したFirepower 2100およびFirepower 4100/9300でサポートされます。

Firepower 4100/9300

SNMPを介してFXOSソフトウェアのバージョンを確認するには、次の手順を実行します。

- FXOSでSNMPが設定されていることを確認します。設定手順については、『Firepower NGFWアプライアンスでのSNMPの設定』を参照してください。

- Poll .1.3.6.1 .4.1.9.9.826.1.30.47.1.6またはCISCO-FIREPOWER-FIRMWARE-MIB:: cfprFirmwareRunningPackageVersion:

# snmpwalk -On -v2c -c cisco 192.0.2.100 .1.3.6.1.4.1.9.9.826.1.30.47.1.6

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.20823 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.25326 = ""

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.25331 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30266 = STRING: "1.0.18"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30269 = STRING: "1.0.18"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30779 = ""

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30780 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30781 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.32615 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.48820 = STRING: "0.0"

プラットフォームモードでASAを使用するFirePOWER 2100

SNMPを介してFXOSソフトウェアのバージョンを確認するには、次の手順を実行します。

- FXOSでSNMPが設定されていることを確認します。設定手順については、『Firepower NGFWアプライアンスでのSNMPの設定』を参照してください。

- .1.3.6.1.2.1.1.1.0またはSNMPv2-MIB::sysDescr.0:

# snmpwalk -On -v2c -c cisco 192.0.2.101 SNMPv2-MIB::sysDescr.0

.1.3.6.1.2.1.1.1.0 = STRING: Cisco FirePOWER FPR-2140 Security Appliance, System Version 2.11(1.146)

# snmpwalk -On -v2c -c cisco 192.0.2.101 .1.3.6.1.2.1.1.1.0

.1.3.6.1.2.1.1.1.0 = STRING: Cisco FirePOWER FPR-2140 Security Appliance, System Version 2.11(1.146)

FXOSシャーシshow-techファイル

Firepower 4100/9300

FXOSシャーシのshow-techファイルでFXOSソフトウェアのバージョンを確認するには、次の手順を実行します。

- FXOSバージョン2.7以降では、sam_techsupportinfoファイルを<name>_BC1_all.tar/ FPRM_A_TechSupport.tar.gz/FPRM_A_TechSupport.tarで開きます。

以前のバージョンでは、FPRM_A_TechSupport.tar.gz/ FPRM_A_TechSupport.tarのsam_techsupportinfoファイルを開きます。

- 「show firmware monitor」 コマンドの出力を調べます。

# pwd

/var/tmp/20220313201802_F241-01-11-FPR-2_BC1_all/FPRM_A_TechSupport/

# cat sam_techsupportinfo

...

`show firmware monitor`

FPRM:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Fabric Interconnect A:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Chassis 1:

Server 1:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 2:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 3:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

...

Firepower 1000/2100/3100

- <name>_FPRM.tar.gz/<name>_FPRM.tarのtech_support_briefファイルを開きます。

- show firmware detailコマンドの出力をチェックします。

# pwd

/var/tmp/fp2k-1_FPRM/

# cat tech_support_brief

...

`show firmware detail` Version: 7.1.0-90 Startup-Vers: 7.1.0-90 MANAGER: Boot Loader: Firmware-Vers: 1012.0200.0213 Rommon-Vers: 1.0.12 Fpga-Vers: 2.0.00 Fpga-Golden-Vers: Power-Sequencer-Vers: 2.13 Firmware-Status: OK SSD-Fw-Vers: 0147 System: Running-Vers: 2.11(1.154) Platform-Vers: 2.11.1.154 Package-Vers: 7.1.0-90 Startup-Vers: 2.11(1.154) NPU: Running-Vers: 2.11(1.154) Platform-Vers: 2.11.1.154 Package-Vers: 7.1.0-90 Startup-Vers: 2.11(1.154) Service Manager: Running-Vers: 2.11(1.154) Platform-Vers: 2.11.1.154 Package-Vers: 7.1.0-90 Startup-Vers: 2.11(1.154)

...

FTDソフトウェアバージョン

FTDソフトウェアのバージョンは、次のオプションを使用して確認できます。

- FTDのCLI

- FTD SNMPポーリング

- FTDトラブルシューティングファイル

- FMCのUI

- FMC REST API

- FDMのUI

- FDM REST API

- FCMのUI

- FXOSのCLI

- FXOS REST API

- FXOSシャーシshow-techファイル

FTDのCLI

FTD CLIでFTDソフトウェアのバージョンを確認するには、次の手順を実行します。

- プラットフォームと導入モードに従ってFTD CLIにアクセスするには、次のオプションを使用します。

- FTDへの直接SSHアクセス:すべてのプラットフォーム

- FXOSコンソールCLI(Firepower 1000/2100/3100)からコマンドconnect ftdを使用してアクセスします。

- コマンド(Firepower 4100/9300)を使用したFXOS CLIからのアクセス:

connect module <x> [console|telnet](xはスロットID)、

connect ftd [instance]。インスタンスがマルチインスタンス導入のみに関連する場合。

- 仮想FTDの場合、FTDへの直接SSHアクセス、またはハイパーバイザやクラウドUIからのコンソールアクセス

2. CLIでshow versionコマンドを実行します。

> show version -------------------[ firepower ]-------------------- Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1b324aaa-670e-11ec-ac2b-e000f0bd3ca1 LSP version : lsp-rel-20220328-1342 VDB version : 353 ----------------------------------------------------

FTDのSNMP

SNMPを使用してFTDソフトウェアのバージョンを確認するには、次の手順を実行します。

- SNMPが設定され、有効になっていることを確認します。FDMによって管理されるFTDについては、「Firepower FDMでのSNMPの設定およびトラブルシューティング」を参照してください。FMCによって管理されるFTDについては、『Firepower NGFWアプライアンスでのSNMPの設定』を参照して設定手順を確認してください。

- OID SNMPv2-MIB::sysDescr.0 またはOID .1.3.6.1.2.1.1.1.0.をポーリングします。

# snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0

SNMPv2-MIB::sysDescr.0 = STRING: Cisco Firepower Threat Defense, Version 7.1.0 (Build 90), ASA Version 9.17(1)

# snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0 .1.3.6.1.2.1.1.1.0

SNMPv2-MIB::sysDescr.0 = STRING: Cisco Firepower Threat Defense, Version 7.1.0 (Build 90), ASA Version 9.17(1)

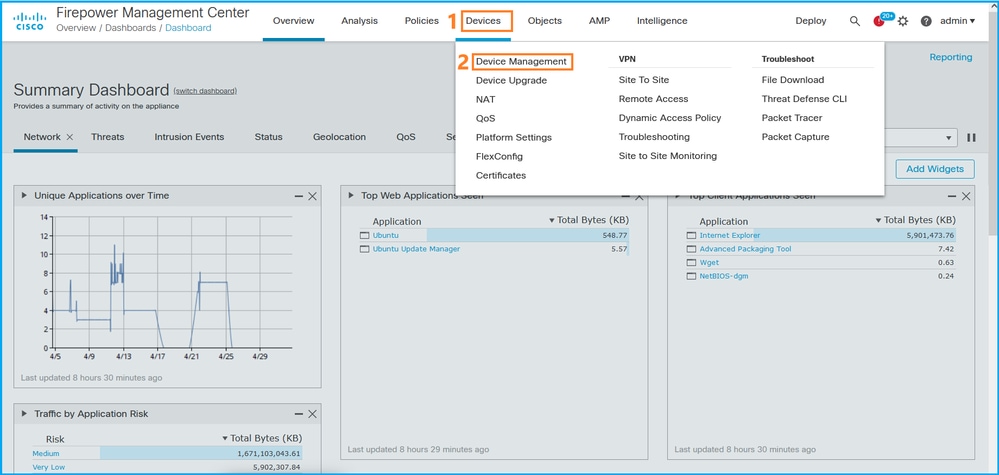

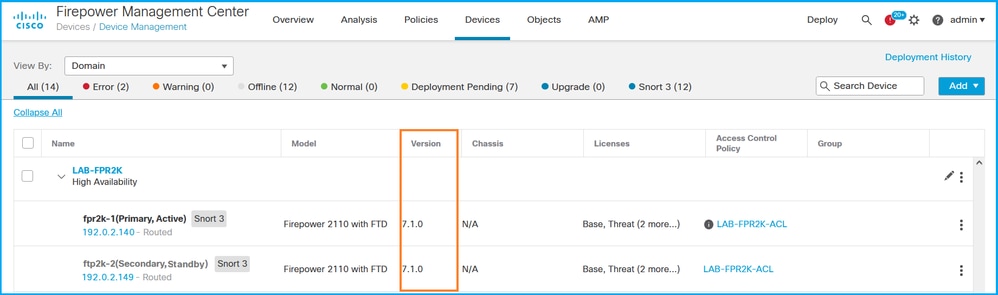

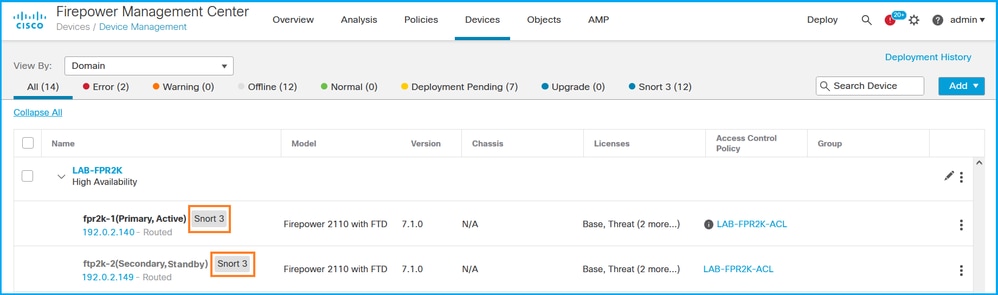

FMCのUI

FMC UIでFTDソフトウェアのバージョンを確認するには、次の手順を実行します。

- Devices > Device Managementの順に選択します。

2. 「バージョン」列をチェックします。

FMC REST API

FMC REST-APIを介してFTDソフトウェアのバージョンを確認するには、次の手順を実行します。REST-APIクライアントを使用してソフトウェアバージョンを確認します。この例では、curlを使用しています。

- 認証トークンを要求する:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb

2. デバイスを含むドメインを特定します。ほとんどのREST APIクエリでは、domainパラメータは必須です。ドメインのリストを取得するには、このクエリのX-auth-access-tokenを使用します。

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_platform/v1/info/domain' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"name": "Global",

"type": "Domain",

"uuid": "e276abec-e0f2-11e3-8169-6d9ed49b625f"

},

{

"name": "Global/domain1",

"type": "Domain",

"uuid": "ef0cf3e9-bb07-8f66-5c4e-000000000001"

},

{

"name": "Global/domain2",

"type": "Domain",

"uuid": "341a8f03-f831-c364-b751-000000000001"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_platform/v1/info/domain?offset=0&limit=25"

},

"paging": {

"count": 3,

"limit": 25,

"offset": 0,

"pages": 1

}

}

3. ドメインUUIDを使用してデバイスレコードを照会します。

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"id": "a4752f3c-86cc-11e9-8c9a-a3c958bed664",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/a4752f3c-86cc-11e9-8c9a-a3c958bed664"

},

"name": "fw1.lab.local",

"type": "Device"

},

{

"id": "05e9799c-94fc-11ea-ad33-a0032ddb0251",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/05e9799c-94fc-11ea-ad33-a0032ddb0251"

},

"name": "fw2.lab.local",

"type": "Device"

},

{

"id": "c8bef462-49f7-11e8-b2fb-ad9838c6ed90",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/c8bef462-49f7-11e8-b2fb-ad9838c6ed90"

},

"name": "fw3.lab.local",

"type": "Device"

},

{

"id": "3c41913a-b27b-11eb-b131-d2e2ce2a368d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/3c41913a-b27b-11eb-b131-d2e2ce2a368d"

},

"name": "fw4.lab.local",

"type": "Device"

},

{

"id": "48f7f37c-8cf0-11e9-bf41-fb2d7b740db7",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/48f7f37c-8cf0-11e9-bf41-fb2d7b740db7"

},

"name": "fw5.lab.local",

"type": "Device"

},

{

"id": "0b1a9c94-8ba8-11ec-b2fd-93263934908d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d"

},

"name": "fpr2k-1",

"type": "Device"

},

4. ドメインUUIDとデバイス/コンテナUUIDを使用します。

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_config/v1/domain/e276abec-e0f2-11e3-8169-6d9ed49b625f/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d/operational/commands?offset=0&limit=25&command=show%20version' -H 'X-auth-access-token: f3233164-6ab8-4e33-90cc-2612c19571be' | python -m json.tool

{

"items": [

{

"commandInput": "show version",

"commandOutput": "--------------------[ fpr2k-1 ]---------------------\nModel : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90)\nUUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d\nLSP version : lsp-rel-20220502-1613\nVDB version : 353\n----------------------------------------------------\n\nCisco Adaptive Security Appliance Software Version 9.17(1) \nSSP Operating System Version 2.11(1.154)\n\nCompiled on Tue 30-Nov-21 19:37 GMT by builders\nSystem image file is \"disk0:/mnt/boot/installables/switch/fxos-k8-fp2k-npu.2.11.1.154.SPA\"\nConfig file at boot was \"startup-config\"\n\nfpr2k-1 up 10 days 4 hours\nfailover cluster up 57 days 17 hours\nStart-up time 37 secs\n\nHardware: FPR-2110, 6588 MB RAM, CPU MIPS 1200 MHz, 1 CPU (6 cores)\n\n\n 1: Int: Internal-Data0/1 : address is 000f.b748.4801, irq 0\n 3: Ext: Management1/1 : address is 707d.b9e2.836d, irq 0\n 4: Int: Internal-Data1/1 : address is 0000.0100.0001, irq 0\n 5: Int: Internal-Data1/2 : address is 0000.0300.0001, irq 0\n 6: Int: Internal-Control1/1 : address is 0000.0001.0001, irq 0\n\nSerial Number: JAD213508B6\nConfiguration last modified by enable_1 at 04:12:18.743 UTC Wed May 4 2022\n",

"type": "command"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/e276abec-e0f2-11e3-8169-6d9ed49b625f/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d/operational/commands?offset=0&limit=25&command=show version"

},

"paging": {

"count": 1,

"limit": 25,

"offset": 0,

"pages": 1

}

FDMのUI

のセクションの手順を実行します。

FDM REST-API

のセクションの手順を実行します。

FTDトラブルシューティングファイル

FTDのトラブルシューティングファイルでFTDソフトウェアのバージョンを確認するには、次の手順を実行します。

- トラブルシューティングファイルを開き、<filename>-troubleshoot .tar/results-<date>—xxxxxx/command-outputs/フォルダに移動します。

- ファイルusr-local-sf-bin-sfcli.pl show version.outputを開き、Model:

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/

# cat "usr-local-sf-bin-sfcli.pl show version.output"

--------------------[ fpr2k-1 ]--------------------- Model : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d LSP version : lsp-rel-20220510-1044 VDB version : 354 ----------------------------------------------------

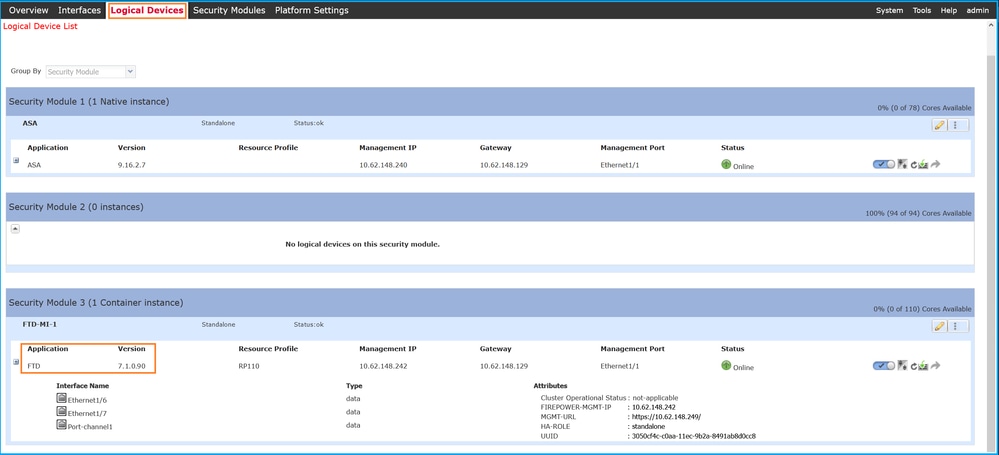

FCMのUI

Firepower 4100/9300のFTDの場合は、FCMを使用してLogical DevicesタブでVersionを確認します。

FXOSのCLI

Firepower 4100/9300のFTD

FXOS CLIでFTDソフトウェアのバージョンを確認するには、次の手順を実行します。

- シャーシへのコンソール接続またはSSH接続を確立します。

- scope ssa に切り替え、show app-instance コマンドを実行します。

firepower# scope ssa firepower /ssa # show app-instance App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role ---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------ asa ASA 1 Enabled Online 9.16.2.7 9.16.2.7 Native No Not Applicable None ftd FTD-MI-1 3 Enabled Online 7.1.0.90 7.1.0.90 Container No RP110 Not Applicable None

Firepower 1000/2100/3100でのFTD

FXOS CLIでFTDソフトウェアのバージョンを確認するには、次の手順を実行します。

- シャーシへのコンソール接続またはFTDへのSSH接続の確立

FTDへのSSH接続の場合は、FTD CLISHでconnect fxosコマンドを実行します。

> connect fxos

2.scope ssaに切り替え、show app-instanceコマンドを実行します。

firepower# scope ssa firepower /ssa # show app-instance Application Name Slot ID Admin State Operational State Running Version Startup Version Deploy Type Profile Name Cluster Oper State Cluster Role -------------------- ---------- --------------- -------------------- --------------- --------------- ----------- ------------ -------------------- ------------ ftd 1 Enabled Online 7.1.0.90 7.1.0.90 Native Not Applicable None

FXOS REST-API

FXOS REST-APIを使用してFTDソフトウェアバージョンを確認するには、次の手順を実行します。

1. 認証トークンを要求する:

# curl -s -k -X POST -H 'USERNAME: admin' -H 'PASSWORD: cisco' 'https://192.0.2.100/api/login'

{

"refreshPeriod": "0",

"token": "28821660bc74e418f3fadc443619df0387d69e7b150e035f688bed9d347b4838"

}

2. このクエリでトークンを使用し、FTDがインストールされているスロットIDを指定します。

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 28821660bc74e418f3fadc443619df0387d69e7b150e035f688bed9d347b4838' 'https://192.0.2.100/api/slot/3/app-inst' | grep -Ei "identifier|version"

"identifier": "FTD-MI-1",

"runningVersion": "7.1.0.90",

"hwCryptoVersion": "2",

"startupVersion": "7.0.1.84",

"versionIncompatibleErrorMgr": ""

FXOSシャーシshow-techファイル

FXOSシャーシのshow-techファイルでFTDソフトウェアのバージョンを確認するには、次の手順を実行します。

Firepower 4100/9300のFTD

1. FXOSバージョン2.7以降では、<name>_BC1_all.tar/ FPRM_A_TechSupport.tar.gz/FPRM_A_TechSupport.tarのファイルsam_techsupportinfoを開きます。

以前のバージョンでは、FPRM_A_TechSupport.tar.gz/ FPRM_A_TechSupport.tarのsam_techsupportinfoファイルを開きます。

2.「show slot expand detail」の下の各スロットのセクションを確認します。

# pwd

/var/tmp/20220313201802_F241-01-11-FPR-2_BC1_all/FPRM_A_TechSupport/

# cat sam_techsupportinfo

...

`show slot expand detail`

Slot: Slot ID: 3 Log Level: Info Admin State: Ok Oper State: Online Disk Format State: Ok Disk Format Status: 100% Clear Log Data: Available Error Msg: Application Instance: App Name: ftd Identifier: FTD-MI-1 Admin State: Enabled Oper State: Online Running Version: 7.1.0.90 Startup Version: 7.1.0.90 Deploy Type: Container

...

Firepower 1000/2100/3100でのFTD

- <name>_FPRM.tar.gz/<name>_FPRM.tarのtech_support_briefファイルを開きます。

- 「scope ssa」セクションと「show slot」セクションを確認します。

# pwd

/var/tmp/fp2k-1_FPRM/

# cat tech_support_brief

...

`scope ssa` `show slot` Slot: Slot ID Log Level Admin State Operational State ---------- --------- ------------ ----------------- 1 Info Ok Online `show app` Application: Name Version Description Author Deploy Type CSP Type Is Default App ---------- ---------- ----------- ---------- ----------- ----------- -------------- ftd 7.1.0.90 N/A cisco Native Application Yes `show app-instance detail` Application Name: ftd Slot ID: 1 Admin State: Enabled Operational State: Online Running Version: 7.1.0.90 Startup Version: 7.1.0.90

...

ASA ソフトウェアのバージョン

ASAソフトウェアのバージョンは、次のオプションを使用して確認できます。

- ASAのCLI

- ASA SNMPポーリング

- ASA show-techファイル

- FCMのUI

- FXOSのCLI

- FXOS REST API

- FXOSシャーシshow-techファイル

ASAのCLI

ASA CLIでASAソフトウェアのバージョンを確認するには、次の手順を実行します。

1. プラットフォームおよび導入モードに従ってASA CLIにアクセスするには、次のオプションを使用します。

- アプライアンスモードのFirepower 1000/3100およびFirepower 2100のASAへの直接Telnet/SSHアクセス

- Firepower 2100のFXOSコンソールCLIからプラットフォームモードでアクセスし、connect asaコマンドを使用してASAに接続します

- コマンド(Firepower 4100/9300)を使用したFXOS CLIからのアクセス:

connect module <x> [console|telnet](xはスロットID)、connect asa

- 仮想ASAの場合、ASAへの直接SSHアクセス、またはハイパーバイザやクラウドUIからのコンソールアクセス

2. show versionコマンドを実行します。

ciscoasa# show version Cisco Adaptive Security Appliance Software Version 9.17(1) SSP Operating System Version 2.11(1.154) Device Manager Version 7.17(1) Compiled on Tue 30-Nov-21 19:37 GMT by builders System image file is "disk0:/mnt/boot/installables/switch/fxos-k8-fp2k-npu.2.11.1.154.SPA" Config file at boot was "startup-config" ciscoasa up 4 hours 40 mins Start-up time 1 sec

ASAのSNMP

SNMPを使用してASAソフトウェアのバージョンを確認するには、次の手順を実行します。

- SNMPが設定され、有効になっていることを確認します。

- SNMPクライアントを使用してOID SNMPv2-MIB::sysDescr.0またはOID .1.3.6.1.2.1.1.1.0をポーリングします。

# snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0 SNMPv2-MIB::sysDescr.0 = STRING: Cisco Adaptive Security Appliance Version 9.17(1) # snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0 .1.3.6.1.2.1.1.1.0 SNMPv2-MIB::sysDescr.0 = Cisco Adaptive Security Appliance Version 9.17(1)

ASA show-techファイル

Cisco適応型セキュリティアプライアンスソフトウェアバージョン文字列がある行を検索します。

Cisco Adaptive Security Appliance Software Version 9.17(1) SSP Operating System Version 2.11(1.154) Device Manager Version 7.17(1)

...

FCMのUI

のセクションの手順を実行します。

FXOSのCLI

のセクションの手順を実行します。

FXOS REST-API

のセクションの手順を実行します。

FXOSシャーシshow-techファイル

のセクションの手順を実行します。

Firepowerモジュールソフトウェアバージョン

ASAのFirepowerモジュールは、古いSourcefireモジュールまたはSFRの新しい名前です。

このソフトウェアのバージョンは、次のオプションを使用して確認できます。

- FMCのUI

- FMC REST-API

- FirepowerモジュールのCLI

- Firepowerモジュールのトラブルシューティングファイル

- ASAのCLI

- ASA show-techファイル

FMCのUI

のセクションの手順を実行します。

FMC REST-API

のセクションの手順を実行します。

FirepowerモジュールCLI

モジュールのCLIでFirepowerモジュールソフトウェアのバージョンを確認するには、次の手順を実行します。

1. SSH経由で、またはsession sfrコマンド経由でASA CLIからモジュールに接続します。

2. show versionコマンドを実行します。

> show version ----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

Firepowerモジュールのトラブルシューティングファイル

モジュールのトラブルシューティングファイルでFirepowerモジュールソフトウェアのバージョンを確認するには、次の手順を実行します。

- トラブルシューティングファイルを開き、<filename>-troubleshoot .tar/results-<date>—xxxxxx/command-outputs/フォルダに移動します。

- ファイルusr-local-sf-bin-sfcli.pl show version.outputを開き、Model:

# pwd

/var/tmp/results-05-12-2022--199172/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show version.output"

----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e LSP version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

ASAのCLI

ASA CLIでshow module sfr detailsコマンドを実行し、ソフトウェアバージョン:

asa# show module sfr details Getting details from the Service Module, please wait... Card Type: FirePOWER Services Software Module Model: ASA5516 Hardware version: N/A Serial Number: JAD222103XA Firmware version: N/A Software version: 7.1.0-90 MAC Address Range: 7872.5dce.b3b2 to 7872.5dce.b3b2 App. name: ASA FirePOWER App. Status: Up App. Status Desc: Normal Operation App. version: 7.1.0-90 Data Plane Status: Up Console session: Ready Status: Up DC addr: No DC Configured Mgmt IP addr: 192.168.45.45 Mgmt Network mask: 255.255.255.0 Mgmt Gateway: 0.0.0.0 Mgmt web ports: 443 Mgmt TLS enabled: true

ASA show-techファイル

show module sfr detail文字列が含まれる行を検索します。

------------------ show module sfr detail ------------------ Getting details from the Service Module, please wait... Card Type: FirePOWER Services Software Module Model: ASA5516 Hardware version: N/A Serial Number: JAD222103XA Firmware version: N/A Software version: 7.1.0-90 MAC Address Range: 7872.5dce.b3b2 to 7872.5dce.b3b2 App. name: ASA FirePOWER App. Status: Up App. Status Desc: Normal Operation App. version: 7.1.0-90 Data Plane Status: Up Console session: Ready Status: Up DC addr: No DC Configured Mgmt IP addr: 192.168.45.45 Mgmt Network mask: 255.255.255.0 Mgmt Gateway: 0.0.0.0 Mgmt web ports: 443 Mgmt TLS enabled: true

Snort、VDB、およびSRUのバージョンの確認

ディープパケットインスペクションエンジン(Snort)バージョン

Snortのバージョンは、次のオプションを使用して確認できます。

- FMCのUI

- FMC REST-API

- FDMのUI

- FDM REST API

- FTDまたはFirepowerモジュールのCLI

- FTDまたはFirepowerモジュールのトラブルシューティングファイル

FMCのUI

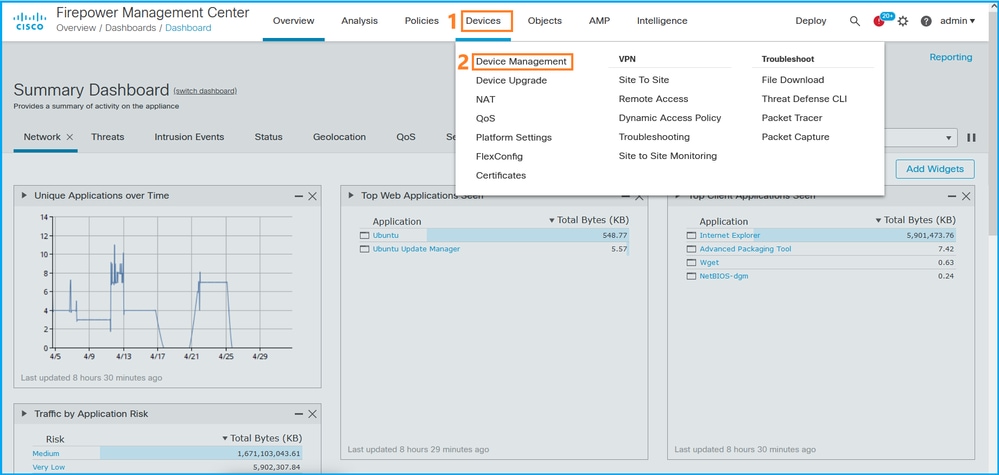

FMC UIでFTD Snortのバージョンを確認するには、次の手順を実行します。

- Devices > Device Managementの順に選択します。

2. Snort ラベルを確認します。

FMC REST-API

FMC REST-APIを介してFTD Snortのバージョンを確認するには、次の手順を実行します。REST-APIクライアントを使用してソフトウェアバージョンを確認します。この例では、curlを使用しています。

- 認証トークンを要求する:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb

2. デバイスを含むドメインを特定します。ほとんどのREST APIクエリでは、domainパラメータは必須です。ドメインのリストを取得するには、このクエリのX-auth-access-tokenを使用します。

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_platform/v1/info/domain' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"name": "Global",

"type": "Domain",

"uuid": "e276abec-e0f2-11e3-8169-6d9ed49b625f"

},

{

"name": "Global/domain1",

"type": "Domain",

"uuid": "ef0cf3e9-bb07-8f66-5c4e-000000000001"

},

{

"name": "Global/domain2",

"type": "Domain",

"uuid": "341a8f03-f831-c364-b751-000000000001"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_platform/v1/info/domain?offset=0&limit=25"

},

"paging": {

"count": 3,

"limit": 25,

"offset": 0,

"pages": 1

}

}

3. ドメインUUIDを使用してデバイスレコードを照会します。

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"id": "a4752f3c-86cc-11e9-8c9a-a3c958bed664",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/a4752f3c-86cc-11e9-8c9a-a3c958bed664"

},

"name": "fw1.lab.local",

"type": "Device"

},

{

"id": "05e9799c-94fc-11ea-ad33-a0032ddb0251",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/05e9799c-94fc-11ea-ad33-a0032ddb0251"

},

"name": "fw2.lab.local",

"type": "Device"

},

{

"id": "c8bef462-49f7-11e8-b2fb-ad9838c6ed90",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/c8bef462-49f7-11e8-b2fb-ad9838c6ed90"

},

"name": "fw3.lab.local",

"type": "Device"

},

{

"id": "3c41913a-b27b-11eb-b131-d2e2ce2a368d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/3c41913a-b27b-11eb-b131-d2e2ce2a368d"

},

"name": "fw4.lab.local",

"type": "Device"

},

{

"id": "48f7f37c-8cf0-11e9-bf41-fb2d7b740db7",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/48f7f37c-8cf0-11e9-bf41-fb2d7b740db7"

},

"name": "fw5.lab.local",

"type": "Device"

},

{

"id": "0b1a9c94-8ba8-11ec-b2fd-93263934908d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d"

},

"name": "fpr2k-1",

"type": "Device"

},

4. ドメインUUIDとデバイス/コンテナUUIDをこの要求で使用します。

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb ' | python -m json.tool | grep -i snort

"snortVersion": "3.1.7.1-108",

"snortEngine": "SNORT3",

FDMのUI

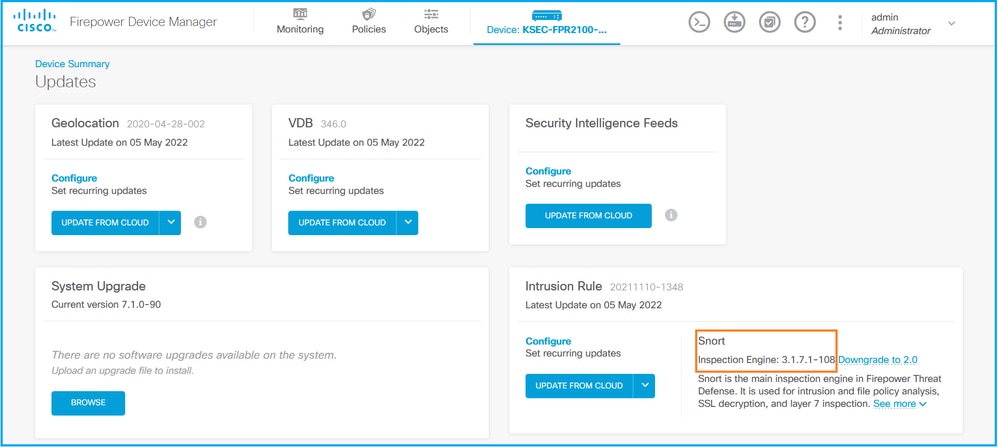

FDM UIでFTD Snortのバージョンを確認するには、次の手順を実行します。

- 「アップデート」ページに移動します。

2. Snortインスペクションエンジンの確認

FDM REST API

FDM REST-API要求を介してSnortのバージョンを確認するには、次の手順を実行します。REST-APIクライアントを使用してソフトウェアバージョンを確認します。この例では、curlを使用しています。

- 認証トークンを要求する:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. このクエリのaccess_token値を使用します。

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTI0NDU3ODksInN1YiI6ImFkbWluIiwianRpIjoiM2U1Njg0YjYtZDJiYS0xMWVjLTk4ZWMtZGI2YjRiYTM1MTU2IiwibmJmIjoxNjUyNDQ1Nzg5LCJleHAiOjE2NTI0NDc1ODksInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjQ0ODE4OTMyNSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.kXtsUu3_WWtOWu9w0mSDfJjwcyiVCa5dgyzNjCGnlF4' 'https://10.62.148.181/api/fdm/v6/operational/systeminfo/default' | grep -i snort

"snortVersion" : { "snortVersion" : "3.1.7.1-108", "snortPackage" : "/ngfw/var/sf/snort-3.1.7.1-108/snort-75-3.1.7.1-108-daq14.tar.bz2", "type" : "snortversion

FTDまたはFirepower CLI

FTD CLIでshow snort3 status コマンドを実行します。

> show snort3 status Currently running Snort 3

Firepowerモジュールは、Snort 2のみをサポートします。

FTDまたはFirepowerモジュールのトラブルシューティングファイル

FTDのトラブルシューティングファイルでSnortのバージョンを確認するには、次の手順を実行します。

- トラブルシューティングファイルを開き、フォルダ<filename>-troubleshoot .tar/results-<date>—xxxxxx/command-outputsに移動します

- ファイルusr-local-sf-bin-sfcli.pl show snort3.output:

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show snort3.output" Output of /ngfw/usr/local/sf/bin/sfcli.pl show snort3: Currently running Snort 3

Firepowerモジュールは、Snort 2のみをサポートします。

脆弱性データベース(VDB)バージョン

VDBのバージョンは、次のオプションを使用して確認できます。

- FMCのUI

- FMC REST-API

- FMCトラブルシューティングファイル

- FDMのUI

- FDM REST API

- FTDのCLI

- FTDまたはFirepowerモジュールのトラブルシューティングファイル

FMCのUI

FMC UIでVDBのバージョンを確認するには、次の手順を実行します。

- Help > Aboutの順に選択します。

2. VDBバージョンを確認します。

FMCのCLI

FMC CLIでVDBのバージョンを確認するには、次の手順を実行します。

- SSHまたはコンソール接続を介してFMCにアクセスします。

- show versionコマンドを実行します。

> show version -----------[ FMC-4600-2.cisco.com ]------------ Model : Cisco Firepower Management Center 4600 (66) Version 7.1.0 (Build 90) UUID : a10ed34e-d127-11e8-b440-728439d95305 Rules update version : 2022-05-02-003-vrt LSP version : lsp-rel-20220502-1613 VDB version : 354 ---------------------------------------------

FMC REST-API

FMC REST-APIを介してVDBのバージョンを確認するには、次の手順を実行します。REST-APIクライアントを使用してソフトウェアバージョンを確認します。この例では、curlを使用しています。

- 認証トークンを要求する:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 7acdb34c-ea85-47bf-83fe-d77b63f012da

2. デバイスを含むドメインを特定します。ほとんどのREST APIクエリでは、domainパラメータは必須です。ドメインのリストを取得するには、このクエリのX-auth-access-tokenを使用します。

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_platform/v1/info/serverversion' -H 'X-auth-access-token: 7acdb34c-ea85-47bf-83fe-d77b63f012da' | python -m json.tool

{

"items": [

{

"geoVersion": "2022-05-09-001",

"lspVersion": "lsp-rel-20220510-1044",

"serverVersion": "7.1.0 (build 90)",

"sruVersion": "2022-05-10-001-vrt",

"type": "ServerVersion",

"vdbVersion": "build 354 ( 2022-04-27 19:39:56 )"

}

],

"links": {

"self": "https://10.62.184.21/api/fmc_platform/v1/info/serverversion?offset=0&limit=25"

},

"paging": {

"count": 1,

"limit": 25,

"offset": 0,

"pages": 1

}

}

FMCトラブルシューティングファイル

FMCのトラブルシューティングファイルでVDBのバージョンを確認するには、次の手順を実行します。

- トラブルシューティングファイルを開き、<filename>-troubleshoot .tar/results-<date>—xxxxxx/dir-archives/etc/sf/.versiondbフォルダに移動します。

- ファイルvdb.confを開き、CURRENT_BUILDというキーを含む行を探します。

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/.versiondb

# cat vdb.conf CURRENT_VERSION=4.5.0 CURRENT_BUILD=344 CURRENT_APPID_VER=82 CURRENT_NAVL_VER=106

FDMのUI

メインページでVDBをチェックします。

FDM REST API

FDM REST-API要求を介してVDBバージョンを確認するには、次の手順を実行します。REST-APIクライアントを使用してソフトウェアバージョンを確認します。この例では、curlを使用しています。

- 認証トークンを要求する:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. このクエリのaccess_token値を使用します。

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTI0NDU3ODksInN1YiI6ImFkbWluIiwianRpIjoiM2U1Njg0YjYtZDJiYS0xMWVjLTk4ZWMtZGI2YjRiYTM1MTU2IiwibmJmIjoxNjUyNDQ1Nzg5LCJleHAiOjE2NTI0NDc1ODksInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjQ0ODE4OTMyNSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.kXtsUu3_WWtOWu9w0mSDfJjwcyiVCa5dgyzNjCGnlF4' 'https://10.62.148.181/api/fdm/v6/operational/systeminfo/default' | grep -i vdb

"vdbVersion" : {

"lastSuccessVDBDate" : "2022-05-05 12:44:09Z",

"vdbCurrentVersion" : "346",

"vdbCurrentBuild" : "0",

"vdbReleaseDate" : "2021-08-24 21:48:15",

"type" : "vdbversion"

FTDまたはFirepowerモジュールのCLI

FTD CLIまたはFirepowerモジュール(SFR)CLIでVDBのバージョンを確認するには、次の手順を実行します。

- SSHまたはコンソール接続を介してFTDにアクセスします。Firepowerモジュールの場合は、SSH経由で、またはsession sfrコマンド経由でASA CLIからモジュールにアクセスします。

- 次のように、CLIでshow versionコマンドを実行します。

> show version --------------------[ fpr2k-1 ]--------------------- Model : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d LSP version : lsp-rel-20220510-1044 VDB version : 354 ----------------------------------------------------

> show version ----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

FTDまたはFirepowerモジュールのトラブルシューティングファイル

FTDまたはFirepowerモジュールのトラブルシューティングファイルでVDBのバージョンを確認するには、次の手順を実行します。

- トラブルシューティングファイルを開き、<filename>-troubleshoot.tar/results-<date>—xxxxxx/command-outputs/フォルダに移動します。

- ファイルusr-local-sf-bin-sfcli.pl show version.outputを開き、VDB versionの行を見つけます。

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs/

# cat "usr-local-sf-bin-sfcli.pl show version.output" --------------------[ fpr2k-1 ]--------------------- Model : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d LSP version : lsp-rel-20220510-1044 VDB version : 354 ----------------------------------------------------

# pwd

/var/tmp/results-05-12-2022--199172/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show version.output"

----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

侵入ルール更新バージョン

侵入ルールの更新では、侵入ルールとプリプロセッサルールの新規および更新、インストールされたルールの修正状態、および修正されたデフォルト侵入ポリシー設定が提供されます。

セキュアルールの更新(SRU)はSnortバージョン2に適用され、軽量セキュリティパッケージ(LSP)の更新はSnortバージョン3に適用されます。

SRU/LSPソフトウェアのバージョンは、次のオプションを使用して確認できます。

- FMCのUI

- FMC REST-API

- FMCトラブルシューティングファイル

- FDMのUI

- FDM REST API

- FTDまたはFirepowerモジュールのCLI

- FTDまたはFirepowerモジュールのトラブルシューティングファイル

FMCのUI

FMC UIでSRU/LSPのバージョンを確認するには、次の手順を実行します。

- Help > Aboutの順に選択します。

2. ルールアップデートバージョンとLSPバージョンを確認します。

FMCのCLI

FMC CLIでSRU/LSPのバージョンを確認するには、次の手順を実行します。

- SSHまたはコンソール接続を介してFMCにアクセスします。

- 次のように、CLIでshow versionコマンドを実行します。

> show version -----------[ FMC-4600-2.cisco.com ]------------ Model : Cisco Firepower Management Center 4600 (66) Version 7.1.0 (Build 90) UUID : a10ed34e-d127-11e8-b440-728439d95305 Rules update version : 2022-05-02-003-vrt LSP version : lsp-rel-20220502-1613 VDB version : 354 ---------------------------------------------

FMC REST-API

REST-API要求を介してソフトウェアバージョンを確認するには、次の手順を実行します。REST-APIクライアントを使用してソフトウェアバージョンを確認します。この例では、curlを使用しています。

- 認証トークンを要求する:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token < X-auth-access-token: 9408fe38-c25c-4472-b7e6-3571bb4e2b8d

2. このクエリではX-auth-access-tokenを使用します。

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_platform/v1/info/serverversion' -H 'X-auth-access-token: 7acdb34c-ea85-47bf-83fe-d77b63f012da' | python -m json.tool

{

"items": [

{

"geoVersion": "2022-05-09-001",

"lspVersion": "lsp-rel-20220510-1044",

"serverVersion": "7.1.0 (build 90)",

"sruVersion": "2022-05-10-001-vrt",

"type": "ServerVersion",

"vdbVersion": "build 354 ( 2022-04-27 19:39:56 )"

}

],

"links": {

"self": "https://10.62.184.21/api/fmc_platform/v1/info/serverversion?offset=0&limit=25"

},

"paging": {

"count": 1,

"limit": 25,

"offset": 0,

"pages": 1

}

}

FMCトラブルシューティングファイル

FMCのトラブルシューティングファイルでSRUのバージョンを確認するには、次の手順を実行します。

- トラブルシューティングファイルを開き、フォルダ<filename>.tar/results-<date>—xxxxxx/dir-archives/etc/sf/に移動します。

- ファイルsru_versions.confを開き、Intrusion_Rules_Updateというキーを持つ行を探します。

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/

# cat sru_versions.conf Intrusion_Rules_Update=2022-04-25-003-vrt Rule_Pack=2699 Sourcefire_Decoder_Rule_Pack=2088 Sourcefire_Policy_Pack=2763 Module_Pack=3066 snort=2.9.16-4022

FMCのトラブルシューティングファイルでLSPのバージョンを確認するには、次の手順を実行します。

- トラブルシューティングファイルを開き、フォルダ<filename>.tar/results-<date>—xxxxxx/command-outputsに移動します

- ファイルfind var-sf-lsp -maxdepth 2 -ls.outputを開き、/var/sf/lsp/active-lspの行を確認します。

# pwd

/var/tmp/results-05-06-2022--199172/command-outputs

# cat "find var-sf-lsp -maxdepth 2 -ls.output" ... Output of find /var/sf/lsp -maxdepth 2 -ls: 19138123 4 drwxrwxr-x 3 www root 4096 May 11 04:01 /var/sf/lsp 19142268 0 lrwxrwxrwx 1 root root 33 May 11 04:00 /var/sf/lsp/installed-lsp -> /var/sf/lsp/lsp-rel-20220510-1044 19138299 4 drwxrwxr-x 5 www root 4096 May 11 04:01 /var/sf/lsp/lsp-rel-20220510-1044 19142266 600 -rwxrwxr-x 1 www root 614400 May 10 14:55 /var/sf/lsp/lsp-rel-20220510-1044/lsp.icdb.RELEASE.tar 19142234 4 drwxrwxr-x 5 www root 4096 May 11 04:00 /var/sf/lsp/lsp-rel-20220510-1044/ntd_metadata 19268898 4 drwxrwxr-x 2 www root 4096 May 10 14:55 /var/sf/lsp/lsp-rel-20220510-1044/icdb 19138303 4 drwxrwxr-x 6 www root 4096 May 10 14:51 /var/sf/lsp/lsp-rel-20220510-1044/talos_content 19142269 46640 -rw-r--r-- 1 root root 47759360 May 11 04:01 /var/sf/lsp/lsp-rel-20220510-1044/lsp-rel-20220510-1044.tar.xz.REL.tar 19142267 4 -rwxrwxr-x 1 www root 238 May 11 04:00 /var/sf/lsp/lsp-rel-20220510-1044/.snort-versions 19142265 4 -rwxrwxr-x 1 www root 26 May 10 14:51 /var/sf/lsp/lsp-rel-20220510-1044/lspd_ver.properties 19139198 260 -rw-r--r-- 1 root root 264403 Feb 12 03:32 /var/sf/lsp/pigtail-all-1644636642.log 19142270 0 lrwxrwxrwx 1 root root 33 May 11 04:01 /var/sf/lsp/active-lsp -> /var/sf/lsp/lsp-rel-20220510-1044

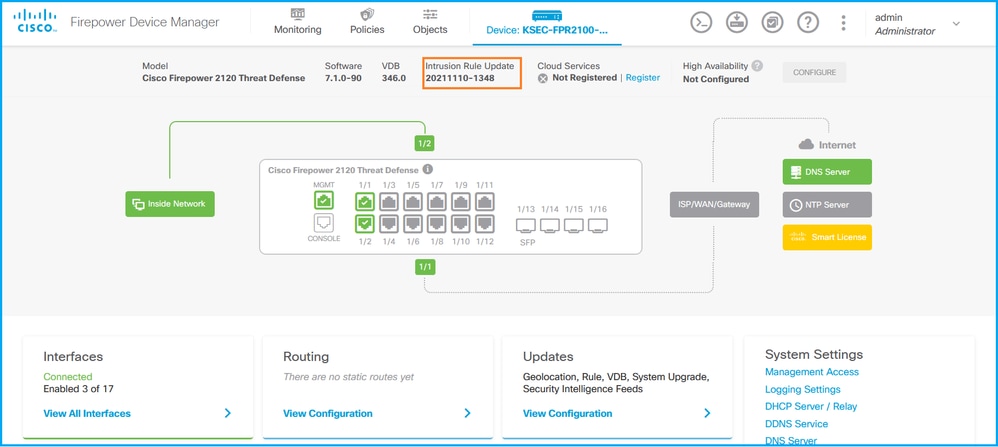

FDMのUI

メインページで、Intrusion Rule Update:

FDM REST API

FDM REST-API要求を介してVDBバージョンを確認するには、次の手順を実行します。REST-APIクライアントを使用してソフトウェアバージョンを確認します。この例では、curlを使用しています。

- 認証トークンを要求する:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. このクエリのaccess_token値を使用します。

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTI0NDU3ODksInN1YiI6ImFkbWluIiwianRpIjoiM2U1Njg0YjYtZDJiYS0xMWVjLTk4ZWMtZGI2YjRiYTM1MTU2IiwibmJmIjoxNjUyNDQ1Nzg5LCJleHAiOjE2NTI0NDc1ODksInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjQ0ODE4OTMyNSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.kXtsUu3_WWtOWu9w0mSDfJjwcyiVCa5dgyzNjCGnlF4' 'https://10.62.148.181/api/fdm/v6/operational/systeminfo/default' | grep -Ei "sru|lsp"

"sruVersion" : {

"sruVersion" : "20211110-1348",

"lastSuccessSRUDate" : "2022-05-12 18:29:00Z",

"lspVersions" : [ "20211110-1348" ],

"type" : "sruversion"

FTDまたはFirepowerモジュールのCLI

FTD CLIまたはFirepowerモジュールCLIでSRU/LSPのバージョンを確認するには、次の手順を実行します。

- SSHまたはコンソール接続を介してFTDにアクセスします。Firepowerモジュールの場合は、SSH経由で、またはsession sfrコマンド経由でASA CLIからモジュールにアクセスします。

- 次のように、CLIでshow versionコマンドを実行します。

> show version ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1cbe9952-cc6f-11ec-b63a-ae4636e42209 LSP version : lsp-rel-20211110-1348 VDB version : 346 ----------------------------------------------------

or

> show version ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1cbe9952-cc6f-11ec-b63a-ae4636e42209 Rules update version : 2022-05-11-001-vrt VDB version : 346 ----------------------------------------------------

> show version ----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

注:「show version」コマンドを実行すると、Snort 2を使用している場合のSRUの更新バージョンが表示されます。Snort 3 LSPのバージョンが示されています。

FTDまたはFirepowerモジュールのトラブルシューティングファイル

FTDまたはFirepowerモジュールのトラブルシューティングファイルでSRU/LSPのバージョンを確認するには、次の手順を実行します。

- トラブルシューティングファイルを開き、フォルダ<filename>-troubleshoot.tar/results-<date>—xxxxxx/command-outputs/に移動します。

- ファイルusr-local-sf-bin-sfcli.pl show version.output を開き、SRU/LSP バージョンの行を見つけます。

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs/

# cat "usr-local-sf-bin-sfcli.pl show version.output" ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1cbe9952-cc6f-11ec-b63a-ae4636e42209 LSP version : lsp-rel-20211110-1348 VDB version : 346 ----------------------------------------------------

or

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs/

# cat "usr-local-sf-bin-sfcli.pl show version.output" ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 70727d06-8ba7-11ec-bfcc-999f61f27102 Rules update version : 2022-05-11-001-vrt VDB version : 346 ----------------------------------------------------

# pwd

/var/tmp/results-05-12-2022--199172/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show version.output"

----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

既知の問題

Cisco Bug ID CSCwb34098  ENH:show managersコマンド出力のshow FMC version

ENH:show managersコマンド出力のshow FMC version

Cisco Bug ID CSCve13470 ENH:FirePOWER 6.xでソフトウェア関連のOIDを有効にする

ENH:FirePOWER 6.xでソフトウェア関連のOIDを有効にする

Cisco Bug ID CSCwb85969 ENH:トラブルシューティングファイルに「show version」FMC CLISHコマンドの出力を含める

ENH:トラブルシューティングファイルに「show version」FMC CLISHコマンドの出力を含める

Cisco Bug ID CSCvu15709 ENH:FirepowerプラットフォームでのSRU/VDB/GEOロケーションバージョンをポーリングするためのSNMP OIDのサポート

ENH:FirepowerプラットフォームでのSRU/VDB/GEOロケーションバージョンをポーリングするためのSNMP OIDのサポート

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

2.0 |

17-Aug-2024 |

'follow'のインスタンスを削除しました。代替テキストが追加されました。 |

1.0 |

18-May-2022 |

初版 |

シスコ エンジニア提供

- イルキンガシモフCisco TACエンジニア

- Mikis ZafeiroudisCisco TACエンジニア

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック