Microsoft CA サーバの ISE の証明書失効リストの発行の設定例

内容

はじめに

このドキュメントでは、証明書失効リスト(CRL)の更新を公開するためにインターネット インフォメーション サービス(IIS)を実行している Microsoft 証明機関(CA)サーバの設定について説明します。また、証明書の検証で使用するアップデートを取得するための Cisco Identity Services Engine(ISE)(バージョン 1.1 以降)の設定方法についても説明します。証明書の検証で使用する各種 CA ルート証明書の CRL を取得するように、ISE を設定できます。

前提条件

要件

このドキュメントに関する固有の要件はありません。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

Cisco Identity Services Engine Release 1.1.2.145

-

Microsoft Windows® Server® 2008 R2

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

表記法

ドキュメント表記の詳細については、『シスコ テクニカル ティップスの表記法』を参照してください。

設定

このセクションでは、このドキュメントで説明する機能を設定するために必要な情報を提供しています。

注:このセクションで使用されているコマンドの詳細を調べるには、Command Lookup Tool(登録ユーザ専用)を参照してください。一部ツールについては、ゲスト登録のお客様にはアクセスできない場合がありますことをご了承ください。

コンフィギュレーション

このドキュメントでは、次のコンフィギュレーションを使用します。

-

セクション 1.CRLファイルを格納するためのフォルダをCAに作成して設定する

-

セクション 2.新しいCRL分散ポイントを公開するためのサイトをIISに作成する

-

セクション 3.分散ポイントにCRLファイルを発行するようにMicrosoft CAサーバを設定する

-

セクション 4.CRLファイルが存在し、IISからアクセスできることを確認する

-

セクション 5.新しいCRL分散ポイントを使用するようにISEを設定する

セクション 1.CRLファイルを格納するためのフォルダをCAに作成して設定する

最初の作業は、CA サーバ上に CRL ファイルを保存する場所を設定することです。デフォルトでは、Microsoft CA サーバは C:\Windows\system32\CertSrv\CertEnroll\ にファイルを発行します。このシステム フォルダを使用する代わりに、ファイル用の新しいフォルダを作成します。

-

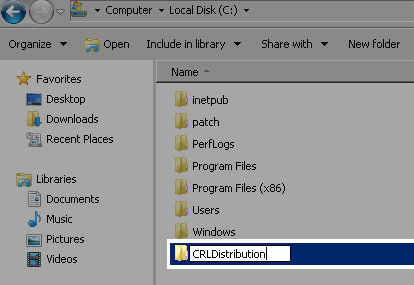

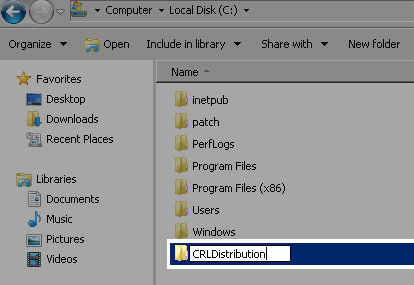

IIS サーバで、ファイル システム上の場所を選択して新しいフォルダを作成します。この例では、フォルダ C:\CRLDistribution が作成されます。

-

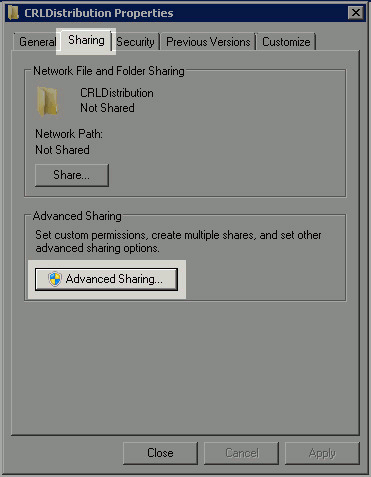

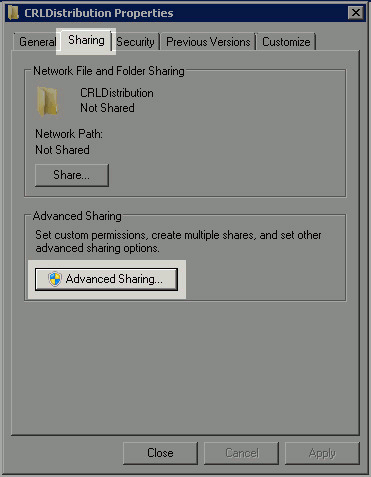

CA が新しいフォルダに CRL ファイルを書き込めるように、共有を有効にします。新しいフォルダを右クリックして [Properties] を選択し、[Sharing] タブをクリックしてから [Advanced Sharing] をクリックします。

-

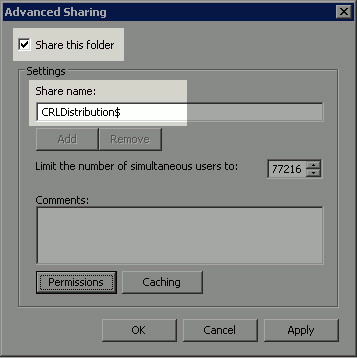

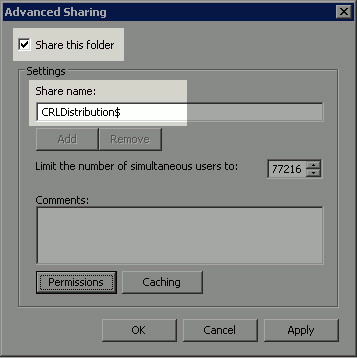

フォルダを共有するために、[Share this folder] チェック ボックスをオンにし、[Share name] フィールドで共有名の最後にドル記号($)を追加して共有を非表示にします。

-

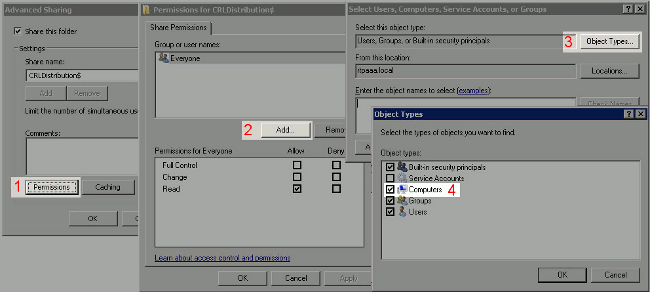

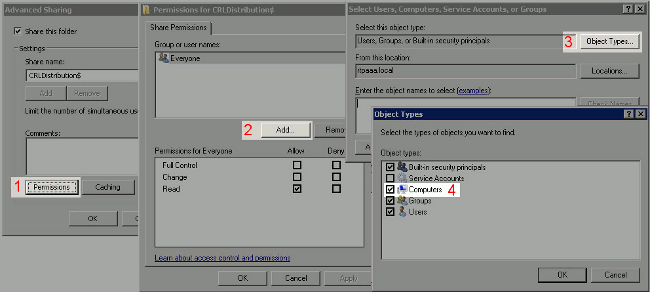

[Permissions] をクリックし(1)、[Add] をクリックし(2)、[Object Types] をクリックして(3)、[Computers] チェック ボックスをオンにします(4)。

-

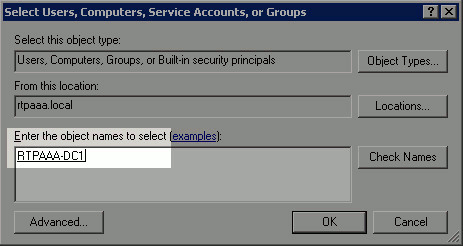

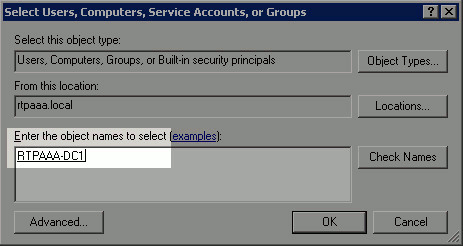

[OK] をクリックして、[Select Users, Computers, Service Accounts, or Groups] ウィンドウに戻ります。[Enter the object names to select] フィールドに CA サーバのコンピュータ名を入力し、[Check Names] をクリックします。入力された名前が有効な場合は、名前が更新されて下線が付きます。[OK] をクリックします。

-

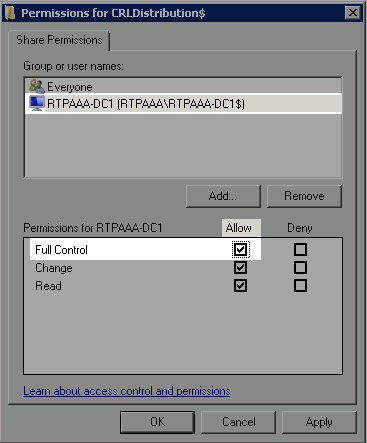

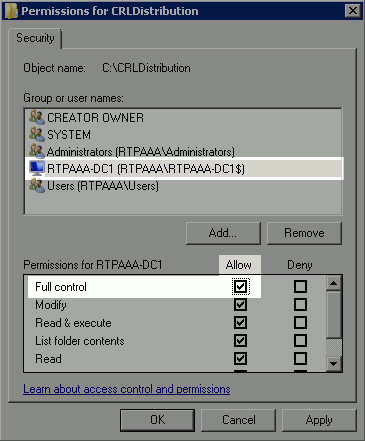

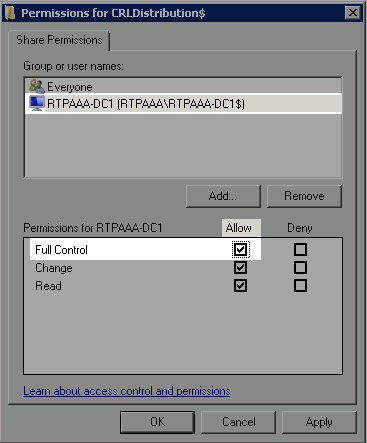

[Group or user names] フィールドで CA コンピュータを選択します。CAへのフルアクセスを許可するには、Allow for Full Controlにチェックマークを付けます。[OK] をクリックします。[OK] を再度クリックして [Advanced Sharing] ウィンドウを閉じ、[Properties] ウィンドウに戻ります。

-

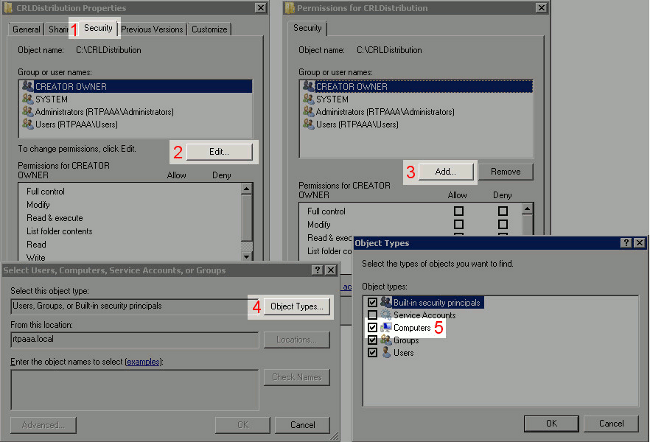

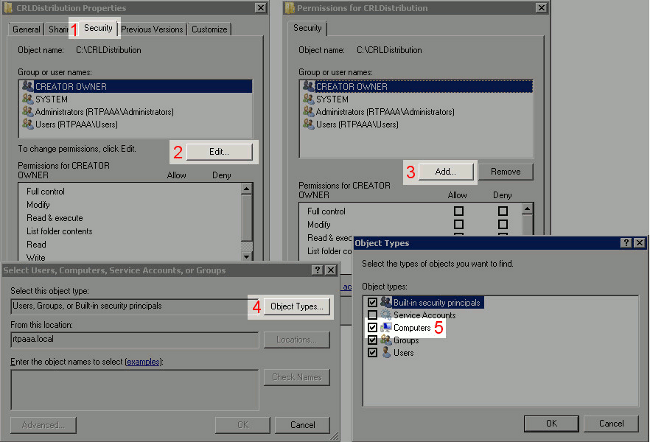

CA が新しいフォルダに CRL ファイルを書き込めるように、適切なセキュリティ権限を設定します。[Security] タブをクリックし(1)、[Edit] をクリックして(2)、[Add] をクリックしてから(3)、[Object Types] をクリックして(4)、[Computers] チェック ボックスをオンにします(5)。

-

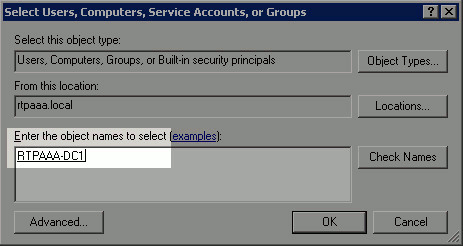

[Enter the object names to select] フィールドに CA サーバのコンピュータ名を入力し、[Check Names] をクリックします。入力された名前が有効な場合は、名前が更新されて下線が付きます。[OK] をクリックします。

-

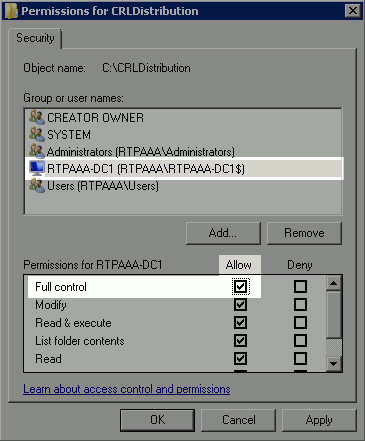

Group or user namesフィールドでCAのコンピュータを選択してから、Allow for Full controlにチェックマークを付けてCAへのフルアクセスを許可します。OKをクリックし、次にCloseをクリックしてタスクを完了します。

セクション 2.新しいCRL分散ポイントを公開するためのサイトをIISに作成する

ISE が CRL ファイルにアクセスできるように、CRL ファイルを格納するディレクトリを IIS 経由でアクセス可能にします。

-

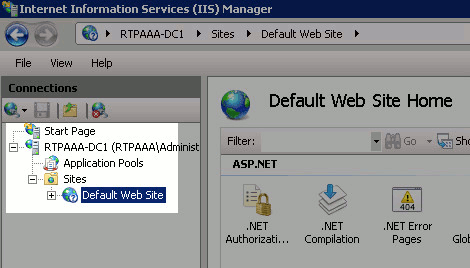

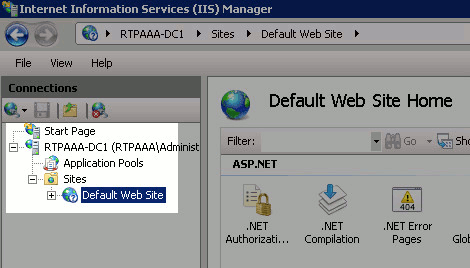

IIS サーバのタスクバーで、[Start] をクリックします。[Administrative Tools] > [Internet Information Services (IIS) Manager] を選択します。

-

左側のペイン(コンソール ツリー)で、IIS のサーバ名を展開し、次に [Sites] を展開します。

-

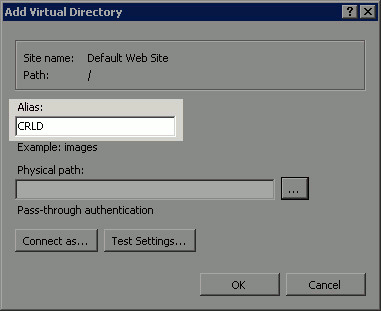

[Default Web Site] を右クリックし、[Add Virtual Directory] を選択します。

-

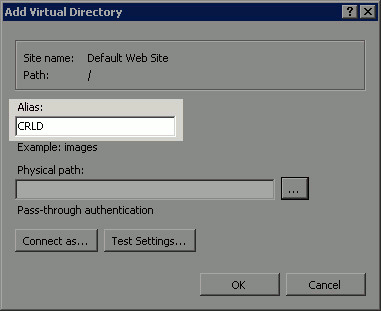

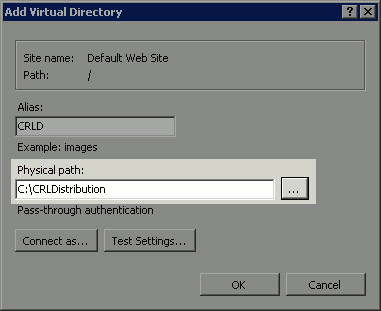

[Alias] フィールドに CRL 分散ポイントのサイト名を入力します。この例では、「CRLD」と入力されています。

-

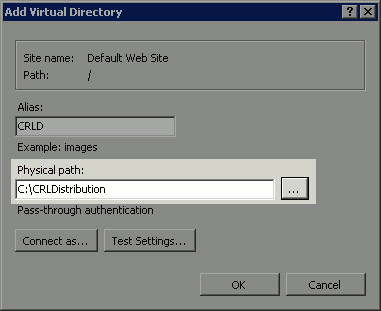

Physical pathフィールドの右側にある省略符号(. . .)をクリックし、セクション1で作成したフォルダを参照します。フォルダを選択して、OKをクリックします。[OK] をクリックして [Add Virtual Directory] ウィンドウを閉じます。

-

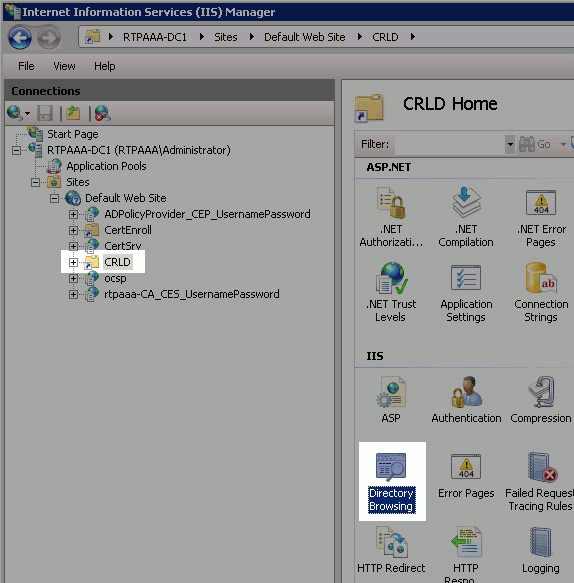

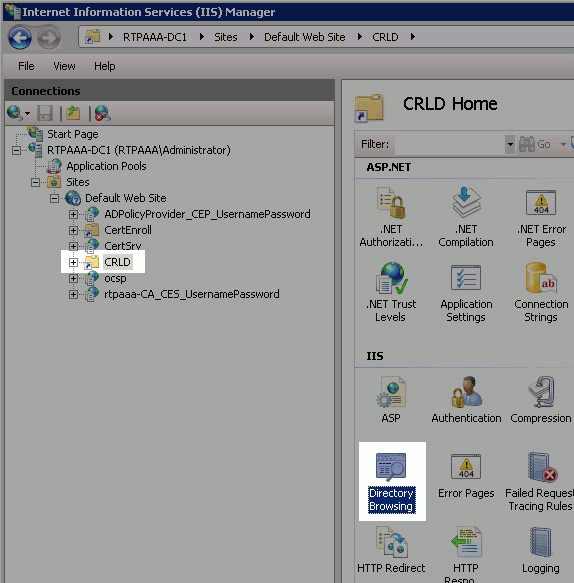

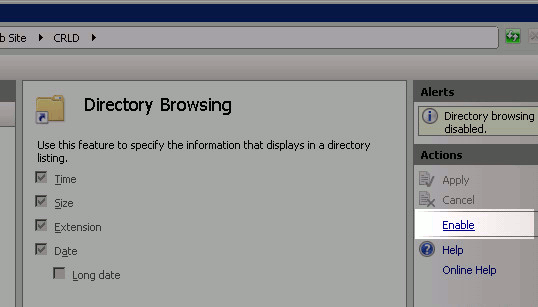

ステップ 4 で入力したサイト名が左側のペインに強調表示されます。強調表示されない場合は、ここで選択します。中央のペインで、[Directory Browsing] をダブルクリックします。

-

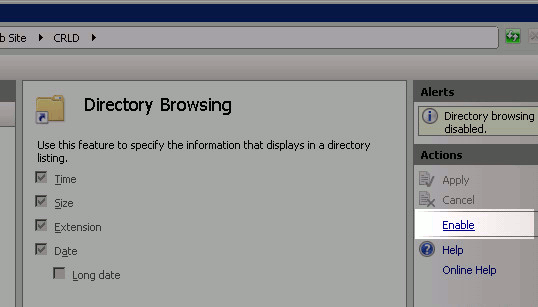

右側のペインで、[Enable] をクリックしてディレクトリの参照を有効にします。

-

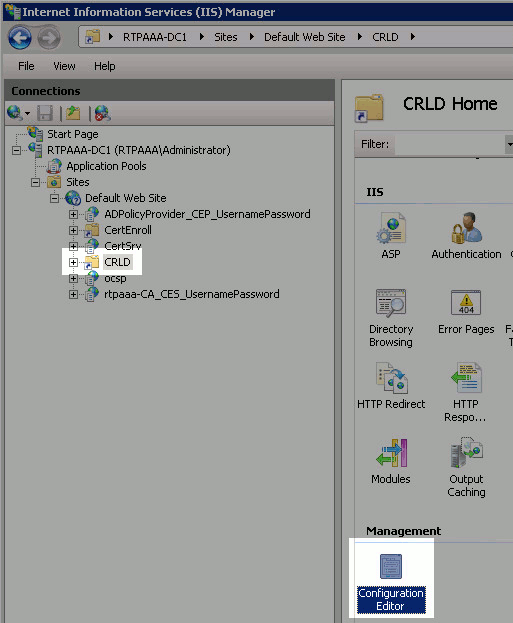

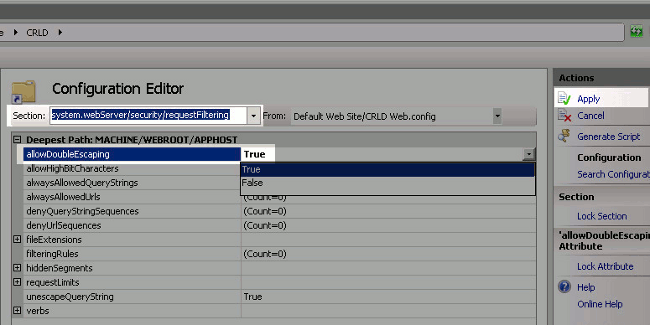

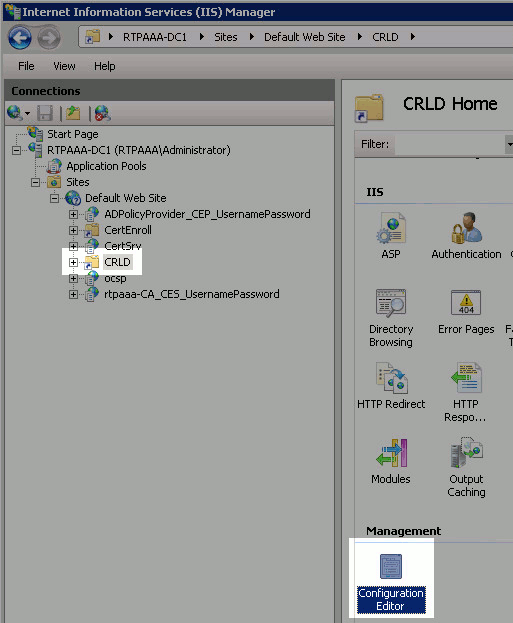

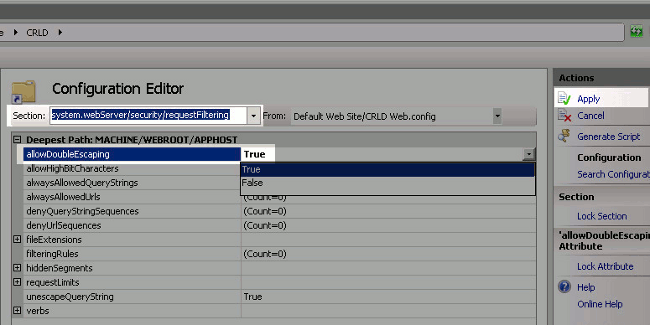

左側のペインで、サイト名を再び選択します。中央のペインで、[Configuration Editor] をダブルクリックします。

-

[Section] ドロップダウンリストで、[system.webServer/security/requestFiltering] を選択します。[allowDoubleEscaping] ドロップダウンリストで、[True] を選択します。右側のペインで [Apply] をクリックします。

これで、IIS を介してフォルダにアクセスできるようになりました。

セクション 3.分散ポイントにCRLファイルを発行するようにMicrosoft CAサーバを設定する

CRL ファイルを格納する新しいフォルダを設定して、IIS でそのフォルダを公開できるようになったので、その新しい場所に CRL ファイルを発行するように Microsoft CA サーバを設定します。

-

CA サーバのタスクバーで、[Start] をクリックします。[Administrative Tools] > [Certificate Authority] を選択します。

-

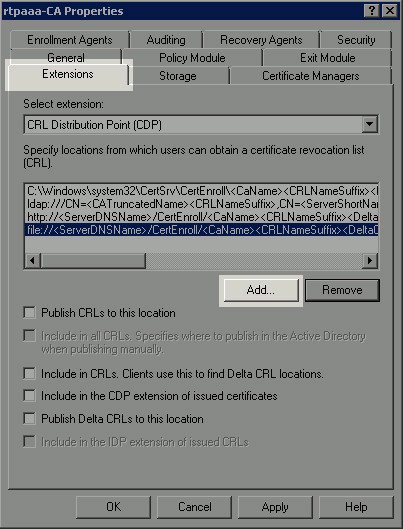

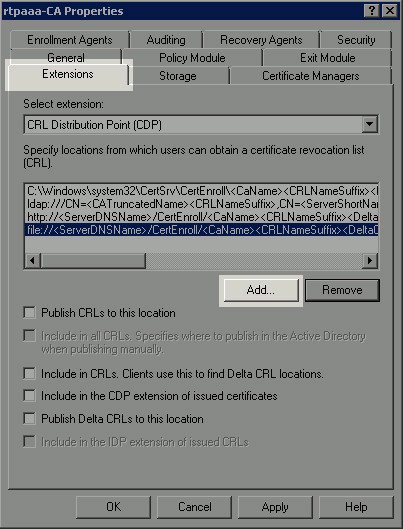

左側のペインで、CA の名前を右クリックします。[Properties] を選択し、[Extensions] タブをクリックします。新しい CRL 分散ポイントを追加するために、[Add] をクリックします。

-

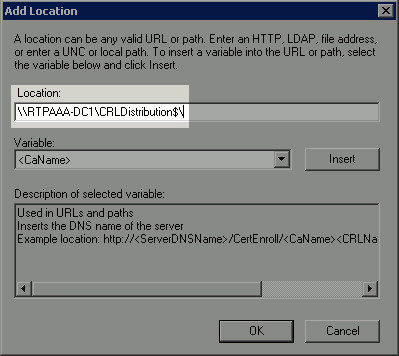

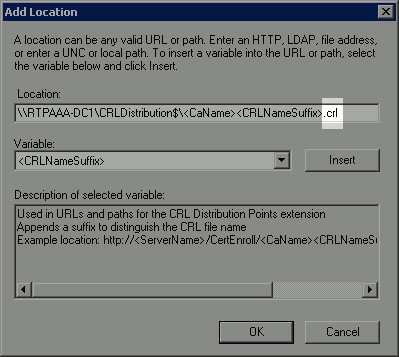

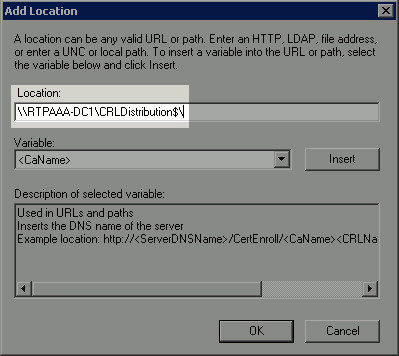

[Location] フィールドに、セクション 1 で作成して共有設定したフォルダのパスを入力します。セクション 1 の例では、パスは次のようになります。

\\RTPAAA-DC1\CRLDistribution$\

-

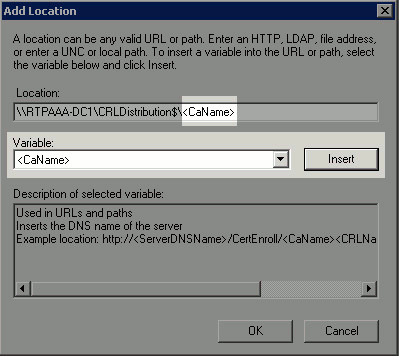

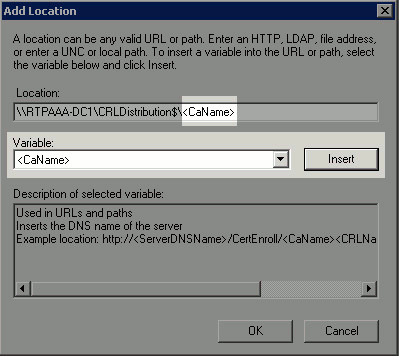

[Location] フィールドに入力し、[Variable] ドロップダウンリストから [<CaName>] を選択して、[Insert] をクリックします。

-

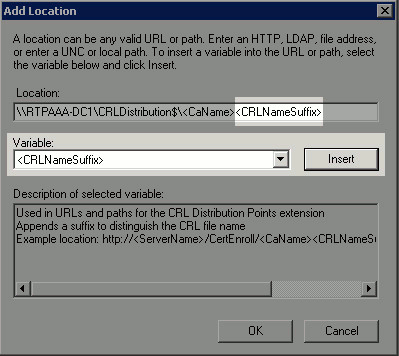

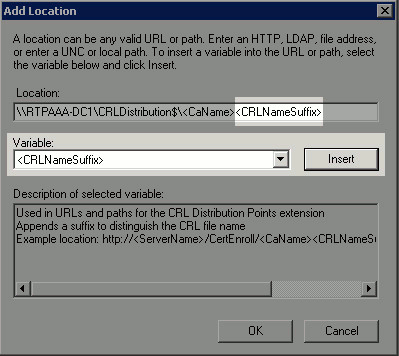

[Variable] ドロップダウンリストから [<CRLNameSuffix>] を選択して、[Insert] をクリックします。

-

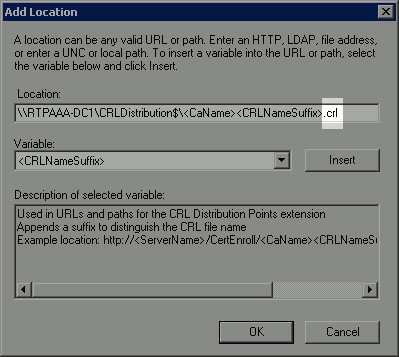

[Location] フィールドで、パスの最後に .crl を追加します。この例では、[Location] は次のようになります。

\\RTPAAA-DC1\CRLDistribution$\<CaName><CRLNameSuffix>.crl

-

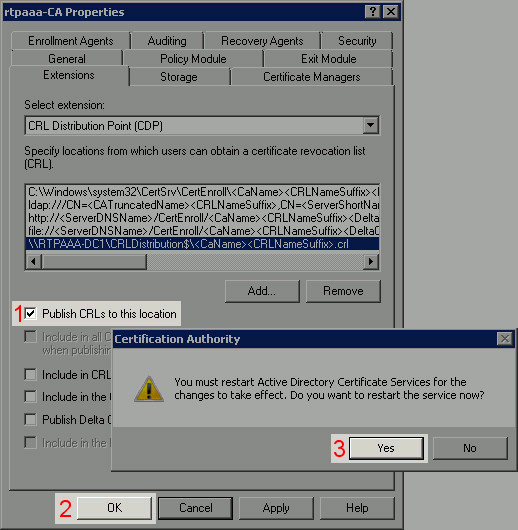

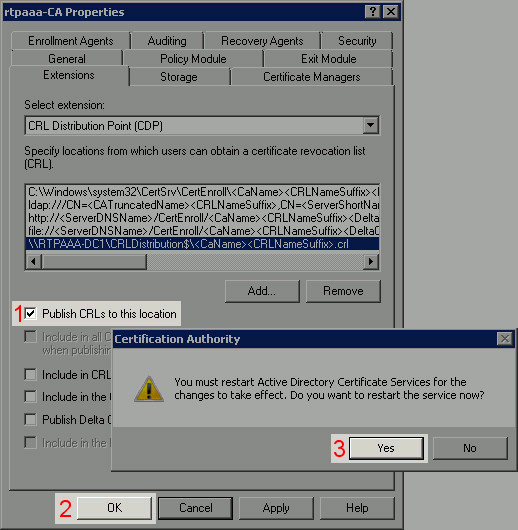

[OK] をクリックして [Extensions] タブに戻ります。[Publish CRLs to this location] チェック ボックスをオンにして(1)、[OK] をクリックし(2)、[Properties] ウィンドウを閉じます。Active Directory 証明書サービスを再開する許可を求めるメッセージが表示されます。[Yes] をクリックします(3)。

-

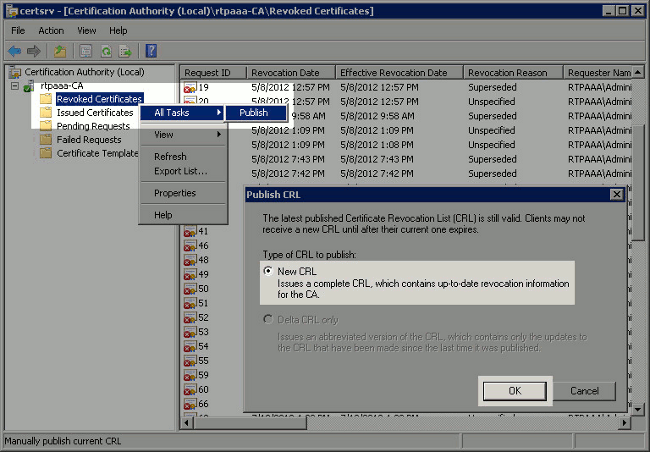

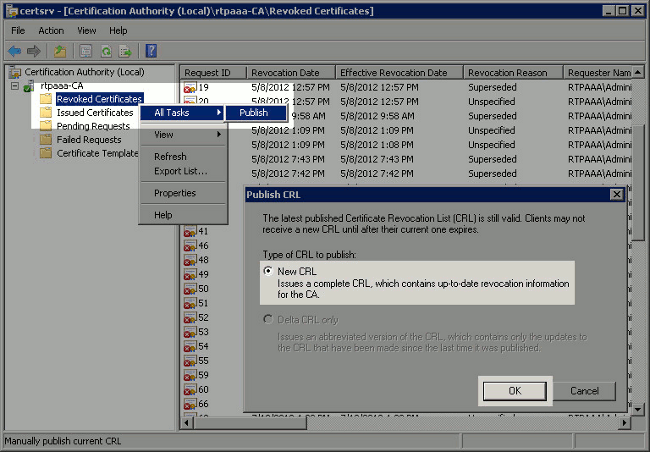

左側のペインで、[Revoked Certificates] を右クリックします。[All Tasks] > [Publish] を選択します。[New CRL] が選択されていることを確認し、[OK] をクリックします。

Microsoft CA サーバによって、セクション 1 で作成したフォルダに新しい .crl ファイルが作成されます。新しい CRL ファイルが正常に作成された場合は、[OK] をクリックしてもダイアログは表示されません。新しい分散ポイント フォルダに関するエラーが返された場合は、このセクションの各ステップを慎重に繰り返してください。

セクション 4.CRLファイルが存在し、IISからアクセスできることを確認する

このセクションを開始する前に、新しい CRL ファイルが存在しており、そのファイルに IIS を介して別のワークステーションからアクセスできることを確認してください。

-

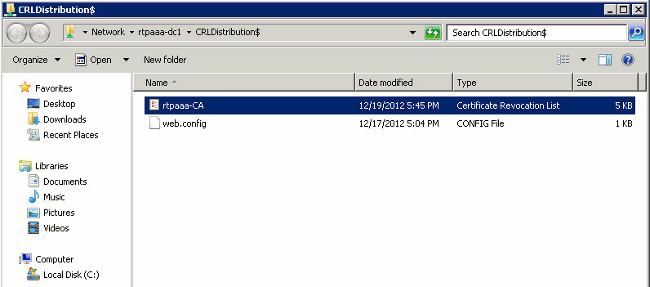

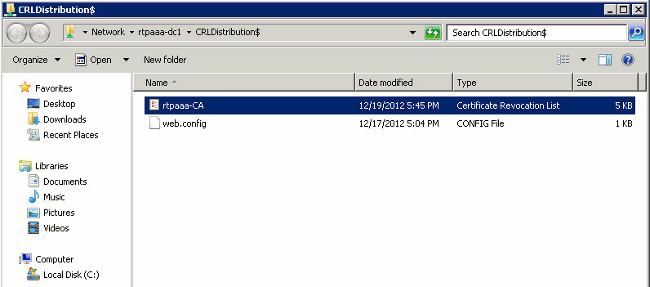

IIS サーバで、セクション 1 で作成したフォルダを開きます。フォルダには <CANAME>.crl という形式の .crl ファイルが 1 つ存在しています。<CANAME> は CA サーバの名前です。この例では、ファイル名は次のとおりです。

rtpaaa-CA.crl

-

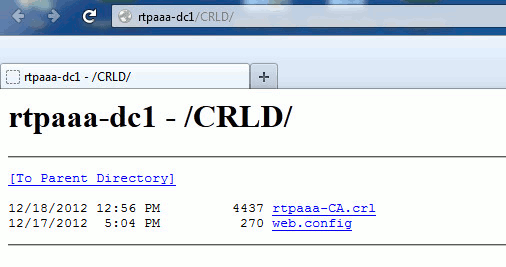

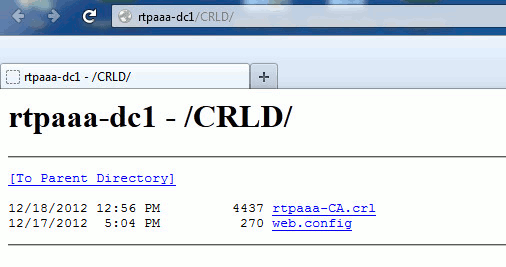

ネットワーク(理想的には、ISE のプライマリ管理ノードと同じネットワーク)上のワークステーションから Web ブラウザを開き、http://<SERVER>/<CRLSITE> を参照します。<SERVER> はセクション 2 で設定した IIS サーバのサーバ名、<CRLSITE> はセクション 2 で分散ポイント用に選択したサイト名です。この例では、URL は次のとおりです。

http://RTPAAA-DC1/CRLD

ステップ 1 で確認したファイルを含むディレクトリ インデックスが表示されます。

セクション 5.新しいCRL分散ポイントを使用するようにISEを設定する

CRL を取得するように ISE を設定する前に、CRL を発行する間隔を定義します。この間隔を決定するための方策については、このドキュメントの範囲外です。(Microsoft CA の場合)有効な値は 1 時間~ 411 年です。デフォルト値は 1 週間です。環境に適した間隔を決定したら、以下の手順で間隔を設定します。

-

CA サーバのタスクバーで、[Start] をクリックします。[Administrative Tools] > [Certificate Authority] を選択します。

-

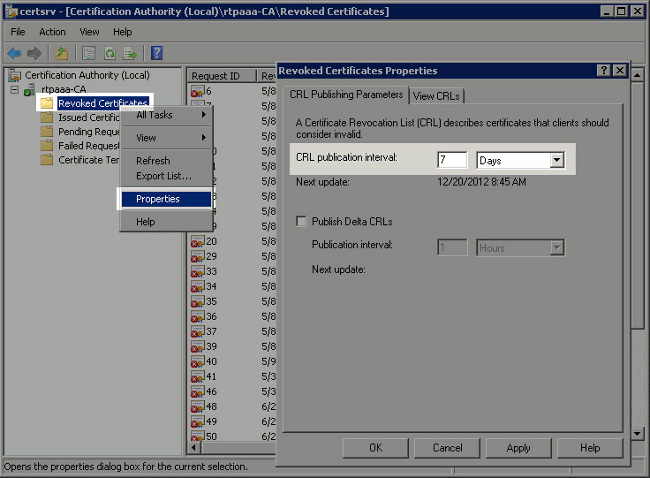

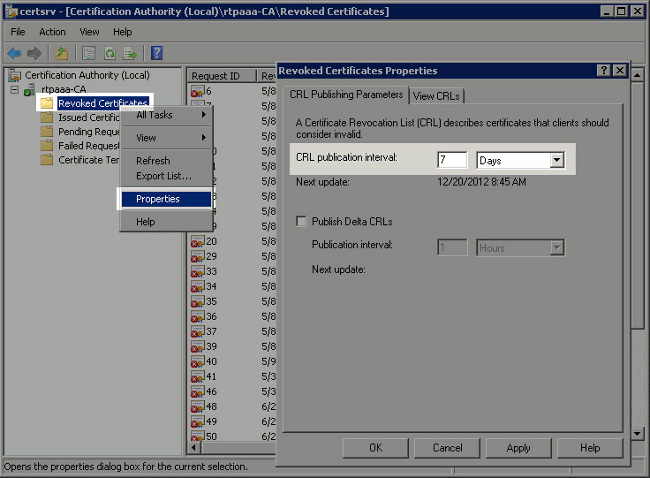

左側のペインで、CAを展開します。Revoked Certificatesフォルダを右クリックし、Propertiesを選択します。

-

[CRL publication interval] フィールドで、必要な数値を入力して期間単位を選択します。[OK] をクリックしてウィンドウを閉じ、変更を適用します。この例では、発行間隔が 7 日に設定されています。

次に、いくつかのレジストリ値を確認する必要があります。これらの値は、ISE の CRL 取得設定を決定する上で役立ちます。

-

certutil -getreg CA\Clock* コマンドを入力して、ClockSkew 値を確認します。デフォルト値は 10 分です。

出力例:

Values: ClockSkewMinutes REG_DWORS = a (10) CertUtil: -getreg command completed successfully. -

certutil -getreg CA\CRLov* コマンドを入力して、CRLOverlapPeriod が手動で設定されているかどうかを確認します。デフォルトでは、CRLOverlapUnit 値は 0 です。これは、値が手動で設定されていないことを示しています。この値が 0 以外の場合は、その値と単位を記録します。

出力例:

Values: CRLOverlapPeriod REG_SZ = Hours CRLOverlapUnits REG_DWORD = 0 CertUtil: -getreg command completed successfully. -

certutil -getreg CA\CRLpe* コマンドを入力して、ステップ 3 で設定した CRLPeriod を確認します。

出力例:

Values: CRLPeriod REG_SZ = Days CRLUnits REG_DWORD = 7 CertUtil: -getreg command completed successfully. -

次のようにして、CRL の猶予期間を計算します。

-

CRLOverlapPeriodがステップ5で設定された場合: OVERLAP = CRLOverlapPeriod(分)、

その他:OVERLAP = (CRLPeriod / 10)、単位:分

-

OVERLAP > 720 の場合、OVERLAP = 720

-

OVERLAP < (1.5 X ClockSkewMinutes) の場合、OVERLAP = (1.5 X ClockSkewMinutes)

-

OVERLAP > CRLPeriod(分)の場合、OVERLAP = CRLPeriod(分)

-

猶予期間 = 720 分 + 10 分 = 730 分

例:

As stated above, CRLPeriod was set to 7 days, or 10248 minutes and CRLOverlapPeriod was not set. a. OVERLAP = (10248 / 10) = 1024.8 minutes b. 1024.8 minutes is > 720 minutes : OVERLAP = 720 minutes c. 720 minutes is NOT < 15 minutes : OVERLAP = 720 minutes d. 720 minutes is NOT > 10248 minutes : OVERLAP = 720 minutes e. Grace Period = 720 minutes + 10 minutes = 730 minutes

算出した猶予期間は、CA が次の CRL を発行する時点と現在の CRL が失効する時点との間の時間数です。状況に応じて CRL を取得するように ISE を設定する必要があります。

-

-

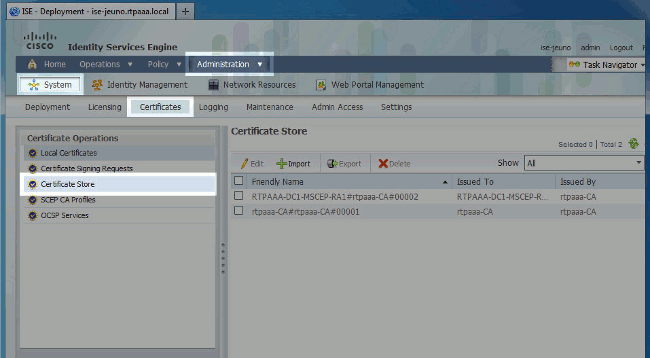

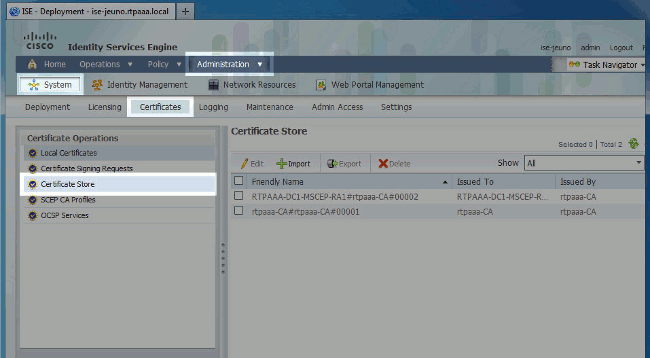

プライマリ管理ノードにログインし、[Administration] > [System] > [Certificates] を選択します。左側のペインで、[Certificate Store] を選択します。

-

CRL を設定する CA 証明書の横にある [Certificate Store] チェック ボックスをオンにします。[Edit] をクリックします。

-

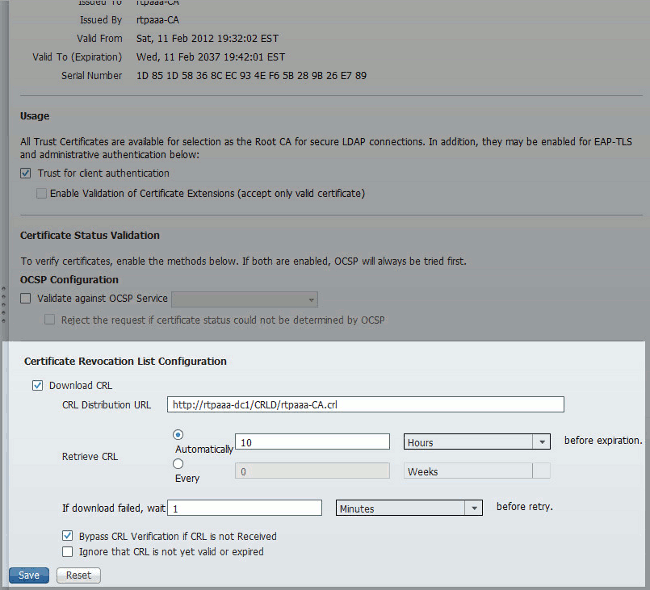

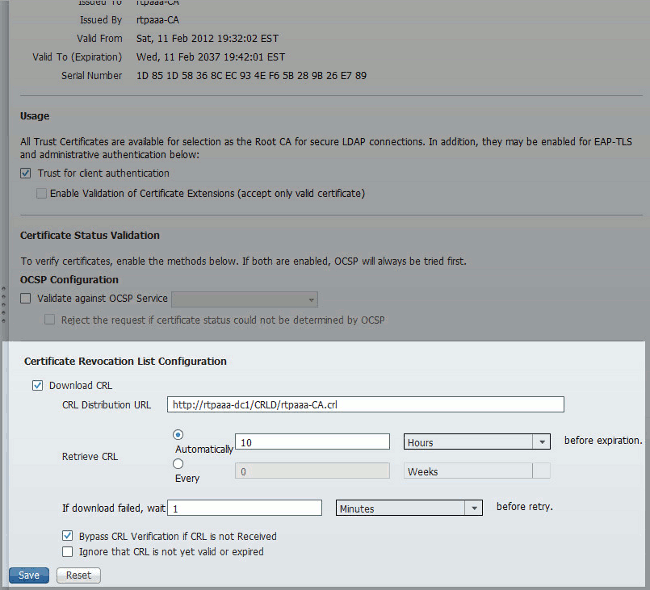

ウィンドウの下部付近にある [Download CRL] チェック ボックスをオンにします。

-

[CRL Distribution URL] フィールドに、セクション 2 で作成した .crl ファイルが含まれている CRL 分散ポイントのパスを入力します。この例では、URL は次のとおりです。

http://RTPAAA-DC1/CRLD/rtpaaa-ca.crl

-

一定の間隔でまたは有効期限(通常は一定間隔)に基づいて CRL を取得するように、ISE を設定できます。 CRL の発行間隔が固定されている場合は、後者のオプションのほうがタイムリーに CRL のアップデートを取得できます。[Automatically] オプション ボタンをクリックします。

-

取得時間の値として、ステップ 7 で計算した猶予期間よりも小さい値を設定します。猶予期間よりも大きい値を設定すると、ISE は、CA が次の CRL を発行する前に CRL 分散ポイントをチェックしてしまいます。この例では、算出された猶予期間は 730 分、つまり 12 時間 10 分です。取得時間の値として 10 時間が使用されます。

-

環境に応じた再試行間隔を設定します。前のステップで設定した間隔で CRL を取得できない場合、ISE はこの短い間隔で再試行します。

-

最後のダウンロードの試行時に ISE がこの CA の CRL を取得できなかった場合でも、証明書ベースの認証が正常に(CRL チェックなしで)実行されるように、[Bypass CRL Verification if CRL is not Received] チェック ボックスをオンにします。このチェック ボックスをオンにしないと、CRL が取得できなかった場合に、この CA から発行された証明書による証明書ベースの認証がすべて失敗します。

-

[Ignore that CRL is not yet valid or expired] チェック ボックスをオンにして、期限切れの(または、まだ有効になっていない)CRL ファイルを有効なファイルとして ISE で使用できるようにします。このチェック ボックスをオンにしないと、ISE は [Effective Date] よりも前および [Next Update] の時間よりも後の CRL を無効と見なします。[Save] をクリックして設定を完了します。

確認

現在、この設定に使用できる確認手順はありません。

トラブルシュート

現在、この設定に関する特定のトラブルシューティング情報はありません。

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

21-Dec-2012 |

初版 |

フィードバック

フィードバック