PIX:VPN トンネルを介した Outside インターフェイスからの PDM アクセス

概要

この設定例では、2 つの PIX Firewall を使用して LAN-to-LAN VPN トンネルを設定する方法を説明します。PIX Device Manager(PDM)はパブリック側の外部インターフェイスを介してリモート PIX で動作し、通常のネットワークおよび PDM トラフィックを暗号化します。

PDM は、GUI を使用して PIX Firewall をセットアップ、設定、モニタするために設計されているブラウザ ベースの設定ツールです。PIX ファイアウォール コマンドライン インターフェイス(CLI)の広範な知識は必要ありません。

前提条件

要件

このドキュメントを読むには、IPSec 暗号化および PDM の基本知識が必要です。

トポロジで使用されているすべてのデバイスが、Cisco PIX Firewall Hardware Installation Guide, Version 6.3に記載されている要件を満たしていることを確認します。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

Cisco PIX Firewall ソフトウェア リリース 6.3(1) および 6.3(3)

-

PIX A および PIX B は Cisco PIX Firewall 515E

-

PIX B は PDM バージョン 2.1(1) を使用

注:PDM 3.0は、バージョン6.3より前のPIX Firewallソフトウェアバージョンでは動作しません。PDMバージョン3.0は、PIX Firewallバージョン6.3のみをサポートする単一のイメージです。

注:ポリシーNAT設定では、PDM 3.0が強制的にモニタモードになります。ポリシー NAT は、PDM バージョン 4.0 以降でサポートされています。

注:PIX Device Manager(PDM)のユーザ名とパスワードの入力を求められたら、デフォルト設定ではユーザ名は必要ありません。イネーブル パスワードを以前に設定している場合は、そのパスワードを、PDM パスワードとして入力します。イネーブル パスワードがない場合は、ユーザ名とパスワードは両方とも空白のままにして、[OK] をクリックして続行します。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

表記法

ドキュメント表記の詳細は、『シスコ テクニカル ティップスの表記法』を参照してください。

設定

このセクションでは、このドキュメントで説明する機能を設定するために必要な情報を提供しています。

注:このセクションで使用されているコマンドの詳細を調べるには、Command Lookup Tool(登録ユーザ専用)を参照してください。一部ツールについては、ゲスト登録のお客様にはアクセスできない場合がありますことをご了承ください。

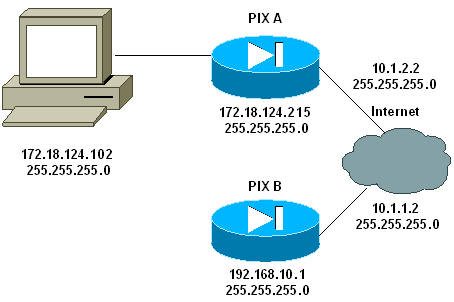

ネットワーク図

このドキュメントでは、次のネットワーク セットアップを使用します。

設定

このドキュメントでは、次の構成を使用します。

| PIX A |

|---|

PIX A PIX Version 6.3(3) nameif ethernet0 outside security0 nameif ethernet1 inside security100 enable password 8Ry2YjIyt7RRXU24 encrypted passwd 2KFQnbNIdI.2KYOU encrypted hostname PIXA domain-name cisco.com fixup protocol ftp 21 fixup protocol http 80 fixup protocol h323 1720 fixup protocol rsh 514 fixup protocol smtp 25 fixup protocol sqlnet 1521 fixup protocol sip 5060 fixup protocol skinny 2000 names !--- Allow traffic from the host PC that is going to !--- run the PDM to the outside interface of PIX B. access-list 101 permit ip host 172.18.124.102 host 10.1.1.2 !--- Allow traffic from the private network behind PIX A !--- to access the private network behind PIX B. access-list 101 permit ip 172.18.124.0 255.255.255.0 192.168.10.0 255.255.255.0 pager lines 24 interface ethernet0 10baset interface ethernet1 10baset mtu outside 1500 mtu inside 1500 ip address outside 10.1.2.2 255.255.255.0 ip address inside 172.18.124.215 255.255.255.0 ip audit info action alarm ip audit attack action alarm pdm history enable arp timeout 14400 !--- Do not use NAT !--- on traffic which matches access control list (ACL) 101. nat (inside) 0 access-list 101 !--- Configures a default route towards the gateway router. route outside 0.0.0.0 0.0.0.0 10.1.2.1 1 timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 rpc 0:10:00 h323 0:05:00 sip 0:30:00 sip_media 0:02:00 timeout uauth 0:05:00 absolute aaa-server TACACS+ protocol tacacs+ aaa-server RADIUS protocol radius !--- Enable the HTTP server required to run PDM. http server enable !--- This is the interface name and IP address of the host or !--- network that initiates the HTTP connection. http 172.18.124.102 255.255.255.255 inside no snmp-server location no snmp-server contact snmp-server community public no snmp-server enable traps floodguard enable !--- Implicitly permit any packet that came from an IPsec !--- tunnel and bypass the checking of an associated access-list, conduit, or !--- access-group command statement for IPsec connections. sysopt connection permit-ipsec !--- Specify IPsec (phase 2) transform set. crypto ipsec transform-set vpn esp-3des esp-md5-hmac !--- Specify IPsec (phase 2) attributes. crypto map vpn 10 ipsec-isakmp crypto map vpn 10 match address 101 crypto map vpn 10 set peer 10.1.1.2 crypto map vpn 10 set transform-set vpn crypto map vpn interface outside !--- Specify ISAKMP (phase 1) attributes. isakmp enable outside isakmp key ******** address 10.1.1.2 netmask 255.255.255.255 isakmp identity address isakmp policy 10 authentication pre-share isakmp policy 10 encryption 3des isakmp policy 10 hash md5 isakmp policy 10 group 1 isakmp policy 10 lifetime 86400 telnet timeout 5 ssh timeout 5 terminal width 80 Cryptochecksum:24e43efa87d6ef07dfabe097b82b5b40 : end [OK] PIXA(config)# |

| PIX B |

|---|

PIX B PIX Version 6.3(1) nameif ethernet0 outside security0 nameif ethernet1 inside security100 enable password 8Ry2YjIyt7RRXU24 encrypted passwd 2KFQnbNIdI.2KYOU encrypted hostname PIXB domain-name cisco.com fixup protocol ftp 21 fixup protocol http 80P fixup protocol h323 1720 fixup protocol rsh 514 fixup protocol smtp 25 fixup protocol sqlnet 1521 fixup protocol sip 5060 fixup protocol skinny 2000 names !--- Allow traffic from the host PC that is going to !--- run the PDM to the outside interface of PIX B. access-list 101 permit ip host 10.1.1.2 host 172.18.124.102 !--- Allow traffic from the private network behind PIX A !--- to access the private network behind PIX B. access-list 101 permit ip 192.168.10.0 255.255.255.0 172.18.124.0 255.255.255.0 pager lines 24 interface ethernet0 10baset interface ethernet1 10baset mtu outside 1500 mtu inside 1500 ip address outside 10.1.1.2 255.255.255.0 ip address inside 192.168.10.1 255.255.255.0 ip audit info action alarm ip audit attack action alarm !--- Assists PDM with network topology discovery by associating an external !--- network object with an interface. Note: The pdm location !--- command does not control which host can launch PDM. pdm location 172.18.124.102 255.255.255.255 outside pdm history enable arp timeout 14400 !--- Do not use NAT on traffic which matches ACL 101. nat (inside) 0 access-list 101 !--- Configures a default route towards the gateway router. route outside 0.0.0.0 0.0.0.0 10.1.1.1 1 timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 rpc 0:10:00 h323 0:05:00 sip 0:30:00 sip_media 0:02:00 timeout uauth 0:05:00 absolute aaa-server TACACS+ protocol tacacs+ aaa-server RADIUS protocol radius !--- Enables the HTTP server required to run PDM. http server enable !--- This is the interface name and IP address of the host or !--- network that initiates the HTTP connection. http 172.18.124.102 255.255.255.255 outside no snmp-server location no snmp-server contact snmp-server community public no snmp-server enable traps floodguard enable !--- Implicitly permit any packet that came from an IPsec !--- tunnel and bypass the checking of an associated access-list, conduit, or !--- access-group command statement for IPsec connections. sysopt connection permit-ipsec !--- Specify IPsec (phase 2) transform set. crypto ipsec transform-set vpn esp-3des esp-md5-hmac !--- Specify IPsec (phase 2) attributes. crypto map vpn 10 ipsec-isakmp crypto map vpn 10 match address 101 crypto map vpn 10 set peer 10.1.2.2 crypto map vpn 10 set transform-set vpn crypto map vpn interface outside isakmp enable outside !--- Specify ISAKMP (phase 1) attributes. isakmp key ******** address 10.1.2.2 netmask 255.255.255.255 isakmp policy 10 authentication pre-share isakmp policy 10 encryption 3des isakmp policy 10 hash md5 isakmp policy 10 group 1 isakmp policy 10 lifetime 86400 telnet timeout 5 ssh timeout 5 terminal width 80 Cryptochecksum:d5ba4da0d610d0c6140e1b781abef9d0 : end [OK] PIXB(config)# |

確認

ここでは、設定が正しく機能していることを確認するために使用する情報を示します。

アウトプット インタープリタ ツール(登録ユーザ専用)(OIT)は、特定の show コマンドをサポートします。OIT を使用して、show コマンドの出力の分析を表示します。

コマンドの概要

VPN コマンドが PIX に入ると、PDM PC(172.18.124.102)と PIX B の外部インターフェイス(10.1.1.2)との間をトラフィックが通過するときに、VPN トンネルが確立する必要があります。 この時点で、PDM PC は https://10.1.1.2 に移動し、VPN トンネルを介して PIX B の PDM インターフェイスに到達できます。

トラブルシュート

ここでは、設定のトラブルシューティングに使用できる情報を示します。PDM 関連の問題のトラブルシューティングを行うには、PIX Device Manager のトラブルシューティングを参照してください。

debug 出力例

show crypto isakmp sa

この出力は 10.1.1.2 と 10.1.2.2 の間で形成されるトンネルを示します。

PIXA#show crypto isakmp sa

Total : 1

Embryonic : 0

dst src state pending created

10.1.1.2 10.1.2.2 QM_IDLE 0 1

show crypto ipsec sa

この出力は、10.1.1.2 と 172.18.124.102 との間のトラフィックを通過するトンネルを示します。

PIXA#show crypto ipsec sa

interface: outside

Crypto map tag: vpn, local addr. 10.1.2.2

local ident (addr/mask/prot/port): (172.18.124.102/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.1.1.2/255.255.255.255/0/0)

current_peer: 10.1.1.2

> PERMIT, flags={origin_is_acl,}

#pkts encaps: 14472, #pkts encrypt: 14472, #pkts digest 14472

#pkts decaps: 16931, #pkts decrypt: 16931, #pkts verify 16931

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0,

#pkts decompress failed: 0, #send errors 9, #recv errors 0

local crypto endpt.: 10.1.2.2, remote crypto endpt.: 10.1.1.2

path mtu 1500, ipsec overhead 56, media mtu 1500

current outbound spi: 4acd5c2a

inbound esp sas:

spi: 0xcff9696a(3489229162)

transform: esp-3des esp-md5-hmac ,

in use settings ={Tunnel, }

slot: 0, conn id: 2, crypto map: vpn

sa timing: remaining key lifetime (k/sec): (4600238/15069)

IV size: 8 bytes

replay detection support: Y

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0x4acd5c2a(1254972458)

transform: esp-3des esp-md5-hmac ,

in use settings ={Tunnel, }

slot: 0, conn id: 1, crypto map: vpn

sa timing: remaining key lifetime (k/sec): (4607562/15069)

IV size: 8 bytes

replay detection support: Y

outbound ah sas:

outbound pcp sas:

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

30-Sep-2008 |

初版 |

フィードバック

フィードバック