RV34xシリーズルータでのDMZの設定

目的

このドキュメントの目的は、RV34xシリーズルータで非武装地帯(DMZ)ホストおよびハードウェアDMZを設定する方法を示すことです。

概要

DMZは、ファイアウォールの背後にあるローカルエリアネットワーク(LAN)を保護しながら、インターネットに接続できるネットワーク上の場所です。メインネットワークを単一のホストまたはサブネットワーク全体、つまり「サブネット」から分離することで、インターネットゲーム、ビデオ会議、Web、EメールサーバなどのサービスをDMZ経由で利用するユーザはLANにアクセスできなくなります。シスコは、DMZホストとハードウェアDMZという2つのDMZ使用方法を提供しています。DMZホストを使用すると、LAN上の1つのホストをインターネットに公開でき、ハードウェアDMZ(サブネット/範囲)はパブリックに公開されるサブネットワークです。

DMZの計画では、プライベートIPアドレスまたはパブリックIPアドレスを使用することを検討できます。プライベートIPアドレスは、LAN上でのみ一意になります。パブリックIPアドレスは組織に固有であり、インターネットサービスプロバイダー(ISP)によって割り当てられます。 パブリックIPアドレスを取得するには、ISPに連絡する必要があります。

ほとんどのユーザは、VLANと独自のネットワークセグメントを自動的に設定するため、ハードウェアDMZを使用します。「ハードウェアDMZ」では、サブネットまたは範囲オプションを使用しています。アクセスルールを設定する必要がないため、DMZホストの設定は簡単ですが、安全性は低くなります。

WAN-to-DMZは、LAN-to-DMZだけでなく、最も一般的な使用例です。DMZマシンにはオペレーティングシステムのパッチやアップデートが必要な可能性があるため、DMZ-to-WANも許可されますが、潜在的なセキュリティホールである可能性があるため、DMZ-to-LANはブロックする必要があります。たとえば、インターネット上のハッカーはジャンパサーバとしてDMZを使用します。

DMZホストとハードウェアDMZの使用例の違いは次のとおりです。

インターネットに何かを公開したい場合で、オールインワンサーバを使用している場合、またはパブリックIPアドレスがスペアにない場合は、DMZホストを使用する必要があります。サーバをVLANの1つに配置し、DMZホストとして設定します。その後、外部ユーザはルータのWAN IPによってサーバにアクセスできます。

何かをインターネットに公開したい場合で、複数のサーバ(それぞれ特定のサービスを持つ)と同じ量のパブリックIPアドレスを持っている場合は、ハードウェアDMZを使用する必要があります。これらのサーバを指定されたDMZポート(RV340用のLAN 4など)に接続し、ルータまたはサブネットで設定したのと同じパブリックIPアドレスを使用して設定します。 その後、外部ユーザはこれらのIPアドレスを使用して各サーバにアクセスできます。

| DMZ | 比較 | コントラスト |

|---|---|---|

| ホスト | トラフィックの分離 | 単一ホスト、インターネットに対して完全にオープン |

| サブネット/範囲 | トラフィックの分離 | 複数のデバイスとタイプ、インターネットに完全にオープン。 |

注:この例では、DMZサブネットを設定するときに、ルータのDMZポートにスイッチを接続します。

スイッチでSSHを有効にする方法については、次の記事を参照してください。300/500シリーズマネージドスイッチでSSHサービスを有効にする。

RV160/RV260でのDMZの設定方法については、次の記事を参照してください。RV160/RV260ルータのDMZオプション』を参照してください。

ホストDMZトポロジ

注:ホストDMZを使用している場合、ホストが悪者によって侵害されると、内部LANはセキュリティ上の侵入を受ける可能性があります。

サブネットDMZトポロジ

該当するデバイス

RV34x

[Software Version]

1.0.02.16

DMZホストの設定

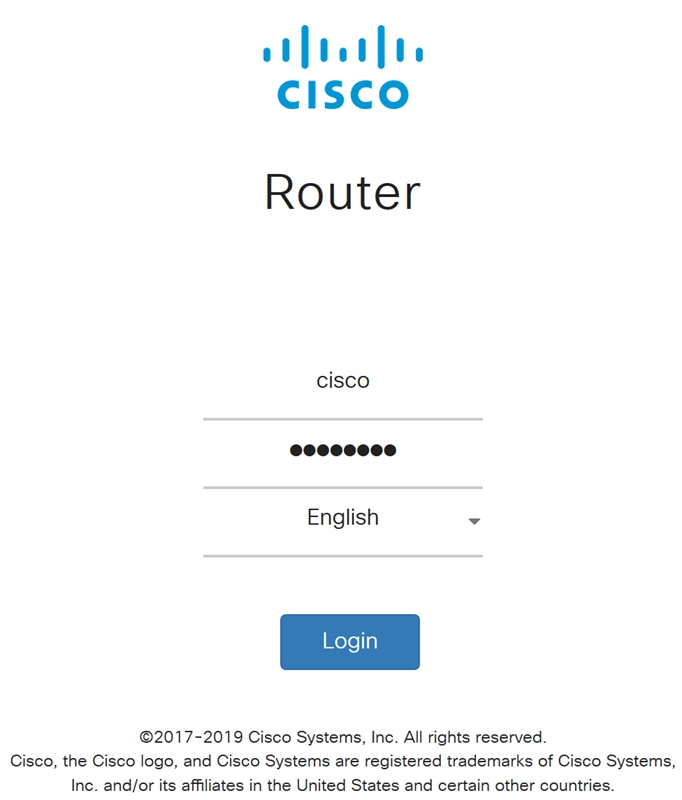

ステップ1:ルータのWeb設定ページにログインします。

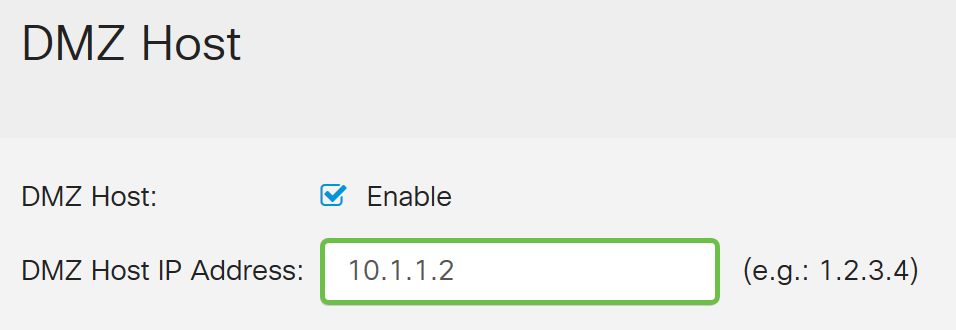

ステップ2:[Firewall] > [DMZ Host]に移動します。

ステップ3:[DMZ Host]フィールドで、[Enable]チェックボックスをオンにして、DMZ Hostを有効にします。

ステップ4:インターネットゲーム、ビデオ会議、Web、または電子メールサーバなどのサービスを使用するためにインターネットに公開されるDMZホストIPアドレスに、ホストのIPアドレスを入力します。

注:LAN DMZホストに、DMZホスト機能が正常に動作するように固定または固定IPアドレスを割り当てる必要があります。ルータと同じネットワーク上にあることを確認します。DMZが別のVLANにある場合にも、これを設定できます。

ステップ5:[Apply]をクリックして設定を保存します。

これで、DMZホストが正常に有効になったはずです。

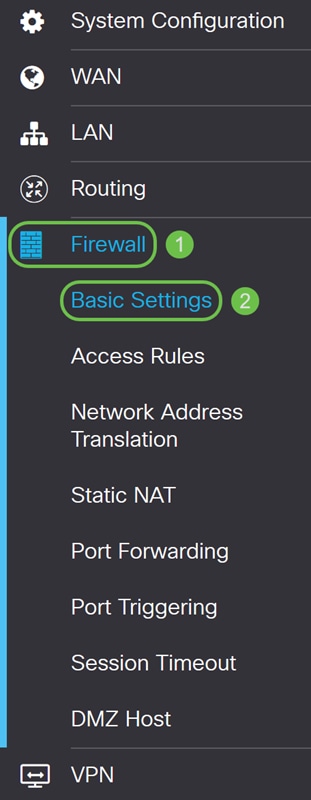

ステップ6:(オプション)次のいくつかのステップでは、DMZホストを確認する1つの方法を示します。[ファイアウォール] > [基本設定]に移動します。

ステップ7:(オプション)この例では、リモートWeb管理が有効で、HTTPSが選択されている状態になります。これは、WAN IPアドレスを介してリモートでWeb設定ページにログインするためです。この手順では、ポート番号を6000に調整します。範囲は1025 ~ 65535です。

注:Web管理ページにリモートでアクセスするときにこの設定を行うと、ページがロード画面でハングする可能性があります。これは、ポートが調整済みのものに変更されたことを意味します。

ステップ8:https://[WANIPaddress]:portと入力して、ルータのWeb設定ページにアクセスできることを確認します。ここで、WAN IPアドレスはルータの実際のWAN IPアドレスで、このセクションのステップ5で設定したポート番号は:portです。この例では、https://24.220.x.x:6000と入力しますが、xではなく実際の数値を入力します。xは、パブリックWAN IPアドレスを隠すことです。

注:VPNがオフになっている場合は、VPNにアクセスしてもWeb設定ページにアクセスできないことがあります。

ステップ9:これで、ポート番号を追加せずにWAN IPアドレスを使用して、DMZポートにあるデバイスのWeb設定ページにアクセスできるようになります。

https://24.220.x.x:6000:ルータのweb設定ページが表示されます。

https://24.220.x.x:スイッチのweb設定ページが表示されます。

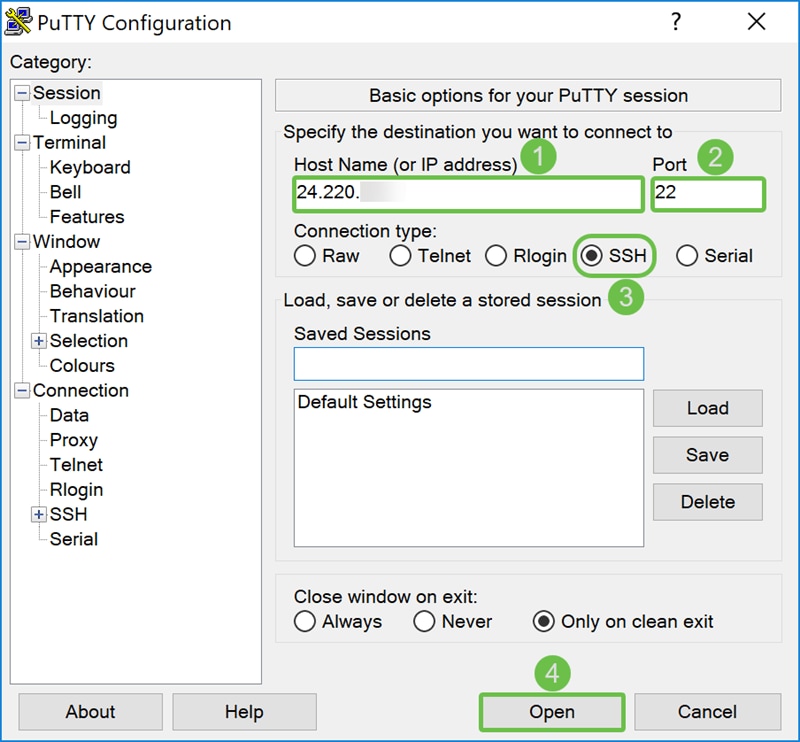

ステップ10:PuTTYを使用して、スイッチにSSH接続します。[ホスト名(またはIPアドレス)]フィールドにデバイスのパブリックIPアドレスを入力します。ポート22が入力され、[SSH]が選択されていることを確認してください。[開く]をクリックして、接続を開始します。

注:スイッチにSSH接続する場合は、スイッチでSSHを必ず有効にしてください。ほとんどのスイッチでは、[Security] > [TCP/UDP Services]に移動してSSHサービスを有効にできます。Windowsを使用してSSHを実行するには、PuTTYをダウンロードします。次の詳細については、このドキュメントを参照してください。SSHまたはTelnetを使用してSMBスイッチのCLIにアクセスする方法SSHが推奨され、TelnetはSSHの安全性が高いため推奨されません。

ステップ11:PuTTYセキュリティアラートが表示される場合があります。[はい]をクリックして、接続を続行します。

ステップ12:接続が成功すると、クレデンシャルでログインするように求められます。

ハードウェアDMZの設定

ステップ1:DMZホストの代わりにハードウェアDMZを設定する場合は、[WAN] > [ハードウェアDMZ]に移動します。

ステップ2:[Enable] チェックボックスをオンにして、LAN4をDMZポートに変更します。

ステップ3:警告メッセージが表示されます。ルータがDMZポート(LAN4)に対して行う変更を受け入れる場合は[Yes]を、変更を拒否する場合は[No]をクリックします。

DMZをenableに設定すると、DMZポート(LAN4)の設定が自動的に次のように変更されます。

LAGポートから削除(セクション「LAN > Port Settings」)

ポートミラーの宛先がDMZポートの場合、ポートミラー機能を無効にする(セクション「LAN > Port Settings」)

ポートミラーのモニタリングポートからの削除(「LAN > Port Settings」セクション)

[Administrative Status]を[Force Authorized](LAN > 802.1Xセクション)

テーブル「VLANからポートテーブル」のDMZポートの値が「除外」に変更される(セクション「LAN > VLANメンバーシップ」)

この例では、[はい]をクリックします。

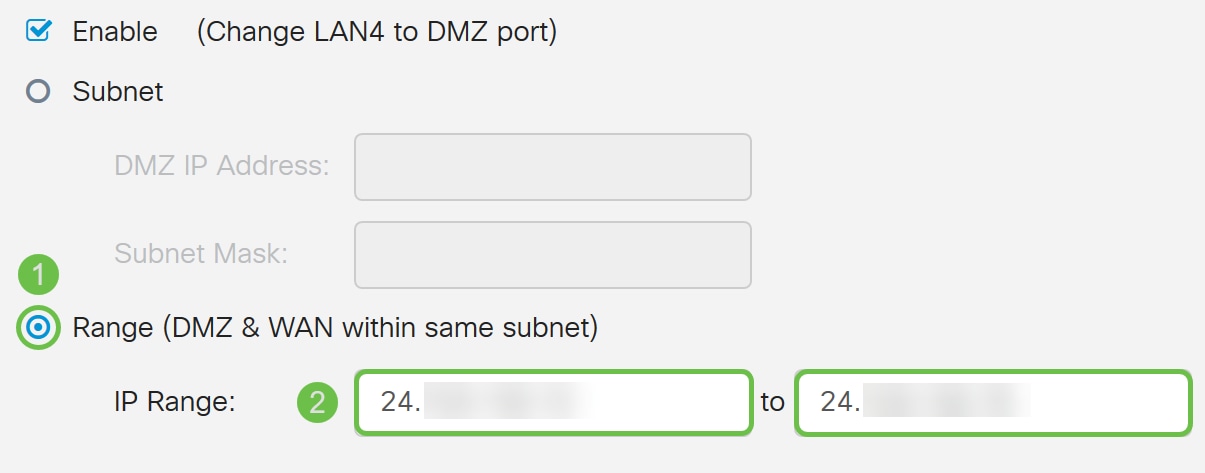

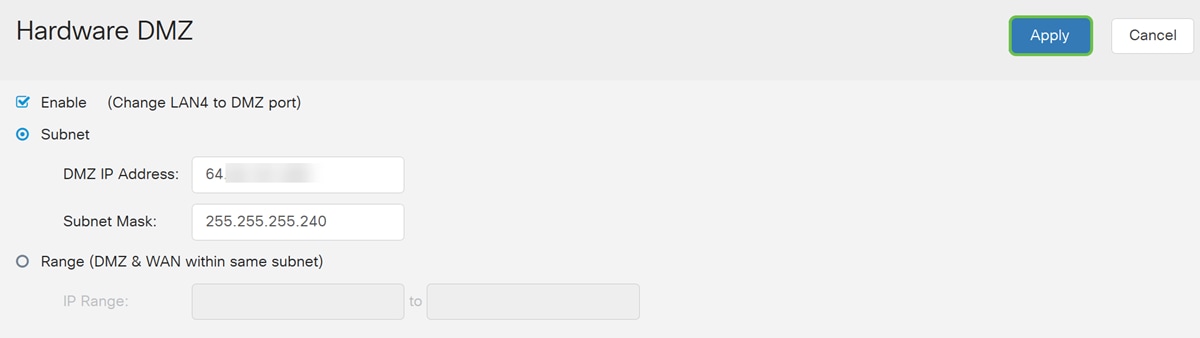

ステップ4:[サブネット]または[範囲(同じサブネット内のDMZおよびWAN)]を選択します。 この例では、[Subnet]を選択します。

ステップ5:[DMZ IP Address]と[Subnet Mask]に入力してください。LAN4セグメントに接続されているものは、このネットワークに存在する必要があります。

注:DMZポートに接続されているデバイスにそのスタティックIPアドレスが割り当てられていることを確認します。このIPアドレスは、WANサブネットの外部である必要がある場合があります。

この例では、DMZにパブリックIPアドレスを使用します。

注:Rangeメソッドを使用する場合は、Rangeオプションボタンをクリックして、ISPによって割り当てられたIPアドレスの範囲を入力する必要があります。これは通常、ISPからDMZネットワーク内の複数のデバイスの複数のパブリックIPアドレスがある場合に使用されます。

単一のパブリックIPアドレスがあり、サブネットが機能しない場合は、両方のフィールドの[IP範囲]フィールドに単一のパブリックIPアドレスを入力します。IPアドレスは、WAN IPサブネットとは別の空きIPである必要があります。WAN IPアドレスは使用できません。たとえば、WAN IPアドレスと同じサブネット内にある単一のパブリックIPアドレス24.100.50.1を指定した場合は、[IP Range]フィールドに24.100.50.1 ~ 24.100.50.1を入力します。

ステップ6:右上隅の[Apply]をクリックして、DMZ設定を受け入れます。

ハードウェアDMZを正常に有効にしているはずです。

ステップ7:(オプション)これを確認するには、左下の検索バーに移動し、コマンドプロンプトを入力して、PCでコマンドプロンプトを開きます。コマンドプロンプトアプリケーションが表示されたらクリックします。

注:この例ではWindows 10を使用しています。

ステップ8:(オプション)コマンドプロンプトウィンドウが開きます。DMZ IPアドレスに対してpingコマンドを実行して、接続が存在するかどうかを確認します。ping DMZ_IP_Addressコマンドを使用します。pingを開始するときに、Enterキーを押します。そのIPアドレスから応答があった場合は、自分とDMZ間に接続できることを意味します。「Request timed out」や「Destination host unreachable」のようなメッセージが表示された場合は、設定と接続を確認する必要があります。

この例では、ping 64.x.x.x.xを入力します。64.x.x.xは、DMZのパブリックIPアドレスです。

注:この素晴らしいドキュメントをご覧ください。RV160およびRV260ルータのトラブルシューティング』を参照してください。このトラブルシューティングドキュメントでは、接続のトラブルシューティングを行う際に分析する領域をいくつか取り上げます。このドキュメントはRV160およびRV260用ですが、同様のトラブルシューティング手順を使用できる場合があります。

ステップ9:(オプション)tracerouteコマンドを実行して、パケットが宛先に到達するために経由するパスを確認することもできます。tracert DMZ_IP_Addressコマンドを使用して、Enterキーを押してプロセスを開始します。この例では、トレースが最後のDMZ IPアドレスに到達すると完了していることがわかります。宛先に到達すると、「Trace complete」と表示されます。

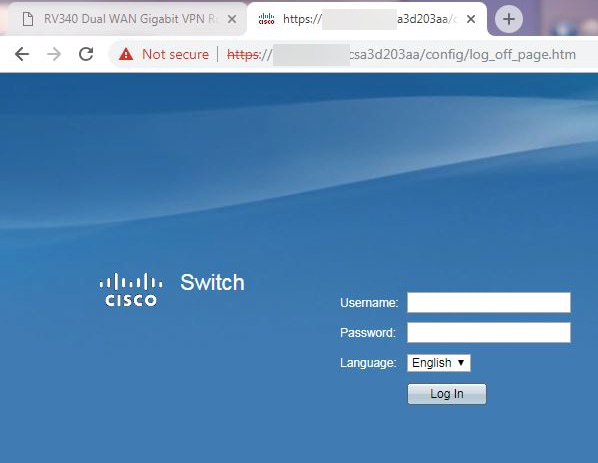

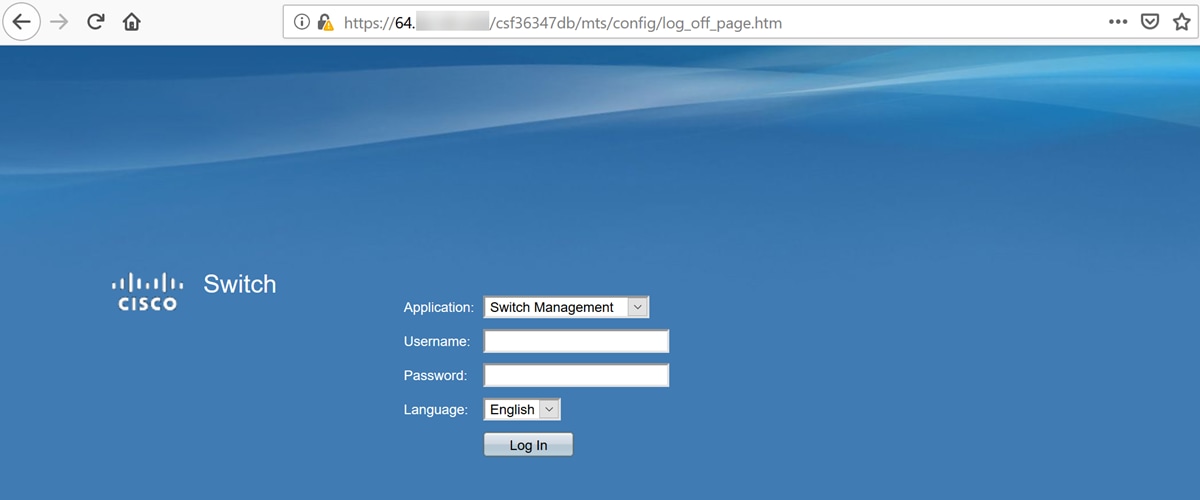

ステップ10:(オプション)この例では、スタティックIPアドレスが64.x.x.x(パブリックIPアドレス)のスイッチがDMZポートに接続されています。 上部のブラウザにパブリックIPアドレスを入力することで、スイッチのグラフィカルユーザインターフェイス(GUI)にアクセスできます。

https://64.x.x.xと入力すると、スイッチのGUIページが表示されます。

これで、DMZが正しく動作していることを確認する方法が2つあります。

アクセスルールの設定(オプション)

ハードウェアDMZのパブリックIPアドレスまたはIPアドレスの範囲を設定している場合、このセクションでは、DMZのアクセスルールを設定する方法の例を示します。DMZは、アクセスルールを設定しなくても正常に動作する必要があります。アクセスルールの設定はオプションですが、ネットワークにアクセスするための基本的なセキュリティレベルを提供するように設定することをお勧めします。たとえば、デフォルトでアクセスルールを設定しない場合、ルータを通過するすべてのパケットがネットワークのすべての部分に許可されます。アクセスルールは、1つのホスト、IPアドレスの範囲、またはネットワークを許可し、別のホスト、IPアドレスの範囲、またはネットワークが同じエリア(ホストまたはネットワーク)にアクセスするのを防止できます。 アクセスルールを使用すると、ルータインターフェイスで転送またはブロックするトラフィックのタイプを決定できます。

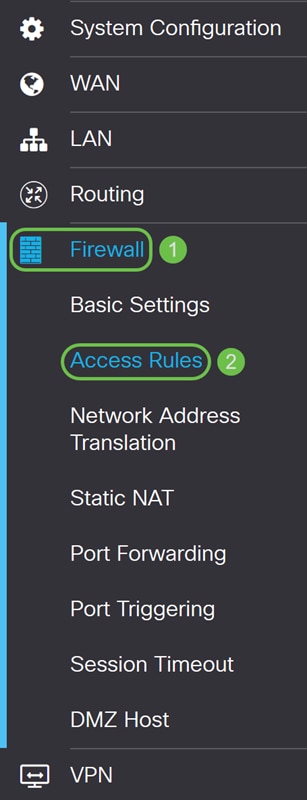

ステップ1:[Firewall] > [Access Rules]に移動します。

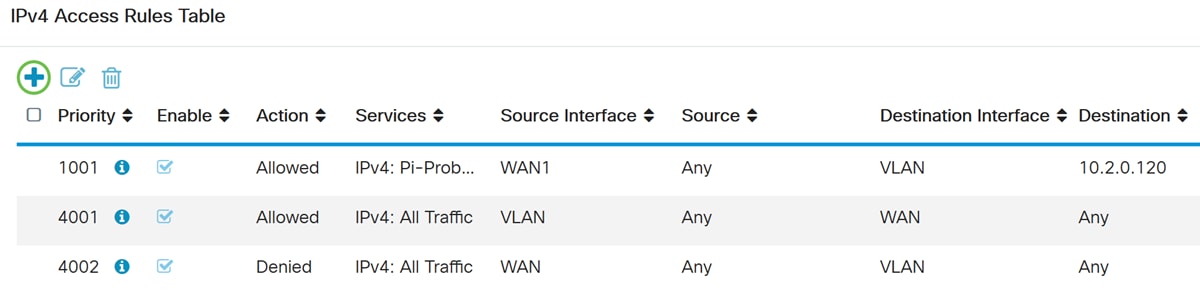

ステップ2:[IPv4 Access Rules]テーブルで、[Plus]アイコンをクリックして、新しいIPv4アクセスルールを追加します。

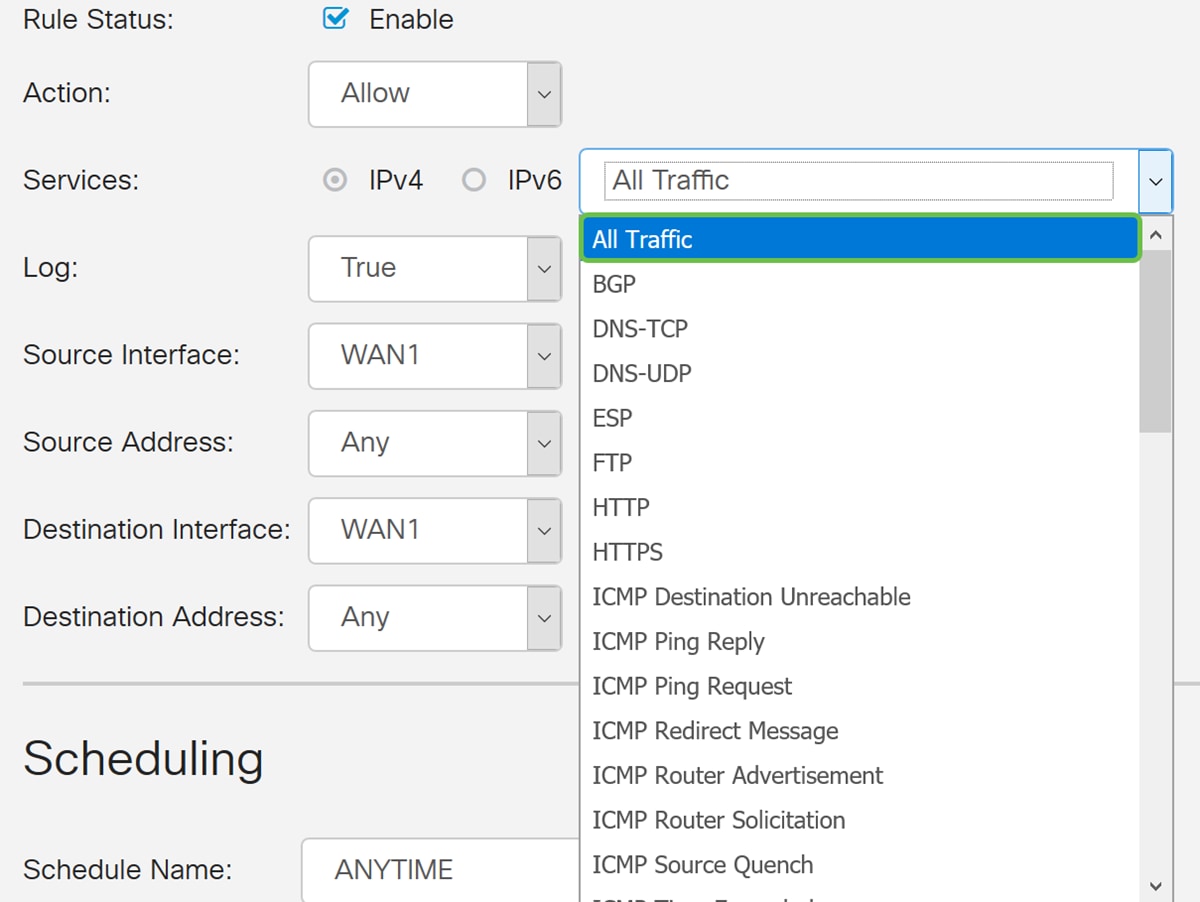

ステップ3:[Enable]チェックボックスがオンになっていることを確認します。これにより、ルールが有効になります。

ステップ4:[アクション]フィールドで、ドロップダウンリストの[許可]を選択します。

ステップ5:[Services]フィールドでサービスを選択します。All Trafficとして残します。

ステップ6:ドロップダウンリストから[Never]または[True]を選択します

True:ルールに一致します。

Never:ログは不要です。

この例では、Trueのままにしています。

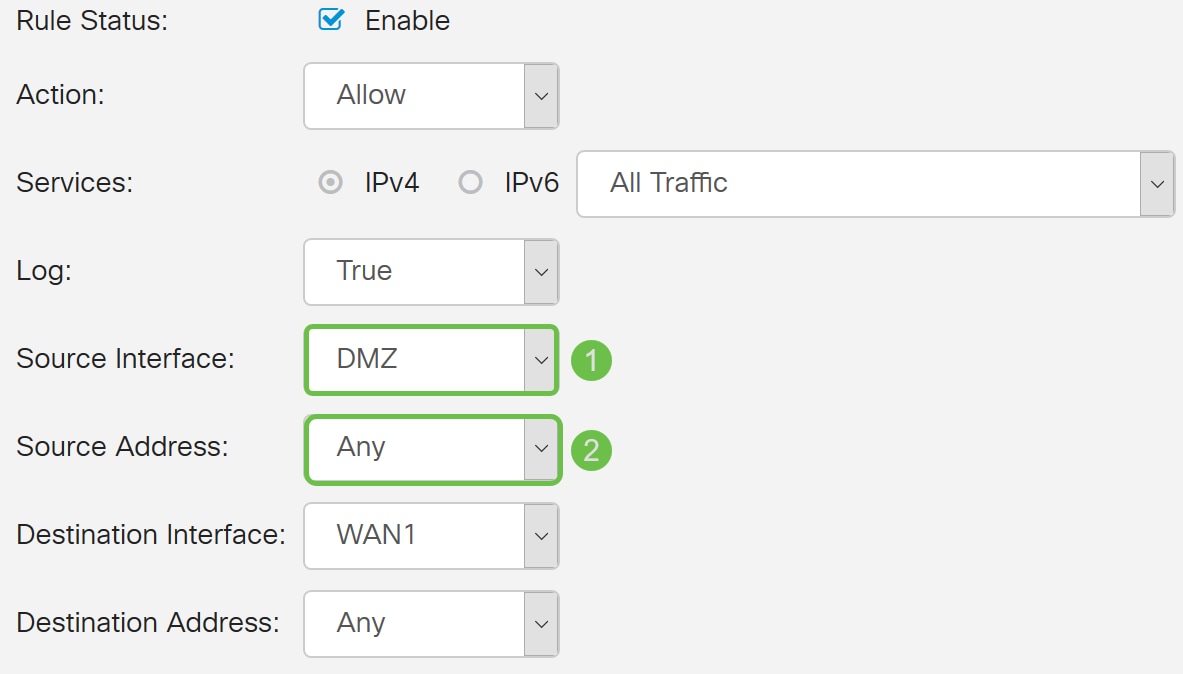

ステップ7:ドロップダウンリストから[Source Interface]と[Source Address]を選択します。

この例では、[DMZ]と[Any]が選択されています。

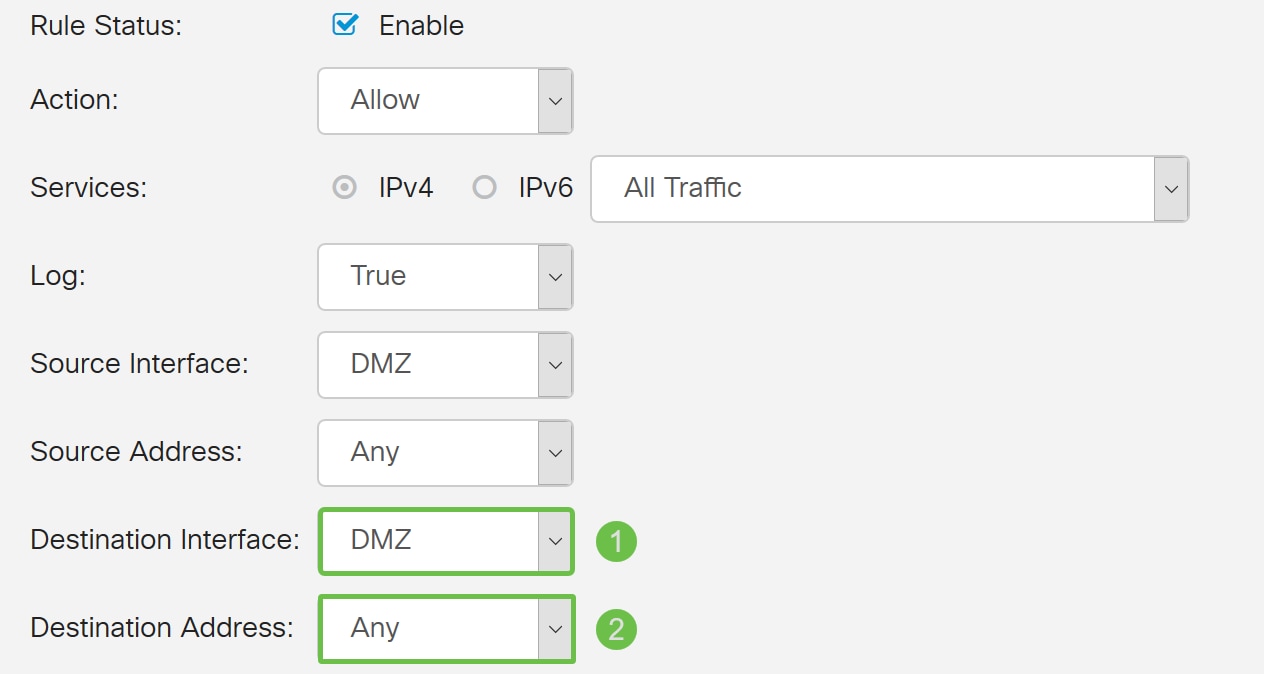

ステップ8:ドロップダウンリストから[Destination Interface]と[Destination Address]を選択します。

この例では、[DMZ]と[Any]が選択されています。

ステップ9:[スケジュール]セクションで、ドロップダウンリストからファイアウォールルールを適用する時刻を選択します。独自のスケジュールを設定する場合は、[here]リンクをクリックします。

この例では、スケジュールとしてANYTIMEを使用します。

ステップ10:[Apply]をクリックし、新しいルールを追加します。このルールは、任意のDMZに送信されるすべてのDMZトラフィックが許可されることを示しています。

次に例を示します。DMZがVLAN 1のどの宛先とも通信できないというルールを追加しました。これは、DMZがVLAN 1から何かにアクセスできないためです。

ルータを使用した確認

ステップ1:デバイスがルータのDMZポートに接続されていることを確認するには、[Status & Statistics]に移動して、ページに[System Summary]ページが自動的にロードされます。ポート4またはLAN 4は、DMZのステータスを「UP」としてリストします。

デバイスのIPにpingを実行すると、デバイスの到達可能性のステータスを知ることができます。使用するパブリックIPアドレスを使用して、特定のサービス/ポートのDMZ設定を確認することをお勧めします。

ステップ2:[Administration] > [Diagnostic]に移動します。

ステップ3:DMZのIPアドレスを入力し、[Ping]ボタンをクリックします。

この例では、[DMZ Host]セクションで設定したDMZのIPアドレスを使用します。

注:pingが成功すると、次のようなメッセージが表示されます。pingが失敗した場合は、DMZに到達できないことを意味します。DMZの設定を確認して、適切に設定されていることを確認します。

結論

これでDMZの設定が完了したので、LANの外部からサービスにアクセスできるようになります。

フィードバック

フィードバック