RV160およびRV260でのIPSecプロファイル(オートキーイングモード)の設定

目的

このドキュメントでは、RV160およびRV260シリーズルータでオートキーイングモードを使用して、新しいInternet Protocol Security(IPsec)プロファイルを作成する方法について説明します。

概要

IPsecにより、インターネット上でセキュアなプライベート通信が可能になります。インターネットを介して機密情報を送信するための、2つ以上のホストのプライバシー、整合性、および信頼性を提供します。IPsecは一般的にバーチャルプライベートネットワーク(VPN)で使用され、IPレイヤで実装され、その使用はセキュリティを欠く多くのアプリケーションを支援します。VPNは、インターネットなどのセキュアでないネットワークを介して送信される機密データおよびIP情報のためのセキュアな通信メカニズムを提供するために使用されます。リモートユーザや組織が同じネットワーク上の他のユーザから機密情報を保護するための柔軟なソリューションを提供します。

VPNトンネルの両端が正常に暗号化されて確立されるためには、両方とも暗号化、復号化、および認証の方法について合意する必要があります。IPsecプロファイルは、IPsecの中央設定で、自動モードでのフェーズIおよびIIネゴシエーション用の暗号化、認証、およびDiffie-Hellman(DH)グループなどのアルゴリズムを定義します。フェーズ1は、事前共有キーを確立して、セキュアな認証通信を作成します。フェーズ2では、トラフィックが暗号化されます。プロトコル、モード、アルゴリズム、Perfect Forward Secrecy(PFS)、セキュリティアソシエーション(SA)ライフタイム、キー管理プロトコルなど、ほとんどのIPsecパラメータを設定できます。

サイト間VPNを設定する場合、リモートルータにはローカルルータと同じプロファイル設定が必要です。

Cisco IPsecテクノロジーの詳細については、次のリンクを参照してください。Cisco IPSecテクノロジーの概要。

VPNセットアップウィザードを使用してIPsecプロファイルとサイト間VPNを設定するには、次のリンクをクリックします。RV160およびRV260でのVPNセットアップウィザードの設定』を参照してください。

サイト間VPNを設定するには、次のドキュメントを参照してください。RV160およびRV260でのサイト間VPNの設定』を参照してください。

該当するデバイス

・ RV160

・ RV260

[Software Version]

·1.0.00.13

IPsecプロファイルの設定

ステップ1:ルータのWeb設定ページにログインします。

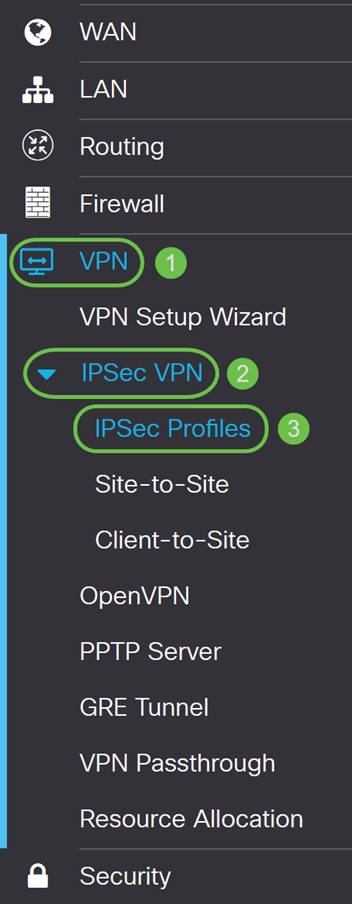

ステップ2:[VPN] > [IPSec VPN] > [IPSec Profiles]に移動します。

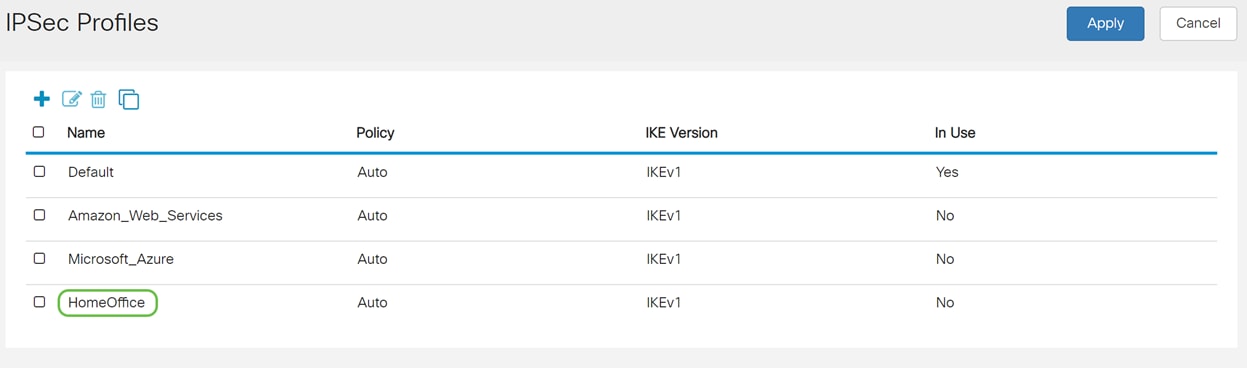

ステップ3:[IPSec Profiles]テーブルで、[Add]をクリックして、新しいIPSecプロファイルを作成します。プロファイルを編集、削除、または複製することもできます。

ステップ4:プロファイル名を入力し、キーイングモード(自動または手動)を選択します。

[プロファイル名]としてHomeOfficeが入力されます。

Autoがキーイングモードに選択されます。

ステップ5:IKEバージョンとして、[Internet Key Exchange Version 1 (IKEv1)]または[Internet Key Exchange Version 2(IKEv2)]を選択します。IKEは、Oakleyキー交換とSkemeキー交換をInternet Security Association and Key Management Protocol(ISAKMP)フレームワーク内に実装するハイブリッドプロトコルです。OakleyとSkemeはどちらも認証されたキー関連情報の導出方法を定義しますが、Skemeには迅速なキー更新も含まれています。IKEは、IPsecピアの認証を提供し、IPsecキーをネゴシエートし、IPsecセキュリティアソシエーションをネゴシエートします。IKEv2は、キー交換の実行に必要なパケットが少なく、より多くの認証オプションをサポートし、IKEv1は共有キーと証明書ベースの認証のみを行うため、より効率的です。この例では、IKEv1がIKEバージョンとして選択されています。

注:デバイスがIKEv2をサポートしている場合は、IKEv2を使用することをお勧めします。デバイスがIKEv2をサポートしていない場合は、IKEv1を使用します。

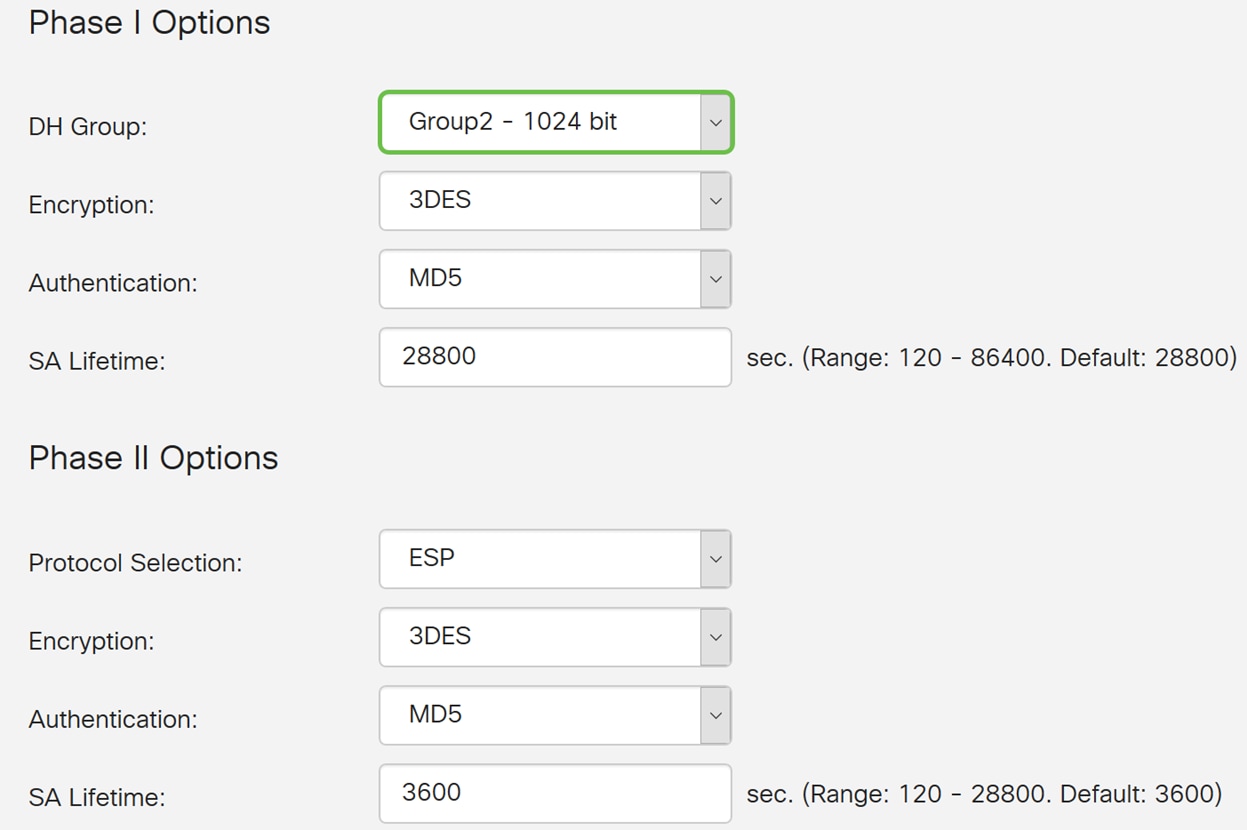

ステップ6:フェーズIは、フェーズIIでデータを暗号化するために使用するキーを設定および交換します。[フェーズI]セクションで、Diffie-Hellman(DH)グループを選択します。DHはキー交換プロトコルで、異なるプライムキー長の2つのグループGroup 2 - 1024ビットとGroup 5 - 1536ビットを持ちます。このデモでは、グループ2 - 1024ビットを選択しました。

注:速度が速くセキュリティが低い場合は、グループ2を選択します。速度が遅くセキュリティが高い場合は、グループ5を選択します。グループ2がデフォルトとして選択されます。

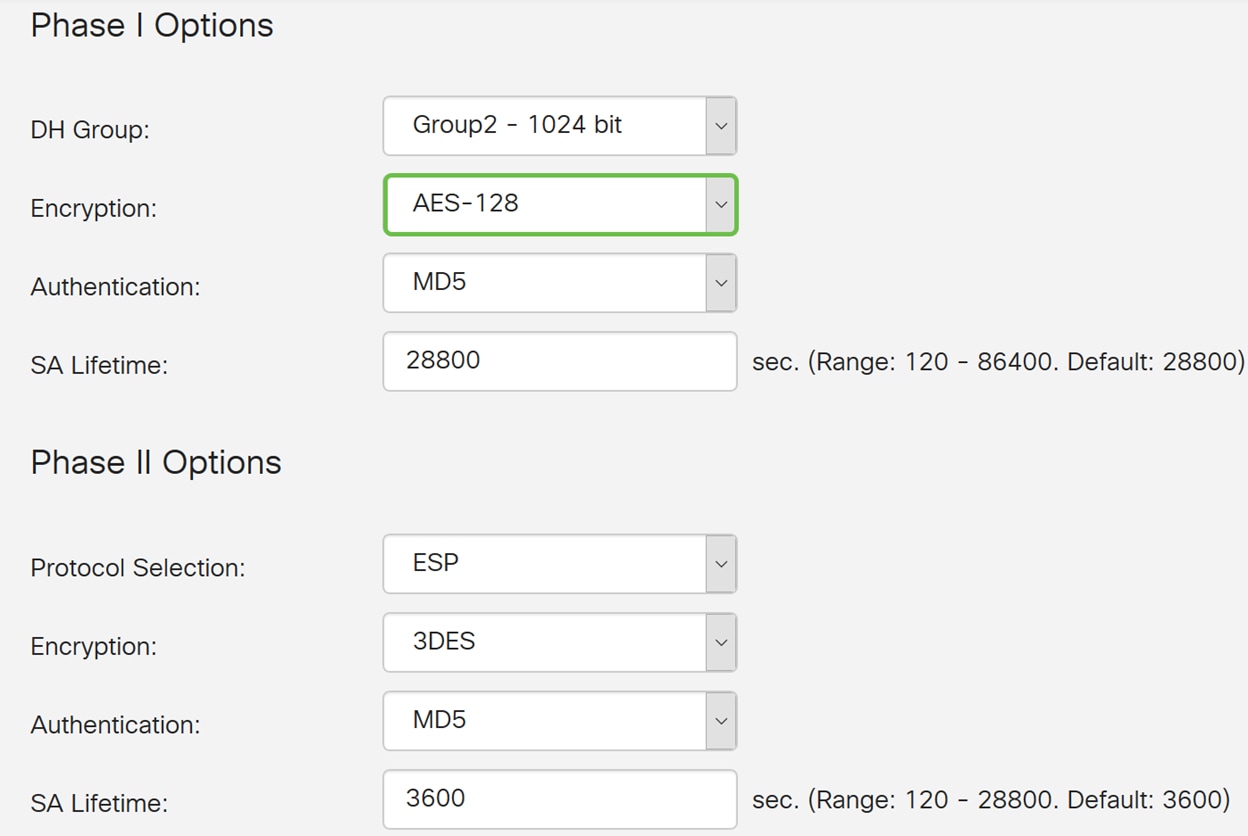

ステップ7:ドロップダウンリストから暗号化オプション(3DES、AES-128、AES-192、またはAES-256)を選択します。この方式は、ESP/ISAKMPパケットの暗号化と復号化に使用されるアルゴリズムを決定します。Triple Data Encryption Standard(3DES)は、DES暗号化を3回使用しますが、現在はレガシーアルゴリズムです。つまり、このオプションは、限界を超えて許容できるセキュリティレベルを提供するため、優れた選択肢がない場合にのみ使用する必要があります。一部の「ブロック・コリジョン」攻撃に対して脆弱なため、後方互換性のために必要な場合にのみ使用してください。3DESはセキュアとは見なされないため、使用することは推奨されません。Advanced Encryption Standard(AES;高度暗号化規格)は、DESよりも安全に設計された暗号化アルゴリズムです。AESでは、より大きなキーサイズを使用します。これにより、メッセージを復号化する唯一の既知のアプローチは、侵入者が可能なすべてのキーを試すことになります。使用しているデバイスでAESがサポートされている場合は、AESを使用することをお勧めします。この例では、暗号化オプションとしてAES-128を選択しています。

注:役立つ追加リソースを次に示します。IPSecおよび次世代暗号化を使用したVPNのセキュリティの設定。

ステップ8:認証方式によって、ESPヘッダーパケットの検証方法が決まります。これは、サイドAとサイドBが実際に自分の身元を証明するために認証で使用されるハッシュアルゴリズムです。MD5は、128ビットのダイジェストを生成し、SHA1よりも高速な一方向ハッシュアルゴリズムです。SHA1は160ビットのダイジェストを生成する一方向ハッシュアルゴリズムで、SHA2-256は256ビットのダイジェストを生成します。SHA2-256の方がセキュアであるため、この方法が推奨されます。VPNトンネルの両端で同じ認証方式が使用されていることを確認します。認証(MD5、SHA1、またはSHA2-256)を選択します。

この例ではSHA2-256が選択されています。

ステップ9:SA Lifetime (Sec)は、このフェーズでIKE SAがアクティブになっている時間を示します。それぞれのライフタイムの後にSAが期限切れになると、新しいネゴシエーションが開始されます。範囲は120 ~ 86400で、デフォルトは28800です。

フェーズIのSAライフタイムとしてはデフォルト値の28800秒を使用します。

注:フェーズIのSAライフタイムは、フェーズIIのSAライフタイムよりも長くすることをお勧めします。フェーズIをフェーズIIよりも短くする場合、データトンネルとは対照的に、頻繁にトンネルの前後を再ネゴシエートする必要があります。データトンネルはより多くのセキュリティを必要とするため、フェーズIIのライフタイムをフェーズIよりも短くすることをお勧めします。

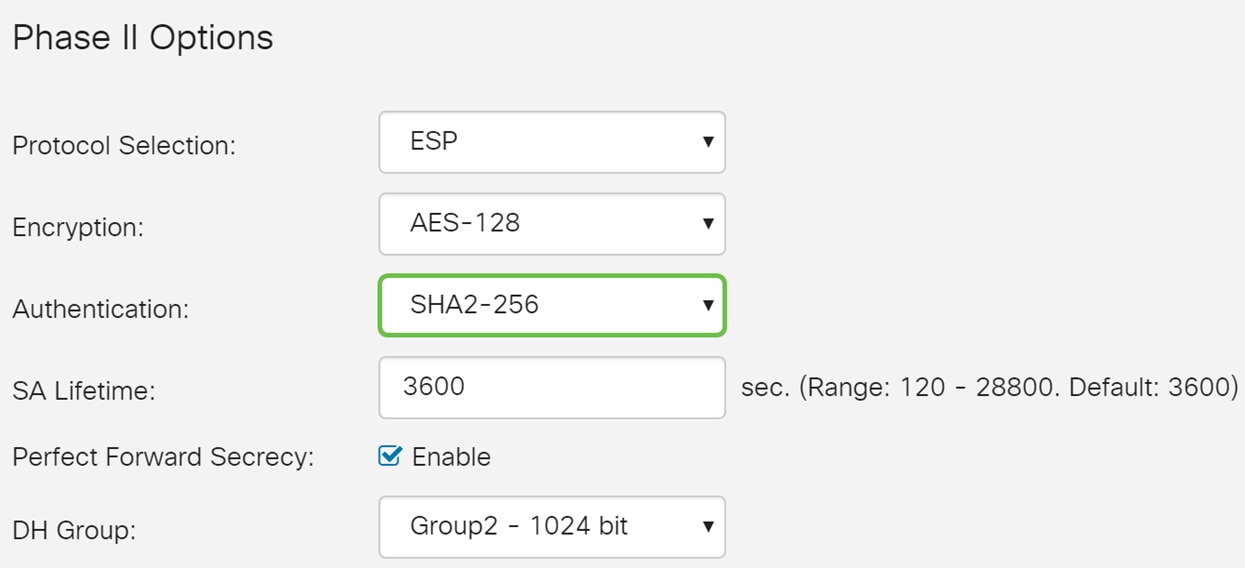

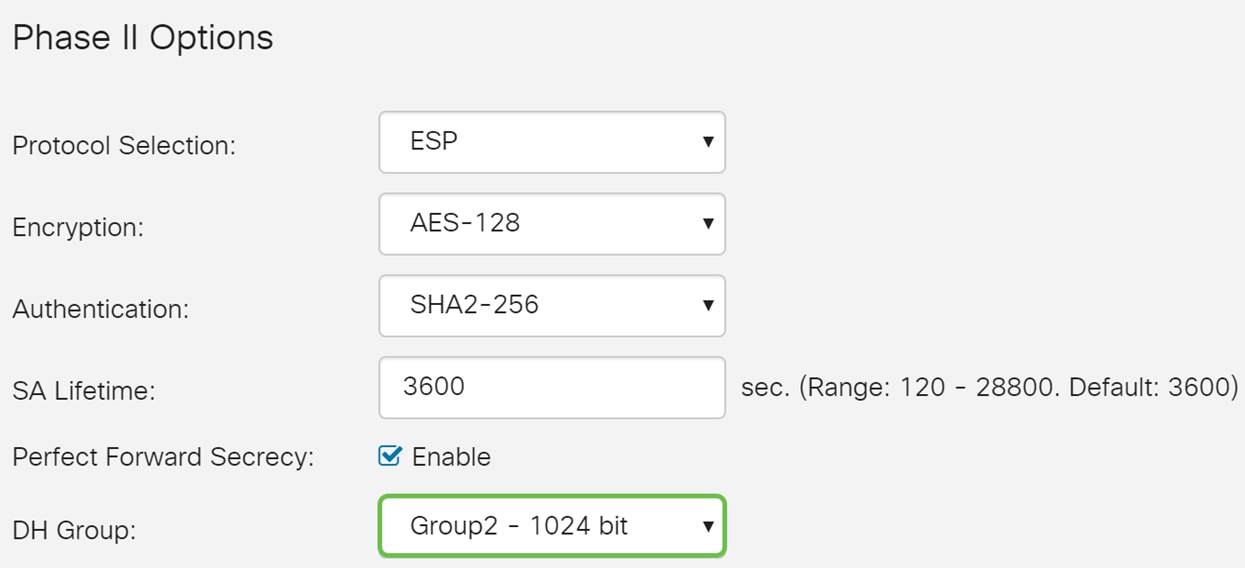

ステップ10:フェーズIIでは、送受信されるデータを暗号化します。[Phase 2 Options] で、ドロップダウンリストからプロトコルを選択します。オプションは次のとおりです。

・ Encapsulating Security Payload(ESP):データ暗号化にESPを選択し、暗号化を入力します。

・ 認証ヘッダー(AH) – データが秘密でない場合、つまり、暗号化されていないが認証が必要な場合に、データの整合性を確保するために選択します。トラフィックの送信元と宛先を検証するためにのみ使用されます。

この例では、プロトコルの選択にESPを使用します。

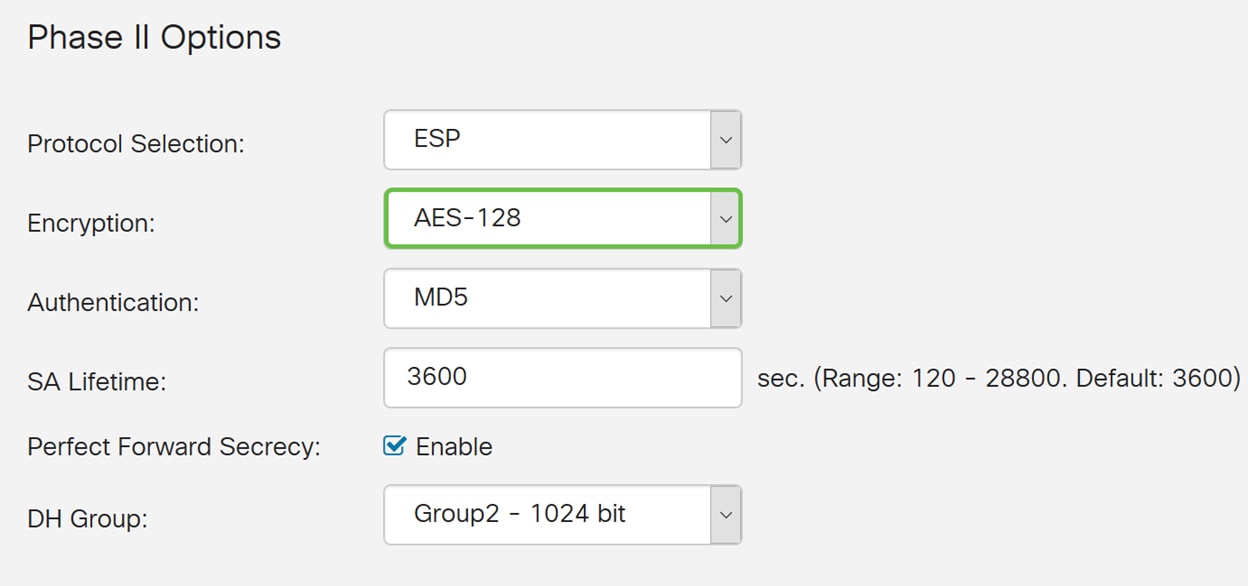

ステップ11:ドロップダウンリストから暗号化オプション(3DES、AES-128、AES-192、またはAES-256)を選択します。この方式は、ESP/ISAKMPパケットの暗号化と復号化に使用されるアルゴリズムを決定します。

この例では、暗号化オプションとしてAES-128を使用します。

注:役立つ追加リソースを次に示します。IPSecおよび次世代暗号化を使用したVPNのセキュリティの設定。

ステップ12:認証方式は、Encapsulating Security Payload Protocol(ESP)ヘッダーパケットの検証方法を決定します。認証(MD5、SHA1、またはSHA2-256)を選択します。

この例ではSHA2-256が選択されています。

ステップ13:このフェーズでVPNトンネル(IPsec SA)がアクティブになっている時間を入力します。フェーズ2のデフォルト値は3600秒です。このデモンストレーションでは、デフォルト値を使用します。

ステップ14:[Enable]をオンにして、Perfect Forward Secrecyを有効にします。Perfect Forward Secrecy(PFS;完全転送秘密)が有効になっている場合、IKEフェーズ2ネゴシエーションによって、IPSecトラフィックの暗号化と認証に関する新しい鍵材料が生成されます。PFSは、公開キー暗号化を使用してインターネット経由で送信される通信のセキュリティを向上するために使用されます。これは、使用しているデバイスでサポートされている場合に推奨されます。

ステップ15:Diffie-Hellman(DH)グループを選択します。DHはキー交換プロトコルで、異なるプライムキー長の2つのグループGroup 2 - 1024ビットとGroup 5 - 1536ビットを持ちます。このデモでは、グループ2 - 1024ビットを選択しました。

注:速度が速くセキュリティが低い場合は、グループ2を選択します。速度が遅くセキュリティが高い場合は、グループ5を選択します。グループ2はデフォルトで選択されています。

ステップ16:[Apply]をクリックして新しいIPsecプロファイルを追加します。

結論

これで、新しいIPsecプロファイルが正常に作成されました。IPsecプロファイルが追加されたことを確認するには、次の手順を続行してください。また、実行コンフィギュレーションファイルをスタートアップコンフィギュレーションファイルにコピーして、すべての設定をリブートの間も保持するようにすることもできます。

ステップ1:[Apply]をクリックした後、新しいIPsecプロファイルを追加する必要があります。

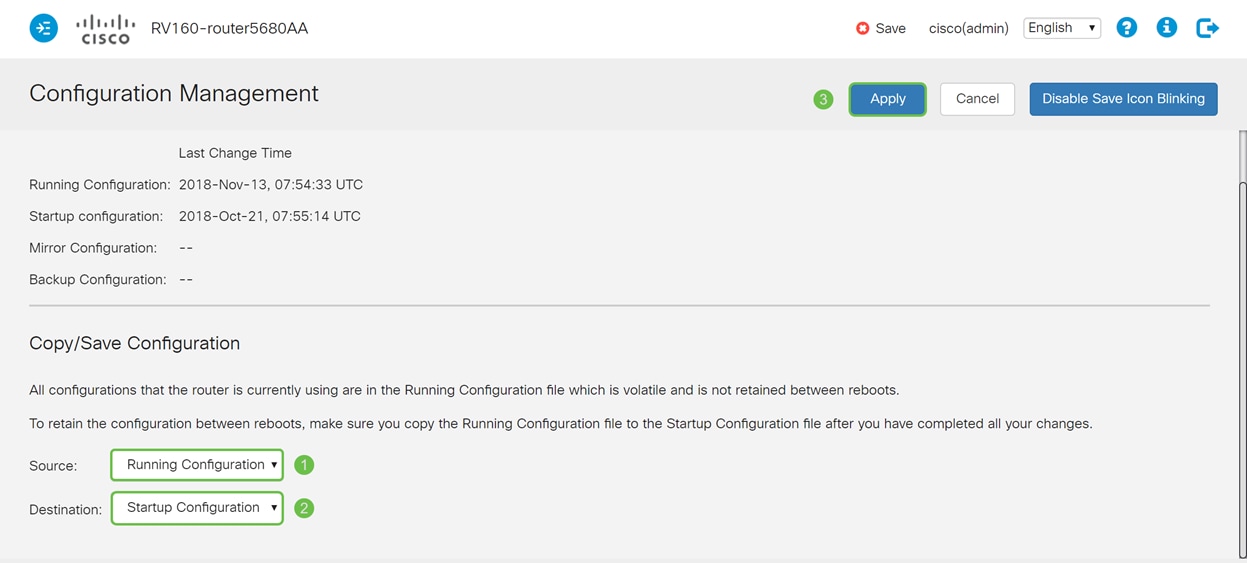

ステップ2:ページの上部で、[Save]ボタンをクリックして[Configuration Management]に移動し、実行コンフィギュレーションをスタートアップコンフィギュレーションに保存します。これは、リブート間の設定を保持するためです。

ステップ3:[Configuration Management]で、[Source]が[Running Configuration]で、[Destination]が[Startup Configuration]であることを確認します。次に[Apply]を押して、実行コンフィギュレーションをスタートアップコンフィギュレーションに保存します。ルータが現在使用している設定はすべてRunning Configurationファイルに含まれています。このファイルは揮発性であり、リブート後も保持されません。実行コンフィギュレーションファイルをスタートアップコンフィギュレーションファイルにコピーすると、リブート間にすべての設定が保持されます。

フィードバック

フィードバック