RV130およびRV130W VPNルータのインターネットキーエクスチェンジ(IKE)ポリシー設定

目的

インターネットキーエクスチェンジ(IKE)は、2つのネットワーク間でセキュアな通信を確立するプロトコルです。IKEを使用すると、パケットは暗号化され、ロックされ、2つのパーティが使用するキーでロック解除されます。

VPNポリシーを設定する前に、Internet Key Exchange(IKE;インターネット鍵交換)ポリシーを作成する必要があります。詳細については、『RV130およびRV130WでのVPNポリシーの設定』を参照してください。

このドキュメントの目的は、IKEプロファイルをRV130およびRV130W VPNルータに追加する方法を示すことです。

適用可能なデバイス

・ RV130

・ RV130W

手順

ステップ 1:Router Configuration Utilityを使用して、左側のメニューからVPN > Site-to-Site IPSec VPN > Advanced VPN Setupの順に選択します。Advanced VPN Setupページが表示されます。

ステップ 2:IKE Policy TableでAdd Rowをクリックします。新しいウィンドウが表示されます。

ステップ 3:IKE NameフィールドにIKEポリシーの名前を入力します。

ステップ 4:Exchange Modeドロップダウンメニューから、セキュアな通信を確立するためにキー交換が使用されるモードを選択します。

使用可能なオプションは、次のように定義されます。

・ Main:ピアのIDを保護してセキュリティを強化します。

・アグレッシブ:ピアIDは保護されませんが、接続は高速になります。

ステップ 5:Local Identifier Typeドロップダウンメニューから、プロファイルが持つIDのタイプを選択します。

使用可能なオプションは、次のように定義されます。

・ローカルWAN(インターネット)IP:インターネット経由で接続します。

・ IPアドレス:ネットワーク経由の通信にインターネットプロトコルを使用している各マシンを識別する、ピリオドで区切られた一意の数字ストリング。

ステップ6:(オプション)ステップ5でドロップダウンリストからIP Addressを選択した場合は、Local IdentifierフィールドにローカルIPアドレスを入力します。

手順 7:Remote Identifier Typeドロップダウンメニューから、プロファイルが持つIDのタイプを選択します。

使用可能なオプションは、次のように定義されます。

・ローカルWAN(インターネット)IP:インターネット経由で接続します。

・ IPアドレス:ネットワーク経由の通信にインターネットプロトコルを使用している各マシンを識別する、ピリオドで区切られた一意の数字ストリング。

ステップ8:(オプション)ステップ7でドロップダウンリストからIP Addressを選択した場合は、Remote IdentifierフィールドにリモートIPアドレスを入力します。

ステップ 9:Encryption Algorithmドロップダウンメニューから、通信を暗号化するアルゴリズムを選択します。AES-128がデフォルトとして選択されます。

使用可能なオプションは、セキュリティのレベルが最も低いものから最も高いものまで、次のとおりです。

・ DES:Data Encryption Standard(データ暗号規格)。

・ 3DES:Triple Data Encryption Standard(トリプルデータ暗号規格)。

・ AES-128:Advanced Encryption Standard(AES)では128ビットキーが使用されます。

・ AES-192:Advanced Encryption Standard(AES)では192ビットキーが使用されます。

・ AES-256:Advanced Encryption Standard(AES)では256ビットキーが使用されます。

注:AESは、より優れたパフォーマンスとセキュリティを実現する、DESおよび3DESを介した標準的な暗号化方式です。AESキーを長くすると、パフォーマンスの低下に伴ってセキュリティが向上します。速度とセキュリティの間で最も優れた妥協点を提供するAES-128が推奨されます。

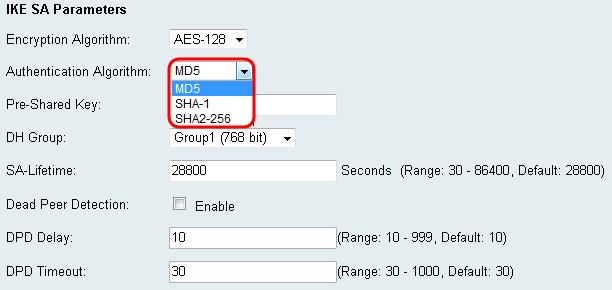

ステップ 10:Authentication Algorithmドロップダウンメニューから、通信を認証するアルゴリズムを選択します。SHA-1がデフォルトとして選択されます。

使用可能なオプションは、次のように定義されます。

・ MD5:Message Digest Algorithm(MD)には128ビットのハッシュ値があります。

・ SHA-1:Secure Hash Algorithm(SHA)には160ビットのハッシュ値があります。

・ SHA2-256:256ビットのハッシュ値を使用するセキュアハッシュアルゴリズム。

注:MD5とSHAはどちらも暗号化ハッシュ関数です。これらはデータの一部を取り、それを圧縮し、通常は再現できない一意の16進数出力を作成します。MD5は、基本的にハッシュ衝突に対するセキュリティを提供しないため、衝突耐性が必要ない小規模企業の環境でのみ使用する必要があります。SHA1は、無視できるほど低速の速度で優れたセキュリティを提供するため、MD5よりも優れた選択肢です。最良の結果を得るために、SHA2-256は実用的な関連性の既知の攻撃を持たず、最高のセキュリティを提供します。前述したように、セキュリティを高くすると、速度が遅くなります。

ステップ 11Pre-Shared Keyフィールドに、8 ~ 49文字のパスワードを入力します。

ステップ 12DH Groupドロップダウンメニューから、DHグループを選択します。ビット数はセキュリティのレベルを示します。接続の両端は同じグループに属している必要があります。

ステップ 13SA-Lifetimeフィールドに、セキュリティアソシエーション(SA)が有効な期間を秒単位で入力します。デフォルト値は 28800 秒です。

ステップ14:(オプション)非アクティブピアとの接続を無効にする場合は、Dead Peer DetectionフィールドのEnableチェックボックスにチェックマークを入れます。Dead peer Detectionをイネーブルにしていない場合は、ステップ17に進みます。

ステップ15:(オプション)Dead Peer Detectionを有効にした場合は、DPD Delayフィールドに値を入力します。この値は、ルータがクライアント接続の確認を待機する時間を指定します。

ステップ16:(オプション)Dead Peer Detectionを有効にした場合は、DPD Timeoutフィールドに値を入力します。この値は、タイムアウトになるまでクライアントが接続を維持する時間を指定します。

ステップ 17:[Save] をクリックして変更を保存します。

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

12-Dec-2018 |

初版 |

フィードバック

フィードバック