Sx500シリーズスタッカブルスイッチでのDenial of Service Prevention Techniques(Security Suite)の設定

目的

サービス拒否(DoS)または分散型サービス拒否(DDoS)攻撃により、有効なユーザがネットワークを使用することを制限します。攻撃者は、ネットワークのすべての帯域幅を占有する不要な要求を多数持つネットワークをフラッディングすることで、DOS攻撃を実行します。DoS攻撃は、ネットワークの速度を低下させたり、ネットワークを数時間かけて完全にダウンさせたりする可能性があります。DoS保護は、ネットワークセキュリティを向上させる主な機能です。異常なトラフィックを検出し、フィルタリングします。

この記事では、セキュリティスイート設定のDenial of Service(DoS;サービス拒否)の設定と、Denial of Service(DoS)の防止に使用されるさまざまなテクニックについて説明します。

注:選択したDoS防御がシステムレベルおよびインターフェイスレベルの防御である場合、戒厳令、SYNフィルタリング、SYNレート保護、ICMPフィルタリング、およびIPフラグメントフィルタリングを編集および設定できます。これらの設定についても、この記事で説明します。

注:DoS防御をアクティブにする前に、ポートに設定されているすべてのアクセスコントロールリスト(ACL)または高度なQoSポリシーをバインド解除する必要があります。ポートでDoS保護が有効になると、ACLおよび高度なQoSポリシーはアクティブになりません。

該当するデバイス

- Sx500シリーズスタッカブルスイッチ

[Software Version]

- 1.3.0.62

セキュリティスイートの設定に関するサービス拒否の設定

ステップ1:Web構成ユーティリティにログインし、[Security] > [Denial of Service Prevention] > [Security Suite Settings]を選択します。「セキュリティ・スイートの設定」ページが開きます。

- CPU保護メカニズム:これは

- 有効これは、セキュリティ変換ツール(SCT)が有効であることを示します。

- [CPU Utilization]:クリック

- CPUリソース使用率の情報を表示するためのCPU使用率の横の詳細。

ステップ2:[DoS Prevention(DoS防御)]フィールドの下にある該当するオプションボタンをクリックします。

- [Disable]:DoS防止を無効にします。

- システムレベルの防御:スタチェルドランプ分布、トロイの木馬、バックオリフィストロイの木馬による攻撃を防止します。

- システムレベルおよびインターフェイスレベルの防止:スイッチのインターフェイスごとの攻撃を防止します。

ステップ3:Denial of Service Protection(DoS)に対して次のオプションを選択できます。

- Stacheldraht Distribution:攻撃者がクライアントプログラムを使用してネットワーク内のコンピュータに接続するDDoS攻撃の例です。これらのコンピュータは、内部サーバに複数のログイン要求を送信し、DDoS攻撃を開始します。

- 侵入トロイの木馬:コンピュータがこの攻撃に感染した場合、TCPポート2140が悪意のあるアクティビティに使用されます。

- バックオリフィストロイの木馬:DoS攻撃のためにサーバおよびクライアントプログラムとの通信に使用されるUDPパケットを廃棄します。

火星アドレスの設定

ステップ1:[Martian Addresses]フィールドで[Edit]をクリックすると、[Martian Addresses]ページが開きます。Martian Addressesは、ネットワークへの攻撃の原因である可能性のあるIPアドレスを示します。これらのネットワークからのパケットはドロップされます。

ステップ2:予約済み火星住所に含めるをオンにし、[適用]をクリックして、予約済み火星住所を[システムレベルの防止]リストに追加します。

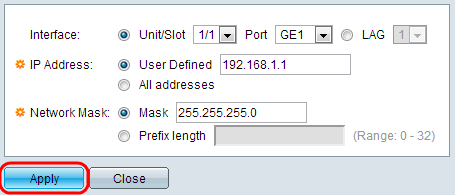

ステップ3:火星の住所を追加するには、[追加]をクリックします。[Add Martian Addresses]ページが表示されます。次のパラメータを入力します。

ステップ4:[IP Address]フィールドに、拒否する必要があるIPアドレスを入力します。

ステップ5:拒否するIPアドレスの範囲を示すIPアドレスのマスク。

- IP Version:サポートされているIPバージョン。現在、IPv4だけが許可されています。

- [From reserved List]:予約リストから既知のIPアドレスを選択します。

- [New IP address]:IPアドレスを入力します。

- ネットワークマスク:ネットワークマスク(ドット付き10進表記)。

- Prefix Length:Denial of Service Preventionが有効になっているIPアドレスの範囲を定義するためのIPアドレスのプレフィクス。

ステップ6:[Apply] をクリックします。これにより、Martianアドレスが実行コンフィギュレーションファイルに書き込まれます。

SYNフィルタリングの設定

SYNフィルタリングにより、ネットワーク管理者はSYNフラグを持つ不正なTCPパケットをドロップできます。SYNポートフィルタリングは、ポート単位で定義されます。

ステップ1:SYNフィルタリングを設定するには、[Edit]をクリックし、[SYN Filtering]ページを開きます。

ステップ2:[Add]をクリックします。[Add SYN filtering]ページが表示されます。表示されるフィールドに次のパラメータを入力します。

ステップ3:フィルタを定義するインターフェイスを選択します。

ステップ4:[User Defined]をクリックして、フィルタを定義するIPアドレスを指定するか、[All Addresses]をクリックします。

ステップ5:フィルタを有効にするネットワークマスク。長さを指定するには、[プレフィックス長(Prefix Length)]をクリックします。範囲は0 ~ 32です。または、[マスク(Mask)]をクリックして、ドット付き10進表記でサブネットマスクを入力します。

ステップ6:フィルタリングする宛先TCPポートをクリックします。次のタイプがあります。

- [Known Ports]:リストからポートを選択します。

- [User Defined]:ポート番号を入力します。

- [All Ports]:すべてのポートがフィルタリングされていることを示します。

ステップ7:[Apply]をクリックします。これにより、SYNフィルタリングが実行コンフィギュレーションファイルに書き込まれます。

ICMPフィルタリングの設定

インターネット制御メッセージプロトコル(ICMP)は、最も重要なインターネットプロトコルの1つです。これはネットワーク層プロトコルです。ICMPは、要求されたサービスが利用できないか、特定のホストに到達できないことを示すエラーメッセージをオペレーティングシステムから送信するために使用されます。診断メッセージの送信にも使用されます。ICMPを使用してシステム間でデータを交換することはできません。これらは通常、IPデータグラムの一部のエラーに応答して生成されます。

ICMPトラフィックは非常に重要なネットワークトラフィックですが、悪意のある攻撃者によってネットワークに対してICMPトラフィックが使用されると、多くのネットワーク問題を引き起こす可能性があります。これにより、インターネットから着信するICMPトラフィックを厳密にフィルタリングする必要が生じます。[ICMP Filtering]ページでは、特定の送信元からのICMPパケットのフィルタリングが可能です。これにより、ICMP攻撃が発生した場合にネットワークの負荷が最小限に抑えられます。

ステップ1:ICMPフィルタリングを設定するには、[編集]をクリックし、[ICMPフィルタリング]ページを開きます。

ステップ2:[Add]をクリックします。[Add ICMP Filtering]ページが表示されます。表示されるフィールドに次のパラメータを入力します。

ステップ3:ICMPフィルタリングを定義するインターフェイスを選択します。

ステップ4:ICMPパケットフィルタリングを有効にするIPv4アドレスを入力するか、[すべてのアドレス]をクリックしてすべての送信元アドレスからのICMPパケットをブロックします。IPアドレスを入力する場合は、マスクまたはプレフィクス長を入力します。

ステップ5:レート保護が有効になっているネットワークマスク。送信元IPアドレスのネットワークマスクの形式を選択し、いずれかのフィールドをクリックします。

- [Mask]:送信元IPアドレスが属するサブネットを選択し、サブネットマスクをドット付き10進表記で入力します。

- [Prefix Length] をクリックして長さを指定し、送信元IPアドレスのプレフィクスで構成されるビット数を入力します。その範囲は0 ~ 32です。

ステップ6:[Apply] をクリックします。これにより、ICMPフィルタリングが実行コンフィギュレーションファイルに書き込まれます。

IPフラグメントフィルタリングの設定

すべてのパケットのMaximum Transmission Unit(MTU;最大伝送ユニット)のサイズが設定されています。MTUは、ネットワークが送信できる最大パケットのサイズです。IPはフラグメンテーションを利用して、元のパケットサイズよりも小さいMTUを持つリンクを通過できるパケットを形成できます。したがって、リンクの許容MTUよりも大きいサイズのパケットは、リンクを通過できるように、小さなパケットに分割する必要があります。

一方、フラグメンテーションは多くのセキュリティ問題を引き起こす可能性もあります。そのため、IPフラグメントをブロックする必要があります。これは、システムが侵害される理由になる可能性があるためです。

ステップ1:IPフラグメントフィルタリングを設定するには、[編集]をクリックし、[ICMP Fragments Filtering]ページを開きます。

ステップ2:[Add]をクリックします。[Add IP Fragment Filtering]ページが表示されます。表示されるフィールドに次のパラメータを入力します。

ステップ3:インターフェイス:IPフラグメンテーションが定義されているインターフェイスを選択します。

ステップ4:[IP Address]:IPフラグメンテーションを有効にするIPアドレスを入力するか、[All Addresses]をクリックしてすべての送信元アドレスからのIPフラグメント化パケットをブロックします。IPアドレスを入力する場合は、マスクまたはプレフィクス長を入力します。

ステップ5:ネットワークマスク:IPフラグメンテーションがブロックされるネットワークマスク。送信元IPアドレスのネットワークマスクの形式を選択し、いずれかのフィールドをクリックします。

- [Mask]:送信元IPアドレスが属するサブネットを選択し、サブネットマスクをドット付き10進表記で入力します。

- [Prefix Length] をクリックして長さを指定し、送信元IPアドレスのプレフィクスで構成されるビット数を入力します。その範囲は0 ~ 32です。

ステップ6:[Apply] をクリックして、IPフラグメントフィルタリングを実行コンフィギュレーションファイルに書き込みます。

フィードバック

フィードバック